- Remove From My Forums

-

Question

-

Following activating state 1 of DFSR migration on PDC emulator all DCs have what appears to be initial copy of SYSVOL in SYSVOL_DFSR but they are not triggering successful migration state and SYSVOL_DFSR is not replicating new changes.

Error in the event log for all DCs is Error: 1753 There are no more endpoints available from the endpoint mapper. I have tried and tested all the main troubleshooting steps.

Answers

-

-

Proposed as answer by

Thursday, May 26, 2016 8:53 AM

-

Marked as answer by

Wendy Jiang

Monday, May 30, 2016 9:46 AM

-

Proposed as answer by

-

-

Proposed as answer by

Wendy Jiang

Thursday, May 26, 2016 8:53 AM -

Marked as answer by

Wendy Jiang

Monday, May 30, 2016 9:45 AM

-

Proposed as answer by

- Remove From My Forums

-

Question

-

Hello,

in Our DFS 2012 R2 environment we got following error during replication.

But It start working as soon as Server Restarted and again Replication again stop working after some time.

EventID: 5002 — The DFS Replication service encountered an error communicating with partner erver1 for replication group Replication for Site MYSite.

Partner DNS address: server1.mydomain.com

Optional data if available:

Partner WINS Address: server1

Partner IP Address: 192.168.1.2The service will retry the connection periodically.

Additional Information:

Error: 1753 (There are no more endpoints available from the endpoint mapper.)

Connection ID: 4C312077-DD2C-405F-9D53-2C650DC01453

Replication Group ID: AAB44F7C-52DF-48A2-8F92-129F51FBF6AC

Thanks , Prakash ,Please Note: My Posts are provided “AS IS” without warranty of any kind, either expressed or implied.

Answers

-

Hi,

From the error message, it seems that there is a connection issue between this server and erver1.

You will need to check the connection performance and make sure it is not the cause. DFSR will keep trying to sync files among all replication targets so if the connection intermittently, you will keep receiving such error messages.

Please remember to mark the replies as answers if they help and un-mark them if they provide no help. If you have feedback for TechNet Support, contact tnmff@microsoft.com.

-

Proposed as answer by

Wednesday, September 9, 2015 6:00 AM

-

Marked as answer by

MedicalSMicrosoft contingent staff

Thursday, September 10, 2015 2:05 AM

-

Proposed as answer by

«No more endpoints available» means the RPC endpoint mapper, which runs on port 135

TCP, was not able to use a port above 1024 for a service that runs over RPC.

Although RPC can use ports up to 65535, by default all versions of Windows

including 2003 by default only use 1024-5000.

1. First verify the status and startup type for the following services on the

server getting the error:

Remote Procedure Call (RPC) should always be Started and Automatic on all

machines.

Remote Procedure Call (RPC) Locator should be Started and Automatic on Windows 2000

DCs, but not started and Manual on Windows Server 2003 DCs and 2000/2003 member

servers.

Kerberos Key Distribution Center (KDC) should be Started and Automatic on Windows

2000 and Windows 2003 DCs. It should not be started and set to Disabled in all

other cases.

If you make any changes to match the settings above, reboot the machine, then test

for the problem again.

2. Verify the ClientProtocols key exists under HKLMSoftwareMicrosoftRpc, and

that it contains at least the following 5 default values:

ncacn_http REG_SZ rpcrt4.dll

ncacn_ip_tcp REG_SZ rpcrt4.dll

ncacn_nb_tcp REG_SZ rpcrt4.dll

ncacn_np REG_SZ rpcrt4.dll

ncacn_ip_udp REG_SZ rpcrt4.dll

If the ClientProtocols key or any of the 5 default values are missing, import the

key from a known good server.

3. Verify DNS is working. Run a Netdiag -v on the problem machine looking for DNS

issues or run «ping -a <IP_of_problem_server>» to make sure the host record is

resolving to the correct machine.

4. Verify ports above 1024 are not blocked. Clients connect to the RPC endpoint

mapper on port 135. The endpoint mapper then tells the client which randomly

assigned port between 1024-65535 a service (FRS, AD replication, MAPI, etc.) is

listening on.

They could be blocked on a hardware firewall, Internet Connection Firewall on

2003/XP machines, 3rd-party firewall software, or antivirus software, etc.

You can use PortQry to verify the necessary ports are open. Run it on a machine

that is not getting the errors, and point it at the machine that is getting the

errors (using the -n switch).

portqry -n <problem_server> -e 135

Configure RPC Dynamic Port Allocation to Work

with Firewall

<http://support.microsoft.com/?id=154596>

Restricting Active Directory Replication Traffic to a Specific Port

<http://support.microsoft.com/?id=224196>

How to Restrict FRS Replication Traffic

to a Specific Static Port

<http://support.microsoft.com/?id=319553>

Port Requirements for the Microsoft Windows Server System

<http://support.microsoft.com/?id=832017>

5. Any of the three values below may alleviate the symptom. The MaxUserPort value

makes more ports available, the other two values make ports that are no longer in

use expire more quickly. None of the values exist by default. For more detail on

these values see this doc — http://www.microsoft.com/windows2000/docs/tcpip2000.doc

and/or KB article 120642.

All are REG_DWORD values under

HKLMSYSTEMCurrentControlSetServicesTcpipParameters.

Value name: MaxUserPort

Set the MaxUserPort to 65534. This will give the system some breathing room

concerning the ephemeral ports. This value should give us enough room for expansion

while the ephemeral TIME_WAIT ports expire and release.

Value name: TcpTimedWaitDelay

Reducing this value from its default of 240 (seconds) will make ports expire

sooner. This parameter determines the length of time that a connection stays in the

TIME_WAIT state when being closed. While a connection is in the TIME_WAIT state,

the socket pair cannot be reused. This is also known as the 2MSL state because the

value should be twice the maximum segment lifetime on the network. See RFC 793 for

further details.

Value name: TcpMaxDataRetransmissions

5 is the default, try 4 or 3, but no lower than that. This parameter controls the

number of times that TCP retransmits an individual data segment (not connection

request segments) before aborting the connection. The retransmission time-out is

doubled with each successive retransmission on a connection. It is reset when

responses resume. The Retransmission Timeout (RTO) value is dynamically adjusted,

using the historical measured round-trip time (Smoothed Round Trip Time, or SRTT)

on each connection. The starting RTO on a new connection is controlled by the

TcpInitialRtt registry value.

Hope this helps.

Обновлено 04.05.2022

Что такое Repadmin?

Если вы работаете с несколькими доменами Active Directory или сайтами AD, то вы обязательно столкнетесь с проблемами в какой-то момент, особенно в процессе репликации. Репликация, это самый важный жизненный цикл в доменных службах. Эта репликация важна, так как ее отсутствие может вызвать проблемы с аутентификацией. В свою очередь, это может создать проблемы с доступом к ресурсам в сети. Компания Microsoft это понимает, как никто другой и создала для этих задач отдельную утилиту Repadmin.

Repadmin — это инструмент командной строки, для диагностики и устранения проблем репликации Active Directory. Repadmin можно использовать для просмотра топологии репликации с точки зрения каждого контроллера домена. Кроме того, вы можете использовать Repadmin, чтобы вручную создать топологию репликации, инициировать события репликации между контроллерами домена и просматривать метаданные репликации и векторы актуальности (UTDVEC). Вы также можете использовать Repadmin.exe для мониторинга относительной работоспособности леса доменных служб Active Directory (AD DS).

Как установить Repadmin?

Repadmin.exe встроен в Windows Server 2008 и выше, вы легко найдете его и на Windows Server 2019. Он доступен, если у вас установлена роль AD DS или сервера AD LDS. Он также доступен в клиентских ОС, таких как Windows 10, если вы устанавливаете инструменты доменных служб Active Directory, которые являются частью средств удаленного администрирования сервера (RSAT).

Требования для использования Repadmin

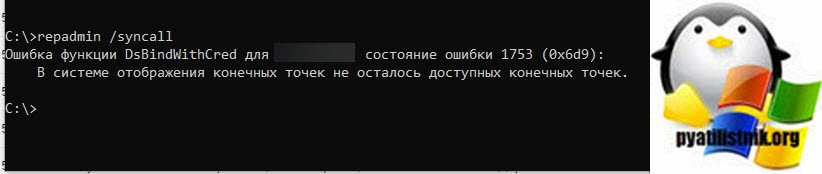

использование Repadmin требует учетных данных администратора на каждом контроллере домена, на который нацелена команда. Члены группы «Администраторы домена» имеют достаточные разрешения для запуска repadmin на контроллерах домена в этом домене. Члены группы «Администраторы предприятия» по умолчанию имеют права в каждом домене леса. Если вы запустите утилиту без необходимых прав, то вы получите сообщение:

Ошибка функции DsBindWithCred для компьютера, состояние ошибки 1753 (0x6d9):

В системе отображения конечных точек не осталось доступных конечных точек.

Вы также можете делегировать конкретные разрешения, необходимые для просмотра и управления состоянием репликации.

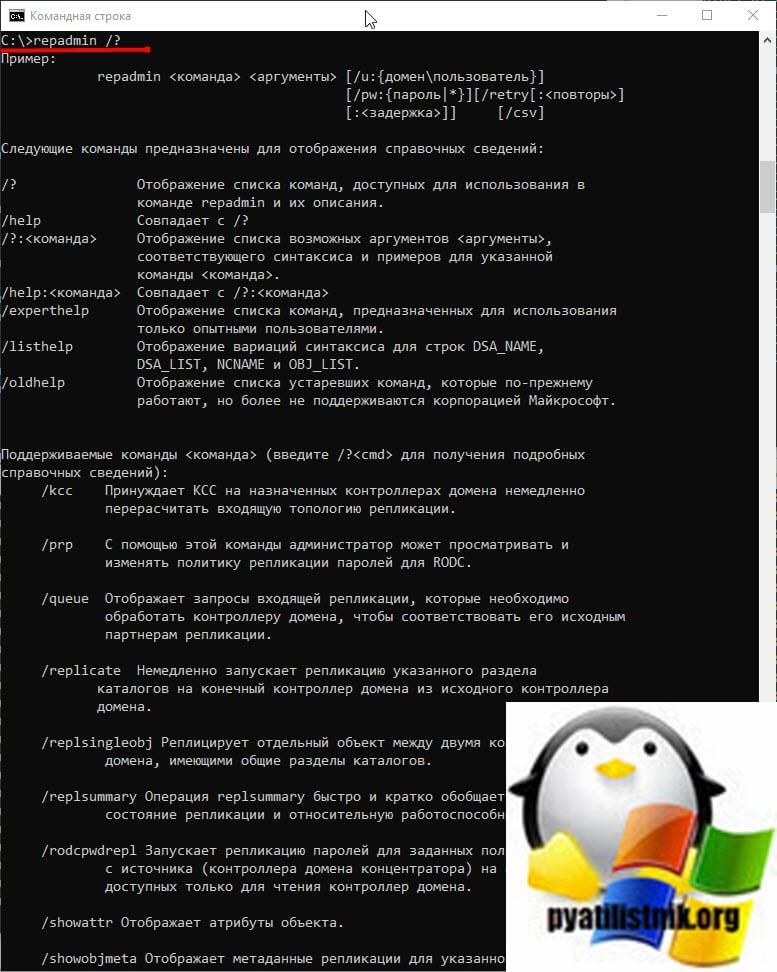

Основные ключи Repadmin

Запустите командную строку от имени администратора или откройте PowerShell в режиме администратора и выполните команду:

В результате вы получите справку по утилите.

Теперь опишу вам за что отвечает каждый ключ:

- /kcc — Принудительно проверяет согласованность (Knowledge Consistency Checker (KCC)) на целевых контроллерах домена, чтобы немедленно пересчитать топологию входящей репликации.

- /prp — Можно просматривать и изменять политику репликации паролей (PRP) для контроллеров домена только для чтения (RODC).

- /queue — Отображает запросы входящей репликации, которые необходимо обработать контроллеру домена, чтобы получить последние данные от партнеров по репликации, у которых более свежие данные.

- /replicate — Запускает немедленную репликацию указанного раздела каталога на целевой контроллер домена с исходного контроллера домена.

- /replsingleobj — Реплицирует один (отдельный) объект между любыми двумя контроллерами домена, которые имеют общие разделы каталога.

- /replsummary — Операция replsummary быстро и кратко обобщает состояние репликации и относительную работоспособность леса. Определяет контроллеры домена, которые не выполняют входящую или исходящую репликацию, и суммирует результаты в отчете.

- /rodcpwdrepl — Запускает репликацию паролей для заданных пользователей с источника (контроллера домена концентратора) на один или более доступных только для чтения контроллер домена.

- /showattr — Отображает атрибуты объекта.

- /showobjmeta — Отображает метаданные репликации для указанного объекта, хранящиеся в Active Directory, например, идентификатор атрибута, номер версии, исходящий и локальный USN, а также глобальный уникальный идентификатор GUID исходящего сервера (сервера-отправителя) и метку даты и времени.

- /showrepl — Отображает состояние репликации, когда указанный контроллер домена последний раз пытался выполнить входящую репликацию разделов Active Directory.

- /showutdvec — Отображает наибольший поддерживаемый последовательный номер обновления (USN), который в указанной копии контроллера домена Active Directory показан как поддерживаемый для этой копии и транзитивных партнеров.

- /syncall Синхронизирует указанный контроллер домена со всеми партнерами репликации.

Дополнительные параметры

- /u: — Указание домена и имени пользователя с обратной косой чертой в качестве разделителя {доменпользователь}, у которого имеются разрешения на выполнение операций Active Directory. UPN-вход не поддерживается.

- /pw:— Задание пароля для пользователя, указанного в параметре /u.

- /retry — Этот параметр вызывает повтор попытки создать привязку к конечному контроллеру домена, когда при первой попытке произошел сбой с одним из следующих состояний ошибки ( 1722 0x6ba : «Сервер RPC недоступен» или 1753 / 0x6d9 : «Отсутствуют конечные точки, доступные из сопоставителя конечных точек»)

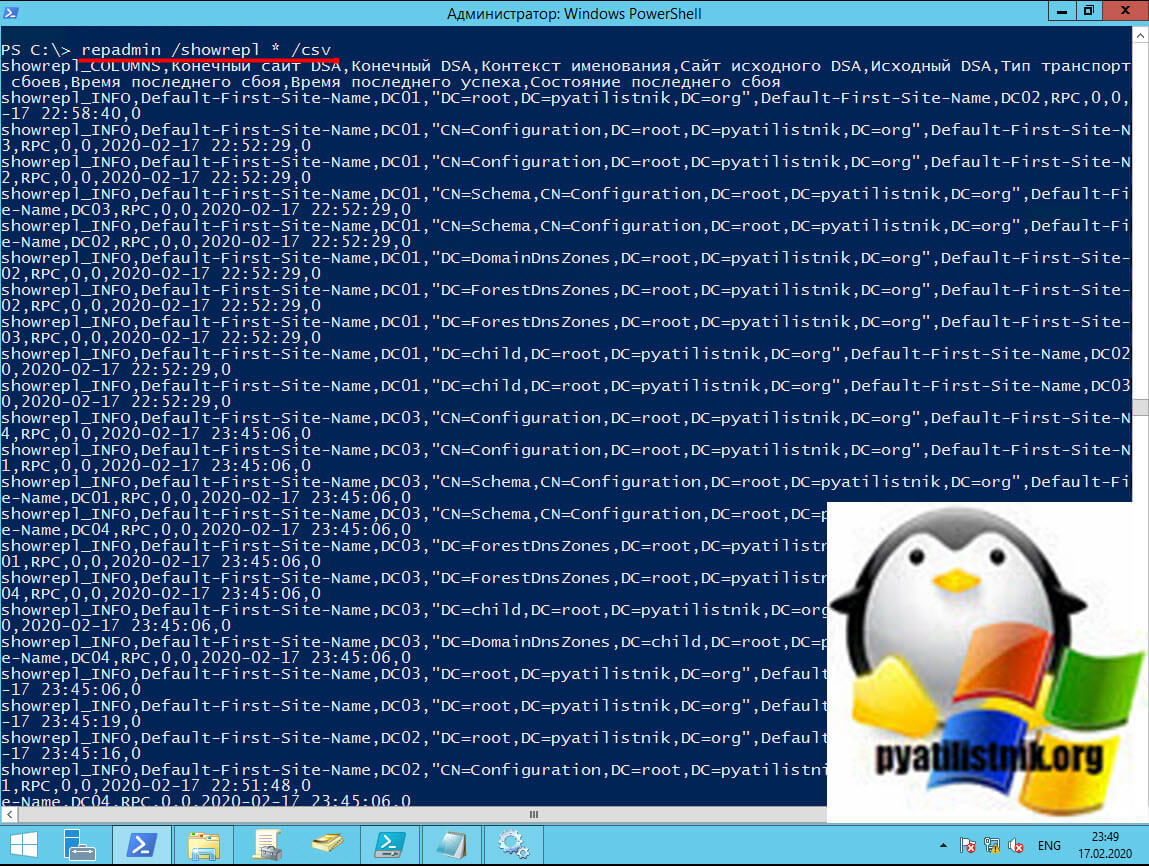

- /csv — Применяется с параметром /showrepl для вывода результатов в формате значений, разделенных запятыми (CSV).

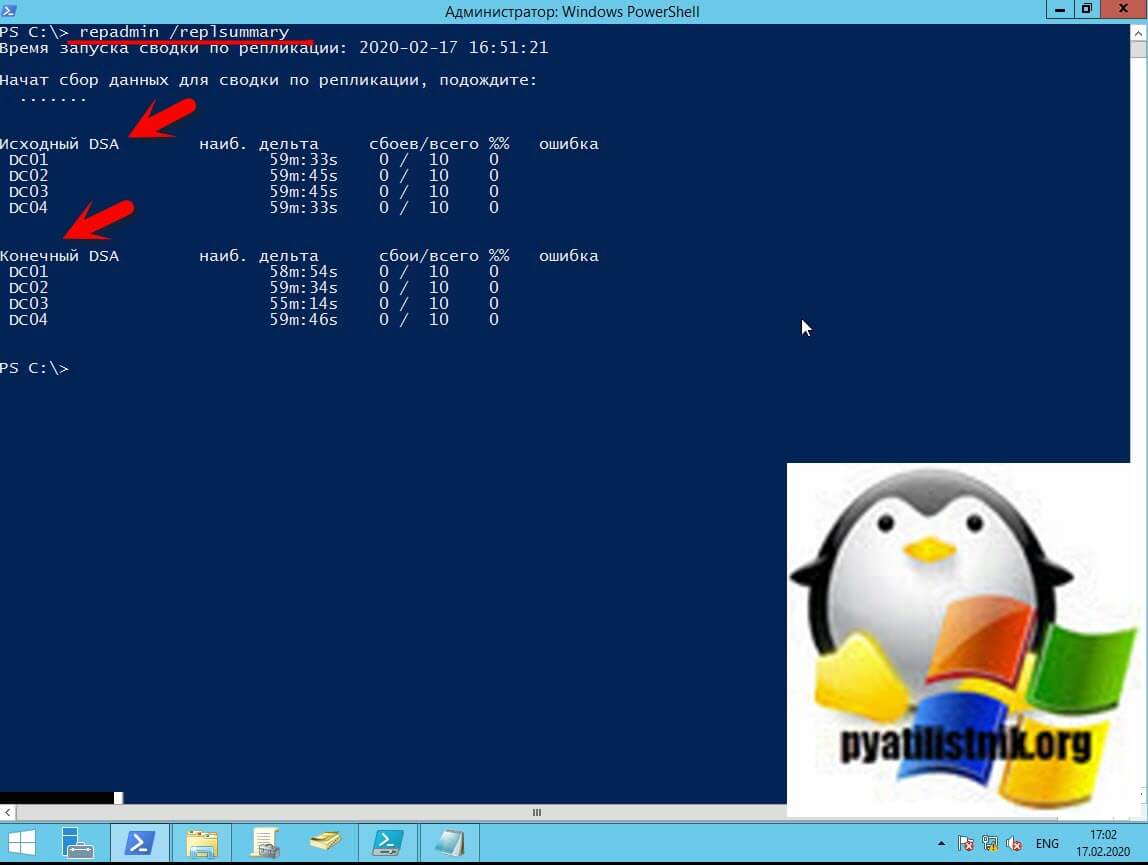

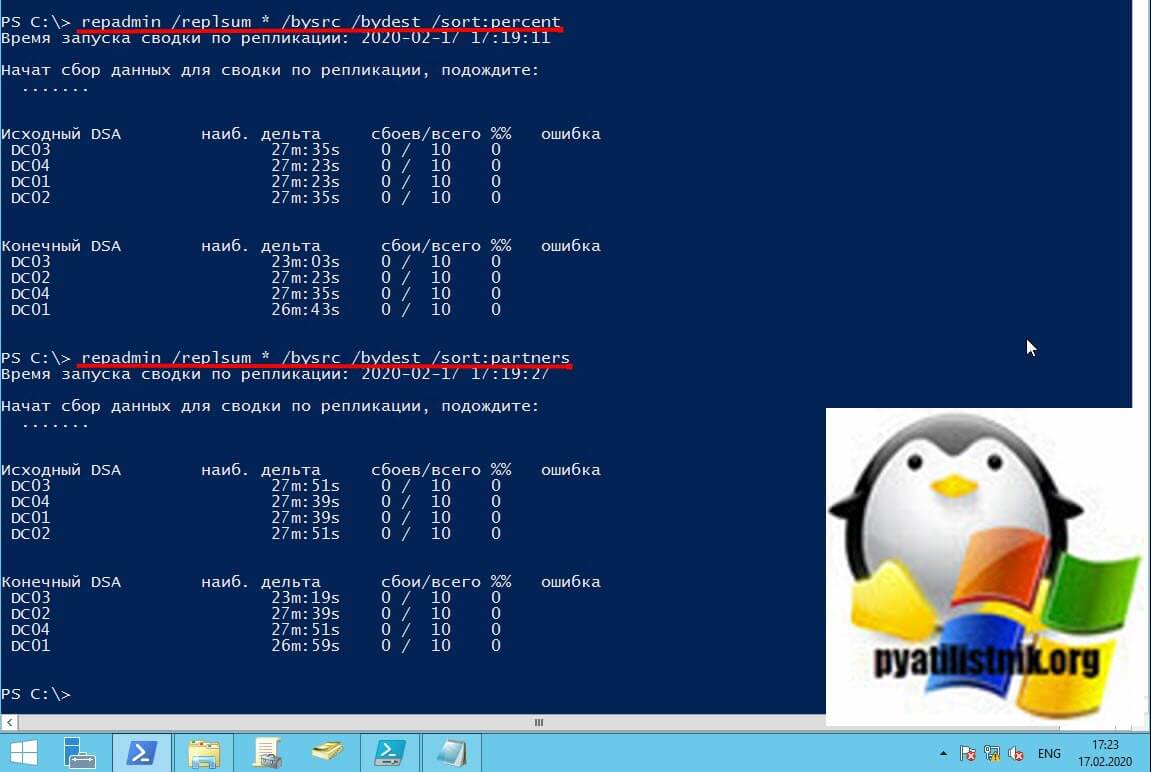

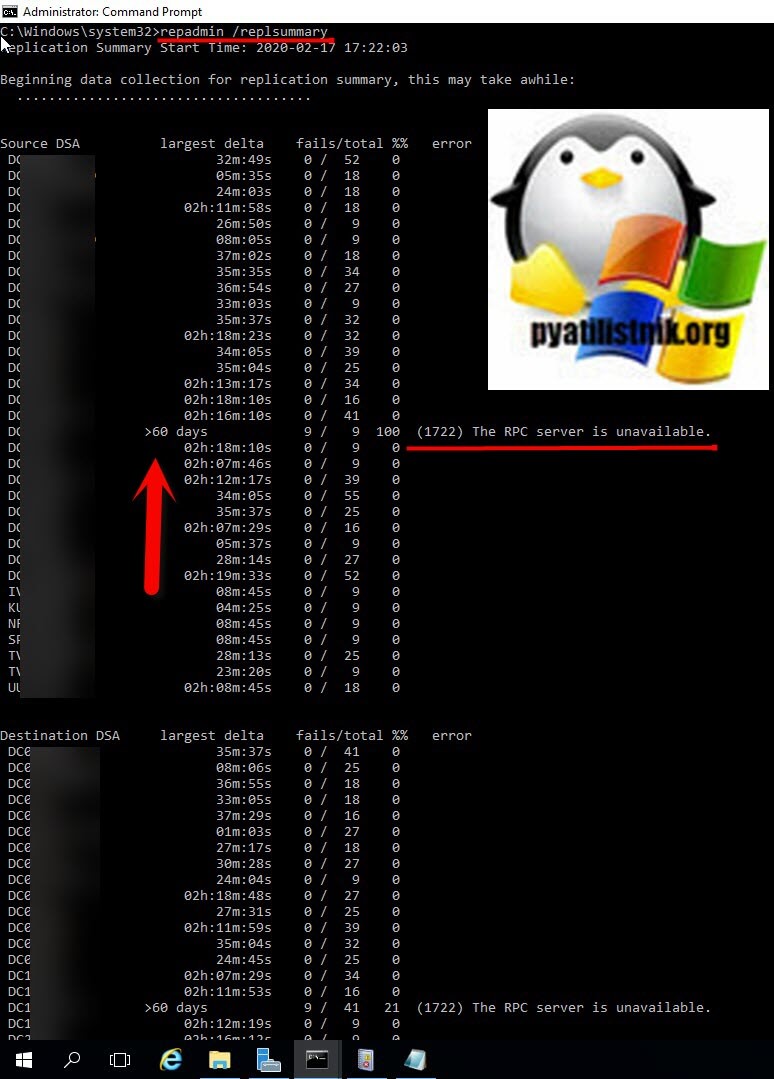

Просмотр общего состояния репликации

Эта команда быстро покажет вам общее состояние репликации.

В результате вы увидите присутствуют ли у вас сбои при репликации. временные дельты, количество ошибок. Вы можете заметите, что отчет разделен на два основных раздела — DSA-источник и DSA-адресат.

Обратите внимание, что одни и те же серверы перечислены в обоих разделах. Причина этого заключается в том, что Active Directory использует модель с несколькими основными доменами. Другими словами, обновления Active Directory могут быть записаны на любой контроллер домена (с заметными исключениями контроллеры домена только для чтения). Эти обновления затем реплицируются на другие контроллеры домена в домене. По этой причине вы видите одинаковые контроллеры домена в списке как DSA-источника, так и получателя. Если бы мой домен содержал какие-либо контроллеры домена только для чтения, они были бы перечислены только в разделе DSA назначения.

Сводный отчет о репликации не просто перечисляет контроллеры домена, в нем также перечислены самые большие дельты репликации. Вы также можете просмотреть общее количество попыток репликации, которые были недавно предприняты, а также количество неудачных попыток и увидеть процент попыток, которые привели к ошибке.

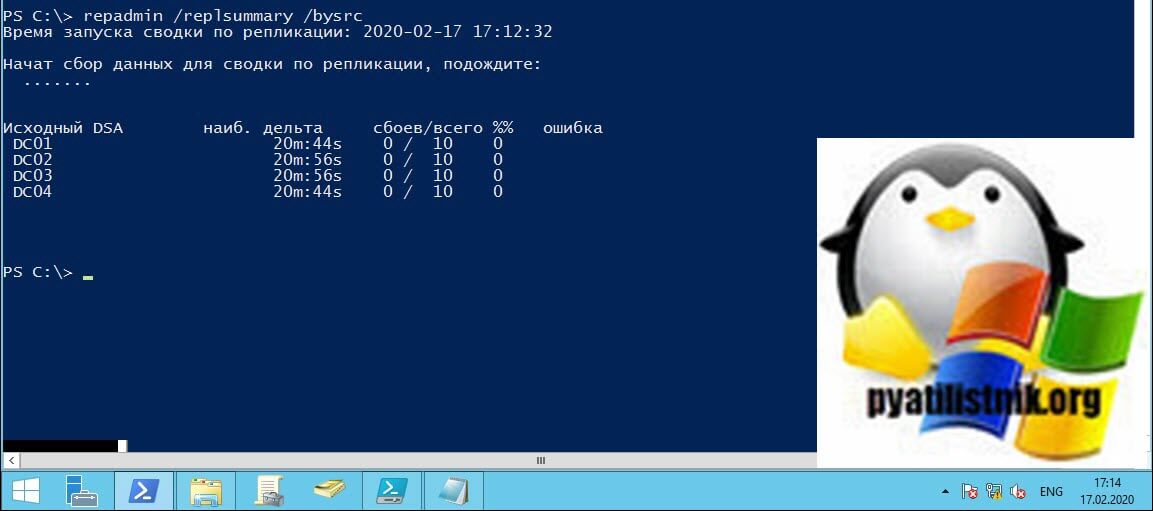

repadmin /replsummary /bysrc

Ключ /bysrc — Суммирует состояние репликации для всех контроллеров домена, на которые реплицирует данный исходный контроллер домена. В отчете вы получите данные только по исходному DSA.

repadmin /replsummary /bydest

Ключ /bydest — Суммирует состояние репликации для всех контроллеров домена, с которых реплицирует данный целевой контроллер домена. Отображает только конечный DSA.

Ключ /sort — Сортирует выходные данные по столбцам.

- delta: сортирует результаты в соответствии с наименьшим значением дельта для каждого контроллера домена источника или назначения.

- partners: сортирует список результатов по количеству партнеров по репликации для каждого контроллера домена.

- failures: сортирует список результатов по количеству сбоев репликации партнеров для каждого контроллера домена.

- error: сортирует список результатов по последнему результату репликации (коду ошибки), который блокирует репликацию для каждого контроллера домена. Это поможет вам устранить причину сбоя для контроллеров домена, которые выходят из строя с общими ошибками.

- percent: сортирует список результатов по проценту ошибок репликации партнера для каждого контроллера домена. (Это рассчитывается путем деления количества отказов на общее количество попыток, а затем умножения на 100; то есть отказы/общее число попыток *100.) Это поможет вам расставить приоритеты в работе по устранению неполадок путем определения контроллеров домена, которые испытывают самую высокую частота ошибок репликации.

- unresponsive: сортирует список результатов по именам партнеров, которые не отвечают на запросы репликации для каждого контроллера домена.

Пример применения дополнительных ключей

repadmin /replsummary /bysrc /bydest /sort:delta

Вы можете указать параметры /bysrc и /bydest одновременно. В этом случае Repadmin сначала отображает таблицу параметров /bysrc, а затем таблицу параметров /bydest. Если оба параметра / bysrc и /bydest отсутствуют, то Repadmin отображает параметр с наименьшим количеством ошибок партнеров.

Вот пример ошибки «1722: The RPC server is unavailable», которую может показать repadmin с ключом replsummary.

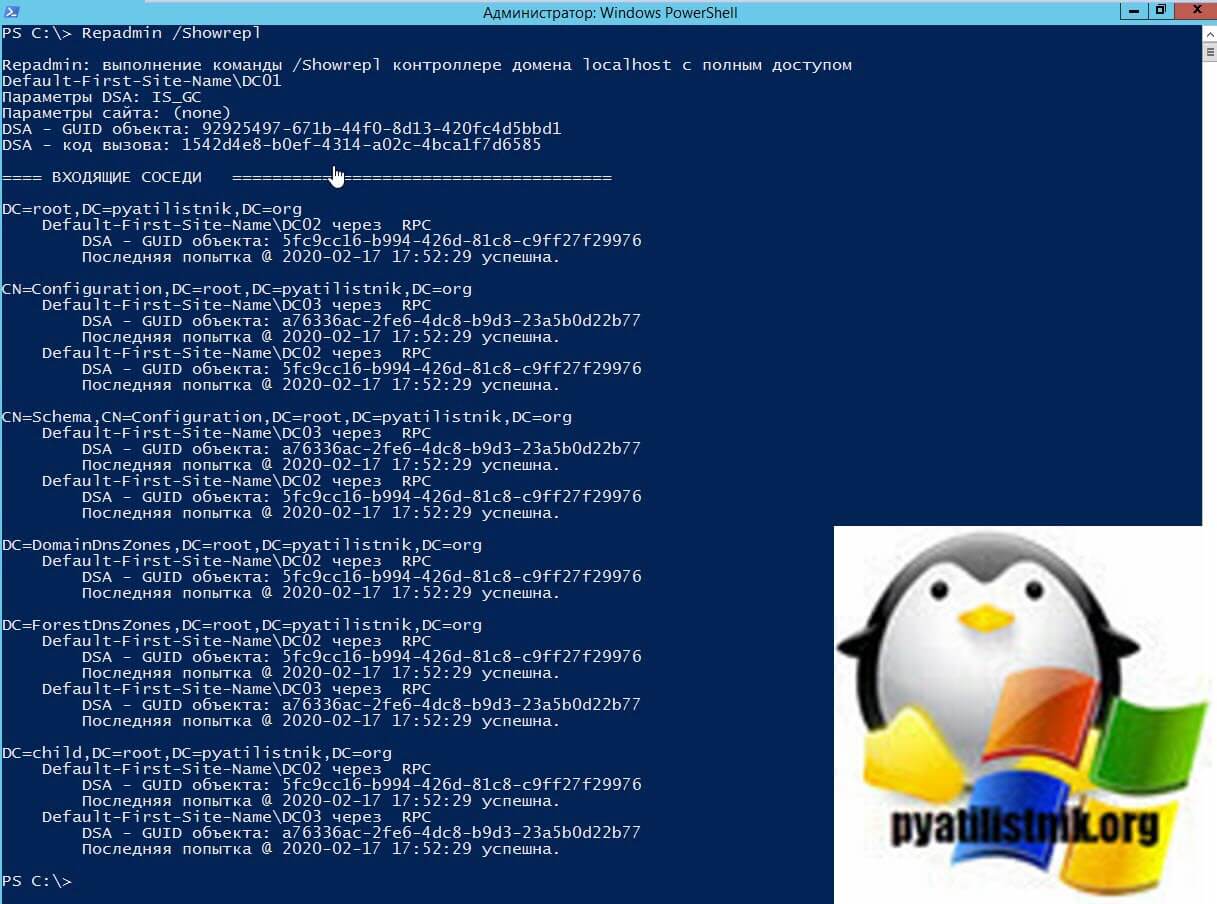

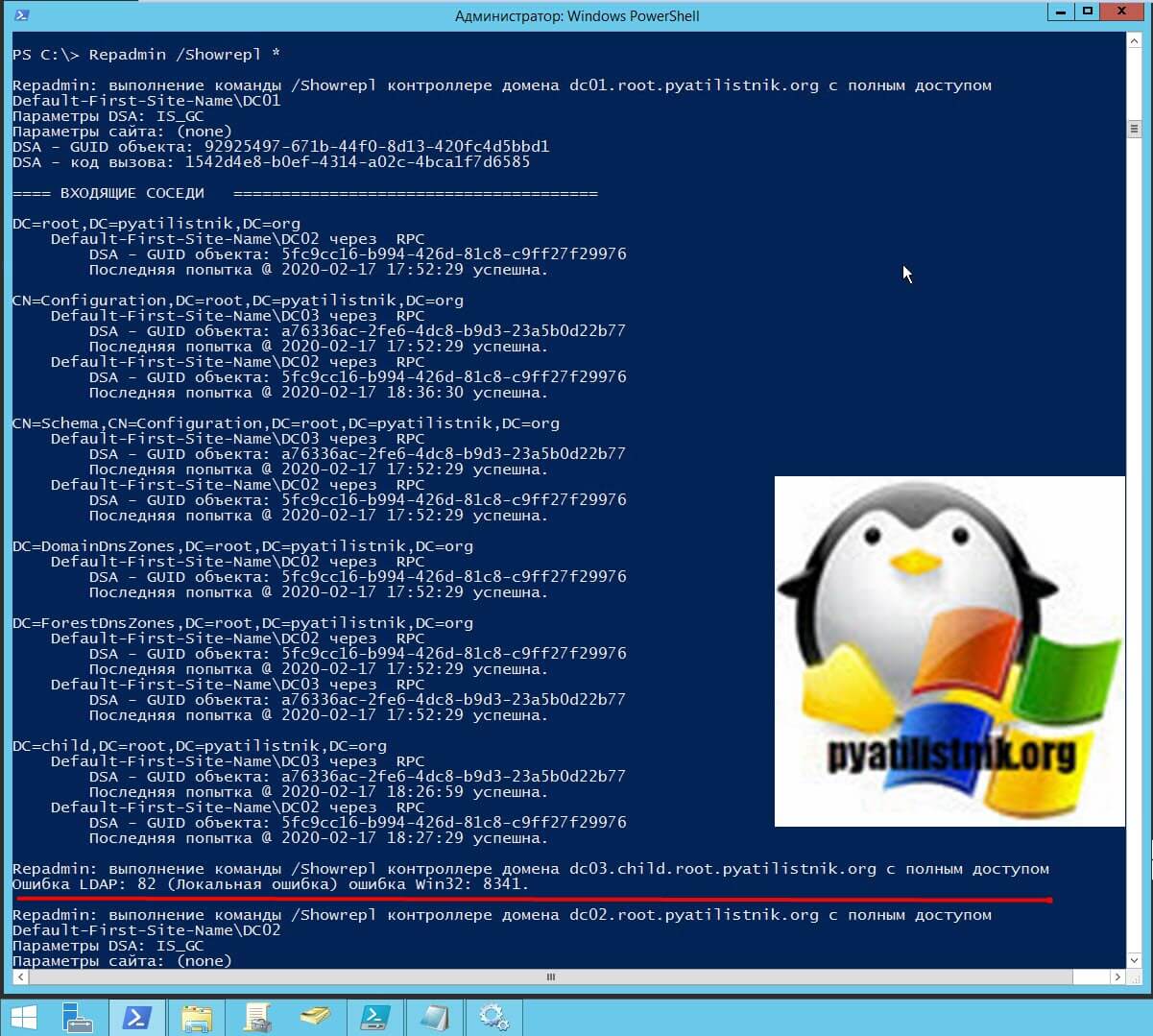

Просмотр топологии репликации и ошибки

Команда repadmin /showrepl помогает понять топологию и ошибки репликации. Он сообщает, о состоянии каждого исходного контроллера домена, с которого у получателя есть объект входящего соединения. Отчет о состоянии делится на разделы каталога.

Административная рабочая станция, на которой вы запускаете Repadmin, должна иметь сетевое подключение удаленного вызова процедур (RPC) ко всем контроллерам домена, на которые нацелен параметр DSA_LIST. Ошибки репликации могут быть вызваны исходным контроллером домена, контроллером домена назначения или любым компонентом процесса репликации, включая базовую сеть.

Команда отображает GUID каждого объекта, который был первоначально реплицирован, а также результат репликации. Это полезно, чтобы обнаружить возможные проблемы. Как видите в моем примере, все репликации успешно пройдены. Если хотите получить максимально подробную информацию, о топологии репликации, то добавьте ключ «*».

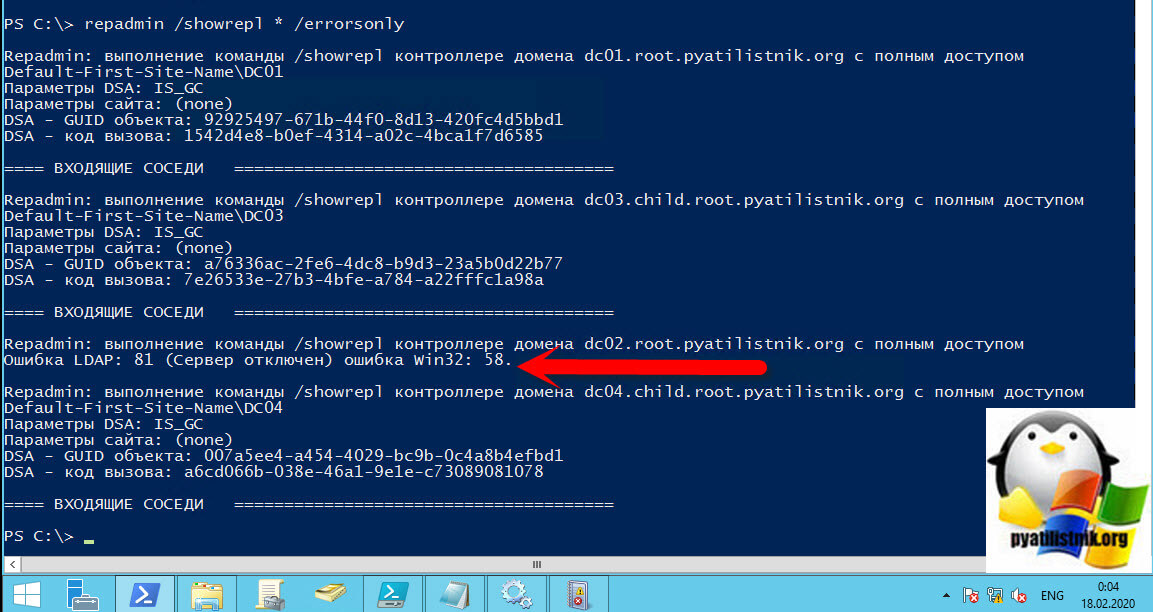

В моем примере вы можете увидеть ошибку:

Repadmin: выполнение команды /Showrepl контроллере домена dc03.child.root.pyatilistnik.org с полным доступом

Ошибка LDAP: 82 (Локальная ошибка) ошибка Win32: 8341. (The target principal name is incorrect)

В приведенном выше примере решение проблемы заключается в остановке службы «Центр распространения ключей Kerberos (Kerberos key distribution center)«. Запустите ее. В редких случаях может потребоваться перезапустить службу «Доменные службы Active Directory«. Затем перезапустите процесс репликации через сайты и службы Active Directory. Проверьте свои журналы, и репликация должна быть успешной. Так же вы можете использовать и дополнительные ключи:

- DSA_LIST — Задает имя хоста контроллера домена или списка контроллеров домена, разделенных в списке одним пробелом.

- Source DSA object GUID — GUID исходного объекта DSA. Указывает уникальное шестнадцатеричное число, которое идентифицирует объект, чьи события репликации перечислены.

- Naming Context (Контекст именования) — Определяет отличительное имя раздела каталога для репликации.

- /verbose — Отображает дополнительную информацию об исходных партнерах, от которых контроллер домена назначения выполняет входящую репликацию. Информация включает в себя полностью уточненное CNAME, идентификатор вызова, флаги репликации и значения порядкового номера обновления (USN) для исходных обновлений и реплицированных обновлений.

- /NoCache — Указывает, что глобально уникальные идентификаторы (GUID) остаются в шестнадцатеричной форме. По умолчанию GUID переводятся в строки.

- /repsto — Перечисляет контроллеры домена-партнера, с которыми целевые контроллеры домена используют уведомление об изменении для выполнения исходящей репликации. (Контроллеры домена-партнера в этом случае являются контроллерами домена на том же сайте Active Directory, что и исходный контроллер домена, и контроллеры домена, которые находятся на удаленных сайтах, на которых включено уведомление об изменениях.) Этот список добавляется в разделе СОБСТВЕННЫЕ СОСЕДИ ДЛЯ УВЕДОМЛЕНИЙ ОБ ИЗМЕНЕНИЯХ (OUTBOUND NEIGHBORS FOR CHANGE NOTIFICATIONS ).

- /conn — Добавляет раздел KCC CONNECTION OBJECTS в Repadmin, в котором перечислены все соединения и причины их создания.

- /all — Запускается как /repsto и Conn параметры.

- /errorsonly — Отображает состояние репликации только для исходных контроллеров домена, с которыми конечный контроллер домена сталкивается с ошибками репликации.

- /intersite — Отображает состояние репликации для подключений от контроллеров домена на удаленных сайтах, с которых контроллер домена, указан в параметре DSA_LIST, выполняет входящую репликацию.

- /CSV — Экспорт или вывод результатов в формате с разделителями-запятыми (CSV).

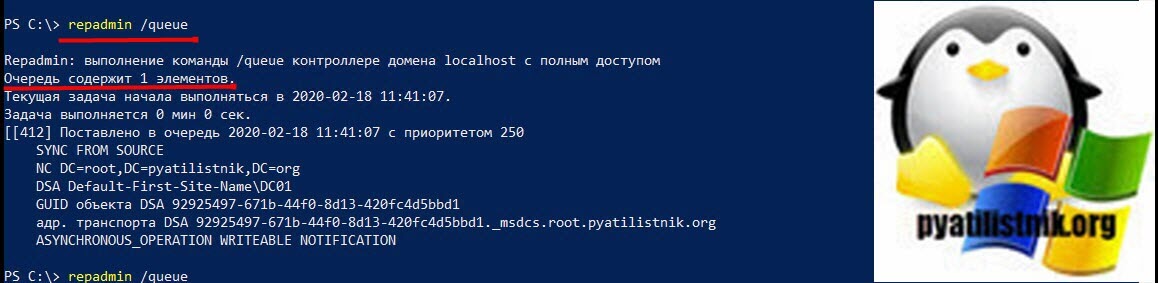

Просмотр очереди репликации

Бывают ситуации при которых у вас может возникать очередь на входящие запросы репликации. Основными причинами могут выступать:

- Слишком много одновременных партнеров по репликации

- Высокая скорость изменения объектов в доменных службах Active Directory (AD DS), предположим что у вас одновременно с помощью скрипта было сформировано 1000 новых групп или создано 1000 пользователей.

- Недостаточная пропускная способность CPU или сети, которые реплицирует контроллер домена

Чтобы посмотреть очередь репликации на контроллере домена, вам нужно воспользоваться ключом /Queue:

Чаще всего у вас количество объектов в очереди будет нулевым, но если сайтов много, то могут быть небольшие очереди. Если вы заметили элементы, стоящие в очереди, и они никак не очищаются, у вас есть проблема. Вот пример сообщения, где очередь репликации не равна нулю.

Repadmin: выполнение команды /queue контроллере домена localhost с полным доступом

Очередь содержит 1 элементов.

Текущая задача начала выполняться в 2020-02-18 11:41:07.

Задача выполняется 0 мин 0 сек.

[[412] Поставлено в очередь 2020-02-18 11:41:07 с приоритетом 250

SYNC FROM SOURCE

NC DC=root,DC=pyatilistnik,DC=org

DSA Default-First-Site-NameDC01

GUID объекта DSA 92925497-671b-44f0-8d13-420fc4d5bbd1

адр. транспорта DSA 92925497-671b-44f0-8d13-420fc4d5bbd1._msdcs.root.pyatilistnik.org

ASYNCHRONOUS_OPERATION WRITEABLE NOTIFICATION

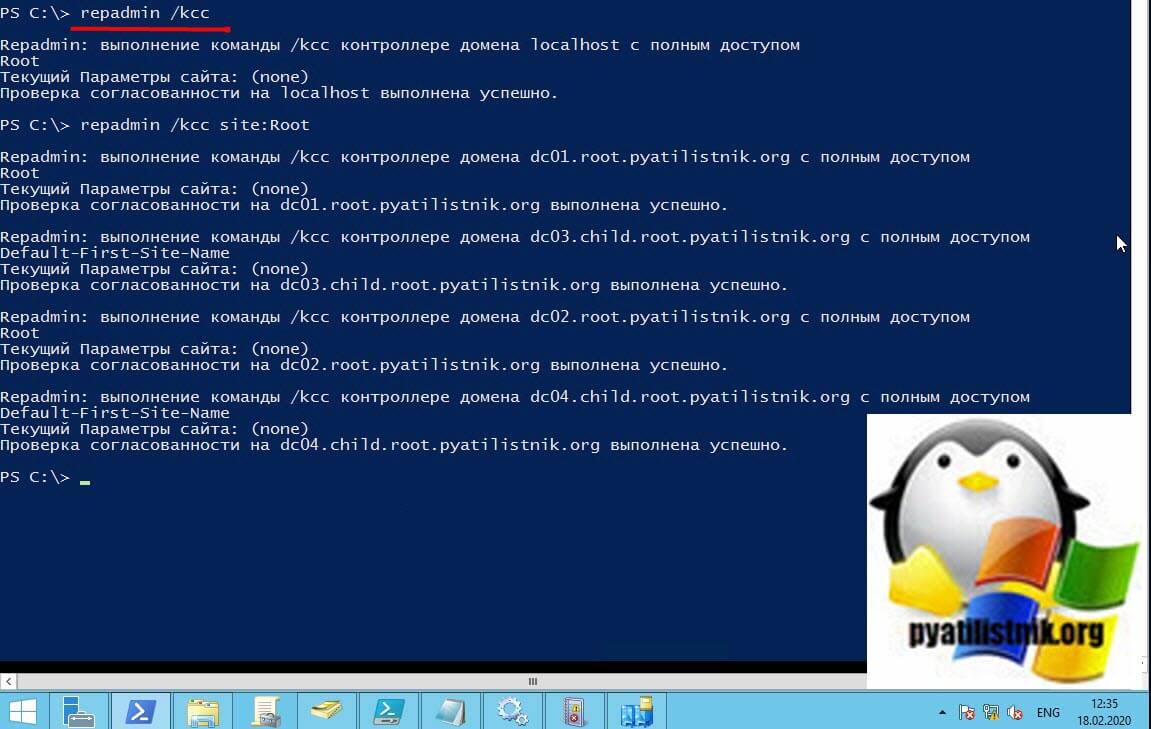

Принудительная проверка топологии репликации

Repadmin умеет принудительно проверять топологию репликации на каждом целевом контроллере домена, чтобы немедленно пересчитать топологию входящей репликации.

По умолчанию каждый контроллер домена выполняет этот пересчет каждые 15 минут и если есть проблемы вы можете видеть в логах Windows событие с кодом 1311.

Выполните эту команду для устранения ошибок KCC или для повторной оценки необходимости создания новых объектов подключения от имени целевых контроллеров домена.

так же можно запустить для определенного сайта для этого используется параметр site:

Repadmin: выполнение команды /kcc контроллере домена dc01.root.pyatilistnik.org с полным доступом

Root

Текущий Параметры сайта: (none)

Проверка согласованности на dc01.root.pyatilistnik.org выполнена успешно.

Repadmin: выполнение команды /kcc контроллере домена dc03.child.root.pyatilistnik.org с полным доступом

Default-First-Site-Name

Текущий Параметры сайта: (none)

Проверка согласованности на dc03.child.root.pyatilistnik.org выполнена успешно.

Repadmin: выполнение команды /kcc контроллере домена dc02.root.pyatilistnik.org с полным доступом

Root

Текущий Параметры сайта: (none)

Проверка согласованности на dc02.root.pyatilistnik.org выполнена успешно.

Repadmin: выполнение команды /kcc контроллере домена dc04.child.root.pyatilistnik.org с полным доступом

Default-First-Site-Name

Текущий Параметры сайта: (none)

Проверка согласованности на dc04.child.root.pyatilistnik.org выполнена успешно.

У /kcc есть дополнительный ключ /async — Указывает, что репликация является асинхронной. То есть Repadmin запускает событие репликации, но не ожидает немедленного ответа от контроллера домена назначения. Используйте этот параметр для запуска KCC, если вы не хотите ждать окончания работы KCC. Repadmin /kcc обычно запускается без параметра /async.

Как принудительно запустить репликацию Active Directory

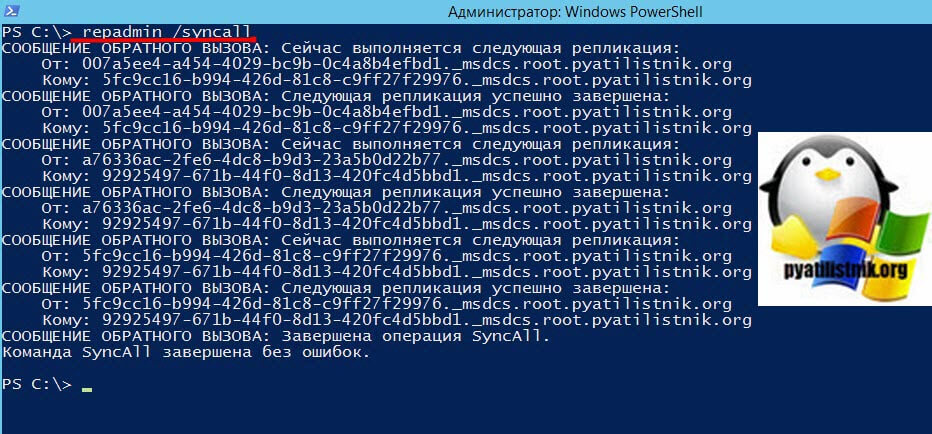

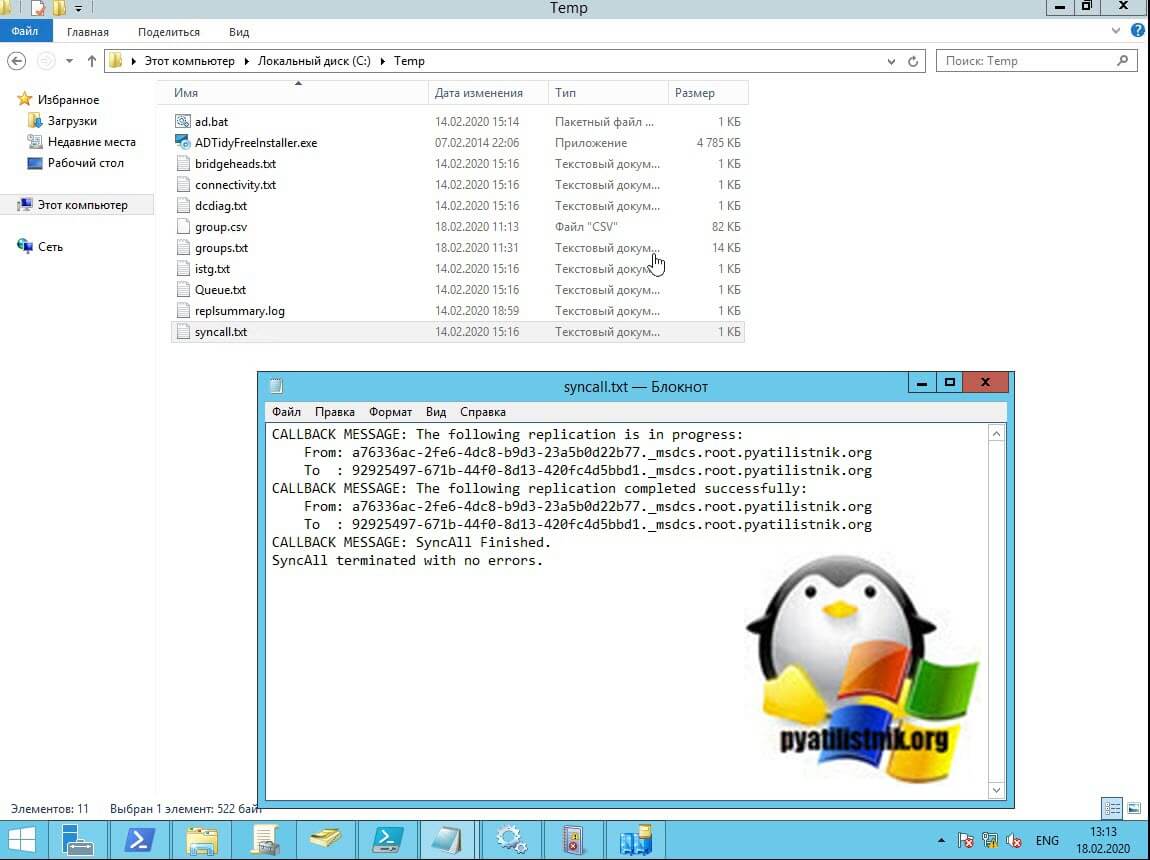

Бывают ситуации, когда вам необходимо произвести форсированное обновление на контроллере домена. Для этого есть специальный ключ /syncall. Для того, чтобы выполнить синхронизацию нужного контроллера домена со всеми его партнерами по репликации, вам необходимо на нем выполнить команду:

На выходе вы получите статус репликации и количество ошибок, выглядит это вот так:

СООБЩЕНИЕ ОБРАТНОГО ВЫЗОВА: Сейчас выполняется следующая репликация:

От: 007a5ee4-a454-4029-bc9b-0c4a8b4efbd1._msdcs.root.pyatilistnik.org

Кому: 5fc9cc16-b994-426d-81c8-c9ff27f29976._msdcs.root.pyatilistnik.org

СООБЩЕНИЕ ОБРАТНОГО ВЫЗОВА: Следующая репликация успешно завершена:

От: 007a5ee4-a454-4029-bc9b-0c4a8b4efbd1._msdcs.root.pyatilistnik.org

Кому: 5fc9cc16-b994-426d-81c8-c9ff27f29976._msdcs.root.pyatilistnik.org

СООБЩЕНИЕ ОБРАТНОГО ВЫЗОВА: Сейчас выполняется следующая репликация:

От: a76336ac-2fe6-4dc8-b9d3-23a5b0d22b77._msdcs.root.pyatilistnik.org

Кому: 92925497-671b-44f0-8d13-420fc4d5bbd1._msdcs.root.pyatilistnik.org

СООБЩЕНИЕ ОБРАТНОГО ВЫЗОВА: Следующая репликация успешно завершена:

От: a76336ac-2fe6-4dc8-b9d3-23a5b0d22b77._msdcs.root.pyatilistnik.org

Кому: 92925497-671b-44f0-8d13-420fc4d5bbd1._msdcs.root.pyatilistnik.org

СООБЩЕНИЕ ОБРАТНОГО ВЫЗОВА: Сейчас выполняется следующая репликация:

От: 5fc9cc16-b994-426d-81c8-c9ff27f29976._msdcs.root.pyatilistnik.org

Кому: 92925497-671b-44f0-8d13-420fc4d5bbd1._msdcs.root.pyatilistnik.org

СООБЩЕНИЕ ОБРАТНОГО ВЫЗОВА: Следующая репликация успешно завершена:

От: 5fc9cc16-b994-426d-81c8-c9ff27f29976._msdcs.root.pyatilistnik.org

Кому: 92925497-671b-44f0-8d13-420fc4d5bbd1._msdcs.root.pyatilistnik.org

СООБЩЕНИЕ ОБРАТНОГО ВЫЗОВА: Завершена операция SyncAll.

Команда SyncAll завершена без ошибок.

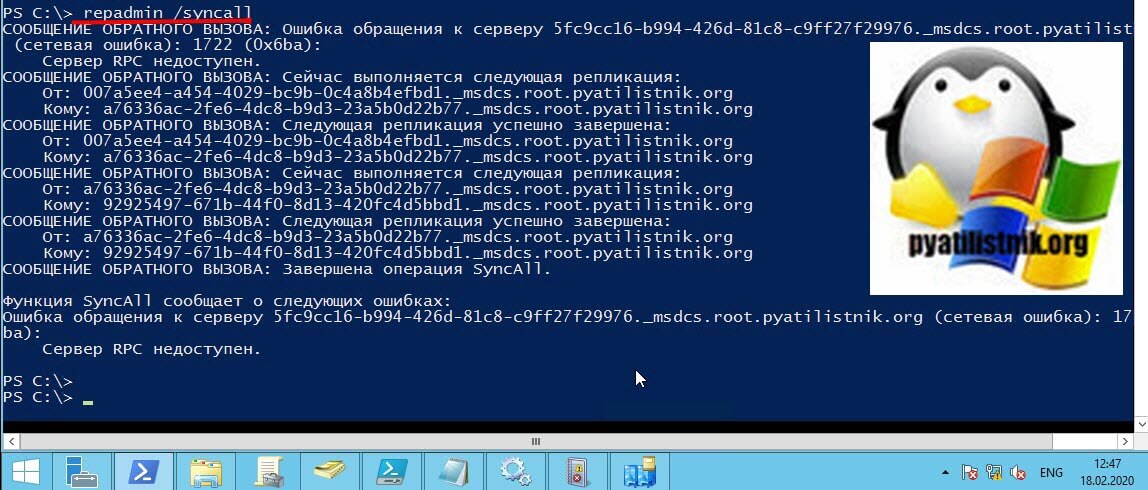

Если имеются какие-то проблемы, то вы можете увидеть подобного рода ошибки:

Функция SyncAll сообщает о следующих ошибках:

Ошибка обращения к серверу 5fc9cc16-b994-426d-81c8-c9ff27f29976._msdcs.root.pyatilistnik.org (сетевая ошибка): 17

ba):

Сервер RPC недоступен.

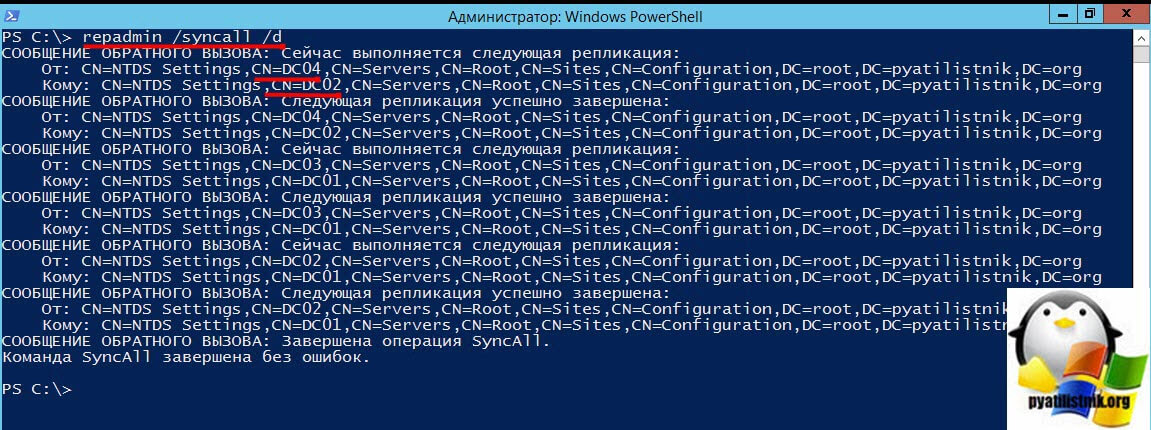

так же repadmin /syncall имеет ряд флагов:

- /a — прерывается, если какой-либо сервер недоступен.

- /A — Синхронизирует все контексты именования, хранящиеся на домашнем сервере

- /d — Идентифицирует серверы по отличительным именам в сообщениях.

- /e — Синхронизирует контроллеры домена на всех сайтах предприятия. По умолчанию эта команда не синхронизирует контроллеры домена на других сайтах.

- /h — Отображение справки.

- /i — запускает бесконечный цикл синхронизации

- /I — Запускает команду repadmin /showrepl на каждой паре серверов вместо синхронизации.

- /j — Синхронизирует только соседние серверы.

- /p — Пауза после каждого сообщения, чтобы пользователь мог прервать выполнение команды.

- /P — Выдвигает изменения наружу от указанного контроллера домена.

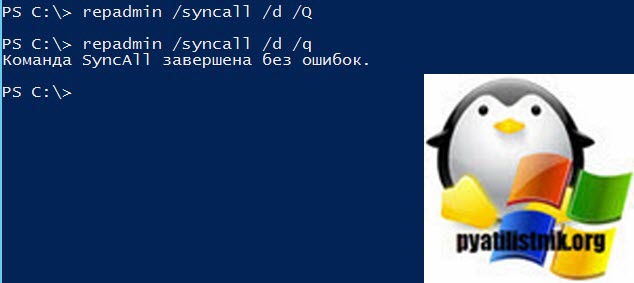

- /q — Работает в тихом режиме, который подавляет сообщения обратного вызова.

- /Q — Работает в очень тихом режиме, который сообщает только о фатальных ошибках.

- /s — не синхронизируется.

- /S — Пропускает начальную проверку ответа сервера.

Предположим, что вы внесли важное изменение в AD и хотите его максимально быстро распространить. для этого запустите на актуальном контроллере:

Экспорт результатов в текстовый файл

Иногда Repadmin отображает много информации. Вы можете экспортировать любой из приведенных выше примеров в текстовый файл, это немного упрощает последующее рассмотрение или сохранение для документации. Для этого используется инструкция «> путь до файла». Вот пример команд:

@echo off

chcp 855

repadmin /replsummary > c:tempreplsummary.log

repadmin /syncall > c:tempsyncall.txt

repadmin /Queue > c:tempQueue.txt

repadmin /istg * /verbose > c:tempistg.txt

repadmin /bridgeheads * /verbose > c:tempbridgeheads.txt

chcp 855 используется, чтобы у вас не было кракозябр вместо русского текста.

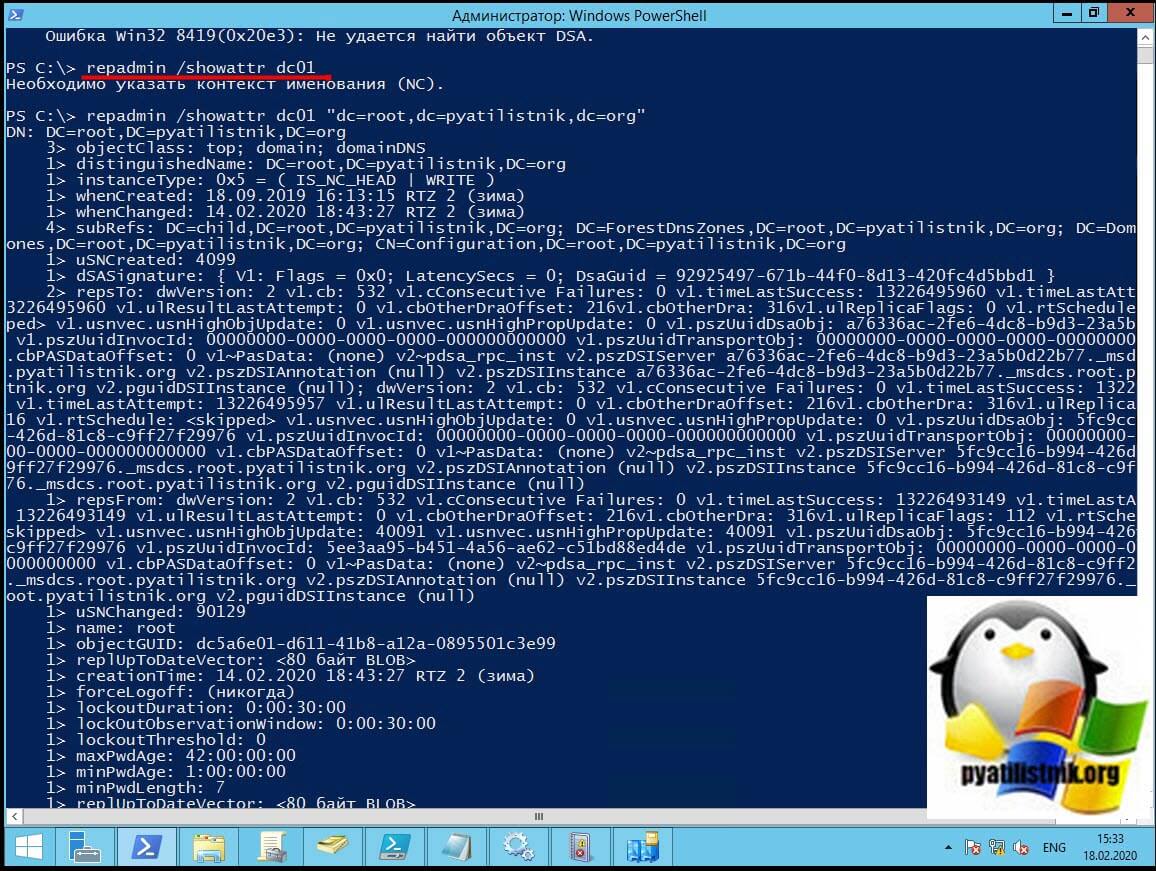

Как посмотреть количество изменений атрибутов

Хотя команда repadmin /showobjmeta отображает количество изменений атрибутов объекта и контроллер домена, которые вносили эти изменения, команда repadmin /showattr отображает фактические значения для объекта. Команда repadmin /showattr также может отображать значения для объектов, которые возвращаются запросом LDAP-протокола.

На объект может ссылаться его distinguished name или глобальный уникальный идентификатор объекта (GUID).

По умолчанию repadmin /showattr использует порт 389 LDAP для запроса доступных для записи разделов каталога. Однако repadmin /showattr может дополнительно использовать порт 3268 LDAP для запроса разделов, доступных только для чтения, на сервере глобального каталога. (Советую освежить в памяти какие порты использует Active Directory).

Основные параметры команды:

- <DSA_LIST> — Задает имя хоста контроллера домена или списка контроллеров домена, разделенных в списке одним пробелом.

- <OBJ_LIST> — Определяет различающееся имя или GUID объекта для объекта, атрибуты которого вы хотите перечислить. Когда вы выполняете запрос LDAP из командной строки, этот параметр формирует базовый путь различаемого имени для поиска. Заключите в кавычки отличительные имена, содержащие пробелы.

- /atts — Возвращает значения только для указанных атрибутов. Вы можете отображать значения для нескольких атрибутов, разделяя их запятыми.

- /allvalues — Отображает все значения атрибутов. По умолчанию этот параметр отображает только 20 значений атрибута для атрибута.

- /gc — Указывает использование TCP-порта 3268 для запроса разделов глобального каталога только для чтения.

- /long — Отображает одну строку для каждого значения атрибута.

- /dumpallblob — Отображает все двоичные значения атрибута. Эта команда похожа на /allvalues, но отображает двоичные значения атрибутов.

В следующем примере выполняется запрос к конкретному контроллеру домена.

repadmin /showattr dc01 «dc=root,dc=pyatilistnik,dc=org»

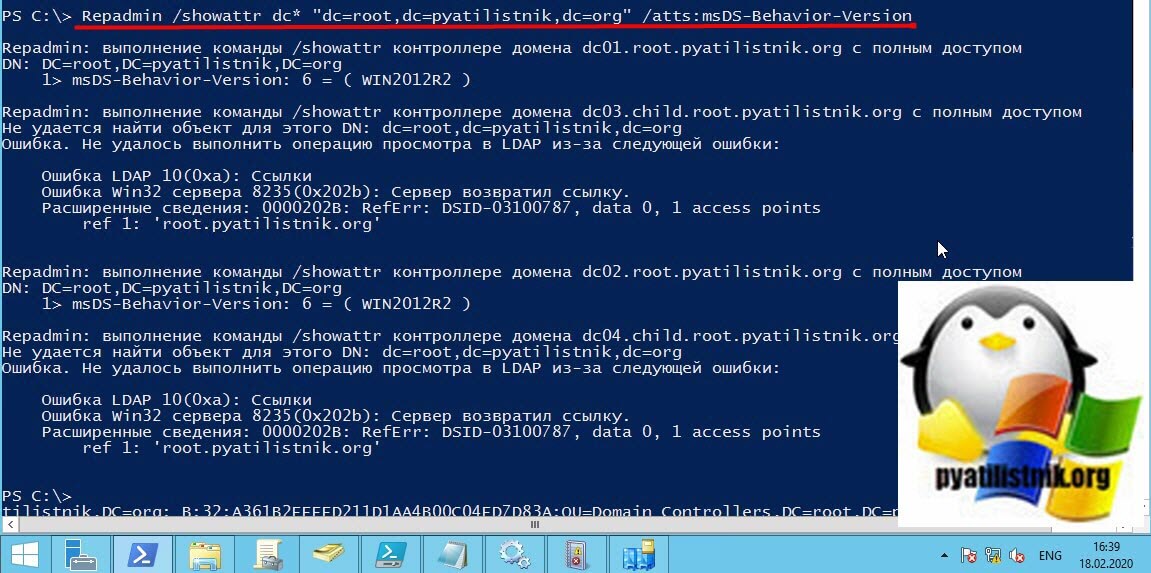

В следующем примере запрашиваются все контроллеры домена, имена компьютеров которых начинаются с dc, и показывает значение для определенного атрибута msDS-Behavior-Version, который обозначает функциональный уровень домена.

Repadmin /showattr dc* «dc=root,dc=pyatilistnik,dc=org» /atts:msDS-Behavior-Version

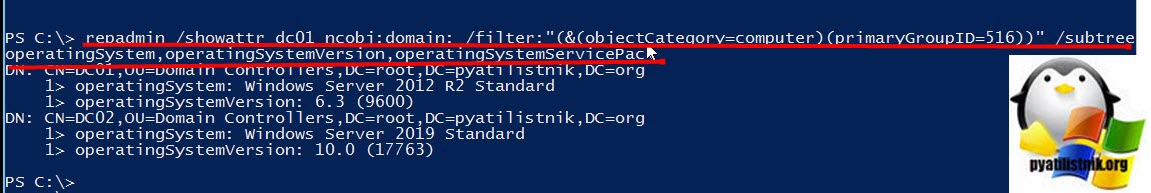

В следующем примере запрашивается один контроллер домена с именем dc01 и возвращается версия операционной системы и версия пакета обновления для всех компьютеров с целевым идентификатором основной группы = 516.

repadmin /showattr dc01 ncobj:domain: /filter:»(&(objectCategory=computer)(primaryGroupID=516))» /subtree /atts:

operatingSystem,operatingSystemVersion,operatingSystemServicePack

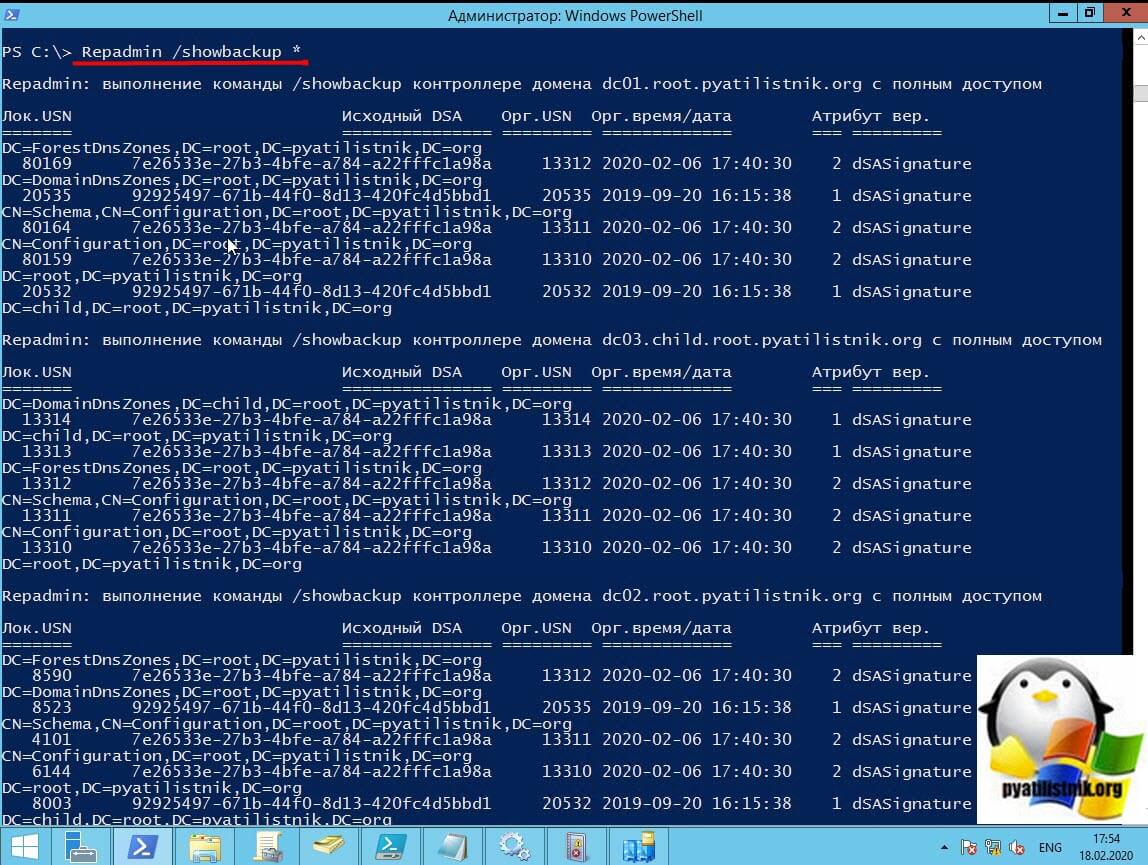

Как посмотреть время последней резервной копирования Active Directory

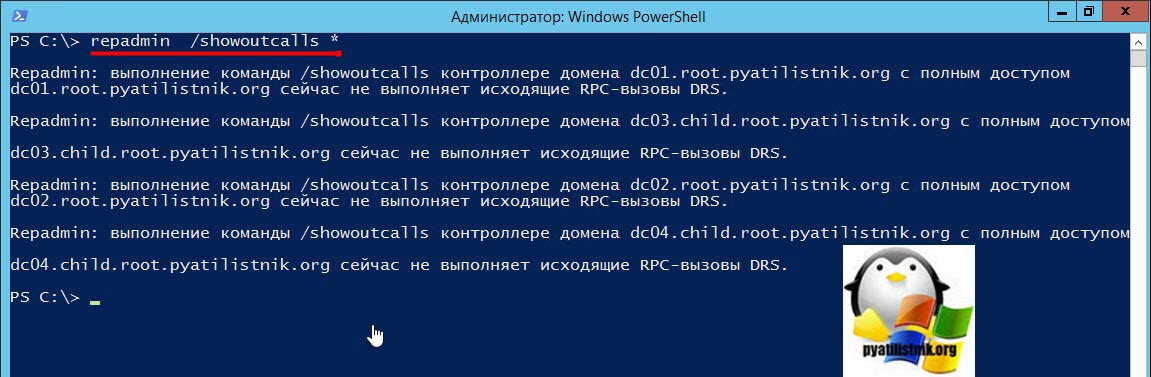

Как посмотреть RPC-вызовы, на которые еще не ответили

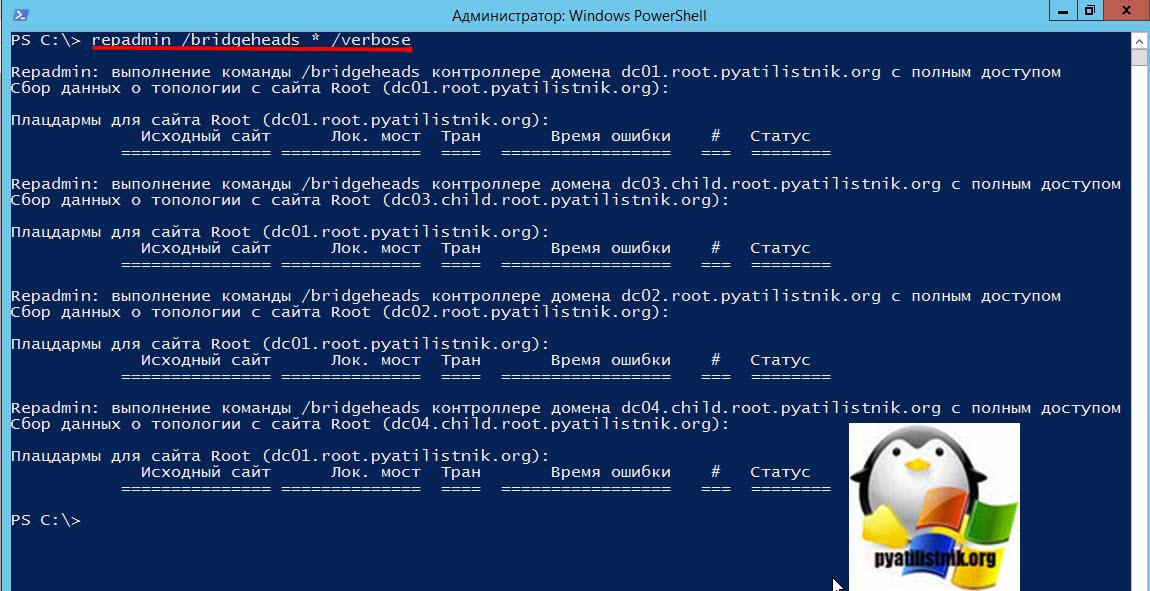

Как посмотреть топологию репликации

repadmin /bridgeheads * /verbose

Если есть проблемы с репликацией, то можете получать ошибку «The remote system is not available. For information about network troubleshooting, see Windows Help.»

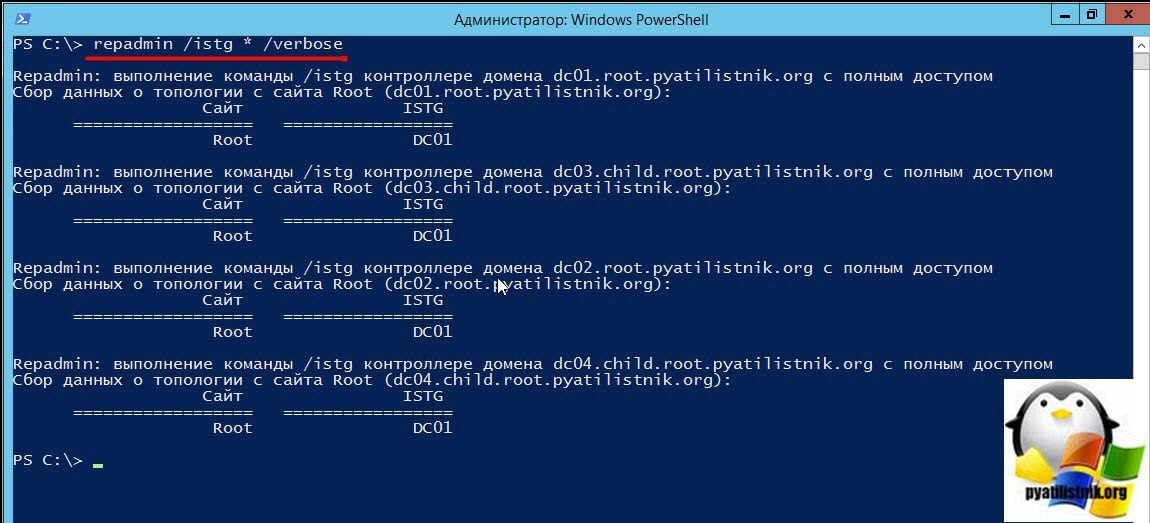

Как сгенерировать топологию сайтов Active Directory

repadmin /istg * /verbose

Если есть проблемы с репликацией, то тут вы можете видеть ошибки: LDAP error 81 (Server Down) Win32 Err 58.

На этом у меня все, мы с вами разобрали очень полезную утилиту, которая позволит вам быть в курсе статуса репликации вашей Active Directory. С вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org.

| Номер ошибки: | Ошибка 1753 | |

| Название ошибки: | Direct Access Error 1753 | |

| Описание ошибки: | Ошибка 1753: Возникла ошибка в приложении DirectAccess. Приложение будет закрыто. Приносим извинения за неудобства. | |

| Разработчик: | Microsoft Corporation | |

| Программное обеспечение: | DirectAccess | |

| Относится к: | Windows XP, Vista, 7, 8, 10, 11 |

Оценка «Direct Access Error 1753»

«Direct Access Error 1753» также считается ошибкой во время выполнения (ошибкой). Когда дело доходит до программного обеспечения, как DirectAccess, инженеры могут использовать различные инструменты, чтобы попытаться сорвать эти ошибки как можно скорее. К сожалению, иногда ошибки, такие как ошибка 1753, могут быть пропущены во время этого процесса.

После первоначального выпуска пользователи DirectAccess могут столкнуться с сообщением «Direct Access Error 1753» во время запуска программы. Когда это происходит, конечные пользователи программного обеспечения могут сообщить Microsoft Corporation о существовании ошибки 1753 ошибок. Затем Microsoft Corporation исправляет эти дефектные записи кода и сделает обновление доступным для загрузки. Чтобы исправить такие ошибки 1753 ошибки, устанавливаемое обновление программного обеспечения будет выпущено от поставщика программного обеспечения.

«Direct Access Error 1753» чаще всего может возникать при загрузке DirectAccess. Следующие три наиболее значимые причины ошибок выполнения ошибки 1753 включают в себя:

Ошибка 1753 Crash — программа обнаружила ошибку 1753 из-за указанной задачи и завершила работу программы. Эти ошибки обычно возникают, когда входы DirectAccess не могут быть правильно обработаны, или они смущены тем, что должно быть выведено.

«Direct Access Error 1753» Утечка памяти — Ошибка 1753 утечка памяти происходит и предоставляет DirectAccess в качестве виновника, перетаскивая производительность вашего ПК. Это может быть вызвано неправильной конфигурацией программного обеспечения Microsoft Corporation или когда одна команда запускает цикл, который не может быть завершен.

Ошибка 1753 Logic Error — Компьютерная система создает неверную информацию или дает другой результат, даже если входные данные являются точными. Это происходит, когда исходный код Microsoft Corporation вызывает недостаток в обработке информации.

Повреждение, отсутствие или удаление файлов Direct Access Error 1753 может привести к ошибкам DirectAccess. Возникновение подобных проблем является раздражающим фактором, однако их легко устранить, заменив файл Microsoft Corporation, из-за которого возникает проблема. Кроме того, некоторые ошибки Direct Access Error 1753 могут возникать по причине наличия неправильных ссылок на реестр. По этой причине для очистки недействительных записей рекомендуется выполнить сканирование реестра.

Типичные ошибки Direct Access Error 1753

Типичные ошибки Direct Access Error 1753, возникающие в DirectAccess для Windows:

- «Ошибка приложения Direct Access Error 1753.»

- «Ошибка программного обеспечения Win32: Direct Access Error 1753»

- «Direct Access Error 1753 должен быть закрыт. «

- «Не удается найти Direct Access Error 1753»

- «Direct Access Error 1753 не может быть найден. «

- «Ошибка запуска программы: Direct Access Error 1753.»

- «Direct Access Error 1753 не выполняется. «

- «Direct Access Error 1753 выйти. «

- «Ошибка пути программного обеспечения: Direct Access Error 1753. «

Обычно ошибки Direct Access Error 1753 с DirectAccess возникают во время запуска или завершения работы, в то время как программы, связанные с Direct Access Error 1753, выполняются, или редко во время последовательности обновления ОС. Запись ошибок Direct Access Error 1753 внутри DirectAccess имеет решающее значение для обнаружения неисправностей электронной Windows и ретрансляции обратно в Microsoft Corporation для параметров ремонта.

Создатели Direct Access Error 1753 Трудности

Проблемы Direct Access Error 1753 могут быть отнесены к поврежденным или отсутствующим файлам, содержащим ошибки записям реестра, связанным с Direct Access Error 1753, или к вирусам / вредоносному ПО.

Более конкретно, данные ошибки Direct Access Error 1753 могут быть вызваны следующими причинами:

- Поврежденные ключи реестра Windows, связанные с Direct Access Error 1753 / DirectAccess.

- Вирус или вредоносное ПО, повреждающее Direct Access Error 1753.

- Direct Access Error 1753 злонамеренно или ошибочно удален другим программным обеспечением (кроме DirectAccess).

- Другое программное обеспечение, конфликтующее с DirectAccess, Direct Access Error 1753 или общими ссылками.

- DirectAccess (Direct Access Error 1753) поврежден во время загрузки или установки.

Продукт Solvusoft

Загрузка

WinThruster 2022 — Проверьте свой компьютер на наличие ошибок.

Совместима с Windows 2000, XP, Vista, 7, 8, 10 и 11

Установить необязательные продукты — WinThruster (Solvusoft) | Лицензия | Политика защиты личных сведений | Условия | Удаление

| description | ms.assetid | title | author | ms.author | manager | ms.date | ms.topic | ms.custom |

|---|---|---|---|---|---|---|---|---|

|

Learn more about: Replication error 1753 There are no more endpoints available from the endpoint mapper |

0f21951c-b1bf-43bb-a329-bbb40c58c876 |

Replication error 1753 There are no more endpoints available from the endpoint mapper |

iainfoulds |

daveba |

daveba |

05/16/2023 |

article |

inhenkel |

Replication error 1753 There are no more endpoints available from the endpoint mapper

Applies to: Windows Server 2022, Windows Server 2019, Windows Server

This article describes symptoms, cause and resolution steps for Active Directory operations that fail with Win32 error 1753: «There are no more endpoints available from the endpoint mapper.»

DCDIAG reports that the Connectivity test, Active Directory Replications test or KnowsOfRoleHolders test has failed with error 1753: «There are no more endpoints available from the endpoint mapper.»

Testing server: <site><DC Name>

Starting test: Connectivity

* Active Directory LDAP Services Check

* Active Directory RPC Services Check

[<DC Name>] DsBindWithSpnEx() failed with error 1753,

There are no more endpoints available from the endpoint mapper..

Printing RPC Extended Error Info:

Error Record 1, ProcessID is <process ID> (DcDiag)

System Time is: <date> <time>

Generating component is 2 (RPC runtime)

Status is 1753: There are no more endpoints available from the endpoint mapper. Detection location is 500

NumberOfParameters is 4

Unicode string: ncacn_ip_tcp

Unicode string: <source DC object GUID>._msdcs.contoso.com

Long val: -481213899

Long val: 65537

Error Record 2, ProcessID is 700 (DcDiag)

System Time is: <date> <time>

Generating component is 2 (RPC runtime)

Status is 1753: There are no more endpoints available from the endpoint mapper.

NumberOfParameters is 1

Unicode string: 1025

[Replications Check,<DC Name>] A recent replication attempt failed:

From <source DC> to <destination DC>

Naming Context: <DN path of directory partition>

The replication generated an error (1753):

There are no more endpoints available from the endpoint mapper.

The failure occurred at <date> <time>.

The last success occurred at <date> <time>.

3 failures have occurred since the last success.

The directory on <DC name> is in the process.

of starting up or shutting down, and is not available.

Verify machine is not hung during boot.

REPADMIN.EXE reports that replication attempt has failed with status 1753.

REPADMIN commands that commonly cite the 1753 status include but aren’t limited to:

- REPADMIN /REPLSUM

- REPADMIN /SHOWREPL

- REPADMIN /SHOWREPS

- REPADMIN /SYNCALL

Sample output from «REPADMIN /SHOWREPS» depicting inbound replication from CONTOSO-DC2 to CONTOSO-DC1 failing with the «replication access was denied» error is shown below:

Default-First-Site-NameCONTOSO-DC1

DSA Options: IS_GC

Site Options: (none)

DSA object GUID: b6dc8589-7e00-4a5d-b688-045aef63ec01

DSA invocationID: b6dc8589-7e00-4a5d-b688-045aef63ec01

==== INBOUND NEIGHBORS ======================================

DC=contoso,DC=com

Default-First-Site-NameCONTOSO-DC2 via RPC

DSA object GUID: 74fbe06c-932c-46b5-831b-af9e31f496b2

Last attempt @ <date> <time> failed, result 1753 (0x6d9):

There are no more endpoints available from the endpoint mapper.

<#> consecutive failure(s).

Last success @ <date> <time>.

The Check Replication Topology command in Active Directory Sites and Services returns «There are no more endpoints available from the endpoint mapper.»

Right-clicking on the connection object from a source DC and choosing Check Replication Topology fails with «There are no more endpoints available from the endpoint mapper.» The on-screen error message is shown below:

Dialog title text: Check Replication Topology

Dialog message text:

The following error occurred during the attempt to contact the domain controller: There are no more endpoints available from the endpoint mapper.

The Replicate now command in Active Directory Sites and Services returns «there are no more endpoints available from the endpoint mapper.»

Right-clicking on the connection object from a source DC and choosing Replicate now fails with «There are no more endpoints available from the endpoint mapper.»

The on-screen error message is shown below:

Dialog title text: Replicate Now

Dialog message text: The following error occurred during the attempt to synchronize naming context <%directory partition name%> from Domain Controller <Source DC> to Domain Controller <Destination DC>:

There are no more endpoints available from the endpoint mapper.

The operation won’t continue

NTDS KCC, NTDS General or Microsoft-Windows-ActiveDirectory_DomainService events with the -2146893022 status are logged in the Directory Services log in Event Viewer.

Active Directory events that commonly cite the -2146893022 status include but aren’t limited to:

| Event ID | Event Source | Event String |

|---|---|---|

| 1655 | NTDS General | Active Directory attempted to communicate with the following global catalog and the attempts were unsuccessful. |

| 1925 | NTDS KCC | The attempt to establish a replication link for the following writable directory partition failed. |

| 1265 | NTDS KCC | An attempt by the Knowledge Consistency Checker (KCC) to add a replication agreement for the following directory partition and source domain controller failed. |

Cause

The steps below shows the RPC workflow starting with the registration of the server application with the RPC Endpoint Mapper (EPM) in step 1 to the passing of data from the RPC client to the client application in step 7.

ADDS RPC Workflow

- Server app registers its endpoints with the RPC Endpoint Mapper (EPM)

- Client makes an RPC call (on behalf of a user, OS or application initiated operation)

- Client side RPC contacts the target computers EPM and ask for the endpoint to complete the client call

- Server Machine’s EPM responds with an endpoint

- Client side RPC contacts the server app

- Server app executes the call, returns the result to the client RPC

- Client side RPC passes the result back to the client app

Failure 1753 is generated by a failure between steps #3 and #4. Specifically, error 1753 means that the RPC client (destination DC) was able to contact the RPC Server (source DC) over port 135 but the EPM on the RPC Server (source DC) was unable to locate the RPC application of interest and returned server side error 1753. The presence of the 1753 error indicates that the RPC client (destination DC) received the server side error response from the RPC Server (AD replication source DC) over the network.

Specific root causes for the 1753 error include:

- The server app never started (that is, Step #1 in the «more information» diagram located above was never attempted).

- The server app started but there was some failure during initialization that prevented it from registering with the RPC Endpoint Mapper (that is, Step #1 in the «more information» diagram above was attempted but failed).

- The server app started but subsequently died. (that is, Step #1 in the «more information» diagram above was completed successfully, but was undone later because the server died).

- The server app manually unregistered its endpoints (similar to 3 but intentional. Not likely but included for completeness.)

- The RPC client (destination DC) contacted a different RPC server than the intended one due to a Name to IP mapping error in DNS, WINS or host/Lmhosts file.

Error 1753 is NOT caused by:

- A lack of network connectivity between the RPC client (destination DC) and RPC Server (source DC) over port 135

- A lack of network connectivity between the RPC server (source DC) using port 135 and the RPC client (destination DC) over the ephemeral port.

- A password mismatch or the inability by the source DC to decrypt a Kerberos encrypted packet

Resolutions

Verify that the service registering its service with the endpoint mapper has started

- For Windows 2000 and Windows Server 2003 DCs: Ensure that the source DC is booted into normal mode.

- For Windows Server 2008 or Windows Server 2008 R2: From the console of the source DC, start Services Manager (services.msc) and verify that the Active Directory Domain Services service is running.

Verify that RPC client (destination DC) connected to the intended RPC Server (source DC)

All DCs in a common Active Directory forest register a domain controller CNAME record in the _msdcs. <forest root domain> DNS zone regardless of what domain they reside in within the forest. The DC CNAME record is derived from the objectGUID attribute of the NTDS Settings object for each domain controller.

When performing replication-based operations, a destination DC queries DNS for the source DCs CNAME record. The CNAME record contains the source DC fully qualified computer name which is used to derive the source DCs IP address via DNS client cache lookup, Host / LMHost file lookup, host A / AAAA record in DNS, or WINS.

Stale NTDS Settings objects and bad name-to-IP mappings in DNS, WINS, Host and LMHOST files may cause the RPC client (destination DC) to connect to the wrong RPC Server (Source DC). Furthermore, the bad name-to-IP mapping may cause the RPC client (destination DC) to connect to a computer that doesn’t even have the RPC Server Application of interest (the Active Directory role in this case) installed. (Example: a stale host record for DC2 contains the IP address of DC3 or a member computer).

Verify that the objectGUID for the source DC that exists in the destination DCs copy of Active Directory matches the source DC objectGUID stored in the source DCs copy of Active Directory. If there is a discrepancy, use repadmin /showobjmeta on the ntds settings object to see which one corresponds to last promotion of the source DC (hint: compare date stamps for the NTDS Settings object create date from /showobjmeta against the last promotion date in the source DCs dcpromo.log file. You may have to use the last modify / create date of the DCPROMO.LOG file itself). If the object GUIDs aren’t identical, the destination DC likely has a stale NTDS Settings object for the source DC whose CNAME record refers to a host record with a bad name to IP mapping.

On the destination DC, run IPCONFIG /ALL to determine which DNS Servers the destination DC is using for name resolution:

On the destination DC, run NSLOOKUP against the source DCs fully qualified DC CNAME record:

c:>nslookup -type=cname <fully qualified cname of source DC> <destination DCs primary DNS Server IP >

c:>nslookup -type=cname <fully qualified cname of source DC> <destination DCs secondary DNS Server IP>

Verify that the IP address returned by NSLOOKUP «owns» the host name / security identity of the source DC:

C:>NBTSTAT -A <IP address returned by NSLOOKUP in the step above>

Log onto the console of the source DC, run «IPCONFIG» from the CMD prompt and verify that the source DC owns the IP address returned by the NSLOOKUP command above

Check for stale / duplicate host to IP mappings in DNS

NSLOOKUP -type=hostname <single label hostname of source DC> <primary DNS Server IP on destination DC>

NSLOOKUP -type=hostname <single label hostname of source DC> <secondary DNS Server IP on destination DC>

NSLOOKUP -type=hostname <fully qualified computer name of source DC> <primary DNS Server IP on destination DC>

NSLOOKUP -type=hostname <fully qualified computer name of source DC> <secondary DNS Server IP on dest. DC>

If invalid IP addresses exist in host records, investigate whether DNS scavenging is enabled and properly configured.

If the tests above or a network trace doesn’t show a name query returning an invalid IP address, consider stale entries in HOST files, LMHOSTS files and WINS Servers. Note that DNS Servers can also be configured to perform WINS fallback name resolution.

- Verify that the server application (Active Directory et al) has registered with the endpoint mapper on the RPC server (source DC)

- Active Directory uses a mix of well-known and dynamically registered ports. This table lists well known ports and protocols used by Active Directory domain controllers.

| RPC Server Application | Port | TCP | UDP |

|---|---|---|---|

| DNS server | 53 | X | X |

| Kerberos | 88 | X | X |

| LDAP server | 389 | X | X |

| Microsoft-DS | 445 | X | X |

| LDAP SSL | 636 | X | X |

| Global Catalog Server | 3268 | X | |

| Global Catalog Server | 3269 | X |

Well-known ports are NOT registered with the endpoint mapper.

Active Directory and other applications also register services that receive dynamically assigned ports in the RPC ephemeral port range. Such RPC server applications are dynamically assigned TCP ports between 1024 and 5000 on Windows 2000 and Windows Server 2003 computers and ports between 49152 and 65535 range on Windows Server 2008 and Windows Server 2008 R2 computers. The RPC port used by replication can be hard-coded in the registry using the steps documented in KB article 224196. Active Directory continues to register with the EPM when configured to use a hard coded port.

Verify that the RPC Server application of interest has registered itself with the RPC endpoint mapper on the RPC Server (the source DC in the case of AD replication).

There are a number of ways to accomplish this task but one is to install and run PORTQRY from an admin privileged CMD prompt on the console of the source DC using the syntax:

portquery -n <source DC> -e 135 > file.txt

In the portqry output, note the port numbers dynamically registered by the «MS NT Directory DRS Interface» (UUID = 351…) for the ncacn_ip_tcp protocol. The snippet below shows sample portquery output from a Windows Server 2008 R2 DC:

UUID: e3514235-4b06-11d1-ab04-00c04fc2dcd2 MS NT Directory DRS Interface

ncacn_np:CONTOSO-DC01[pipelsass]

UUID: e3514235-4b06-11d1-ab04-00c04fc2dcd2 MS NT Directory DRS Interface

ncacn_np:CONTOSO-DC01[PIPEprotected_storage]

UUID: e3514235-4b06-11d1-ab04-00c04fc2dcd2 MS NT Directory DRS Interface

ncacn_ip_tcp:CONTOSO-DC01[49156]

UUID: e3514235-4b06-11d1-ab04-00c04fc2dcd2 MS NT Directory DRS Interface

ncacn_http:CONTOSO-DC01[49157]

UUID: e3514235-4b06-11d1-ab04-00c04fc2dcd2 MS NT Directory DRS Interface

ncacn_http:CONTOSO-DC01[6004]

Other possible ways to resolve this error:

-

Verify that the source DC is booted in normal mode and that the OS and DC role on the source DC have fully started.

-

Verify that the Active Directory Domain Service is running. If the service is currently stopped or wasn’t configured with default startup values, reset the default startup values, reboot the modified DC then retry the operation.

-

Verify that the startup value and service status for RPC service and RPC Locator is correct for OS version of the RPC Client (destination DC) and RPC Server (source DC). If the service is currently stopped or wasn’t configured with default startup values, reset the default startup values, reboot the modified DC then retry the operation.

-

In addition, ensure that the service context matches default settings listed in the following table.

Service Default status (Startup type) in Windows Server 2003 and later Default status (Startup type) in Windows Server 2000 Remote Procedure Call Started (Automatic) Started (Automatic) Remote Procedure Call Locator Null or Stopped (Manual) Started (Automatic)

-

-

Verify that the size of the dynamic port range hasn’t been constrained. The Windows Server 2008 and Windows Server 2008 R2 NETSH syntax to enumerate the RPC port range is shown below:

netsh int ipv4 show dynamicport tcp netsh int ipv4 show dynamicport udp netsh int ipv6 show dynamicport tcp netsh int ipv6 show dynamicport udp -

Verify that hard coded port definitions defined in KB 224196 fall within the dynamic port range for source DCs OS version. Review KB article 224196 and ensure that the hard coded port falls within the ephemeral port range for the source DC’s operating system version.

-

Verify that the ClientProtocols key exists under HKLMSoftwareMicrosoftRpc and contains the following 5 default values:

ncacn_http REG_SZ rpcrt4.dll ncacn_ip_tcp REG_SZ rpcrt4.dll ncacn_nb_tcp REG_SZ rpcrt4.dll ncacn_np REG_SZ rpcrt4.dll ncacn_ip_udp REG_SZ rpcrt4.dll

More information

Example of a bad name to IP mapping causing RPC error 1753 vs. -2146893022: the target principal name is incorrect

The contoso.com domain consists of DC1 and DC2 with IP addresses x.x.1.1 and x.x.1.2. The host «A» / «AAAA» records for DC2 are correctly registered on all of the DNS Servers configured for DC1. In addition, the HOSTS file on DC1 contains an entry mapping DC2s fully qualified hostname to IP address x.x.1.2. Later, DC2’s IP address changes from X.X.1.2 to X.X.1.3 and a new member computer is joined to the domain with IP address x.x.1.2. AD Replication attempts triggered by the Replicate now command in Active Directory Sites and Services snap-in fails with error 1753 as shown in the trace below:

F# SRC DEST Operation

1 x.x.1.1 x.x.1.2 ARP:Request, x.x.1.1 asks for x.x.1.2

2 x.x.1.2 x.x.1.1 ARP:Response, x.x.1.2 at 00-13-72-28-C8-5E

3 x.x.1.1 x.x.1.2 TCP:Flags=......S., SrcPort=50206, DstPort=DCE endpoint resolution(135)

4 x.x.1.2 x.x.1.1 ARP:Request, x.x.1.2 asks for x.x.1.1

5 x.x.1.1 x.x.1.2 ARP:Response, x.x.1.1 at 00-15-5D-42-2E-00

6 x.x.1.2 x.x.1.1 TCP:Flags=...A..S., SrcPort=DCE endpoint resolution(135)

7 x.x.1.1 x.x.1.2 TCP:Flags=...A...., SrcPort=50206, DstPort=DCE endpoint resolution(135)

8 x.x.1.1 x.x.1.2 MSRPC:c/o Bind: UUID{E1AF8308-5D1F-11C9-91A4-08002B14A0FA} EPT(EPMP)

9 x.x.1.2 x.x.1.1 MSRPC:c/o Bind Ack: Call=0x2 Assoc Grp=0x5E68 Xmit=0x16D0 Recv=0x16D0

10 x.x.1.1 x.x.1.2 EPM:Request: ept_map: NDR, DRSR(DRSR) {E3514235-4B06-11D1-AB04-00C04FC2DCD2} [DCE endpoint resolution(135)]

11 x.x.1.2 x.x.1.1 EPM:Response: ept_map: 0x16C9A0D6 - EP_S_NOT_REGISTERED

At frame 10, the destination DC queries the source DCs end point mapper over port 135 for the Active Directory replication service class UUID E351…

In frame 11, the source DC, in this case a member computer that doesn’t yet host the DC role and therefore hasn’t registered the E351… UUID for the Replication service with its local EPM responds with symbolic error EP_S_NOT_REGISTERED which maps to decimal error 1753, hex error 0x6d9 and friendly error «there are no more endpoints available from the endpoint mapper».

Later, the member computer with IP address x.x.1.2 gets promoted as a replica «MayberryDC» in the contoso.com domain. Again, the Replicate now command is used to trigger replication but this time fails with the on-screen error «The target principal name is incorrect.» The computer whose network adapter is assigned the IP address x.x.1.2 is a domain controller, is currently booted into normal mode and has registered the E351… replication service UUID with its local EPM but it doesn’t own the name or security identity of DC2 and can’t decrypt the Kerberos request from DC1 so the request now fails with error «The target principal name is incorrect.» The error maps to decimal error -2146893022 / hex error 0x80090322.

Such invalid host-to-IP mappings could be caused by stale entries in host / lmhost files, host A / AAAA registrations in DNS, or WINS.

Summary: This example failed because an invalid host-to-IP mapping (in the HOST file in this case) caused the destination DC to resolve to a «source» DC that didn’t have the Active Directory Domain Services service running (or even installed for that matter) so the replication SPN wasn’t yet registered and the source DC returned error 1753. In the second case, an invalid host-to-IP mapping (again in the HOST file) caused the destination DC to connect to a DC that had registered the E351… replication SPN but that source had a different hostname and security identity than the intended source DC so the attempts failed with error -2146893022: The target principal name is incorrect.

Related articles

- Troubleshooting Active Directory operations that fail with error 1753: There are no more endpoints available from the endpoint mapper.

- KB article 839880 Troubleshooting RPC Endpoint Mapper errors using the Windows Server 2003 Support Tools from the product CD

- KB article 832017 Service overview and network port requirements for the Windows Server system

- KB article 224196 Restricting Active Directory replication traffic and client RPC traffic to a specific port

- KB article 154596 How to configure RPC dynamic port allocation to work with firewalls

- How RPC Works

- How the Server Prepares for a Connection

- How the Client Establishes a Connection

- Registering the Interface

- Making the Server Available on the Network

- Registering Endpoints

- Listening for Client Calls

- How the Client Establishes a Connection

- Restricting Active Directory replication traffic and client RPC traffic to a specific port

- SPN for a Target DC in AD DS