Друзья, привет. Сегодняшняя статья пригодится в первую очередь корпоративным пользователям компьютеров на базе Windows, работающим со стандартными локальными учётными записями. Тогда как вход в учётные записи со статусом администратора могут выполнять только доверенные лица компании в виде сотрудников IT-раздела. Хотя при определённом семейном микроклимате с описываемой ниже проблемой можно столкнуться, используя домашние устройства. Что же за проблема такая? А это невозможность доступа к Windows с уведомлением на экране блокировки «Учётная запись пользователя заблокирована и не может быть использована для входа в сеть». Что за блокировка такая, и как с ней бороться?

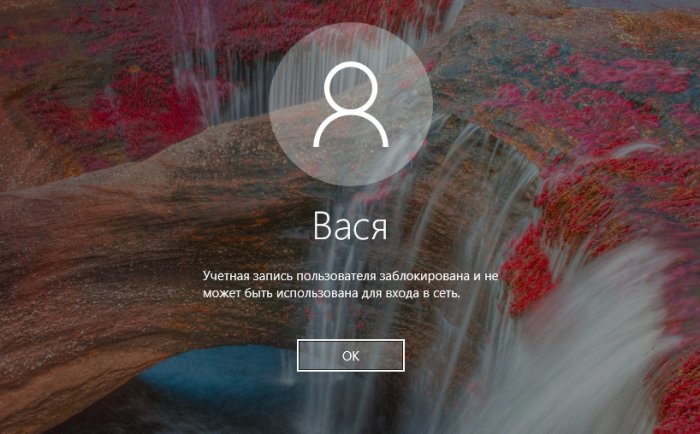

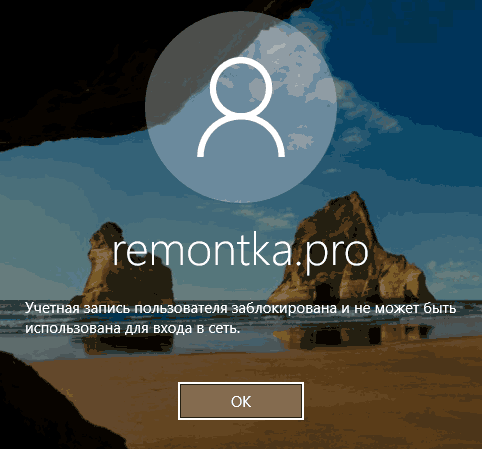

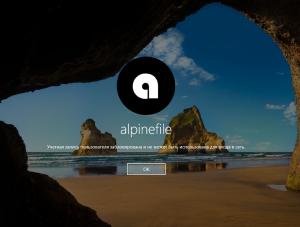

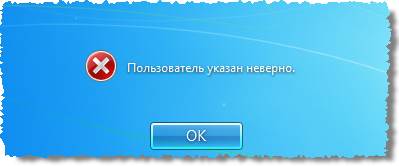

Итак, не можем войти в Windows, потому что на экране блокировки видим это.

Такая блокировка является результатом определённого количества неудачных попыток авторизации в локальной учётке, если администратором компьютера внесены соответствующие настройки локальной групповой политики.

Администратор компьютера в локальных групповых политиках может установить то или иное число попыток входа в учётные записи пользователей. При превышении этого числа попыток учётка блокируется для входа. Это такая защита от подбора паролей. Даже если дело имеем не с ситуацией попытки подбора пароля к чужой учётке, а просто её истинный владелец невнимательно вводил символы или не посмотрел на раскладку клавиатуры, войти в систему не удастся даже при вводе верного пароля. Придётся выждать установленное администратором время, пока не будет сброшен счётчик попыток входа. И, естественно, пока не истечёт время самой блокировки.

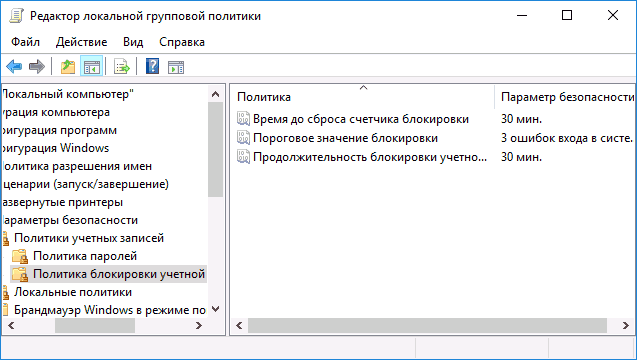

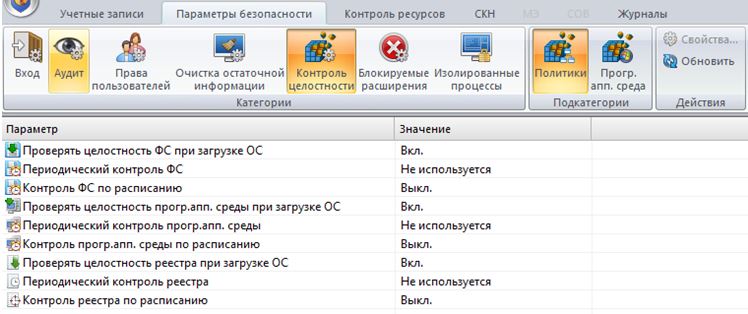

Устанавливается такая защита от подбора паролей в редакторе локальной групповой политики, в политике блокировки учётных записей.

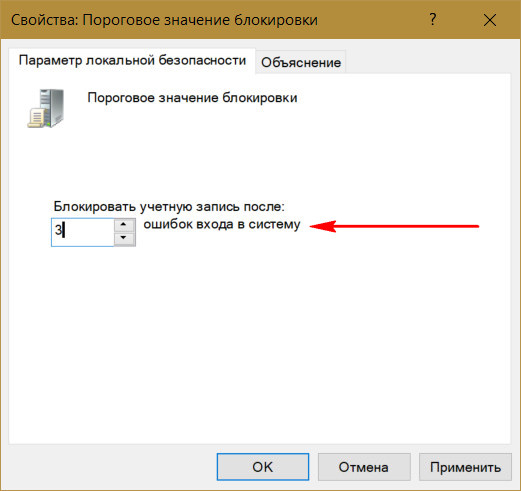

Здесь вводится пороговое значение блокировки, т.е. допустимое число попыток ввода пароля.

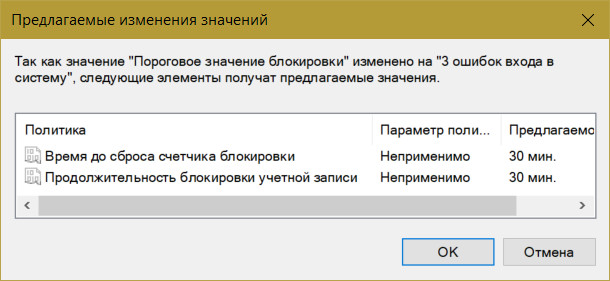

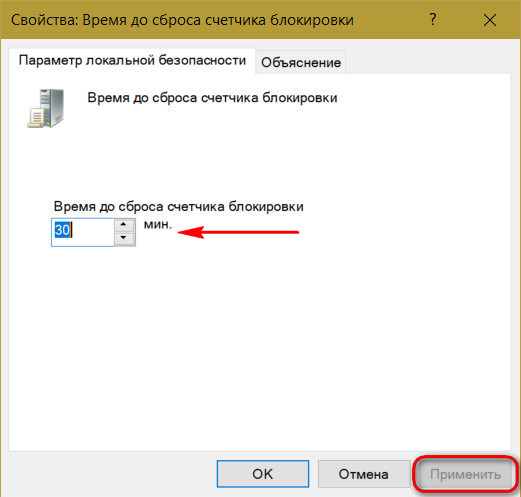

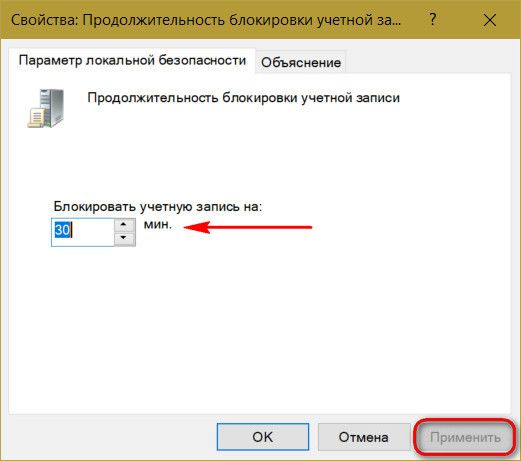

При установке такого порогового значения другие параметры политики – время до сброса счётчика блокировки и длительность самой блокировки – автоматически будут установлены на 30 минут.

Их при необходимости можно сменить. И, к примеру, установить меньшее время для сброса счётчика неудачных попыток ввода пароля.

А время блокировки самой учётной записи, наоборот, увеличить.

Распространяется такая защита только на локальные учётки и не работает при попытках подбора пароля или пин-кода для подключённых аккаунтов Microsoft.

Разблокировать заблокированную учётную запись можно несколькими путями:

• Дождаться завершения времени блокировки. Но здесь есть нюанс: сколько времени нужно ждать, система не уведомляет. Об этом знает только администратор компьютера;

• Войти в систему с учётки администратора и снять блокировку;

• Если доступ к учётке администратора невозможен, снять блокировку, загрузившись со съёмного устройства и подправив кое-что в реестре Windows.

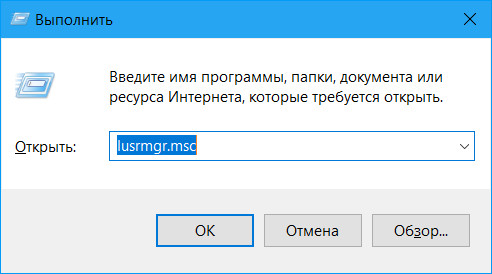

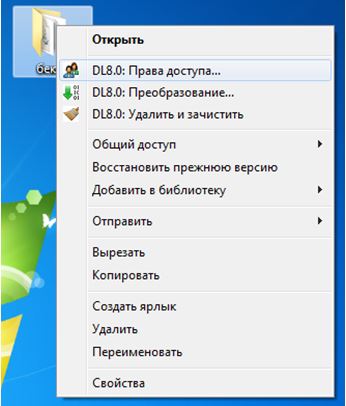

Если своя учётка заблокирована, но есть доступ к учётке администратора, необходимо войти в последнюю и разблокировать свою таким образом. Жмём клавиши Win+R, вводим:

lusrmgr.msc

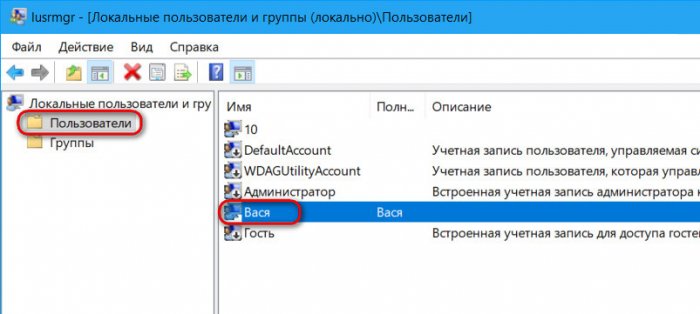

В открывшемся окне в папке «Пользователи» ищем свою учётную запись и делаем на ней двойной клик.

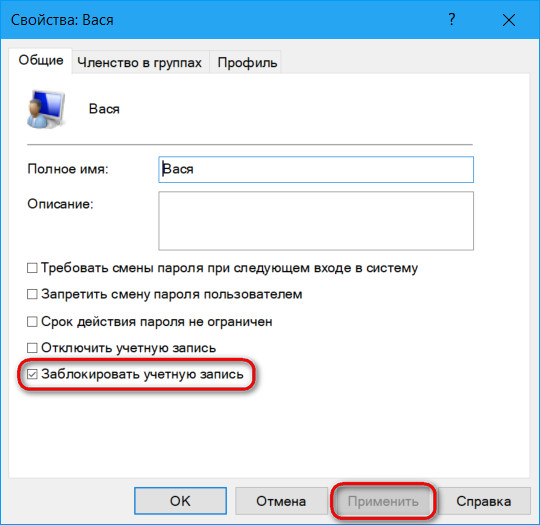

В окошке открывшихся свойств снимаем галочку «Заблокировать учётную запись». Применяем.

Пробуем войти в свою учётку.

- Примечание: если у вас нет пароля к учётке администратора, не стоит пытаться войти с помощью подбора. Защита от подбора паролей действует на все локальные учётные записи, в том числе и на администратора. Его учётка после определённого количества неудачных попыток авторизации также будет заблокирована.

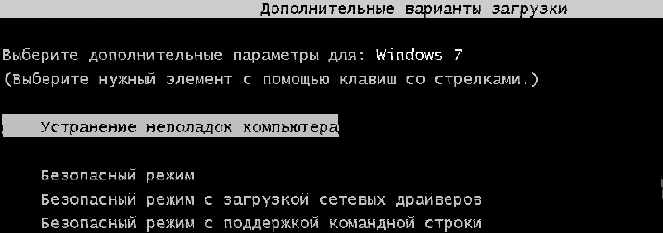

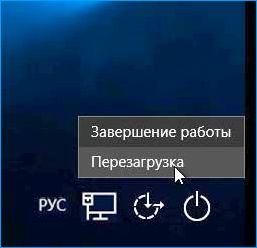

Если доступа к учётной записи администратора нет, добываем DVD-диск или флешку с процессом установки любой версии Windows или Live-диск с возможностью правки реестра операционной системы. Загружаем компьютер со съёмного устройства, в нашем случае это флешка установки Windows 10. Важно: запуск со съёмного устройства должен проводиться только при перезагрузке систем Windows 8.1 и 10. Нельзя использовать обычное завершение работы, поскольку в этих версиях из-за функции ускоренного запуска системное ядро загружается из ранее сохранённого на диске файла. Нам же нужно, чтобы ядро загрузилось с изменёнными параметрами реестра.

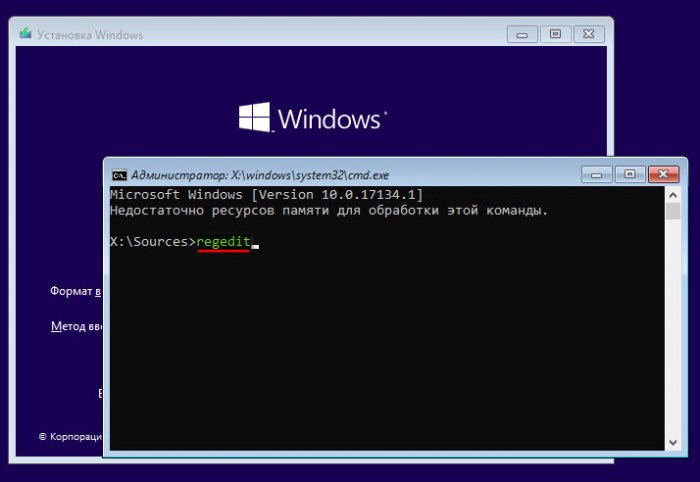

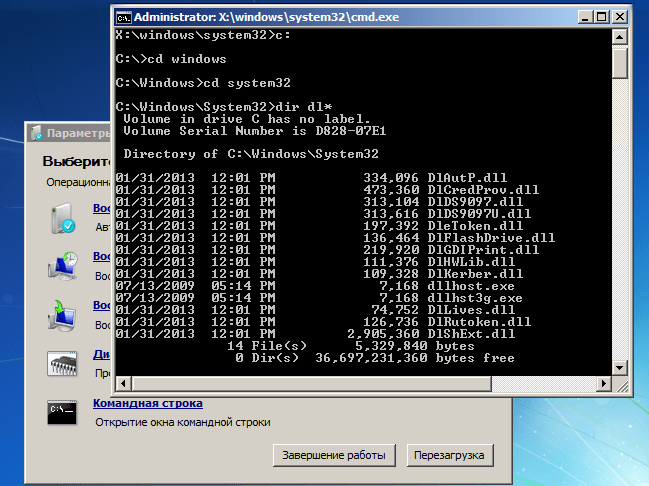

На первом этапе установки Windows жмём Shift+F10. Запускаем реестр командной строкой:

regedit

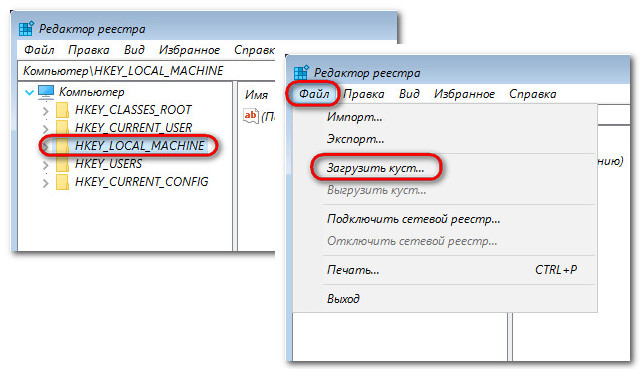

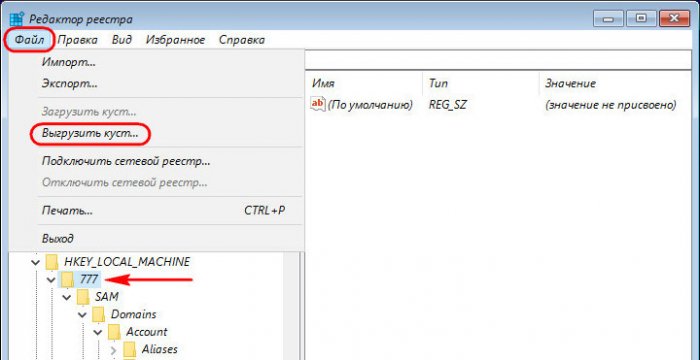

Кликаем раздел HKEY_LOCAL_MACHINE. Далее жмём меню «Файл», здесь нам нужен пункт «Загрузить куст».

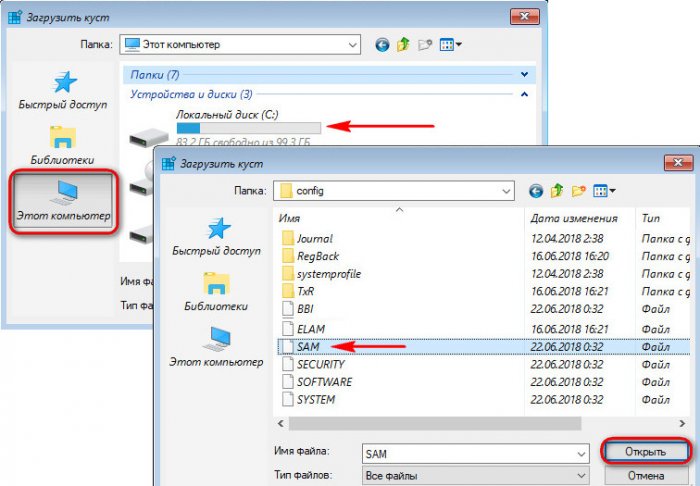

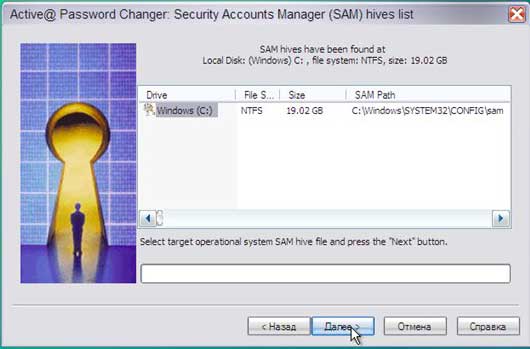

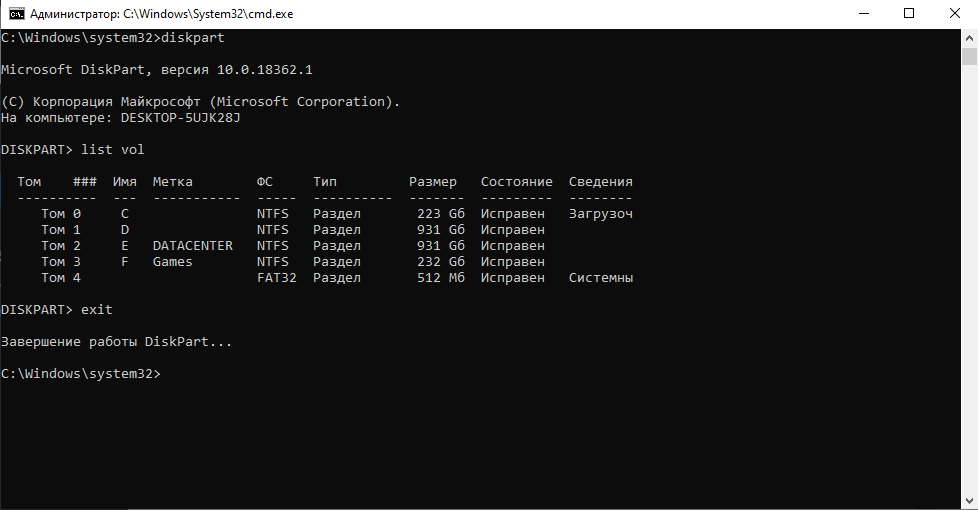

В окне обзора выходим в корень устройств «Этот компьютер» и заходим в раздел Windows. У нас он обозначен как диск (C:), но диск системы также может значиться и под другой буквой. Тут нужно ориентироваться по объёму раздела. На системном разделе раскрываем папки «Windows», далее – «System32», далее – «config». Внутри последней нам нужен файл SAM, это так называемый куст реестра, открываем его.

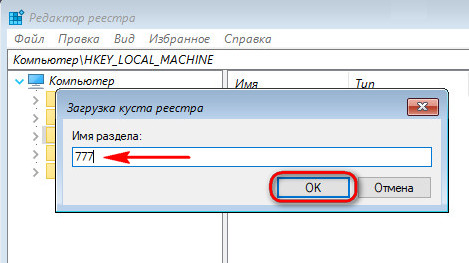

Открытый куст нужно как-то назвать, имя непринципиально. Назовём его 777.

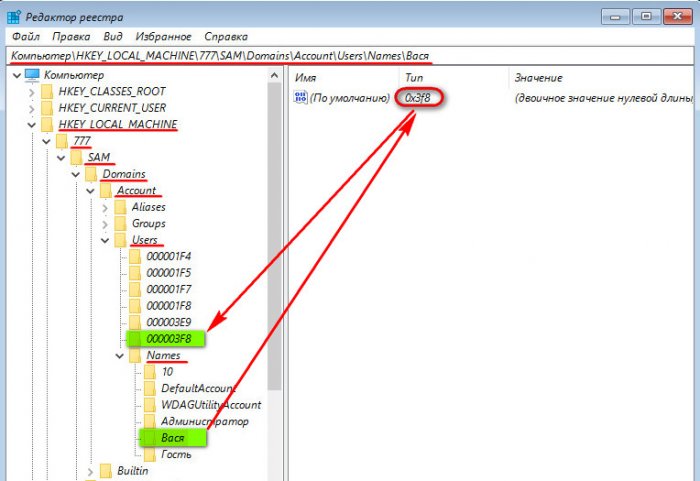

Внутри раздела реестра HKEY_LOCAL_MACHINE теперь наблюдаем новую ветвь 777. Раскрываем внутри неё путь:

777 – SAM – Domains – Account – Users – Names

Находим имя своей учётки в папке «Names». Нам, например, нужен пользователь Вася. Смотрим, что при выборе Васи отображается на панели реестра справа. У нас значение 0x3f8. Такое же значение, но только в ином формате написания — с лишними нулями спереди и капсом – ищем теперь выше, внутри папки «Users».

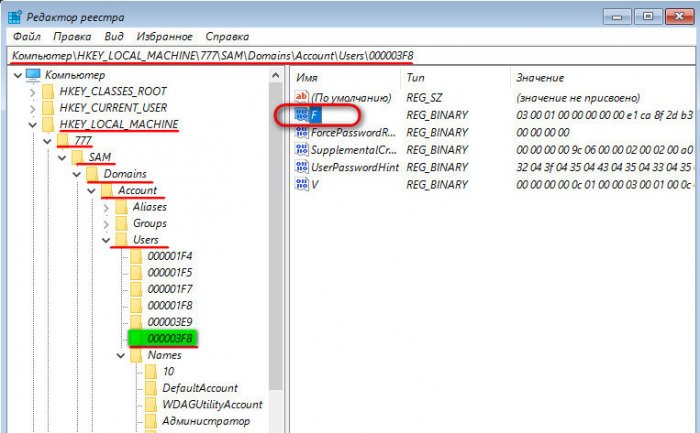

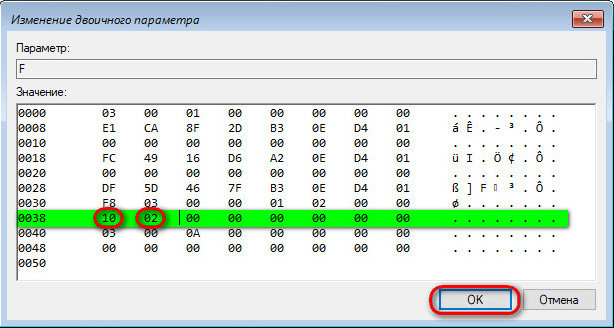

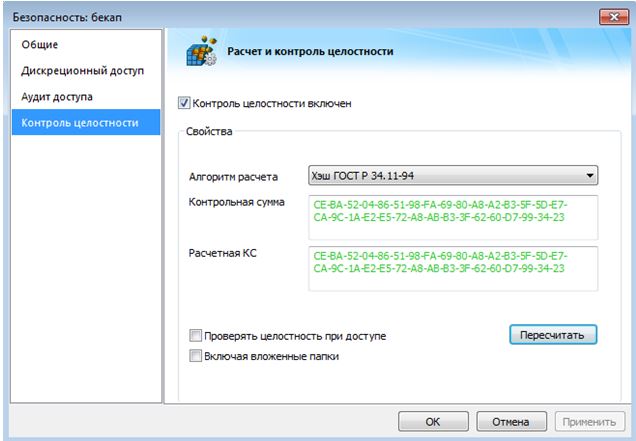

Ставим курсор теперь на это значение с нулями и капсом. В правой панели реестра ищем параметр «F» и двойным кликом раскрываем его.

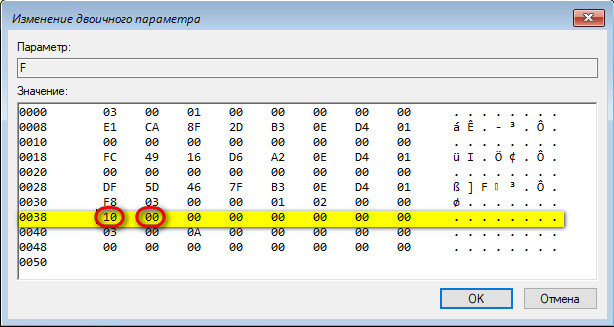

В окошке параметра нам нужна строка 0038. Её первые два значения (у нас это 10 и 00) заменяем.

Двойным кликом ЛКМ щёлкаем по очереди на каждом из двух значений, и когда те выделятся синим, вписываем другие значения. А эти другие значения должны быть 10 и 02 соответственно. В итоге жмём «Ок».

Теперь в окне реестра кликаем на загруженный и отредактированный куст, у нас это 777. И выгружаем его: жмём «Файл», далее- «Выгрузить куст».

Перезагружаемся. И можем снова пытаться войти в свою учётку. Друзья, если блокировка вашей учётки – это следствие превышения допустимого числа авторизаций из-за того, что вы забыли пароль (или его, возможно, сменил кто-то без вашего ведома), вы можете просто убрать пароль. Сделать это можно, в частности, тем же способом путём правки реестра со съёмного носителя, что описан выше, только там нужны чуть другие действия. Какие – читаем здесь.

Содержание

- Windows 10 Не принимает пароль учетной записи

- Достигнуто допустимое количество ошибок ввода пароля

- Как заблокировать Windows 10 если кто-то пытается угадать пароль

- Ограничение количества попыток угадать пароль в командной строке

- Блокировка входа после неудачного ввода пароля в редакторе локальной групповой политики

- Количество попыток ввода пароля на вход в Windows — изменяем

- КОЛИЧЕСТВО ПОПЫТОК ВВОДА ПАРОЛЯ

- Учетная запись пользователя заблокирована, что делать?

- Причины блокировки учетной записи Windows

- Решаем проблему

- Если первый и второй способы не сработали?

- Как ограничить число попыток ввода пароля в Windows 10

- Ограничение количества попыток ввода пароля через командную строку

- Ограничение количества попыток ввода пароля через редактор локальной групповой политики

Windows 10 Не принимает пароль учетной записи

Добрый день, Юлия,

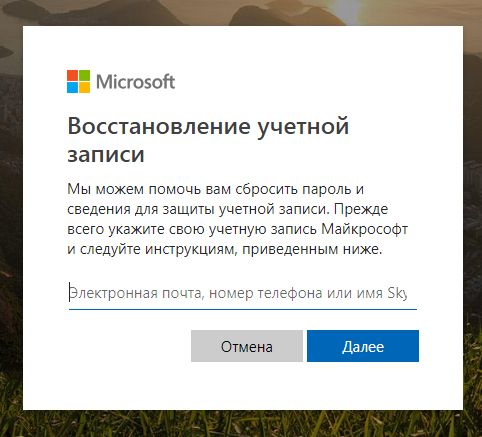

Если на компьютере использовалась только локальная учётная запись, вариантов восстановления, как известно, немного, но можно попробовать следующее:

Вы можете создать новый аккаунт администратора (локального пользователя) с помощью командной строки.

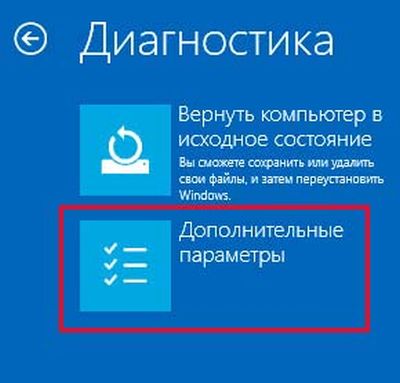

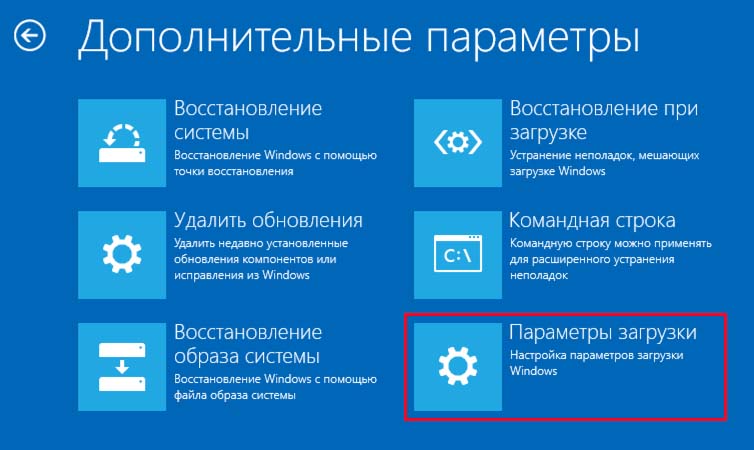

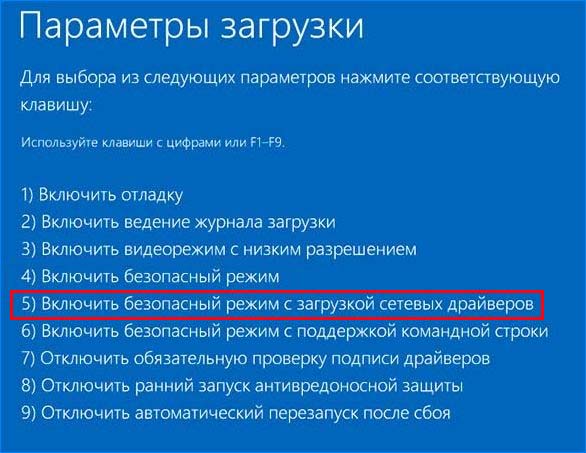

Сначала необходимо попасть в Среду восстановления Windows. Для этого включите ПК, подождите пока появится экран блокировки, зажмите клавишу SHIFT на клавиатуре и нажав на кнопку питания на экране выберите Перезагрузка. (Обязательно необходимо удерживать в это время клавишу SHIFT пока Вы не увидите, что запускается Среда восстановления Windows).

В Среде восстановления Windows необходимо выбрать Диагностика >Дополнительные Параметры > Командная строка. Если система запросит пароль (который не воспринимает система) от учётной записи, тогда в Командную строку можно попасть и следующим образом: загрузитесь с установочного носителя (диска, флэшки) с Windows 10, на стартовом экране программы установки выберите Восстановление системы > Поиск и устранение неисправностей >Дополнительные параметры > Командная строка.

В командную строку введите следующие две команды:

net user имя_аккаунта пароль_аккаунта /add и нажмите ввод

net localgroup Администраторы имя_аккаунта /add и нажмите ввод

net user Name 12345 /add (Name — имя_аккаунта; 12345 — пароль_аккаунта)

net localgroup Администраторы Name /add (обязательно соблюдайте пробелы и используйте латинские буквы для имени пользователя)

Если Вы в этом нуждаетесь, можете скопировать файлы повреждённого пользователя (используйте только информацию ниже строки Копирование файлов в новый профиль пользователя). Для этого Вам понадобиться создать ещё одного администратора . Чтобы скопировать файлы пользователя 1 в папку пользователя 2, нужно войти в систему с пользователем 3, который должен обладать правами администратора.

После этого перезагрузите ПК, войдите с нужным пользователем, и удалите ненужные учётные записи:

Пуск > Параметры > Учётные записи >Семья и другие люди > выберите учётную запись, нажмите Удалить >Удалить учётную запись и данные.

Если в будущем хотите использовать учётную запись Майкрософт на этом компьютере, её можно добавить этим способом:

Пуск > Параметры > Учётные записи. На странице Ваши данные нажмите на Войти вместо этого с учётной записью Майкрософт. Вводите электронный адрес Вашей учётной записи Майкрософт.

Если этот способ Вам не поможет, вернуть компьютер к заводским настройкам (полный сброс) можно, воспользовавшись данным руководством.

В случае дополнительных вопросов, пожалуйста, обращайтесь к нам.

Достигнуто допустимое количество ошибок ввода пароля

Как заблокировать Windows 10 если кто-то пытается угадать пароль

В этой инструкции — пошагово о двух способах установки ограничений на попытки ввода пароля для входа в Windows 10. Другие руководства, которые могут пригодиться в контексте установки ограничений: Как ограничить время использования компьютера средствами системы, Родительский контроль Windows 10, Учетная запись Гость Windows 10, Режим киоска Windows 10.

Примечание: функция работает только для локальных учетных записей. Если используется учетная запись Майкрософт, то сначала потребуется изменить ее тип на «локальная».

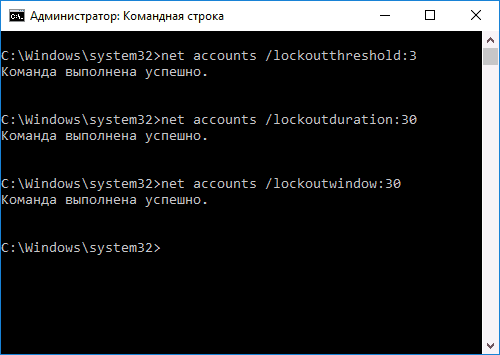

Ограничение количества попыток угадать пароль в командной строке

Первый способ подойдет для любых редакций Windows 10 (в отличие от следующего, где требуется редакция не ниже Профессиональной).

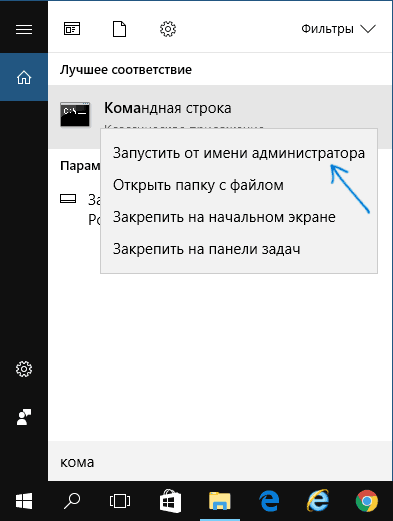

- Запустите командную строку от имени Администратора. Для этого вы можете начать вводить «Командная строка» в поиске на панели задач, затем нажать правой кнопкой мыши по найденному результату и выбрать пункт «Запустить от имени Администратора».

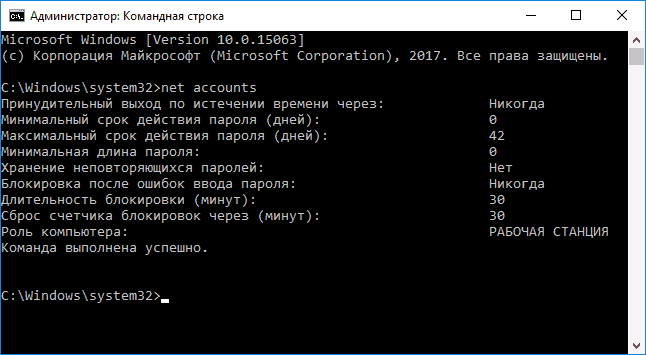

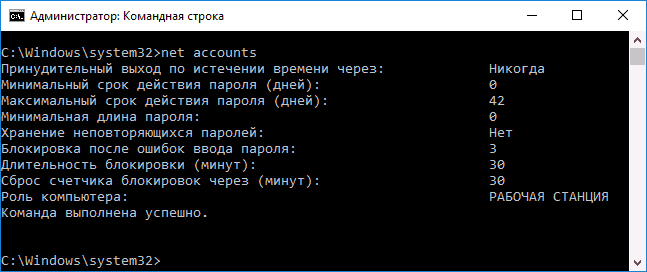

- Введите команду net accounts и нажмите Enter. Вы увидите текущий статус параметров, которые мы будем изменять в следующих шагах.

- Для установки количества попыток ввода пароля введите net accounts /lockoutthreshold:N (где N — число попыток угадать пароль до блокировки).

- Для установки времени блокировки после достижения числа из п.3, введите команду net accounts /lockoutduration:M (где M — время в минутах, причем на значениях менее 30 команда выдает ошибку, а по умолчанию уже задано 30 минут).

- Еще одна команда, где время T указывается также в минутах: net accounts /lockoutwindow:T устанавливает «окно» между сбросами счетчика неправильных вводов (по умолчанию — 30 минут). Допустим, вы установили блокировку после трех неудачных попыток ввода на 30 минут. При этом, если не установить «окно», то блокировка сработает даже если неправильный пароль ввести трижды с промежутком между вводами в несколько часов. Если же установить lockoutwindow, равным, скажем, 40 минут, два раза ввести неверный пароль, то по прошествии этого времени снова будет три попытки ввода.

- По завершении настройки можно снова использовать команду net accounts, чтобы посмотреть текущее состояние сделанных настроек.

После этого можно закрыть командную строку и, при желании проверить, как это работает, попробовав ввести несколько раз неверный пароль Windows 10.

В дальнейшем, чтобы отключить блокировку Windows 10 при неудачных попытках ввода пароля, используйте команду net accounts /lockoutthreshold:0

Блокировка входа после неудачного ввода пароля в редакторе локальной групповой политики

Редактор локальной групповой политики доступен только в редакциях Windows 10 Профессиональная и Корпоративная, поэтому в Домашней выполнить нижеследующих шагов не получится.

- Запустите редактор локальной групповой политики (нажмите клавиши Win+R и введите gpedit.msc).

- Перейдите к разделу Конфигурация компьютера — Конфигурация Windows — Параметры безопасности — Политики учетных записей — Политика блокировки учетных записей.

- В правой части редактора вы увидите три значения, перечисленные далее, дважды кликнув по каждому из них, вы сможете настроить параметры блокировки входа в учетную запись.

- Пороговое значение блокировки — количество допустимых попыток ввода пароля.

- Время до сброса счетчика блокировки — время, через которое все использованные попытки будут сброшены.

- Продолжительность блокировки учетной записи — время блокировки входа в учетную запись после достижения порогового значения блокировки.

По завершении настроек, закройте редактор локальной групповой политики — изменения сразу вступят в силу и количество возможных неправильных ввода пароля будет ограничено.

На этом всё. На всякий случай учтите, что такого рода блокировка может быть использована против вас — если какой-то шутник будет специально по нескольку раз вводить неверный пароль, чтобы вы затем ожидали по полчаса возможности войти в Windows 10.

А вдруг и это будет интересно:

Почему бы не подписаться?

Рассылка новых, иногда интересных и полезных, материалов сайта remontka.pro. Никакой рекламы и бесплатная компьютерная помощь подписчикам от автора. Другие способы подписки (ВК, Одноклассники, Телеграм, Facebook, Twitter, Youtube, Яндекс.Дзен)

04.12.2017 в 09:01

Здравствуйте. Dmitry помнится мне что в виндус можно было в реестре изменить количество попыток набрать код и там же поставить ограничение на это количество почему вы не рассказываете как это сделать в реестре? спасибо.

04.12.2017 в 09:31

Здравствуйте.

HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services RemoteAccess Parameters AccountLockout , параметр MaxDenials

Количество попыток ввода пароля на вход в Windows — изменяем

Если вы установили пароль на вход в операционную систему Windows с целью повышения безопасности и сохранности своих конфиденциальных данных, тогда конечно же знаете, что количество попыток ввода пароля пользователя, системой по умолчанию никак не ограничено.

Ошибаться с вводом пароля можно до бесконечности, то есть любой человек в ваше отсутствие может подойти к компьютеру и спокойно заняться перебором (угадыванием) секретного ключа вашей учётной записи пользователя или администратора.

В большинстве случаев, обычного блокирования паролем своей учётной записи вполне хватает для того, чтобы простой пользователь (!не профессионал), решивший посмотреть чем вы занимаетесь на компьютере, оставил свои неудачные попытки взлома системы.

А для тех пользователей, которые ещё больше хотят обезопасить свои файлы и данные, существуют дополнительные системные настройки Windows, которые позволят установить ограничение на количество неправильных попыток ввода Password (от 0 до 999) и время (от 0 до 99999 минут), в течении которого будет заблокирована возможность использования учётных данных.

В сегодняшней инструкции, на примере Windows 7, я расскажу вам как это можно сделать. Приступим!

ЛОКАЛЬНАЯ ПОЛИТИКА БЕЗОПАСНОСТИ . Откройте системную утилиту «Выполнить» при помощи клавиатурного сочетания Win + R , напишите «secpol.msc» и нажмите «ОК».

КОЛИЧЕСТВО ПОПЫТОК ВВОДА ПАРОЛЯ

В левой части окна утилиты перейдите по пути «Политики учётных записей» — «Политика блокировки учётной записи» и в правой части окна дважды кликните по настройке «Пороговое значение блокировки».

Установите желаемое количество неудачных попыток входа в систему, нажмите «Применить» и «ОК».

Нажмите «ОК» в следующем окне.

Теперь станет доступна возможность изменения периода времени, по истечении которого будет произведён сброс счётчика блокирования и продолжительности блокирования вашей учётной записи. Установите желаемый период времени.

Так выглядят установленные мною настройки. После 2-х раз неудачно введённого секретного набора символов происходит блокировка возможности его ввода на 10 минут.

Спасибо за внимание! Прошу ознакомиться с множеством других полезных инструкций для вашего компьютера на нашем блоге. Весь их список отсортирован по категориях для удобства восприятия и быстрого поиска.

Учетная запись пользователя заблокирована, что делать?

В статье рассказано как войти в систему, если Windows выдает сообщение «Учетная запись пользователя заблокирована и не может быть использована для входа в сеть».

Как правило, учетные записи пользователей корпоративных компьютеров всегда защищены паролем. Зачем нужна такая защита, полагаем, объяснять не нужно, в конце концов, таковы могут быть правила организации.

Но представьте себе такую ситуацию. Сотрудник садится за компьютер, вводит свой пароль и получает уведомление о том, что его учетная запись заблокирована и не может быть использована для входа в сеть. Что же случилось и почему, недоумевает он?

Причины блокировки учетной записи Windows

А случилось вот что. Сам пользователь или кто-то до него по ошибке ввели несколько раз неправильный пароль, в результате чего учетная запись была заблокирована.

Хорошо, но почему подобное не происходит на других компьютерах, скажем, домашних. Всё очень просто. Скорее всего, обслуживающий компьютеры предприятия системный администратор установил ограничение на количество неудачных попыток авторизации в учетной записи. Направлена эта дополнительная мера безопасности на защиту от подбора пароля.

ПРИМЕЧАНИЕ : данный метод защиты работает только для локальных учетных записей без использования пин-кода.

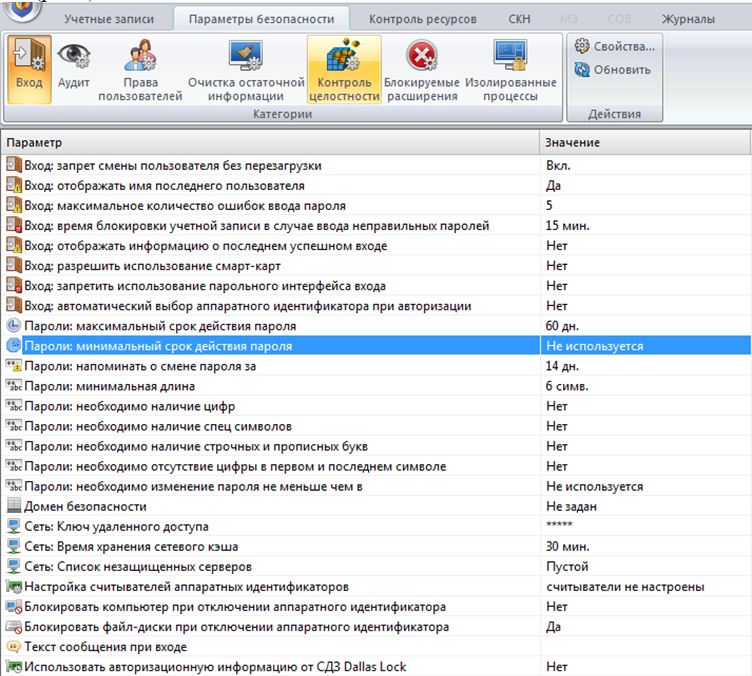

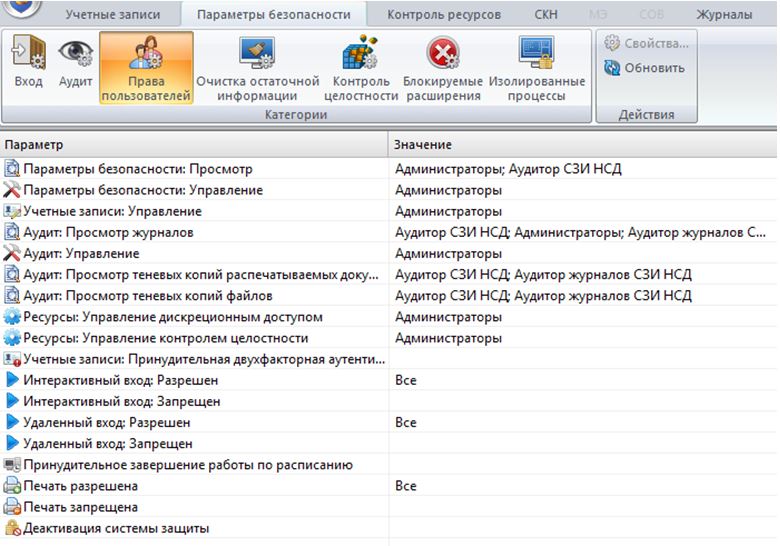

Задается настройка в редакторе локальных групповых политик. Там, в разделе параметров безопасности есть политика блокировки учетных записей, для которой доступны три опции:

- пороговое значение блокировки;

- время до сброса счетчика;

- продолжительность блокировки.

По умолчанию время блокировки для включенной настройки составляет 30 минут, но что мешает администратору его увеличить?

Получается, чтобы ввести пароль повторно, вам придется ждать, пока не истечет установленный срок, кстати, время система не сообщает, либо дожидаться прихода администратора.

Решаем проблему

Впрочем, решить проблему вы можете и самостоятельно. Самый простой способ — это зайти в Windows под учетной записью администратора и снять блокировку. Возможно это, однако, только в том случае, если админ по доброте душевной доверил вам свой пароль. Предположим, что он у вас есть.

Зайдите в учетную запись, откройте командой lusrmgr.msc оснастку управления пользователями и группами, выделите слева каталог «Пользователи» и дважды кликните по названию своей учетной записи в средней колонке.

В открывшемся окошке на вкладке «Общие» снимите галочку с пункта «Заблокировать учётную запись». Примените настройки войдите свою учетную запись с правильным паролем.

Если доступа к учетной записи с правами администратора нет, придется действовать в обход. Для этого вам понадобиться обычный установочный диск с Windows.

Загрузитесь с диска, а когда на экране появится приглашение мастера, нажмите Shift + F10 и выполните в открывшейся командной строке команду regedit.

Запустится редактор реестра. Выделите в его левой колонке раздел HKEY_LOCAL_MACHINE, проследуйте в меню «Файл» и выберите пункт «Загрузить куст».

В открывшемся окне обзора зайдите в «Этот компьютер», выберите системный раздел → Windows → System32 → config.

Обратите внимание, что буква системного раздела в загрузочной среде отличается. У нас это D, у вас она может быть другой, ориентируйтесь по содержимому раздела.

В папке config у вас будет файл SAM, откройте его в окне обзора, это и есть нужный вам куст.

Редактор тут же предложит присвоить ему имя. Название может быть любым, пусть будет data. Теперь, если вы раскроете раздел HKEY_LOCAL_MACHINE, то увидите, что в нём появился новый каталог Data.

Разверните его до следующей папки:

В последнем подразделе найдите вложенную папку с именем вашей заблокированной учетной записи, кликните по ней и запишите число, отображаемое в правой части окна редактора в колонке «Тип».

Теперь перейдите на уровень выше, в подраздел Users и выделите подраздел, в качестве имени которого будет записанное вами число.

Его формат несколько иной, с нулями спереди и заглавными символами, главное, чтобы совпадали последние три символа. В этом подразделе будет двоичный параметр F.

Кликните по нему два раза, найдите в открывшемся окошке изменения значения параметра строку 0038 и замените первые два значения на 10 и 02. Сохраните результат, выделите мышкой загруженный куст (Data) и выберите в меню «Файл» опцию «Выгрузить куст».

Закройте редактор реестра, перезагрузите систему и попробуйте войти в систему с правильным паролем.

Если первый и второй способы не сработали?

Если этот способ не сработает, сбросьте пароль любым удобным вам способом, например, воспользовавшись утилитой NTPWEdit, входящей в состав загрузочного диска Live CD AOMEI PE Builder либо диском Active Password Changer — еще одной загрузочной средой, предназначенной для сброса забытых локальных паролей в Windows.

Если же оказия произошла на вашем домашнем компьютере с одной учетной записью, загрузитесь с помощью установочного диска с Windows в безопасный режим.

При этом у вас должна автоматически активироваться встроенная скрытая учетная запись администратора без пароля. Войдя в нее, разблокируйте свою учетку способом, описанным в четвертом абзаце.

Как ограничить число попыток ввода пароля в Windows 10

По умолчанию в ОС Windows 10 количество попыток ввода пароля при входе в систему не ограничено, то есть теоретически всегда существует возможность подбора пароля (особенно если он не сложный) методом перебора.

Однако в этом случае есть способ, позволяющий повысить эффективность защиты доступа к учётной записи, заключающийся в ограничении числа таких попыток в сочетании с установкой временного интервала, в течение которого все последующие попытки авторизации будут заблокированы (нижеописанный способ работает только для локальных учётных записей).

Ограничение количества попыток ввода пароля через командную строку

Если вы захотите отключить блокировку входа при неверном вводе пароля, то используйте эту команду: net accounts /lockoutthreshold:0

Ограничение количества попыток ввода пароля через редактор локальной групповой политики

Внимание: данный способ не работает в Windows 10 Домашняя, т.к. в этой операционной системе нет редактора локальной групповой политики.

Завершив настройки, редактор локальной групповой политики можно закрыть – сделанные изменения сразу вступят в силу. Для отключения блокировки таким способом достаточно установить значение параметра «Пороговое значение блокировки» на 0.

Достигнуто допустимое количество ошибок ввода пароля

Как заблокировать Windows 10 если кто-то пытается угадать пароль

В этой инструкции — пошагово о двух способах установки ограничений на попытки ввода пароля для входа в Windows 10. Другие руководства, которые могут пригодиться в контексте установки ограничений: Как ограничить время использования компьютера средствами системы, Родительский контроль Windows 10, Учетная запись Гость Windows 10, Режим киоска Windows 10.

Примечание: функция работает только для локальных учетных записей. Если используется учетная запись Майкрософт, то сначала потребуется изменить ее тип на «локальная».

Ограничение количества попыток угадать пароль в командной строке

Первый способ подойдет для любых редакций Windows 10 (в отличие от следующего, где требуется редакция не ниже Профессиональной).

- Запустите командную строку от имени Администратора. Для этого вы можете начать вводить «Командная строка» в поиске на панели задач, затем нажать правой кнопкой мыши по найденному результату и выбрать пункт «Запустить от имени Администратора».

- Введите команду net accounts и нажмите Enter. Вы увидите текущий статус параметров, которые мы будем изменять в следующих шагах.

- Для установки количества попыток ввода пароля введите net accounts /lockoutthreshold:N (где N — число попыток угадать пароль до блокировки).

- Для установки времени блокировки после достижения числа из п.3, введите команду net accounts /lockoutduration:M (где M — время в минутах, причем на значениях менее 30 команда выдает ошибку, а по умолчанию уже задано 30 минут).

- Еще одна команда, где время T указывается также в минутах: net accounts /lockoutwindow:T устанавливает «окно» между сбросами счетчика неправильных вводов (по умолчанию — 30 минут). Допустим, вы установили блокировку после трех неудачных попыток ввода на 30 минут. При этом, если не установить «окно», то блокировка сработает даже если неправильный пароль ввести трижды с промежутком между вводами в несколько часов. Если же установить lockoutwindow, равным, скажем, 40 минут, два раза ввести неверный пароль, то по прошествии этого времени снова будет три попытки ввода.

- По завершении настройки можно снова использовать команду net accounts, чтобы посмотреть текущее состояние сделанных настроек.

После этого можно закрыть командную строку и, при желании проверить, как это работает, попробовав ввести несколько раз неверный пароль Windows 10.

В дальнейшем, чтобы отключить блокировку Windows 10 при неудачных попытках ввода пароля, используйте команду net accounts /lockoutthreshold:0

Блокировка входа после неудачного ввода пароля в редакторе локальной групповой политики

Редактор локальной групповой политики доступен только в редакциях Windows 10 Профессиональная и Корпоративная, поэтому в Домашней выполнить нижеследующих шагов не получится.

- Запустите редактор локальной групповой политики (нажмите клавиши Win+R и введите gpedit.msc).

- Перейдите к разделу Конфигурация компьютера — Конфигурация Windows — Параметры безопасности — Политики учетных записей — Политика блокировки учетных записей.

- В правой части редактора вы увидите три значения, перечисленные далее, дважды кликнув по каждому из них, вы сможете настроить параметры блокировки входа в учетную запись.

- Пороговое значение блокировки — количество допустимых попыток ввода пароля.

- Время до сброса счетчика блокировки — время, через которое все использованные попытки будут сброшены.

- Продолжительность блокировки учетной записи — время блокировки входа в учетную запись после достижения порогового значения блокировки.

По завершении настроек, закройте редактор локальной групповой политики — изменения сразу вступят в силу и количество возможных неправильных ввода пароля будет ограничено.

На этом всё. На всякий случай учтите, что такого рода блокировка может быть использована против вас — если какой-то шутник будет специально по нескольку раз вводить неверный пароль, чтобы вы затем ожидали по полчаса возможности войти в Windows 10.

А вдруг и это будет интересно:

Почему бы не подписаться?

Рассылка новых, иногда интересных и полезных, материалов сайта remontka.pro. Никакой рекламы и бесплатная компьютерная помощь подписчикам от автора. Другие способы подписки (ВК, Одноклассники, Телеграм, Facebook, Twitter, Youtube, Яндекс.Дзен)

04.12.2017 в 09:01

Здравствуйте. Dmitry помнится мне что в виндус можно было в реестре изменить количество попыток набрать код и там же поставить ограничение на это количество почему вы не рассказываете как это сделать в реестре? спасибо.

04.12.2017 в 09:31

Здравствуйте.

HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services RemoteAccess Parameters AccountLockout , параметр MaxDenials

Количество попыток ввода пароля на вход в Windows — изменяем

Если вы установили пароль на вход в операционную систему Windows с целью повышения безопасности и сохранности своих конфиденциальных данных, тогда конечно же знаете, что количество попыток ввода пароля пользователя, системой по умолчанию никак не ограничено.

Ошибаться с вводом пароля можно до бесконечности, то есть любой человек в ваше отсутствие может подойти к компьютеру и спокойно заняться перебором (угадыванием) секретного ключа вашей учётной записи пользователя или администратора.

В большинстве случаев, обычного блокирования паролем своей учётной записи вполне хватает для того, чтобы простой пользователь (!не профессионал), решивший посмотреть чем вы занимаетесь на компьютере, оставил свои неудачные попытки взлома системы.

А для тех пользователей, которые ещё больше хотят обезопасить свои файлы и данные, существуют дополнительные системные настройки Windows, которые позволят установить ограничение на количество неправильных попыток ввода Password (от 0 до 999) и время (от 0 до 99999 минут), в течении которого будет заблокирована возможность использования учётных данных.

В сегодняшней инструкции, на примере Windows 7, я расскажу вам как это можно сделать. Приступим!

ЛОКАЛЬНАЯ ПОЛИТИКА БЕЗОПАСНОСТИ . Откройте системную утилиту «Выполнить» при помощи клавиатурного сочетания Win + R , напишите «secpol.msc» и нажмите «ОК».

КОЛИЧЕСТВО ПОПЫТОК ВВОДА ПАРОЛЯ

В левой части окна утилиты перейдите по пути «Политики учётных записей» — «Политика блокировки учётной записи» и в правой части окна дважды кликните по настройке «Пороговое значение блокировки».

Установите желаемое количество неудачных попыток входа в систему, нажмите «Применить» и «ОК».

Нажмите «ОК» в следующем окне.

Теперь станет доступна возможность изменения периода времени, по истечении которого будет произведён сброс счётчика блокирования и продолжительности блокирования вашей учётной записи. Установите желаемый период времени.

Так выглядят установленные мною настройки. После 2-х раз неудачно введённого секретного набора символов происходит блокировка возможности его ввода на 10 минут.

Спасибо за внимание! Прошу ознакомиться с множеством других полезных инструкций для вашего компьютера на нашем блоге. Весь их список отсортирован по категориях для удобства восприятия и быстрого поиска.

Учетная запись пользователя заблокирована, что делать?

В статье рассказано как войти в систему, если Windows выдает сообщение «Учетная запись пользователя заблокирована и не может быть использована для входа в сеть».

Как правило, учетные записи пользователей корпоративных компьютеров всегда защищены паролем. Зачем нужна такая защита, полагаем, объяснять не нужно, в конце концов, таковы могут быть правила организации.

Но представьте себе такую ситуацию. Сотрудник садится за компьютер, вводит свой пароль и получает уведомление о том, что его учетная запись заблокирована и не может быть использована для входа в сеть. Что же случилось и почему, недоумевает он?

Причины блокировки учетной записи Windows

А случилось вот что. Сам пользователь или кто-то до него по ошибке ввели несколько раз неправильный пароль, в результате чего учетная запись была заблокирована.

Хорошо, но почему подобное не происходит на других компьютерах, скажем, домашних. Всё очень просто. Скорее всего, обслуживающий компьютеры предприятия системный администратор установил ограничение на количество неудачных попыток авторизации в учетной записи. Направлена эта дополнительная мера безопасности на защиту от подбора пароля.

ПРИМЕЧАНИЕ : данный метод защиты работает только для локальных учетных записей без использования пин-кода.

Задается настройка в редакторе локальных групповых политик. Там, в разделе параметров безопасности есть политика блокировки учетных записей, для которой доступны три опции:

- пороговое значение блокировки;

- время до сброса счетчика;

- продолжительность блокировки.

По умолчанию время блокировки для включенной настройки составляет 30 минут, но что мешает администратору его увеличить?

Получается, чтобы ввести пароль повторно, вам придется ждать, пока не истечет установленный срок, кстати, время система не сообщает, либо дожидаться прихода администратора.

Решаем проблему

Впрочем, решить проблему вы можете и самостоятельно. Самый простой способ — это зайти в Windows под учетной записью администратора и снять блокировку. Возможно это, однако, только в том случае, если админ по доброте душевной доверил вам свой пароль. Предположим, что он у вас есть.

Зайдите в учетную запись, откройте командой lusrmgr.msc оснастку управления пользователями и группами, выделите слева каталог «Пользователи» и дважды кликните по названию своей учетной записи в средней колонке.

В открывшемся окошке на вкладке «Общие» снимите галочку с пункта «Заблокировать учётную запись». Примените настройки войдите свою учетную запись с правильным паролем.

Если доступа к учетной записи с правами администратора нет, придется действовать в обход. Для этого вам понадобиться обычный установочный диск с Windows.

Загрузитесь с диска, а когда на экране появится приглашение мастера, нажмите Shift + F10 и выполните в открывшейся командной строке команду regedit.

Запустится редактор реестра. Выделите в его левой колонке раздел HKEY_LOCAL_MACHINE, проследуйте в меню «Файл» и выберите пункт «Загрузить куст».

В открывшемся окне обзора зайдите в «Этот компьютер», выберите системный раздел → Windows → System32 → config.

Обратите внимание, что буква системного раздела в загрузочной среде отличается. У нас это D, у вас она может быть другой, ориентируйтесь по содержимому раздела.

В папке config у вас будет файл SAM, откройте его в окне обзора, это и есть нужный вам куст.

Редактор тут же предложит присвоить ему имя. Название может быть любым, пусть будет data. Теперь, если вы раскроете раздел HKEY_LOCAL_MACHINE, то увидите, что в нём появился новый каталог Data.

Разверните его до следующей папки:

В последнем подразделе найдите вложенную папку с именем вашей заблокированной учетной записи, кликните по ней и запишите число, отображаемое в правой части окна редактора в колонке «Тип».

Теперь перейдите на уровень выше, в подраздел Users и выделите подраздел, в качестве имени которого будет записанное вами число.

Его формат несколько иной, с нулями спереди и заглавными символами, главное, чтобы совпадали последние три символа. В этом подразделе будет двоичный параметр F.

Кликните по нему два раза, найдите в открывшемся окошке изменения значения параметра строку 0038 и замените первые два значения на 10 и 02. Сохраните результат, выделите мышкой загруженный куст (Data) и выберите в меню «Файл» опцию «Выгрузить куст».

Закройте редактор реестра, перезагрузите систему и попробуйте войти в систему с правильным паролем.

Если первый и второй способы не сработали?

Если этот способ не сработает, сбросьте пароль любым удобным вам способом, например, воспользовавшись утилитой NTPWEdit, входящей в состав загрузочного диска Live CD AOMEI PE Builder либо диском Active Password Changer — еще одной загрузочной средой, предназначенной для сброса забытых локальных паролей в Windows.

Если же оказия произошла на вашем домашнем компьютере с одной учетной записью, загрузитесь с помощью установочного диска с Windows в безопасный режим.

При этом у вас должна автоматически активироваться встроенная скрытая учетная запись администратора без пароля. Войдя в нее, разблокируйте свою учетку способом, описанным в четвертом абзаце.

Как ограничить число попыток ввода пароля в Windows 10

По умолчанию в ОС Windows 10 количество попыток ввода пароля при входе в систему не ограничено, то есть теоретически всегда существует возможность подбора пароля (особенно если он не сложный) методом перебора.

Однако в этом случае есть способ, позволяющий повысить эффективность защиты доступа к учётной записи, заключающийся в ограничении числа таких попыток в сочетании с установкой временного интервала, в течение которого все последующие попытки авторизации будут заблокированы (нижеописанный способ работает только для локальных учётных записей).

Ограничение количества попыток ввода пароля через командную строку

Если вы захотите отключить блокировку входа при неверном вводе пароля, то используйте эту команду: net accounts /lockoutthreshold:0

Ограничение количества попыток ввода пароля через редактор локальной групповой политики

Внимание: данный способ не работает в Windows 10 Домашняя, т.к. в этой операционной системе нет редактора локальной групповой политики.

Завершив настройки, редактор локальной групповой политики можно закрыть – сделанные изменения сразу вступят в силу. Для отключения блокировки таким способом достаточно установить значение параметра «Пороговое значение блокировки» на 0.

Содержание

- Учётная запись пользователя заблокирована и не может быть использована для входа в сеть

- Учетная запись пользователя заблокирована, что делать?

- Причины блокировки учетной записи Windows

- Решаем проблему

- Если первый и второй способы не сработали?

- Сброс пароля при входе в Windows

- Инструкция по восстановлению доступа к учетной записи пользователя Windows

- Ситуация первая: у вас есть возможность войти в систему с правами администратора, но утрачен пароль от другой учётной записи

- Подведём промежуточный итог

- Ситуация вторая: у вас есть возможность войти в систему под учетной записью без прав администратора или вовсе нет такой возможности из-за утраченного пароля для входа

- Для чего мы переименовали файлы osk и cmd?

Учётная запись пользователя заблокирована и не может быть использована для входа в сеть

Сегодняшняя статья пригодится в первую очередь корпоративным пользователям компьютеров на базе Windows, работающим со стандартными локальными учётными записями. Тогда как вход в учётные записи со статусом администратора могут выполнять только доверенные лица компании в виде сотрудников IT-раздела. Хотя при определённом семейном микроклимате с описываемой ниже проблемой можно столкнуться, используя домашние устройства. Что же за проблема такая? А это невозможность доступа к Windows с уведомлением на экране блокировки «Учётная запись пользователя заблокирована и не может быть использована для входа в сеть». Что за блокировка такая, и как с ней бороться?

Учётная запись пользователя заблокирована и не может быть использована для входа в сеть

Итак, не можем войти в Windows, потому что на экране блокировки видим это.

Такая блокировка является результатом определённого количества неудачных попыток авторизации в локальной учётке, если администратором компьютера внесены соответствующие настройки локальной групповой политики.

Блокировка учётных записей Windows

Администратор компьютера в локальных групповых политиках может установить то или иное число попыток входа в учётные записи пользователей. При превышении этого числа попыток учётка блокируется для входа. Это такая защита от подбора паролей. Даже если дело имеем не с ситуацией попытки подбора пароля к чужой учётке, а просто её истинный владелец невнимательно вводил символы или не посмотрел на раскладку клавиатуры, войти в систему не удастся даже при вводе верного пароля. Придётся выждать установленное администратором время, пока не будет сброшен счётчик попыток входа. И, естественно, пока не истечёт время самой блокировки.

Устанавливается такая защита от подбора паролей в редакторе локальной групповой политики, в политике блокировки учётных записей.

Здесь вводится пороговое значение блокировки, т.е. допустимое число попыток ввода пароля.

При установке такого порогового значения другие параметры политики – время до сброса счётчика блокировки и длительность самой блокировки – автоматически будут установлены на 30 минут.

Их при необходимости можно сменить. И, к примеру, установить меньшее время для сброса счётчика неудачных попыток ввода пароля.

А время блокировки самой учётной записи, наоборот, увеличить.

Распространяется такая защита только на локальные учётки и не работает при попытках подбора пароля или пин-кода для подключённых аккаунтов Microsoft.

Разблокировать заблокированную учётную запись можно несколькими путями:

• Дождаться завершения времени блокировки. Но здесь есть нюанс: сколько времени нужно ждать, система не уведомляет. Об этом знает только администратор компьютера;

• Войти в систему с учётки администратора и снять блокировку;

• Если доступ к учётке администратора невозможен, снять блокировку, загрузившись со съёмного устройства и подправив кое-что в реестре Windows.

Как разблокировать свою учётную запись Windows, если есть доступ к администратору

Если своя учётка заблокирована, но есть доступ к учётке администратора, необходимо войти в последнюю и разблокировать свою таким образом. Жмём клавиши Win+R, вводим:

В открывшемся окне в папке «Пользователи» ищем свою учётную запись и делаем на ней двойной клик.

В окошке открывшихся свойств снимаем галочку «Заблокировать учётную запись». Применяем.

Пробуем войти в свою учётку.

Примечание: если у вас нет пароля к учётке администратора, не стоит пытаться войти с помощью подбора. Защита от подбора паролей действует на все локальные учётные записи, в том числе и на администратора. Его учётка после определённого количества неудачных попыток авторизации также будет заблокирована.

Как разблокировать свою учётную запись Windows, если нет доступа к администратору

Если доступа к учётной записи администратора нет, добываем DVD-диск или флешку с процессом установки любой версии Windows или Live-диск с возможностью правки реестра операционной системы. Загружаем компьютер со съёмного устройства, в нашем случае это флешка установки Windows 10. Важно: запуск со съёмного устройства должен проводиться только при перезагрузке систем Windows 8.1 и 10. Нельзя использовать обычное завершение работы, поскольку в этих версиях из-за функции ускоренного запуска системное ядро загружается из ранее сохранённого на диске файла. Нам же нужно, чтобы ядро загрузилось с изменёнными параметрами реестра.

На первом этапе установки Windows жмём Shift+F10. Запускаем реестр командной строкой:

Кликаем раздел HKEY_LOCAL_MACHINE. Далее жмём меню «Файл», здесь нам нужен пункт «Загрузить куст».

В окне обзора выходим в корень устройств «Этот компьютер» и заходим в раздел Windows. У нас он обозначен как диск (C:), но диск системы также может значиться и под другой буквой. Тут нужно ориентироваться по объёму раздела. На системном разделе раскрываем папки «Windows», далее – «System32», далее – «config». Внутри последней нам нужен файл SAM, это так называемый куст реестра, открываем его.

Открытый куст нужно как-то назвать, имя непринципиально. Назовём его 777.

Внутри раздела реестра HKEY_LOCAL_MACHINE теперь наблюдаем новую ветвь 777. Раскрываем внутри неё путь:

777 – SAM – Domains – Account – Users – Names

Ставим курсор теперь на это значение с нулями и капсом. В правой панели реестра ищем параметр «F» и двойным кликом раскрываем его.

В окошке параметра нам нужна строка 0038. Её первые два значения (у нас это 10 и 00) заменяем.

Двойным кликом ЛКМ щёлкаем по очереди на каждом из двух значений, и когда те выделятся синим, вписываем другие значения. А эти другие значения должны быть 10 и 02 соответственно. В итоге жмём «Ок».

Теперь в окне реестра кликаем на загруженный и отредактированный куст, у нас это 777. И выгружаем его: жмём «Файл», далее- «Выгрузить куст».

Перезагружаемся. И можем снова пытаться войти в свою учётку. Друзья, если блокировка вашей учётки – это следствие превышения допустимого числа авторизаций из-за того, что вы забыли пароль (или его, возможно, сменил кто-то без вашего ведома), вы можете просто убрать пароль. Сделать это можно, в частности, тем же способом путём правки реестра со съёмного носителя, что описан выше, только там нужны чуть другие действия.

Источник

Учетная запись пользователя заблокирована, что делать?

В статье рассказано как войти в систему, если Windows выдает сообщение «Учетная запись пользователя заблокирована и не может быть использована для входа в сеть».

Как правило, учетные записи пользователей корпоративных компьютеров всегда защищены паролем. Зачем нужна такая защита, полагаем, объяснять не нужно, в конце концов, таковы могут быть правила организации.

Но представьте себе такую ситуацию. Сотрудник садится за компьютер, вводит свой пароль и получает уведомление о том, что его учетная запись заблокирована и не может быть использована для входа в сеть. Что же случилось и почему, недоумевает он?

Причины блокировки учетной записи Windows

А случилось вот что. Сам пользователь или кто-то до него по ошибке ввели несколько раз неправильный пароль, в результате чего учетная запись была заблокирована.

Хорошо, но почему подобное не происходит на других компьютерах, скажем, домашних. Всё очень просто. Скорее всего, обслуживающий компьютеры предприятия системный администратор установил ограничение на количество неудачных попыток авторизации в учетной записи. Направлена эта дополнительная мера безопасности на защиту от подбора пароля.

ПРИМЕЧАНИЕ : данный метод защиты работает только для локальных учетных записей без использования пин-кода.

Задается настройка в редакторе локальных групповых политик. Там, в разделе параметров безопасности есть политика блокировки учетных записей, для которой доступны три опции:

По умолчанию время блокировки для включенной настройки составляет 30 минут, но что мешает администратору его увеличить?

Получается, чтобы ввести пароль повторно, вам придется ждать, пока не истечет установленный срок, кстати, время система не сообщает, либо дожидаться прихода администратора.

Решаем проблему

Впрочем, решить проблему вы можете и самостоятельно. Самый простой способ — это зайти в Windows под учетной записью администратора и снять блокировку. Возможно это, однако, только в том случае, если админ по доброте душевной доверил вам свой пароль. Предположим, что он у вас есть.

Зайдите в учетную запись, откройте командой lusrmgr.msc оснастку управления пользователями и группами, выделите слева каталог «Пользователи» и дважды кликните по названию своей учетной записи в средней колонке.

В открывшемся окошке на вкладке «Общие» снимите галочку с пункта «Заблокировать учётную запись». Примените настройки войдите свою учетную запись с правильным паролем.

Если доступа к учетной записи с правами администратора нет, придется действовать в обход. Для этого вам понадобиться обычный установочный диск с Windows.

Загрузитесь с диска, а когда на экране появится приглашение мастера, нажмите Shift + F10 и выполните в открывшейся командной строке команду regedit.

Запустится редактор реестра. Выделите в его левой колонке раздел HKEY_LOCAL_MACHINE, проследуйте в меню «Файл» и выберите пункт «Загрузить куст».

В открывшемся окне обзора зайдите в «Этот компьютер», выберите системный раздел → Windows → System32 → config.

Обратите внимание, что буква системного раздела в загрузочной среде отличается. У нас это D, у вас она может быть другой, ориентируйтесь по содержимому раздела.

В папке config у вас будет файл SAM, откройте его в окне обзора, это и есть нужный вам куст.

Редактор тут же предложит присвоить ему имя. Название может быть любым, пусть будет data. Теперь, если вы раскроете раздел HKEY_LOCAL_MACHINE, то увидите, что в нём появился новый каталог Data.

Разверните его до следующей папки:

В последнем подразделе найдите вложенную папку с именем вашей заблокированной учетной записи, кликните по ней и запишите число, отображаемое в правой части окна редактора в колонке «Тип».

Теперь перейдите на уровень выше, в подраздел Users и выделите подраздел, в качестве имени которого будет записанное вами число.

Его формат несколько иной, с нулями спереди и заглавными символами, главное, чтобы совпадали последние три символа. В этом подразделе будет двоичный параметр F.

Кликните по нему два раза, найдите в открывшемся окошке изменения значения параметра строку 0038 и замените первые два значения на 10 и 02. Сохраните результат, выделите мышкой загруженный куст (Data) и выберите в меню «Файл» опцию «Выгрузить куст».

Закройте редактор реестра, перезагрузите систему и попробуйте войти в систему с правильным паролем.

Если первый и второй способы не сработали?

Если этот способ не сработает, сбросьте пароль любым удобным вам способом, например, воспользовавшись утилитой NTPWEdit, входящей в состав загрузочного диска Live CD AOMEI PE Builder либо диском Active Password Changer — еще одной загрузочной средой, предназначенной для сброса забытых локальных паролей в Windows.

Если же оказия произошла на вашем домашнем компьютере с одной учетной записью, загрузитесь с помощью установочного диска с Windows в безопасный режим.

При этом у вас должна автоматически активироваться встроенная скрытая учетная запись администратора без пароля. Войдя в нее, разблокируйте свою учетку способом, описанным в четвертом абзаце.

Источник

Сброс пароля при входе в Windows

Инструкция по восстановлению доступа к учетной записи пользователя Windows

Бывает так, что пользователь утратил доступ к своей учётной записи для входа в Windows. Так часто случается, когда члены одной семьи или одной организации пользуются одним ПК или ноутбуком и каждый создаёт под себя отдельную «учётку» с паролем, а потом просто забывает пароль. Рассмотрим несколько ситуаций и варианты их решения.

Примечание. Рассматривать будем на примере Windows 7, но описанные способы применимы к любой версии Windows.

Ситуация первая: у вас есть возможность войти в систему с правами администратора, но утрачен пароль от другой учётной записи

Это наиболее простая ситуация, которая имеет очень простое решение. Для восстановления доступа к учётной записи пользователя Windows воспользуйтесь командной строкой Windows. Для этого нажмите сочетание клавиш Win + R.

Примечание. Клавиша Win находится в левой нижней части клавиатуры, на ней имеется эмблема ОС Windows; «+» — нажимать не нужно; «R» — можно нажимать в любой раскладке, хоть в латинской, хоть в кириллической).

Появится окно Выполнить, в котором нужно ввести команду cmd и нажать клавишу Enter (или мышкой кнопку Ok).

Откроется консоль Windows (другое название — окно командной строки), где вы сможете, используя всего одну команду, восстановить или закрыть доступ ко всем учётным записям пользователей, поменять или сбросить пароли, отключить или включить существующие «учётки».

Итак, в первую очередь набираем команду net user и жмём Enter. Эта команда позволит вам увидеть в консоли список всех созданных в системе учетных записей.

Важно: при вводе команд в консоли необходимо соблюдать синтаксис и пунктуацию. Вводить можно хоть строчными, хоть заглавными буквами, но обязательно соблюдать пробелы и другие знаки препинания, если они необходимы.

В нашем примере вы можете увидеть, что на испытуемой машине имеется четыре учётных записи: Администратор, Гость, Пользователь, Сергей. «Учётка», под которой выполнен вход — «Сергей», это видно в самой первой строке, где мы вводили net user.

В нашем случае команда будет выглядеть так: net user Сергей

Как видим, наша учётная запись находится в локальной группе «Администраторы». Это важно, поскольку дальнейшие манипуляции с учётными записями и паролями возможны только для пользователей с правами администратора.

Допустим, нас интересует учётная запись пользователя «Пользователь». Если на стартовом экране она не появляется для выбора, то вероятнее всего она не активирована (или попросту — отключена), поэтому её необходимо включить всё той же командой net user, только с использованием параметра active.

В общем виде команда вводится так: net user /active:yes, а в нашем случае это будет выглядеть так: net user Пользователь /active:yes (для отключения «учётки» используем параметр active со значением no: net user /active:no).

После активации требуемой учётной записи при старте Windows система будет запрашивать выбор пользователя и пароль для входа, если он установлен.

Для того, чтобы сбросить или поменять пароль пользователя, нужно вновь воспользоваться командой net user с дополнительным параметром, тут есть два варианта:

Таким образом, используя всего лишь одну команду в командной строке Windows, вы сможете сбросить/сменить пароль для любого пользователя или включить/отключить любую учётную запись.

Подведём промежуточный итог

Сочетание клавиш Win + R запускает окно Выполнить. Введя в это окно команду cmd и нажав Enter можно запустить консоль (командную строку).

Для работы с учетными записями нам потребуется команда net user со следующими параметрами:

Всё перечисленное работает только если у вас есть возможность войти в систему под учётной записью с правами администратора. Но что делать, если к «админке» нет доступа или она отключена?

Ситуация вторая: у вас есть возможность войти в систему под учетной записью без прав администратора или вовсе нет такой возможности из-за утраченного пароля для входа

Как мы уже говорили выше, изменять настройки учётных записей для входа в Windows можно только войдя в систему с правами администратора. Поэтому вам не удастся восстановить доступ из консоли, просто войдя в систему. Тем более не получится, если вы вообще не можете попасть на рабочий стол Windows. Однако, решение есть.

Для этого нам понадобится установочный диск или флешка с Windows любой версии, независимо от установленной на компьютере. Как сделать загрузочный носитель Windows сейчас подробно рассматривать не будем, расскажем об этом в одной из ближайших статей. В общих чертах тут есть два варианта:

Итак, вставляем в наш ПК/ноутбук установочный диск с Windows и загружаемся с него.

Примечание. Все необходимые действия можно выполнить с любого другого загрузочного диска (LiveCD) или даже просто подключив ваш жёсткий диск к другому компьютеру в качестве внешнего или или второго. Главное получить доступ к файлам и папкам операционной системы, доступ к которой утрачен. Мы же рассмотрим как это сделать с помощью установочного диска с Windows 7.

Независимо от того, образ с какой версией Windows у вас записан на носитель, любая загрузка с установочного диска начинается с выбора языка, метода ввода и формата даты/времени. Выставляем параметры и жмём кнопку Далее

В следующем окне выбираем Восстановление системы

Дожидаемся, пока программа установки найдет установленную операционную систему…

… и снова жмём кнопку Далее.

В следующем окне программа предложит вам выбрать способ восстановления Windows. Выбираем пункт Командная строка.

Запустится уже знакомая нам по предыдущему случаю консоль для ввода команд.

В командной строке вводим команду notepad и жмём Enter.

Запустится стандартное приложение Блокнот, в котором нам надо будет выбрать в верхнем меню Файл/Открыть:

Появится окно Проводника Windows для выбора файла, который нужно открыть. Но мы ничего открывать не будем. Данные действия нужны только лишь для того, чтобы получить доступ к файлам и папкам на диске. Если вы используете LiveCD или подключили жёсткий диск к другому компьютеру, то всё гораздо проще — описанные выше действия не потребуются.

Прежде чем приступить к работе с файлами не забудьте сменить тип файлов с Текстовых документов (*.txt) на Все файлы.

Далее жмём кнопку Компьютер и находим жёсткий диск с нашей Windows. Его легко распознать по объёму самого диска и по наличию в корне диска папок Windows, Program Files, System, System32. На жёстком диске идем по следующему пути:

/Windows/System32

В папке System32 находим файл с именем osk и переименовываем его в osk.old, затем находим файл cmd и переименовываем его в osk. В итоге должно получиться как на фото:

Еще раз отметим, что все эти манипуляции делались только для того чтобы переименовать эти два файла. С помощью LiveCD или подключив жёсткий диск к другому компьютеру всё гораздо проще — там вы получите прямой доступ к папкам и файлам без «танцев с бубном». С загрузочного же диска с Windows известен только такой способ получить доступ к файловой системе. Можно, конечно, не запускать Блокнот, а сделать всё из командной строки, но это еще дольше и сложнее.

Для чего мы переименовали файлы osk и cmd?

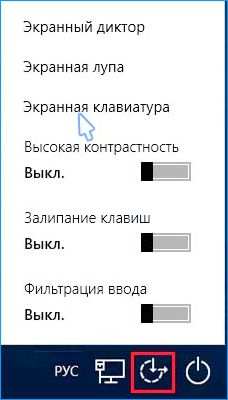

Всё одновременно просто и сложно. Файл osk — это программа Экранная клавиатура, которую можно запустить при старте Windows как раз на том этапе, где система запрашивает пароль пользователя. Файл cmd — это консоль Windows, которая нам нужна для работы с учетными записями пользователей. Мы подменяем файл Экранной клавиатуры файлом Консоли и, таким образом, получаем возможность запустить командную строку с нашего жёсткого диска не имея возможности войти в систему с правами администратора. При этом у нас будут эти права и мы сможем сбросить пароли пользователей.

После переименования файлов osk->osk.old и cmd->osk перезагружаем компьютер с нашего жёсткого диска. В окне входа, где предлагается выбрать пользователя и ввести пароль, нажимаем на кнопку специальных возможностей. Она находится в левом нижнем углу экрана и выглядит как на фото ниже:

Появится окно выбора параметров, в котором надо поставить галочку возле пункта Ввод текста без клавиатуры (экранная клавиатура) и нажать кнопку Применить

Поскольку в предыдущем действии мы с вами подменили файл экранной клавиатуры файлом командной строки, то запустится уже знакомая нам консоль Windows. Причём, с правами администратора.

Таким образом, вы не имея пароля для входа и возможности попасть на рабочий стол Windows, сможете включить/отключить любую из имеющихся учетных записей, а также сменить/сбросить пароли пользователей с помощью команды net user, как это описано в самом начале этой статьи.

Не забудьте после всех операций над учётными записями вновь перезагрузить компьютер с установочного/загрузочного носителя и тем же способом переименовать файлы обратно: вначале файл osk в cmd, затем файл osk.old в osk. С этого момента установочный/загрузочный носитель нам больше не понадобится. Перезагружаем ПК/ноутбук в обычном режиме и входим в систему под восстановленной учётной записью.

Важные лайфхаки

net user Администратор /active:yes

net user Администратор «»

Пуск->Панель управления->Учётные записи пользователей->Создание пароля для своей учётной записи

Пуск->Завершение работы->Выход из системы

Источник

Главная » Microsoft Word » Обход правил разграничения доступа в средствах защиты от НСД

Отключение Dallas lock 8 через командную строку 2020

В процессе аттестации приличного количества АРМ по требованиям ФСТЭК приняли решение «ускорить» процесс залива компов через клонирование системы. Использовали Acronis, клонировали Windows 10 Pro в составе со всем входящим в состав аттестации ПО. Ошибка пришла откуда не ждали, и даже сотрудники аттестующей организации, помогающие в подготовке АРМ к аттестации ни о чем не предупредили. Как итог ~60% компов в течении трех месяцев вернулись в админскую со слетевшим загрузчиком без возможности восстановления работоспособности стандартными способами. Виной всему стал установленный на момент создания клона системы Dallas Lock 8-K.

p, blockquote 1,0,0,0,0 —>

Диск восстановления Dallas lock не всегда под рукой. Кроме того в ситуации с клонами оказалось что он ещё и не всегда помогает. К слову по данной инструкции процент успеха тоже не идеальный. Около 5 компов из ~40 вернувшихся в админскую удаление Dallas Lock не спасло и пришлось заливать всю систему и ПО с нуля.

p, blockquote 2,0,0,0,0 —>

Стартовые условия: Windows 10 Pro при загрузке падает сразу в диагностику, восстановления загрузчика не работают, восстановление системы не прокатывает, в безопасный режим загрузиться не можем и всё что нам остаётся — режим командной строки.

p, blockquote 3,0,0,0,0 —>

Собственно предвещая подобные проблемы с остальной частью компов, чтобы не искать данную инструкцию в будущем, я и публикую её у себя на сайте. Инструкция актуальна для версий Dallas Lock-K и C вплоть до 8.0.565.2

p, blockquote 4,0,0,0,0 —>

UPD 08.04.2021 — данная инструкция так же подойдёт и для отключения Далласа при ошибке «Разблокировать компьютер может только вошедший пользователь». Ошибка возникает после установки Dallas Lock-K и C на обновлённую до релиза 20H2 десятку. К сожалению, в данный момент единственный способ ставить старый даллас в таком случае — использование LTSC дистрибутива. Можно попробовать попросить у разрабов более свежую версию далласа, если у вас ещё действует код технической поддержки, но лично в нашей организации он уже истёк, а контролирующие органы утверждают что версия без этой ошибки пока не прошла сертификацию…Но всё равно попробуйте запросить свежий дистрибутив.

p, blockquote 5,0,1,0,0 —>

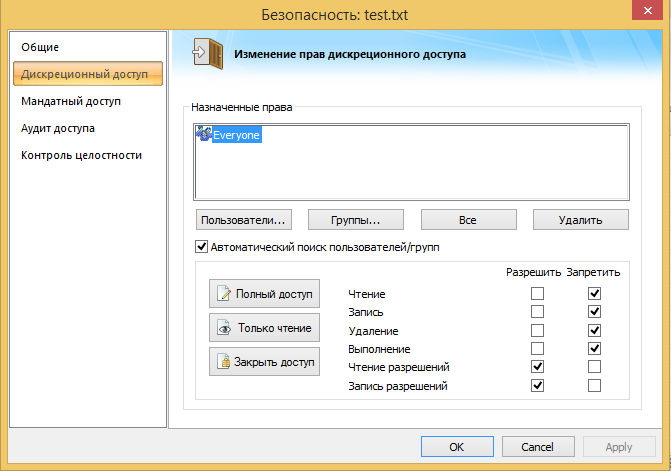

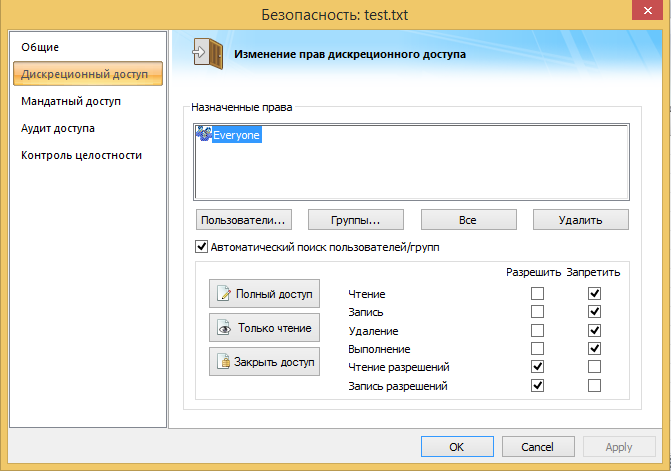

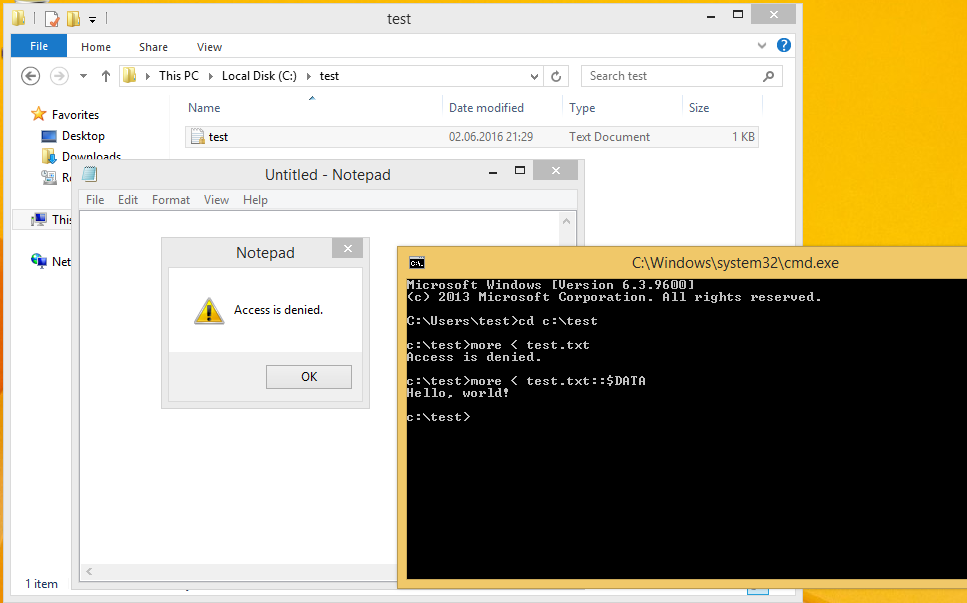

И вот оно — любой пользователь может прочитать содержимое любого файла, полностью игнорируя все настроенные правила разграничения доступа.

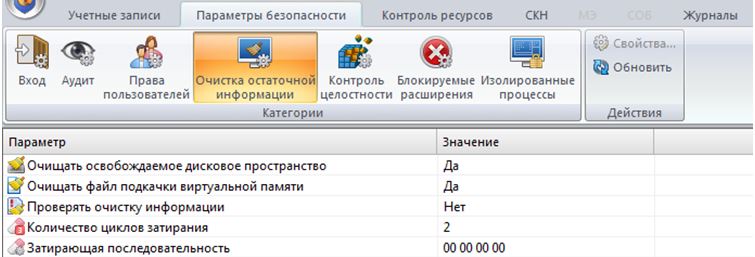

Этап № 3. Очистка реестра

Далее для корректного отключения системы защиты необходимо внести изменения в реестр. Сделать это можно вручную, или воспользовавшись специальной утилитой по очистке реестра DlRestoreSystem, которая находится на диске аварийного восстановления в директории util. Необходимо войти в ОС под учетной записью администратора Windows и запустить файл DlRestoreSystem.exe с диска (Рис_3 ).

После запуска данной утилиты с правами администратора и команды завершения снятия системы Dallas Lock 8.0, будет предложено перезагрузиться. Также в процессе снятия системы защиты будет предложено оставить или удалить системную папку DLLOCK80 с хранящимися в ней журналами и другими конфигурационными файлами. После перезагрузки система защиты Dallas Lock 8.0 будет удалена с компьютера, теперь можно снова запустить её установку. Если по каким либо причинам данный способ аварийного восстановления не сработал, то необходимо воспользоваться аварийным восстановлением в ручном режиме.

После установки Dallos Lock не могу авторизоваться — Windows 10 — Ответ 14657117

Здравствуйте! Не появляется окно авторизации при входе на рабочий стол Windows 10 Pro 1903 после установки Dallos Lock 485.12. На сайте ПО заявлено, что Dallos поддерживает данную версию Windows. Переустанавливал — та же беда. Антивируса нет, и Защитник отключен.

Меню пользователя @ Ruslan501

Синий экран после установки Dallas Lock’a

Всем доброго времени суток! Столкнулся с необходимостью установки СЗИ, было предложено установить.

HP Pavilion dr7 после падения включается куллер шумит 4раза пикает и моргают cap lock и num lock(после удара)

Помогите пожалуйста запустить,срочно нужна информация,подключаю к монитору непомагает,но раз 5 он.

После установки VipNet Client’a и Dallas Lock’a перестали запускаться некоторые программы

После установки VipNet Client’a и Dallas Lock’a перестали запускаться некоторые программы. .

Acer aspire 5552G-N974G64Mikk Проблема с Caps Lock, Num Lock, Scroll Lock

Вообщем у меня такая же проблемма https://www.cyberforum.ru/notebooks/thread552722.html .

Вывести на экран в символическом виде состояние NUM LOCK, CAPS LOCK и SCROLL LOCK

Помогите решить задачку на турбо си Выводить на экран в символическом виде состояние NUM LOCK.

Работа с клавиатурой (клавиши num lock, caps lock, scroll lock)

определить состояние статуса клавиш » num lock, caps lock,scroll lock » с отображением и их.

Не могу подключиться после установки Oracle 9.2

Помогите разобраться, пожалуйста. Задача: поставить сервер на новую машину. Заодно решено.

После установки 7-ки не могу настроить звук

ПРИВЕТ ВСЕМ! после установки 7-ки не могу настроить звук на компе звуковой платы нет , материнка.

После установки Windows, не могу открыть флешку

Доброго дня всем . Помогите пожалуйста с не большой проблемой в переустановке Виндовс. Суть.

Ошибки, возникающие при входе в систему

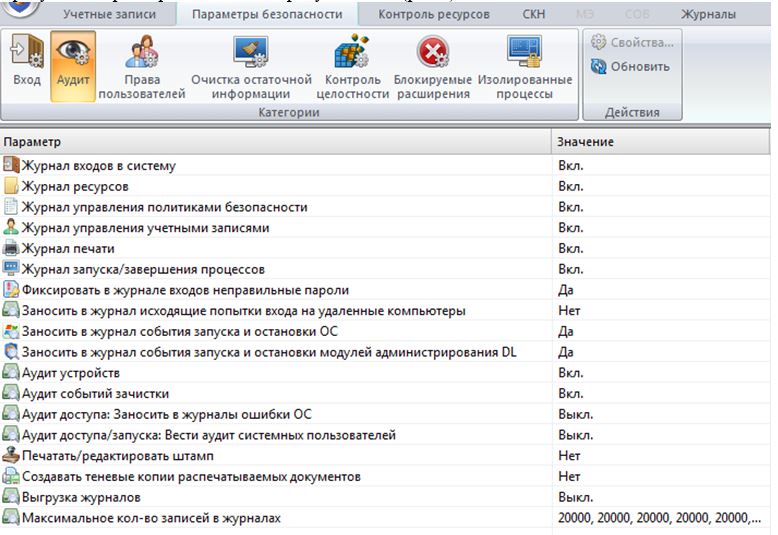

Попытка входа пользователя на защищенный компьютер может быть неудачной, к чему приводит ряд событий. При этом на экран могут выводиться сообщения о характере события, или соответствующие сообщения предупреждающего характера.

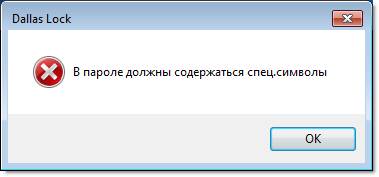

Если введенный пароль неверен, то на экране появится сообщение об ошибке, после чего система предоставит возможность повторно ввести имя и пароль (рис. 8).

Рис. 8. Сообщение системы при вводе неправильного пароля

Подобное сообщение появится и при предъявлении неверного аппаратного идентификатора или, когда зарегистрированный за пользователем идентификатор не предъявлен вообще (рис. 9).

Рис. 9. Сообщение системы при неверном идентификаторе

Возможна ситуация, при которой пользователь забыл свой пароль. В этом случае он также должен обратиться к администратору, который имеет право назначить пользователю новый пароль.

Так же при ошибочном вводе данных в поле имени или домена могут возникнуть соответствующие сообщения (рис. 10).

Рис. 10. Ошибка авторизации

Администратор может отключить учетную запись, тогда при авторизации, система выведет соответствующее предупреждение (рис. 11).

Рис. 11. Сообщение системы при отключенной учетной записи

В такой ситуации необходимо обратиться к администратору системы защиты. При проблеме подключения по локальной сети или других может возникнуть ошибка авторизации доменных пользователей (рис. 12).

Рис. 12. Ошибка при вводе имени домена

В этом случае необходимо обратиться к администратору безопасности.

На этапе загрузки компьютера осуществляется контроль целостности аппаратно-программной среды BIOS, поэтому может быть выведено предупреждение о нарушении данных параметров.

После ввода имени и пароля на этапе загрузки компьютера на экране может появиться предупреждение о том, что нарушен контроль целостности (рис. 13).

Рис. 13. Сообщение системы при входе

При обнаружении нарушения целостности политиками безопасности пользователю может быть запрещен вход в операционную систему (в этом случае система защиты блокирует процесс входа) или разрешить продолжить вход после вывода предупреждающего сообщения. В обоих случаях пользователю следует обратиться к администратору.

В некоторых случаях администратором безопасности может быть задан особый механизм контроля доступа к информационным ресурсам, так называемый «мягкий» режим контроля доступа. При включенном «мягком» режиме проверяются все права доступа пользователем к ресурсам и программам, сообщения о запрете при попытке произвести запрещенную политиками безопасности операцию заносятся в журнал системы защиты, и в тоже время доступ к запрещенным объектам предоставляется, не смотря на запрет.

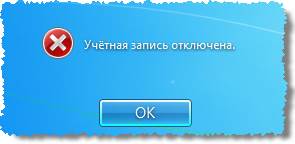

При включенном «мягком» режиме при загрузке операционной системы пользователь может увидеть предупреждающее сообщение системы (рис. 14).

Рис. 14. Сообщение системы при загрузке ОС в «мягком режиме»

Подобное сообщение при загрузке операционной системы можно также увидеть, если администратор включил, так называемый «режим обучения» (рис. 15).

Рис. 15. Сообщение системы при включенном режиме обучения

При появлении такого предупреждения следует нажать клавишу «Enter». Вход и работа на рабочей станции в этом случае будут возможны, ошибки никакой не происходит.

Внимание! При всех возникающих проблемных ситуациях следует обращаться к администратору безопасности.

ЗАВЕРШЕНИЕ СЕАНСА РАБОТЫ

Завершение работы

При завершении сеанса работы пользователя на компьютере, например в конце рабочего дня, необходимо выполнить стандартное выключение компьютера. Для этого нужно:

1. Сохранить все данные и завершить работу всех приложений, так как выключение не сохраняет результатов работы.

2. В меню «Пуск» в нижнем правом углу нажать кнопку «Завершение работы».

3. После нажатия кнопки «Завершение работы» компьютер закрывает все открытые программы, вместе с самой ОС Windows, а затем полностью выключает компьютер и монитор.

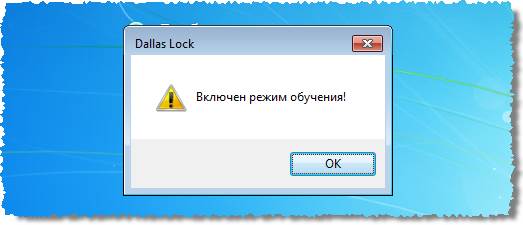

Смена пользователя

Возможно, что завершение сеанса пользователя необходимо для смены пользователя компьютера, то есть для входа на данный компьютер под другой учетной записью.

Для завершения сеанса и смены пользователя, в зависимости от версии операционной системы, необходимо сделать следующее:

1. В ОС Windows 7 в меню «Пуск» в нижнем правом углу нажать вызов меню возле кнопки «Завершение работы» и выбрать пункт «Сменить пользователя» (рис. 16).

Рис. 16. Смена пользователя в ОС Windows 7

2. В ОС Windows XP в меню «Пуск» в нижнем правом углу нажать кнопку «Завершение работы» и в появившемся окне выбрать пункт меню «Завершение сеанса …» (рис. 17).

Рис. 17. Смена пользователя в ОС Windows XP

Сеанс текущего пользователя будет завершен, а на экране появится диалог для повторного входа в систему.

Внимание! При смене сеанса пользователя, хотя выход пользователя и происходит, но на компьютере продолжают работать все запущенные им приложения, и в случае завершения работы компьютера одним из пользователей система выведет предупреждение.

Перед сменой пользователя рекомендуется сохранить все необходимые данные и закончить работу приложений, так как администратором безопасности в системе Dallas Lock 8.0‑K может быть включен режим запрета смены пользователя без перезагрузки компьютера.

В этом случае, при смене пользователя, операционная система автоматически завершит работу и выполнит перезагрузку (рис. 18).

Рис. 18. Автоматическая перезагрузка при смене пользователя

Несохраненные другими пользователями результаты работы в этом случае не сохранятся.

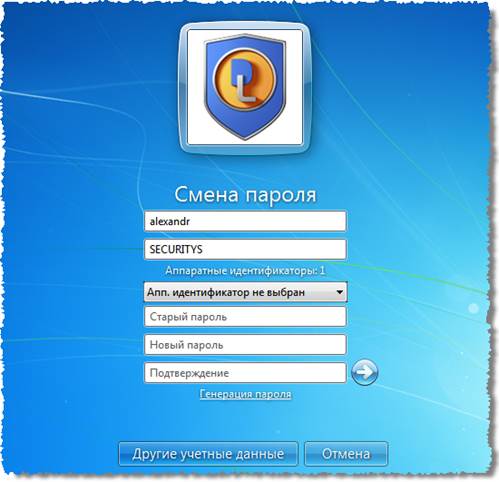

СМЕНА ПАРОЛЯ

Пользователь может самостоятельно сменить свой пароль для авторизации.

1. Для этого, после входа в операционную систему, необходимо нажать комбинацию клавиш «Ctr-Alt-Del» и выбрать операцию «Сменить пароль» (рис. 19).

Рис. 19. Меню действий

На экране появится диалоговое окно, предлагающее ввести данные для смены пароля (рис. 20).

Рис. 20. Экран смены пароля в Windows 7

2. В открывшемся диалоговом окне необходимо ввести в соответствующие поля имя пользователя, имя домена (для доменного пользователя, для локального – оставить это поле пустым), старый пароль, новый пароль и подтверждение нового пароля.

|

Примечание. Если текущему пользователю назначен аппаратный идентификатор, на который записаны авторизационные данные, то при смене пароля, помимо заполнения других полей, необходимо предъявить идентификатор и ввести Pin-код пользователя идентификатора. |

3. Для создания пароля, отвечающего всем требованиям параметров безопасности, можно воспользоваться помощью генератора паролей системы защиты. Для этого нажать поле с надписью «Генерация пароля». Система автоматически создаст уникальный пароль, значение которого необходимо ввести в поля «Новый пароль» и «Повтор».

4. Далее нажать кнопку «ОК», для сохранения нового пароля, или кнопку «Отмена».

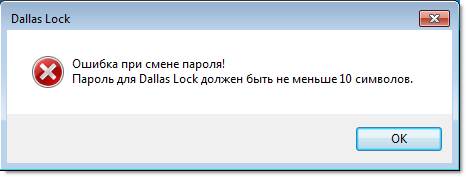

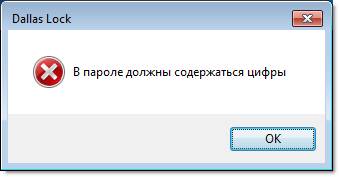

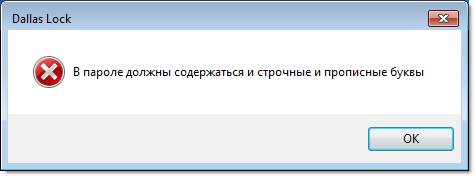

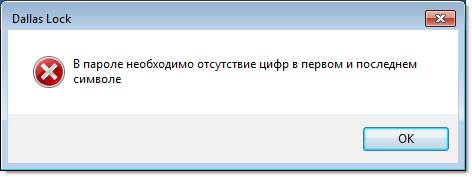

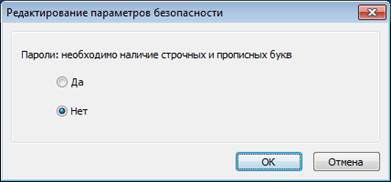

В соответствии с политиками безопасности в системе могут быть включены настройки сложности паролей. Сложные пароли при их регулярной смене снижают вероятность успешной атаки на пароль. Поэтому при смене пароля пользователю необходимо выяснить у администратора безопасности дополнительные требования для установления паролей. К таким требованиям относятся:

минимальная длина пароля (количество символов);

необходимое наличие цифр;

необходимое наличие спецсимволов (*, #, @, %, ^, & и пр.);

необходимое наличие строчных и прописных букв;

необходимое отсутствие цифры в первом и последнем символе;

необходимое изменение пароля не меньше чем на определенное количество символов, в отличие от предыдущего пароля.

В соответствии с тем, какие из параметров включены, при смене пароля, на экране могут возникать сообщения об ошибках (рис. 21- рис. 25).

Рис. 21. Ошибка при смене пароля. Количество символов

Рис. 22. Ошибка при смене пароля. Наличие цифр

Рис. 23. Ошибка при смене пароля. Наличие заглавных букв

Рис. 24. Ошибка при смене пароля. Наличие спецсимволов

Рис. 25. Ошибка при смене пароля. Необходимость отсутствия цифр

При возникновении подобных сообщений необходимо изменить пароль в соответствии с требованиями администратора безопасности.

Так же может возникнуть сообщение системы о том, что пароль не может быть изменен (рис. 26).

Рис. 26. Сообщение системы при смене пароля

Появление этого сообщения означает, что администратор запретил данному пользователю самостоятельно менять пароль. В этом случае необходимо обратиться к администратору безопасности системы защиты.

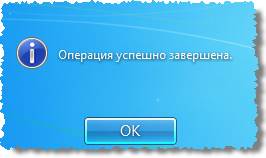

Если все требования соблюдены, то пароль пользователя в системе будет успешно сменен, и система выведет соответствующее сообщение (рис. 27).

Рис. 27. Успешная смена пароля

Далее вход пользователя на защищенную системой Dallas Lock 8.0‑K рабочую станцию будет осуществляться с новым паролем.

БЛОКИРОВКА КОМПЬЮТЕРА

В некоторых случаях, возникает необходимость временно заблокировать компьютер, без завершения сеанса работы пользователя. Заблокировать защищенный системой защиты компьютер можно 3-мя способами:

1. Дважды кликнуть правой клавишей мыши на желтый значок в виде замочка, который находится в нижнем правом углу экрана рядом с часами (рис. 28).

Рис. 28. Значок блокировки на панели задач

2. Нажать комбинацию клавиш «Win» + «L».

3. Нажать комбинацию клавиш «Ctr+Alt+Del» и на появившемся экране системы выбрать кнопку «Блокировать компьютер» (рис. 29).

Рис. 29. Меню блокировки экрана

Кроме того, компьютер может заблокироваться автоматически по истечении заданного периода неактивности пользователя. Период неактивности, после которого компьютер будет автоматически заблокирован, задается стандартными средствами операционной системы (рис. 30).

Рис. 30. Параметры автоматической блокировки экрана

После того, как компьютер заблокирован, разблокировать его может только пользователь, выполнивший блокировку, либо администратор безопасности. В случае разблокировки компьютера администратором, сеанс работы пользователя будет автоматически завершен.

Для разблокировки компьютера, нужно, как и при авторизации (обычном входе на компьютер), ввести имя пользователя, домен (для доменного пользователя), пароль и предъявить аппаратный идентификатор, если он назначен.

При попытке войти на заблокированный пользователем компьютер под учетной записью другого пользователя, на экране появится предупреждение (рис. 31).

Комментарии (9)

Рекламный блок

Подпишитесь на рассылку

Навигация

Облако тегов

Архив статей

Сейчас обсуждаем

юрий поздеев

admin, Классный у вас сайт, спасибо за работу.

admin, нашел решение, правда, объяснить его не могу. Съемные диски битлокер видит после полного

Гость Владимир

Спасибо! Часто на некоторых сайтах бесплатно раздают платные версии различного ПО, в том числе и

Вархан

как удалить эту кнопку? флаг chrome://flags/#chrome-sharing-hub отсутствует в новой версии хрома и

Гость павел

Воин Санктуария, Конечно лучше, когда деньги есть свободные. Зачем тебе жигули, купи мерса — так

О проекте RemontCompa.ru

RemontCompa — сайт с огромнейшей базой материалов по работе с компьютером и операционной системой Windows. Наш проект создан в 2010 году, мы стояли у истоков современной истории Windows. У нас на сайте вы найдёте материалы по работе с Windows начиная с XP. Мы держим руку на пульсе событий в эволюции Windows, рассказываем о всех важных моментах в жизни операционной системы. Мы стабильно выпускаем мануалы по работе с Windows, делимся советами и секретами. Также у нас содержится множество материалов по аппаратной части работы с компьютером. И мы регулярно публикуем материалы о комплектации ПК, чтобы каждый смог сам собрать свой идеальный компьютер.

Наш сайт – прекрасная находка для тех, кто хочет основательно разобраться в компьютере и Windows, повысить свой уровень пользователя до опытного или профи.

Разделы сайта

Социальные сети

© Copyright © 2010-2021. RemontCompa.ru Копирование материалов сайта запрещено!

Достигнуто допустимое количество ошибок ввода пароля

Как заблокировать Windows 10 если кто-то пытается угадать пароль

В этой инструкции — пошагово о двух способах установки ограничений на попытки ввода пароля для входа в Windows 10. Другие руководства, которые могут пригодиться в контексте установки ограничений: Как ограничить время использования компьютера средствами системы, Родительский контроль Windows 10, Учетная запись Гость Windows 10, Режим киоска Windows 10.

Примечание: функция работает только для локальных учетных записей. Если используется учетная запись Майкрософт, то сначала потребуется изменить ее тип на «локальная».

Ограничение количества попыток угадать пароль в командной строке

Первый способ подойдет для любых редакций Windows 10 (в отличие от следующего, где требуется редакция не ниже Профессиональной).

- Запустите командную строку от имени Администратора. Для этого вы можете начать вводить «Командная строка» в поиске на панели задач, затем нажать правой кнопкой мыши по найденному результату и выбрать пункт «Запустить от имени Администратора».

- Введите команду net accounts и нажмите Enter. Вы увидите текущий статус параметров, которые мы будем изменять в следующих шагах.

- Для установки количества попыток ввода пароля введите net accounts /lockoutthreshold:N (где N — число попыток угадать пароль до блокировки).

- Для установки времени блокировки после достижения числа из п.3, введите команду net accounts /lockoutduration:M (где M — время в минутах, причем на значениях менее 30 команда выдает ошибку, а по умолчанию уже задано 30 минут).

- Еще одна команда, где время T указывается также в минутах: net accounts /lockoutwindow:T устанавливает «окно» между сбросами счетчика неправильных вводов (по умолчанию — 30 минут). Допустим, вы установили блокировку после трех неудачных попыток ввода на 30 минут. При этом, если не установить «окно», то блокировка сработает даже если неправильный пароль ввести трижды с промежутком между вводами в несколько часов. Если же установить lockoutwindow, равным, скажем, 40 минут, два раза ввести неверный пароль, то по прошествии этого времени снова будет три попытки ввода.