Содержание

- ЕГИССО настройка рабочего места

- Программы для ЕГИССО

- Настройка рабочего места ЕГИССО

- Настройка браузера для ЕГИССО

- В заключение

- Настройка CryptoDE для ЕГИССО

- Где скачать Crypto+DE

- Ошибка

- Настройка CryptoDE для ЕГИССО

ЕГИССО настройка рабочего места

Каждый орган местного самоуправления и подведомственные им организации, которые осуществляют назначение мер социальной защиты должны предоставлять информацию о мерах социальной поддержки. В связи с этим вопрос как произвести настройку рабочего места ЕГИССО становиться всё более актуальным. В этой статье мы разберем какое ПО нужно использовать для организации защищенного соединения и как настроить компьютер под ЕГИССО

Программы для ЕГИССО

Начнем с загрузки всего необходимого нам для настройки рабочего места, чтобы потом на это не отвлекаться. И так, для работы с порталом ЕГИССО нам понадобятся:

- В первую очередь операционная система Windows 7 или Windows 10. В случае с Windows 7 возможно ещё понадобиться дополнительно обновить браузер Internet Explorer до 11 версии;

- Криптопровайдер КриптоПро CSP 4.0 R3. Скачать дистрибутив для установки можно с официального сайта КриптоПро (Обязательно требуется регистрация);

- Прикладное программное обеспечение управления электронной подписью и шифрованием (ППО УЭПШ) Crypto+ DE 3.1;

- Плагин для браузера КриптоПро ЭЦП Browser plug-in версии 2.0;

- Плагин для работы с порталом государственных услуг IFCPlugin;

- Корневой сертификат ЕГИССО;

- Сертификат безопасности выданный на юридическое лицо. Его можно получить в авторизованном удостоверяющем центре.

На этом перечень нужных нам программ для работы с ЕГИССО окончен.

Настройка рабочего места ЕГИССО

Приступаем к установке и настройке программного обеспечения для организации работы в кабинете поставщика информации (КПИ).

Первым делом, должна быть произведена настройка КриптоПро для ЕГИССО. Скачиваем и устанавливаем КриптоПро CSP 4.0 R3. Хотелось бы подчеркнуть, рекомендуемая версия программы КриптоПро CSP 4.0.9944. С этой сборкой проблем во время работы обнаружено не было. Запускаем установочный файл и нажимаем «Установить (рекомендуется)», при этом пункт «Установить корневые сертификаты» должен быть отмечен.

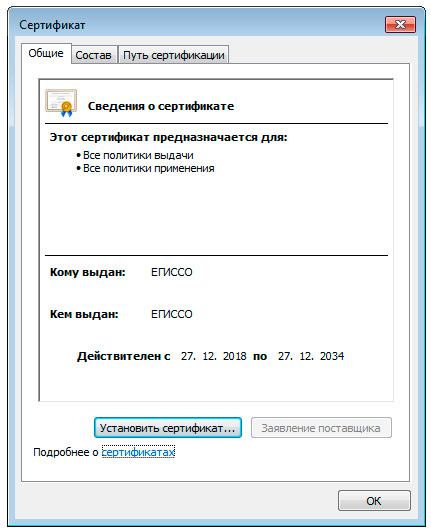

После установки КриптоПро перезагружаем компьютер и устанавливаем корневой сертификат ЕГИССО. Кликаем два раза по ранее загруженному сертификату. Затем кликаем по кнопке «Установить сертификат…».

В мастере импорта сертификатов отмечаем пункт «Поместить все сертификаты в следующее хранилище» затем жмем кнопку «Обзор…».

В предоставленном списке выбираем «Доверенные корневые центры сертификации» и нажимаем «ОК».

Далее, если всё сделано верно, на экране появится окно с предупреждением о безопасности. Это окно носит уведомительных характер, подтверждаем установку сертификата ЕГИССО нажатием на кнопку «Да».

После подтверждения вы увидите сообщение о том, что импорт успешно выполнен. Установка сертификата ЕГИССО завершена.

Следующим шагом копируем контейнер закрытого ключа и устанавливаем сертификат организации выданный авторизованным удостоверяющим центром. Перед началом копирования подключите устройство на котором храниться контейнер с сертификатом.

После подключения устройства открываем КриптоПро CSP, переходим на вкладку «Сервис» и кликаем «Скопировать…».

В открывшимся окне нажимаем «Обзор…», затем выбираем контейнер для копирования.

Вводим пароль от контейнера (пароль по умолчанию обычно 12345678) и жмем «ОК». Ставить галочку «Запомнить пароль» не нужно, так как обращаться к данному контейнеры с этого компьютера вы больше не будете.

В следующем окне выбираем пункт «Реестр».

Устанавливаем пароль на создаваемый контейнер и опять жмем «ОК».

Следующее сообщение которое вы увидите, уведомляет об успешном копировании контейнера.

Возвращаемся во вкладку «Сервис». Теперь нам надо установить сертификат из контейнера. Для этого нажимаем «Просмотреть сертификаты в контейнере…».

Жмем «Обзор…» и выбираем контейнер который только что скопировали. Будьте внимательны, поле «Считыватель» должно содержать «Реестр». Чтобы не ошибиться можете отключить устройство с которого копировали контейнер.

Вводим пароль от контейнера и нажимаем «ОК». В этот раз лучше отметить поле «Запомнить пароль», чтоб не пришлось его больше заполнять при обращении к контейнеру через КриптоПро.

Проверяем данные по сертификату, что бы не ошибиться с выбором контейнера если их у вас несколько. И кликаем по кнопке «Установить».

После этого появиться сообщение в котором сказано, что сертификат установлен в хранилище.

Контейнер не содержит сертификата

Часть работы по настройке рабочего места ЕГИССО касающаяся КриптоПро CSP 4.0 R3 и установки сертификатов выполнена. Переходим к этапу установки плагина пользователя системы электронного правительства. Для этого запускаем установочный файл IFCPlugin и нажимаем «Далее».

Дожидаемся окончания процесса и переходим к установке КриптоПро ЭЦП Browser plug-in версии 2.0. Для этого запускаем файл cadesplugin и нажимаем «Да». После установки рекомендовано перезапустить браузер.

Приступаем к установке УЭПШ Crypto+DE.

Во время установки Crypto+DE скачивает с интернета недостающие для работы компоненты. По этому процесс установки может занять от пары минут до получаса, возможно и больше (в зависимости от скорости вашего интернета). Терпеливо ждем и ни в коем случае не прерываем процесс установки. По окончанию процесса установки будет предложено запустить программу.

После нажатия «Готово» будет предложено установить сертификат, обязательно нажимаем «Да».

Затем программа предложит установить ещё один сертификат, тоже обязательно соглашаемся.

После их установки появиться сообщение в котором говориться что «Установка корневого сертификата для https завершена». Это говорит о том, что Crypto+DE установлена верно. Перезагружаем компьютер.

Осталось выполнить еще пару шагов. После загрузки компьютера нажимаем правой кнопкой мыши по зеленому значку только что установленной программы в трее возле часов. И выбираем пункт «Настройки».

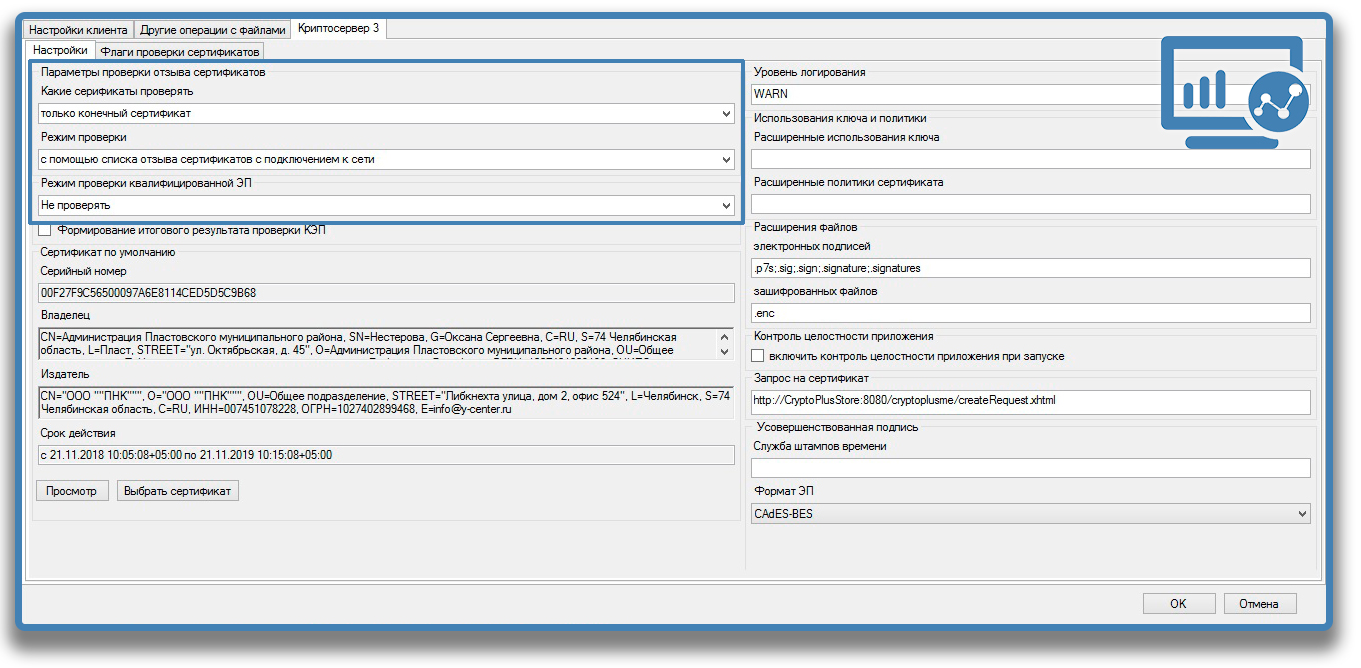

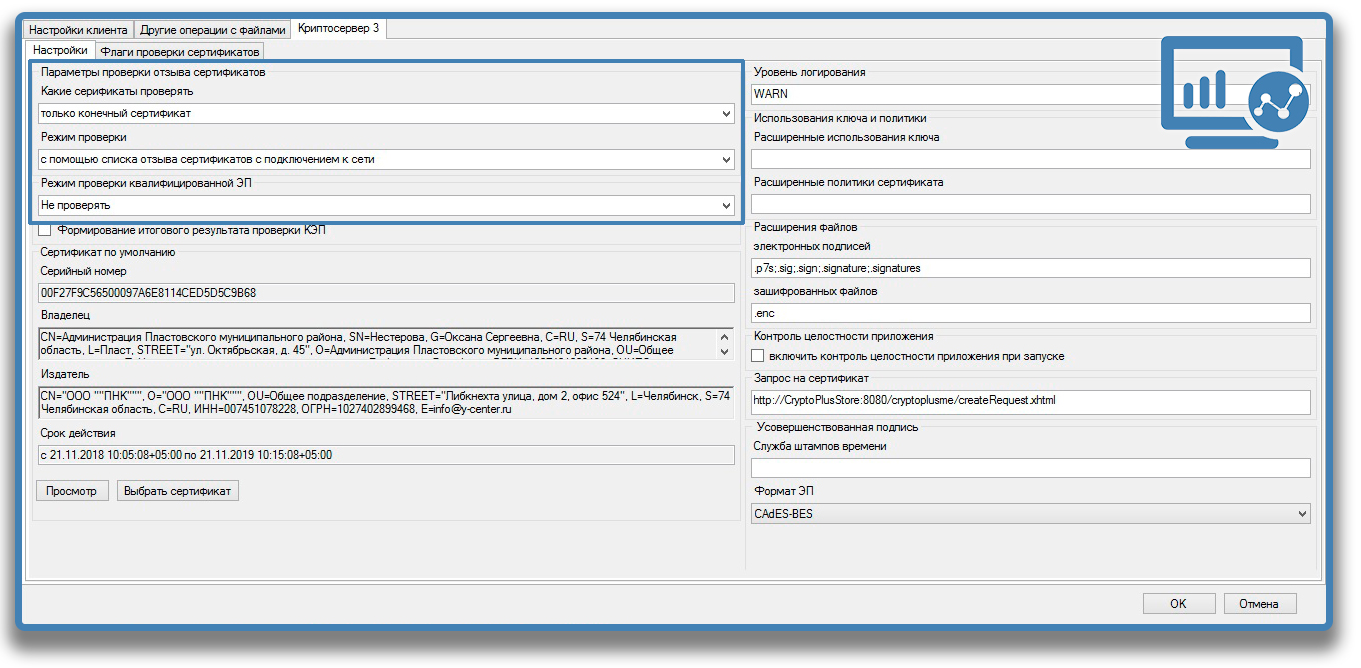

Первым делом переходим во вкладку «Криптосервер 3» и изменяем параметр режима проверки на пункт «с помощью списка отзыва сертификатов с подключением к сети». В параметре «Сертификат по умолчанию» должен отображаться сертификат юридического лица, который устанавливали через КриптоПро.

Установка и настройка программ для рабочего места ЕГИССО был выполнена успешно!

Настройка браузера для ЕГИССО

Переходим к настройке браузера. Запускаем Internet Explorer 11, нажимаем шестеренку в правом верхнем углу и выбираем пункт «Свойства браузера».

В открывшимся окне переходим на вкладку «Безопасность». Выбираем зону «Надежные сайты» и нажимаем кнопку «Сайты».

Далее снимаем галочку «Для всех сайтов этой зоны требуется проверка серверов (https:)» Затем добавляем поочередно узлы http://*.egisso.ru, https://*.egisso.ru и https://*.gosuslugi.ru.

После нажатия кнопки «Закрыть», переходим на вкладку «Дополнительно». В этой вкладке снимаем галочку с пункта SSL 3.0. Обязательно должны быть отмечены пункты:

- TLS 1.0;

- Использовать TLS 1.1;

- Использовать TLS 1.2.

На этом настройка браузера, ровно, как и настройка рабочего места ЕГИССО, завершена.

Для проверки доступа в кабинет поставщика информации заходим на сайт ЕГИССО и жмем на ссылку «Поставщик информации».

Если настройка была произведена правильно, то вы будите перенаправлены на форму авторизации через сайт госуслуги.

В заключение

В этой статье рассмотрена настройка КриптоПро для ЕГИССО, настройка Crypto+DE и браузера Internet Explorer. Как видите сам процесс настройки не сложный и сводиться к нескольким действиям. Скачиваете дистрибутивы по приведенным в статье ссылкам (все ссылки даны на официальные источники). Устанавливаете криптропровайдер КриптоПро CSP, перезагружаете компьютер. Настраиваете сертификат ЕГИССО и вашей организации. Устанавливаете плагины КриптоПро ЭЦП Browser plug-in и пользователя системы электронного правительства IFCPlugin. Затем устанавливаете Crypto+DE. Перезагружаете компьютер и настраиваете Crypto+DE. Последним шагом является настройка браузера Internet Explorer.

Источник

Настройка CryptoDE для ЕГИССО

Произошла небольшая неприятность на работе. Ноутбук, на котором настроено рабочее место для ЕГИССО срочно понадобилось отдать на время другому пользователю. «Ничего страшного» — подумал я, — «настрою портал на другом компьютере, благо как настраивать давно уже известно».

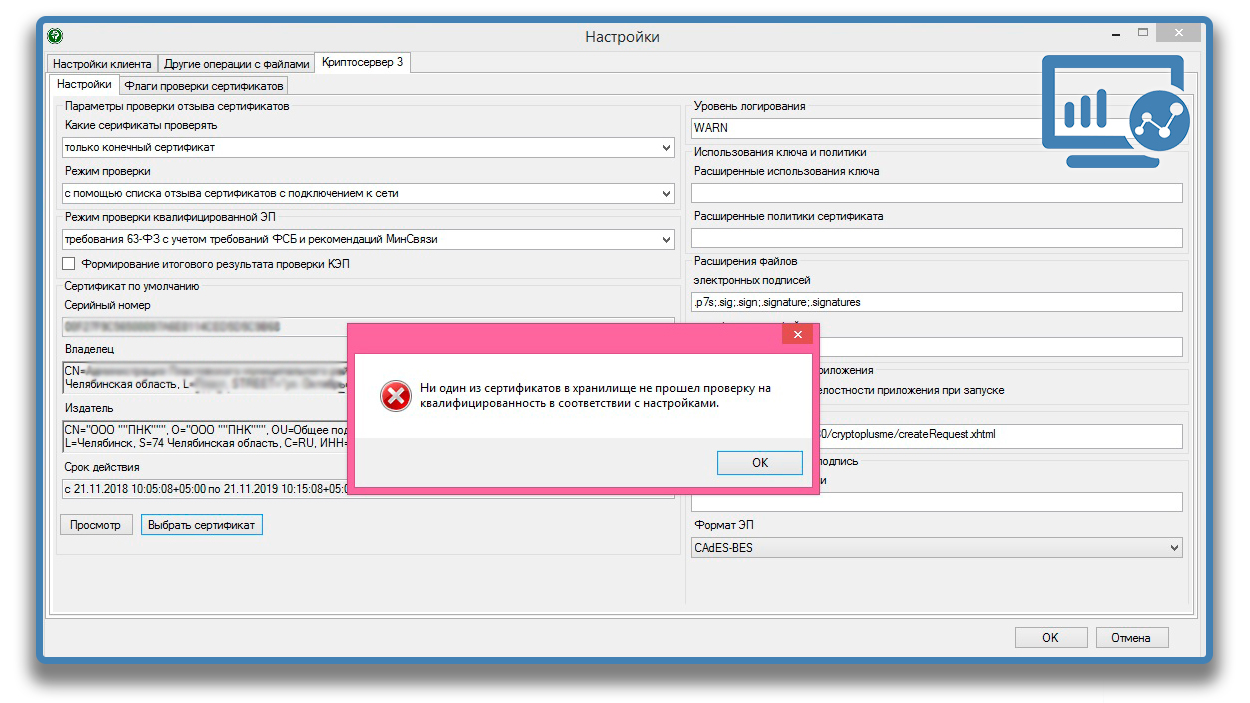

Но после того как все необходимые компоненты были установлены, средство для работы с электронной подписью CryptoDE начало капризничать и никак не хотело подписывать документы. Постоянно выскакивающее окно сообщало: «Ни один из сертификатов в хранилище не прошел проверку на квалифицированность в соответствии с настройками». Чтобы избавиться от этой ошибки, понадобилось немного поковыряться в настройках программы. В данной статье речь пойдет о том, как провести настройку CryptoDE для ЕГИССО.

Где скачать Crypto+DE

Скачать актуальную версию программы можно:

- С официального сайта ПФР ( ссылка )

- Яндекс Диск ( ссылка )

Ошибка

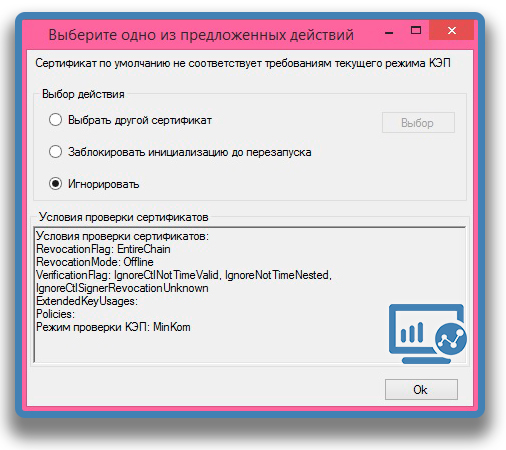

Если правой кнопкой мыши нажать на значок Crypto+DE, а затем «Выбрать сертификат по умолчанию», то программа успешно предложит выбрать сертификат из установленных сертификатов. Но это действие ничего не решит, т.к. при подписании документа выскочило окно, которое оповещает о том, что сертификат по умолчанию не соответствует требованиям текущего режима КЭП.

Настройка CryptoDE для ЕГИССО

Итак, для решения данной проблемы необходимо немного поковыряться в настройках программы.

- Нажимаем правой кнопкой мыши на значок Crypto+DE в трее и переходим в раздел «Настройки»

- Во вкладке «Настройки клиента» все значения оставляем по умолчанию.

- Нас интересует вкладка «Криптосервер 3».

- «Какие сертификаты проверять» выставляем значение «Только конечный сертификат»

- «Режим проверки» выставляем значение «С помощью списка отзыва сертификатов с подключением к сети»

- «Режим проверки квалифицированной ЭП» ставим «Не проверять»

На этом настройка CryptoDE завершена. Все документы успешно подписываются и загружаются на портал в кабинете поставщика информации. Оставлю на всякий случай скриншот настроек, которые действуют у меня в данный момент. Если у Вас не заработало или что-то не получилось, можете смело написать в комментариях. Постараюсь всем помочь!

Источник

Содержание

- Доступ к хранилищу сертификатов ЭП из сеанса под IIS

- 1с ошибка при открытии хранилища сертификатов 0x00000005

- 1с ошибка при открытии хранилища сертификатов 0x00000005

- Сертификат не найден на компьютере

Доступ к хранилищу сертификатов ЭП из сеанса под IIS

win2008r2 + 1С 8.3 + IIS

Имею http-сервис опубликованный на IIS, необходимо работать с ЭП (проверять подпись запроса и формировать подпись для ответа).

Пул приложений 1С в ISS стартует под собственным пользователем IIS APPPOOL 1C.

Свой сертификат RSA с закрытым ключом установил в хранилище компьютераличные, дал полные права доступа к нему пользователю IIS APPPOOL 1C (пробовал как через mmc, так и через утилиту winhttpcertcfg). Также пробовал ставить сертификат в хранилище пользователяличные.

Следующий код не видит сертификата:

МК = Новый МенеджерКриптографии(«Microsoft Enhanced Cryptographic Provider v1.0″,»»,1);

//здесь пробовал хранилище и компьютера и пользователя

ХранилищеСертификатов = МК.ПолучитьХранилищеСертификатов();

//Не видит как в лоб

Сертификат = ХранилищеСертификатов.НайтиПоОтпечатку(Base64Значение(«a624b6ae158e677113d2fce3e66e332a342e0a87»));

//так и в общем

Сертификат = ХранилищеСертификатов2.ПолучитьВсе();

Также пробовал стартовать пул приложений 1С под учеткой Network service и под своей личной учеткой — не помагает.

Если запустить толстый клиент на этой машине, то сертификат видится без проблем.

Ребята, есть идеи?

(2) если имеется в виду

HKEY_CURRENT_USERSoftwareMicrosoftSystemCertificates

и

HKEY_LOCAL_MACHINESOFTWAREMicrosoftSystemCertificates

То доступ с наследованием на обе ветки проставил, сертификат все равно не видит.

(2) Если смотреть через толстый клиент, то текущему пользователю доступно только хранилище пользователя и сертификат виден, а на хранилище компа выдается ошибка, но если на его ветку в реестре добавить права текущему пользователю и поместить туда сертификат, то ошибки не появляется, но ни одного сертификата в этом хранилище не видно.

Поставил сертификат в хранилище пользователя, сделал запуск пула приложений от имени текущего пользователя, сертификаты хранилища пользователя все-равно не видны.

Источник

1с ошибка при открытии хранилища сертификатов 0x00000005

Описание ошибки:

Ошибка в конфигураторе базы 1С 8 при попытке сохранения изменений конфигурации:

Ошибка доступа к файлу ‘. exec.lck’. 5(0x00000005): Отказано в доступе.

А так же похожая ошибка:

Ошибка при выполнении операции с информационной базой Ошибка доступа к файлу ‘. 1Cv8.cgr.cfl’. 5(0x00000005):

Отказано в доступе.

Подобная ошибка «Ошибка доступа к файлу. Отказано в доступе» часто встречается при попытке запустить сеанс работы с базой данной, если база файловая, и на каталог с базой не предоставлены права пользователю рабочего места.

Например попытка запуска сеанса работы с базой 1С в режиме 1С: Предприятие.

Будет сопровождаться ошибкой

Ошибка при выполнении операции с информационной базой

Ошибка режима доступа к файлу базы данных ‘D:1C Arhiv[каталог_базы]/1Cv8.1CD’

по причине:

Ошибка режима доступа к файлу базы данных ‘D:1C Arhiv[каталог_базы]/1Cv8.1CD’

А при попытке открыть базу 1С 8 в режиме конфигуратор будет ожидать похожая ошибка:

Ошибка при выполнении операции с информационной базой

Ошибка доступа к файлу ‘D:1C Arhiv[каталог_базы]1Cv8.cgr.cfl’. 5(0x00000005): Отказано в доступе.

по причине:

Ошибка доступа к файлу ‘D:1C Arhivк[каталог_базы]1Cv8.cgr.cfl’. 5(0x00000005): Отказано в доступе.

Если Вы встретили все вышеперечисленные формулировки ошибок (наименования фалов могут быть разными, как можно заметить), то скорее всего проблема заключается в нехватке прав пользователя на каталог базы 1С 8.

В данном случае было удивительно, что возникает нехватка прав, хотя получилось запустить базу в режиме конфигуратора и даже внести изменения в код конфигурации. Но вот после нажатия на кнопку «Обновить конфигурацию базы данных (F7)» и в процессе обновления возникала ошибка: «Ошибка доступа к файлу ‘. exec.lck’. 5(0x00000005): Отказано в доступе.»

Было сделано обращение к системному администратору сервера, т.к. он настраивал исходно права и обозначено требование проверить и права и предоставить их для каталога базы 1С, в которой ошибка возникала. Права были предоставлены и ошибка больше не возникала.

Если у Вас достаточно прав на рабочем месте или на сервере, то можно попробовать проверить и изменить настройку доступа к каталогу базы самостоятельно. Если прав нет, то обращаемся к системному администратору с указанием на причину того, что на каталог файловой базы 1С 8 не хватает прав у пользователя рабочего места.

Итак, правой кнопкой на каталоге с базой открываем контекстное меню и переходим в «Свойства»

В открывшемся окне переходим на вкладку «Безопасность». Проверяем для Вашего пользователя из списка «Группы и пользователи» наличие флажков в колонке «Запретить» списка «Разрешения для группы . «. Если флажки есть, то их необходимо отключить. Для этого нажимаем кнопку «Изменить».

В открывшемся окне «Разрешения для группы» в списке «Группы и пользователи» выделяя строку с пользователем или группой и в таблице «Разрешения для группы . » ниже в колонке «Запретить» убираем все флажки. Нажимаем кнопку «ОК» в этой форме. И кнопкой «ОК» закрываем форму «Свойства». Пробуем запустить базу. Если нет других «хитрых» настроек прав доступа пользователей на сервере, то это должно помочь и база 1С 8 должна запуститься.

В остальных случаях, если указанное общее действие не помогло, то следует обратиться к системному администратору, объяснив, что . дословно «не хватает прав у пользователя(ей) на папку(каталог) базы 1С».

Источник

1с ошибка при открытии хранилища сертификатов 0x00000005

Ошибка при получении свойства сертификата (0x00000000) — это проявление ошибки отсутствия связи сертификата в Личном списке сертификатов пользователя ОС с контейнером закрытого ключа.

Чтобы определить под каким пользователем ОС (на каком компьютере), необходимо наличие связи закрытого ключа с открытой частью сертификата, требуется узнать режим запуска 1С:

- Если база файловая и запускается через тонкий клиент на том же компьютере, то наличие связи надо проверять для пользователя ОС, под которым запускается сеанс 1С на этом компьютере (без повышения прав, т.е. без «запуск от имени администратора»).

- Если файловая ИБ запускается через браузер, т.е. используется web-сервер (в том числе на одном и том же компьютере) и пользователь планирует работать с локальной подписью (т.е. сертификат будет доступен только одному пользователю и только на одном компьютере) — то наличие связи надо проверять на этом компьютере для пользователя, под которым запущен браузер, без повышения прав. В этом случае ошибки в проверках на сервере проблемой не являются.

- Если файловая ИБ запускается через браузер и пользователь планирует использовать серверную подпись (т.е. сертификат будет доступен разным пользователям с разных компьютеров) — то наличие связи надо проверять для пользователя ОС, под которым запущен web-сервер, без повышения прав (и на том же компьютере, где запущен web-сервер). В этом случае ошибки в проверках на клиенте проблемой не являются.

- Если база клиент-серверная и проверяется подпись на сервере, то наличие связи надо проверять для пользователя ОС, под которым запущен сервер 1С без повышения прав (если используется web-сервер, то все равно проверки выполнять для пользователя ОС, под которым запущен сервер 1С). В этом случае ошибка в проверке подписи на клиенте проблемой не является.

- Если база клиент-серверная и проверяется подпись на клиенте, то наличие связи надо проверять для пользователя ОС, под которым запускается сеанс 1С на машине-клиенте без повышения прав. В этом случае ошибка в проверке подписи на сервере проблемой не является.

Необходимо выяснить в каком из вышеперечисленных режимов происходит запуск 1С при возникновении ошибки, а также в какой проверке возникает ошибка (проверка на сервере или на клиенте). Все дальнейшие рекомендации выполнять на нужной машине и в сеансе нужного пользователя ОС без повышения прав (т.е. без «запуск от имени администратора»).

1. Проверить, что сертификат установлен в Личный список сертификатов пользователя ОС, а также наличие связи с закрытым ключом:

1.1. Под пользователем ОС (см. выше, как определить) запустить консоль сертификатов — certmgr.msc

1.2. В консоли развернуть папку «Личное» и перейти в «Сертификаты».

1.3. Открыть проблемный сертификат.

В сведениях о сертификате не должно быть красного креста или восклицательного знака.

- Восклицательный знак обозначает, что цепочка до корневого сертификата не построена.

- Красный крест обозначает, что сертификат истек или не выстроена цепочка сертификатов до корневого.

С подробной инструкцией как построить цепочку сертификатов, можно ознакомиться по ссылке.

В нижней части должен отображаться значок ключа с надписью: «Есть закрытый ключ для этого сертификата», если данный значок отсутствует, то это означает, что закрытого ключа нет (как это исправить — см. п. 2).

2. Проверка связи и перепривязка средствами криптопровайдера:

2.1. В сеансе пользователя ОС (без повышения прав) переустановить сертификат в Личное хранилище сертификатов с привязкой к закрытому ключу (Инструкция по переустановке http://1c-edo.ru/handbook/28/4008/).

2.2. Если сертификат установлен в Личном хранилище сертификатов администратора ОС (т.е. в реестре администратора), тогда нужно его (вместе с закрытым ключом) экспортировать в файл средствами Windows (в файл pfx). А затем импортировать в сеансе пользователя ОС, из под которого выполняется запуск 1С без повышения прав. Для этого необходимо в сертификате перейти на вкладку «Состав» и нажать «Копировать в файл…»

В мастере экспорта сертификатов необходимо выбрать «Да, экспортировать закрытый ключ» и нажать «Далее».

На следующем шаге автоматически определится предпочтительный формат экспортируемого файла (.PFX). Необходимо нажать «Далее».

После чего необходимо задать пароль для закрытого ключа, а также выполнить его повторный ввод в поле «Подтверждение» и нажать «Далее».

На следующем шаге мастера экспорта сертификатов требуется указать имя файла и доступную директорию компьютера.

И завершить экспорт.

В сеансе пользователя, двойным щелчком левой кнопки мыши по экспортированному файлу, необходимо запустить мастер импорта сертификатов.

В поле «Расположение хранилища» выбрать «Текущий пользователь» и нажать «Далее».

Импортируемый файл определится автоматически.

На следующем шаге мастера необходимо ввести пароль, который был указан при экспорте файла, и нажать «Далее».

После чего завершить импорт сертификата, выбрав «Автоматически выбрать хранилище на основе типа сертификата».

Если криптосредство (КриптоПро, VipNet) не запускается без повышения прав в сеансе пользователя ОС, из-под которого выполняется запуск приложений 1С (запуск сервера 1С или web-сервера для файловой ИБ), рекомендуется выполнить переустановку криптосредства, чтобы оно было доступно в сеансе пользователя ОС, из-под которого выполняется запуск приложений 1С (и/или сервера/web-сервера).

Источник

Сертификат не найден на компьютере

При возникновении ошибки «Сертификат не имеет связи с закрытым ключом» необходимо выполнить проверку сертификата электронной подписи.

Алгоритм проверки электронной подписи:

В программном продукте 1С необходимо

1. перейти в раздел «Администрирование»

2. «Обмен электронными документами»

3. «Настройка электронной подписи и шифрования»

4. На вкладке «Сертификаты» открыть используемый сертификат

5. Нажать на кнопку «Проверить»

6. Ввести пароль закрытой части ключа и нажать «Проверить»

! Обращаем Ваше внимание, что программа сама увеличит количество * в поле «Пароль:» до 16 при проверке. Данное поведение является штатным и выступает дополнительной защитой конфиденциальных данных в виде количества символов в пароле. Проверка будет осуществлена на основании введенных Вами данных .

Если в ходе проверки напротив пункта «Наличие сертификата в личном списке» возникнет сигнализирующий желтый символ, на него необходимо нажать для открытия технической информации.

Если в технической информации об ошибке указано » Сертификат не найден на компьютере.Проверка подписания, созданной подписи и расшифровки не могут быть выполнены.» это обозначает, что сертификат не установлен на данном рабочем месте в личном списке. Проверить это можно перейдя в Панель управления — Свойства браузера

В открывшемся окне перейти на вкладку «Содержание» и нажать «Сертификаты»

В сертификатах перейти на вкладку «Личные».

Как видно на примере в личных действительно отсутствует сертификат электронной подписи.

Решение: Установить сертификат в личный список.

Корректная установка сертификата в личный список происходит из программы криптографии.

1. Для пользователей, использующих VIPNet CSP

Запустить VIPNet CSP — выбрать необходимый контейнер и нажать «Свойства«

В открывшемся окне свойств контейнера необходимо нажать «Открыть» для открытия сертификата электронной подписи.

В сертификате необходимо нажать «Установить сертификат»

В открывшемся мастере импорта сертификатов необходимо выбрать в расположении хранилища «Текущий пользователь» и нажать «Далее»

Затем выбрать «Поместить все сертификаты в следующее хранилище» и нажать «Обзор«. В открывшемся окне выбрать хранилище «Личное» и нажать «ОК«. Завершить установку сертификата.

2. Для пользователей, использующих КриптоПро CSP

Запустить КриптоПро CSP. Для этого необходимо перейти в Пуск — Панель управления — КриптоПро CSP

В открывшемся окне криптопровайдера перейти на вкладку «Сервис» и нажать «Просмотреть сертификат в контейнере. «.

Затем нажать «Обзор» и выбрать необходимый контейнер закрытого ключа.

В открывшемся окне необходимо выбрать необходимый контейнер закрытого ключа и нажать «ОК«

В следующем окне можно сверить данные о выбранного сертификата и нажать «Установить«.

После чего появиться окно, свидетельствующее о том, что сертификат установлен в хранилище «Личные» текущего пользователя.

После установки сертификат появится в хранилище «Личные» в свойствах браузера.

После установки сертификата в хранилище «Личные» ошибка не воспроизводится.

Источник

Содержание

- Настройка CryptoDE для ЕГИССО

- Где скачать Crypto+DE

- Ошибка

- Настройка CryptoDE для ЕГИССО

- ЕГИССО настройка рабочего места

- Программы для ЕГИССО

- Настройка рабочего места ЕГИССО

- Настройка браузера для ЕГИССО

- В заключение

Настройка CryptoDE для ЕГИССО

Произошла небольшая неприятность на работе. Ноутбук, на котором настроено рабочее место для ЕГИССО срочно понадобилось отдать на время другому пользователю. «Ничего страшного» — подумал я, — «настрою портал на другом компьютере, благо как настраивать давно уже известно».

Но после того как все необходимые компоненты были установлены, средство для работы с электронной подписью CryptoDE начало капризничать и никак не хотело подписывать документы. Постоянно выскакивающее окно сообщало: «Ни один из сертификатов в хранилище не прошел проверку на квалифицированность в соответствии с настройками». Чтобы избавиться от этой ошибки, понадобилось немного поковыряться в настройках программы. В данной статье речь пойдет о том, как провести настройку CryptoDE для ЕГИССО.

Где скачать Crypto+DE

Скачать актуальную версию программы можно:

- С официального сайта ПФР ( ссылка )

- Яндекс Диск ( ссылка )

Ошибка

Если правой кнопкой мыши нажать на значок Crypto+DE, а затем «Выбрать сертификат по умолчанию», то программа успешно предложит выбрать сертификат из установленных сертификатов. Но это действие ничего не решит, т.к. при подписании документа выскочило окно, которое оповещает о том, что сертификат по умолчанию не соответствует требованиям текущего режима КЭП.

Настройка CryptoDE для ЕГИССО

Итак, для решения данной проблемы необходимо немного поковыряться в настройках программы.

- Нажимаем правой кнопкой мыши на значок Crypto+DE в трее и переходим в раздел «Настройки»

- Во вкладке «Настройки клиента» все значения оставляем по умолчанию.

- Нас интересует вкладка «Криптосервер 3».

- «Какие сертификаты проверять» выставляем значение «Только конечный сертификат»

- «Режим проверки» выставляем значение «С помощью списка отзыва сертификатов с подключением к сети»

- «Режим проверки квалифицированной ЭП» ставим «Не проверять»

На этом настройка CryptoDE завершена. Все документы успешно подписываются и загружаются на портал в кабинете поставщика информации. Оставлю на всякий случай скриншот настроек, которые действуют у меня в данный момент. Если у Вас не заработало или что-то не получилось, можете смело написать в комментариях. Постараюсь всем помочь!

Источник

ЕГИССО настройка рабочего места

Каждый орган местного самоуправления и подведомственные им организации, которые осуществляют назначение мер социальной защиты должны предоставлять информацию о мерах социальной поддержки. В связи с этим вопрос как произвести настройку рабочего места ЕГИССО становиться всё более актуальным. В этой статье мы разберем какое ПО нужно использовать для организации защищенного соединения и как настроить компьютер под ЕГИССО

Программы для ЕГИССО

Начнем с загрузки всего необходимого нам для настройки рабочего места, чтобы потом на это не отвлекаться. И так, для работы с порталом ЕГИССО нам понадобятся:

- В первую очередь операционная система Windows 7 или Windows 10. В случае с Windows 7 возможно ещё понадобиться дополнительно обновить браузер Internet Explorer до 11 версии;

- Криптопровайдер КриптоПро CSP 4.0 R3. Скачать дистрибутив для установки можно с официального сайта КриптоПро (Обязательно требуется регистрация);

- Прикладное программное обеспечение управления электронной подписью и шифрованием (ППО УЭПШ) Crypto+ DE 3.1;

- Плагин для браузера КриптоПро ЭЦП Browser plug-in версии 2.0;

- Плагин для работы с порталом государственных услуг IFCPlugin;

- Корневой сертификат ЕГИССО;

- Сертификат безопасности выданный на юридическое лицо. Его можно получить в авторизованном удостоверяющем центре.

На этом перечень нужных нам программ для работы с ЕГИССО окончен.

Настройка рабочего места ЕГИССО

Приступаем к установке и настройке программного обеспечения для организации работы в кабинете поставщика информации (КПИ).

Первым делом, должна быть произведена настройка КриптоПро для ЕГИССО. Скачиваем и устанавливаем КриптоПро CSP 4.0 R3. Хотелось бы подчеркнуть, рекомендуемая версия программы КриптоПро CSP 4.0.9944. С этой сборкой проблем во время работы обнаружено не было. Запускаем установочный файл и нажимаем «Установить (рекомендуется)», при этом пункт «Установить корневые сертификаты» должен быть отмечен.

После установки КриптоПро перезагружаем компьютер и устанавливаем корневой сертификат ЕГИССО. Кликаем два раза по ранее загруженному сертификату. Затем кликаем по кнопке «Установить сертификат…».

В мастере импорта сертификатов отмечаем пункт «Поместить все сертификаты в следующее хранилище» затем жмем кнопку «Обзор…».

В предоставленном списке выбираем «Доверенные корневые центры сертификации» и нажимаем «ОК».

Далее, если всё сделано верно, на экране появится окно с предупреждением о безопасности. Это окно носит уведомительных характер, подтверждаем установку сертификата ЕГИССО нажатием на кнопку «Да».

После подтверждения вы увидите сообщение о том, что импорт успешно выполнен. Установка сертификата ЕГИССО завершена.

Следующим шагом копируем контейнер закрытого ключа и устанавливаем сертификат организации выданный авторизованным удостоверяющим центром. Перед началом копирования подключите устройство на котором храниться контейнер с сертификатом.

После подключения устройства открываем КриптоПро CSP, переходим на вкладку «Сервис» и кликаем «Скопировать…».

В открывшимся окне нажимаем «Обзор…», затем выбираем контейнер для копирования.

Вводим пароль от контейнера (пароль по умолчанию обычно 12345678) и жмем «ОК». Ставить галочку «Запомнить пароль» не нужно, так как обращаться к данному контейнеры с этого компьютера вы больше не будете.

В следующем окне выбираем пункт «Реестр».

Устанавливаем пароль на создаваемый контейнер и опять жмем «ОК».

Следующее сообщение которое вы увидите, уведомляет об успешном копировании контейнера.

Возвращаемся во вкладку «Сервис». Теперь нам надо установить сертификат из контейнера. Для этого нажимаем «Просмотреть сертификаты в контейнере…».

Жмем «Обзор…» и выбираем контейнер который только что скопировали. Будьте внимательны, поле «Считыватель» должно содержать «Реестр». Чтобы не ошибиться можете отключить устройство с которого копировали контейнер.

Вводим пароль от контейнера и нажимаем «ОК». В этот раз лучше отметить поле «Запомнить пароль», чтоб не пришлось его больше заполнять при обращении к контейнеру через КриптоПро.

Проверяем данные по сертификату, что бы не ошибиться с выбором контейнера если их у вас несколько. И кликаем по кнопке «Установить».

После этого появиться сообщение в котором сказано, что сертификат установлен в хранилище.

Контейнер не содержит сертификата

Часть работы по настройке рабочего места ЕГИССО касающаяся КриптоПро CSP 4.0 R3 и установки сертификатов выполнена. Переходим к этапу установки плагина пользователя системы электронного правительства. Для этого запускаем установочный файл IFCPlugin и нажимаем «Далее».

Дожидаемся окончания процесса и переходим к установке КриптоПро ЭЦП Browser plug-in версии 2.0. Для этого запускаем файл cadesplugin и нажимаем «Да». После установки рекомендовано перезапустить браузер.

Приступаем к установке УЭПШ Crypto+DE.

Во время установки Crypto+DE скачивает с интернета недостающие для работы компоненты. По этому процесс установки может занять от пары минут до получаса, возможно и больше (в зависимости от скорости вашего интернета). Терпеливо ждем и ни в коем случае не прерываем процесс установки. По окончанию процесса установки будет предложено запустить программу.

После нажатия «Готово» будет предложено установить сертификат, обязательно нажимаем «Да».

Затем программа предложит установить ещё один сертификат, тоже обязательно соглашаемся.

После их установки появиться сообщение в котором говориться что «Установка корневого сертификата для https завершена». Это говорит о том, что Crypto+DE установлена верно. Перезагружаем компьютер.

Осталось выполнить еще пару шагов. После загрузки компьютера нажимаем правой кнопкой мыши по зеленому значку только что установленной программы в трее возле часов. И выбираем пункт «Настройки».

Первым делом переходим во вкладку «Криптосервер 3» и изменяем параметр режима проверки на пункт «с помощью списка отзыва сертификатов с подключением к сети». В параметре «Сертификат по умолчанию» должен отображаться сертификат юридического лица, который устанавливали через КриптоПро.

Установка и настройка программ для рабочего места ЕГИССО был выполнена успешно!

Настройка браузера для ЕГИССО

Переходим к настройке браузера. Запускаем Internet Explorer 11, нажимаем шестеренку в правом верхнем углу и выбираем пункт «Свойства браузера».

В открывшимся окне переходим на вкладку «Безопасность». Выбираем зону «Надежные сайты» и нажимаем кнопку «Сайты».

Далее снимаем галочку «Для всех сайтов этой зоны требуется проверка серверов (https:)» Затем добавляем поочередно узлы http://*.egisso.ru, https://*.egisso.ru и https://*.gosuslugi.ru.

После нажатия кнопки «Закрыть», переходим на вкладку «Дополнительно». В этой вкладке снимаем галочку с пункта SSL 3.0. Обязательно должны быть отмечены пункты:

- TLS 1.0;

- Использовать TLS 1.1;

- Использовать TLS 1.2.

На этом настройка браузера, ровно, как и настройка рабочего места ЕГИССО, завершена.

Для проверки доступа в кабинет поставщика информации заходим на сайт ЕГИССО и жмем на ссылку «Поставщик информации».

Если настройка была произведена правильно, то вы будите перенаправлены на форму авторизации через сайт госуслуги.

В заключение

В этой статье рассмотрена настройка КриптоПро для ЕГИССО, настройка Crypto+DE и браузера Internet Explorer. Как видите сам процесс настройки не сложный и сводиться к нескольким действиям. Скачиваете дистрибутивы по приведенным в статье ссылкам (все ссылки даны на официальные источники). Устанавливаете криптропровайдер КриптоПро CSP, перезагружаете компьютер. Настраиваете сертификат ЕГИССО и вашей организации. Устанавливаете плагины КриптоПро ЭЦП Browser plug-in и пользователя системы электронного правительства IFCPlugin. Затем устанавливаете Crypto+DE. Перезагружаете компьютер и настраиваете Crypto+DE. Последним шагом является настройка браузера Internet Explorer.

Источник

Внимание: Если у Вас после скачивания серта и установки в доверенные корневые, он все равно открывается с ошибкой. Но в консоле отоброжается корректно, надо во первых удалить его через команду Пуск, выполнить — certmgr.msc — c хранилища «Доверенные корневые центры сертификации» — «Сертификаты». После этого нужно скачать сам сертификат (если еще не скачали) с этого сайта по ссылке ниже. Закинуть куда нибудь в корень диска C, потом выполнить команду

certutil.exe -addstore -f -user -v Root C:egisso.cer

Корневой сертификат ЕГИССО — скачать

(ГОСТ Р 34.11-2012 256 бит) — действителен с 27.12.2018 по 27.12.2034

(серийный номер: 01 d4 9d d6 5e a2 8b 60 00 00 00 00 2b b3 00 01)

Устанавливать в Доверенные корневые центры сертификации.

Единая государственная информационная система социального обеспечения (ЕГИССО) начала свое функционирование в 2016 году. Она представляет собой портал в интернете, где граждане могут получать актуальную информацию о положенных им мерах соцподдержки.

В то же время на государственные учреждения и ведомства, которые ответственны за их предоставление, возложена обязанность по внесению сведений о мерах поддержки в систему. В этой связи у их представителей возникает множество вопросов о том, как взаимодействовать с ней и каким образом настроить свое рабочее место. Об этих тонкостях и пойдет речь далее в статье.

Что представляет собой ЕГИССО

Информационная система под аббревиатурой ЕГИССО, расположенная по веб-адресу www.egisso.ru, представляет собой специальный интернет-ресурс, благодаря которому любой гражданин Российской Федерации может в режиме реального времени узнать о том, какие меры соцподдержки ему положены в соответствии с законодательством.

Кроме этого, возможностями системы могут воспользоваться и соответствующие государственные органы, которые могут получать и систематизировать информацию о получателях льгот и пособий.

Необходимость создания единой информационной базы, которая бы объединяла в себе все федеральные и региональные меры социального обеспечения, а также содержала бы полный реестр льготников, назревала достаточно давно.

Справка! Администрирование ЕГИССО возложено на Пенсионный фонд России.

Что нужно для начала работы

Окончательно ЕГИССО начнет полностью функционировать в 2022 году. Несмотря на то, что уже сейчас проделана большая часть работы по формированию данной системы, она продолжает наполняться сведениями, а также происходит техническая ее отладка.

Чтобы пополнять каталог информационной системы, уполномоченным на то органам необходимо правильно организовать данный процесс и совершить настройку рабочего места для ЕГИССО. В первую очередь, руководителю организации следует назначить ответственного за ЕГИССО из числа сотрудников учреждения. Именно на нем будет лежать обязанность по добавлению сведений в систему.

Затем руководителю и ответственному лицу следует зарегистрироваться на портале «Госуслуги».

Доступ к учетной записи должен быть полным. Подтверждение ее осуществляется несколькими путями, включая визит в МФЦ или через «Сбербанк Онлайн», если пользователь является клиентом Сбербанка.

Затем, при наличии полного доступа к учетной записи, руководителю следует зарегистрировать организацию на портале предоставления услуг, указав в форме регистрации данные об ответственном лице.

Рабочее место специалиста по ЕГИССО должно быть оборудовано персональным компьютером или ноутбуком с обязательным доступом к интернету.

На устройстве должна быть установлена операционная система Windows. Подойдут все ее последние версии – «7», «8», «10».

Кроме этого, для успешной работы в системе необходим стандартный браузер Internet Explorer последней версии, поддерживающий все необходимые плагины.

К числу программного обеспечения для работы с ЕГИССО необходимо отнести:

- Электронно-цифровую подпись, получаемую в удостоверяющем центре или казначействе.

- Программу «КриптоПРО CSP последней версии.

- Программу CryptoPLUS DE

- Плагины для браузера.

- Корневые сертификаты ЕГИССО.

Внимание! Подавляющее большинство программного обеспечения, необходимого для работы, распространяется бесплатно.

Инструкция

- Скачать и установить криптопровайдер «КриптоПРО». Данное программное обеспечение необходимо для защиты информации. Для этого необходимо предварительно зарегистрироваться на сайте производителя, который расположен по веб-адресу https://www.cryptopro.ru. Допускается использование иных программных инструментов, к примеру, VipNet. Загрузка «КриптоПРО» не представляет значительной сложности и осуществляется в несколько кликов.

- Скачать и установить требуемые сертификаты. Сертификат ЕГИССО скачивается на сайте ПФР. Для этого необходимо пройти по ссылке http://root-cert.ru/docs/cer/egisso/egisso.cer . Бюджетные учреждения также скачивают корневые сертификаты казначейства. Для этого необходимо пройти по ссылке https://roskazna.gov.ru/gis/udostoveryayushhij-centr/kornevye-sertifikaty. Сертификаты необходимо прикрепить к КриптоПРО.

- Скачать и установить плагин. Если планируется работа с «КриптоПРО», то необходимо скачивать плагин «КриптоПРО ЭЦП Browser plug-in. Он доступен на сайте производителя программного обеспечения по ссылке https://www.cryptopro.ru/products/cades/plugin. Плагин обеспечивает взаимодействие ЭЦП и браузера устройства в безопасном режиме.

- Сертификат безопасности выданный на юридическое лицо. Его можно получить в авторизованном удостоверяющем центре.

После установки каждой программы и сертификата необходимо перезагружать компьютер или ноутбук. Если этого не сделать, то обеспечение не будет корректно работать.

После того, как все программы установлены, через браузер Internet Explorer необходимо пройти на сайт информационной системы ЕГИССО и выбрать раздел «Кабинет поставщика информации». Если установка прошла правильно, то пользователь будет перенаправлен на страницу входа ЕСИА, где ему необходимо ввести пароль и логин от учтенной записи на «Госуслугах». После этого кабинет будет создан, а пользователь сможет выполнять порученные ему задачи, непосредственно используя его функционал.

Если подготовка рабочего места произведена неправильно, то при попытке входа в личный кабинет пользователь получит сообщение о невозможности безопасного соединения, а это означает, что войти в ЛК нельзя.

Заключение

Поставщики информации в ЕГИССО перед началом работы с системой должны произвести подготовку рабочего места. Она заключается, преимущественно, в установке специальных программ для обеспечения безопасного соединения с ней.