В этой статье мы рассмотрим, как получить и проанализировать логи RDP подключений в Windows. Логи RDP подключений позволяют администраторам терминальных RDS серверов/ферм получить информацию о том, какие пользователи подключались к серверу, когда был выполнен вход и когда сеанс завершен, с какого устройства (имя или IP адрес) подключался пользователь.

Описанные методики получения и исследования RDP логов применима как к Windows Server 2022/2019/2016/2012R2, так и для десктопных версий Windows 11, 10, 8.1 c.

Содержание:

- События RDP подключений в журналах Windows (Event Viewer)

- Получаем логи RDP подключений в Windows с помощью PowerShell

- Логи RDP подключений на клиентах Windows

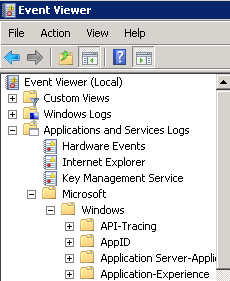

События RDP подключений в журналах Windows (Event Viewer)

Когда пользователь удаленно подключается к RDS серверу или удаленному столу Windows (RDP), информация об этих событиях сохраняется в журналы Windows. Рассмотрим основные этапы RDP подключения и связанные с ними события в Event Viewer.

- Network Connection

- Authentication

- Logon

- Session Disconnect/Reconnect

- Logoff

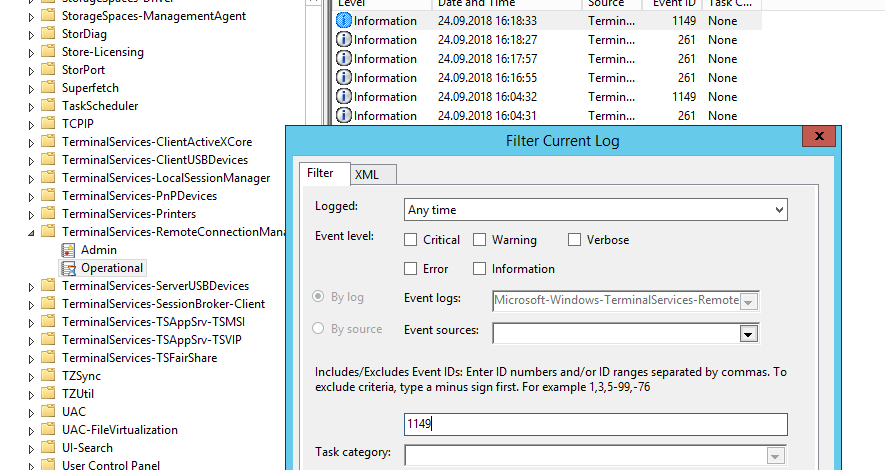

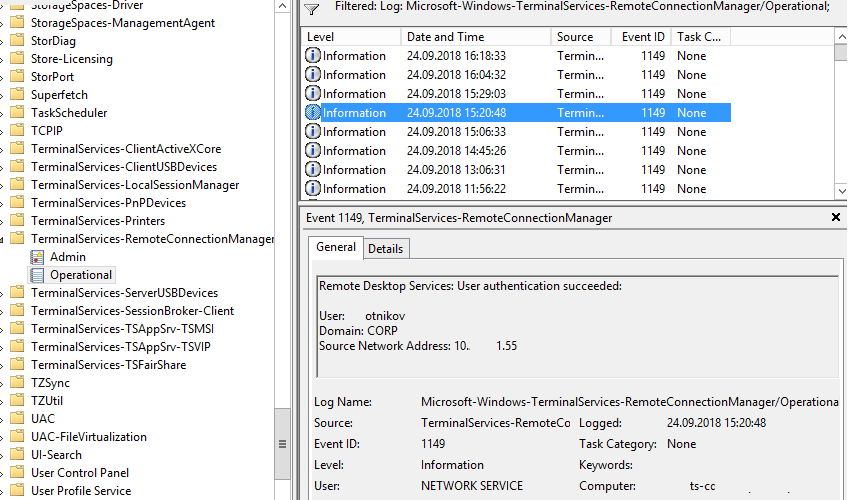

Network Connection: – событие установления сетевого подключение к серверу от RDP клиента пользователя. Событие с EventID – 1149 (Remote Desktop Services: User authentication succeeded). Наличие этого события не свидетельствует об успешной аутентификации пользователя. Этот журнал находится в разделе Applications and Services Logs -> Microsoft -> Windows -> Terminal-Services-RemoteConnectionManager -> Operational. Включите фильтр по данному событию (ПКМ по журналу-> Filter Current Log -> EventId 1149).

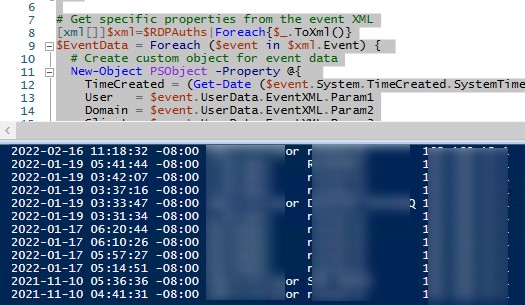

С помощью PowerShell можно вывести список всех попыток RDP подключений:

$RDPAuths = Get-WinEvent -LogName 'Microsoft-Windows-TerminalServices-RemoteConnectionManager/Operational' -FilterXPath '<QueryList><Query Id="0"><Select>*[System[EventID=1149]]</Select></Query></QueryList>'

[xml[]]$xml=$RDPAuths|Foreach{$_.ToXml()}

$EventData = Foreach ($event in $xml.Event)

{ New-Object PSObject -Property @{

TimeCreated = (Get-Date ($event.System.TimeCreated.SystemTime) -Format 'yyyy-MM-dd hh:mm:ss K')

User = $event.UserData.EventXML.Param1

Domain = $event.UserData.EventXML.Param2

Client = $event.UserData.EventXML.Param3

}

} $EventData | FT

В результате у вас получится список с историей всех сетевых RDP подключений к данному серверу. В событии содержится имя пользователя, домен (если используется NLA аутентификация, при отключенном NLA текст события выглядит иначе) и IP адрес компьютера пользователя.

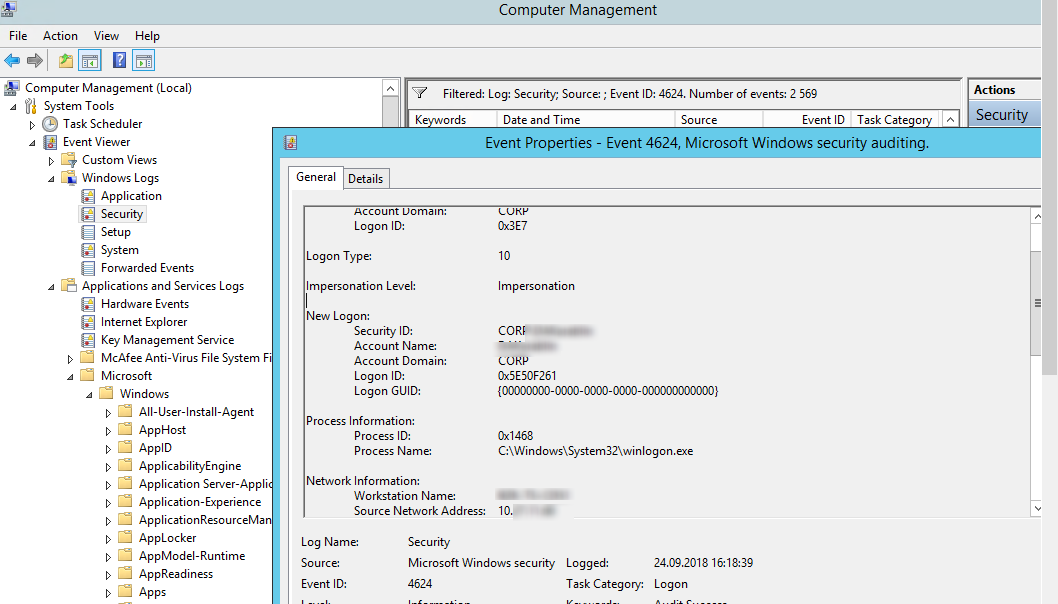

Authentication: – успешная или неудачная аутентификация пользователя на сервере. Журнал Windows -> Security. Здесь нас могут интересовать события с EventID – 4624 (успешная аутентификация — An account was successfully logged on) или 4625 (ошибка аутентификации — An account failed to log on). Обратите внимание на значение LogonType в событии.

- LogonType = 10 или 3 — при входе через терминальную службу RDP —.

- LogonType = 7, значит выполнено переподключение к уже существующему RDP сеансу.

- LogonType = 5 – событие RDP подключения к консоли сервера (в режиме mstsc.exe /admin)

Вы можете использовать события с ошибками аутентификации для защиты от удаленного перебора паролей через RDP. СВы можете автоматически блокировать на файерволе IP адреса, с которых выполняется подбор пароля, простым PowerShell скриптом (см. статью).

При этом имя пользователя содержится в описании события в поле Account Name, имя компьютера в Workstation Name, а имя пользователя в Source Network Address.

Обратите внимание на значение поля LogonID – это уникальный идентификатор сессии пользователя, с помощью которого можно отслеживать дальнейшую активность данного пользователя. Но при отключении от RDP сессии (disconnect) и повторного переподключения к той же сессии, пользователю будет выдан новый TargetLogonID (хотя RDP сессия осталась той же самой).

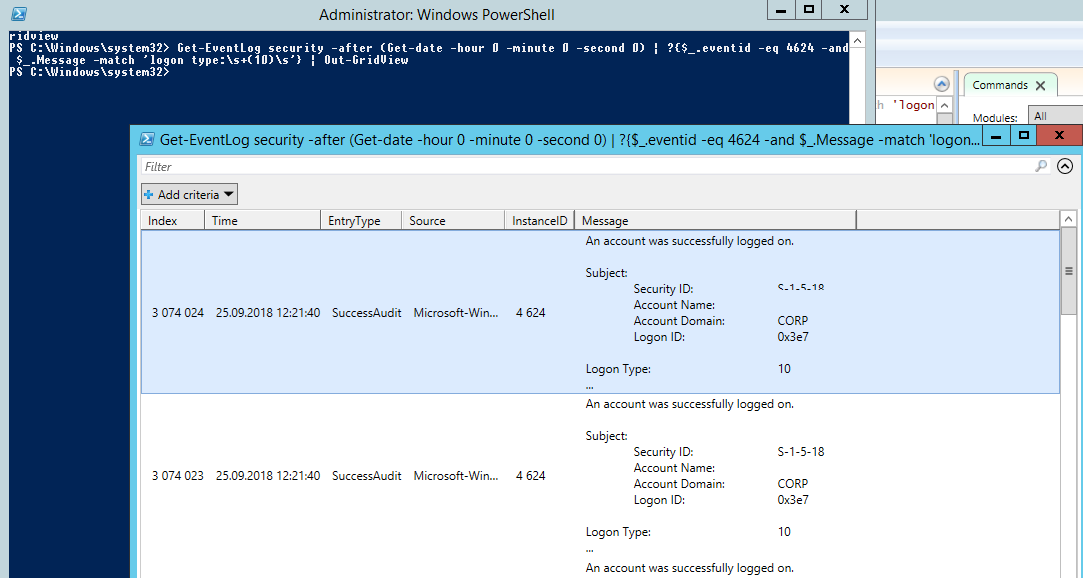

Вы можете получить список событий успешных авторизаций по RDP (событие 4624) с помощью такой команды PowerShell.

Get-EventLog security -after (Get-date -hour 0 -minute 0 -second 0) | ?{$_.eventid -eq 4624 -and $_.Message -match 'logon type:s+(10)s'} | Out-GridView

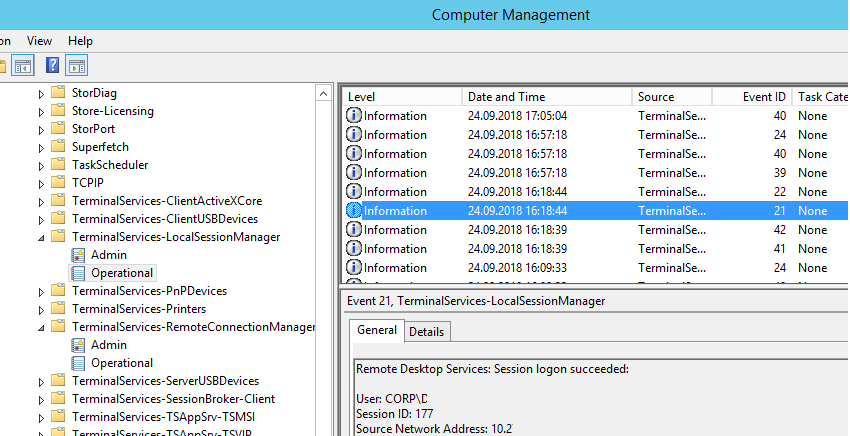

Logon: – RDP вход в систему, EventID – 21 (Remote Desktop Services: Session logon succeeded. Это событие появляется после успешной аутентификации пользователя. Этот журнал находится в разделе Applications and Services Logs -> Microsoft -> Windows -> TerminalServices-LocalSessionManager -> Operational. Как вы видите, здесь можно узнать идентификатор RDP сессии для пользователя — Session ID.

Событие с EventID – 21 (Remote Desktop Services: Shell start notification received) означает успешный запуск оболочки Explorer (появление окна рабочего стола в RDP сессии).

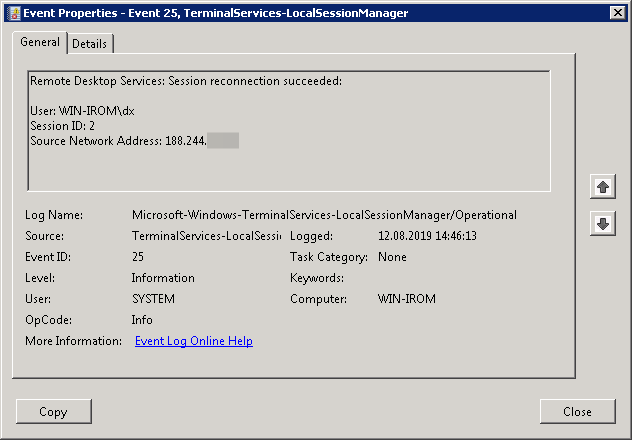

Session Disconnect/Reconnect – события отключения и переподключения к сессии имеют разные коды в зависимости от того, что вызвало отключение пользователя (отключение по неактивности, заданному в таймаутах для RDP сессий; выбор пункта Disconnect в сессии; завершение RDP сессии другим пользователем или администратором и т.д.). Эти события находятся в разделе журналов Applications and Services Logs -> Microsoft -> Windows -> TerminalServices-LocalSessionManager -> Operational. Рассмотрим RDP события, которые могут быть полезными:

- EventID – 24 (Remote Desktop Services: Session has been disconnected) – пользователь отключился от RDP сессии.

- EventID – 25 (Remote Desktop Services: Session reconnection succeeded) – пользователь переподключился к своей имеющейся RDP сессии на сервере.

- EventID – 39 (Session <A> has been disconnected by session <B>) – пользователь сам отключился от своей RDP сессии, выбрав соответствующий пункт меню (а не просто закрыл окно RDP клиента). Если идентификаторы сессий разные, значит пользователя отключил другой пользователь (или администратор).

- EventID – 40 (Session <A> has been disconnected, reason code <B>). Здесь нужно смотреть на код причины отключения в событии. Например:

- reason code 0 (No additional information is available) – обычно говорит о том, что пользователь просто закрыл окно RDP клиента.

- reason code 5 (The client’s connection was replaced by another connection) – пользователь переподключился к своей старой сессии.

- reason code 11 (User activity has initiated the disconnect) – пользователь сам нажал на кнопку Disconnect в меню.

Событие с EventID – 4778 в журнале Windows -> Security (A session was reconnected to a Window Station). Пользователь переподключился к RDP сессии (пользователю выдается новый LogonID).

Событие с EventID 4779 в журнале Windows -> Security (A session was disconnected from a Window Station). Отключение от RDP сеанса.

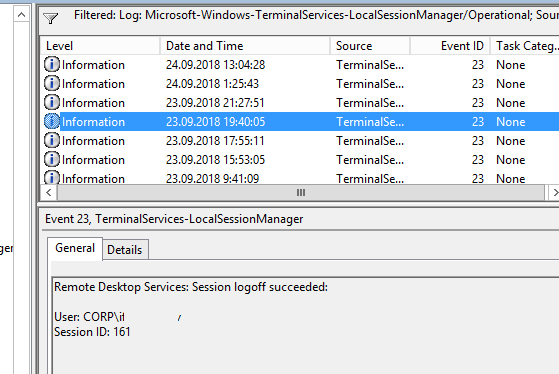

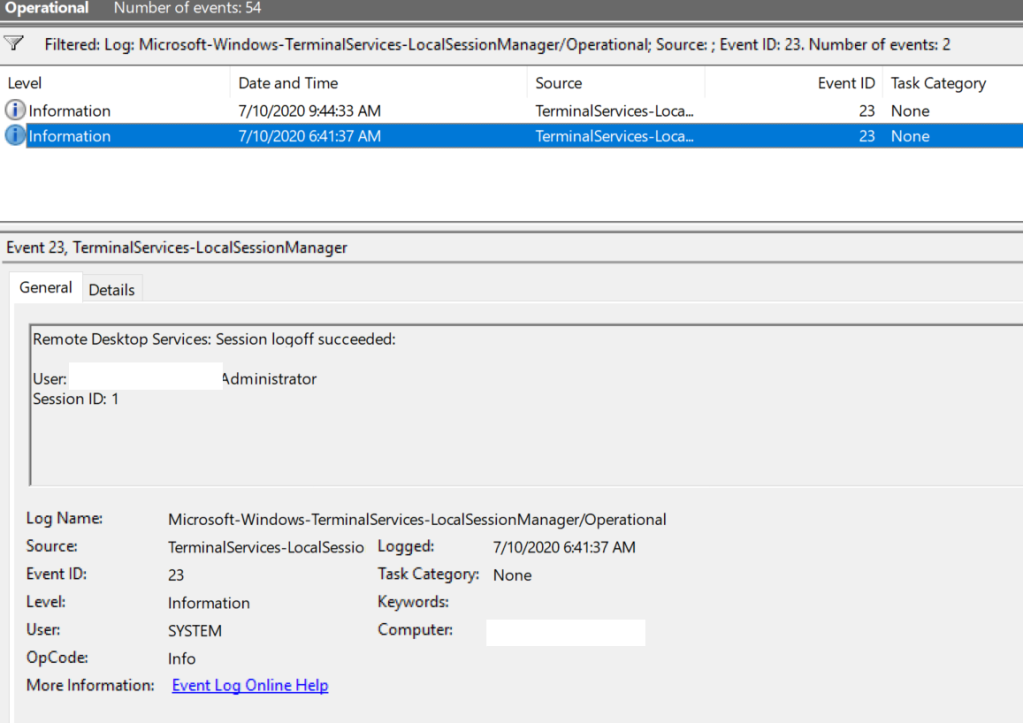

Logoff: – выход пользователя из системы. При этом в журнале Applications and Services Logs -> Microsoft -> Windows -> TerminalServices-LocalSessionManager -> Operational регистрируется событие с EventID 23 (Remote Desktop Services: Session logoff succeeded).

При этом в журнале Security нужно смотреть событие EventID 4634 (An account was logged off).

Событие Event 9009 (The Desktop Window Manager has exited with code (<X>) в журнале System говорит о том, что пользователь инициировал завершение RDP сессии, и окно и графический shell пользователя был завершен.

EventID 4647 — User-initiated logoff

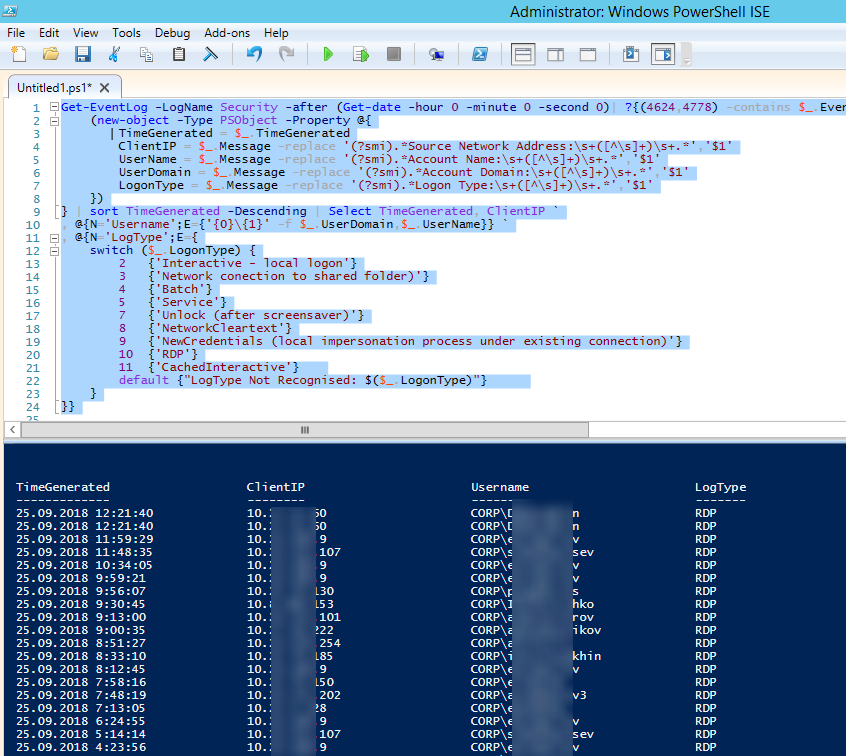

Получаем логи RDP подключений в Windows с помощью PowerShell

Ниже представлен небольшой PowerShell скрипт, который выгружает из журналов терминального RDS сервера историю всех RDP подключений за текущий день. В полученной таблице указано время подключения, IP адрес клиента и имя пользователя (при необходимости вы можете включить в отчет другие типы входов).

Get-EventLog -LogName Security -after (Get-date -hour 0 -minute 0 -second 0)| ?{(4624,4778) -contains $_.EventID -and $_.Message -match 'logon type:s+(10)s'}| %{

(new-object -Type PSObject -Property @{

TimeGenerated = $_.TimeGenerated

ClientIP = $_.Message -replace '(?smi).*Source Network Address:s+([^s]+)s+.*','$1'

UserName = $_.Message -replace '(?smi).*ssAccount Name:s+([^s]+)s+.*','$1'

UserDomain = $_.Message -replace '(?smi).*ssAccount Domain:s+([^s]+)s+.*','$1'

LogonType = $_.Message -replace '(?smi).*Logon Type:s+([^s]+)s+.*','$1'

})

} | sort TimeGenerated -Descending | Select TimeGenerated, ClientIP `

, @{N='Username';E={'{0}{1}' -f $_.UserDomain,$_.UserName}} `

, @{N='LogType';E={

switch ($_.LogonType) {

2 {'Interactive - local logon'}

3 {'Network conection to shared folder)'}

4 {'Batch'}

5 {'Service'}

7 {'Unlock (after screensaver)'}

8 {'NetworkCleartext'}

9 {'NewCredentials (local impersonation process under existing connection)'}

10 {'RDP'}

11 {'CachedInteractive'}

default {"LogType Not Recognised: $($_.LogonType)"}

}

}}

Можно экспортировать логи RDP подключений из журнала в CSV файл (для дальнейшего анализа в таблице Excel). Экспорт журнала можно выполнить из консоли Event Viewer (при условии что логи не очищены) или через командную строку:

WEVTUtil query-events Security > c:pssecurity_log.txt

Или с помощью PowerShell:

get-winevent -logname "Microsoft-Windows-TerminalServices-LocalSessionManager/Operational" | Export-Csv c:psrdp-log.csv -Encoding UTF8

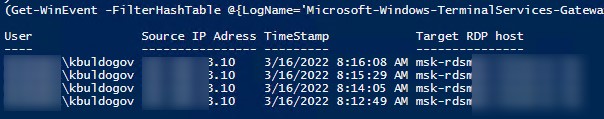

Если ваши пользователи подключаются к RDS серверам через шлюз удаленных рабочих столов Remote Desktop Gateway, вы можете обрабатывать логи подключений пользователей по журналу Microsoft-Windows-TerminalServices-Gateway по EventID 302. Например, следующий PowerShell скрипт выведет полную историю подключений через RD Gateway указанного пользователя:

$rdpusername="kbuldogov"

$properties = @(

@{n='User';e={$_.Properties[0].Value}},

@{n='Source IP Adress';e={$_.Properties[1].Value}},

@{n='TimeStamp';e={$_.TimeCreated}}

@{n='Target RDP host';e={$_.Properties[3].Value}}

)

(Get-WinEvent -FilterHashTable @{LogName='Microsoft-Windows-TerminalServices-Gateway/Operational';ID='302'} | Select-Object $properties) -match $rdpusername

Другие события, связанные с подключениями пользователей на RD Gateway в журнале Microsoft-Windows-TerminalServices-Gateway:

- 300 —

The user %1, on client computer %2, met resource authorization policy requirements and was therefore authorized to connect to resource %4 - 302 —

The user %1, on client computer %2, connected to resource %4 - 303 —

The user %1, on client computer %2, disconnected from the following network resource: %4. Before the user disconnected, the client transferred %6 bytes and received %5 bytes. The client session duration was %7 seconds.

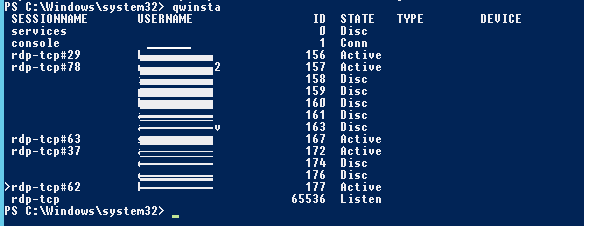

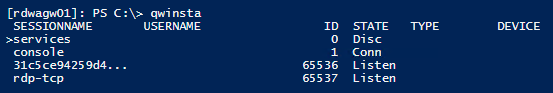

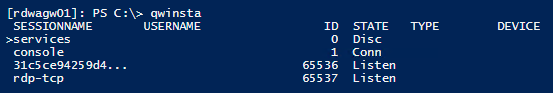

Список текущих RDP сессий на сервере можно вывести командой:

qwinsta

Команда возвращает как идентификатор сессии (ID), имя пользователя (USERNAME)и состояние (Active/Disconnect). Эту команду удобна использовать, когда нужно определить ID RDP сессии пользователя при теневом подключении.

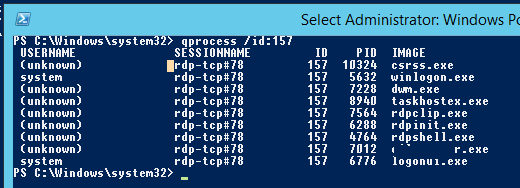

Список запущенных процессов в конкретной RDP сессии (указывается ID сессии):

qprocess /id:157

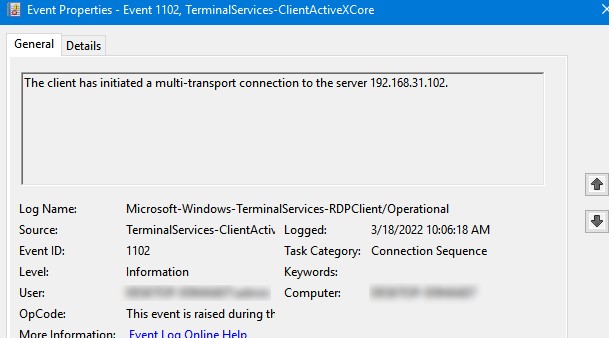

Логи RDP подключений на клиентах Windows

Также вы можете изучать логи исходящих подключений на стороне RDP клиента. Они доступны в журнале событий Application and Services Logs -> Microsoft -> Windows -> TerminalServices-ClientActiveXCore -> Microsoft-Windows-TerminalServices-RDPClient -> Operation.

Например, событие с Event ID 1102 появляется, когда компьютер устанавливает подключение с удаленным RDS хостом Windows Server или компьютером с Windows 10/11 с включенной службой RDP (десктопные версии Windows также поддерживают несколько одновременных rdp подключений).

The client has initiated a multi-transport connection to the server 192.168.31.102.

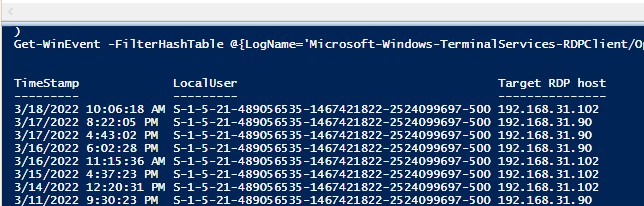

Следующий RDP скрипт выведет историю RDP подключений на указанном компьютере (для получения событий Event Log используется командлет Get-WinEvent):

$properties = @(

@{n='TimeStamp';e={$_.TimeCreated}}

@{n='LocalUser';e={$_.UserID}}

@{n='Target RDP host';e={$_.Properties[1].Value}}

)

Get-WinEvent -FilterHashTable @{LogName='Microsoft-Windows-TerminalServices-RDPClient/Operational';ID='1102'} | Select-Object $properties

Скрипт возвращает SID пользователей, которые инициировали RDP подключения на этом компьютере и DNS имена/IP адреса серверов, к которым подключались пользователи. Вы можете преобразовать SID в имена пользователей.

Также история RDP подключений пользователя хранится в реестре.

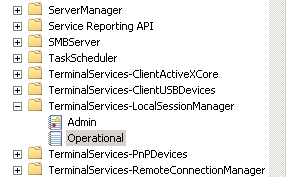

1.

Start → Administrative tools → Event Viewer

Пуск → Администрирование → Просмотр событий

2.

Applications and Services Logs → Microsoft → Windows

Журналы приложений и служб → Microsoft → Windows

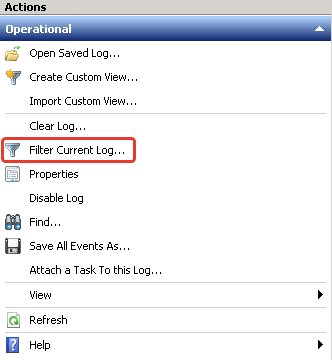

3.

TerminalServices-LocalSessionManager → Operational

Actions → Filter Current Log

Справа Действия → Фильтр текущего журнала

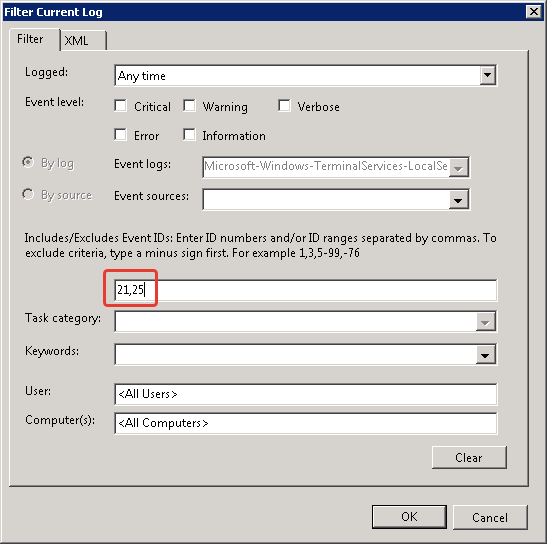

4.

Указываем код события 21 и 25

5.

Пример

EOM

Сайт rtfm.wiki использует cookies и трекинг посещений. Продолжая использовать этот сайт, вы соглашаетесь с сохранением файлов cookie на вашем компьютере. Если вы не согласны покиньте сайт или включите Adblock 😎 Что такое cookies? 🍪

In this article we will take a look at the features of Remote Desktop Protocol (RDP) connection auditing and log analysis in Windows. Typically, it is useful when investigating various incidents on Windows servers when a system administrator is required to provide information about what users logged on to the server, when he logged on and off, and from which device (name or IP address) the RDP user was connecting.

Remote Desktop Connection Events

Like other events, the Windows RDP connection logs are stored in the event logs. The Windows logs contain a lot of information, but it can be difficult to find the right event quickly. When a user remotely connects to a Windows server, many events are generated in the Windows logs. We will take a look at the following:

- Network Connection

- Authentication

- Logon

- Session Disconnect/Reconnect

- Logoff

Network Connection Events

Network Connection connects user’s RDP client with the Windows server. That logs EventID – 1149 (Remote Desktop Services: User authentication succeeded). The presence of this event does not indicate successful user authentication. This log can be found at Applications and Services Logs ⇒ Microsoft ⇒ Windows ⇒ Terminal-Services-RemoteConnectionManager ⇒ Operational. You can filter this log by right clicking on Operational log ⇒ Selecting “Filter Current Log” and type in EventID 1149.

The result is a list with the history of all network RDP connections to this server. As you can see, the log file contains the username, domain (When Network Level Authentication (NLA) authentication is used), and IP address of the computer from which the RDP connection is made.

Authentication Events

User authentication can be successful or unsuccessful on the server. Navigate to Windows logs ⇒ Security. We are interested in logs with EventID – 4624 (An account was successfully logged on) or 4625 (An account failed to log on). Pay attention to the LogonType value in the event. LogonType – 10 or 3 indicates a new logon to the system. If LogonType is 7, it indicates re-connection to an existing RDP session.

The username of the connecting account is written in the Account Name field, his computer name is written in Workstation Name, and the IP address in Source Network Address.

Take a look at TargetLogonID field, which is a unique user session identifier that can be used to track further activity of this user. However, if a user disconnects from the RDP session and reconnects to the session again, the user will be issued a new TargetLogonID (although the RDP session remains the same).

You can get a list of successful authentication events over RDP (EventID 4624) using the following PowerShell command:

Get-EventLog security -after (Get-date -hour 0 -minute 0 -second 0) | ?{$_.eventid -eq 4624 -and $_.Message -match 'logon type:s+(10)s'} | Out-GridView

Logon Events

RDP logon is the event that appears after successful user authentication. Log entry with EventID – 21 (Remote Desktop Services: Session logon succeeded). This log can be found in Applications and Services Logs ⇒ Microsoft ⇒ Windows ⇒ TerminalServices-LocalSessionManager ⇒ Operational. As you can see here you can see the RDP Session ID for the user.

“Remote Desktop Services: Shell start received” details in EventID 21 means that the Explorer shell has been successfully launched in the RDP session.

Session Disconnect and Reconnect Events

Session Disconnect/Reconnect events have different codes depending on what caused the user to end the session, for example disable by inactivity, selecting “Disconnect” in Start menu, RDP session drop by another user or administrator, etc. These events can be found in Applications and Services Logs ⇒ Microsoft ⇒ Windows ⇒ TerminalServices-LocalSessionManager ⇒ Operational. Let’s take a look at the RDP events that may be of interest:

- EventID – 24 (Remote Desktop Services: Session has been disconnected) – the user has disconnected from the RDP session.

- EventID – 25 (Remote Desktop Services: Session reconnection succeeded) – The user has reconnected to his existing RDP session on the server.

- EventID – 39 (Session A has been disconnected by session B) – user disconnected from his RDP session by selecting the appropriate menu item (not just closed the RDP client window by clicking on “x” in the top right corner). If the session IDs are different, then the user has been disconnected by another user or administrator.

- EventID – 40 (Session A has been disconnected, reason code B). Here you should look at the reason code for the disconnection in the event. For example:

- Reason code 0 (No additional information is available) – usually indicates that the user just closed the RDP client window.

- Reason code 5 (The client’s connection was replaced by another connection) – the user re-connected to his old session.

- Reason code 11 (User activity has the disconnect) – the user clicked the Disconnect button on the menu.

- EventID – 4778 in Windows log ⇒ Security (A session was reconnected to a Window Station). The user re-connected to an RDP session (the user is given a new LogonID).

- EventID 4799 in Windows Logon ⇒ Security (A session was reconnected to a Window Station). Disconnection from an RDP session.

Logoff Events

Logoff logs track the user disconnection from the system. In the Applications and Services Logs ⇒ Microsoft ⇒ Windows ⇒ TerminalServices-LocalSessionManager ⇒ Operational logs we can find EventID 23. In this case in Security log we need to search for EventID 4634 (An account was logged off).

Event 9009 (The Desktop Window Manager has exited with code (x)) in the System log shows that the user initiated the end of the RDP session and the user’s window and graphical shell were terminated. Below is a small PowerShell that uploads the history of all RDP connections for the current day from the Remote Desktop Service server. The table below shows the connection time, client IP address, and RDP username (you can include other logon types in the report if necessary).

Get-EventLog -LogName Security -after (Get-date -hour 0 -minute 0 -second 0)| ?{(4624,4778) -contains $_.EventID -and $_.Message -match 'logon type:s+(10)s'}| %{

(new-object -Type PSObject -Property @{

TimeGenerated = $_.TimeGenerated

ClientIP = $_.Message -replace '(?smi).*Source Network Address:s+([^s]+)s+.*','$1'

UserName = $_.Message -replace '(?smi).*Account Name:s+([^s]+)s+.*','$1'

UserDomain = $_.Message -replace '(?smi).*Account Domain:s+([^s]+)s+.*','$1'

LogonType = $_.Message -replace '(?smi).*Logon Type:s+([^s]+)s+.*','$1'

})

} | sort TimeGenerated -Descending | Select TimeGenerated, ClientIP `

, @{N='Username';E={'{0}{1}' -f $_.UserDomain,$_.UserName}} `

, @{N='LogType';E={

switch ($_.LogonType) {

2 {'Interactive - local logon'}

3 {'Network conection to shared folder)'}

4 {'Batch'}

5 {'Service'}

7 {'Unlock (after screensaver)'}

8 {'NetworkCleartext'}

9 {'NewCredentials (local impersonation process under existing connection)'}

10 {'RDP'}

11 {'CachedInteractive'}

default {"LogType Not Recognised: $($_.LogonType)"}

}

}}

Exporting RDP logs

Sometimes it is needed to export RDP logs into Excel table, in this case you can upload any Windows log to a text file and afterwards import it into Excel. You can export the log from the Event Viewer console or from the command line:

WEVTUtil query-events Security > c:pssecurity_log.txt

Or:

get-winevent -logname "Microsoft-Windows-TerminalServices-LocalSessionManager/Operational" | Export-Csv c:psrdp-log.txt -Encoding UTF8

A list of the current RDP sessions on the server can be displayed as a command “Qwinsta”

The command returns as session identifier, username and status (Active/Disconnect). This command is useful when you need to determine the RDP session ID of a user during a shadow connection.

After defining a Session ID you can list running processes in a particular RDP session:

So here are the most common ways to view RDP connection logs in Windows.

Содержание

- Просмотр и анализ логов RDP подключений в Windows

- Очистка истории RDP подключений в Windows

- Удаление журнала RDP подключений из реестра системы

- Скрипт очистки истории (логов) RDP подключений

- Как запретить Windows сохранять историю RDP подключений?

- Очистка Bitmap кэша RDP

- Удаление сохраненных RDP паролей

- Очистка RDP логов на сервере

- Мониторинг активности и статуса подключенных удаленных клиентов.

- Мониторинг активности и состояния удаленных клиентов

- Просмотр и анализ логов RDP подключений в Windows

Просмотр и анализ логов RDP подключений в Windows

В этой статье мы рассмотрим, особенности аудита / анализа логов RDP подключений в Windows. Как правило, описанные методы могут пригодиться при расследовании различных инцидентов на терминальных / RDS серверах Windows, когда от системного администратора требуется предоставить информацию: какие пользователи входили на RDS сервер, когда авторизовался и завершил сеанс конкретный пользователь, откуда / с какого устройства (имя или IP адрес) подключался RDP-пользователь. Я думаю, эта информация будет полезна как для администраторов корпоративных RDS ферм, так и владельцам RDP серверов в интернете (Windows VPS как оказалось довольно популярны).

Как и другие события, логи RDP подключения в Windows хранятся в журналах событий. Откройте консоль журнала событий (Event Viewer). Есть несколько различных журналов, в которых можно найти информацию, касающуюся RDP подключения.

В журналах Windows содержится большое количество информации, но быстро найти нужное событие бывает довольно сложно. Когда пользователь удаленно подключается к RDS серверу или удаленному столу (RDP) в журналах Windows генерируется много событий. Мы рассмотрим журналы и события на основных этапах RDP подключения, которые могут быть интересны администратору:

В результате у вас получится список с историей всех сетевых RDP подключений к данному серверу. Как вы видите, в логах указывается имя пользователя, домен (используется NLA аутентификация, при отключенном NLA текст события выглядит иначе) и IP адрес компьютера, с которого осуществляется RDP подключение.

При этом имя пользователя содержится в описании события в поле Account Name, имя компьютера в Workstation Name, а имя пользователя в Source Network Address.

Вы можете получить список событий успешных авторизаций по RDP (событие 4624) с помощью такой команды PowerShell.

Событие с EventID – 21 (Remote Desktop Services: Shell start notification received) означает успешный запуск оболочки Explorer (появление окна рабочего стола в RDP сессии).

При этом в журнале Security нужно смотреть событие EventID 4634 (An account was logged off).

Событие Event 9009 (The Desktop Window Manager has exited with code ( ) в журнале System говорит о том, что пользователь инициировал завершение RDP сессии, и окно и графический shell пользователя был завершен.

Ниже представлен небольшой PowerShell, который выгружает из журналов терминального RDS сервера историю всех RDP подключений за текущий день. В полученной таблице указано время подключения, IP адрес клиента и имя RDP пользователя (при необходимости вы можете включить в отчет другие типы входов).

Иногда бывает удобно с логами в таблице Excel, в этом случае вы можете выгрузить любой журнал Windows в текстовый файл и импортировать в Excel. Экспорт журнала можно выполнить из консоли Event Viewer (конечно, при условии что логи не очищены) или через командную строку:

WEVTUtil query-events Security > c:pssecurity_log.txt

Список текущих RDP сессий на сервере можно вывести командой:

Команда возвращает как идентификатор сессии (ID), имя пользователя (USERNAME)и состояние (Active/Disconnect). Эту команду удобна использовать, когда нужно определить ID RDP сессии пользователя при теневом подключении.

Список запущенных процессов в конкретной RDP сессии (указывается ID сессии):

На RDP-клиенте логи не такие информационные, основное чем часто пользуются информация об истории RDP подключений в реестре.

Источник

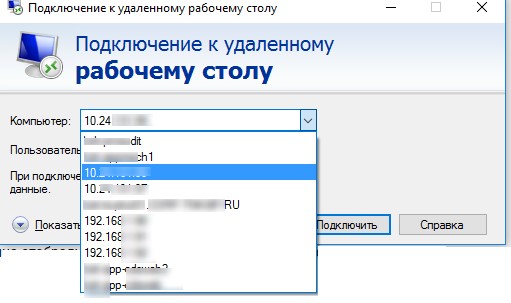

Очистка истории RDP подключений в Windows

Встроенный Remote Desktop Connection (RDP) клиент Windows (mstsc.exe) при каждом успешном соединении с удаленным компьютером сохраняет в системе его имя (или ip адрес) и имя пользователя, под которым был выполнен вход. При следующем запуске клиент RDP предлагает пользователю выбрать одно из подключений, которыми он уже пользовался ранее. Пользователь может выбрать из списка имя удаленного RDP/RDS сервера, и клиент автоматически подставляет используемое ранее для входа имя пользователя.

Это удобно с точки зрения конечного пользователя, но не безопасно. Особенно, когда вы подключаетесь к своему RDP серверу с общедоступного или недоверенного компьютера.

Информация о всех RDP сессиях хранится индивидуально для каждого пользователя компьютера в реестре, т.е. обычный пользователь (не администратор) не сможет просмотреть историю удаленных подключений другого пользователя.

В этой статье мы покажем, где в Windows хранится история подключений к удаленным рабочим столам и сохраненные пароли, и каким образом можно эту историю очистить.

Удаление журнала RDP подключений из реестра системы

Скрипт очистки истории (логов) RDP подключений

Выше мы показали, как вручную очистить историю RDP подключений в Windows. Однако делать это вручную (особенно на нескольких компьютерах) – занятие достаточно долгое. Поэтому мы предлагаем небольшой скрипт (bat-файл), который позволяет автоматически очистить историю подключений к удаленным рабочим столам.

Для автоматизации очистки истории RDP, данный скрипт можно поместить в автозагрузку, либо распространить его на компьютеры пользователей с помощью логоф скрипта групповой политики.

Последовательно разберем все команды скрипта:

Вы можете скачать готовый скрипт тут: CleanRDPHistory.bat

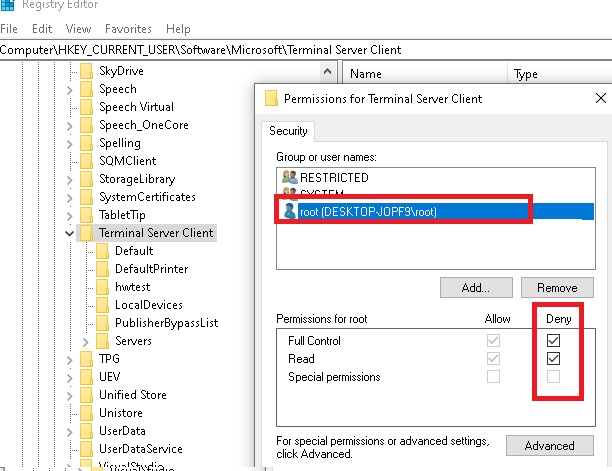

Как запретить Windows сохранять историю RDP подключений?

В результате mstsc просто не сможет записать информацию об RDP подключении в реестр.

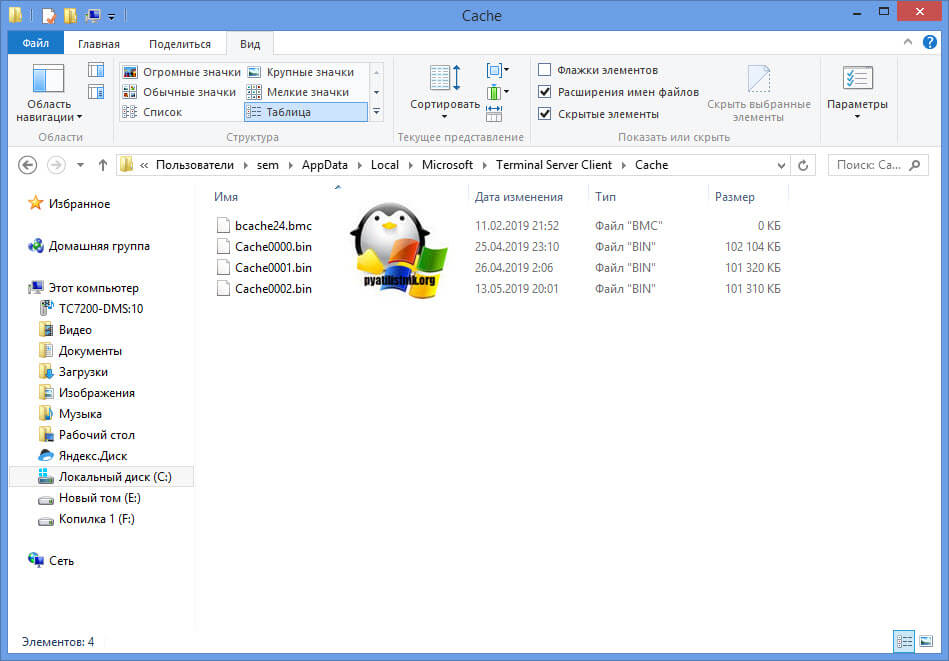

Очистка Bitmap кэша RDP

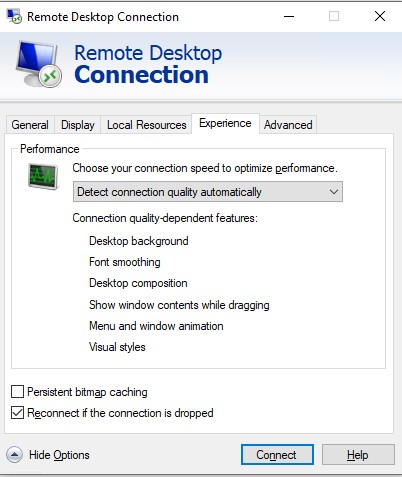

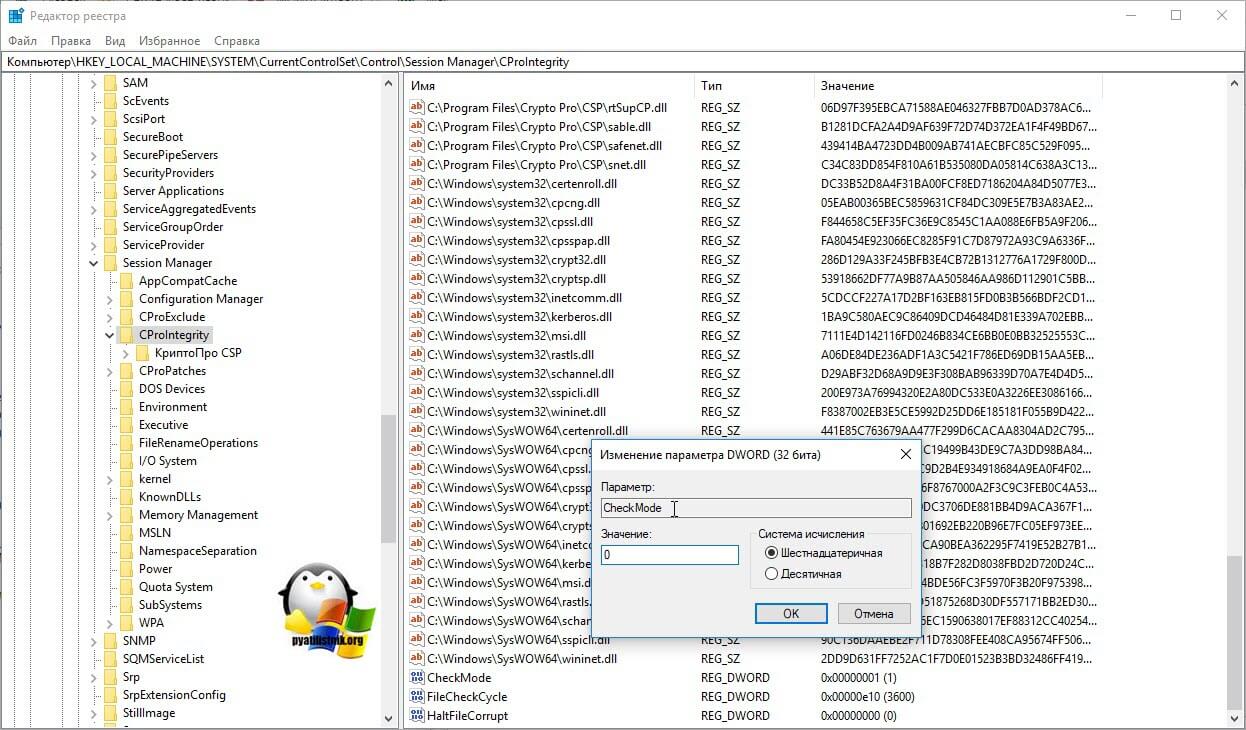

В клиенте Remote Desktop Connection есть функционал кэширования изображений (persistent bitmap caching). Клиент RDP при подключении сохраняет редко изменяющиеся куски удаленого экрана в виде кэша растровых изображений. Благодаря этому клиент mstsc.exe загружает из локального кэша части экрана, которые не изменились с момента последней прорисовки. Этот механизм кэширования RDP уменьшает количество данных, передаваемых по сети.

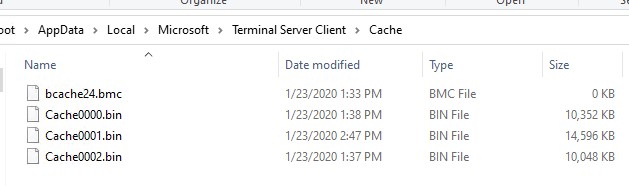

RDP кэш представляет собой два типа файлов в каталоге %LOCALAPPDATA%MicrosoftTerminal Server ClientCache :

В этих файлах хранятся сырые растровые изображения RDP экрана в виде плиток 64×64 пикселя. С помощью простых PowerShell или Python скриптов (легко ищутся по запросу RDP Cached Bitmap Extractor) можно получить PNG файлы с кусками экрана рабочего стола и использовать их для получения конфиденциальной информации. Размер плиток мал, но достаточен для получения полезной информации для изучающего RDP кэш.

Вы можете запретить RDP клиенту сохранять изображение экрана в кэш, отключив опцию Persistent bitmap caching (Постоянное кэширование точечных рисунков) на вкладке Advanced.

В этом случае нужно очистить каталог RDP кэша или отключить опцию Bitmap Caching.

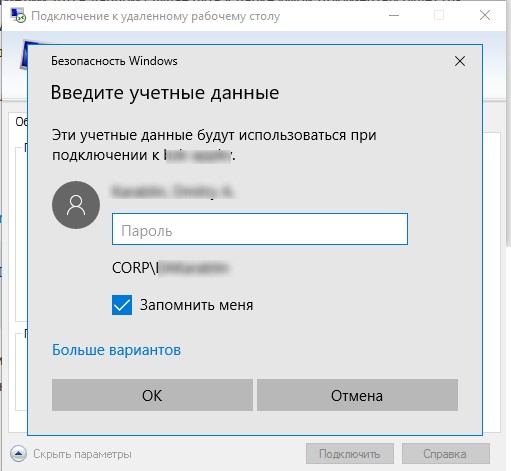

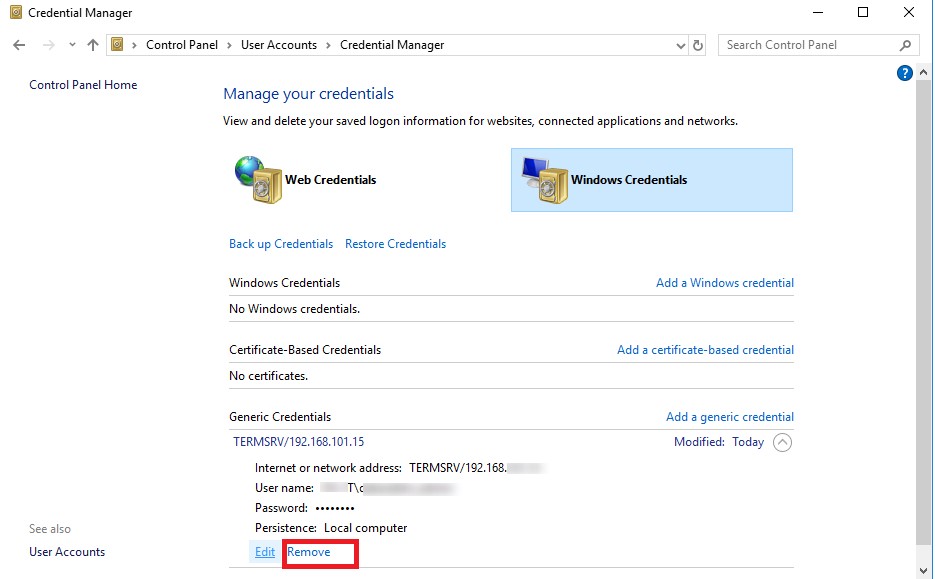

Удаление сохраненных RDP паролей

Если при установке удалённого RDP подключения, перед вводом пароля пользователь поставил галку Remember Me / Запомнить меня, то имя пользователя и пароль будут сохранены в системном менеджере паролей системы (Credential Manager). При следующем подключении к этому же компьютеру, RDP клиент автоматически использует сохранённый ранее пароль для авторизации на удаленном компьютере.

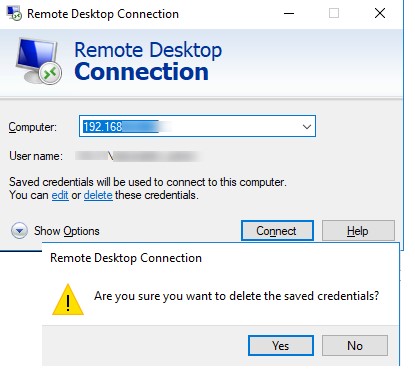

Вы можете удалить сохраненный пароль прямо из окна клиента mstsc.exe. Выберите в списке подключений тоже самое подключение, и нажмите на кнопку Delete. Далее подтвердите удаление сохраненного пароля.

Либо можно удалить сохраненный пароль непосредственно из менеджера паролей Windows. Перейдите в следующий раздел Панели Управления: Control PanelUser AccountsCredential Manager. Выберите Manage Windows Credentials и в списке сохранённых паролей найдите имя компьютера (в формате TERMSRV/192.168.1.100 ). Разверните найденный элемент и нажмите на кнопку Remove.

В доменной среде вы можете запретить сохранение паролей для RDP подключений можно с помощью политики Network access: Do not allow storage of passwords and credentials for network authentication (см. статью).

Очистка RDP логов на сервере

Логи подключения так же ведутся на стороне RDP/RDS сервера. Вы можете найти информацию об RDP подключениях в логах Event Viewer:

Источник

Мониторинг активности и статуса подключенных удаленных клиентов.

Область применения: Windows Server 2022, Windows Server 2019, Windows Server 2016

примечание. Windows Server 2012 объединяет службу directaccess и службы удаленного доступа (RAS) в одну роль удаленного доступа.

Консоль управления на сервере удаленного доступа можно использовать для наблюдения за активностью и состоянием удаленных клиентов.

Для выполнения задач, описанных в этом разделе, необходимо войти в систему как член группы «Администраторы домена» или член группы «Администраторы» на каждом компьютере. Если вы не можете выполнить задачу, войдя в учетную запись, которая является членом группы «Администраторы», попробуйте выполнить задачу, войдя в учетную запись, которая является членом группы «Администраторы домена».

Мониторинг активности и состояния удаленных клиентов

В диспетчере серверов щелкните Средства и выберите пункт Управление удаленным доступом.

Вы увидите список пользователей, подключенных к серверу удаленного доступа, и подробную статистику по ним. Щелкните первую строку в списке, соответствующую клиенту. При выборе строки на панели предварительного просмотра отображается активность удаленных пользователей.

Windows PowerShell эквивалентные команды

Следующие командлеты Windows PowerShell выполняют ту же функцию, что и предыдущая процедура. Вводите каждый командлет в одной строке, несмотря на то, что здесь они могут отображаться разбитыми на несколько строк из-за ограничений форматирования.

Статистику пользователя можно фильтровать на основе выбора критериев, используя поля в следующей таблице.

Источник

Просмотр и анализ логов RDP подключений в Windows

В этой статье мы рассмотрим, особенности аудита / анализа логов RDP подключений в Windows. Как правило, описанные методы могут пригодиться при расследовании различных инцидентов на терминальных / RDS серверах Windows, когда от системного администратора требуется предоставить информацию: какие пользователи входили на RDS сервер, когда авторизовался и завершил сеанс конкретный пользователь, откуда / с какого устройства (имя или IP адрес) подключался RDP-пользователь. Я думаю, эта информация будет полезна как для администраторов корпоративных RDS ферм, так и владельцам RDP серверов в интернете (Windows VPS как оказалось довольно популярны).

Статья применима при исследовании RDP логов как в Windows Server 2008 R2, 2012/R2, 2016, так и в соответствующих десктопных версиях Windows (Windows 7, 8.1, 10).

Как и другие события, логи RDP подключения в Windows хранятся в журналах событий. Откройте консоль журнала событий (Event Viewer). Есть несколько различных журналов, в которых можно найти информацию, касающуюся RDP подключения.

В журналах Windows содержится большое количество информации, но быстро найти нужное событие бывает довольно сложно. Когда пользователь удаленно подключается к RDS серверу или удаленному столу (RDP) в журналах Windows генерируется много событий. Мы рассмотрим журналы и события на основных этапах RDP подключения, которые могут быть интересны администратору:

В результате у вас получится список с историей всех сетевых RDP подключений к данному серверу. Как вы видите, в логах указывается имя пользователя, домен (используется NLA аутентификация, при отключенном NLA текст события выглядит иначе) и IP адрес компьютера, с которого осуществляется RDP подключение.

Вы можете использовать события с ошибками аутентфикации для защиты от удаленного перебора паролей к RDP. Вы можете автоматически блокировать на файерволе такие IP адреса простым PowerShell скриптом.

При этом имя пользователя содержится в описании события в поле Account Name, имя компьютера в Workstation Name, а имя пользователя в Source Network Address.

Обратите внимание на значение поля TargetLogonID – это уникальный идентификатор сессии пользователя с помощью которого можно отслеживать дальнейшую активность данного пользователя. Однако при отключении от RDP сессии (disconnect) и повторного переподключения в сессию, пользователю будет выдан новый TargetLogonID (хотя RDP сессия осталась той же самой).

Вы можете получить список событий успешных авторизаций по RDP (событие 4624) с помощью такой команды PowerShell.

Событие с EventID – 21 (Remote Desktop Services: Shell start notification received) означает успешный запуск оболочки Explorer (появление окна рабочего стола в RDP сессии).

При этом в журнале Security нужно смотреть событие EventID 4634 (An account was logged off).

Событие Event 9009 (The Desktop Window Manager has exited with code ( ) в журнале System говорит о том, что пользователь инициировал завершение RDP сессии, и окно и графический shell пользователя был завершен.

Ниже представлен небольшой PowerShell, который выгружает из журналов терминального RDS сервера историю всех RDP подключений за текущий день. В полученной таблице указано время подключения, IP адрес клиента и имя RDP пользователя (при необходимости вы можете включить в отчет другие типы входов).

Иногда бывает удобно с логами в таблице Excel, в этом случае вы можете выгрузить любой журнал Windows в текстовый файл и импортировать в Excel. Экспорт журнала можно выполнить из консоли Event Viewer (конечно, при условии что логи не очищены) или через командную строку:

WEVTUtil query-events Security > c:pssecurity_log.txt

Список текущих RDP сессий на сервере можно вывести командой:

Команда возвращает как идентификатор сессии (ID), имя пользователя (USERNAME)и состояние (Active/Disconnect). Эту команду удобна использовать, когда нужно определить ID RDP сессии пользователя при теневом подключении.

Список запущенных процессов в конкретной RDP сессии (указывается ID сессии):

На RDP-клиенте логи не такие информационные, основное чем часто пользуются информация об истории RDP подключений в реестре.

Источник

Журналы событий обеспечивают контрольный журнал, который записывает пользовательские события и действия на компьютере и являются потенциальным источником доказательств в цифровой криминалистике исследования.

В этой статье мы рассмотрим процесс экспертизы событий event logs в Windows 10 Версия 1809 (Сборка ОС 17763.195), 64 и 32 разрядных операционных систем, относящейся к RDP (Remote Desktop Protocol) – специальный протокол, разработанный компанией Microsoft для удаленного управления ОС Windows (протокол удалённого рабочего стола).

Версии Windows начиная с Vista включают ряд новых событий, которые не регистрируются системами Windows XP. Выпуски Windows Server содержат большее количество и типы событий.

Таким образом, точная идентификация версии операционной системы Windows должна быть очень тщательно продумана при разработке цифрового процесса компьютерно-технической экспертизы, основанного на журналах событий (event logs).

Расположение журналов событий Windows по умолчанию:

Windows 2000/Server2003/Windows XP:

%SystemRoot%System32Config*.evt

Windows Vista/7/Server2008/10/Server2012/Server2016:

%SystemRoot%System32winevtLogs*.evtx

Application Events (События приложения):

КомпьютерHKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesEventLogApplication

Hardware Events (Аппаратные события):

КомпьютерHKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesEventLogHardwareEvents

Security Events (События безопасности):

КомпьютерHKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesEventLogSecurity

System Events (Системные события):

КомпьютерHKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesEventLogSystem

Когда используется пользовательский путь, ключ создается в месте реестра:

КомпьютерHKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionWINEVTChannels[logname]

(например [logname] это: Microsoft-Windows-TerminalServices-LocalSessionManager/Admin)

Источник

Обновлено 08.12.2022

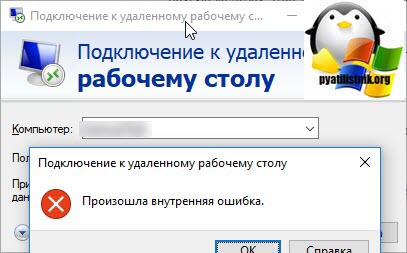

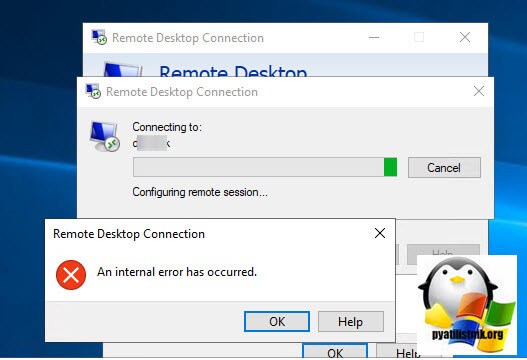

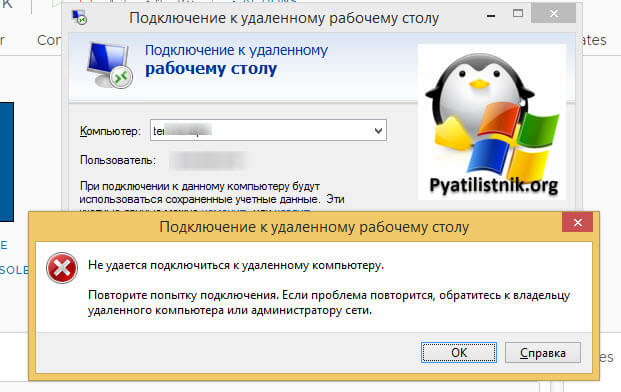

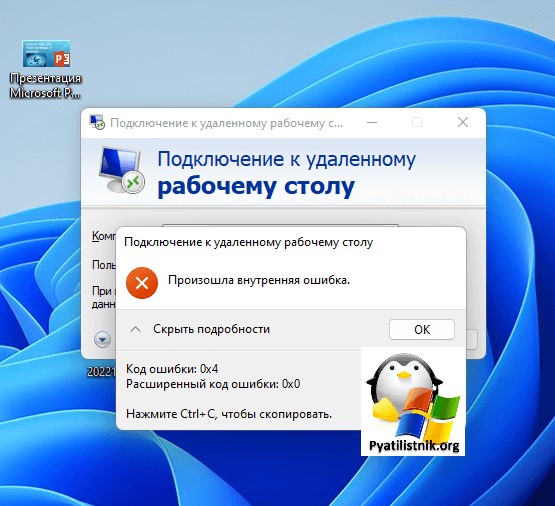

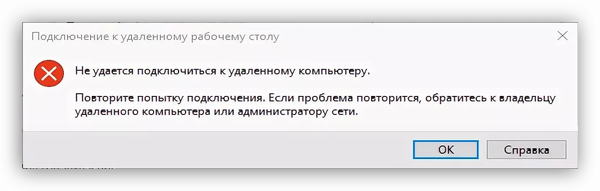

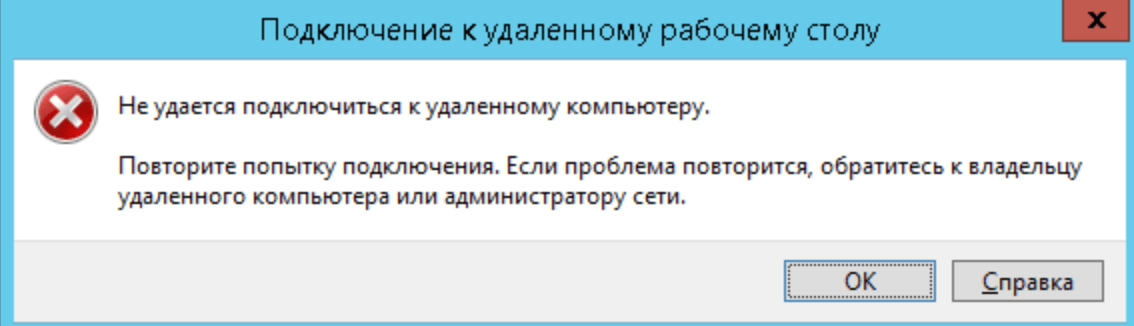

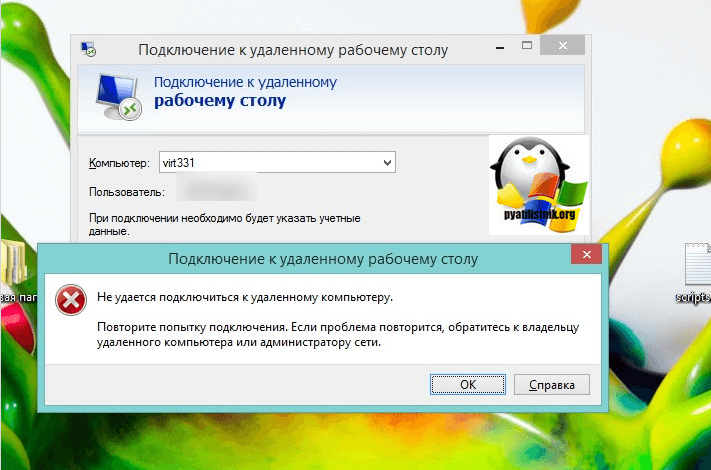

Описание проблемы

Есть сервер с операционной системой Windows Server 2012 R2, сотрудник пытается к нему подключиться, через классическую утилиту «Подключение к удаленному рабочему столу», в момент авторизации, выскакивает окно с ошибкой «Произошла внутренняя ошибка».

В английском варианте ошибка звучит вот так:

An internal error has occurred

После этого у вас разрывается соединение. Когда мы видели моргающий экран по RDP, там хотя бы вы попадали на сервер и могли открыть диспетчер устройств, тут сразу все обрубается на корню. Давайте смотреть, что можно сделать.

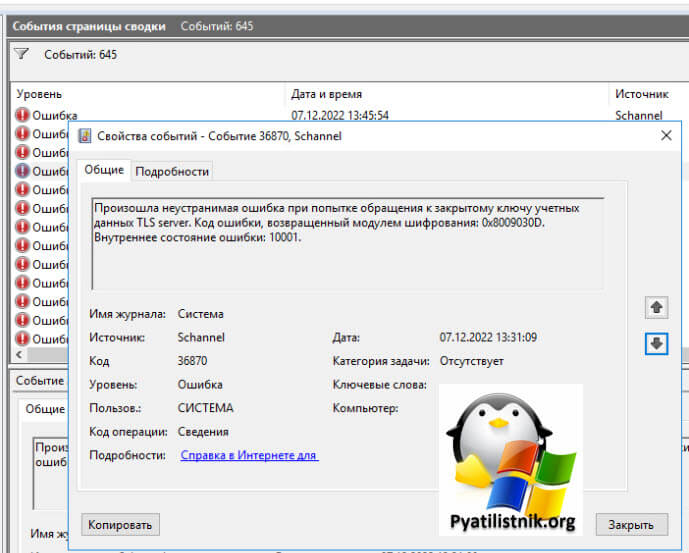

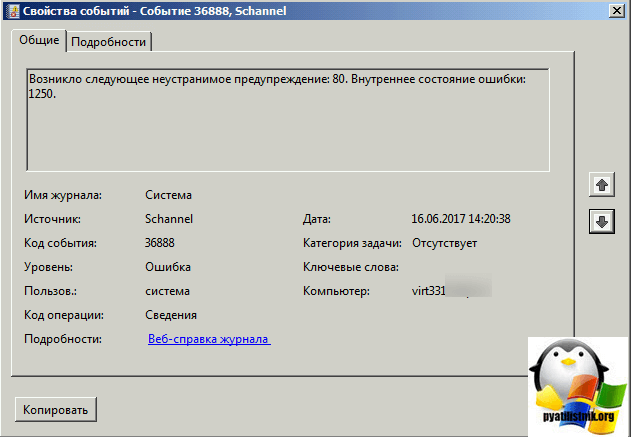

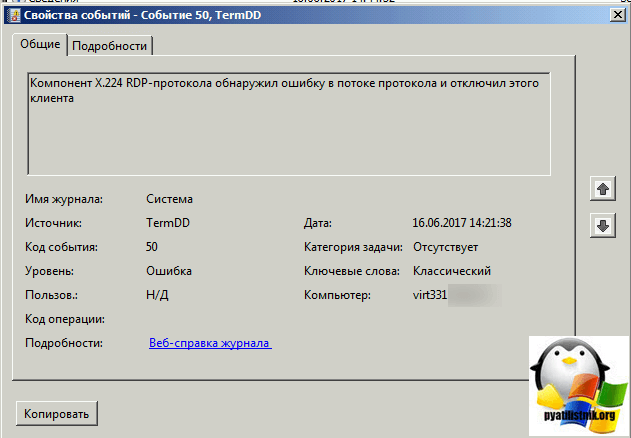

🆘 Что есть в логах?

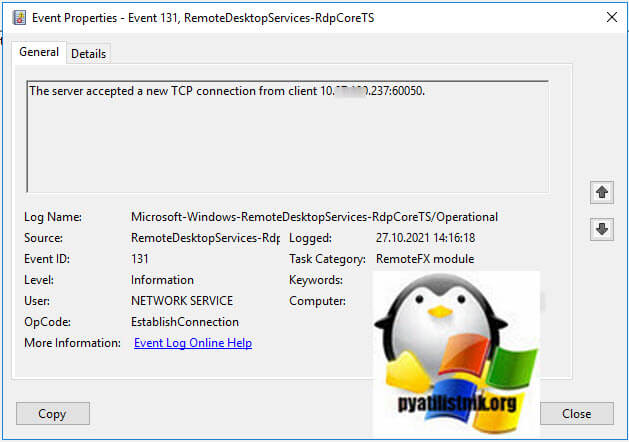

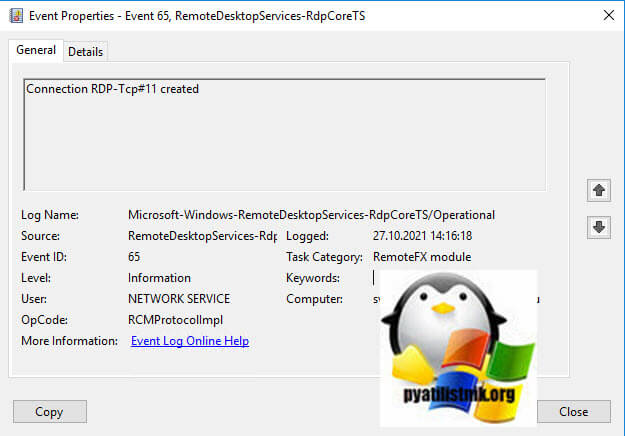

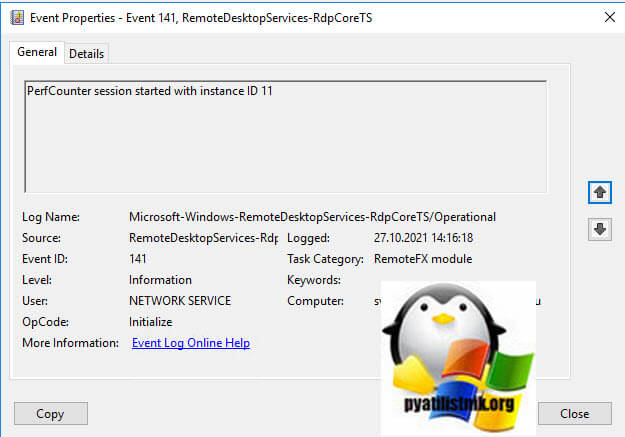

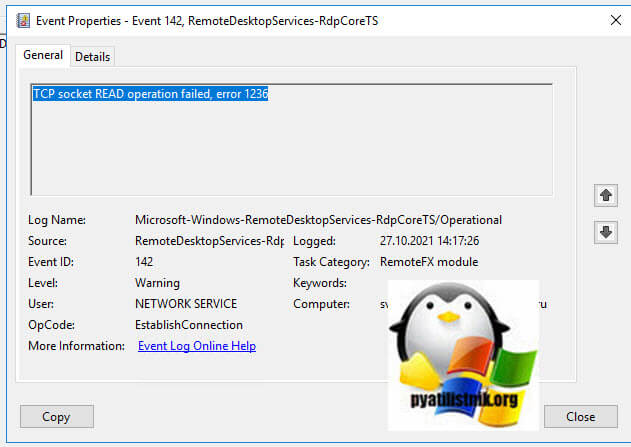

Если посмотреть журналы событий на удаленном сервере, куда вы пытаетесь подключиться, то там порядок событий будет такой:

События нужно искать в журнале Microsoft-Windows-RemoteDesktopServices-RdpCoreTS/Operational

- 1️⃣ Первым будет идти событие ID 131 «The server accepted a new TCP connection from client IP-адрес:60050.». Тут вы увидите IP-адрес с которого идет попытка входа.

- 2️⃣ Далее событие ID 65 «Connection RDP-Tcp#11 created «.

- 3️⃣ Затем событие 141 «PerfCounter session started with instance ID 11». Тут сессии будет назначен ID.

- 4️⃣ За ним будет идти ID 142 «TCP socket READ operation failed, error 1236».

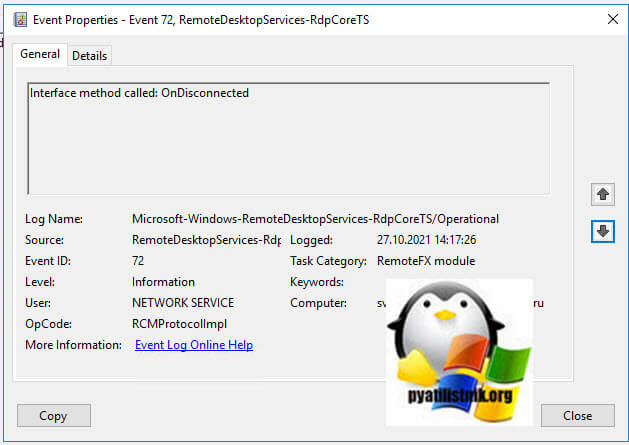

- 5️⃣ Потом вы увидите ID 72 «Interface method called: OnDisconnected»

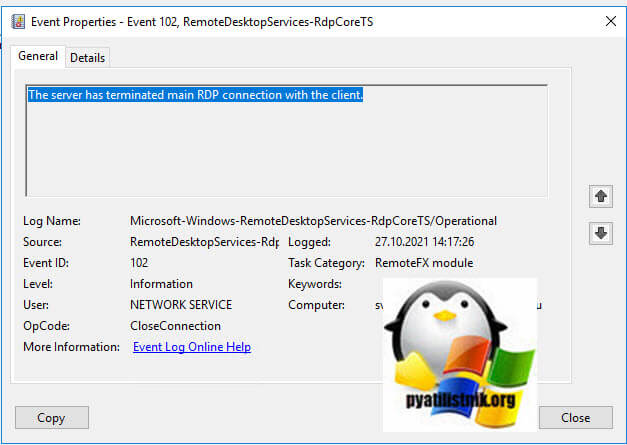

- 6️⃣ И же после этого вам покажут, что сервер разорвал подключение: «ID 102 The server has terminated main RDP connection with the client.»

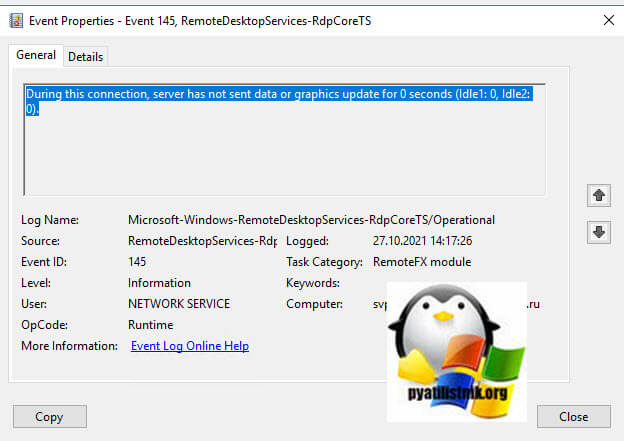

- 7️⃣ В событии ID 145 так же появляются подробности «During this connection, server has not sent data or graphics update for 0 seconds (Idle1: 0, Idle2: 0).».

- 8️⃣ Могут быть события с ID 148 «Channel rdpinpt has been closed between the server and the client on transport tunnel: 0.» или «Channel rdpcmd has been closed between the server and the client on transport tunnel: 0.» или «Channel rdplic has been closed between the server and the client on transport tunnel: 0.»

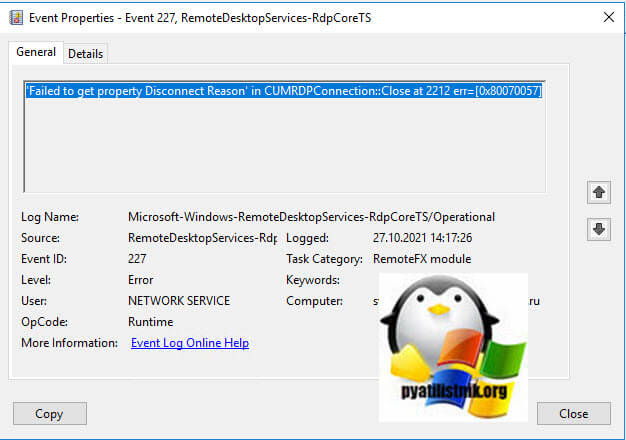

- 9️⃣ Ну и вишенка на торте, ошибка ID 227 «‘Failed to get property Disconnect Reason’ in CUMRDPConnection::Close at 2212 err=[0x80070057]»

Исправляем ошибку «Произошла внутренняя ошибка»

Так как по RDP подключиться не получается, то первым делом нужно проверить отвечает ли порт, по умолчанию это 3389. О том, как проверить порт на удаленном сервере я вам описывал, там все сводилось к выполнению команды Telnet, ознакомьтесь. Если порт отвечает, то делаем следующее.

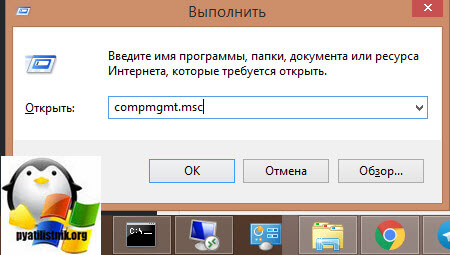

Нужно удаленно перезапустить службу на этом сервере, чтобы сам сервер не перезагружать, так как в этот момент, он может выполнять важные задачи, можно использовать утилиту «Управление компьютером». Открыть ее можно через команду вызова оснастки, вызываем окно «Выполнить», через одновременное нажатие клавиш WIN и R, в котором пишем:

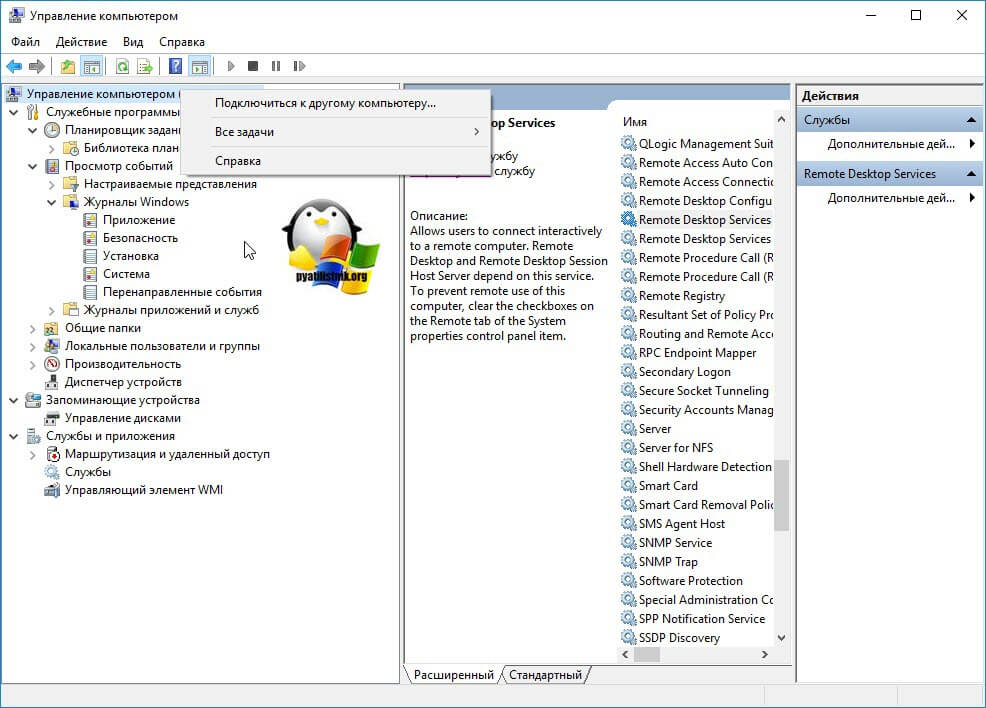

В открывшейся оснастке, щелкните в самом верху по пункту «Управление компьютером» правым кликом мыши, и выберите пункт «Подключиться к удаленному компьютеру».

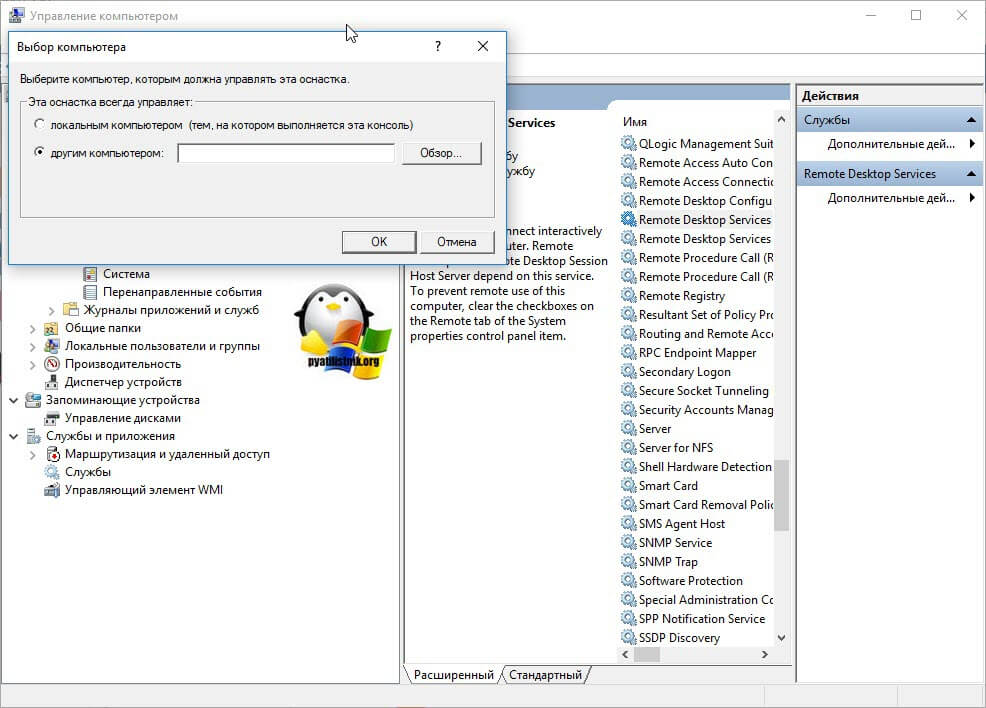

Выберите пункт «Другим компьютером» и укажите его DNS имя, или найдите его через кнопку обзор.

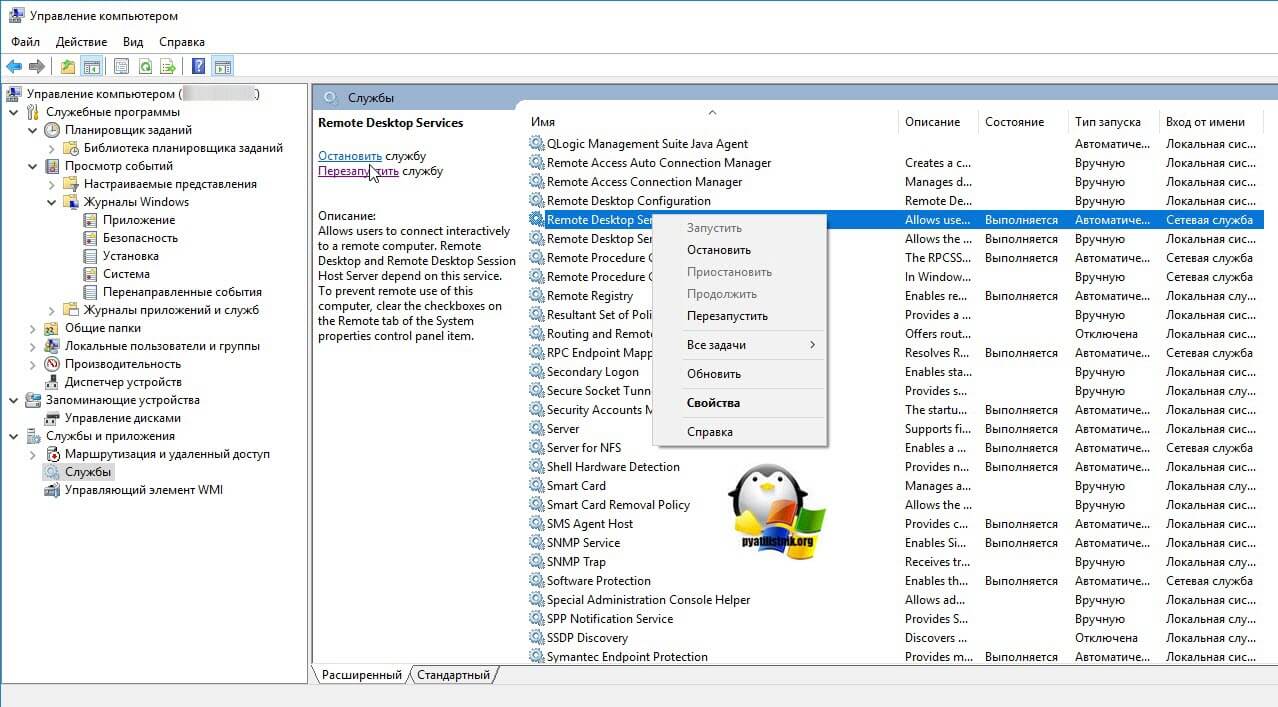

Когда вы подключитесь к нужному серверу, перейдите в пункт «Службы и приложения — Службы», в списке сервисов найдите службу удаленных рабочих столов (Remote Desktop Services), и перезапускаем ее. После этого ошибка подключения по RDP «Произошла внутренняя ошибка», у вас должна пропасть.

Так же вы можете использовать оболочку PowerShell запущенную от имени пользователя, у которого есть права на удаленный сервер, где будет перезапускаться служба RDP. Выполните:

Get-Service TermService -ComputerName Имя сервера | Restart-Service –force –verbose

Дополнительные методы решения

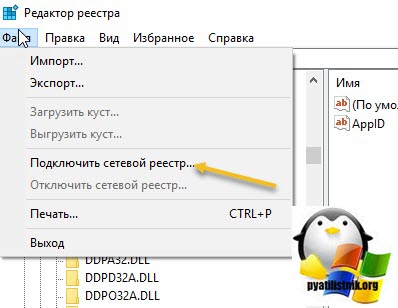

Если вам не помог первый метод, перезапускающий службу удаленных рабочих столов, то можно попробовать выполнить правку реестра. Открываете редактор реестра Windows, если у вас физического доступа к серверу нет или он далеко и вам лень до него идти, то можно попробовать подключиться к реестру удаленного сервера.

Для этого в окне «Редактор реестра» пункт меню «Файл — Подключить сетевой реестр».

В открывшемся окне «Выбор компьютера» указываем его DNS-имя или ip-адрес и нажимаем ок. У вас будет установлено подключение к удаленному реестру сервера, что испытывает проблемы.

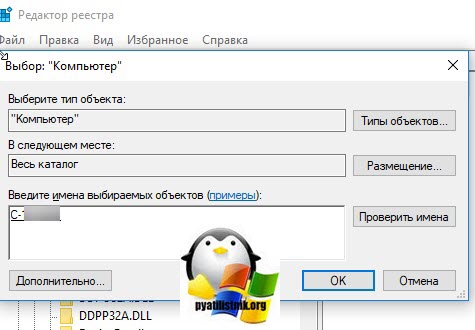

Находим ключ CheckMode по пути

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControl Session ManagerCProIntegrityCheckMode

Перед любыми правками реестра, обязательно сделайте выгрузку нужной ветки, чтобы можно было восстановить все в оперативном режиме

Выставляем ему значение о, чтобы отключить у программы КриптоПРО CSP проверку контрольных сумм. Еще один важный момент, если у вас старая версия КриптоПРО, то это так же может быть источником, проблем, недавний пример, это ошибка «Windows installer service could not be accessed». Для этого удаляем правильно КриптоПРО CSP и ставим последнюю доступную версию.

Еще можно попробовать изменить значение вот такого ключа реестра:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControl Session ManagerMemory ManagementSessionImageSize

Найдите ключ SessionImageSize и задайте ему значение 0x00000020.

Дополнительные настройки RDP клиента

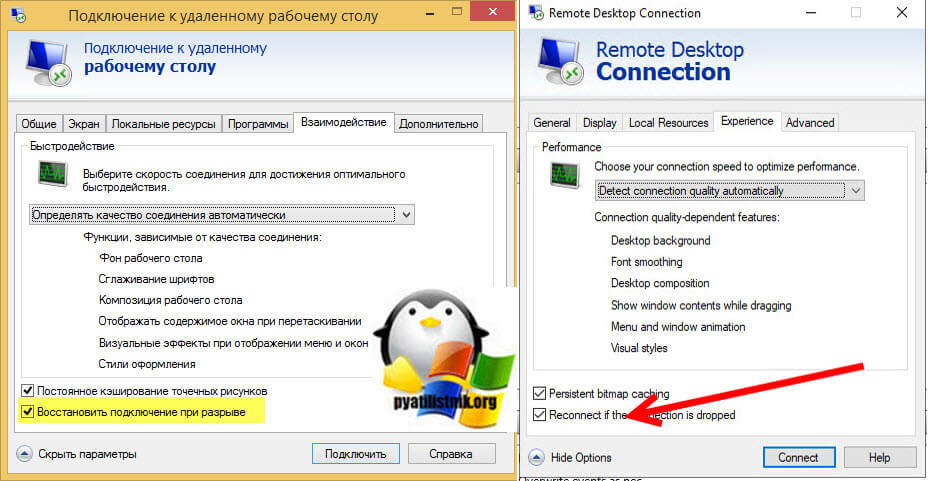

Например ошибка «An internal error has occurred» у меня встретилась на Windows Server 2022 и там мне помогло в настройках клиента RDP отключение некой опции. Перейдите в дополнительные настройки клиента для удаленного подключения, где н вкладке «Experiens (Взаимодействие)» вам нужно убрать галку с опции «Восстановить подключение при разрыве (Reconnect if the connection is droped)«

На каких-то сайтах предлагалось именно активировать данный пункт.

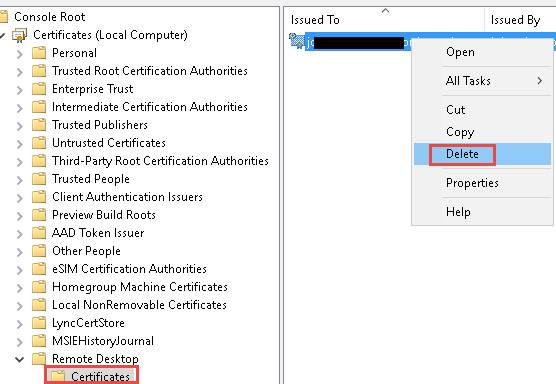

Удаление кэша подключений

Еще одним методом решения внутренней ошибки подключения по RDP может выступать поврежденный кэш, который хранится на локальном компьютере пользователя. Для его отображения вам необходимо включить отображение скрытых папок и удалить содержимое папки:

C:Usersимя пользователяAppDataLocalMicrosoftTerminal Server Client

Обновление 07.12.2022

В декабре я вновь столкнулся с внутренней ошибкой, она еще стала проявлять себя вот так:

Не удается подключиться к удаленному компьютеру

Произошла внутренняя ошибка. Код ошибки: 0x4. Расширенный код ошибки: 0x0

В логах сервера очень много ошибок:

Она возникает, при каждой попытке войти на рабочий стол, это и есть проблема в моем конкретном случае. Устраните ее, и ошибка с подключекнием уйдет. Перезагрузка не нужна.

Данная ошибка говорит, что на тот сертификат, что использует удаленный сервер, нет прав у самого сервера, подробности выше по ссылке

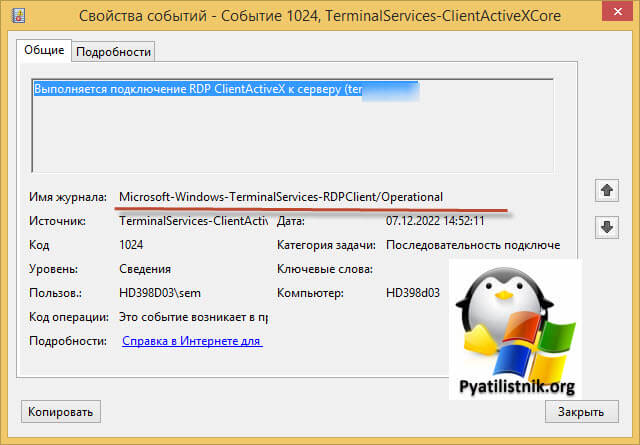

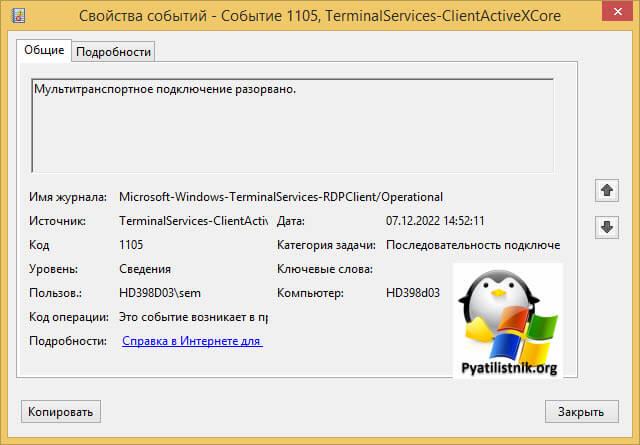

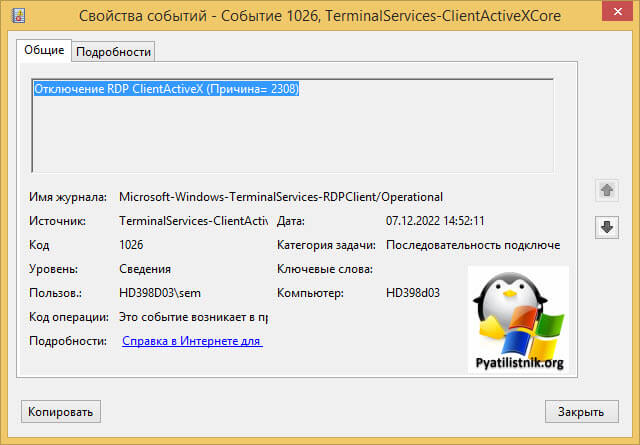

На клиентской машине откуда я пытался произвести подключение было три события:

ID 1024: Выполняется подключение RDP ClientActiveX к серверу (ter104)

ID 1105: Мультитранспортное подключение разорвано.

ID 1028: Отключение RDP ClientActiveX (Причина= 2308)

Код 2808 — Ваш сеанс служб удаленных рабочих столов завершен. Соединение с удаленным компьютером было потеряно, возможно, из-за проблем с сетевым подключением. Попробуйте снова подключиться к удаленному компьютеру. Если проблема не исчезнет, обратитесь к сетевому администратору или в службу технической поддержки.

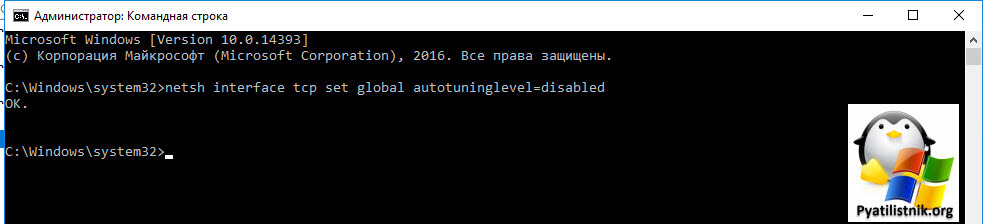

Так как у меня это была виртуальная машина, то я смог легко подключиться через консоль. В случае с ошибкой «Отключение RDP ClientActiveX (Причина= 2308)«, я отключил на сервере и клиенте autotuninglevel:

netsh interface tcp set global autotuninglevel=disabled

Не забываем перезагрузиться.

Это не помогло, далее я выполнил еще несколько рекомендаций. Я установил на сервер валидный SSL сертификат для RDP сессии. В ошибке 0x907, RDP соединение разрывалось, так как клиентская система не доверяла самоподписному сертификату удаленного сервера. Это нужно поправить, ссылку я указал, обязательно проверьте, кто сейчас выступает в роли активного:

Get-WmiObject «Win32_TSGeneralSetting» -Namespace rootcimv2terminalservices -Filter «TerminalName=’RDP-tcp’»

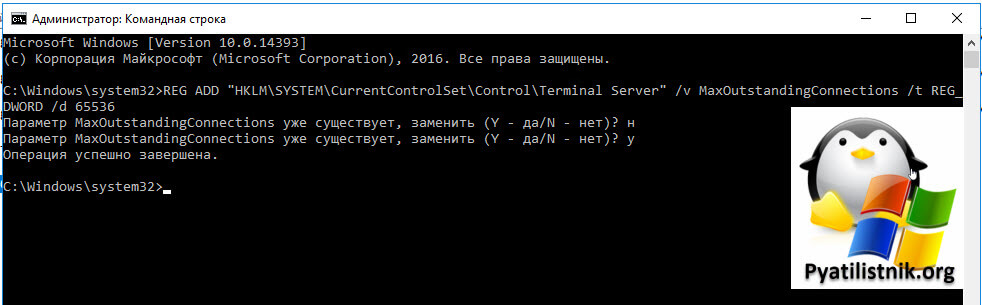

Еще я создал параметр реестра MaxOutstandingConnections. В Windows по умолчанию есть ограничения на количество сетевых подключений, так например в серверной версии, это параметр равен 3000, в десктопной 100. Из-за нестабильной сети, они могут быстро забиваться. Одно из решений проблемы с внутренней ошибкой подключения, является увеличение этого значения. В командной строке в режиме администратора выполните:

REG ADD «HKLMSYSTEMCurrentControlSetControlTerminal Server» /v MaxOutstandingConnections /t REG_DWORD /d 65536

New-ItemProperty -Path «HKLM:SYSTEMCurrentControlSetControlTerminal Server»

-Name MaxOutstandingConnections -Value 10000 -PropertyType DWORD -Force

После этого нужно перезагрузиться.

Временное решение

Пока вы не уберете ошибку «Код ошибки, возвращенный модулем шифрования: ошибка 0x8009030D», описанную выше, вы можете понизить уровень безопасности вот такими манипуляциями, это устранит «An internal error has occurred».

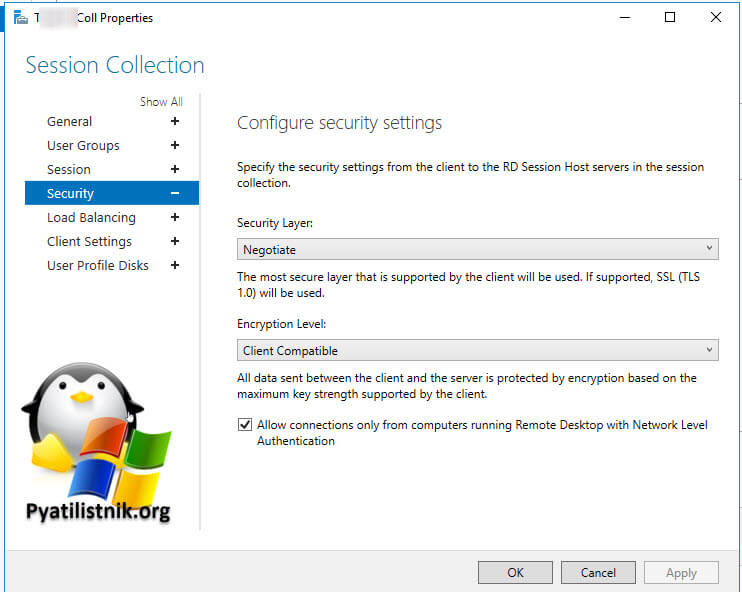

На обычном сервере все это помогло, а вот на ноде RDSH ошибка оставалась. Тут я решил проверить догадку с уровнем безопасности «Configure security settings». На моей ферме был уровень «Согласования (Negotiate)«

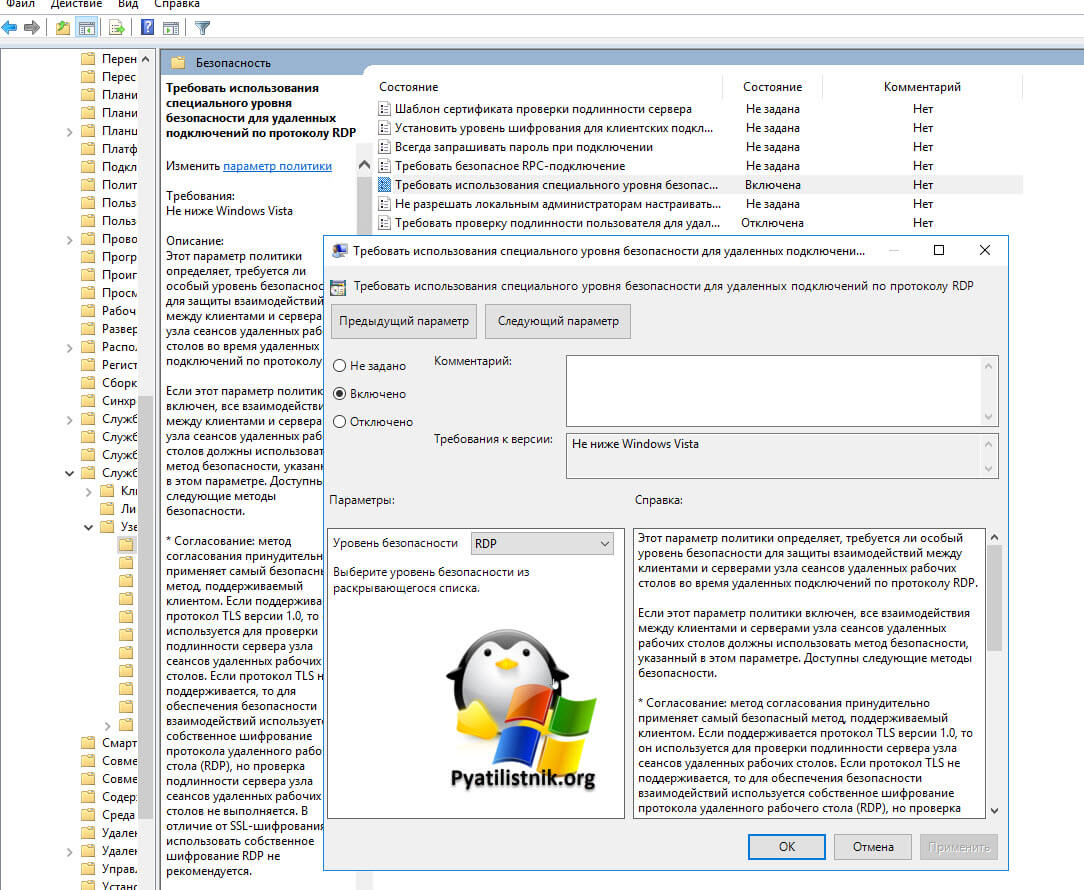

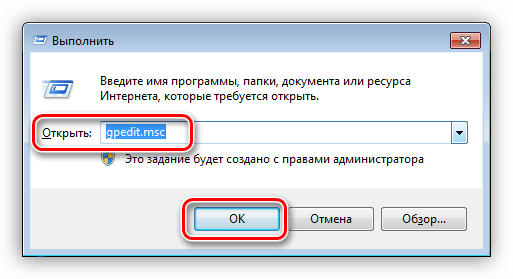

Я пошел на сервер, где были проблемы подключения и решил проверить один параметр локальной политики gpedit.msc.

Конфигурация компьютера — Административные шаблоны- Компоненты Windows — Службы удаленных рабочих столов — Узел сеансов удаленных рабочих столов — Безопасность — Требовать использование специального уровня безопасности для удаленных подключений по протоколу RDP

Тут попробуйте выставить уровень RDP. В результате у меня после этих настроек все заработало. Теперь нужно понять, что изменилось. В настройках RDS фермы указано, что мы используем уровень согласование:

* Согласование: метод согласования принудительно применяет самый безопасный метод, поддерживаемый клиентом. Если поддерживается протокол TLS версии 1.0, то он используется для проверки подлинности сервера узла сеансов удаленных рабочих столов. Если протокол TLS не поддерживается, то для обеспечения безопасности взаимодействий используется собственное шифрование протокола удаленного рабочего стола (RDP), но проверка подлинности сервера узла сеансов удаленных рабочих столов не выполняется. В отличие от SSL-шифрования, использовать собственное шифрование RDP не рекомендуется.

Если и это вам не помогло, то нужно смотреть вариант в сторону обновления или переустановки драйверов на сетевую карту, тут вы определяете модель вашей карты или материнской платы, если в нее все интегрировано и обновляете. С вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org.

Дополнительные ссылки

- https://serverfault.com/questions/934026/windows-10-pro-rdp-server-an-internal-error-has-occurred

- https://social.technet.microsoft.com/Forums/en-US/e1d60cc0-0096-4859-a0e7-eb7f11905737/remote-desktop-v10-error-0x4-from-mac?forum=winRDc

- https://learn.microsoft.com/en-us/answers/questions/108219/can-not-rdp-to-2012-r2-standard-server-after-septe.html

- https://serverfault.com/questions/541364/how-to-fix-rdp-on-windows-server-2012

Подключение к удаленному рабочему столу позволяет подключаться к компьютерам с удаленным рабочим столом для устранения неполадок и других целей. Однако при попытке установить или установить соединение вы можете столкнуться с ошибкой «Удаленному рабочему столу не удается подключиться к удаленному компьютеру».

Эта ошибка может возникнуть по нескольким причинам, в основном из-за неправильной конфигурации и проблем с сетью. В этой статье мы рассмотрим причины и некоторые советы по устранению неполадок, которые помогут вам снова заставить RDC работать.

Причины, по которым удаленный рабочий стол не может подключиться к удаленному компьютеру?

Эта ошибка может возникнуть по нескольким причинам:

-

На главном компьютере должен быть включен удаленный рабочий стол. Эта функция доступна только в Windows 10 Pro и более поздних версиях.

-

На исходящие и входящие соединения может влиять наличие антивируса на вашем компьютере. Убедитесь, что ваш брандмауэр не блокирует RDP-соединение, и при необходимости добавьте его в белый список.

-

Убедитесь, что у вашей учетной записи достаточно прав для запуска подключения с исходного компьютера.

-

У вас неправильная конфигурация прослушивающих портов, поврежденные учетные данные RDC или некоторые проблемы, связанные с сетью.

Теперь, когда вы знаете потенциальные причины, давайте рассмотрим несколько исправлений, которые вы можете использовать, чтобы устранить эту ошибку на своем компьютере.

1. Включите удаленный рабочий стол на вашем компьютере.

Прежде чем пытаться исправить что-либо в этой статье, убедитесь, что на вашем компьютере включен удаленный рабочий стол.

Чтобы включить удаленный рабочий стол в Windows 10:

-

Перейдите в Пуск> Настройки> Система> Удаленный рабочий стол.

-

Переключите переключатель в разделе «Включить удаленный рабочий стол», чтобы включить службу.

Следуйте нашему руководству по включению и настройке подключения к удаленному рабочему столу в Window 10 для получения дальнейших инструкций.

Если удаленный рабочий стол уже включен, выключите его и перезагрузите компьютер. После перезагрузки компьютера снова включите удаленный рабочий стол и проверьте наличие улучшений.

2. Проверьте правила брандмауэра.

В зависимости от того, как вы настроили политику своего брандмауэра, он может блокировать некоторые входящие и исходящие сообщения. Проверьте настройки брандмауэра Защитника Windows, чтобы узнать, не заблокировано ли подключение к удаленному рабочему столу. Если да, добавьте приложение в список разрешенных.

Чтобы разблокировать удаленный рабочий стол в брандмауэре Защитника Windows:

-

Введите Защитник Windows в строке поиска Windows и нажмите Брандмауэр Защитника Windows.

-

В появившемся окне нажмите Разрешить приложение или функцию через брандмауэр Защитника Windows.

-

Нажмите «Изменить настройки», чтобы добавить или изменить разрешения приложений. Он покажет список приложений и функций, которые разрешены для входящих и исходящих подключений.

-

Прокрутите вниз и установите флажок Удаленный рабочий стол для столбцов Private и Public.

-

Щелкните ОК, чтобы применить изменения.

3. Измените свой сетевой профиль.

В Windows 10 вы можете сделать свой сетевой профиль общедоступным или частным. В общедоступной сети Windows отключает функцию сетевого обнаружения, чтобы скрыть ваш компьютер от других компьютеров.

Попробуйте изменить свою сеть на частную, чтобы проверить, сможете ли вы установить соединение с включенной функцией сетевого обнаружения. Вот как это сделать.

-

Нажмите Win + I, чтобы открыть Настройки.

-

Зайдите в Сеть и Интернет. На вкладке «Статус» проверьте статус своей сети.

-

Чтобы изменить статус, нажмите кнопку «Свойства», а затем установите для своего сетевого профиля значение «Частный». Если он уже установлен на частный, измените его на общедоступный и проверьте наличие улучшений.

4. Сбросьте учетные данные для подключения к удаленному рабочему столу.

Когда вы впервые устанавливаете новое подключение к удаленному рабочему столу, клиент сохраняет учетные данные для быстрого входа в систему. Однако поврежденные или измененные учетные данные часто могут приводить к невозможности подключения удаленного рабочего стола к удаленному компьютеру.

Эту ошибку может решить быстрый сброс сохраненных учетных данных. Вот как это сделать.

-

Введите «Подключение к удаленному рабочему столу» в строке поиска Windows и откройте клиент.

-

Щелкните раскрывающийся список Компьютер и выберите свой удаленный компьютер.

-

Щелкните ссылку «Удалить» в разделе «Имя пользователя» и нажмите «Да», чтобы подтвердить действие.

-

После сброса учетных данных перезапустите клиент подключения к удаленному рабочему столу и попробуйте подключиться снова.

5. Добавьте адрес удаленного компьютера в файл Hosts.

Другой способ устранить ошибку «Удаленный рабочий стол не может подключиться к удаленному компьютеру» — это добавить удаленный IP-адрес в файл hosts на вашем ПК. Файл Hosts Windows содержит информацию для сопоставления связи между IP-адресом и доменным именем.

Добавление адреса удаленного ПК в файл hosts вручную может помочь вам решить любые проблемы, которые могут возникнуть из-за разрешения доменного имени. Вот как это сделать.

-

Нажмите Win + I, чтобы открыть проводник, и перейдите в следующее место: C: Windows System32 drivers etc.

-

В папке etc щелкните правой кнопкой мыши файл hosts, выберите «Открыть с помощью» и выберите «Блокнот» из списка приложений.

-

Вы можете увидеть несколько закомментированных записей в файле hosts. Все, что вам нужно сделать, это добавить IP-адрес удаленного компьютера, к которому вы хотите подключиться, и сохранить файл (Ctrl + S).

6. Включите протокол RDP на удаленном компьютере с помощью редактора реестра.

Для работы подключения к удаленному рабочему столу в реестре должен быть включен протокол RDP. Проверьте запись реестра, связанную с протоколом RDP, чтобы убедиться, что он включен в вашей системе. Вот как это сделать.

-

Нажмите Win + R, чтобы открыть Выполнить.

-

Введите regedit и нажмите ОК, чтобы открыть редактор реестра.

-

Затем перейдите по следующему пути. Вы также можете скопировать и вставить то же самое для быстрой навигации: HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Control Terminal Server.

-

Щелкните правой кнопкой мыши значение fDenyTSConnection и выберите «Изменить».

-

В появившемся всплывающем окне введите 1 в поле «Значение».

-

Щелкните ОК, чтобы сохранить изменения.

Закройте редактор реестра, а затем запустите подключение к удаленному рабочему столу, чтобы проверить, устранена ли ошибка. Если проблема не исчезнет, проверьте конфигурацию порта прослушивания RDP в редакторе реестра.

Связано: Что такое реестр Windows и как его редактировать?

7. Проверьте и настройте порт прослушивания RDP.

RDP использует 3389 как порт прослушивания по умолчанию. Подобно статусу RDP, вы также можете настроить порт прослушивания с помощью редактора реестра. Вот как это сделать.

-

Откройте редактор реестра и перейдите в следующее расположение: Computer HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Control Terminal Server WinStations RDP-Tcp

-

Выберите ключ RDP-Tcp. Затем на правой панели щелкните правой кнопкой мыши PortNumber и выберите Edit.

-

Установите значение 3389 и нажмите ОК.

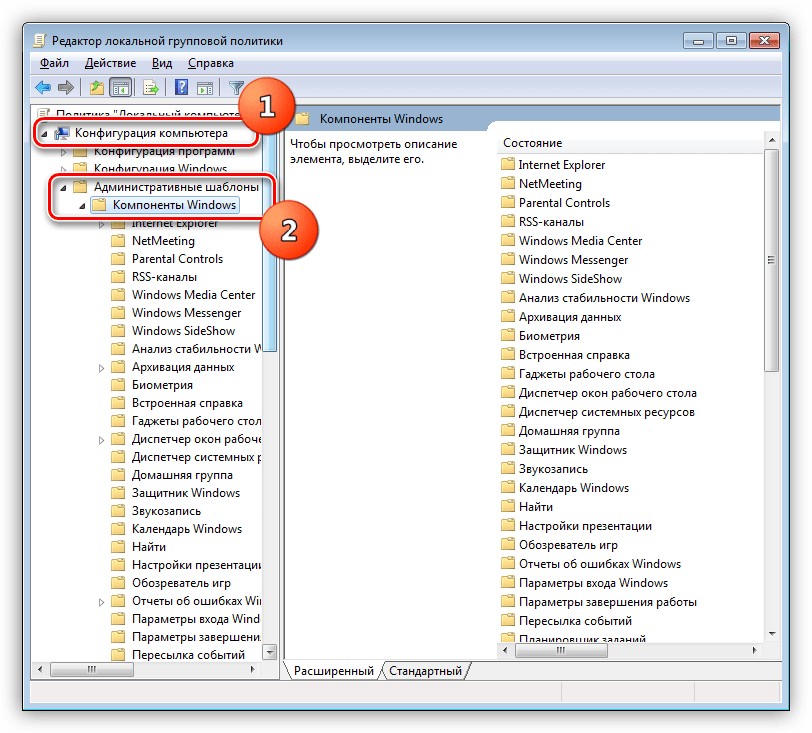

8. Включите службы удаленных рабочих столов в редакторе групповой политики.

Если проблема не исчезнет, возможно, объект групповой политики блокирует соединение с вашим локальным компьютером. Здесь вам нужно будет вручную включить службу с помощью редактора групповой политики. Вот как это сделать.

-

Нажмите Win + R, чтобы открыть Выполнить. Введите gpedit.msc и нажмите ОК. Откроется редактор групповой политики. В Windows 10 Home Edition вам нужно будет включить GPE вручную, прежде чем вы сможете получить доступ к инструменту.

-

В редакторе групповой политики перейдите в следующее расположение: Конфигурация компьютера Административные шаблоны Компоненты Windows Службы удаленного рабочего стола Узел сеанса удаленного рабочего стола Подключения.

-

В разделе «Параметры» найдите и дважды щелкните «Разрешить пользователям подключаться удаленно с помощью служб удаленных рабочих столов».

-

Выберите «Включено», нажмите «Применить» и «ОК», чтобы сохранить изменения.

Закройте редактор групповой политики и откройте командную строку от имени администратора. Для этого введите cmd в строке поиска Windows, щелкните правой кнопкой мыши командную строку и выберите «Запуск от имени администратора».

В командной строке введите gpupdate force и нажмите Enter. Это приведет к недавним изменениям, внесенным в GPO.

9. Проверьте статус ваших служб RDP.

Службы в ОС Windows — это программные приложения без пользовательского интерфейса, которые работают в фоновом режиме и обычно запускаются автоматически по расписанию. Чтобы удаленный рабочий стол работал, службы, связанные с RDP, должны работать как в удаленной, так и в клиентской системе.

Чтобы перезапустить службы RDP:

-

Нажмите Win + R, чтобы открыть Выполнить. Затем введите services и нажмите OK.

-

В окне «Службы» найдите и щелкните правой кнопкой мыши службу «Службы удаленных рабочих столов» (TermService) и выберите «Свойства».

-

В окне «Свойства» установите для параметра «Тип запуска» значение «Автоматический» и нажмите «Применить».

-

Снова щелкните службу правой кнопкой мыши и выберите «Перезагрузить».

-

Повторите шаги для службы перенаправителя портов пользовательского режима служб удаленных рабочих столов.

10. Добавьте ключ RDGClientTransport в реестр.

Еще один способ решения проблем, связанных с подключением к удаленному рабочему столу, — настроить редактор реестра для добавления ключа RDGClientTransport. Это заставит протокол удаленного рабочего стола использовать соединение RPC / HTTP вместо HTTP / UDP.

Чтобы добавить ключ RDGClientTransport:

-

Нажмите Win + R, чтобы открыть Выполнить. Введите regedit и нажмите ОК, чтобы открыть редактор реестра.

-

В редакторе реестра перейдите в следующее место. Компьютер HKEY_CURRENT_USER SOFTWARE Microsoft Клиент терминального сервера

-

Щелкните правой кнопкой мыши ключ клиента сервера терминалов и выберите «Создать»> «Значение DWORD (32-разрядное)».

-

Переименуйте значение как RDGClientTransport.

-

Затем дважды щелкните вновь созданные значения и введите 1 в поле «Значение данных». Щелкните ОК, чтобы сохранить изменения.

Теперь вы можете подключиться к удаленному рабочему столу без ошибок

Удаленный рабочий стол — удобный инструмент, доступный в Pro-версии Windows 10. Однако иногда вы можете столкнуться с проблемами, связанными с подключением, по разным причинам, включая отключенный удаленный рабочий стол, автономный хост-компьютер и проблемы с сетью. В зависимости от состояния вашего компьютера вам может потребоваться выполнить один или несколько шагов по устранению неполадок, чтобы устранить эту ошибку.

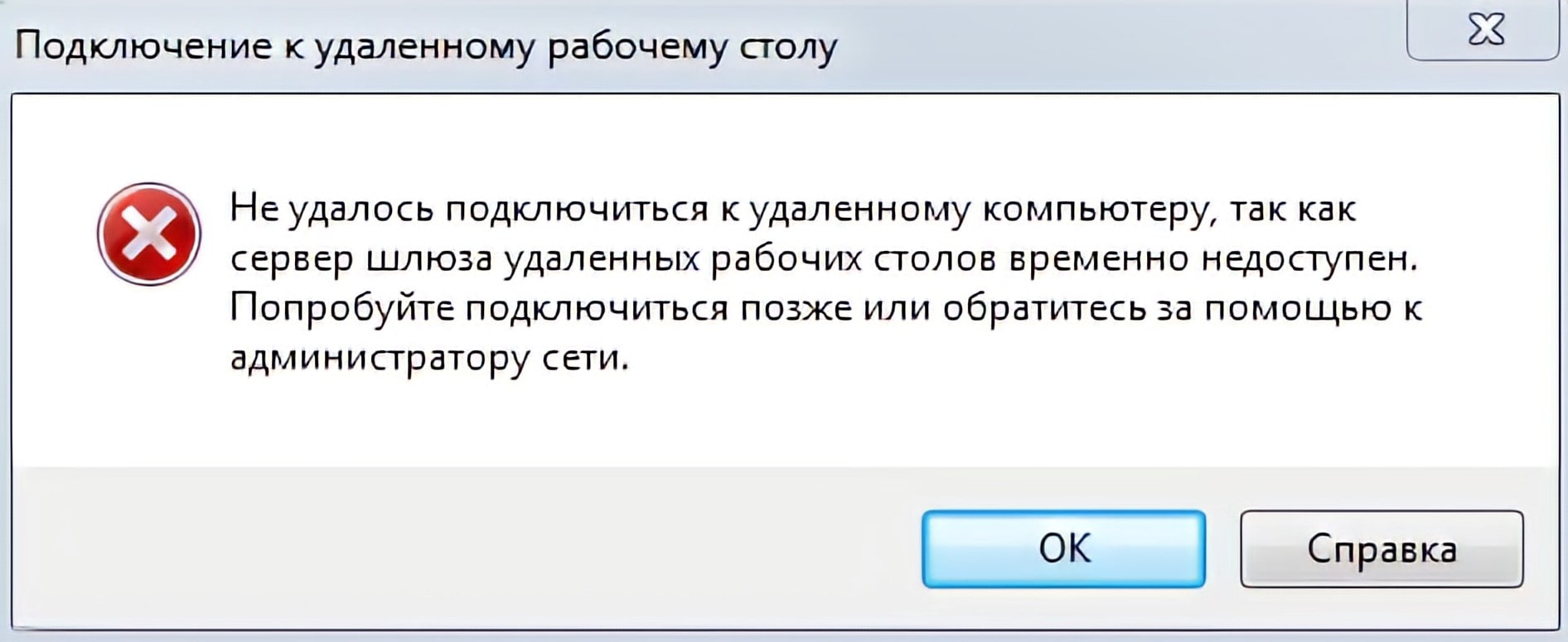

В последнее время всё чаще у пользователей Windows 7 возникает ошибка при подключении к удаленному рабочему столу на Windows Server 20162019 через шлюз удаленных рабочих столов.

Ошибка следующая — “Не удалось подключиться к удаленному компьютеру, так как сервер шлюза удаленных рабочих столов временно недоступен. Попробуйте подключиться позже или обратитесь за помощью к администратору сети.”

Рисунок 1 — Ошибка подключения к серверу

Данная ошибка происходит из-за того что “Подключение к удаленному рабочему столу (mstsc.exe)” не поддерживает протокол удаленного рабочего стола 8.1.

Рисунок 2 — Старая версия утилиты ms

Причина — не стоят обновления на Windows 7. В этом случае можно установить все обновления на Windows 7 через центр обновления Windows.

Рисунок 3 — Центр обновления Windows

Второй способ — установить требуемые обновления вручную.

Обновления нужно ставить в зависимости от разрядности ОС Windows 7 (32 или 64-битной).

Обновления устанавливаются в следующем порядке:

- Windows6.1 — KB2574819-v2

- Windows6.1 — KB2830477

- Windows6.1 — KB2857650

- Windows6.1 — KB2913751

Компьютер перезагрузится один раз.

После обновления мы получаем “Подключение к удаленному рабочему столу (mstsc.exe)” версии 6.3.9600 с возможностью подключаться к Windows Server 20162019:

Рисунок 4 — Версия после обновления

Требуется помощь? Напишите в наш чат!

Содержание

- Невозможно подключиться к удаленному ПК

- Причина 1: Отключение удаленного управления

- Причина 2: Отсутствие пароля

- Причина 3: Спящий режим

- Причина 4: Антивирус

- Причина 5: Обновление безопасности

- Причина 6: Сторонние программы для шифрования

- Альтернативное решение: Программы для удаленного подключения

- Заключение

- Вопросы и ответы

Удаленные подключения используются для обмена информацией между компьютерами. Это могут быть как файлы, так и данные для настроек системных параметров и администрирования. Довольно часто при работе с такими подключениями возникают различные ошибки. Сегодня мы разберем одну из них – невозможность соединения с удаленным компьютером.

Невозможно подключиться к удаленному ПК

Проблема, о которой пойдет речь, возникает при попытке получить доступ к другому ПК или серверу с помощью встроенного в Windows RDP-клиента. Мы его знаем под именем «Подключение к удаленному рабочему столу».

Данная ошибка возникает по нескольким причинам. Далее мы подробнее поговорим о каждой и приведем способы решения.

Читайте также: Подключение к удаленному компьютеру

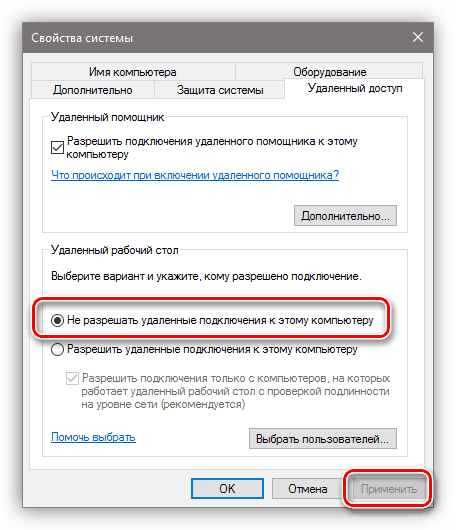

Причина 1: Отключение удаленного управления

В некоторых случаях пользователи или системные администраторы выключают возможность удаленного подключения в настройках системы. Делается это в целях повышения безопасности. При этом изменяются некоторые параметры, отключаются службы и компоненты. Ниже приведена ссылка на статью, описывающую данную процедуру. Для того чтобы обеспечить удаленный доступ, необходимо включить все опции, которые мы в ней отключали.

Подробнее: Отключаем удаленное управление компьютером

Локальные групповые политики

На обоих компьютерах также необходимо проверить, не отключен ли компонент RDP в настройках локальных групповых политик. Данная оснастка присутствует только в профессиональных, максимальных и корпоративных редакциях ОС Windows, а также в серверных версиях.

- Для доступа к оснастке вызываем строку «Выполнить» комбинацией клавиш Windows+R и прописываем команду

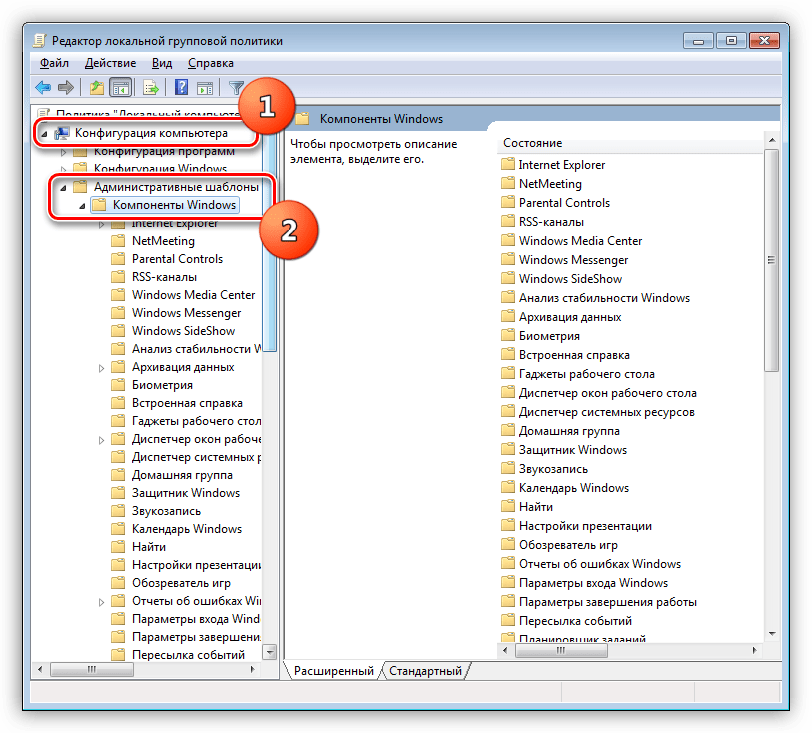

gpedit.msc - В разделе «Конфигурация компьютера» открываем ветку с административными шаблонами, а затем «Компоненты Windows».

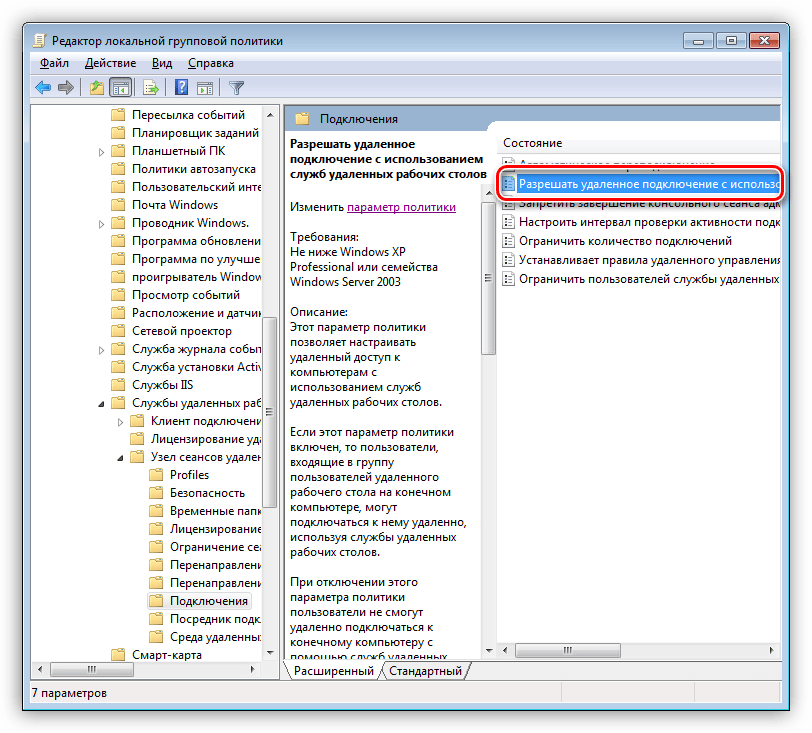

- Далее по очереди раскрываем папки «Службы удаленных рабочих столов», «Узел сеансов удаленных рабочих столов» и кликаем по подпапке с настройками подключений.

- В правой части окна дважды кликаем по пункту, разрешающему удаленное подключение с использованием служб удаленных рабочих столов.

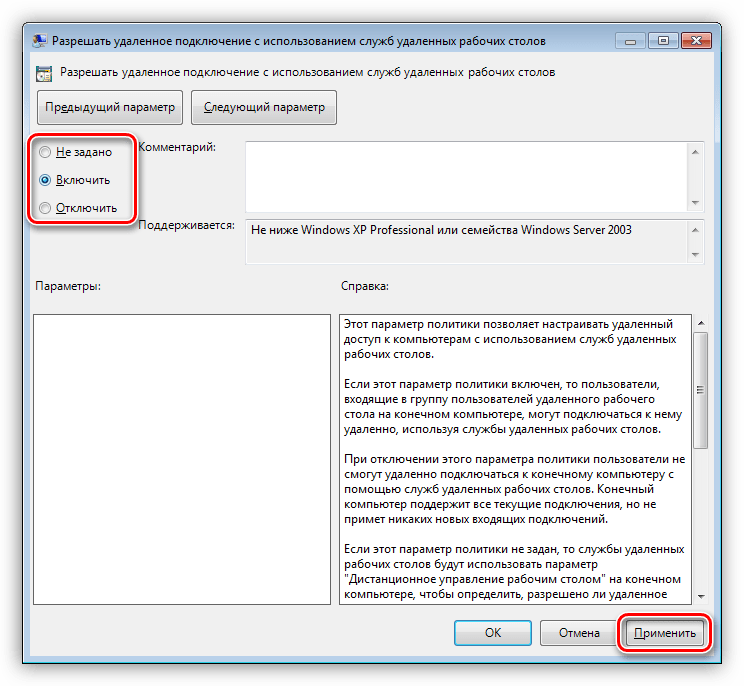

- Если параметр имеет значение «Не задано» или «Включить», то ничего не предпринимаем, в противном случае ставим переключатель в нужное положение и жмем «Применить».

- Перезагружаем машину и пробуем получить удаленный доступ.

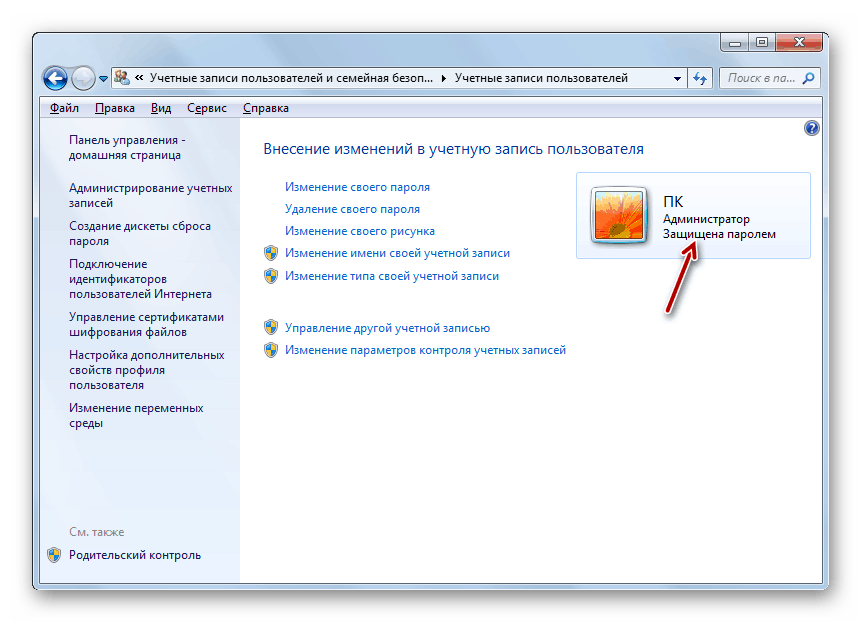

Причина 2: Отсутствие пароля

Если на целевом компьютере, а точнее, на учетной записи того пользователя, по которым мы входим в удаленную систему, не установлена защита по паролю, то подключение выполнить не удастся. Для того чтобы исправить ситуацию, необходимо создать пароль.

Подробнее: Устанавливаем пароль на компьютер

Причина 3: Спящий режим

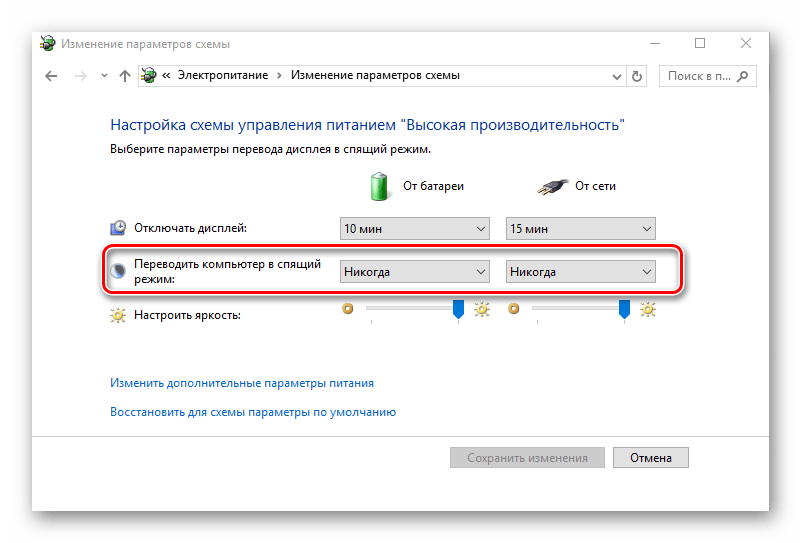

Спящий режим, включенный на удаленном ПК, может воспрепятствовать нормальному соединению. Решение здесь простое: необходимо отключить данный режим.

Подробнее: Как отключить спящий режим на Windows 10, Windows 8, Windows 7

Причина 4: Антивирус

Еще одной причиной невозможности подключения может стать антивирусное программное обеспечение и входящий в его состав брандмауэр (файервол). Если такой софт установлен на целевом ПК, то его необходимо временно отключить.

Подробнее: Как отключить антивирус

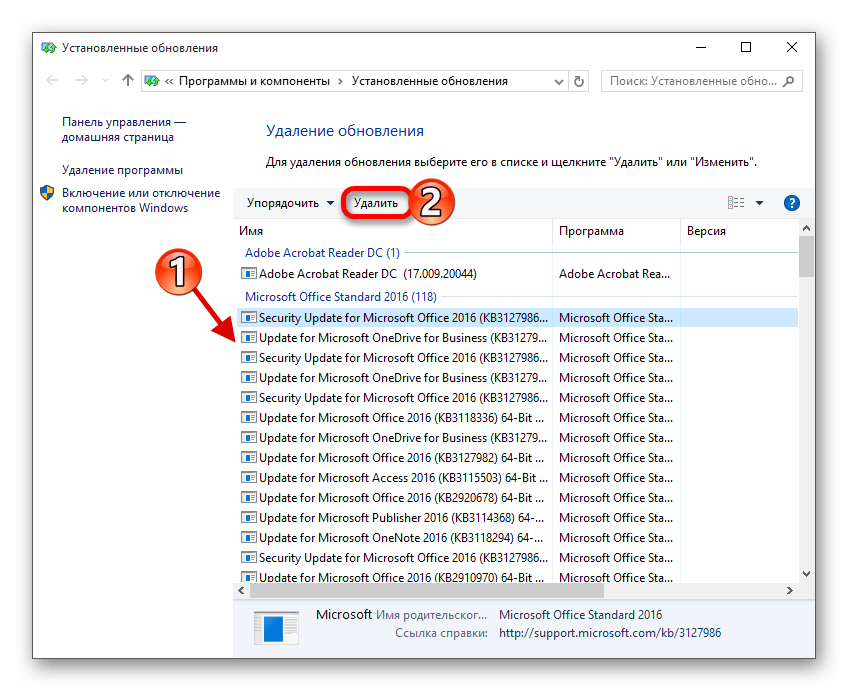

Причина 5: Обновление безопасности

Данное обновление под номером KB2992611 призвано закрыть одну из уязвимостей Windows, связанную с шифрованием. Варианта исправления ситуации два:

- Полное обновление системы.

- Удаление этого апдейта.

Подробнее:

Как обновить систему Windows 10, Windows 8, Windows 7, Windows XP

Как удалить обновление в Windows 10, Windows 7

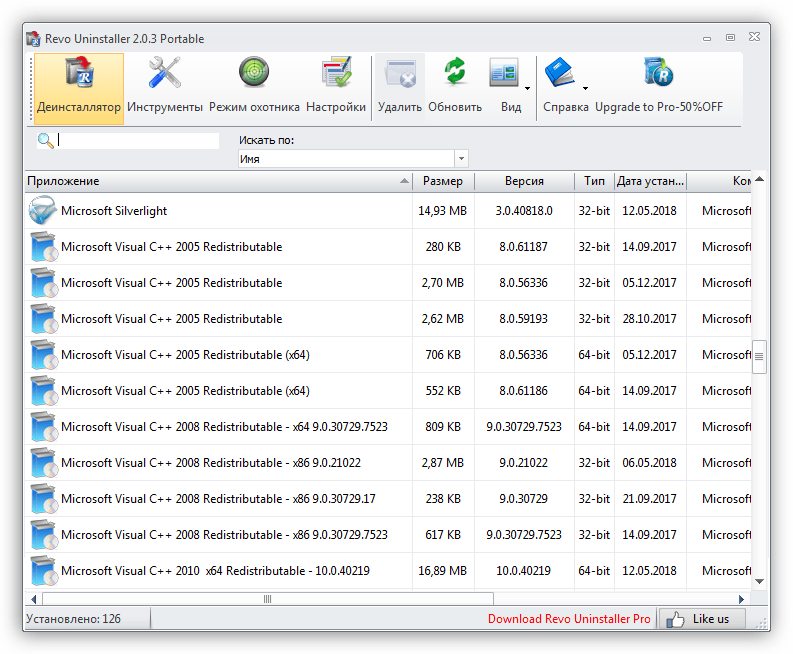

Причина 6: Сторонние программы для шифрования

Некоторые программы, такие, как, например, КриптоПро, могут стать причиной возникновения ошибки удаленного подключения. Если вы пользуетесь подобным софтом, то его необходимо удалить с компьютера. Для этого лучше использовать Revo Uninstaller, так как кроме простого удаления нам еще придется почистить систему от оставшихся файлов и параметров реестра.

Подробнее: Как с компьютера удалить неудаляемую программу

Если без использования криптографического софта обойтись нельзя, то после удаления установите самую последнюю версию. Обычно такой подход помогает решить проблему.

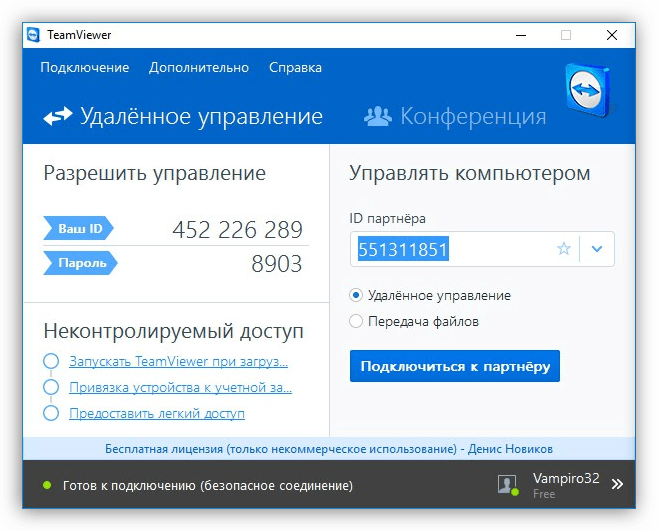

Альтернативное решение: Программы для удаленного подключения

Если инструкции, приведенные выше, не помогли решить проблему, то обратите внимание на сторонние программы для удаленного управления компьютерами, например, TeamViewer. Его бесплатная версия обладает достаточным функционалом для полноценной работы.

Подробнее: Обзор программ для удаленного администрирования

Заключение

Причин, приводящих к невозможности выполнения подключения к удаленному рабочему столу с помощью RDP-клиента, великое множество. Мы привели способы устранения самых распространенных из них и, чаще всего, этого бывает достаточно. В случае повторного появления ошибки сэкономьте свое время и нервы, воспользовавшись сторонним клиентом, если такое возможно.

На чтение 15 мин. Просмотров 1.9k. Опубликовано 20.04.2021

Ошибка удаленного рабочего стола « Произошла внутренняя ошибка » часто вызвана настройками RDP или его локальной групповой политикой безопасности. Было довольно много отчетов, в которых говорится, что пользователи не могут использовать клиент подключения к удаленному рабочему столу для подключения к другой системе. Согласно сообщениям, эта проблема возникла неожиданно и не была вызвана каким-либо конкретным действием.

После нажатия кнопки «Подключиться» клиент подключения к удаленному рабочему столу зависает, а затем через несколько секунд появляется сообщение об ошибке. Поскольку подключение к удаленному рабочему столу используется многими пользователями в своих деловых или личных целях, эта ошибка может оказаться довольно неприятной. Однако не беспокойтесь, вы сможете решить проблему, прочитав эту статью.

Содержание

- Что вызывает ошибку «Произошла внутренняя ошибка» в Windows 10?

- Решение 1. Измените настройки подключения к удаленному рабочему столу

- Решение 2. Повторное присоединение к домену

- Решение 3. Изменение значения MTU

- Решение 4. Изменение безопасности RDP в группе Редактор политик

- Решение 5. Отключение аутентификации на уровне сети

- Решение 6. Перезапуск службы удаленного рабочего стола

- Решение 7. Отключите VPN-соединение

- Решение 8. Перенастройте локальную политику безопасности

- Решение 10. Разрешение удаленных подключений

- Решение 11. Изменение запуска службы

- Решение 12. Включите постоянное кэширование растровых изображений

- Решение 13: Отключение статического IP-адреса на компьютере

- Решение 14. Перенастройка SonicWall VPN

- Решение n 15: Диагностика подключения с помощью командной строки

- Решение 16. Отключите UDP на клиенте

- Метод реестра:

- Метод групповой политики

- Использование команды PowerShell

- Окончательное решение:

Что вызывает ошибку «Произошла внутренняя ошибка» в Windows 10?

Поскольку ошибка появляется неожиданно, ее конкретная причина неизвестна, однако она может возникнуть из-за одного из следующих факторов –

- Настройки подключения к удаленному рабочему столу: для некоторых пользователей ошибка была вызвана настройки клиента подключения к удаленному рабочему столу.

- Безопасность RDP: в некоторых случаях ошибка может появляться из-за безопасности протокола удаленного рабочего стола, и в этом случае вы будете необходимо изменить уровень безопасности.

- Домен компьютера: Другая причина, которая может вызвать появление ошибки, – это домен, к которому подключена ваша система. В таком случае удаление домена и последующее присоединение к нему решит проблему.

Теперь, прежде чем применять решения, представленные ниже, пожалуйста, сделайте убедитесь, что вы используете учетную запись администратора. Кроме того, мы рекомендуем следовать данным решениям в том же порядке, что и предоставлено, чтобы вы могли быстро изолировать проблему.

Решение 1. Измените настройки подключения к удаленному рабочему столу

Для начала мы попытаемся изолировать проблему, немного изменив настройки RDP. Некоторые пользователи сообщают, что их проблема была решена после того, как они установили флажок «Подключиться повторно, если соединение разорвано». Вы можете сделать это, выполнив следующие действия:

- Перейдите в меню «Пуск» , найдите Подключение к удаленному рабочему столу, и откройте его.

- Нажмите Показать параметры , чтобы открыть все настройки.

- Переключитесь на

- # strong> Опыт , а затем убедитесь, что установлен флажок “ Повторно подключаться, если соединение разорвано “.

- Попробуйте подключиться еще раз.

Сообщение об ошибке иногда возникает из-за домена, к которому вы подключили свою систему. В таких случаях удаление домена и последующее присоединение к нему решит вашу проблему.. Вот как это сделать:

- Нажмите Windows Key + I , чтобы открыть Настройки .

- Перейдите в Учетные записи , а затем перейдите на вкладку Доступ к работе или учебе .

- Выберите домен, к которому вы подключили свою систему, и затем нажмите Отключить .

- При появлении запроса на подтверждение нажмите Да .

- Отключите систему и затем перезагрузите компьютер, как будет предложено.

- После перезапуска системы вы можете снова присоединиться к домену, если хотите.

- Попробуйте снова использовать RDP.

Решение 3. Изменение значения MTU

Другой способ решения проблемы – изменить значение MTU. Максимальная единица передачи – это самый большой размер пакета, который может быть отправлен в сети. Уменьшение значения MTU может помочь в решении проблемы. Вот как это сделать:

- Чтобы изменить значение MTU, вам необходимо загрузить инструмент под названием TCP Optimizer . Вы можете скачать его отсюда.

- После загрузки откройте TCP Optimizer как администратор .

- Внизу выберите Пользовательский перед Выбрать настройки .

- Измените значение MTU на 1458 .

- Нажмите Применить изменения , а затем выйдите из программы.

- Проверьте, устраняет ли он проблему.

Решение 4. Изменение безопасности RDP в группе Редактор политик

В некоторых случаях сообщение об ошибке появляется из-за уровня безопасности RDP в групповых политиках Windows. В таких сценариях вам придется заставить его использовать уровень безопасности RDP. Вот как это сделать:

- Перейдите в меню «Пуск» , найдите Local Group Policy и откройте ‘ Изменить групповую политику ‘.

- Перейдите в следующий каталог:

- Конфигурация компьютера> Административные шаблоны> Компоненты Windows> Службы удаленного рабочего стола> Узел сеанса удаленного рабочего стола> Безопасность

- Справа найдите « Требовать использования определенного уровня безопасности для удаленных (RDP) подключений ‘и дважды щелкните его, чтобы отредактировать его.

- Если для него установлено значение « Не настроено », выберите Включено и затем перед Security Layer выберите RDP .

- Нажмите Применить , а затем нажмите OK .

- Перезагрузите систему, чтобы изменения приняли эффект.

- Попробуйте подключиться еще раз.

Решение 5. Отключение аутентификации на уровне сети

Вы также можете попытаться решить проблему, отключив уровень сети Аутентификация или NLA. Иногда проблема может быть вызвана тем, что вы или целевая система настроены на разрешение только удаленных подключений, на которых выполняется удаленный рабочий стол с NLA. Его отключение решит проблему. Вот как это сделать:

- Перейдите на Рабочий стол , щелкните правой кнопкой мыши Этот компьютер и выберите Свойства .

- Нажмите Настройки удаленного доступа .

- В разделе Удаленный рабочий стол снимите флажок “ Разрешить подключения только с компьютеров, на которых запущен удаленный рабочий стол с проверкой подлинности на уровне сети “.

- Нажмите Применить , а затем нажмите OK .

- Посмотрите, устраняет ли он проблему.

Решение 6. Перезапуск службы удаленного рабочего стола

В некоторых случаях перезапуск удаленного Desktop Service делает свое дело, поэтому на этом этапе мы перезапустим его вручную. Для этого:

- Нажмите « Windows » + « R », чтобы открыть окно «Выполнить».

- Введите « services . msc » и нажмите « Enter ».

- Дважды щелкните « Remote Desktop Service »и нажмите « Остановить ».

- Нажмите «Пуск» после ожидания не менее 5 секунд.

- Отметьте , чтобы посмотрите, сохраняется ли проблема.

Решение 7. Отключите VPN-соединение

Возможно, ваш компьютер может быть настроен на использование прокси или VPN соединение, из-за которого его интернет-соединение может быть маршрутизировано через другой сервер, и это может помешать ему правильно установить соединение. Поэтому на этом этапе мы отключим настройки прокси-сервера Internet Explorer, и вам также необходимо отключить все VPN, работающие на вашем компьютере.

- Нажмите Windows + R одновременно на клавиатуре.

- На экране появится диалоговое окно запуска, введите «MSConfig» в пустом поле и нажмите OK.

- Выберите вариант загрузки в системе в окне конфигурации и затем отметьте опцию «Безопасная загрузка» .

- Нажмите «Применить» и нажмите OK.

- Перезагрузите компьютер сейчас, чтобы загрузитесь в безопасном режиме.

- Снова нажмите те же клавиши «Windows» + «R» одновременно и введите «inetcpl.cpl» в диалоговом окне «Выполнить» и нажмите «Enter» , чтобы запустить его.

- На вашем экране появится диалоговое окно свойств Интернета, выберите оттуда вкладку « Подключения ».

- Снимите флажок « Использовать прокси-сервер для вашей локальной сети » и нажмите «ОК».

- Снова откройте MSConfig и на этот раз снимите флажок с опции безопасной загрузки, сохраните изменения и перезагрузите компьютер.

- Проверьте, сохраняется ли сообщение об ошибке.

Решение 8. Перенастройте локальную политику безопасности

Это еще один способ решить проблему, при которой вам следует использовать утилиту локальной политики безопасности. . Вы можете сделать это, выполнив следующие действия:

- Нажмите «Windows» + «R» , чтобы открыть приглашение «Выполнить».

- Введите «Secpol.msc» и нажмите «Enter» , чтобы запустить Утилита локальной политики безопасности.

- В утилите локальной политики безопасности щелкните значок «Локальные политики» , а затем выберите «Безопасность Option» на левой панели.

- На правой панели прокрутите и щелкните параметр «Системная криптография» и

- Прокрутите правую панель и найдите параметр « Системная криптография: использовать криптографические алгоритмы, совместимые с FIPS 140, включая алгоритмы шифрования, хеширования и подписи ».

- Дважды щелкните этот параметр, а затем отметьте кнопку «Включено» в следующем окне.

- Нажмите « Применить », чтобы сохранить изменения, а затем нажмите « ОК », чтобы закрыть окно. .

- Проверьте, устраняет ли это проблему на вашем компьютере.

Решение 10. Разрешение удаленных подключений

Возможно, что удаленные подключения не разрешены на вашем компьютере в соответствии с сомнительной Конфигурации системы, из-за которых эта ошибка отображается при попытке использовать RDP. Поэтому на этом этапе мы изменим этот параметр в Панели управления, а затем проверим, решит ли это эту проблему на нашем компьютере. Для этого:

- Нажмите «Windows» + «R» , чтобы запустить Run Приглашение.

- Введите «Панель управления» и нажмите «Enter» , чтобы запустить классический интерфейс панели управления.

- В Панели управления щелкните «Система и безопасность» и затем нажмите кнопку «Система» .

- В настройках системы нажмите «Расширенные настройки системы» из левой панели.

- В расширенных настройках системы щелкните вкладку « Удаленный » и убедитесь, что параметр« Разрешить подключения удаленного помощника к этот компьютер »отмечен флажком.

- В дополнение к этому, убедитесь, что вкладка« Разрешить удаленное подключение к этому компьютеру »ниже этого также проверено.

- Нажмите «Применить» , чтобы сохранить изменится, а затем нажмите «ОК» , чтобы закрыть окно.

- Проверьте, устраняет ли это действие на вашем компьютере.

Решение 11. Изменение запуска службы

Возможно, служба удаленного рабочего стола была настроена таким образом, что ей не разрешен автоматический запуск . Поэтому на этом этапе мы изменим эту конфигурацию и разрешим автоматический запуск службы. Для этого следуйте инструкциям ниже.

- Нажмите «Windows» + «R» , чтобы запустить запрос «Выполнить».

- Введите «Services.msc» и нажмите «Enter» , чтобы открыть окно управления службами.

- В окне управления службами дважды щелкните параметр «Службы удаленного рабочего стола» . а затем нажмите кнопку «Стоп» .