Установка SSL-сертификата на хостинг RU-CENTER

Если вы получили SSL-сертификат в рамках нашей акции «SSL-сертификат в подарок» или купили сертификат напрямую в RU-CENTER, то его установка на хостинг производится в автоматическом режиме. Дополнительные действия для установки сертификата не потребуются, можно сразу приступать к настройке сайта.

Если у вас еще нет SSL-сертификата, вы можете заказать его в RU-CENTER.

Специалисты RU-CENTER могут провести все необходимые операции для корректной установки SSL-сертификата на сайт за вас: оставьте заявку на оказание услуги «Настройка SSL-сертификата».

Если вы устанавливаете SSL-сертификат, выпущенный не в RU-CENTER, перейдите к пункту 2.1 этой инструкции.

Инструкцию по работе с установленными SSL-сертификатами вы можете увидеть в этой статье.

Скачайте выпущенный сертификат на ваш компьютер

1.1. На странице www.nic.ru зайдите в Раздел для клиентов, указав номер договора и пароль.

1.2. Выберите в меню пункт Услуги → SSL-сертификаты.

1.3. Перейдите по ссылке с названием сертификата.

1.4. На открывшейся странице скачайте сертификат для вашего домена, промежуточный и корневой сертификаты не потребуются.

1.5 При нажатии на пункт Приватный ключ на контактный адрес электронной почты отправляется ссылка, по которой необходимо перейти и получить ключ.

Установите сертификат в панели управления хостингом

2.1. В разделе Для клиентов выберите в меню пункт Услуги → Хостинг, почта, конструктор сайтов.

2.2. Перейдите к управлению хостингом.

2.3. В панели управления хостингом перейдите в раздел Сайты → SSL и антивирус. Затем нажмите на кнопку Установить.

2.4. Скопируйте содержимое сохраненных ранее файлов SSL-сертификата, приватного ключа вашего домена в соответствующие поля:

— SSL-сертификат на домен имеет в названии доменное имя, для которого выпущен сертификат, он загружается первым.

— При установке сертификатов, выпущенных в RU-CENTER, система автоматически устанавливает промежуточные сертификаты, загружать их вручную нет необходимости.

— Если у вашего сертификата несколько промежуточных (имеют в названии слово «intermediate») сертификатов, то необходимо загрузить их по очереди, нажав на кнопку Добавить промежуточный сертификат. Корневой («root») сертификат должен быть загружен последним, в качестве промежуточного.

— При копировании необходимо убедиться в наличии пяти тире по обе стороны от BEGIN и END. В секретном ключе не должно быть лишних пробелов, разрывов строк или дополнительных символов, которые непреднамеренно были добавлены.

— Если приватный ключ защищен паролем, введите его в соответствующее поле и нажмите кнопку Установить.

2.5 По завершении установки SSL-сертификата откроется попап с параметрами сертификата и доменными именами, для которых возможно включать SSL-сертификат.

Включая SSL-сертификат для домена второго уровня, вы включаете его и для доменов третьего уровня, если для них нет других включенных SSL-сертификатов.

Если для домена включен другой SSL-сертификат, правее названия будет отображаться значок замка, при наведении на который можно получить дополнительную информацию.

2.6. Установка завершена. Проверьте доступность сайта по протоколу HTTPS через несколько минут, обратившись к нему по адресу https://ваш_домен.

3.1. Если на вашем сайте установлена CMS, вам необходимо произвести дополнительные действия по настройке HTTPS-соединения в административной панели сайта в соответствии с документацией, и возможно, исправить ссылки, содержащие http:// в текстах на сайте.

Подробнее о настройке сайта для работы по HTTPS.

3.2. В качестве универсального способа для перенаправления запросов с протокола HTTP на HTTPS вы можете добавить в файл .htaccess следующие директивы:

RewriteEngine On

RewriteCond %{ENV:HTTPS} !on

RewriteRule ^.*$ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]

Header always set Content-Security-Policy "upgrade-insecure-requests;"

Для корректной работы должен быть включен модуль headers_module в разделе Управление веб-сервером панели управления хостингом.

Подробнее о настройке файла .htaccess.

3.3. Если после настройки перенаправления сайт отображается некорректно, то это может быть связано с наличием смешанного контента (Mixed Content).

В этом случае часть содержимого загружается на страницу сайта по небезопасному протоколу HTTP вместо HTTPS, что не позволяет считать страницу сайта полностью безопасной. Как правило, это можно исправить методом замены абсолютных ссылок на относительные, т.е. в каждом файле проекта поменять ссылки вида — https://site.ru/content/ на относительные— /content/, а для внешних ссылок указать в адресе протокол https://.

Туториал: Установка SSL-сертификата на сайт (новый интерфейс)

Туториал: Установка SSL-сертификата на сайт (новый интерфейс)

Процесс выпуска сертификата условно можно разделить на 4 этапа, в зависимости от выбранного типа:

1. Заполнение csr-запроса — происходит в личном кабинете либо до, либо после оплаты сертификата. Поэтому данный этап необходим для всех сертификатов, независимо от типа;

2. Валидация домена — происходит после заполнения csr-запроса и оплаты/активации сертификата. Необходим для всех типов сертификатов;

3. Упрощенная валидация организации или расширенная. Данный этап проверки проходят для получения сертификатов только уровня OV и EV.

4. Выпуск сертификата и получение файлов на email-адрес. Финальный этап, когда центр сертификации провёл все необходимые проверки и добавил ваш домен в реестр доверенных (т.е. домены, которым можно доверять).

После 4-го этапа можно устанавливать сертификат на сервер и переводить сайт на защищенное соединение HTTPS.

Помимо основного способа валидации домена, существуют и альтернативные. Остановимся на них более подробно.

На этапе валидации домена центру сертификации необходимо убедиться в том, что вы являетесь владельцем/администратором домена и имеете права на управление данным доменом.

Существует несколько способов прохождения проверки домена, но разные центры сертификации могут предлагать на выбор не все. И об этом нужно помнить.

Способы валидации домена

по e-mail (по почте)

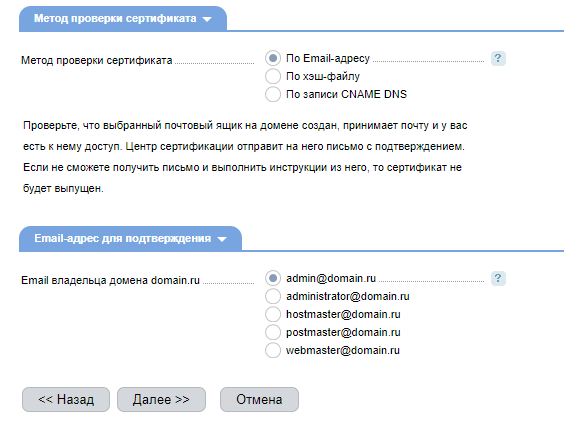

Для подтверждения по e-mail создаётся почтовый адрес на домене, который требуется защитить.

После заказа сертификата удостоверяющий центр отправляет автоматически сгенерированное письмо на этот email-адрес. В письме будет указан проверочный код и ссылка, по которой необходимо перейти, тем самым подтвердив, что вы являетесь владельцем/администратором домена.

Если у вас нет ни одного из предложенных типов email-адреса, вы можете его создать.

Любой email-адрес не подойдёт, необходимо выбрать подходящий вариант из списка допустимых email-адресов. Выберите один из типов адреса, представленных ниже:

После создания email-адреса обратитесь в нашу поддержку, мы инициализируем повторную отправку письма от Удостоверяющего центра.

Данный тип валидации является основным и доступен при заказе у всех сертификационных центров. Для SSL-сертификатов GlobalSign и Sectigo также есть альтернативные варианты валидации доменного имени, рассмотрим их отдельно.

Способ валидации сертификатов GlobalSign по записи DNS TXT

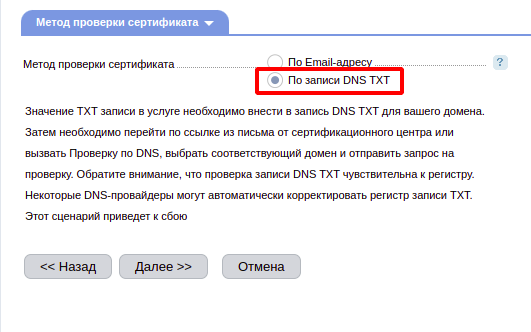

Для использования альтернативного способа при заказе сертификата выберите метод По записи DNS TXT:

При выборе данного метода потребуется разместить определенную TXT-запись на стороне серверов имён домена.

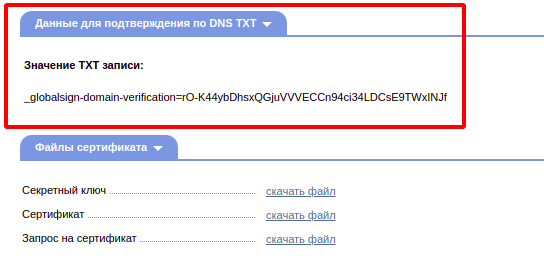

TXT-запись будет доступна в Личном кабинете после оплаты/активации сертификата в разделе Товары — SSL-сертификаты. Дважды щелкните по сертификату, в открывшейся вкладке будет раздел Данные для подтверждения по DNS TXT:

Разместите TXT-запись и убедитесь, что она доступна глобально, для этого можно использовать онлайн-сервис — https://www.nslookuptool.com/ru/

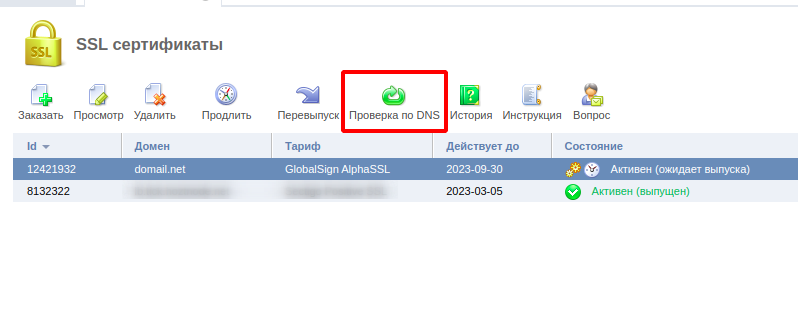

Для завершения валидации после обновления TXT-записи завершите проверку: перейдите в Личном кабинете в раздел SSL-сертификаты и нажмите кнопку Проверка DNS.

Если проверка прошла успешно — сертификат будет выпущен в течение нескольких минут. На технический email-адрес, что вы указали при оформлении заказа, будут отправлены файлы сертификата.

Рассмотрим, как добавить TXT-запись, если вы используете хостинг FirstVDS.

Для добавления TXT-записи необходим DNSmanager или ISPmanager. Данные для подключения к панели ISPmanager можно найти в письме, которое вы получили при заказе сервера. Доступы для DNSmanager указаны в Личном кабинете в Инструкции к серверу.

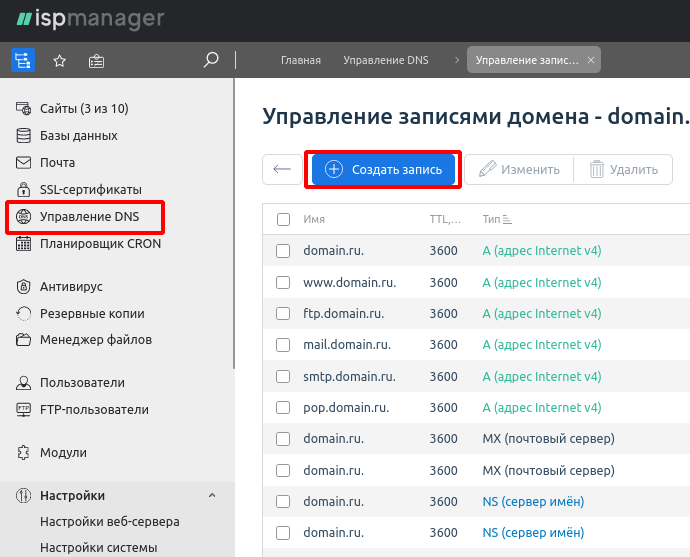

Для добавления записи в панели ISPmanager перейдите в раздел Управление DNS, выберите домен и кликните кнопку Управлять DNS записями. В открывшемся меню нажмите кнопку Создать:

Выберите тип записи TXT (текстовая запись), в поле Имя укажите доменное имя сайта, в поле Значение скопируйте TXT-запись из Личного кабинета:

Потребуется время для обновления глобального кэша DNS для TXT. Проверить, изменились ли DNS, можно, используя сервис: https://www.nslookuptool.com/ru/

Добавление TXT-записи в Личном кабинете регистратора домена или другого хостинг-провайдера происходит по аналогии.

Способы валидации сертификатов Sectigo

По хэш-файлу

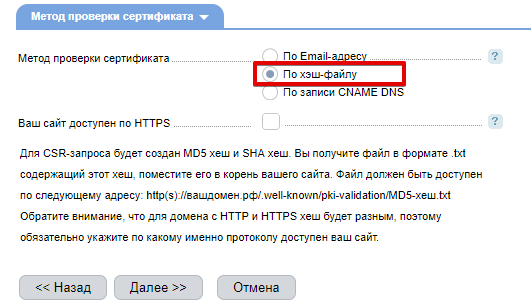

Для использования данного способа валидации при настройке сертификата в личном кабинете выберите вариант По хэш-файлу:

Для прохождения валидации домена используется простой текстовый файл в формате .txt с заданным именем и содержимым, который необходимо поместить в корневом каталоге вашего сайта, расположенного на хостинге.

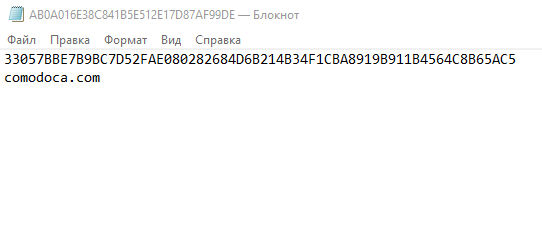

Примерный вид файла и его содержимое:

Как получить хэш-файл

После оплаты/активации сертификата вы можете:

-

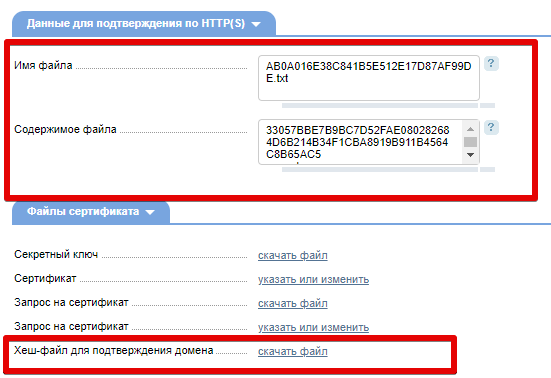

Создать файл самостоятельно. Его имя и содержимое доступны в Личном кабинете: в разделе Товары — SSL-сертификаты. Для этого кликните дважды по сертификату и в открывшемся меню перейдите в подраздел Данные для подтверждения по HTTP(S).

-

Скачать готовый файл. В разделе Товары — SSL-сертификаты, найдите подраздел Файлы сертификата и скачайте его.

-

Написать запрос в нашу поддержку. Мы отправим вам файл.

После размещения файла в корне сайта напишите запрос в нашу поддержку — для инициализации проверки домена Удостоверяющим центром. Если проверка пройдена успешно, Удостоверяющий центр выпускает сертификат и направляет файлы сертификата в письме на email-адрес, указанный в csr-запросе в качестве технического.

Данный способ валидации не поддерживается сертификатами Wildcard. Для мультидоменных сертификатов потребуется подтверждение каждого домена.

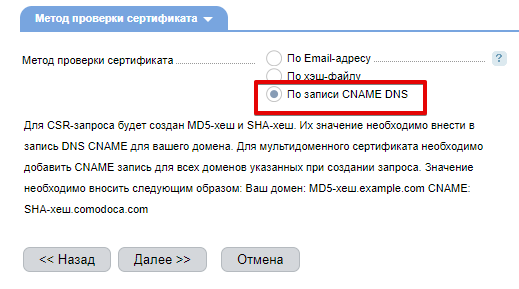

По записи CNAME DNS

Для использования данного способа валидации при настройке сертификата в личном кабинете выберите вариант: По записи CNAME DNS:

Данный способ валидации подразумевает добавление CNAME-записи для домена с уникальными данными в Личном кабинете хостинг-провайдера или регистратора домена.

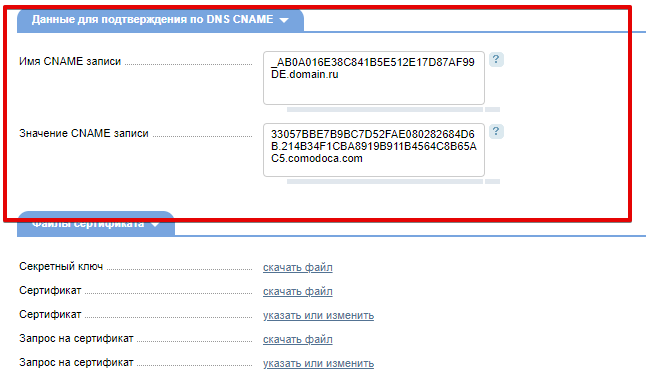

CNAME-запись доступна также, как и хэш-файл, в Личном кабинете после оплаты/активации сертификата в разделе Товары — SSL-сертификаты. Для этого кликните дважды по сертификату и в открывшемся меню перейдите в подраздел Данные для подтверждения по DNS CNAME.

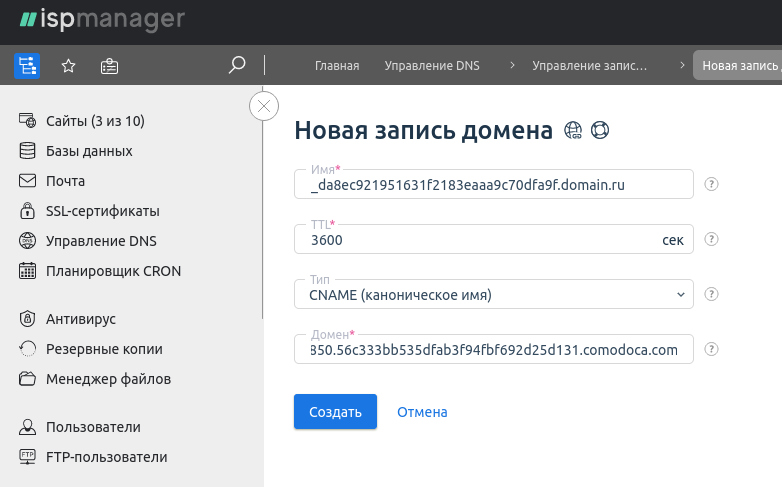

CNAME-запись имеет вид:

Рассмотрим на примере домена и сервера, зарегистрированного у FirstVDS.

Для добавления CNAME-записи необходим DNSmanager или ISPmanager. Данные для подключения к панели ISPmanager можно найти в письме, которое вы получили при заказе сервера. Доступы для DNSmanager указаны в Личном кабинете в Инструкции к серверу.

В панели ISPmanager добавить CNAME-запись можно в разделе Управление DNS. Выберите домен, кликните кнопку Управлять DNS записями и в открывшемся меню нажмите кнопку Создать запись:

Скопируйте содержимое поля Имя CNAME записи в поле Имя, а Значение CNAME записи — в поле Домен. В разделе Тип выберите значение CNAME (каноническое имя).

После создания CNAME-записи напишите запрос в нашу поддержку, для инициализации проверки домена Удостоверяющим центром. Если проверка пройдена успешно, Удостоверяющий центр выпускает сертификат и направляет файлы сертификата в письме на email-адрес, указанный в csr-запросе в качестве технического.

Важно! Потребуется время для обновления глобального кэша DNS для CNAME. Проверить, изменились ли DNS, можно, используя сервис: https://www.nslookuptool.com/ru/

Добавление CNAME-записи в Личном кабинете регистратора домена или другого хостинг-провайдера происходит по аналогии.

Теперь, зная основные и альтернативные способы валидации домена, вы можете выбрать для себя наиболее подходящий и удобный вариант.

На сайте nic.ru есть FAQ, в котором описан процесс установки SSL сертификата на свой хост. Можно купить пакет с услугой за 3 500 руб./год и они всё сделают за вас, но я пока не настолько богат, чтобы тратить такую сумму за подобную услугу.

Есть способы автоматизировать процесс, но не для данного хостера.

Буду делать то же самое своими руками.

1. Заходим на сайт sslforfree.com

В настоящее время нужно обязательно логиниться на сайт (предварительно пройдя регистрацию). Там же можно будет купить сертификат на год.

2. Указываем домен (например dentnt.trmw.ru):

3. Нажимаем зелёную кнопку «Create Free SSL Certificate»

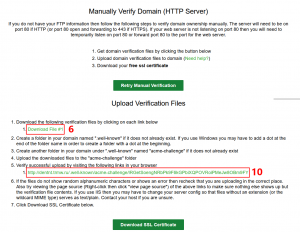

4. На следующем экране выбираем «Manual Verification»

5. Выбираем «Manually Verify Domain»

6. Откроется маленькая инструкция, где нам нужно по ссылке «Download File #1» скачать файл, у него будет сгенерированное название, поэтому здесь я его назову File1

7. Через FTP заходим на свой хост

8. Теперь нужно создать папки для проверки (создаём папку .well-known, а в ней ещё одну папку: acme-challenge.)

У меня хостер создал виртуальные папки, поэтому мне пришлось отойти от инструкции и создать необходимые папки не в корне (dentnt.trmw.ru), а в папке dentnt.trmw.rudocs

Сегодня (15.08.2020) повторил процедуру проверки, она немного изменилась — теперь папка должна быть другая:

/dentnt.trmw.ru/docs/.well-known/pki-validation

Позже переделаю инструкцию, учитывая все изменения на сайте sslforfree.com.

В итоге у меня полный путь получился такой:

dentnt.trmw.rudocs.well-knownacme-challenge

9. Копируем туда скачанный файл из п.6.

10. Возвращаемся на страницу с инструкцией и нажимаем ссылку для проверки файла:

11. После того, как вы нажали на ссылку, откроется новая страница, на которой будут примерно такие символы:

lRGetSоengNRbPk9F6kGPbiXQPOVRoiPMeJw8OВm9FY.sABfXYQLСAnNUixGSIE-HsХeowCoOwLhb1mTLGIIus112. Если в пункте 11 вместо символов отобразилась надпись вида:

Неприятная новость

Запрошенную информацию найти не удалось. Возможно, будет полезен поиск по сайту.

То скорее всего папки .well-knownacme-challenge были созданы в корне, а не в дириктории с WordPress!

Если вы увидели нужный набор символов, то можно нажимать на кнопку «Download SSL Certificate» и переходить к следующему шагу.

Установка сертификата

13. Следуем инструкции с сайта RU-CENTER, нам нужен пункт 2.1 и далее.

- В разделе Для клиентов выберите в меню пункт ▶

- Перейдите к .

- В панели управления хостингом перейдите в раздел ▶ ▶ и активируйте слайдер . Затем нажмите на кнопку Установить.

14. Необходимые ключи мы скачали в архиве в п.12, их распаковываем и загружаем на сервер согласно инструкции.

У нас три файла с ключами (вообще четыре, но один из них общий — fullchain.pem, который объединяет в себе приватный и промежуточный, поэтому его не считаем):

- cert.pem — Сертификат

- chain.pem — Промежуточный сертификат

- privkey.pem — Приватный ключ сертификата

Если есть опасения за сохранность ключей, данную процедуру лучше делать с чистой машины, из под браузера без дополнений, тогда шанс того, что ключи перехватят будет минимален.

Важное замечание

Ключи выдаются сроком на 90 дней. На данном хостинге нет возможности подключить плагины для автоматического перевыпуска бесплатных ключей и их подключения. Уведомления о том, что заканчивается срок действия ключей приходит на почту за несколько дней до окончания срока действия сертификата. Поэтому нужно вручную делать повторение всей этой процедуры примерно каждые два месяца!

*. Папку .well-known теперь можно удалить.

SSL For Free (она же ZeroSSL) выдаёт бесплатные сертификаты только три раза, после чего придётся приобрести коммерческий план минимум с тарифом Basic! Который стоит 10$ в месяц! Так что генерируем сертификат у Let’s Encrypt!

- Об авторе

- Недавние публикации

Добрый день!

Купил SSL сертификат для работы с яндекс.деньгами на сайте https://www.isplicense.ru/services/ssl-sert/rapidssl/.

В разделе «Веб сервер» -> «SSL сертификаты» внес данные своего сертификата. Вышло сообщение «В настоящее время ваш SSL-сервер работает, используя заданный вами SSL-сертификат.»

Несколько вопросов:

1. При проверке тут https://cryptoreport.rapidssl.com/checker/views/ce… вижу, что не установлен промежуточный сертификат. Создал папку /usr/local/ssl/crt и положил сертификат туда, все равно не срабатывает

2. При просмотре на nic.ru в разделе «Установленный SSL-сертификат» — все поля в Выдан (кроме домена) пустые. Так и должно быть?

Как настроить ssl на nic.ru?

Спасибо!

Недавно решал данную проблем. Хостинг nic.ru не очень клиентоориентирован и хочет чрезмерно много за обычный ssl сертификат. А хочется подешевле и бесплатно — Let’s Encrypt. К слову, хостинг reg.ru тоже не предполагает автоматом установки сертификата SSL для домена. Решение подойдет и ему и любому хостингу.

Актуальность статьи на март 2022 года.

Итак, сначала был создан ssh пользователь. получилось поставить CerBot, но на этапе выпуска сертификата потребовались root права, которые как известно получить на обычном шаред хостинге нереально, либо долго, т.к. с саппортом спорить там бесполезно.

Было решено искать другое решение. и нашлось.

NB! Сразу скажу, что для установки ssl сертификата на сайт, хостинг требует выделенный IP-адрес (у нас он был).

UPD 2022:

Дабы не зависеть от санкций и хотелок тех или иных сайтов пошел искать решение на сайте Let’s Encrypt. Благо теперь там куча вариаций по генерации.

Решение на php с автоматическим продлением, хотя установка на хостинге все равно делается руками.

Все что нужно — это доступ к файлам на сервере (FTP или через встроенный файл-менеджер)

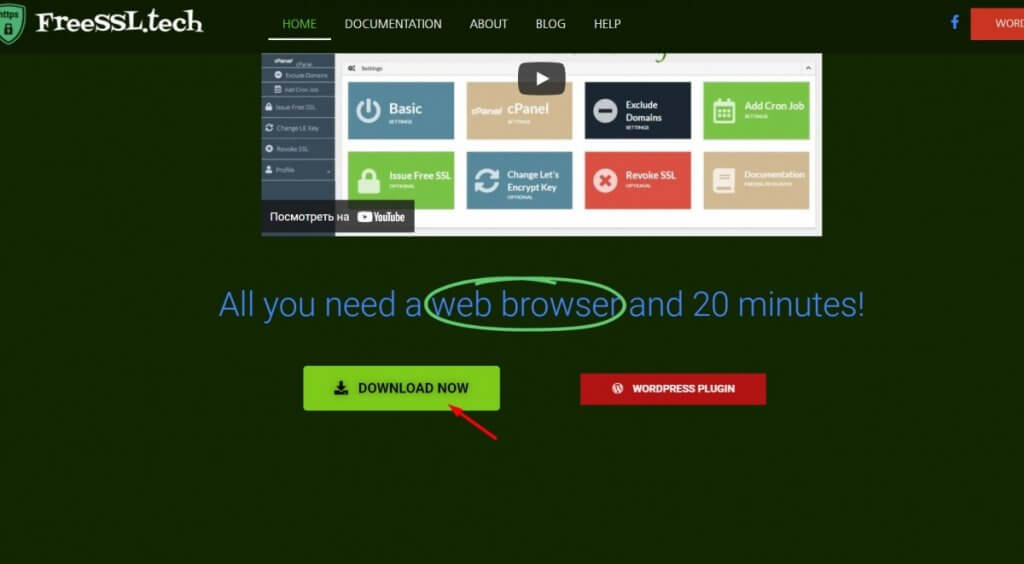

1. Итак заходим на сайт https://freessl.tech/

2. Скачиваем архив (скачивание происходит как заказ в интернет-магазине). После оформления получаем ссылку на скачивание.

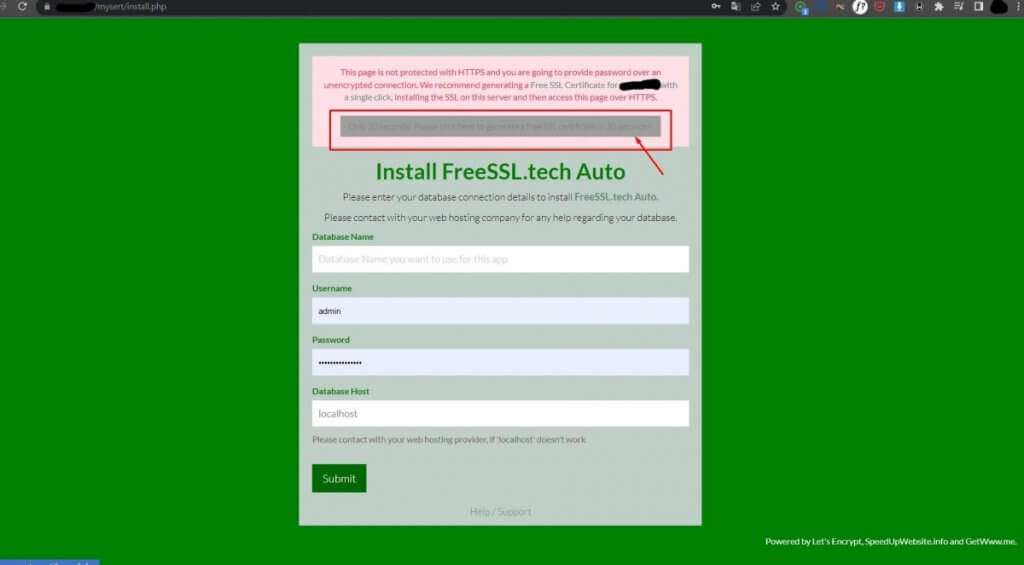

3. Далее распаковываем архив у себя на компе в папке будет еще 1 папка. можно закинуть ее в корень нашего сайта и там переименовать как угодно. Я переименовал папку в «mysert».

После переименования вводим в адресной строке браузера «ваш сайт/mysert». Если все сделано правильно, видим окно интерфейса с генерацией сертификата.

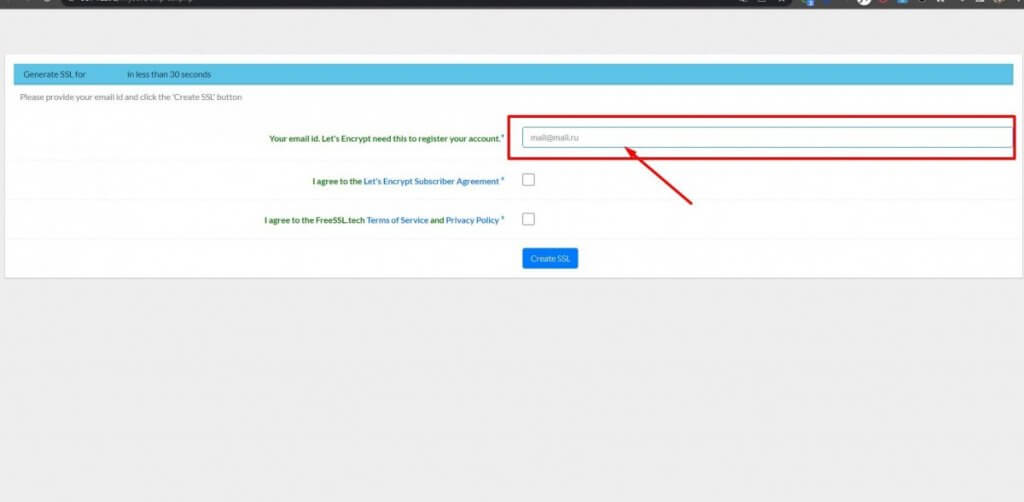

4. Наверху есть кнопка для быстрой генерации ключей. Если вы хотите , чтобы ключи генерировались автоматом, то нужно создать базу данных и ввести данные ниже в окне (на сайте есть мануал, хотя смысл от него, если все равно кличи надо руками прописывать на хостинге). Нажимаем кнопку, далее страница ввода e-mail (обязательно) и соглашаемся с условиями. После жмем кнопку и ждем несколько секунд.

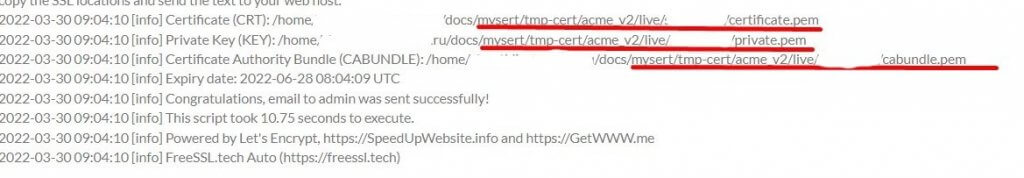

5. После генерации получаем окно с результатами, наши главные строки со ссылками на папку, где лежать сертификаты.

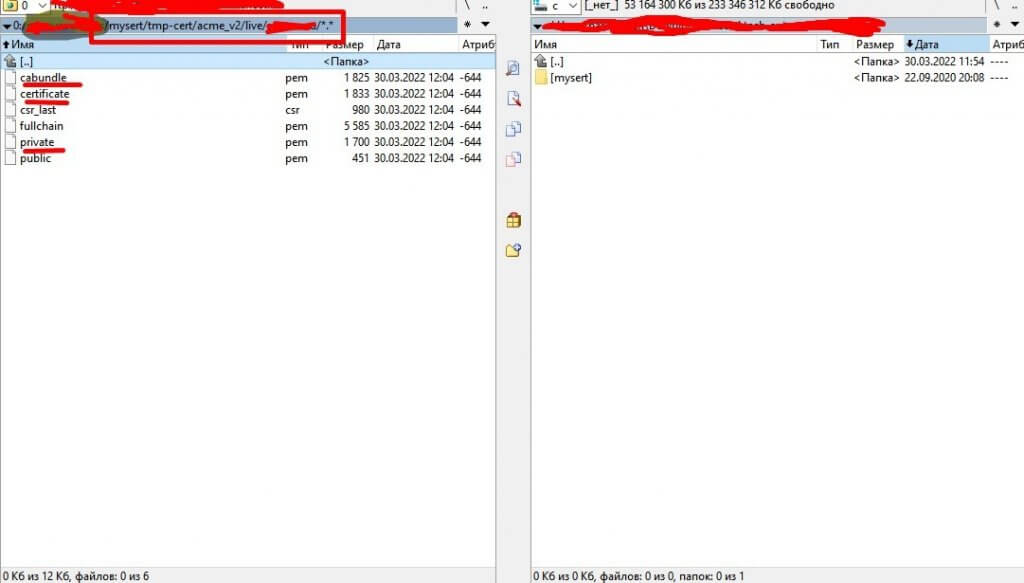

6. Далее идем в паку, в которой сохранены сертификаты на хостинге, через total или файл-менеджер хостинга.

Мы выпустили сертификат SSL, поздравляю!

Нужно скачать 3 файла: certifacate (наш сертификат), private (наш приватный ключ), cabundle (промежуточный сертификат).

7. Теперь надо добавить сертификат в панель управления хостингом nic.ru:

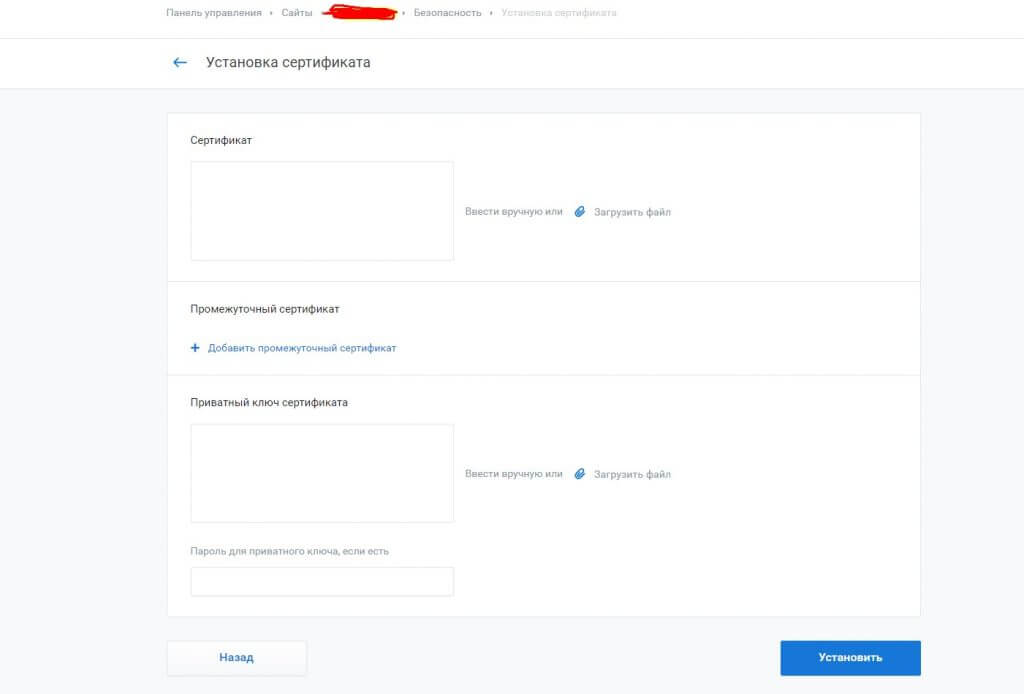

Заходим под своим логином. Выбираем управление услугами: хостинг, почта, конструктор сайтов — сайты (выбираете нужный сайт и жмете на его название) — безопасность — жмете галку ssl сертификат и жмете кнопку установить.

После этого панель предложит загрузить файлы сертификата.

8. Грузите файлы сертификата: в окно сертификат — файл certificate- в окно приватный ключ файл с буквами key на конце, в окно с промежуточным сертификатом грузим -cabundle.

9. Сохраняем и радуемся! Перезагружаем сервер чтобы обновления вступили в силу.

P.S. Инструкция для добавления на nic.ru подходит и для других хостингов, хотя все уже сами предлагают автоматом сертификаты при размещении сайтов на их хосте.

Если сайт находится в режиме ручного управления, а не автоматического (по умолчанию), то переводим сайт в режим автоматического управления (предварительно сохранив файлы конфигурации сайта apache в другую папку (он будет перезаписан) и добавляем по инструкции. Потом файл с конфигурацией добавляем обратно перезаписью.

Вот так.

UPD 2021:

Появился сайт https://freessl.org/ обещают безлимитные сертификаты по 90 дней. сделал 1 посмотрим что дальше. Схема идентичная для всех. Сервис кривой и возможно не поддерживается более, валидация я пройти не смог.

UPD: с середины мая 2020 года они удалили все учётки, и теперь надо заново регистрироваться. С марта 2022 сервис прекратил выдачу бесплатных сертификатов для доменов зоны RU в связи с санкциями (политика и здесь). Теперь сервис стал партнером ZEROSSL и вроде как бесплатный, но с ограничениями в 3 домена. Теперь на free-аккаунте Вы можете иметь 3 домена и продлевать их каждые 90 дней. Сверху- плати. Я просто завел 2 аккаунта, т.к. у меня больше 3 доменов. В остальном немного изменился интерфейс, но порядок действий тот же!

наткнулся на сайт https://freessl.space/ дает без регистрации на 90 дней сертификаты. установил на 2 сайта. все ок. проверим что дальше будет. Сайт не открывается в августе 2021 года. жаль много сертов сделал для своих сайтов.

.png)

(1).png)

.png)

(4).png)

.png)