Содержание

- 0x112f rdp windows 10

- Код 0x112f и ветка реестра

- Пользователь без логина

- Ошибка протокола подключения к удаленному рабочему столу 0x112f

- ОТВЕТЫ

- Ответ 1

- Ответ 2

- Ответ 3

- Ответ 4

- Ответ 5

- Ответ 6

- question

- protocol error code 0x112f on local machine, solved when logged onto

- 2 Answers

- Nav view search

- Навигация

- Удаленный компьютер отключил сеанс, из-за ошибки в протоколе лицензирования

- Решение 1. Можно отключить UAC как это сделать смотрите здесь.

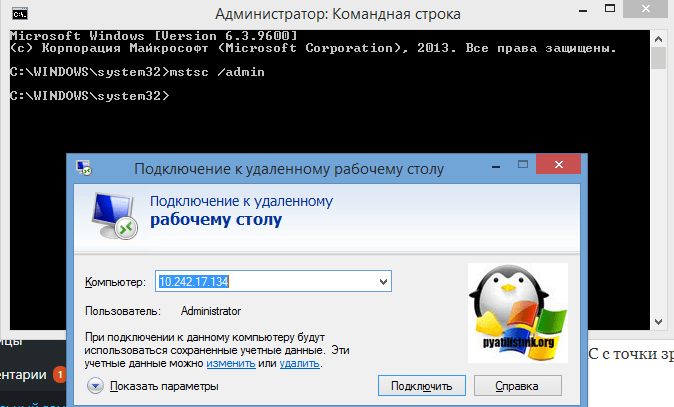

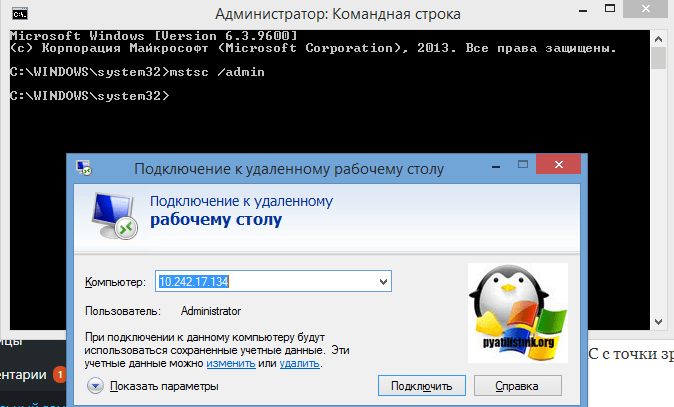

- Решение 2. Запустить можно вот так:

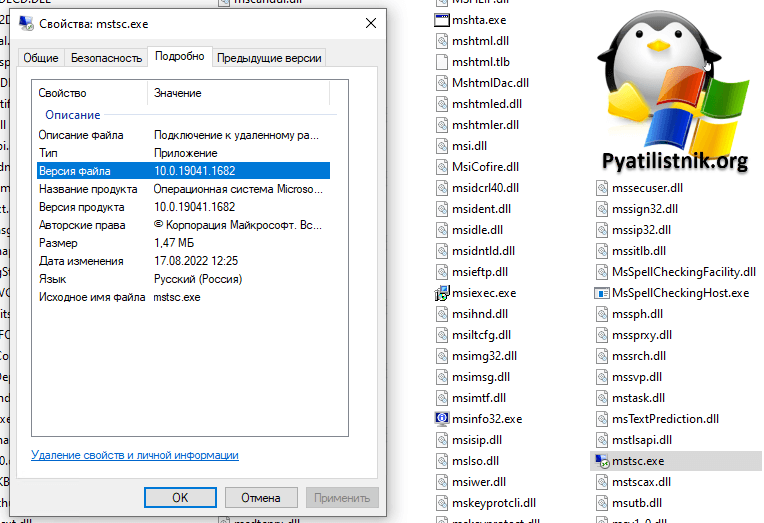

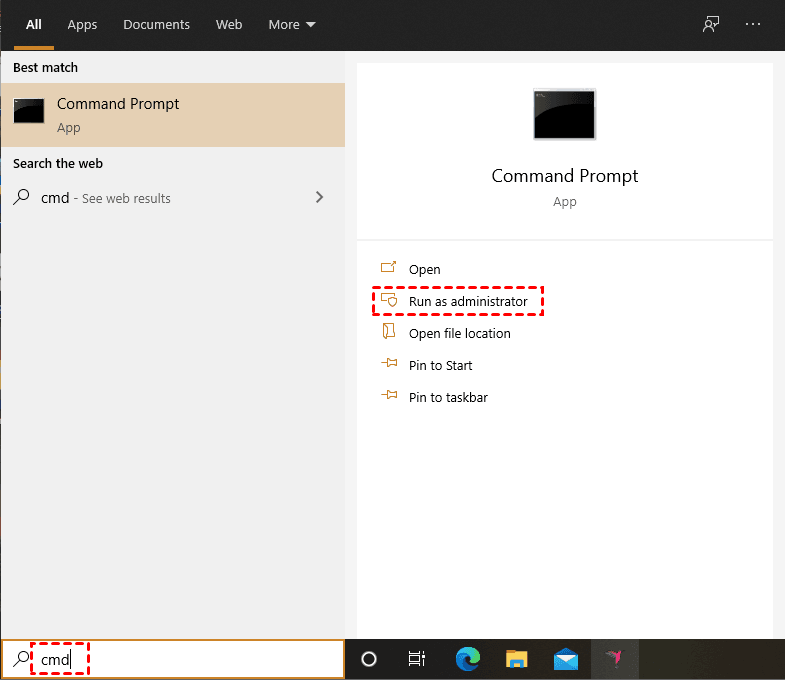

- Решение 3. Запустите командную строку от имени администратора и введите команду mstsc.exe

- Устранение неполадок с подключениями к Удаленному рабочему столу

- Проверка состояния протокола RDP

- Проверка состояния протокола RDP на локальном компьютере

- Проверка состояния протокола RDP на удаленном компьютере

- Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере

- Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере

- Изменение блокирующего объекта групповой политики

- Проверка состояния служб RDP

- Проверка состояния прослушивателя протокола RDP

- Проверка состояния прослушивателя RDP

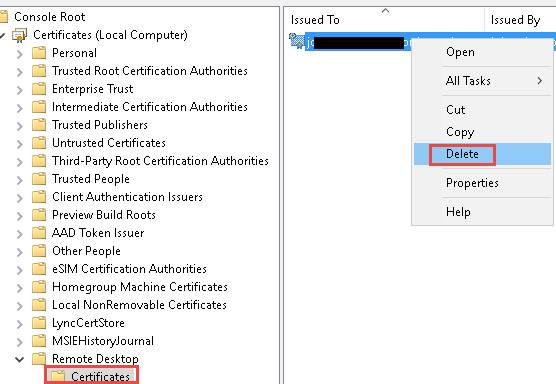

- Проверка состояния самозаверяющего сертификата протокола RDP

- Проверка разрешений для папки MachineKeys

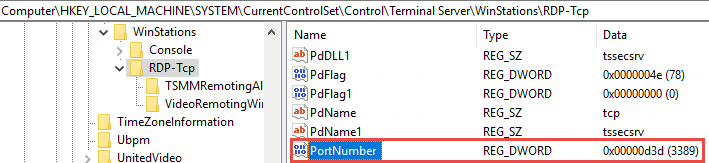

- Проверка порта прослушивателя протокола RDP

- Проверка того, что другое приложение не пытается использовать тот же порт

- Проверка блокировки порта протокола RDP брандмауэром

0x112f rdp windows 10

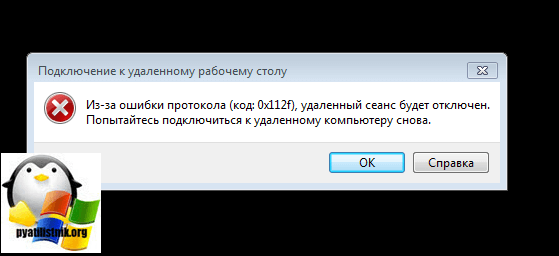

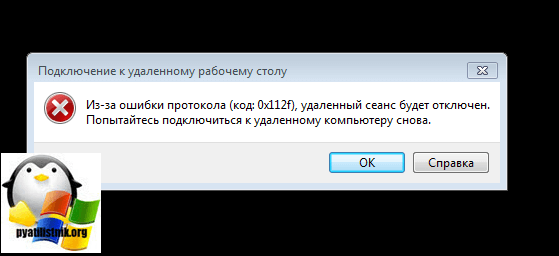

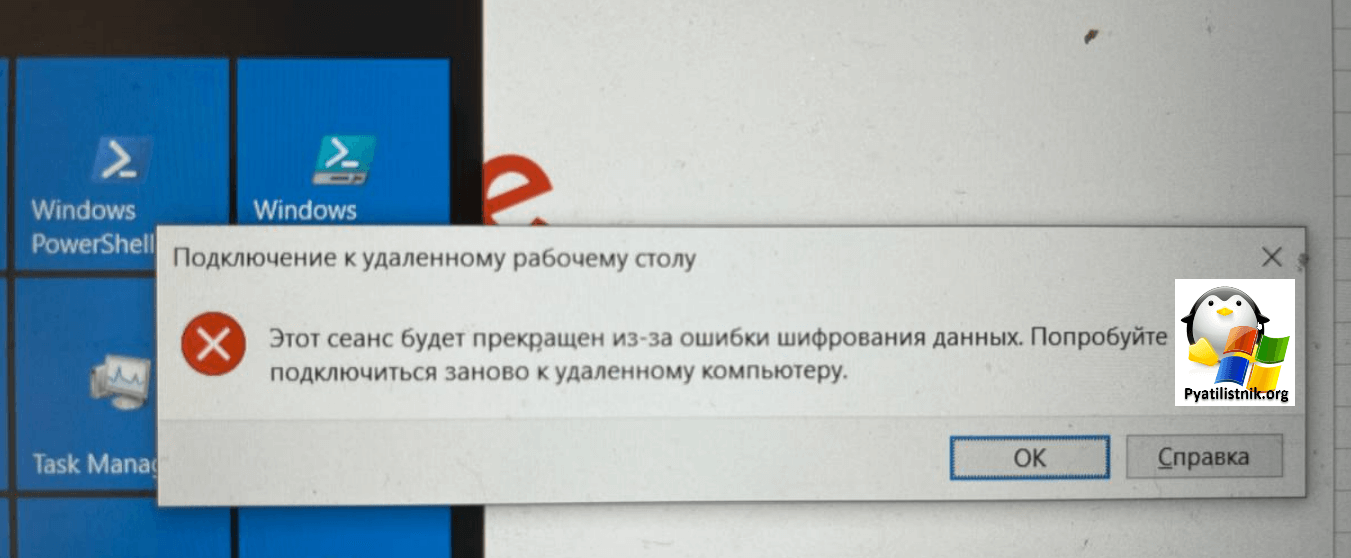

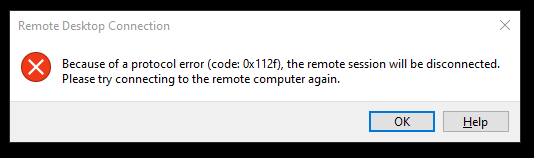

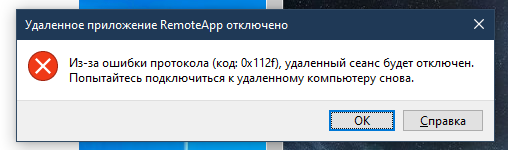

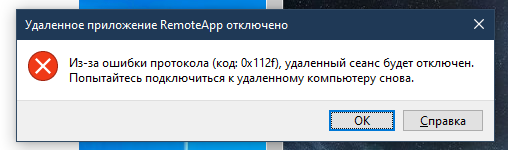

Добрый день уважаемые читатели и подписчики, продолжаем наше изучение компьютеров и серверных технологий, в прошлый раз мы с вами решили проблему с бесконечным обновлением Windows 8.1, сегодня же мы рассмотрим ситуацию, когда при попытке удаленного подключения по RDP, у вас появляется ошибка «Из-за ошибки протокола (код: 0x112f), удаленный сеанс будет отключен. Попытайтесь подключиться к удаленному компьютеру снова.» и так по кругу. Давайте разбираться в чем причина и решение.

Как выглядит данная ошибка, после чего человека выкидывает на окно у вводом логина и пароля в RDP.

У этой вещи две возможные проблемы:

Код 0x112f и ветка реестра

Как я и писал выше, проблема в том, что при подключении, вас проверяет UAC и у вашей учетной записи не хватает прав на создание нужных разделов реестра. Видимо кто-то удалил сервер терминалов и сервер лицензий. Так как отключение UAC с точки зрения безопасности не самый лучший вариант, то выход такой, откройте командную строку с правами администратора и введите команду

Пользователь без логина

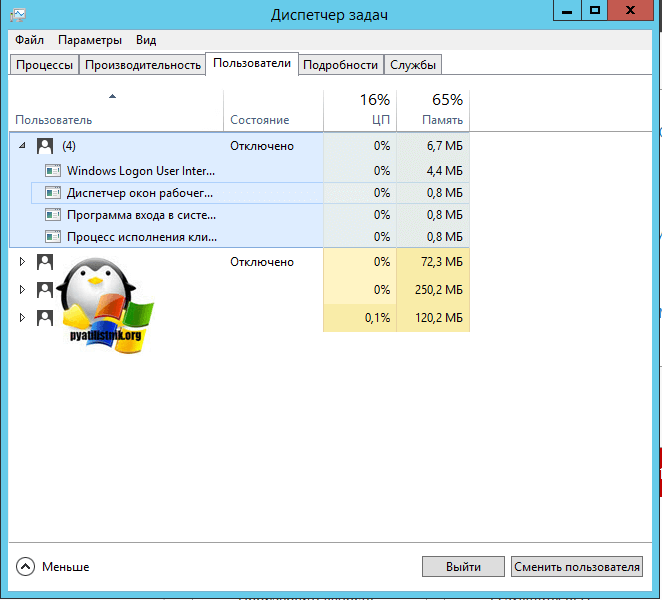

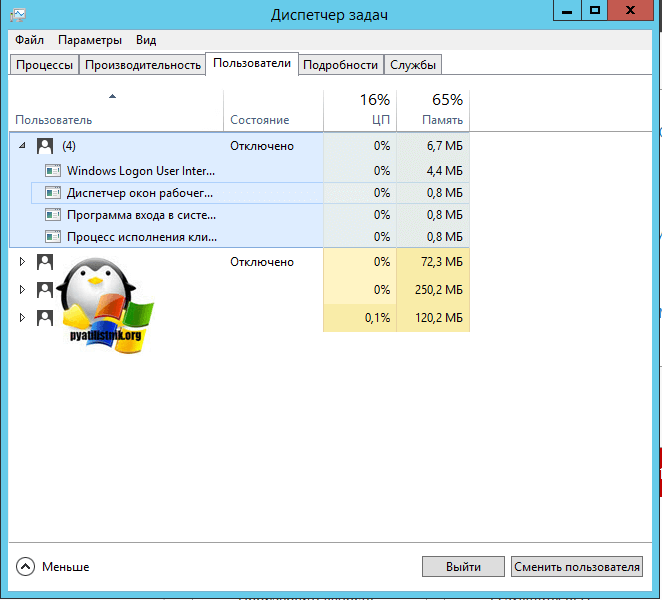

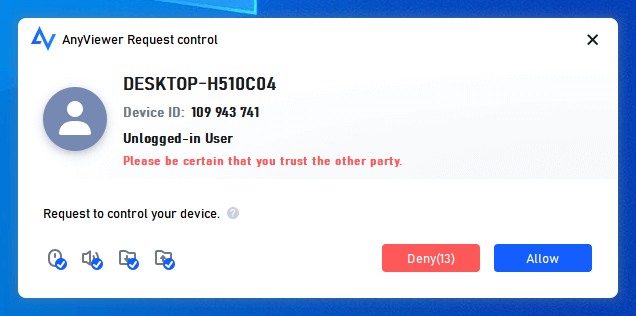

Совсем недавно я увидел вот такую интересную ситуацию, один из сотрудников написал, что не может получить доступ к своей виртуальной машине, проверив RDP подключение, увидел ошибку 0x112f. Зайдя через терминальный вход, я обнаружил, что в диспетчере задач, зависла сессия нужного мне сотрудника и еще была странная сессия пользователя не имеющего имени, разлогинев их, вся ситуация нормализовалась и пользователь смог совершить вход на сервер.

Как говорится, а ларчик, то просто открывался.

Источник

Ошибка протокола подключения к удаленному рабочему столу 0x112f

Когда я пытаюсь подключиться к Windows 2012 Server с помощью подключения к удаленному рабочему столу, я подключен примерно на 1 секунду. а затем отключен со следующей ошибкой:

Из-за ошибки протокола (код: 0x112f) удаленный сеанс будет отключен.

До вчерашнего дня соединение работало нормально, без ошибок, никаких изменений в сервере. Я никогда не видел эту ошибку раньше. Я попытался уменьшить параметры внешнего вида на панели «Опыт» (найденный как возможное решение для аналогичной ошибки), но без результата.

ОТВЕТЫ

Ответ 1

Перезагрузка сервера помогла, я снова смогу подключиться к серверу.

Ответ 2

Эта ошибка может быть вызвана недостаточной памятью на сервере RDP.

После нескольких попыток с этой ошибкой RDP удалось получить соединение с сервером, и я смог остановить использование фиктивной службы, потребляющей слишком много памяти. Это можно сделать также с sysinternals или sc.

Ответ 3

Если сервер доступен с помощью RPC (в основном, если вы можете получить к нему доступ к общей папке), вы можете освободить часть памяти и, таким образом, позволить службе RDP работать должным образом. Можно использовать следующие собственные команды Windows:

Чтобы получить список задач, потребляющих память:

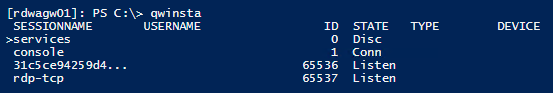

Чтобы показать список сеансов рабочего стола:

Чтобы закрыть старый заброшенный сеанс рабочего стола:

После освобождения памяти RDP должен начать работать.

Ответ 4

Простая вещь Отключите параметры vsphere options 3D для виртуальной машины. Работает отлично. Когда вы хотите, переустановите vm-tools для виртуальной машины.

Ответ 5

Я недавно получил ту же ошибку. Я думаю, что McX прав, это было вызвано нехваткой памяти на RDP-сервере. Вот решение, которое работает для нас.

используйте sc cmd для запуска служб на удаленном сервере. Убедитесь, что вы можете использовать Windows Explorer для доступа к удаленному серверу remote_server.

найдите услугу, которую вы можете остановить.

После остановки одного сервиса удаленный рабочий стол снова работает.

Ответ 6

Измененная виртуальная машина с большим объемом памяти исправила эту проблему.

Источник

question

protocol error code 0x112f on local machine, solved when logged onto

I have two desktop machines (one windows 10 home and one windows 10 professional). I routinely use remote desktop connection to access the windows 10 pro machine from the windows 10 home machine. Lately I have been getting a protocol error code 0x112f whenever I try to log on in the morning. Plugging in a monitor, mouse, and keyboard and logging onto the windows 10 pro machine seems to resolve whatever problem is occurring. The windows 10 pro machine is set to never sleep or turn the screen. Any tips?

2 Answers

I found 2 possible solution might solve this issue:

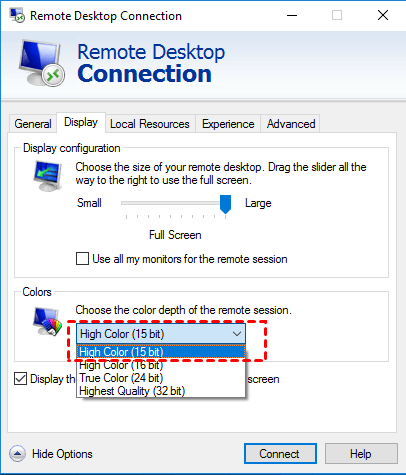

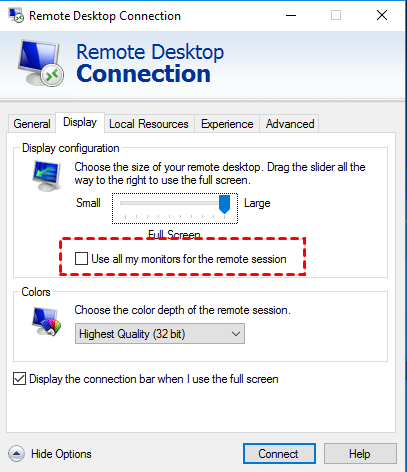

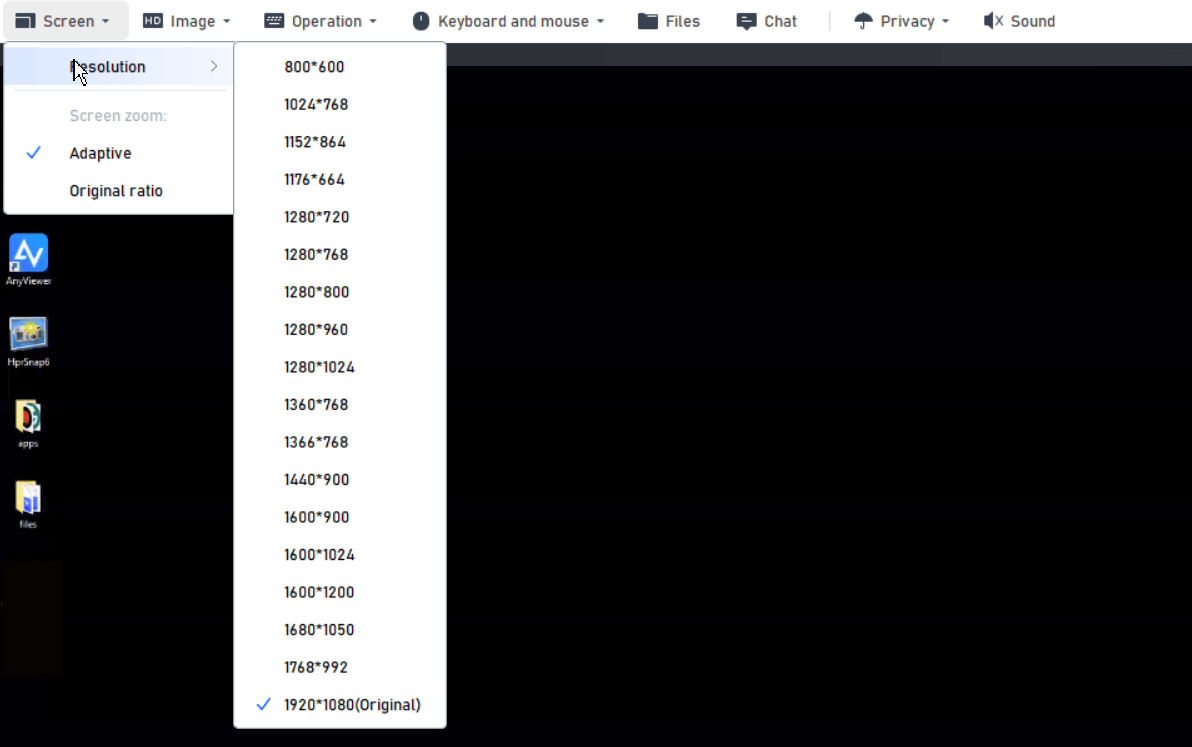

This may due to resolution conflict between monitor and RDP client, so just change resolution in RDP settings.

Disable the option «Use all my monitors for the remote session» on the Display tab of the client settings.

Hope this could help!

Thanks for your help

This may due to resolution conflict between monitor and RDP client, so just change resolution in RDP settings.

This sometime works c. 50%, but only on the lowest resolution available (15 bit)

Disable the option «Use all my monitors for the remote session» on the Display tab of the client settings.

This works, but is not ideal as I often need both screens.

Why does logging into the computer locally solve this? Is there any way to solve this longer term and maintain access to both screens?

Hi,

We have not heard from you for several days, any update?

Having this same issue AFTER I disconnect the first time AND been putzin with this for several years off and on depending on my level of anoyance.

If the target machine is rebooted, I CAN connect with «use all my monitors» AND at the highest color rating; it connects and continues to function as expected as long as I do not disconnect. Once I drop the connection and attempt to reconnect, I get the 0x112f error.

For me, unchecking «use all my monitors» works BUT I have several monitors AND I use the session extensively so that HAS been how I reestablish the connection to reboot the target (major pain), and then once again, Bob’s your uncle.

Источник

Nav view search

Навигация

Удаленный компьютер отключил сеанс, из-за ошибки в протоколе лицензирования

При попытке подключиться к серверу через RDP может возникнуть вот такая ошибка.

«Удаленный компьютер отключил сеанс, из-за ошибки в протоколе лицензирования.

Попытайтесь подключиться к удаленному компьютеру снова или обратитесь к администратору сервера»

Данная ошибка появляется так отсутствует лицензия на клиентской машине.

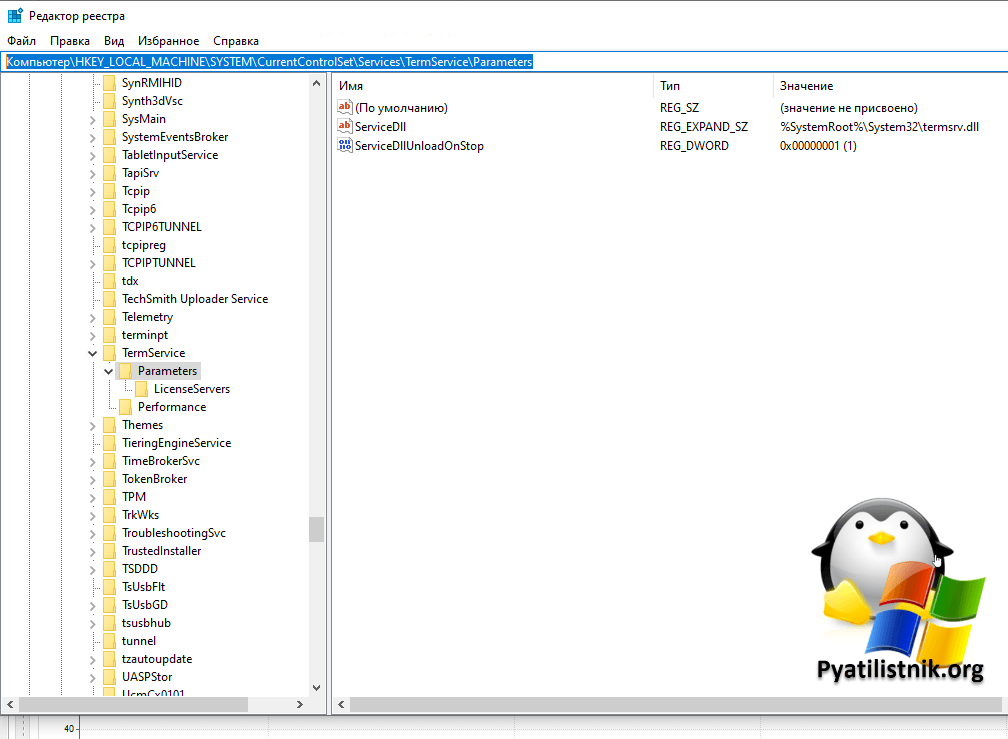

Данные лицензии находиться в реестре по данной ветке.

HKEY_LOCAL_MACHINESoftwareMicrosoftMSLicensing

Данная ветка реестра обычно удаляют для очистки Кеша лицензий.

или же если Windows новая, то данной ветки может просто не существовать.

Во время запуска «подключения к удаленному рабочему столу» программа пытается восстановить или обновить содержание данного ключа в реестре.

Но для этого нужны права администратора.

Данная проблема решается очень просто:

Нужно запустить «подключение к удаленному рабочему столу» с правами администратора, а после можно запускать и с обычными правами.

Решение 1. Можно отключить UAC как это сделать смотрите здесь.

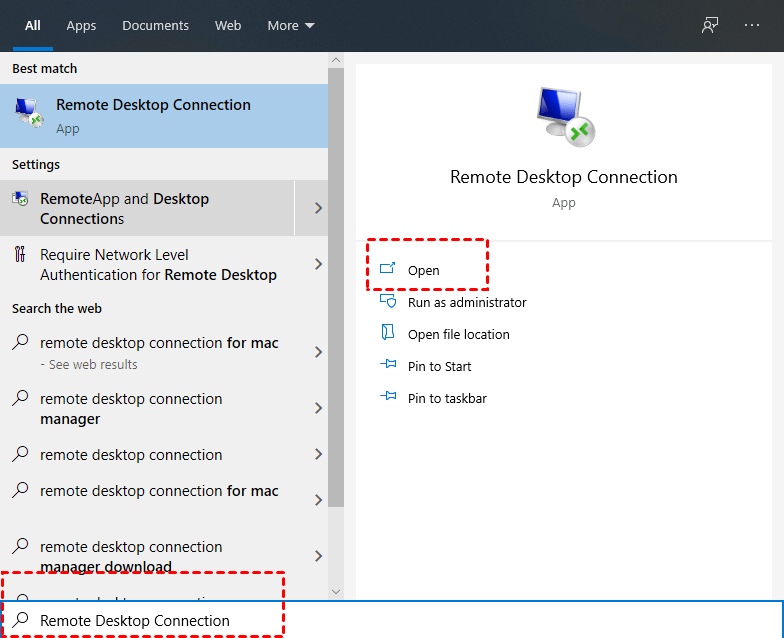

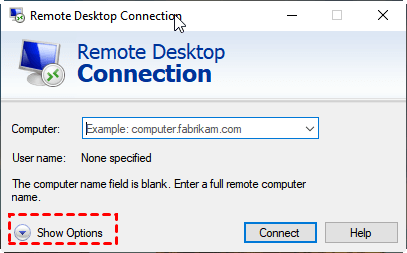

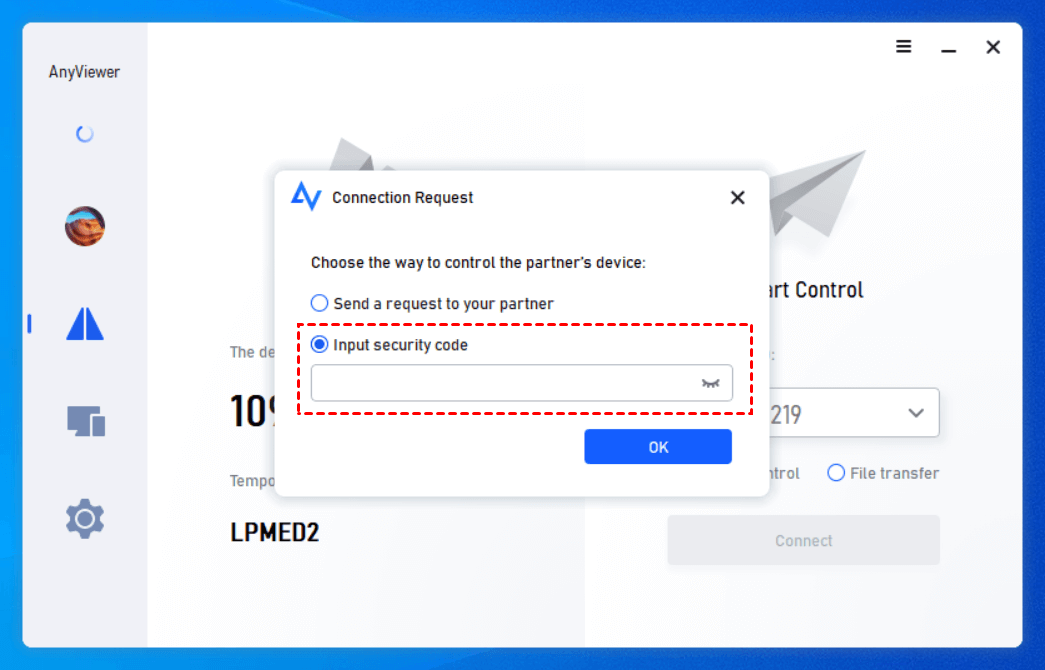

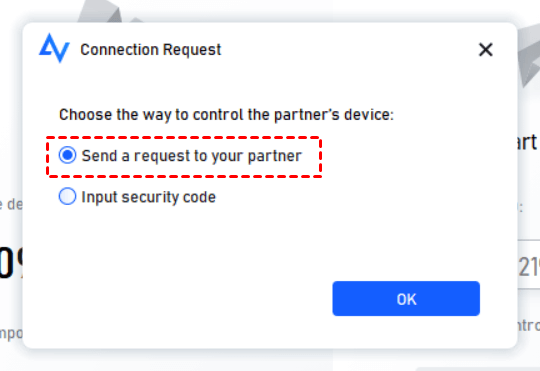

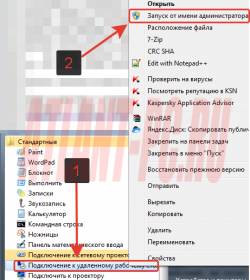

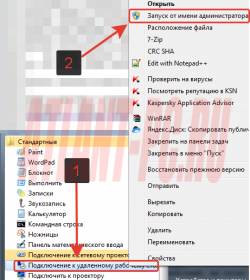

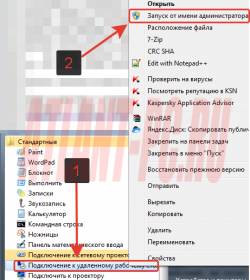

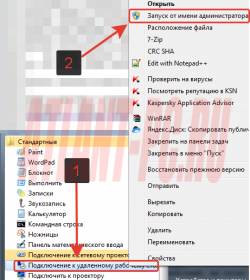

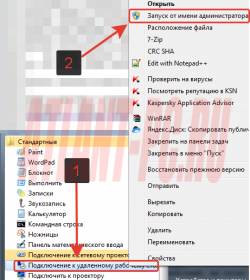

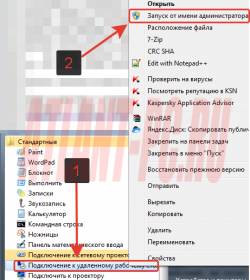

Решение 2. Запустить можно вот так:

открываем пуск, Все программы, Стандартные, Подключение к удаленному рабочему столу.

Нажимаем правой клавишей и в контекстном меню жмем «запустить от имени администратора»

Решение 3. Запустите командную строку от имени администратора и введите команду mstsc.exe

не забудь сохранить к себе на стену в соц сети

Источник

Устранение неполадок с подключениями к Удаленному рабочему столу

Выполните приведенные ниже действия, если клиенту Удаленного рабочего стола не удается подключиться к удаленному рабочему столу, и отсутствуют сообщения или другие признаки, по которым можно определить причину.

Проверка состояния протокола RDP

Проверка состояния протокола RDP на локальном компьютере

Сведения о том, как проверить и изменить состояние протокола RDP на локальном компьютере, см. в разделе How to enable Remote Desktop (Как включить удаленный рабочий стол).

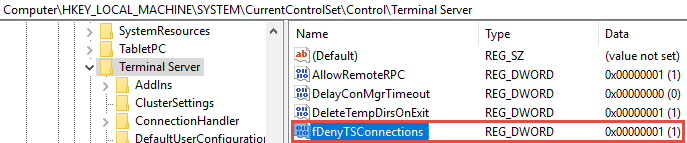

Проверка состояния протокола RDP на удаленном компьютере

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Чтобы проверить и изменить состояние протокола удаленного рабочего стола на удаленном компьютере, используйте подключение сетевого реестра:

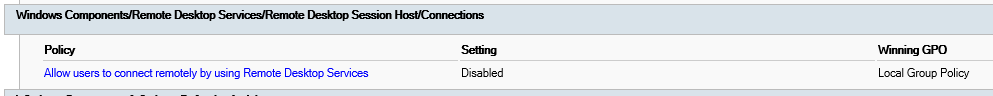

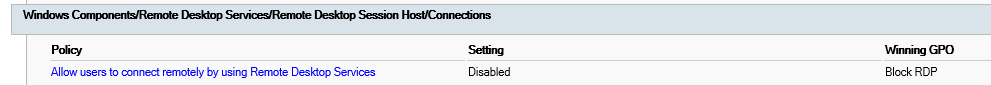

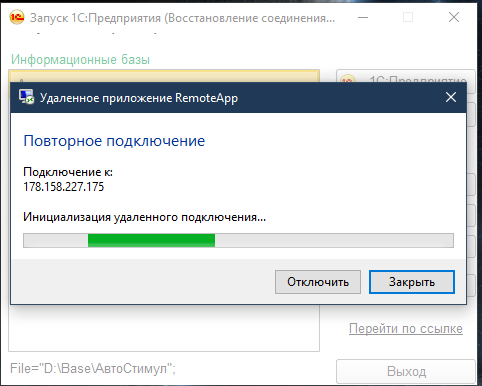

Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере

Если не удается включить протокол RDP в пользовательском интерфейсе или для fDenyTSConnections возвращается значение 1 после его изменения, объект групповой политики может переопределять параметры на уровне компьютера.

Чтобы проверить конфигурацию групповой политики на локальном компьютере, откройте окно командной строки с правами администратора и введите следующую команду:

Когда команда будет выполнена, откройте файл gpresult.html. Выберите Конфигурация компьютераАдминистративные шаблоныКомпоненты WindowsСлужбы удаленных рабочих столовУзел сеансов удаленных рабочих столовПодключения и найдите политику Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов.

Если для параметра этой политики задано значение Включено, групповая политика не блокирует подключения по протоколу RDP.

Если же для параметра этой политики задано значение Отключено, проверьте результирующий объект групповой политики. Ниже показано, какой объект групповой политики блокирует подключения по протоколу RDP.

Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере

Чтобы проверить конфигурацию групповой политики на удаленном компьютере, нужно выполнить почти такую же команду, что и для локального компьютера.

Изменение блокирующего объекта групповой политики

Эти параметры можно изменить в редакторе объектов групповой политики (GPE) и консоли управления групповыми политиками (GPM). Дополнительные сведения об использовании групповой политики см. в статье Advanced Group Policy Management (Расширенное управление групповыми политиками).

Чтобы изменить блокирующую политику, используйте один из следующих методов.

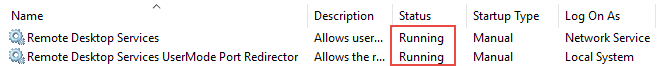

Проверка состояния служб RDP

На локальном компьютере (клиентском) и удаленном компьютере (целевом) должны быть запущены следующие службы:

Для локального или удаленного управления службами можно использовать оснастку MMC. Вы также можете использовать PowerShell для управления службами в локальном или удаленном расположении (если удаленный компьютер настроен для приема удаленных командлетов PowerShell).

На любом компьютере запустите одну или обе службы, если они запущены.

Если вы запускаете службу удаленных рабочих столов, нажмите кнопку Да, чтобы служба перенаправителя портов пользовательского режима служб удаленного рабочего стола перезапустилась автоматически.

Проверка состояния прослушивателя протокола RDP

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

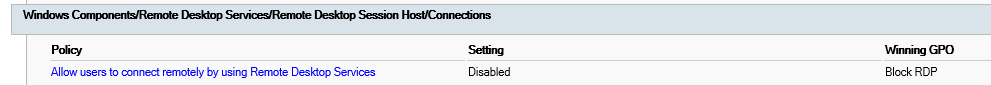

Проверка состояния прослушивателя RDP

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. На локальном компьютере также можно использовать командную строку с разрешениями администратора. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно.

Чтобы подключиться к удаленному компьютеру, выполните следующий командлет:

Введите qwinsta.

Если в списке содержится rdp-tcp с состоянием Listen, прослушиватель протокола удаленного рабочего стола работает. Перейдите к разделу Проверка порта прослушивателя протокола RDP. В противном случае перейдите к шагу 4.

Экспортируйте конфигурацию прослушивателя RDP с рабочего компьютера.

Чтобы импортировать конфигурацию прослушивателя протокола RDP, откройте окно PowerShell с разрешениями администратора на затронутом компьютере (или откройте окно PowerShell и подключитесь к этому компьютеру из удаленного расположения).

Чтобы создать резервную копию для существующей записи реестра, воспользуйтесь таким командлетом:

Чтобы удалить резервную копию для существующей записи реестра, воспользуйтесь таким командлетом:

Чтобы импортировать новую запись реестра и перезапустить службу, воспользуйтесь такими командлетами:

Замените именем экспортированного REG-файла.

Проверьте конфигурацию, попытавшись еще раз подключиться к удаленному рабочему столу. Если подключиться все равно не удается, перезагрузите затронутый компьютер.

Проверка состояния самозаверяющего сертификата протокола RDP

Проверка разрешений для папки MachineKeys

Проверка порта прослушивателя протокола RDP

На локальном компьютере (клиентском) и удаленном компьютере (целевом) прослушиватель протокола RDP должен ожидать передачи данных через порт 3389. Другие приложения не должны использовать этот порт.

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Чтобы проверить или изменить порт протокола RDP, используйте редактор реестра:

Для управления службами удаленного рабочего стола можно использовать другой порт. Но мы не рекомендуем делать это. В этой статье не описано, как устранять проблемы, связанные с этим типом конфигурации.

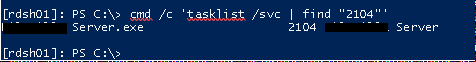

Проверка того, что другое приложение не пытается использовать тот же порт

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. На локальном компьютере также можно использовать командную строку с разрешениями администратора. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно.

Введите следующую команду:

Найдите запись для TCP-порта 3389 (или назначенного RDP-порта) с состоянием Ожидает вызова.

Идентификатор процесса службы или процесса, использующих этот порт, отобразится в столбце «Идентификатор процесса».

Чтобы определить, какое приложение использует порт 3389 (или назначенный порт протокола RDP), введите следующую команду:

Найдите запись для номера процесса, связанного с портом (в выходных данных netstat). Службы или процессы, связанные с этим идентификатором процесса, отобразятся в столбце справа.

Если порт используется приложением или службой, отличающейся от служб удаленных рабочих столов (TermServ.exe), устранить конфликт можно с помощью одного из следующих методов:

Проверка блокировки порта протокола RDP брандмауэром

С помощью средства psping проверьте, доступен ли затронутый компьютер через порт 3389.

Перейдите на другой компьютер, на котором такая проблема не возникает, и скачайте psping отсюда: https://live.sysinternals.com/psping.exe.

Откройте окно командной строки с правами администратора, перейдите в каталог, где установлено средство psping, и введите следующую команду:

Проверьте выходные данные команды psping на наличие таких результатов:

Запустите psping на нескольких компьютерах, чтобы проверить возможность подключения к затронутому компьютеру.

Проверьте, блокирует ли этот компьютер подключения от всех остальных компьютеров, некоторых других компьютеров или только одного компьютера.

Рекомендуемые дальнейшие действия:

Источник

Содержание

- Ошибка rdp 0x112f windows 10

- Код 0x112f и ветка реестра

- Пользователь без логина

- Nav view search

- Навигация

- Удаленный компьютер отключил сеанс, из-за ошибки в протоколе лицензирования

- Решение 1. Можно отключить UAC как это сделать смотрите здесь.

- Решение 2. Запустить можно вот так:

- Решение 3. Запустите командную строку от имени администратора и введите команду mstsc.exe

- Выбрасывает юзера сразу после подключение, что делать?

- Ошибка RDP подключения: Указанная функция не поддерживается, ошибка шифрования CredSSP

- Устранение неполадок с подключениями к Удаленному рабочему столу General Remote Desktop connection troubleshooting

- Проверка состояния протокола RDP Check the status of the RDP protocol

- Проверка состояния протокола RDP на локальном компьютере Check the status of the RDP protocol on a local computer

- Проверка состояния протокола RDP на удаленном компьютере Check the status of the RDP protocol on a remote computer

- Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере Check whether a Group Policy Object (GPO) is blocking RDP on a local computer

- Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере Check whether a GPO is blocking RDP on a remote computer

- Изменение блокирующего объекта групповой политики Modifying a blocking GPO

- Проверка состояния служб RDP Check the status of the RDP services

- Проверка состояния прослушивателя протокола RDP Check that the RDP listener is functioning

- Проверка состояния прослушивателя RDP Check the status of the RDP listener

- Проверка состояния самозаверяющего сертификата протокола RDP Check the status of the RDP self-signed certificate

- Проверка разрешений для папки MachineKeys Check the permissions of the MachineKeys folder

- Проверка порта прослушивателя протокола RDP Check the RDP listener port

- Проверка того, что другое приложение не пытается использовать тот же порт Check that another application isn’t trying to use the same port

- Проверка блокировки порта протокола RDP брандмауэром Check whether a firewall is blocking the RDP port

Ошибка rdp 0x112f windows 10

Добрый день уважаемые читатели и подписчики, продолжаем наше изучение компьютеров и серверных технологий, в прошлый раз мы с вами решили проблему с бесконечным обновлением Windows 8.1, сегодня же мы рассмотрим ситуацию, когда при попытке удаленного подключения по RDP, у вас появляется ошибка «Из-за ошибки протокола (код: 0x112f), удаленный сеанс будет отключен. Попытайтесь подключиться к удаленному компьютеру снова.» и так по кругу. Давайте разбираться в чем причина и решение.

Как выглядит данная ошибка, после чего человека выкидывает на окно у вводом логина и пароля в RDP.

У этой вещи две возможные проблемы:

- Удалена ветка реестра HKEY_LOCAL_MACHINESoftwareMicrosoftMSLicensing

- Глюк с пустой учетной записью в диспетчере задач

Код 0x112f и ветка реестра

Как я и писал выше, проблема в том, что при подключении, вас проверяет UAC и у вашей учетной записи не хватает прав на создание нужных разделов реестра. Видимо кто-то удалил сервер терминалов и сервер лицензий. Так как отключение UAC с точки зрения безопасности не самый лучший вариант, то выход такой, откройте командную строку с правами администратора и введите команду

Пользователь без логина

Совсем недавно я увидел вот такую интересную ситуацию, один из сотрудников написал, что не может получить доступ к своей виртуальной машине, проверив RDP подключение, увидел ошибку 0x112f. Зайдя через терминальный вход, я обнаружил, что в диспетчере задач, зависла сессия нужного мне сотрудника и еще была странная сессия пользователя не имеющего имени, разлогинев их, вся ситуация нормализовалась и пользователь смог совершить вход на сервер.

Как говорится, а ларчик, то просто открывался.

Nav view search

Навигация

Удаленный компьютер отключил сеанс, из-за ошибки в протоколе лицензирования

При попытке подключиться к серверу через RDP может возникнуть вот такая ошибка.

«Удаленный компьютер отключил сеанс, из-за ошибки в протоколе лицензирования.

Попытайтесь подключиться к удаленному компьютеру снова или обратитесь к администратору сервера»

Данная ошибка появляется так отсутствует лицензия на клиентской машине.

Данные лицензии находиться в реестре по данной ветке.

HKEY_LOCAL_MACHINESoftwareMicrosoftMSLicensing

Данная ветка реестра обычно удаляют для очистки Кеша лицензий.

или же если Windows новая, то данной ветки может просто не существовать.

Во время запуска «подключения к удаленному рабочему столу» программа пытается восстановить или обновить содержание данного ключа в реестре.

Но для этого нужны права администратора.

Данная проблема решается очень просто:

Нужно запустить «подключение к удаленному рабочему столу» с правами администратора, а после можно запускать и с обычными правами.

Решение 1. Можно отключить UAC как это сделать смотрите здесь.

Решение 2. Запустить можно вот так:

открываем пуск, Все программы, Стандартные, Подключение к удаленному рабочему столу.

Нажимаем правой клавишей и в контекстном меню жмем «запустить от имени администратора»

Решение 3. Запустите командную строку от имени администратора и введите команду mstsc.exe

не забудь сохранить к себе на стену в соц сети

Выбрасывает юзера сразу после подключение, что делать?

Друзья все привет. Случилась диковина для меня, ошибка 0x112f. Полазив понял что связанно что-то с правами и активацией. Так как я ничего не понимаю, делаю все по каком-то гайду ТЫЦ Перезагрузился, ошибка осталась но в «событиях» уже направляет на другую векту реестра. Ну как бы все ветки затруднительно лапать на счёт прав.

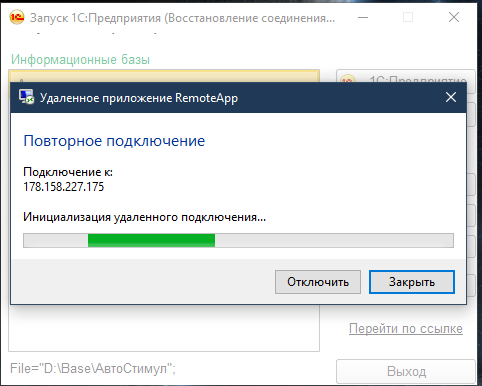

А суть проблемы в чём. Пользователь запускает rdp подключение с утра, первый раз. Проходит все хорошо, но если он его закроет или его выкинет, далее трудно попасть в базу. Проследив немного, понял что далее пользователь подключается и сразу получает состояние «Отключенно» и вылитает с ошибкой «0x112f» при этом окно 1с висит.

Если попробывать в течении 1-2 мин по 5 — 6 раз запускать базу, то зайдёт. Но это не выход. Выручайте люди, я в замешательстве, пью анальгин.

Служба «CDPUserSvc_4d539d» завершена из-за ошибки

Неопознанная ошибка

Параметры разрешений для конкретного приложения не дают разрешения Локально Активация для приложения COM-сервера с CLSID

и APPID

<9ca88ee3-acb7-47c8-afc4-ab702511c276>

пользователю NT AUTHORITYСИСТЕМА с ИД безопасности (S-1-5-18) и адресом LocalHost (с использованием LRPC), выполняемого в контейнере приложения Недоступно с ИД безопасности (Недоступно). Это разрешение безопасности можно изменить с помощью средства администрирования служб компонентов.

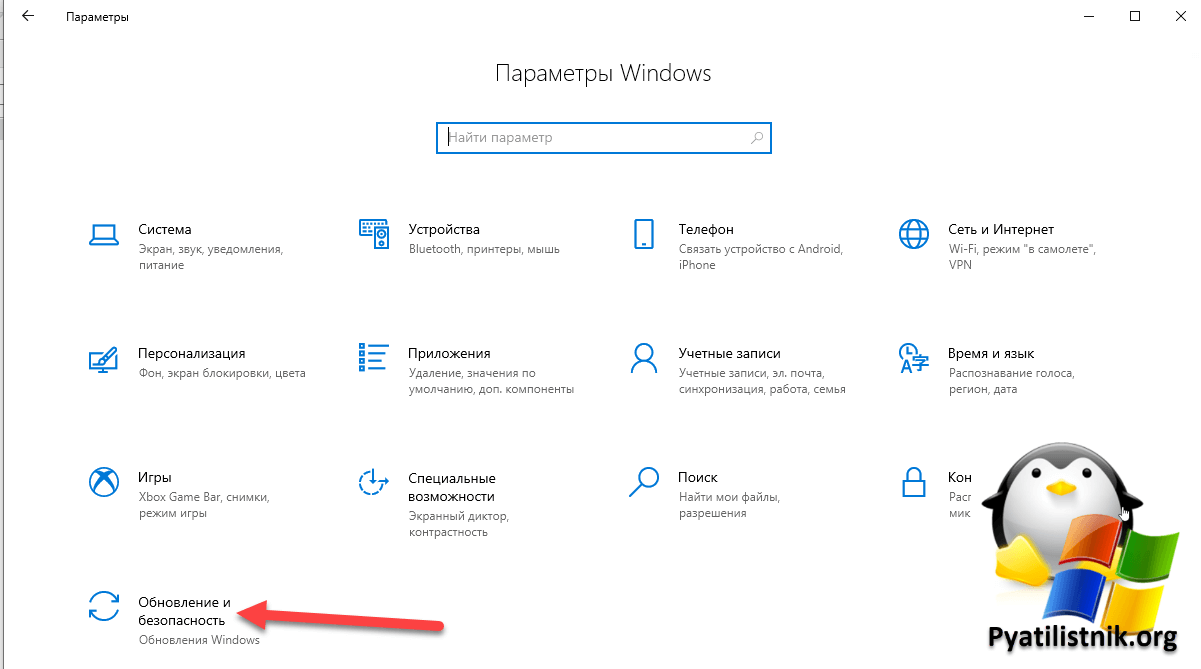

Ошибка RDP подключения: Указанная функция не поддерживается, ошибка шифрования CredSSP

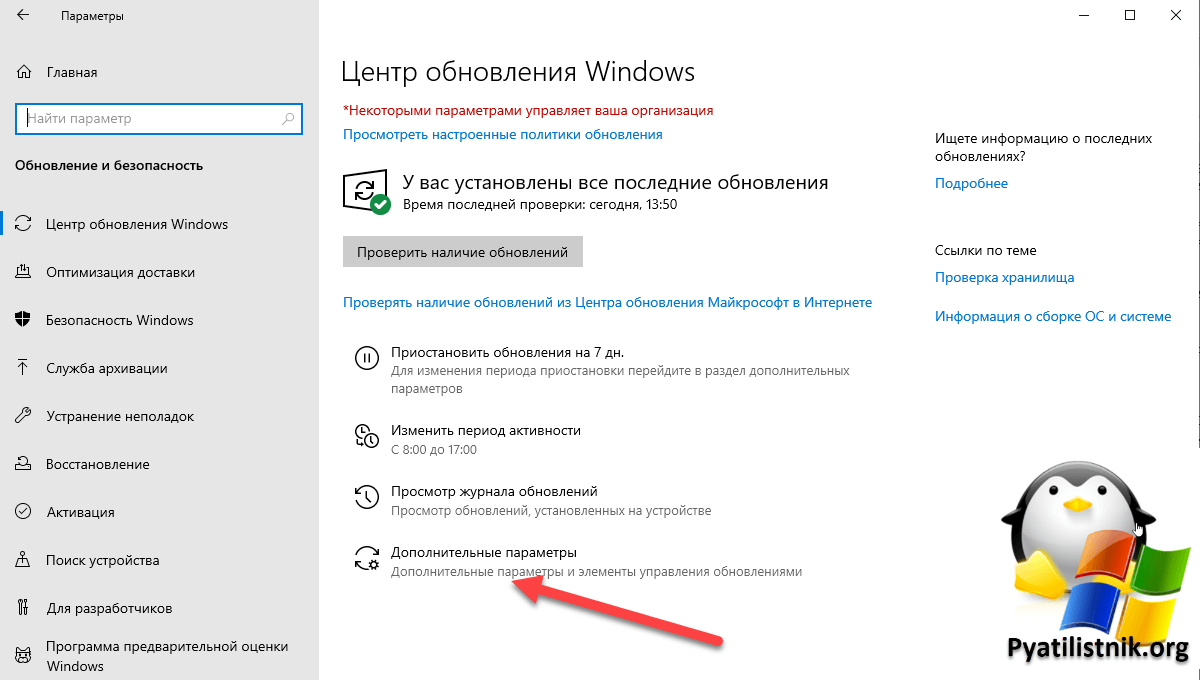

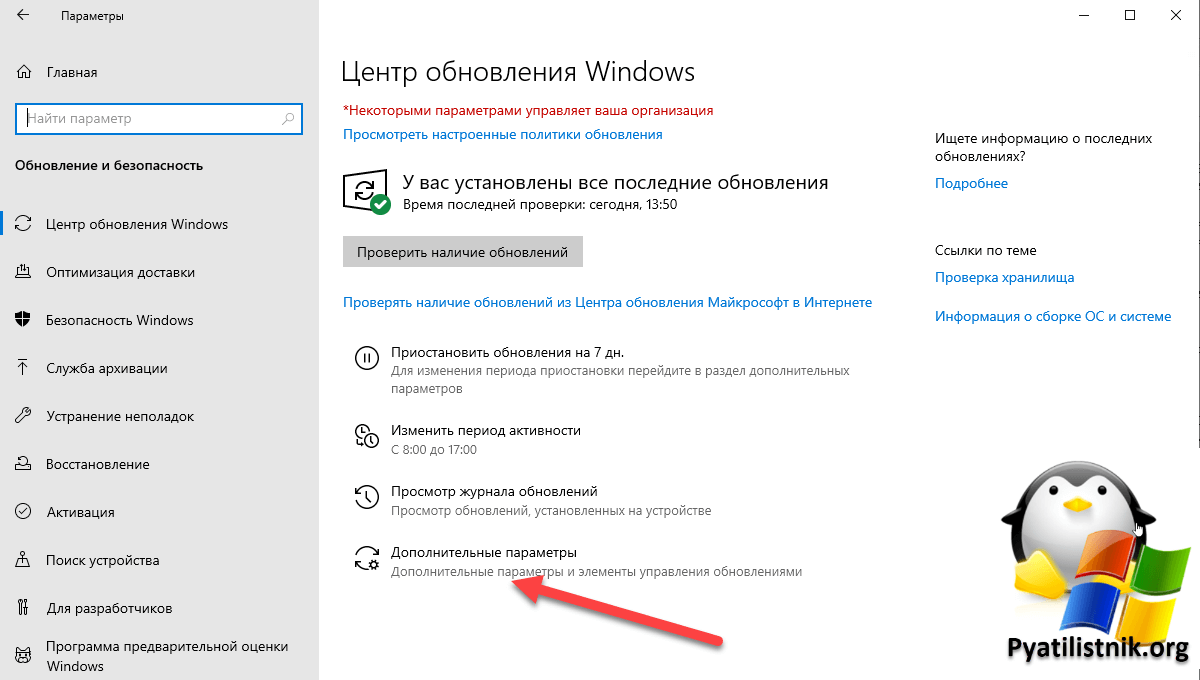

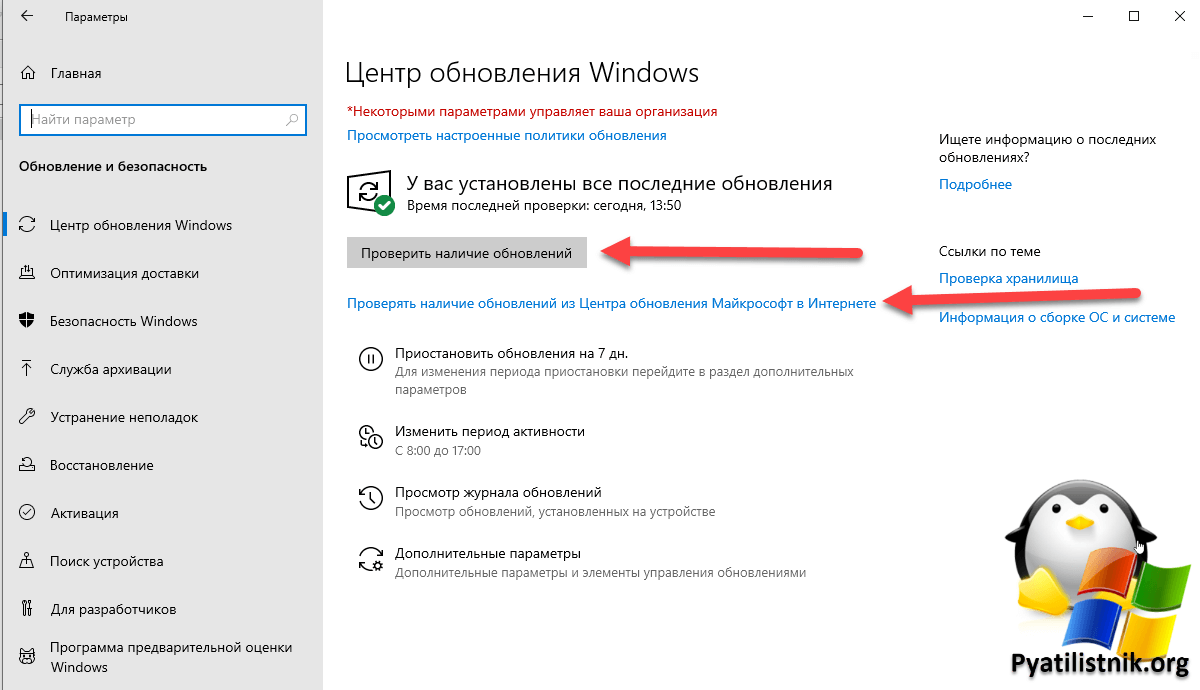

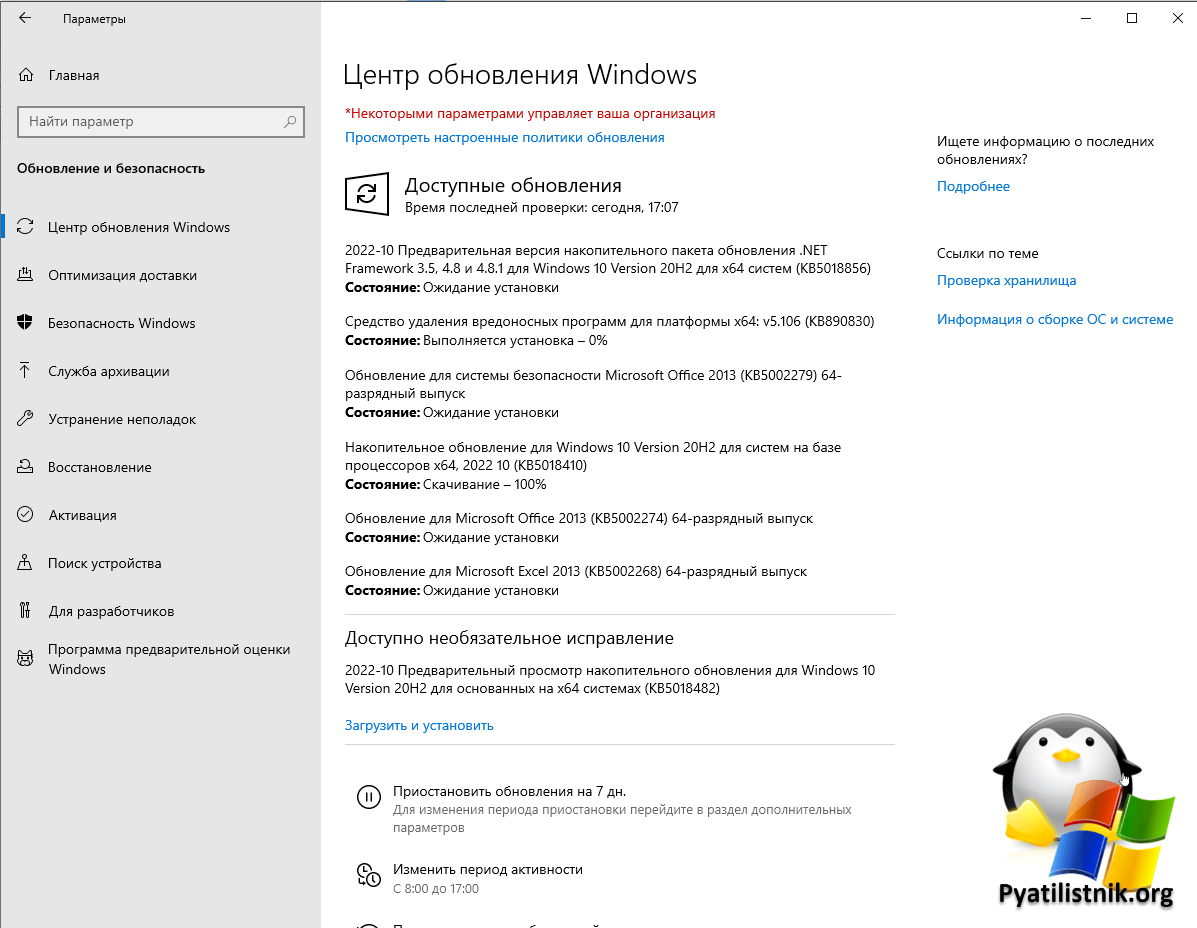

После установки последних обновлений безопасности, вышедших 8 мая 2018 года, на Windows 10 и 7, пользователи стали жаловаться, что при попытке подключится к RemoteApp на RDS серверах под Windows Server 2016 / 2012 R2 / 2008 R2, или удаленным рабочим столам других пользователей по протоколу RDP (на Win 10/8/7), появляется ошибка:

Remote Desktop connection

An authentication error has occurred.

The function is not supported.

Remote Computer: hostname

This could be due to CredSSP encryption oracle remediation.

Подключение к удаленному рабочему столу

Произошла ошибка при проверке подлинности.

Указанная функция не поддерживается.

Причиной ошибки может быть исправление шифрования CredSSP.

Данная ошибка связана с тем, что на Windows Server или обычных десктопных версиях Windows, к котором вы пытаетесь подключится по RDP, с марта 2018 года не устанавливались обновления безопасности. Дело в том, что еще в марте 2018 Microsoft выпустила обновление, закрывающее возможность удаленного выполнения кода с помощью уязвимости в протоколе CredSSP (бюллетень CVE-2018-0886). В мае 2018 было опубликовано дополнительное обновление, в котором по-умолчанию клиентам запрещается подключаться к удаленным RDP серверам с уязвимой (непропатченной) версией протокола CredSSP.

Таким образом, если вы не устанавливали накопительные обновления безопасности на RDS серверах Windows с марта этого года, а клиенты (Win 10 / 8 / 7) установили майские обновления, то на них при попытке подключится к RDS серверам с непропатченной версией CredSSP будет появляется ошибка о невозможности подключения: This could be due to CredSSP encryption oracle remediation.

Ошибка RDP клиента появляется после установки следующих обновлений безопасности:

- Windows 7 / Windows Server 2008 R2 — KB4103718

- Windows 8.1 / Windows Server 2012 R2 — KB4103725

- Windows Server 2016 — KB4103723

- Windows 10 1803 — KB4103721

- Windows 10 1709 — KB4103727

- Windows 10 1703 — KB4103731

- Windows 10 1609 — KB4103723

Для восстановления удаленного подключения к рабочему столу можно удалить указанное обновление (но это не рекомендуется и делать этого не стоит, есть более правильное решение).

Для решения проблемы нужно временно на компьютере, с которого вы подключаетесь по RDP, убрать данное уведомление безопасности, блокирующее подключение.

Это можно сделать через редактор локальных групповых политик. Для этого:

- Запустите редактор локальных GPO: gpedit.msc ;

В том случае, если у вас отсутствует редактор локальных GPO (например, в Home редакциях Windows), вы можете внести изменение, разрешающее RDP подключение к серверам с непропатченной версия CredSSP, напрямую в реестр с помощью команды:

REG ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 2

Можно внести изменения сразу на множестве компьютеров в AD с помощью доменной GPO или такого PowerShell скрипта (список компьютеров в домене можно получить с помощью командлета Get-ADComputer ):

Import-Module ActiveDirectory

$PSs = (Get-ADComputer -Filter *).DNSHostName

Foreach ($computer in $PCs) <

Invoke-Command -ComputerName $computer -ScriptBlock <

REG ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 2

>

>

После успешного подключения к удаленному RDP серверу (компьютеру) нужно установить на нем отсутствующие обновления безопасности через службу Windows Update (проверьте, что служба включена) или вручную. Ниже представлены прямые ссылки на обновления для Windows Server, которые обязательно нужно установить:

- Windows Server 2012 R2 / Windows 8: KB4103715

- Windows Server 2008 R2 / Windows 7: KB4103712

- Windows Server 2016 / Windows 10 1607 = KB4103723

После установки обновлений и перезагрузки сервера, не забудьте отключить политику на клиентах (либо выставить ее на Force Updated Clients), или вернуть значение 0 у ключа реестра AllowEncryptionOracle. В этом случае, ваш компьютер не будет подвержен риску подключения к незащищенным хостам с CredSSP и эксплуатации уязвимости.

REG ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystemCredSSPParameters /v AllowEncryptionOracle /t REG_DWORD /d 0

Устранение неполадок с подключениями к Удаленному рабочему столу General Remote Desktop connection troubleshooting

Выполните приведенные ниже действия, если клиенту Удаленного рабочего стола не удается подключиться к удаленному рабочему столу, и отсутствуют сообщения или другие признаки, по которым можно определить причину. Use these steps when a Remote Desktop client can’t connect to a remote desktop but doesn’t provide messages or other symptoms that would help identify the cause.

Проверка состояния протокола RDP Check the status of the RDP protocol

Проверка состояния протокола RDP на локальном компьютере Check the status of the RDP protocol on a local computer

Сведения о том, как проверить и изменить состояние протокола RDP на локальном компьютере, см. в разделе How to enable Remote Desktop (Как включить удаленный рабочий стол). To check and change the status of the RDP protocol on a local computer, see How to enable Remote Desktop.

Если параметры удаленного рабочего стола недоступны, см. раздел Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере. If the remote desktop options are not available, see Check whether a Group Policy Object is blocking RDP.

Проверка состояния протокола RDP на удаленном компьютере Check the status of the RDP protocol on a remote computer

В точности следуйте инструкциям из этого раздела. Follow this section’s instructions carefully. Неправильное изменение реестра может вызвать серьезные проблемы. Serious problems can occur if the registry is modified incorrectly. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки. Before you start modifying the registry, back up the registry so you can restore it in case something goes wrong.

Чтобы проверить и изменить состояние протокола удаленного рабочего стола на удаленном компьютере, используйте подключение сетевого реестра: To check and change the status of the RDP protocol on a remote computer, use a network registry connection:

- Сначала откройте меню Пуск и выберите Выполнить. First, go to the Start menu, then select Run. В появившемся текстовом поле введите regedt32. In the text box that appears, enter regedt32.

- В редакторе реестра нажмите Файл и выберите пункт Подключить сетевой реестр. In the Registry Editor, select File, then select Connect Network Registry.

- В диалоговом окне Выбор: «Компьютер» введите имя удаленного компьютера, выберите Проверить имена и нажмите кнопку ОК. In the Select Computer dialog box, enter the name of the remote computer, select Check Names, and then select OK.

- Перейдите к записи HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal Server. Navigate to HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal Server.

- Если раздел fDenyTSConnections имеет значение , значит протокол RDP включен. If the value of the fDenyTSConnections key is , then RDP is enabled.

- Если раздел fDenyTSConnections имеет значение 1, значит протокол RDP отключен. If the value of the fDenyTSConnections key is 1, then RDP is disabled.

- Чтобы включить протокол RDP, для fDenyTSConnections замените значение 1 на . To enable RDP, change the value of fDenyTSConnections from 1 to .

Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере Check whether a Group Policy Object (GPO) is blocking RDP on a local computer

Если не удается включить протокол RDP в пользовательском интерфейсе или для fDenyTSConnections возвращается значение 1 после его изменения, объект групповой политики может переопределять параметры на уровне компьютера. If you can’t turn on RDP in the user interface or the value of fDenyTSConnections reverts to 1 after you’ve changed it, a GPO may be overriding the computer-level settings.

Чтобы проверить конфигурацию групповой политики на локальном компьютере, откройте окно командной строки с правами администратора и введите следующую команду: To check the group policy configuration on a local computer, open a Command Prompt window as an administrator, and enter the following command:

Когда команда будет выполнена, откройте файл gpresult.html. After this command finishes, open gpresult.html. Выберите Конфигурация компьютераАдминистративные шаблоныКомпоненты WindowsСлужбы удаленных рабочих столовУзел сеансов удаленных рабочих столовПодключения и найдите политику Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов. In Computer ConfigurationAdministrative TemplatesWindows ComponentsRemote Desktop ServicesRemote Desktop Session HostConnections, find the Allow users to connect remotely by using Remote Desktop Services policy.

Если для параметра этой политики задано значение Включено, групповая политика не блокирует подключения по протоколу RDP. If the setting for this policy is Enabled, Group Policy is not blocking RDP connections.

Если же для параметра этой политики задано значение Отключено, проверьте результирующий объект групповой политики. If the setting for this policy is Disabled, check Winning GPO. Ниже показано, какой объект групповой политики блокирует подключения по протоколу RDP. This is the GPO that is blocking RDP connections.

Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере Check whether a GPO is blocking RDP on a remote computer

Чтобы проверить конфигурацию групповой политики на удаленном компьютере, нужно выполнить почти такую же команду, что и для локального компьютера. To check the Group Policy configuration on a remote computer, the command is almost the same as for a local computer:

В файле (gpresult- .html), который создается после выполнения этой команды, используется такой же формат данных, как в версии файла для локального компьютера (gpresult.html). The file that this command produces (gpresult- .html) uses the same information format as the local computer version (gpresult.html) uses.

Изменение блокирующего объекта групповой политики Modifying a blocking GPO

Эти параметры можно изменить в редакторе объектов групповой политики (GPE) и консоли управления групповыми политиками (GPM). You can modify these settings in the Group Policy Object Editor (GPE) and Group Policy Management Console (GPM). Дополнительные сведения об использовании групповой политики см. в статье Advanced Group Policy Management (Расширенное управление групповыми политиками). For more information about how to use Group Policy, see Advanced Group Policy Management.

Чтобы изменить блокирующую политику, используйте один из следующих методов. To modify the blocking policy, use one of the following methods:

- В GPE укажите определенный уровень для объекта групповой политики (локальный или доменный) и выберите Конфигурация компьютера >Административные шаблоны >Компоненты Windows >Службы удаленных рабочих столов >Узел сеансов удаленных рабочих столов >Подключения >Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов. In GPE, access the appropriate level of GPO (such as local or domain), and navigate to Computer Configuration >Administrative Templates >Windows Components >Remote Desktop Services >Remote Desktop Session Host >Connections >Allow users to connect remotely by using Remote Desktop Services.

- Задайте для политики значение Включена или Не задана. Set the policy to either Enabled or Not configured.

- На затронутых компьютерах откройте окно командной строки с правами администратора и выполните команду gpupdate /force. On the affected computers, open a command prompt window as an administrator, and run the gpupdate /force command.

- В GPM перейдите к подразделению, в котором блокирующая политика применяется к соответствующим компьютерам, и удалите эту политику. In GPM, navigate to the organizational unit (OU) in which the blocking policy is applied to the affected computers and delete the policy from the OU.

Проверка состояния служб RDP Check the status of the RDP services

На локальном компьютере (клиентском) и удаленном компьютере (целевом) должны быть запущены следующие службы: On both the local (client) computer and the remote (target) computer, the following services should be running:

- службы удаленных рабочих столов (TermService); Remote Desktop Services (TermService)

- перенаправитель портов пользовательского режима служб удаленного рабочего стола (UmRdpService). Remote Desktop Services UserMode Port Redirector (UmRdpService)

Для локального или удаленного управления службами можно использовать оснастку MMC. You can use the Services MMC snap-in to manage the services locally or remotely. Вы также можете использовать PowerShell для управления службами в локальном или удаленном расположении (если удаленный компьютер настроен для приема удаленных командлетов PowerShell). You can also use PowerShell to manage the services locally or remotely (if the remote computer is configured to accept remote PowerShell cmdlets).

На любом компьютере запустите одну или обе службы, если они запущены. On either computer, if one or both services are not running, start them.

Если вы запускаете службу удаленных рабочих столов, нажмите кнопку Да, чтобы служба перенаправителя портов пользовательского режима служб удаленного рабочего стола перезапустилась автоматически. If you start the Remote Desktop Services service, click Yes to automatically restart the Remote Desktop Services UserMode Port Redirector service.

Проверка состояния прослушивателя протокола RDP Check that the RDP listener is functioning

В точности следуйте инструкциям из этого раздела. Follow this section’s instructions carefully. Неправильное изменение реестра может вызвать серьезные проблемы. Serious problems can occur if the registry is modified incorrectly. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки. Before you starty modifying the registry, back up the registry so you can restore it in case something goes wrong.

Проверка состояния прослушивателя RDP Check the status of the RDP listener

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. For this procedure, use a PowerShell instance that has administrative permissions. На локальном компьютере также можно использовать командную строку с разрешениями администратора. For a local computer, you can also use a command prompt that has administrative permissions. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно. However, this procedure uses PowerShell because the same cmdlets work both locally and remotely.

Чтобы подключиться к удаленному компьютеру, выполните следующий командлет: To connect to a remote computer, run the following cmdlet:

Введите qwinsta. Enter qwinsta.

Если в списке содержится rdp-tcp с состоянием Listen, прослушиватель протокола удаленного рабочего стола работает. If the list includes rdp-tcp with a status of Listen, the RDP listener is working. Перейдите к разделу Проверка порта прослушивателя протокола RDP. Proceed to Check the RDP listener port. В противном случае перейдите к шагу 4. Otherwise, continue at step 4.

Экспортируйте конфигурацию прослушивателя RDP с рабочего компьютера. Export the RDP listener configuration from a working computer.

- Войдите на компьютер с той же версией операционной системы, что и у затронутого компьютера, и получите доступ к реестру компьютера (например, с помощью редактора реестра). Sign in to a computer that has the same operating system version as the affected computer has, and access that computer’s registry (for example, by using Registry Editor).

- Перейдите к следующей записи реестра: Navigate to the following registry entry:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStationsRDP-TcpHKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp - Экспортируйте запись в REG-файл. Export the entry to a .reg file. Например, в редакторе реестра щелкните запись правой кнопкой мыши, выберите пункт Экспортировать, а затем введите имя файла для экспортируемых параметров. For example, in Registry Editor, right-click the entry, select Export, and then enter a filename for the exported settings.

- Скопируйте экспортированный REG-файл на затронутый компьютер. Copy the exported .reg file to the affected computer.

Чтобы импортировать конфигурацию прослушивателя протокола RDP, откройте окно PowerShell с разрешениями администратора на затронутом компьютере (или откройте окно PowerShell и подключитесь к этому компьютеру из удаленного расположения). To import the RDP listener configuration, open a PowerShell window that has administrative permissions on the affected computer (or open the PowerShell window and connect to the affected computer remotely).

Чтобы создать резервную копию для существующей записи реестра, воспользуйтесь таким командлетом: To back up the existing registry entry, enter the following cmdlet:

Чтобы удалить резервную копию для существующей записи реестра, воспользуйтесь таким командлетом: To remove the existing registry entry, enter the following cmdlets:

Чтобы импортировать новую запись реестра и перезапустить службу, воспользуйтесь такими командлетами: To import the new registry entry and then restart the service, enter the following cmdlets:

Замените именем экспортированного REG-файла. Replace with the name of the exported .reg file.

Проверьте конфигурацию, попытавшись еще раз подключиться к удаленному рабочему столу. Test the configuration by trying the remote desktop connection again. Если подключиться все равно не удается, перезагрузите затронутый компьютер. If you still can’t connect, restart the affected computer.

Проверка состояния самозаверяющего сертификата протокола RDP Check the status of the RDP self-signed certificate

- Если подключиться так и не удалось, откройте оснастку MMC «Сертификаты». If you still can’t connect, open the Certificates MMC snap-in. Когда будет предложено выбрать хранилище сертификатов для управления, выберите Учетная запись компьютера и затронутый компьютер. When you are prompted to select the certificate store to manage, select Computer account, and then select the affected computer.

- В папке Сертификаты в разделе Удаленный рабочий стол удалите самозаверяющий сертификат протокола RDP. In the Certificates folder under Remote Desktop, delete the RDP self-signed certificate.

- На затронутом компьютере выполните следующие действия, чтобы перезапустить службу удаленных рабочих столов. On the affected computer, restart the Remote Desktop Services service.

- Обновите оснастку диспетчера сертификатов. Refresh the Certificates snap-in.

- Если самозаверяющий сертификат протокола RDP не был создан повторно, проверьте разрешения для папки MachineKeys. If the RDP self-signed certificate has not been recreated, check the permissions of the MachineKeys folder.

Проверка разрешений для папки MachineKeys Check the permissions of the MachineKeys folder

- На затронутом компьютере откройте проводник и перейдите к папке C:ProgramDataMicrosoftCryptoRSA . On the affected computer, open Explorer, and then navigate to C:ProgramDataMicrosoftCryptoRSA.

- Щелкните правой кнопкой мыши папку MachineKeys, а затем выберите Свойства, Безопасность и Дополнительно. Right-click MachineKeys, select Properties, select Security, and then select Advanced.

- Убедитесь, что настроены следующие разрешения: Make sure that the following permissions are configured:

- BuiltinАдминистраторы: Полный доступ BuiltinAdministrators: Full control

- Все: чтение и запись. Everyone: Read, Write

Проверка порта прослушивателя протокола RDP Check the RDP listener port

На локальном компьютере (клиентском) и удаленном компьютере (целевом) прослушиватель протокола RDP должен ожидать передачи данных через порт 3389. On both the local (client) computer and the remote (target) computer, the RDP listener should be listening on port 3389. Другие приложения не должны использовать этот порт. No other applications should be using this port.

В точности следуйте инструкциям из этого раздела. Follow this section’s instructions carefully. Неправильное изменение реестра может вызвать серьезные проблемы. Serious problems can occur if the registry is modified incorrectly. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки. Before you starty modifying the registry, back up the registry so you can restore it in case something goes wrong.

Чтобы проверить или изменить порт протокола RDP, используйте редактор реестра: To check or change the RDP port, use the Registry Editor:

- Откройте меню Пуск, выберите Выполнить и введите regedt32 в появившемся текстовом поле. Go to the Start menu, select Run, then enter regedt32 into the text box that appears.

- Чтобы подключиться к удаленному компьютеру, в редакторе реестра щелкните Файл и выберите пункт Подключить сетевой реестр. To connect to a remote computer, select File, and then select Connect Network Registry.

- В диалоговом окне Выбор: «Компьютер» введите имя удаленного компьютера, выберите Проверить имена и нажмите кнопку ОК. In the Select Computer dialog box, enter the name of the remote computer, select Check Names, and then select OK.

- Откройте реестр и перейдите к записи HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStations . Open the registry and navigate to HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStations .

- Если PortNumber имеет значение, отличное от 3389, укажите значение 3389. If PortNumber has a value other than 3389, change it to 3389.

Для управления службами удаленного рабочего стола можно использовать другой порт. You can operate Remote Desktop services using another port. Но мы не рекомендуем делать это. However, we don’t recommend you do this. В этой статье не описано, как устранять проблемы, связанные с этим типом конфигурации. This article doesn’t cover how to troubleshoot that type of configuration.

Проверка того, что другое приложение не пытается использовать тот же порт Check that another application isn’t trying to use the same port

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. For this procedure, use a PowerShell instance that has administrative permissions. На локальном компьютере также можно использовать командную строку с разрешениями администратора. For a local computer, you can also use a command prompt that has administrative permissions. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно. However, this procedure uses PowerShell because the same cmdlets work locally and remotely.

Откройте окно PowerShell. Open a PowerShell window. Чтобы подключиться к удаленному компьютеру, введите Enter-PSSession -ComputerName . To connect to a remote computer, enter Enter-PSSession -ComputerName .

Введите следующую команду: Enter the following command:

Найдите запись для TCP-порта 3389 (или назначенного RDP-порта) с состоянием Ожидает вызова. Look for an entry for TCP port 3389 (or the assigned RDP port) with a status of Listening.

Идентификатор процесса службы или процесса, использующих этот порт, отобразится в столбце «Идентификатор процесса». The process identifier (PID) for the process or service using that port appears under the PID column.

Чтобы определить, какое приложение использует порт 3389 (или назначенный порт протокола RDP), введите следующую команду: To determine which application is using port 3389 (or the assigned RDP port), enter the following command:

Найдите запись для номера процесса, связанного с портом (в выходных данных netstat). Look for an entry for the PID number that is associated with the port (from the netstat output). Службы или процессы, связанные с этим идентификатором процесса, отобразятся в столбце справа. The services or processes that are associated with that PID appear on the right column.

Если порт используется приложением или службой, отличающейся от служб удаленных рабочих столов (TermServ.exe), устранить конфликт можно с помощью одного из следующих методов: If an application or service other than Remote Desktop Services (TermServ.exe) is using the port, you can resolve the conflict by using one of the following methods:

- В настройках такого приложения или службы укажите другой порт (рекомендуется). Configure the other application or service to use a different port (recommended).

- Удалите другое приложение или службу. Uninstall the other application or service.

- В настройках протокола RDP укажите другой порт, а затем перезапустите службы удаленных рабочих столов (не рекомендуется). Configure RDP to use a different port, and then restart the Remote Desktop Services service (not recommended).

Проверка блокировки порта протокола RDP брандмауэром Check whether a firewall is blocking the RDP port

С помощью средства psping проверьте, доступен ли затронутый компьютер через порт 3389. Use the psping tool to test whether you can reach the affected computer by using port 3389.

Перейдите на другой компьютер, на котором такая проблема не возникает, и скачайте psping отсюда: https://live.sysinternals.com/psping.exe. Go to a different computer that isn’t affected and download psping from https://live.sysinternals.com/psping.exe.

Откройте окно командной строки с правами администратора, перейдите в каталог, где установлено средство psping, и введите следующую команду: Open a command prompt window as an administrator, change to the directory in which you installed psping, and then enter the following command:

Проверьте выходные данные команды psping на наличие таких результатов: Check the output of the psping command for results such as the following:

- Подключение к : удаленный компьютер доступен. Connecting to : The remote computer is reachable.

- (0% loss) (0 % потерь): все попытки подключения выполнены успешно. (0% loss): All attempts to connect succeeded.

- The remote computer refused the network connection (Удаленный компьютер отклонил сетевое подключение): удаленный компьютер недоступен. The remote computer refused the network connection: The remote computer is not reachable.

- (100% loss) (100 % потерь): не удалось выполнить подключение. (100% loss): All attempts to connect failed.

Запустите psping на нескольких компьютерах, чтобы проверить возможность подключения к затронутому компьютеру. Run psping on multiple computers to test their ability to connect to the affected computer.

Проверьте, блокирует ли этот компьютер подключения от всех остальных компьютеров, некоторых других компьютеров или только одного компьютера. Note whether the affected computer blocks connections from all other computers, some other computers, or only one other computer.

Рекомендуемые дальнейшие действия: Recommended next steps:

- Попросите сетевых администраторов проверить, пропускает ли сеть трафик RDP к затронутому компьютеру. Engage your network administrators to verify that the network allows RDP traffic to the affected computer.

- Проверьте конфигурации всех брандмауэров между исходными компьютерами и затронутым компьютером (включая брандмауэр Windows на затронутом компьютере). Так вы определите, блокирует ли брандмауэр порт протокола RDP. Investigate the configurations of any firewalls between the source computers and the affected computer (including Windows Firewall on the affected computer) to determine whether a firewall is blocking the RDP port.

—>

Обновлено 03.07.2017

Добрый день уважаемые читатели и подписчики, продолжаем наше изучение компьютеров и серверных технологий, в прошлый раз мы с вами решили проблему с бесконечным обновлением Windows 8.1, сегодня же мы рассмотрим ситуацию, когда при попытке удаленного подключения по RDP, у вас появляется ошибка «Из-за ошибки протокола (код: 0x112f), удаленный сеанс будет отключен. Попытайтесь подключиться к удаленному компьютеру снова.» и так по кругу. Давайте разбираться в чем причина и решение.

Как выглядит данная ошибка, после чего человека выкидывает на окно у вводом логина и пароля в RDP.

У этой вещи две возможные проблемы:

- Удалена ветка реестра HKEY_LOCAL_MACHINESoftwareMicrosoftMSLicensing

- Глюк с пустой учетной записью в диспетчере задач

Код 0x112f и ветка реестра

Как я и писал выше, проблема в том, что при подключении, вас проверяет UAC и у вашей учетной записи не хватает прав на создание нужных разделов реестра. Видимо кто-то удалил сервер терминалов и сервер лицензий. Так как отключение UAC с точки зрения безопасности не самый лучший вариант, то выход такой, откройте командную строку с правами администратора и введите команду

Пользователь без логина

Совсем недавно я увидел вот такую интересную ситуацию, один из сотрудников написал, что не может получить доступ к своей виртуальной машине, проверив RDP подключение, увидел ошибку 0x112f. Зайдя через терминальный вход, я обнаружил, что в диспетчере задач, зависла сессия нужного мне сотрудника и еще была странная сессия пользователя не имеющего имени, разлогинев их, вся ситуация нормализовалась и пользователь смог совершить вход на сервер.

Как говорится, а ларчик, то просто открывался.

Июл 3, 2017 18:47

If the server accessible with RPC (basically, if you can access a shared folder on it), you could free some memory and thus let the RDP service work properly.

The following windows native commands can be used:

To get the list of memory consuming tasks:

tasklist /S <remote_server> /V /FI "MEMUSAGE gt 10000"

To kill a task by its name:

taskkill /S <remote_server> /IM <process_image_name> /F

To show the list of desktop sessions:

qwinsta.exe /SERVER:<remote_server>

To close an old abandoned desktop session:

logoff <session_id> /SERVER:<remote_server>

After some memory is freed, the RDP should start working.

Содержание

- 0x112f rdp windows 10

- Код 0x112f и ветка реестра

- Пользователь без логина

- Ошибка протокола подключения к удаленному рабочему столу 0x112f

- ОТВЕТЫ

- Ответ 1

- Ответ 2

- Ответ 3

- Ответ 4

- Ответ 5

- Ответ 6

- question

- protocol error code 0x112f on local machine, solved when logged onto

- 2 Answers

- Nav view search

- Навигация

- Удаленный компьютер отключил сеанс, из-за ошибки в протоколе лицензирования

- Решение 1. Можно отключить UAC как это сделать смотрите здесь.

- Решение 2. Запустить можно вот так:

- Решение 3. Запустите командную строку от имени администратора и введите команду mstsc.exe

- Устранение неполадок с подключениями к Удаленному рабочему столу

- Проверка состояния протокола RDP

- Проверка состояния протокола RDP на локальном компьютере

- Проверка состояния протокола RDP на удаленном компьютере

- Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере

- Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере

- Изменение блокирующего объекта групповой политики

- Проверка состояния служб RDP

- Проверка состояния прослушивателя протокола RDP

- Проверка состояния прослушивателя RDP

- Проверка состояния самозаверяющего сертификата протокола RDP

- Проверка разрешений для папки MachineKeys

- Проверка порта прослушивателя протокола RDP

- Проверка того, что другое приложение не пытается использовать тот же порт

- Проверка блокировки порта протокола RDP брандмауэром

0x112f rdp windows 10

Добрый день уважаемые читатели и подписчики, продолжаем наше изучение компьютеров и серверных технологий, в прошлый раз мы с вами решили проблему с бесконечным обновлением Windows 8.1, сегодня же мы рассмотрим ситуацию, когда при попытке удаленного подключения по RDP, у вас появляется ошибка «Из-за ошибки протокола (код: 0x112f), удаленный сеанс будет отключен. Попытайтесь подключиться к удаленному компьютеру снова.» и так по кругу. Давайте разбираться в чем причина и решение.

Как выглядит данная ошибка, после чего человека выкидывает на окно у вводом логина и пароля в RDP.

У этой вещи две возможные проблемы:

Как я и писал выше, проблема в том, что при подключении, вас проверяет UAC и у вашей учетной записи не хватает прав на создание нужных разделов реестра. Видимо кто-то удалил сервер терминалов и сервер лицензий. Так как отключение UAC с точки зрения безопасности не самый лучший вариант, то выход такой, откройте командную строку с правами администратора и введите команду

Пользователь без логина

Совсем недавно я увидел вот такую интересную ситуацию, один из сотрудников написал, что не может получить доступ к своей виртуальной машине, проверив RDP подключение, увидел ошибку 0x112f. Зайдя через терминальный вход, я обнаружил, что в диспетчере задач, зависла сессия нужного мне сотрудника и еще была странная сессия пользователя не имеющего имени, разлогинев их, вся ситуация нормализовалась и пользователь смог совершить вход на сервер.

Как говорится, а ларчик, то просто открывался.

Источник

Ошибка протокола подключения к удаленному рабочему столу 0x112f

Когда я пытаюсь подключиться к Windows 2012 Server с помощью подключения к удаленному рабочему столу, я подключен примерно на 1 секунду. а затем отключен со следующей ошибкой:

Из-за ошибки протокола (код: 0x112f) удаленный сеанс будет отключен.

До вчерашнего дня соединение работало нормально, без ошибок, никаких изменений в сервере. Я никогда не видел эту ошибку раньше. Я попытался уменьшить параметры внешнего вида на панели «Опыт» (найденный как возможное решение для аналогичной ошибки), но без результата.

ОТВЕТЫ

Ответ 1

Перезагрузка сервера помогла, я снова смогу подключиться к серверу.

Ответ 2

Эта ошибка может быть вызвана недостаточной памятью на сервере RDP.

После нескольких попыток с этой ошибкой RDP удалось получить соединение с сервером, и я смог остановить использование фиктивной службы, потребляющей слишком много памяти. Это можно сделать также с sysinternals или sc.

Ответ 3

Если сервер доступен с помощью RPC (в основном, если вы можете получить к нему доступ к общей папке), вы можете освободить часть памяти и, таким образом, позволить службе RDP работать должным образом. Можно использовать следующие собственные команды Windows:

Чтобы получить список задач, потребляющих память:

Чтобы показать список сеансов рабочего стола:

Чтобы закрыть старый заброшенный сеанс рабочего стола:

После освобождения памяти RDP должен начать работать.

Ответ 4

Простая вещь Отключите параметры vsphere options 3D для виртуальной машины. Работает отлично. Когда вы хотите, переустановите vm-tools для виртуальной машины.

Ответ 5

Я недавно получил ту же ошибку. Я думаю, что McX прав, это было вызвано нехваткой памяти на RDP-сервере. Вот решение, которое работает для нас.

используйте sc cmd для запуска служб на удаленном сервере. Убедитесь, что вы можете использовать Windows Explorer для доступа к удаленному серверу remote_server.

найдите услугу, которую вы можете остановить.

После остановки одного сервиса удаленный рабочий стол снова работает.

Ответ 6

Измененная виртуальная машина с большим объемом памяти исправила эту проблему.

Источник

question

protocol error code 0x112f on local machine, solved when logged onto

I have two desktop machines (one windows 10 home and one windows 10 professional). I routinely use remote desktop connection to access the windows 10 pro machine from the windows 10 home machine. Lately I have been getting a protocol error code 0x112f whenever I try to log on in the morning. Plugging in a monitor, mouse, and keyboard and logging onto the windows 10 pro machine seems to resolve whatever problem is occurring. The windows 10 pro machine is set to never sleep or turn the screen. Any tips?

2 Answers

I found 2 possible solution might solve this issue:

This may due to resolution conflict between monitor and RDP client, so just change resolution in RDP settings.

Disable the option «Use all my monitors for the remote session» on the Display tab of the client settings.

Hope this could help!

Thanks for your help

This may due to resolution conflict between monitor and RDP client, so just change resolution in RDP settings.

This sometime works c. 50%, but only on the lowest resolution available (15 bit)

Disable the option «Use all my monitors for the remote session» on the Display tab of the client settings.

This works, but is not ideal as I often need both screens.

Why does logging into the computer locally solve this? Is there any way to solve this longer term and maintain access to both screens?

Hi,

We have not heard from you for several days, any update?

Having this same issue AFTER I disconnect the first time AND been putzin with this for several years off and on depending on my level of anoyance.

If the target machine is rebooted, I CAN connect with «use all my monitors» AND at the highest color rating; it connects and continues to function as expected as long as I do not disconnect. Once I drop the connection and attempt to reconnect, I get the 0x112f error.

For me, unchecking «use all my monitors» works BUT I have several monitors AND I use the session extensively so that HAS been how I reestablish the connection to reboot the target (major pain), and then once again, Bob’s your uncle.

Источник

Nav view search

Навигация

Удаленный компьютер отключил сеанс, из-за ошибки в протоколе лицензирования

При попытке подключиться к серверу через RDP может возникнуть вот такая ошибка.

«Удаленный компьютер отключил сеанс, из-за ошибки в протоколе лицензирования.

Попытайтесь подключиться к удаленному компьютеру снова или обратитесь к администратору сервера»

Данная ошибка появляется так отсутствует лицензия на клиентской машине.

Данные лицензии находиться в реестре по данной ветке.

HKEY_LOCAL_MACHINESoftwareMicrosoftMSLicensing

Данная ветка реестра обычно удаляют для очистки Кеша лицензий.

или же если Windows новая, то данной ветки может просто не существовать.

Во время запуска «подключения к удаленному рабочему столу» программа пытается восстановить или обновить содержание данного ключа в реестре.

Но для этого нужны права администратора.

Данная проблема решается очень просто:

Нужно запустить «подключение к удаленному рабочему столу» с правами администратора, а после можно запускать и с обычными правами.

Решение 1. Можно отключить UAC как это сделать смотрите здесь.

Решение 2. Запустить можно вот так:

открываем пуск, Все программы, Стандартные, Подключение к удаленному рабочему столу.

Нажимаем правой клавишей и в контекстном меню жмем «запустить от имени администратора»

Решение 3. Запустите командную строку от имени администратора и введите команду mstsc.exe

не забудь сохранить к себе на стену в соц сети

Источник

Устранение неполадок с подключениями к Удаленному рабочему столу

Выполните приведенные ниже действия, если клиенту Удаленного рабочего стола не удается подключиться к удаленному рабочему столу, и отсутствуют сообщения или другие признаки, по которым можно определить причину.

Проверка состояния протокола RDP

Проверка состояния протокола RDP на локальном компьютере

Сведения о том, как проверить и изменить состояние протокола RDP на локальном компьютере, см. в разделе How to enable Remote Desktop (Как включить удаленный рабочий стол).

Проверка состояния протокола RDP на удаленном компьютере

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Чтобы проверить и изменить состояние протокола удаленного рабочего стола на удаленном компьютере, используйте подключение сетевого реестра:

Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере

Если не удается включить протокол RDP в пользовательском интерфейсе или для fDenyTSConnections возвращается значение 1 после его изменения, объект групповой политики может переопределять параметры на уровне компьютера.

Чтобы проверить конфигурацию групповой политики на локальном компьютере, откройте окно командной строки с правами администратора и введите следующую команду:

Когда команда будет выполнена, откройте файл gpresult.html. Выберите Конфигурация компьютераАдминистративные шаблоныКомпоненты WindowsСлужбы удаленных рабочих столовУзел сеансов удаленных рабочих столовПодключения и найдите политику Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов.

Если для параметра этой политики задано значение Включено, групповая политика не блокирует подключения по протоколу RDP.

Если же для параметра этой политики задано значение Отключено, проверьте результирующий объект групповой политики. Ниже показано, какой объект групповой политики блокирует подключения по протоколу RDP.

Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере

Чтобы проверить конфигурацию групповой политики на удаленном компьютере, нужно выполнить почти такую же команду, что и для локального компьютера.

Изменение блокирующего объекта групповой политики

Эти параметры можно изменить в редакторе объектов групповой политики (GPE) и консоли управления групповыми политиками (GPM). Дополнительные сведения об использовании групповой политики см. в статье Advanced Group Policy Management (Расширенное управление групповыми политиками).

Чтобы изменить блокирующую политику, используйте один из следующих методов.

Проверка состояния служб RDP

На локальном компьютере (клиентском) и удаленном компьютере (целевом) должны быть запущены следующие службы:

Для локального или удаленного управления службами можно использовать оснастку MMC. Вы также можете использовать PowerShell для управления службами в локальном или удаленном расположении (если удаленный компьютер настроен для приема удаленных командлетов PowerShell).

На любом компьютере запустите одну или обе службы, если они запущены.

Если вы запускаете службу удаленных рабочих столов, нажмите кнопку Да, чтобы служба перенаправителя портов пользовательского режима служб удаленного рабочего стола перезапустилась автоматически.

Проверка состояния прослушивателя протокола RDP

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Проверка состояния прослушивателя RDP

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. На локальном компьютере также можно использовать командную строку с разрешениями администратора. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно.

Чтобы подключиться к удаленному компьютеру, выполните следующий командлет:

Введите qwinsta.

Если в списке содержится rdp-tcp с состоянием Listen, прослушиватель протокола удаленного рабочего стола работает. Перейдите к разделу Проверка порта прослушивателя протокола RDP. В противном случае перейдите к шагу 4.

Экспортируйте конфигурацию прослушивателя RDP с рабочего компьютера.

Чтобы импортировать конфигурацию прослушивателя протокола RDP, откройте окно PowerShell с разрешениями администратора на затронутом компьютере (или откройте окно PowerShell и подключитесь к этому компьютеру из удаленного расположения).

Чтобы создать резервную копию для существующей записи реестра, воспользуйтесь таким командлетом:

Чтобы удалить резервную копию для существующей записи реестра, воспользуйтесь таким командлетом:

Чтобы импортировать новую запись реестра и перезапустить службу, воспользуйтесь такими командлетами:

Замените именем экспортированного REG-файла.

Проверьте конфигурацию, попытавшись еще раз подключиться к удаленному рабочему столу. Если подключиться все равно не удается, перезагрузите затронутый компьютер.

Проверка состояния самозаверяющего сертификата протокола RDP

Проверка разрешений для папки MachineKeys

Проверка порта прослушивателя протокола RDP

На локальном компьютере (клиентском) и удаленном компьютере (целевом) прослушиватель протокола RDP должен ожидать передачи данных через порт 3389. Другие приложения не должны использовать этот порт.

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Чтобы проверить или изменить порт протокола RDP, используйте редактор реестра:

Для управления службами удаленного рабочего стола можно использовать другой порт. Но мы не рекомендуем делать это. В этой статье не описано, как устранять проблемы, связанные с этим типом конфигурации.

Проверка того, что другое приложение не пытается использовать тот же порт

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. На локальном компьютере также можно использовать командную строку с разрешениями администратора. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно.

Введите следующую команду:

Найдите запись для TCP-порта 3389 (или назначенного RDP-порта) с состоянием Ожидает вызова.

Идентификатор процесса службы или процесса, использующих этот порт, отобразится в столбце «Идентификатор процесса».

Чтобы определить, какое приложение использует порт 3389 (или назначенный порт протокола RDP), введите следующую команду:

Найдите запись для номера процесса, связанного с портом (в выходных данных netstat). Службы или процессы, связанные с этим идентификатором процесса, отобразятся в столбце справа.

Если порт используется приложением или службой, отличающейся от служб удаленных рабочих столов (TermServ.exe), устранить конфликт можно с помощью одного из следующих методов:

Проверка блокировки порта протокола RDP брандмауэром

С помощью средства psping проверьте, доступен ли затронутый компьютер через порт 3389.

Перейдите на другой компьютер, на котором такая проблема не возникает, и скачайте psping отсюда: https://live.sysinternals.com/psping.exe.

Откройте окно командной строки с правами администратора, перейдите в каталог, где установлено средство psping, и введите следующую команду:

Проверьте выходные данные команды psping на наличие таких результатов:

Запустите psping на нескольких компьютерах, чтобы проверить возможность подключения к затронутому компьютеру.

Проверьте, блокирует ли этот компьютер подключения от всех остальных компьютеров, некоторых других компьютеров или только одного компьютера.

Рекомендуемые дальнейшие действия:

Источник

Содержание

- Ошибка протокола при подключении к сеансу

- Код 0x112f и ветка реестра

- Пользователь без логина

- Как исправить ошибку удаленного рабочего стола в протоколе лицензирования

- Как я могу исправить ошибки протокола удаленного рабочего стола в Windows 10?

- 1. Запустите удаленный рабочий стол от имени администратора

- 2. Запустите удаленный рабочий стол во встроенной учетной записи администратора

- 3. Удалите раздел реестра MSLicensing

- 4. Откат Windows до точки восстановления

- 5. Сканирование реестра

- Удаленный компьютер отключил сеанс, из-за ошибки в протоколе лицензирования

- Решение 1. Можно отключить UAC как это сделать смотрите здесь.

- Решение 2. Запустить можно вот так:

- Решение 3. Запустите командную строку от имени администратора и введите команду mstsc.exe

- Ошибка протокола при подключении к сеансу

- Описание ошибки шифрования при подключении к RDS ферме

- Диагностика и устранение проблемы

Ошибка протокола при подключении к сеансу

Добрый день уважаемые читатели и подписчики, продолжаем наше изучение компьютеров и серверных технологий, в прошлый раз мы с вами решили проблему с бесконечным обновлением Windows 8.1, сегодня же мы рассмотрим ситуацию, когда при попытке удаленного подключения по RDP, у вас появляется ошибка «Из-за ошибки протокола (код: 0x112f), удаленный сеанс будет отключен. Попытайтесь подключиться к удаленному компьютеру снова.» и так по кругу. Давайте разбираться в чем причина и решение.

Как выглядит данная ошибка, после чего человека выкидывает на окно у вводом логина и пароля в RDP.

У этой вещи две возможные проблемы:

- Удалена ветка реестра HKEY_LOCAL_MACHINESoftwareMicrosoftMSLicensing

- Глюк с пустой учетной записью в диспетчере задач

Код 0x112f и ветка реестра

Как я и писал выше, проблема в том, что при подключении, вас проверяет UAC и у вашей учетной записи не хватает прав на создание нужных разделов реестра. Видимо кто-то удалил сервер терминалов и сервер лицензий. Так как отключение UAC с точки зрения безопасности не самый лучший вариант, то выход такой, откройте командную строку с правами администратора и введите команду

Пользователь без логина

Совсем недавно я увидел вот такую интересную ситуацию, один из сотрудников написал, что не может получить доступ к своей виртуальной машине, проверив RDP подключение, увидел ошибку 0x112f. Зайдя через терминальный вход, я обнаружил, что в диспетчере задач, зависла сессия нужного мне сотрудника и еще была странная сессия пользователя не имеющего имени, разлогинев их, вся ситуация нормализовалась и пользователь смог совершить вход на сервер.

Как говорится, а ларчик, то просто открывался.

Источник

Как исправить ошибку удаленного рабочего стола в протоколе лицензирования

Ошибка удаленного рабочего стола в протоколе лицензирования – это ошибка, которая иногда появляется у некоторых пользователей, использующих средство подключения к удаленному рабочему столу в Windows. Полное сообщение об ошибке гласит: Удаленный компьютер отключил сеанс из-за ошибки в протоколе лицензирования. Пожалуйста, попробуйте снова подключиться к удаленному компьютеру или обратитесь к администратору сервера. Следовательно, пользователи не могут подключиться с помощью подключения к удаленному рабочему столу. Вот несколько исправлений для этой ошибки RDC.

Как я могу исправить ошибки протокола удаленного рабочего стола в Windows 10?

- Запустите удаленный рабочий стол от имени администратора

- Запустите удаленный рабочий стол во встроенной учетной записи администратора

- Удалить раздел реестра MSLicensing

- Откат Windows до точки восстановления

- Сканирование реестра

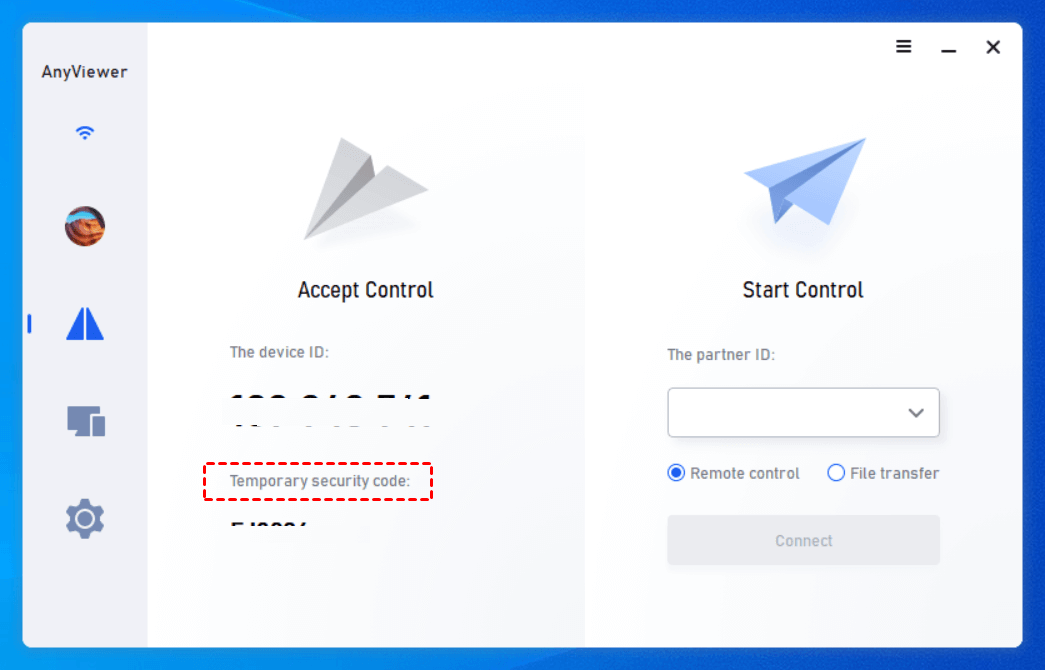

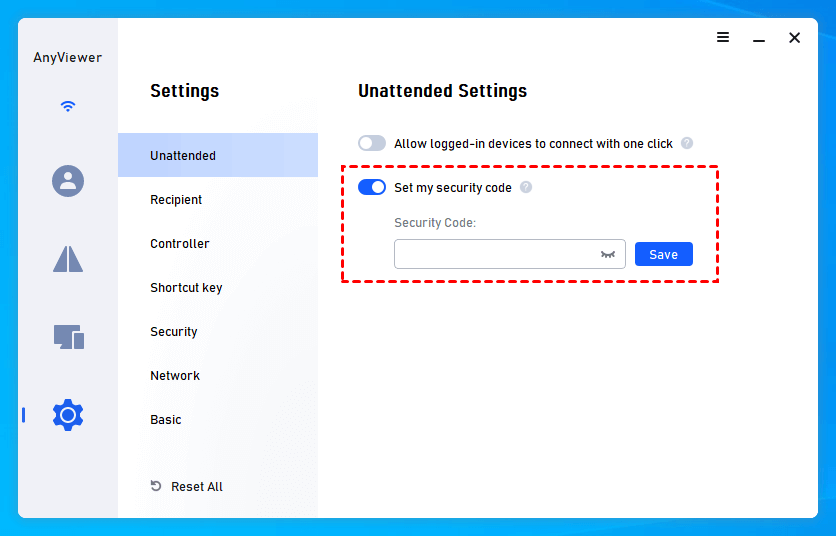

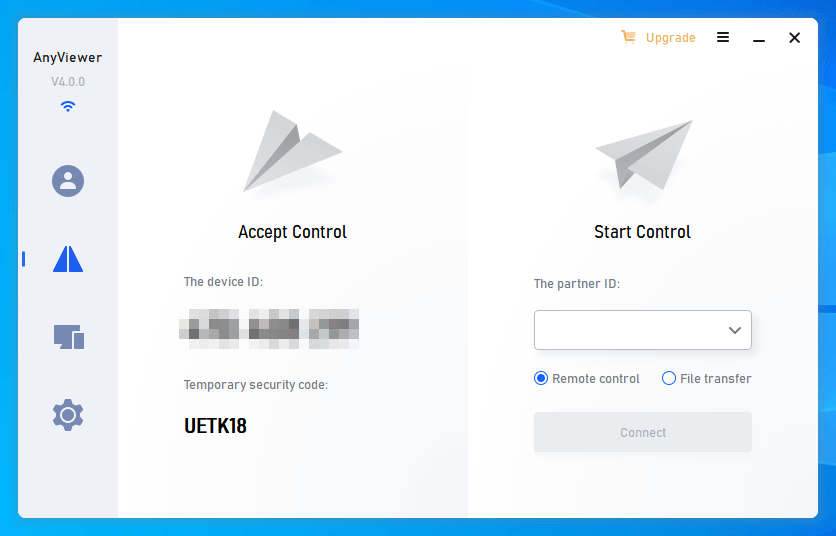

1. Запустите удаленный рабочий стол от имени администратора

Некоторые пользователи подтвердили, что они исправили проблему удаленного рабочего стола в протоколе лицензирования, запустив Remote Desktop Connection от имени администратора. Запуск RDC от имени администратора гарантирует, что приложение имеет необходимые разрешения для изменения реестра. Поэтому введите ключевое слово Connection Подключение к удаленному рабочему столу ‘в окне поиска Windows, щелкните правой кнопкой мыши Подключение к удаленному рабочему столу и выберите Запуск от имени администратора , чтобы открыть его.

2. Запустите удаленный рабочий стол во встроенной учетной записи администратора

Или попробуйте запустить RDC в учетной записи администратора. Вы можете активировать встроенную учетную запись администратора с помощью командной строки. Введите “cmd” в поле поиска Windows, щелкните правой кнопкой мыши командную строку и выберите Запуск от имени администратора , чтобы открыть его. Затем введите «net user administrator/active: yes» в приглашении и нажмите клавишу возврата. Перезагрузите Windows, чтобы войти в систему с новой учетной записью администратора.

– СВЯЗАННЫЕ: Исправлено: «Удаленное соединение было запрещено» в Windows 10

3. Удалите раздел реестра MSLicensing

Пользователи также подтвердили, что удаление ключа MSLicensing в реестре исправляет ошибку протокола лицензирования RDC. Вы можете удалить этот ключ с помощью редактора реестра, но сначала вы должны установить точку восстановления, к которой можно вернуться, если потребуется. Вот как вы можете создать точку восстановления системы и удалить ключ MSLicensing.

- Введите «создать точку восстановления» в поле поиска Cortana или меню «Пуск».

- Затем нажмите «Создать точку восстановления», чтобы открыть окно панели управления ниже.

- Нажмите кнопку Создать , чтобы открыть окно ниже.

- Затем введите название для точки восстановления системы в текстовом поле и нажмите кнопку Создать .

- Чтобы удалить ключ MSLicensing, нажмите горячую клавишу Windows + R.

- Затем вы можете ввести «regedit» в «Выполнить» и нажать ОК , чтобы открыть редактор реестра.

- Затем откройте этот ключ в редакторе реестра: HKLMSOFTWAREMicrosoftMSLicensing.

- Нажмите правой кнопкой мыши на ключе MSLicensing и выберите Удалить , чтобы удалить его.

- Перезагрузите компьютер или ноутбук и запустите подключение к удаленному рабочему столу от имени администратора.

4. Откат Windows до точки восстановления

Откат Windows к предыдущей дате с помощью функции «Восстановление системы» также исправил проблему с протоколом лицензирования RDC для некоторых пользователей. Восстановление системы может исправить ошибку, так как восстановление Windows до точки восстановления системы может исправить поврежденные ключи реестра. Вот как вы можете использовать восстановление системы в Windows.