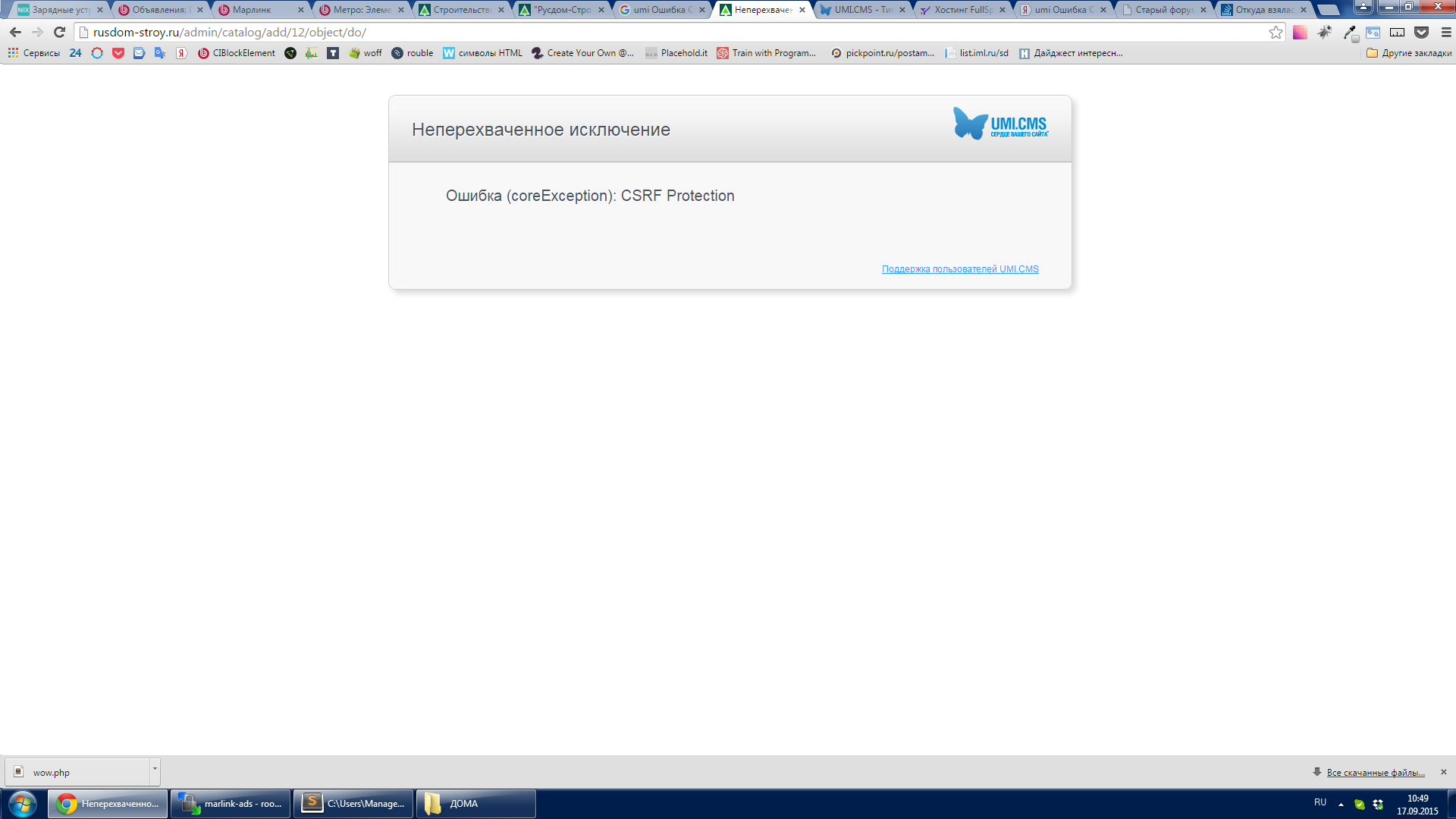

Всем привет! Никогда не работала с UMI CMS, попросили просто добавить объекты в каталог. При добавлении вылазит ошибка и ничего не сохраняется:

Вдруг кто сталкивался!!! В интернете не нашла решения. Помогите!

-

Вопрос заданболее трёх лет назад

-

3197 просмотров

Может быть поможет, посмотрите раздел Главная/Конфигурация/Настройка доменов, если домен с которого вы работает не является основным, добавьте его в список Адрес зеркала домена в свойствах основного домен вашего сайта.

Пробуйте решение для Ошибка (coreException): Give me a normal type to c…, эти ошибки могут быть связаны.

Как временное решение можете отменить защиту CSRF установив параметр csrf_protection=0 в config.ini.

Пригласить эксперта

А вас случайно не попросили автоматизировать процесс сторонним скриптом? CSRF Protection — пытается гарантировать то что запрос пришел со страницы, а не скриптом со стороны. Поподробнее про задачу расскажите, а заодно как вы ее хотите реализовать?

csrf_protection=0 в config.ini.

Помогло.

-

Показать ещё

Загружается…

05 июн. 2023, в 17:51

2800 руб./в час

05 июн. 2023, в 17:46

4500 руб./за проект

05 июн. 2023, в 17:42

15000 руб./за проект

Минуточку внимания

Home / Questions / Where did it come from and how to fix it – an error in UMI: coreException: CSRF Protection?

-

- 0

-

Hello! I never worked with UMI CMS, I was asked to simply add objects to the directory. When adding, an error pops up and nothing is saved:

Suddenly, who came across !!! I did not find a solution on the Internet. Help!

3 Answers

-

csrf_protection = 0 in config.ini.

It helped.

- 0

- Reply

-

It may help, see the section Home / Configuration / Domain Settings , if the domain you are working with is not the primary domain, add it to the list Domain Mirror Address in the properties of the primary domain of your site .

Try the solution for wiki.umisoft.ru, these errors may be related.

As a workaround, you can disable CSRF protection by setting the csrf_protection = 0 parameter in config.ini .

- 0

- Reply

-

I work with the main domain.

- 0

- Reply

-

Daniel : Are you sure that the system has not changed and you are working with standard functionality?

- 0

- Reply

-

Unfortunately, I’m not sure, because 1st time in my life I see this site. We are generally developing sites on Bitrix =) And then suddenly it took a little work with Yumi. It turned out to change the template, everything is ok. But through the admin panel you can’t edit or create anything.

I saw a page by reference, as I understand it, that there is another error. At least my data types are the same as the standard ones.- 0

- Reply

-

It seems that temporary cancellation of protection is what you need! Now everything is added. Because, I hope. in the future I will not have to work with this site anymore, just right! Thanks!

- 0

- Reply

-

Perhaps this is not a perfect solution, but still I’ll note your answer, because he suits me.

- 0

- Reply

-

Did you happen to be asked to automate the process with a third-party script? CSRF Protection – tries to guarantee that the request came from the page, and not from the side of the script. Tell us more about the task, but at the same time, how do you want to implement it?

- 0

- Reply

-

They didn’t ask for anything, you just need to manually add elements to the section through the admin panel. I haven’t worked with this site before.

Of course, I do not expect that someone as a psychic will tell me where the error is =) It just might have been a similar problem and there is some kind of tip- 0

- Reply

One day I was working on a feature at work. I had many branches created in JIRA tickets, so I wanted to open a bunch of PRs (Pull Requests) all at once in different tabs.

This is how I usually work – I have a lot of tabs open and this speeds things up, because I don’t need to wait for the next page to load.

But after I’d created the first PR in BitBucket and tried to go on to the next page, I was welcomed with an error message about an invalid CSRF token. This is a common problem with web applications that have CSRF protection.

So in this article you’ll learn what CSRF is and how to fix this error.

Table of contents:

- What is CSRF?

- Standard CSRF protection

- The Problem with Tokens

- Cross-tab Communication Solution

- Sysend library

- Broadcast Channel

- Conclusion

What is CSRF?

CSRF is an acronym for Cross-Site Request Forgery. It is a vector of attack that attackers commonly use to get into your system.

The way you usually protect against CSRF is to send a unique token generated by each HTTP request. If the token that is on the server doesn’t match with the one from the request, you show an error to the user.

Standard CSRF protection

This is one way you can protect against CSRF with a token:

const inital_token = '...';

const secure_fetch = (token => {

const CSRF_HEADER = 'X-CSRF-TOKEN';

return (url) => {

const response = await fetch(url, {

method: 'POST',

headers: {

[CSRF_HEADER]: token

}

});

response.then(res => {

token = res.headers[CSRF_HEADER]

});

return response;

};

})(inital_token);

This code uses the fetch API to send and receive a secure token in HTTP headers. On the backed, you should generate the first initial token when the page loads. On the server, on each AJAX request, you should check to see if the token is valid.

The Problem with Tokens

This works fine unless you have more than one tab open. Each tab can send requests to the server, which will break this solution. And power users may not be able to use your application the way they want.

But there is a simple solution to this problem which is cross-tab communication.

Cross-tab Communication Solution

Sysend library

You can use the Sysend library, an open source solution that I’ve created specifically for this purpose. It simplifies cross-tabs communication.

If you want, you can use a native browser API like Broadcast Channel to do the same. More on how to do that later in this article.

But the Sysend library will work for browsers that don’t support Broadcast Channel. It also works in IE (it has some bugs, which is not a surprise). You may also need to support some old mobile browsers. It also has a much simpler API.

This is the simplest example:

let token;

sysend.on('token', new_token => {

token = new_token;

});

// ...

sysend.broadcast('token', token);And this is how you would use this library to fix CSRF protection:

const inital_token = '...';

const secure_fetch = (token => {

const CSRF_HEADER = 'X-CSRF-TOKEN';

const EVENT_NAME = 'csrf';

sysend.on(EVENT_NAME, new_token => {

// get new toke from different tab

token = new_token;

});

return (url) => {

const response = await fetch(url, {

method: 'POST',

headers: {

[CSRF_HEADER]: token

}

});

response.then(res => {

token = res.headers[CSRF_HEADER];

// send new toke to other tabs

sysend.broadcast(EVENT_NAME, token);

});

return response;

};

})(inital_token);

All you have to do is to send and receive a single message from other tabs when sending the request. And your CSRF protected app will work on many tabs.

And that’s it. This will let advanced users use your app that has CSRF protection when they want to open many tabs.

Broadcast Channel

Here is the simplest possible example of using Broadcast Channel:

const channel = new BroadcastChannel('my-connection');

channel.addEventListener('message', (e) => {

console.log(e.data); // 'some message'

});

channel.postMessage('some message');So with this simple API you can do the same thing that we did before:

const inital_token = '...';

const secure_fetch = (token => {

const CSRF_HEADER = 'X-CSRF-TOKEN';

const channel = new BroadcastChannel('csrf-protection');

channel.addEventListener('message', (e) => {

// get new toke from different tab

token = e.data;

});

return (url) => {

const response = await fetch(url, {

method: 'POST',

headers: {

[CSRF_HEADER]: token

}

});

response.then(res => {

token = res.headers[CSRF_HEADER];

// send new token to other tabs

channel.postMessage(token);

});

return response;

};

})(inital_token);As you can see from the above example, Broadcast Channel doesn’t have any namespace for events. So if you want to send more than one type of event you need to create types of events.

Here is an example of using Broadcast Channel to do more than the CSRF protection fix we’ve discussed so far.

You can synchronize login and logout for your application. If you login into one tab, your other tabs will also sign you in. In the same way, you can synchronize the shopping cart in some e-commerce websites.

const channel = new BroadcastChannel('my-connection');

const CSRF = 'app/csrf';

const LOGIN = 'app/login';

const LOGOUT = 'app/logout';

let token;

channel.addEventListener('message', (e) => {

switch (e.data.type) {

case CSRF:

token = e.data.payload;

break;

case LOGIN:

const { user } = e.data.payload;

autologin(user);

break;

case LOGOUT:

logout();

break;

}

});

channel.postMessage({type: 'login', payload: { user } });Conclusion

It’s great if you protect your app against attackers. But keep in mind how people will be using your application, too so you don’t make it unnecessarily hard to use. This applies not only to this particular problem.

The Sysend library is a simple way to communicate between open tabs in the same browser. And it can fix major issues with CSRF protection. The library has more features, and you can check its GitHub repo for more details.

Broadcast Channel is also not that complicated. If you don’t need to support old browsers or some older mobile devices, you can use this API. But if you need to support older browsers, or want to make your code simpler, you use can the sysend library.

If you want to see browser support for Broadcast Channel, you can see Can I Use.

Learn to code for free. freeCodeCamp’s open source curriculum has helped more than 40,000 people get jobs as developers. Get started

Если вы столкнулись с ошибкой «истек CSRF-токен» — читайте нашу статью. Из неё вы узнаете, как работает CSRF-token защита, и что делать, если CSRF токен истек.

Что такое CSRF

CSRF (англ. cross-site request forgery) — это межсайтовая подделка запроса. Это атака, которой может подвергаться любой веб-ресурс или веб-приложение. В первую очередь это касается сайтов, которые используют cookies, сертификаты авторизации и браузерную аутентификацию. В результате атаки страдают клиенты и репутация ресурса.

Вредоносный скрипт прячется в коде сайта или обычной ссылке. С помощью него мошенник получает доступ к конфиденциальной информации: платежным реквизитам, логину и паролю, личной переписке. После того как данные “в кармане”, хакер может изменить пароль, указать свой номер телефона или email, перевести деньги на свой счёт и многое другое.

Как работает CSRF-атака

Злоумышленник может использовать фишинговую ссылку — это наиболее распространенный способ обмана. В этом случае атака работает по следующей схеме:

- Злоумышленник создаёт поддельную страницу, очень похожую на оригинальную, и встраивает её в сайт. В коде ссылка может выглядеть так: <a href=“вредоносная ссылка”>Unsubscribe here</a>.

- Пользователь переходит с одной страницы сайта на другую (например, на страницу оплаты) и вместо реальной страницы попадает на поддельную.

- Пользователь совершает действие на странице, например, оплачивает товар или вводит данные авторизации.

- Информация или денежные средства вместо оригинального сервера уходят на сервер мошенника.

CSRF-атаки случаются из-за того, что без специальных настроек сервер не может с точностью в 100% определить, кто именно выполняет действия со стороны пользователя. Он не может проверить, действительно ли на кнопку “оплатить” нажал тот пользователь, который изначально открыл страницу с оплатой. Хакеры активно используют этот люфт в безопасности HTTP-запросов и применяют вредоносные скрипты. Однако от атаки можно защититься с помощью CSRF-токенов.

Что такое CSRF-token и как он работает

В общем понимании токен — это механизм, который позволяет идентифицировать пользователя или конкретную сессию для безопасного обмена информацией и доступа к информационным ресурсам. Токены помогают проверить личность пользователя (например, клиента, который онлайн получает доступ к банковскому счёту). Их используют как вместо пароля, так и вместе с ним. Токен — это в каком-то смысле электронный ключ.

CSRF-token — это максимально простой и результативный способ защиты сайта от CSRF-мошенников. Он работает так: сервер создаёт случайный ключ (он же токен) и отправляет его браузеру клиента. Когда браузер запрашивает у сервера информацию, сервер, прежде чем дать ответ, требует показать ключ и проверяет его достоверность. Если токен совпадает, сессия продолжается, а если нет — прерывается. Токен действителен только одну сессию — с новой сессией он обновляется.

Чтобы получить ответ от сервера, используются разные методы запроса. Условно они делятся на две категории: те, которые не изменяют состояние сервера (GET, TRACE, HEAD), и те, которые изменяют (PUT, PATCH, POST и DELETE). Последние имеют большую CSRF-уязвимость и поэтому должны быть защищены в первую очередь.

При создании и использовании токена должны соблюдаться следующие условия:

-

нахождение в скрытом параметре;

-

генерация с помощью генератора псевдослучайных чисел;

-

ограниченное время жизни (одна сессия);

-

уникальность для каждой транзакции;

-

устойчивый к подбору размер (в битах);

-

невозможно переиспользовать.

Типы токенов

Существует три основных типа токенов по способу генерации:

- Synchronizer Tokens или Anti-CSRF (токены синхронизации). В этом случае инициатором ключа выступает сервер — на нём хранится исходная шифровка. Когда браузер обращается к серверу и предъявляет ему ключ, сервер сравнивает его с исходником и в зависимости от результата продолжает или прерывает сессию.

- Double Submit Cookie (двойная отправка куки). При этом способе токен нигде не хранится. Когда браузер обращается к серверу впервые за сессию, сервер генерирует и передаёт ему ключ в двух формах: через куки и в одном из параметров ответа. При следующих обращениях браузера сервер дважды проверяет правильность ключа — в параметрах и в куках.

- Encrypted Token (зашифрованный токен). Этот способ предполагает, что ключом шифруется какая-то часть информации о клиенте, которая содержится в браузере. При первом запросе браузера сервер получает информацию о пользователе, зашифровывает её и передаёт браузеру токен. При следующем взаимодействии сервер расшифровывает токен и сверяет информацию.

Помимо токенов, для защиты используется флаг Same-Site (большинство браузеров его поддерживает). Он работает напрямую для cookies и позволяет помечать куки конкретного домена. Сервер проверяет, содержатся ли нужные пометки в куках страницы, с которых происходит оплата или вносятся изменения. Если пометок нет — сессия прекращается.

Также в качестве меры защиты на страницах сайта настраивают форму с капчей. Это особенно актуально для страниц смены пароля или совершения денежных транзакций.

«Истек срок действия токена» или «CSRF-значение недопустимо»: что это значит и что делать

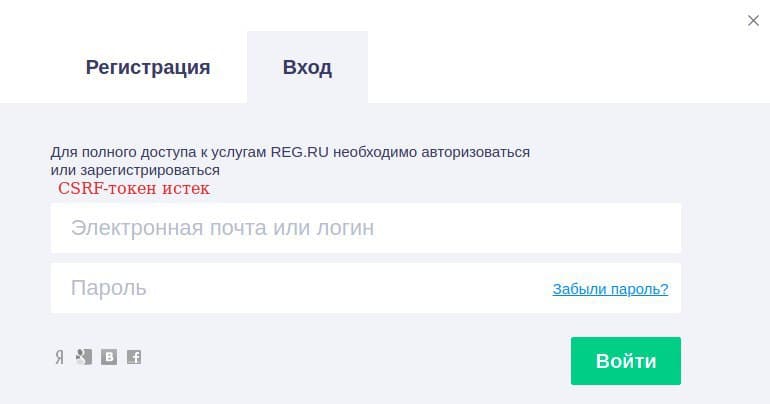

Даже при авторизации на сайтах, для которых настроена защита от атак, можно встретить следующие варианты сообщения об ошибке: «Недопустимое CSRF-значение»/«CSRF-токены не совпадают» или «Token expired» (в переводе — срок действия токена истек). Сообщение может отображаться как на английском, так и на русском. Пример ошибки при авторизации на сайте REG.RU:

Обычно ошибка возникает по двум основным причинам:

-

сервер некорректно сгенерировал токен;

-

срок токена истек — пользователь долго не совершал никаких действий на странице.

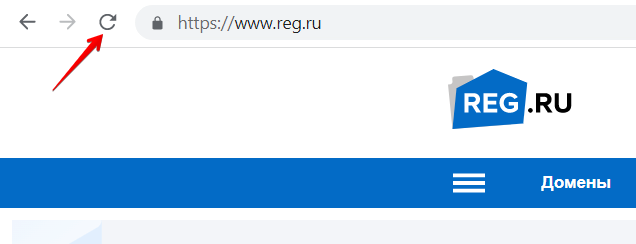

В обоих случаях исправить проблему поможет перезагрузка страницы — вы запустите новую сессию, а значит, сервер и браузер договорятся о новом рабочем токене. Для этого нажмите на значок обновления страницы:

Иногда ошибка возникает из-за расширений защиты конфиденциальности или плагинов блокировки рекламы (например, Ghostery, UBlock Origin, Blur), которые настроены у пользователя. В этом случае можно отключить расширение. Также можно добавить сайт, на котором появилось сообщение, в список доверенных сайтов.

На примере сайта reg.ru покажем, что для этого нужно:

в Google Chrome

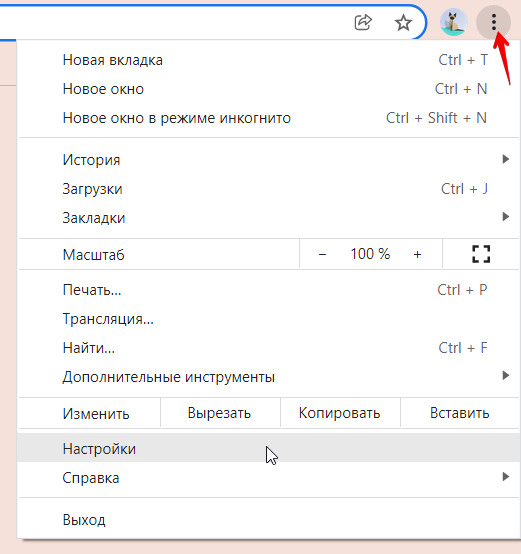

- Откройте настройки Chrome:

- В списке слева выберите Конфиденциальность и безопасность, а затем Файлы cookie и другие данные сайтов.

- Внизу страницы откройте Сайты, которые всегда могут использовать файлы cookie и кликните Добавить.

- Введите «[*.]www.reg.ru» и нажмите Добавить.

- Нажмите Все файлы cookie и данные сайта и удалите все записи, которые связаны с сайтом reg.ru.

- Перезагрузите браузер и выполните операцию повторно.

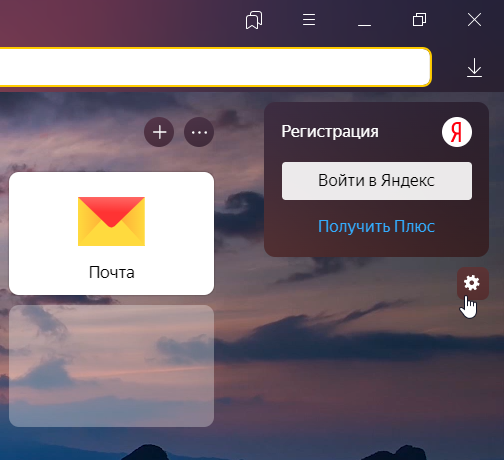

в Яндекс.Браузер

-

Откройте настройки браузера Яндекс:

- Перейдите на Сайты — Расширенные.

- Кликните Настройки… для первого параметра в списке. Затем на вкладке «Разрешена» введите www.reg.ru и кликните Добавить.

- Добавьте адрес сайта для всех параметров списка по аналогии.

в Safari

- Откройте настройки Safari комбинацией Cmd + , (⌘,).

- Перейдите на вкладку Конфиденциальность и проверьте, что в пункте «Файлы cookie и данные веб-сайтов» не выбрано «Блокировать все файлы cookie». Если это так, снимите настройки.

- Кликните Управление данными веб-сайтов и удалите все записи, которые относятся к www.reg.ru.

- Перезагрузите браузер и выполните операцию повторно.

В некоторых случаях сгенерировать верный токен мешают локальные настройки куки в браузере. Чтобы сессия прошла успешно, достаточно вернуть дефолтные настройки.

Заключение

Успешная атака CSRF позволяет хакеру действовать на сайте от имени другого зарегистрированного посетителя. Чтобы мошенник не добрался до конфиденциальных данных, для сайта нужно настроить один из типов CSRF-токенов. Токены позволяют серверу и браузеру безопасно обмениваться информацией в течение сессии. Однако даже на безопасных сайтах можно столкнуться с ошибкой «токен CSRF истек». В этом нет ничего страшного. Чтобы возобновить подключение, достаточно обновить страницу браузера.

Эта статья научит вас, как исправить ошибку «CSRF token истёк», которую вы можете получить при посещении сайта, и больше расскажет о CSRF-атаках в целом.

Что такое CSRF

CSRF (от англ. cross-site request forgery) или межсайтовая подделка запроса – это форма атаки на любой сайт или веб-приложение. С помощью подделки запросов мошенник обманом заставляет пользователя выполнять нежелательные действия на, казалось бы, проверенной платформе.

Как работает CSRF-атака

Межсайтовая подделка запроса будет работать только в том случае, если потенциальная жертва авторизована. Благодаря этому злоумышленник может обойти процесс аутентификации, чтобы войти в веб-приложение.

Выполнение CSRF-атаки состоит из двух основных частей.

- Злоумышленник заставляет жертву щёлкнуть на ссылку или загрузить веб-страницу. Он намеренно заманивает пользователя перейти по ссылке, используя методы социальной инженерии.

- Отправляет «поддельный» или выдуманный запрос в браузер жертвы. Вредоносная ссылка отправит запрос в веб-приложение, однако будет включать в себя значения, которые выгодны злоумышленнику.

Этот запрос определяется как незаконный, поскольку жертва не знает, что он отправляется. Но для веб-сервера это выглядит так, как будто пользователь отправил его, потому что он включает в себя файлы cookie, которые необходимы веб-серверу для проверки личности жертвы.

Примеры CSRF-атаки

Для того, чтобы получить ответ от сервера, в протоколе применяют различные методы HTTP-запросов. Наиболее часто используемые – это GET, POST, PUT, PATCH и DELETE.

Они используются и для создания межсайтовой подделки запроса.

Пример GET CSRF-атаки:

В следующем примере показано, как выглядит типичный GET-запрос для банковского перевода в размере 1000 долларов.

GET https://randombank.ru/transfer.do?account=RandPerson&amount=$1000 HTTP/1.1

Злоумышленник может изменить ссылку таким образом, что она приведёт к переводу 1000 долларов на его личный счет. Вредоносный запрос будет выглядеть так:

GET https://randombank.ru/transfer.do?account=SomeAttacker&amount=$1000 HTTP/1.1

Если задействованное приложение ожидает GET-запрос, злоумышленник может разместить на своем веб-сайте тег, который вместо ссылки на изображение отправит поддельный запрос.

<img src=»вредоносная ссылка» />

Пример POST CSRF-атаки:

<h1>Вы выиграли приз!</h1>

<form action=” www.shopshop.ru/api/account» method=”post”>

<input type=”hidden” name=”Transaction” value=”withdraw” />

<input type=”hidden” name=”Amount” value=”1000000″ />

<input type=”submit” value=”Click Me”/>

</form>

- Пользователь входит на сайт www.shopshop.ru с помощью своих логина и пароля.

- Сервер авторизует пользователя, а ответ от сервера включает файл cookie аутентификации.

- Не выходя из системы, пользователь посещает вредоносную веб-страницу. Этот сайт содержит HTML-форму, указанную выше.

- Пользователь нажимает кнопку отправки. Браузер отправляет файл cookie аутентификации вместе с запросом.

- Сервер обрабатывает запрос, учитывая, что пользователь уже находится в аккаунте, поэтому злоумышленник получает доступ ко всему, что разрешено делать авторизованному пользователю.

Что такое токен CSRF

Токен CSRF – это уникальное и непредсказуемое значение, которое сервер генерирует для защиты уязвимых перед CSRF ресурсов.

После выполнения запроса приложение на стороне сервера сравнивает два маркера, найденные в сеансе пользователя и в самом запросе. Если токен отсутствует или не соответствует значению в сеансе пользователя, запрос отклоняется, сеанс пользователя завершается, а событие регистрируется как потенциальная атака CSRF. Так злоумышленнику практически невозможно создать полный действительный запрос, чтобы заманить жертву.

Таким образом, можно выделить основные признаки токена CSRF:

- уникальность при каждом запросе;

- непродолжительное время жизни,

- непредсказуемость и устойчивый к подбору.

Ошибки CSRF: почему возникают и как их исправить?

Сообщения «Неверный токен CSRF» или «Срок действия токена CSRF истёк» означает, что ваш браузер не смог создать безопасный файл cookie или не смог получить доступ к этому файлу cookie для авторизации вашего входа в систему.

Это может быть вызвано плагинами, расширениями, блокирующими рекламу, а также самим браузером, если ему не разрешено устанавливать файлы cookie.

Есть несколько причин, по которым вы можете получать сообщения об ошибках:

- срок действия старого токена действительно истёк, так как прошло более 24 часов;

- уже был отправлен новый токен, в связи с чем старый стал недействительным;

- плагины или расширения блокируют запросы;

- браузеру не разрешено устанавливать файлы cookie.

Иногда нужно лишь обновить свою страницу или вновь войти в систему, и всё будет готово для продолжения вашей работы. Если это не помогает, есть способы исправить это в разных браузерах.

Как исправить ошибки CSRF в браузерах

Google Chrome

- В правом верхнем углу экрана щёлкните на значок с тремя точками и в меню выберите Настройки.

- В панели слева откройте вкладку Конфиденциальность и безопасность.

- Выберите Файлы cookie и другие данные сайтов.

- Пролистайте до раздела «Специальные настройки» и щёлкните Добавить рядом с графой «Сайты, которые всегда могут использовать файлы cookie».

- Чтобы включить сайт в этот список, введите название нужного сайта по форме [*.]ваш.сайт и затем нажмите Добавить.

- В разделе Посмотреть все разрешения и данный сайтов найдите nic.ru и удалите все записи, связанные с сайтом.

- Перезагрузите браузер и вновь войдите на сайт.

Microsoft Edge

- Откройте меню в правом верхнем углу экрана и щёлкните Настройки.

- В параметрах перейдите в раздел Файлы cookie и разрешения сайтов.

- Нажмите «Управляйте файлами cookie и данными сайта…».

- Нажмите Добавить рядом со словом «Разрешить», чтобы внести сайт в список и позволить браузеру сохранять с него файлы cookie.

- Введите [*.]ваш.сайт и подтвердите своё решение, нажав Добавить.

- Перейдите во вкладку Посмотреть все файлы cookie и данные сайта и удалите всё, связанное с выбранным сайтом.

- Перезагрузите браузер.

Яндекс.Браузер

- Откройте меню, щёлкнув на значок с тремя линиями в верхнем углу экрана, и перейдите в Настройки.

- В левой панели выберите вкладку Сайты и найдите в ней опцию Расширенные настройки сайтов.

- Пролистайте вниз до раздела Cookie-файлы. Откройте Настройки сайтов под ним.

- Нажмите Добавить.

- Введите [*.]ваш.сайт и подтвердите своё решение, нажав Добавить.

- Вернитесь на предыдущую страницу и перейдите в Cookie-файлы и данные сайтов. Кнопка находится рядом с Настройками сайтов.

- Удалите все данные о сайте.

- Перезагрузите браузер.

Opera

- В левой панели экрана щёлкните на значок Настроек.

- Выберите раздел Безопасность, а затем нажмите Файлы cookie и прочие данные сайтов.

- В разделе «Настраиваемое поведение» у параметра Сайты, которые всегда могут использовать файлы cookie щёлкните Добавить.

- Введите [*.]ваш.сайт и подтвердите своё решение, нажав Добавить.

- Чуть выше выберите опцию Все файлы cookie и данные сайта и удалите все данные о сайте.

- Перезагрузите ваш браузер и вновь откройте сайт.

Safari

- Откройте Настройки Safari в верхней части экрана или с помощью сочетания клавиш Cmd + ,.

- Перейдите на вкладку Конфиденциальность и убедитесь, что для параметра «Файлы cookie и данные веб-сайтов» не установлено значение «Блокировать все файлы cookie».

- Затем нажмите Управлять данными веб-сайта…, найдите [ваш.сайт] и удалите все записи, связанные с сайтом.

- Перезагрузите Safari и проверьте сайт на наличие ошибки.

Заключение

Файлы cookie изначально уязвимы перед CSRF-атаками, поскольку они автоматически отправляются с каждым запросом. Это позволяет злоумышленникам легко создавать вредоносные запросы, которые приводят к межсайтовым подделкам запросов. Хотя извлечение конфиденциальной информации не является основной целью атаки CSRF, это может оказать неблагоприятное воздействие на используемое приложение.

В этой статье вы узнали больше о явлении CSRF-атак, токенах, а также о том, что именно защищает вас от уловок современных злоумышленников и что делать, если появляются ошибки «Токен-CSRF истёк» или «Неверный токен CSRF».

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)