Пользователи ПК иногда могут столкнуться с одной или несколькими проблемами и ошибками подключения к удаленному рабочему столу на компьютере с Windows 11 или Windows 10. В этом посте представлены наиболее подходящие решения для различных случаев ошибки «Ваш компьютер не может подключиться к удаленному компьютеру» в Windows 11/10.

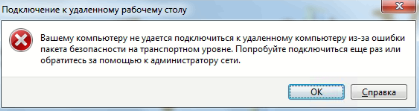

Когда эта ошибка возникает на вашем устройстве, вы можете получить одно из следующих полных сообщений об ошибке;

- Ваш компьютер не может подключиться к удаленному компьютеру, так как на транспортном уровне произошла ошибка пакета безопасности. Повторите попытку подключения или обратитесь за помощью к администратору сети.

- Ваш компьютер не может подключиться к серверу шлюза удаленных рабочих столов. Обратитесь за помощью к сетевому администратору.

- Ваш компьютер не может подключиться к удаленному компьютеру, поскольку на удаленном компьютере, к которому вы хотите подключиться, произошла ошибка. Обратитесь за помощью к сетевому администратору.

Эти ошибки возникают в основном из-за сохраненных сетевых учетных данных, используемой проверки подлинности на уровне сети и, в некоторых случаях, отсутствия или отключения ключа реестра.

Ваш компьютер не может подключиться к ошибке удаленного компьютера

Если вы получаете Ваш компьютер не может подключиться к ошибке удаленного компьютера на вашем компьютере с Windows 11/10 вы можете попробовать наши рекомендуемые ниже решения и посмотреть, поможет ли это решить проблему в вашей системе.

- Очистить учетные данные в диспетчере учетных данных

- Отключить подключение к удаленному рабочему столу с аутентификацией на уровне сети

- Добавить/включить раздел реестра RDGClientTransport

Давайте взглянем на описание процесса, связанного с каждым из перечисленных решений.

1]Очистить учетные данные в диспетчере учетных данных

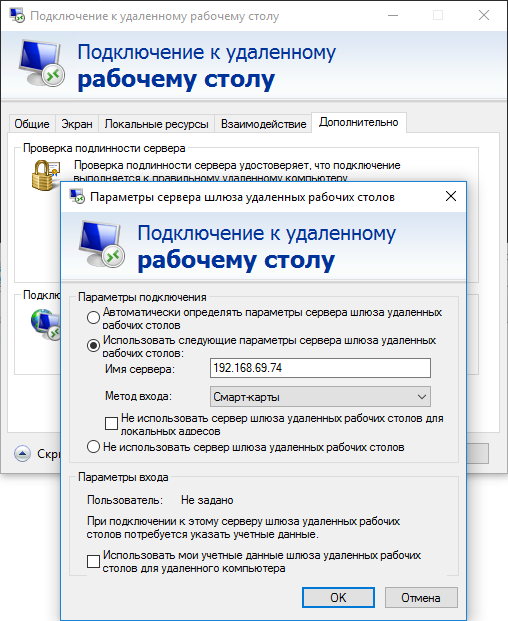

Исследования показали, что в некоторых случаях это Ваш компьютер не может подключиться к ошибке удаленного компьютера на самом деле это связано с сохраненными данными аутентификации для шлюза удаленного рабочего стола в разделе «Подключение из любого места» на вкладке «Дополнительно» клиента RDP.

Это решение требует, чтобы вы очистили учетные данные в диспетчере учетных данных. После этого вы сможете без проблем восстановить соединение на удаленном компьютере.

2]Отключить подключение к удаленному рабочему столу с аутентификацией на уровне сети

Это решение требует, чтобы вы сняли флажок Разрешить подключения только с компьютеров, на которых запущен удаленный рабочий стол с проверкой подлинности на уровне сети (рекомендуется) вариант на целевом компьютере. Чтобы выполнить эту задачу, см. руководство о том, как включить, отключить, заблокировать, использовать подключение к удаленному рабочему столу в Windows 11/10.

3]Добавить/включить раздел реестра RDGClientTransport

Раздел реестра RDGClientTransport определяет, какой транспорт удаленного рабочего стола использовать. В Windows 11/10 это может быть:

- HTTP

- UDP

- RPC через HTTP (запасной вариант)

Протокол удаленного рабочего стола v8 представил транспорты HTTP и UDP. Значения раздела реестра RDGClientTransport:

- 0 (по умолчанию — HTTP) (также известное как «согласование NLA с использованием TLS»)

- 1 RPC через HTTP (также известный как «безопасность RDP»)

- 2 RemoteDesktopGateway (WinHTTP)

Обычно клиенты RDP используют транспорт RDG-HTTP, но в некоторых случаях они могут использовать RDG-RPC. Если ключ реестра RDGClientTransport присутствует и имеет значение 1, он обеспечивает транспорт RDG-RPC. Поскольку это операция реестра, рекомендуется создать резервную копию реестра или создать точку восстановления системы в качестве необходимых мер предосторожности. После этого вы можете действовать следующим образом:

HKEY_CURRENT_USERSoftwareMicrosoftКлиент сервера терминалов

- В этом месте щелкните правой кнопкой мыши пустую область на правой панели, а затем выберите «Создать»> «Значение DWORD (32-разрядное)», чтобы создать раздел реестра, а затем переименуйте его в RDGClientTransport и нажмите Enter.

- Дважды щелкните новую запись, чтобы изменить ее свойства.

- Введите 1 в Значение данных поле.

- Нажмите OK или Enter, чтобы сохранить изменения.

- Выйдите из редактора реестра.

- Перезагрузите компьютер.

Кроме того, вы можете автоматически добавить/включить ключ RDGClientTransport в реестре. Вот как:

- Нажмите клавишу Windows + R, чтобы вызвать диалоговое окно «Выполнить».

- В диалоговом окне «Выполнить» введите блокнот и нажмите Enter, чтобы открыть Блокнот.

- Скопируйте и вставьте приведенный ниже код в текстовый редактор.

[HKEY_CURRENT_USERSoftwareMicrosoftTerminal Server Client]»RDGClientTransport»=dword:00000001

- Теперь выберите в меню пункт «Файл» и нажмите кнопку «Сохранить как».

- Выберите место (предпочтительно на рабочем столе), где вы хотите сохранить файл.

- Введите имя с расширением .reg (например, EnableRDGCT.reg).

- Выбирать Все файлы из раскрывающегося списка Тип файла.

- Дважды щелкните сохраненный файл .reg, чтобы объединить его.

- При появлении запроса нажмите «Выполнить» > «Да» (UAC) > «Да» > «ОК», чтобы подтвердить слияние.

- Теперь вы можете удалить файл .reg, если хотите.

- Перезагрузите ПК.

Точно так же вы можете добиться того же результата, добавив и включив раздел реестра RDGClientTransport, отредактировав реестр с помощью командной строки. Вот как:

- Нажмите клавишу Windows + R, чтобы вызвать диалоговое окно «Выполнить».

- В диалоговом окне «Выполнить» введите команда а затем нажмите CTRL + SHIFT + ENTER, чтобы открыть командную строку в режиме администратора / с повышенными правами.

- В окне командной строки скопируйте и вставьте приведенную ниже команду и нажмите Enter:

reg.exe Добавить «HKCUSoftwareMicrosoftTerminal Server Client» /V «RDGClientTransport» /T REG_DWORD /D «1»

- Выйдите из командной строки CMD после выполнения команды.

Вот и все!

Связанный пост: Удаленный рабочий стол не может подключиться к удаленному компьютеру в Windows 11/10

Почему удаленный рабочий стол не может подключиться к удаленному компьютеру?

Удаленный рабочий стол не может подключиться к удаленному компьютеру по одной из следующих причин:

- Удаленный доступ к серверу не включен.

- Удаленный компьютер выключен.

- Удаленный компьютер недоступен в сети.

Как перезагрузить компьютер через удаленный рабочий стол?

Чтобы перезагрузить компьютер через удаленный рабочий стол, вы можете запустить командную строку с дополнительными переключателями для выключения компьютера:

- Для выключения введите: неисправность

- Для перезагрузки введите: выключение –r

- Чтобы выйти из системы, введите: выключение –l

Удачных вычислений!

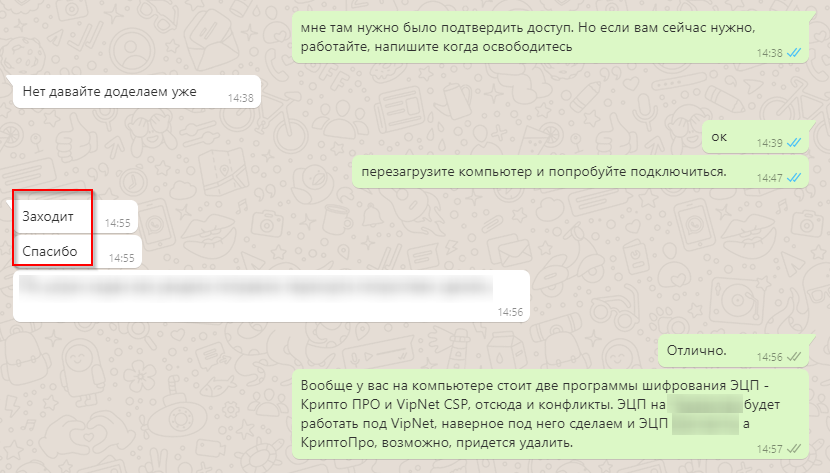

Однажды у пользователя при попытке подключиться к ЛАЙВ.Cloud начала возникать ошибка:

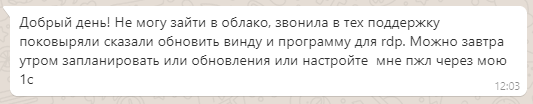

Пользователь обратился в поддержку облака от Первого Бита, но там ему не смогли помочь, посоветовали обновить Windows:

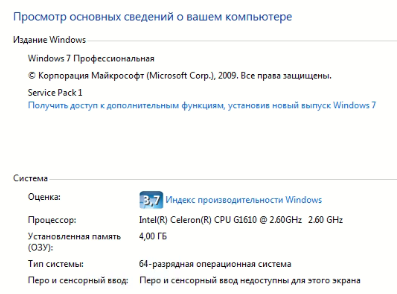

Я решил последовать этому совету и обновить Windows. На компьютере была Windows 7:

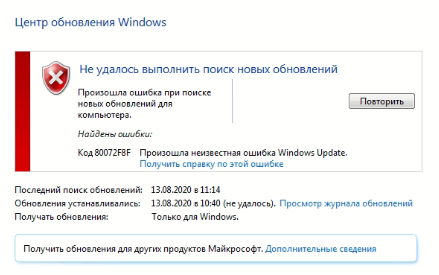

Попытался запустить обновления, но обновление не сработало:

Тогда решил погуглить по поводу ошибки, как ее исправлять.

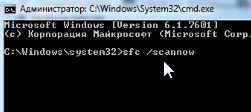

Согласно одной из рекомендаций сначала решил проверил целостность системных файлов командой sfc /scannow

Но потом вспомнил, что эта команда работает долго, поэтому решил попробовать методику с одного форума. Там пеняют на Крипто-Про.

Я сам ставил на этот компьютер Vipnet CSP, поэтому подумал, что проблема может касаться и этого криптопровайдера. Но на всякий случай набрал в строке запуска «Крипто» и обнаружил, что на компьютере стоит еще и Крипто-Про. А ведь эти программы не дружат между собой. Наверное, доступ прекратился после установки Vipnet-CSP в довесок к имеющейся Крипто-Про.

Поэтому выполнил вот этот совет:

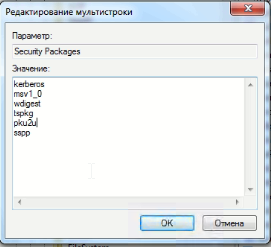

Зашел в ветку реестра HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlLsa:

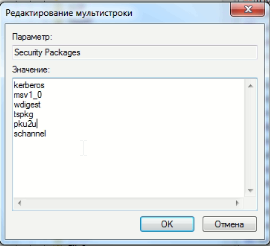

И поменял там sspp на schannel:

Сразу не заработало, поэтому попросил перезагрузить компьютер (как в методичке).

Удивительно, но сработало и после перезагрузки пользователь получил доступ по RDP!

Время факт: 20 минут.

Приятно осознавать, что я оказался компетентнее поддержки самого Первого Бита!

![Компьютер не может подключиться к удаленному компьютеру [ошибка пакета безопасности]](https://clickthis.blog/wp-content/uploads/2022/04/remote-desktop-connections.webp)

Windows RDP (протокол удаленного рабочего стола) позволяет вам получить доступ к другому компьютеру. Функции RDP с использованием современного удаленного рабочего стола Windows или устаревшего приложения для подключения к удаленному рабочему столу.

При попытке установить соединение вы могли столкнуться с сообщением об ошибке: ваш компьютер не может подключиться к удаленному компьютеру из-за ошибки пакета безопасности. Скорее всего, эта ошибка возникла из-за того, что вы инициируете соединение через прокси-сервер.

В этой статье мы обсудим ошибку пакета безопасности и покажем, как ее исправить.

В нашем руководстве вы также можете получить лучшие предложения по программному обеспечению для удаленного управления для Windows 10 и 11.

Почему я получаю сообщение об ошибке “Отключенный пакет безопасности Remoteapp”?

Существует несколько причин этой ошибки, и наиболее распространенными являются значения вашего реестра. Если приложение неправильно настроено в реестре, вы можете столкнуться с этой проблемой.

Также возможно, что есть проблема с вашими учетными данными, поэтому их удаление и повторное добавление может решить эту проблему.

Как исправить ошибку пакета безопасности в Windows 11?

1. Удалите кеш подключения RDP в реестре.

- Откройте диалоговое окно «Выполнить» с помощью Windows + R, введите regedit и нажмите «ОК».

- Перейдите к:

ComputerHKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientDefault

- На правой панели выберите список подключений; они помечены как MRU(X), где X — число, щелкните их правой кнопкой мыши и выберите параметр удаления.

- Перейдите к:

ComputerHKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientServers

- Щелкните правой кнопкой мыши папку сервера и выберите «Удалить».

- Нажмите на окно «Пуск», введите CMD и выберите «Запуск от имени администратора».

- Введите следующую команду и нажмите Enter:

del /ah %homepath%documentsdefault.rdp

Реестр каждого пользователя хранит информацию для каждого соединения RDP. С помощью встроенных средств Windows удалить компьютер или компьютеры из списка истории RDP-подключений невозможно. Вышеуказанные шаги предпринимаются, чтобы вручную избавиться от ключей реестра.

После выполнения этих шагов сообщение об ошибке пакета безопасности может быть устранено.

2. Очистите сохраненные учетные данные RDP.

- Откройте меню «Пуск», введите «Панель управления» и щелкните приложение «Панель управления».

- Перейдите в раздел «Учетные записи пользователей». Затем перейдите в диспетчер учетных данных и выберите «Управление учетными данными Windows».

- В разделе «Общие учетные данные», если у вас есть какие-либо сохраненные учетные данные RDP, он покажет нам IP-адрес, которому предшествует TERMSRV. Разверните его и нажмите «Удалить».

Обратите внимание, что если вы выберете параметр ” Запомнить меня” перед вводом пароля для нового удаленного RDP-подключения, ваши учетные данные (имя пользователя и пароль) будут сохранены в диспетчере учетных данных Windows.

Клиент RDP использует ранее запомненные учетные данные для аутентификации на удаленном хосте для последующих подключений. Удаление этих учетных данных может устранить ошибку пакета безопасности.

3. Отключите кэширование растровых изображений удаленного рабочего стола.

- Откройте круглый диалог с помощью Windows+ R, введите mstsc.exe и нажмите кнопку ОК.

- Перейдите на вкладку «Опыт» приложения «Подключение к удаленному рабочему столу» и снимите флажок «Постоянное кэширование растровых изображений» внизу.

Обратите внимание, что постоянное кэширование растровых изображений включено в клиент RDC (подключение к удаленному рабочему столу). В качестве кэша растрового изображения клиент RDP кэширует редко меняющиеся части удаленного экрана.

Клиент mstsc.exe использует это для загрузки элементов экрана из кэша локального диска, которые не изменились с момента последнего рендеринга. Функция кэширования RDP уменьшает количество данных, отправляемых по сети.

При использовании кэша RDP он может быть поврежден. Отключение постоянного кэширования растровых изображений также может быть полезным.

4. Используйте сторонний RDP

Сторонний RDP может не решить проблемы с Windows RDP, но это отличный способ обойти его. Сторонние решения часто более продвинуты, чем встроенное решение Windows.

Такой инструмент, как Mikogo, является жизнеспособным вариантом и обладает множеством функций.

Вы можете помочь клиентам, используя мышь и удаленную клавиатуру, или вы можете передать кому-то другому управление вашим ПК.

Он предлагает функцию, которая позволяет вам обмениваться документами, рабочим столом или окнами приложений в режиме реального времени с участием до 25 участников собрания.

Это также позволяет отображать только те окна приложений, которые вы хотите видеть, и скрывать остальные, гарантируя, что ваша презентация будет в центре внимания. Mikogo также поддерживает до четырех мониторов.

Могу ли я запретить Windows сохранять историю подключений RDP?

В качестве предотвращения ошибки пакета безопасности вы можете захотеть, чтобы Windows не сохраняла историю подключений RDP. Это возможно.

В этом случае следует отключить для всех учетных записей автоматическую запись в ветку реестра:HKCUSoftwareMicrosoftTerminal Server Client

Обратите внимание: если у вас нет доступа к gpedit.msc, возможно, вы не сможете запретить Windows сохранять историю подключений RDP вручную.

Эти решения — простые вещи, которые можно попробовать, если вы получаете сообщение об ошибке пакета безопасности при попытке создать удаленное соединение.

Мы хотели бы прочитать ваши комментарии и узнать, какие из обсуждаемых решений помогли вам устранить ошибку пакета безопасности.

Содержание

- ?прошу идей, как исправить ошибку подключения RDP

- После установки cryptopro не работает rdp

- Установка СКЗИ КриптоПро CSP

- Установка и настройка службы сертификации ActiveDirectory (Центра сертификации)

- Выпуск серверных и клиентских сертификатов

- Подробнее о создании шаблона сертификата TLS в УЦ 2.0 для защиты RDP-подключений

- Назначение прав доступа к закрытому ключу сертификата TLS

- Проверка сертификата TLS в свойствах служб сервера терминалов

- Настройка политики авторизации соединений

- Настройка политики авторизации ресурсов

- Назначение пользователям прав на доступ по RDP в домен

- Разрешение удаленных подключений на клиентских машинах внутри защищенной сети

- Настройки удаленных подключений на машинах внешней сети

- После установки cryptopro не работает rdp

?прошу идей, как исправить ошибку подключения RDP

win7 Домашняя расширенная

SP1

При подключении по RDP выдает ошибку

«Вашему компьютеру не удается подключиться к удаленному компьютеру из-за ошибки пакета безопасности на транспортном уровне. Попробуйте подключиться еще раз или обратитесь за помощью к администратору сети.»

Происходит только на одном ПК, и только по определённому адресу. (отличительная особенность — подключение д.б. через шлюз удалённых рабочих столов)

Антивирус отключен и удалён.

Другую сеть пробовал. (из этой-же сети подключение другого ПК происходит)

гугл-яндекс копал — пару сообщений нашёл на эту тему, но они «ни о чём».

Не понимаю даже, как локализовать баг, чтоб исправить.

Может какие пакеты-модули переустановить заново или ещё что.

(глобально переустанавливать ОС нет желания совершенно)

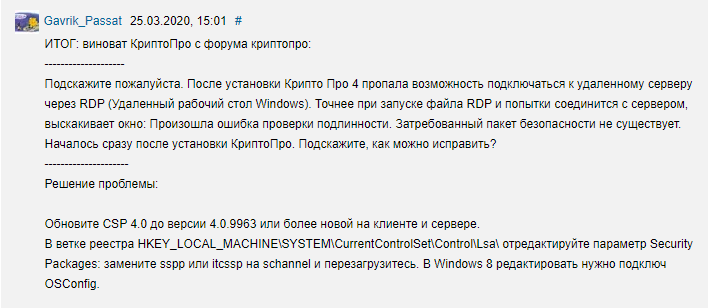

ИТОГ: виноват КриптоПро с форума криптопро:

———————

Подскажите пожалуйста. После установки Крипто Про 4 пропала возможность подключаться к удаленному серверу через RDP (Удаленный рабочий стол Windows). Точнее при запуске файла RDP и попытки соединится с сервером, выскакивает окно: Произошла ошибка проверки подлинности. Затребованный пакет безопасности не существует. Началось сразу после установки КриптоПро. Подскажите, как можно исправить?

———————

Решение проблемы:

Обновите CSP 4.0 до версии 4.0.9963 или более новой на клиенте и сервере.

В ветке реестра HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlLsa отредактируйте параметр Security Packages: замените sspp или itcssp на schannel и перезагрузитесь. В Windows 8 редактировать нужно подключ OSConfig.

Источник

После установки cryptopro не работает rdp

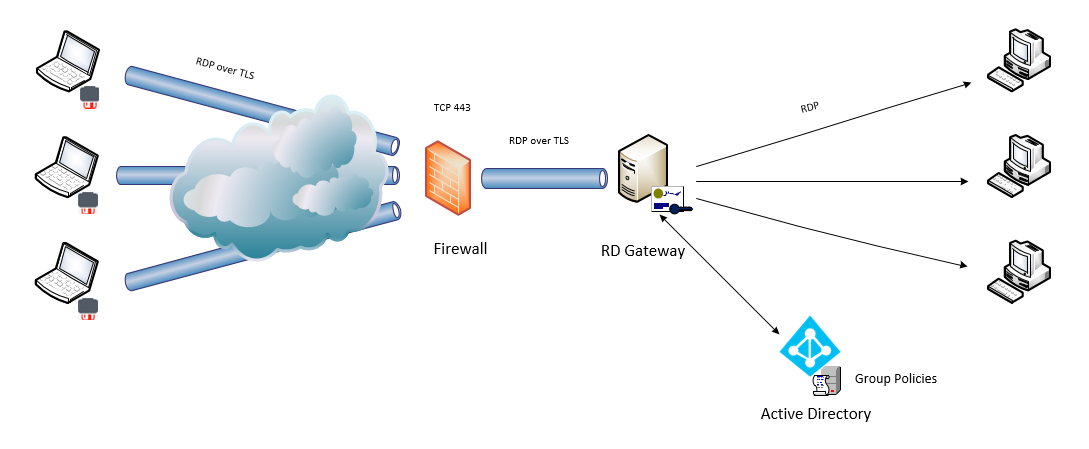

Удаленный рабочий стол (RD) зачастую используется как инструмент удаленного администрирования не только внутри корпоративных сетей, но и для доступа извне, через интернет. Незащищенное использование RDP может сделать успешными брутфорс-атаки и атаки «человек посередине», поэтому нужно с большим вниманием относиться к защите соединения RDP при внешнем подключении к сети. Одним из вариантов реализации такой защиты под управлением Microsoft Windows Server являются службы удалённых рабочих столов RDS (Remote Desktop Services), которые разворачиваются в доменной среде ActiveDirectory. В этом разделе рассматривается настройка роли шлюза подключений RDGateway, входящей в состав RDS, на примере WindowsServer 2016 с использованием алгоритмов ГОСТ, реализованных в КриптоПро CSP 4.0 и КриптоПро CSP 5.0.

Упрощённая схема подключения по протоколу RDP, защищённому TLS, с устройств, находящихся вне корпоративной сети, показана на рисунке. Аутентификация пользователя производится по электронному ключу на носителе.

В настройках подключения к удалённому рабочему столу внешнего устройства (компьютера, ноутбука и т.д.) со смарт-картой (например, USB-токеном) в качестве адреса шлюза удалённых рабочих столов указывается внешний адрес межсетевого экрана (Firewall) и порт (по умолчанию 443), а в качестве адреса назначения указывается имя удалённого компьютера, на который требуется зайти. Через межсетевой экран соединение направляется на шлюз подключений RDGateway. В соответствии с политиками домена шлюз позволяет установить c компьютером внешнего пользователя шифрованный канал, через который по протоколу RDP уже и происходит соединение с компьютером внутри защищённой сети.

Для реализации этой схемы нужно произвести настройку служб WindowsServer и клиентских машин (в этой инструкции не упоминается настройка AD, DNS, Firewall, эти службы должны быть настроены согласно схеме сети организации):

- Установить СКЗИ КриптоПро CSP на серверные и клиентские машины.

- Настроить службу сертификации Active Directory (ЦС) и шаблоны сертификата TLS и клиентского сертификата для аутентификации по RDP с помощью смарт-карты

- Выпустить сертификаты для серверов и клиентов.

- Настроить TS Gateway.

- Дать права на сертификат TLSслужбам, которые их будут использовать (например, NetworkServices).

- Выбрать сертификаты TLS в свойствах служб сервера терминалов.

- Выдать пользователям права на доступ по RDP.

- Настроить политики авторизации соединений (TSCAP).

- Разрешить удаленные подключения на клиентских машинах.

Установка СКЗИ КриптоПро CSP

Для реализации шифрования по алгоритмам ГОСТ требуется установить СКЗИ КриптоПро CSP на сервер, на котором разворачивается контроллер домена, на сервер Центра сертификации (в случае, если служба ЦС располагается на отдельном сервере), на сервер или сервера, где разворачиваются службы удалённых рабочих столов и на компьютеры пользователей которые будут осуществлять доступ по RDP в соответствии с документацией по установке СКЗИ КриптоПро CSP. При этом на серверных машинах должна применяться серверная лицензия на КриптоПро CSP, на клиентских – клиентская.

Установка и настройка службы сертификации ActiveDirectory (Центра сертификации)

Описание настройки службы сертификации (CAEnterprise) и выпуска сертификатов можно прочесть в документации ЖТЯИ.00103-01 92 01. Инструкция по использованию. Windows (раздел 5). Для выпуска сертификатов по алгоритмам ГОСТ также можно использовать КриптоПро УЦ версий 1.5 или 2.0, установив и настроив их в соответствии с документацией к этим продуктам. Собственный Центр сертификации требуется в том случае, если сертификаты для серверных и клиентских машин организация выпускает самостоятельно.

При использовании сторонних выпускающих центров сертификации необходимо добавлять сертификаты, обеспечивающие доверие, в хранилище NTAuth службы Active Directory https://support.microsoft.com/ru-ru/kb/295663.

Выпуск серверных и клиентских сертификатов

Выпуск сертификатов производится согласно документации ЖТЯИ.00103-01 92 01. Инструкция по использованию. Windows (раздел 5).

При этом в свойствах сертификата TLS рекомендуется указывать все необходимые для идентифицирования имена в поле Дополнительное имя субъекта (SubjectAlternativeName, SAN)

Выпускаем сертификат TLS в соответствии с алгоритмом ГОСТ, для этого подходит шаблон «Проверка подлинности рабочей станции», выгружаем в .pfx

Выпускаем сертификаты пользователей домена на основе шаблона для входа по смарт-карте с использованием алгоритмов ГОСТ.

У сертификатов смарт-карт есть дополнительные требования к формату:

- Точка распространения CRL (где CRL — список отзыва сертификата) должна быть заполнена, доступна и находиться в оперативном режиме.

[1]Точка распространения CRL

Имя точки распространения:

Полное имя:

URL=http://server1.name.com/CertEnroll/caname.crl

- Использование ключа = Цифровая подпись

- Основные ограничения [Тип темы=Конечный субъект, Ограничения длины пути=нет] (Необязательно)

- Использование улучшенного ключа =

- Проверка подлинности клиента (1.3.6.1.5.5.7.3.2)

(Проверка подлинности клиента (OID) требуется только в случаях, когда сертификат используется для проверки подлинности по протоколу SSL.) - Вход в систему с помощью смарт-карты (1.3.6.1.4.1.311.20.2.2)

- Дополнительное имя субъекта = другое имя: Основное имя пользователя= (UPN). Например:

основное имя пользователя = user1@name.com

UPN Другое имя OID: «1.3.6.1.4.1.311.20.2.3»

UPN Другое имя значение: Это должна быть ASN1-кодированная строка UTF8

- Тема = Различающееся имя пользователя. Это поле является обязательным дополнением, но заполнять его необязательно.

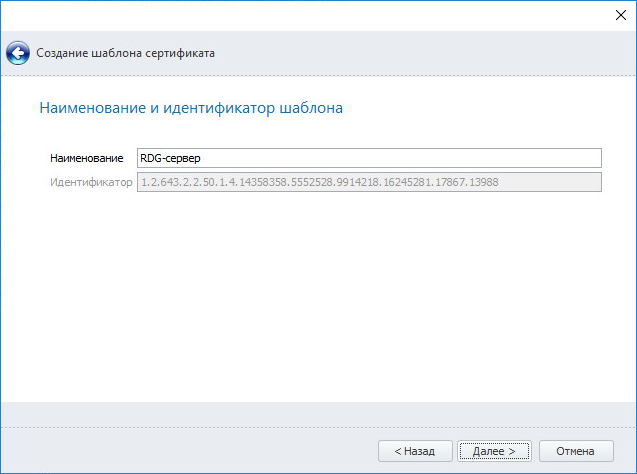

Подробнее о создании шаблона сертификата TLS в УЦ 2.0 для защиты RDP-подключений

Для выпуска правильного сертификата TLS нужно создать шаблон сертификата в консоли Диспетчера УЦ. Для этого создаётся копия шаблона Веб-сервера (Диспетчер УЦ — Роли УЦ — Сервер ЦС — Шаблоны — Добавить). В мастере создания шаблона сертификата выбирается шаблон Веб-сервер, указывается наименование нового шаблона, например, RDG-сервер и далее по подсказкам мастера.

После этого редактируются свойства шаблона (важно разрешить в параметрах создания ключа экспорт ключа)

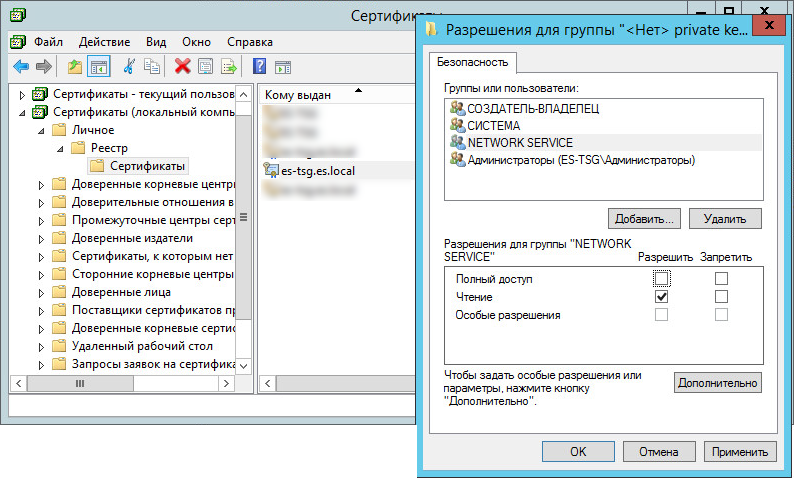

Назначение прав доступа к закрытому ключу сертификата TLS

Для того, чтобы сертификат TLS мог использоваться службами удалённого рабочего стола, необходимо дать этим службам права на контейнер закрытого ключа.

Для этого в хранилище Личное Локального компьютера нужно выбрать сертификат TLS, правой кнопкой мыши вызвать контекстное меню: Все задачи — Управление закрытыми ключами – в открывшемся окне необходимо добавить учётную запись NETWORKSERVICE (или пула приложений, что предпочтительнее) и установить для неё права на чтение закрытого ключа.

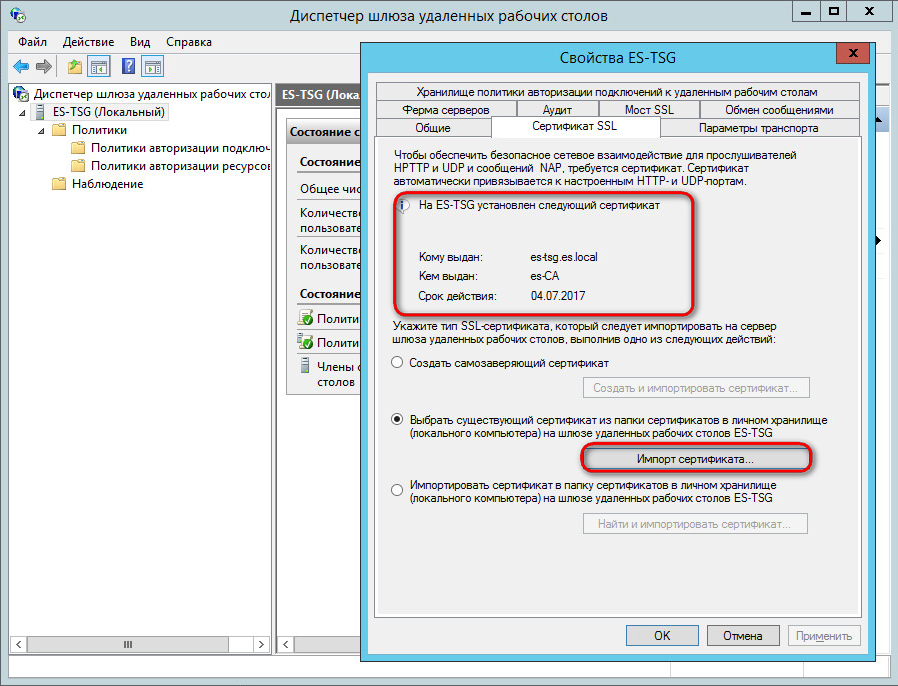

Проверка сертификата TLS в свойствах служб сервера терминалов

Рекомендуется проверять, что сертификат указан в свойствах служб сервера терминалов. Для этого запустите оснастку диспетчера шлюза удалённых рабочих столов через командную строку, выполнив команду tsgateway.msc

В открывшемся окне выберите сервер терминалов и через контекстное меню откройте Свойства. На вкладке Сертификат SSL должен быть указан сертификат TLS, выпущенный для служб сервера терминалов. Если он не указан, отметьте пункт «Выбрать существующий сертификат…» и нажмите кнопку Импорт сертификата… После этого в открывшемся окне выбора сертификатов из личного хранилища локального компьютера выберите сертификат TLS.

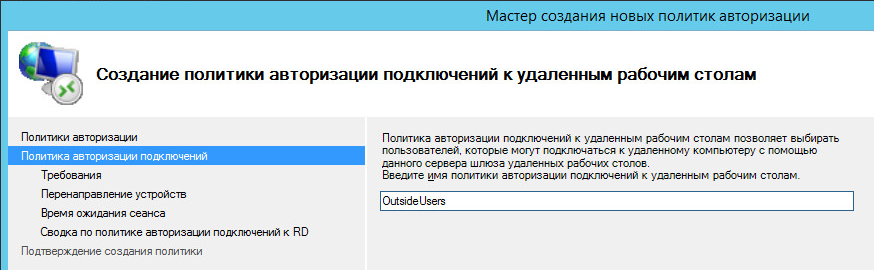

Настройка политики авторизации соединений

Откройте оснастку диспетчера шлюза удалённых рабочих столов через командную строку, выполнив команду tsgateway.msc

Выберите в дереве сервер шлюза удалённых рабочих столов и откройте Политики — Политики авторизации подключений. Можно использовать существующую политику RDG_CAP_AllUsers, но крайне рекомендуется создать новую политику. Для этого вызовите контекстное меню, щёлкнул правой кнопкой мыши по Политикам авторизации подключений и выберите Создать новую политику — Мастер.

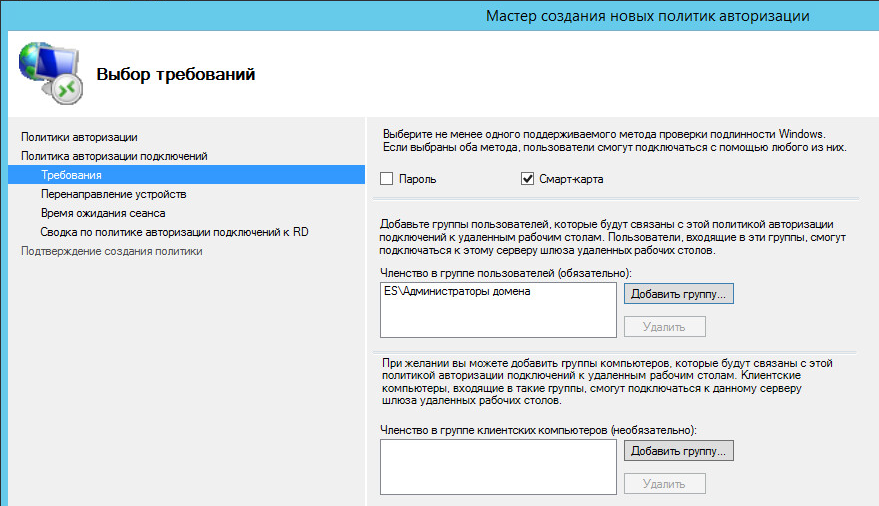

Следуя указаниям мастера создания новых политик авторизации укажите требуемые значения, при этом на шаге Требования при указании метода проверки подлинности Windows отметьте пункт Смарт-карта. Пункт Пароль можно оставить, но его будет необходимо отключить в свойствах политики после успешной проверки авторизации по смарт-карте. Укажите группу или группы пользователей, которым разрешается удалённый доступ по RDP.

Следуя дальнейшим указаниям мастера завершите настройку новой политики. В списке политик проверьте, что политика находится в состоянии Включено.

Настройка политики авторизации ресурсов

Выберите в дереве сервер шлюза удалённых рабочих столов и откройте Политики — Политики авторизации ресурсов. Создайте новую политику. Для этого вызовите контекстное меню, щёлкнул правой кнопкой мыши по Политикам авторизации ресурсов и выберите Создать новую политику — Мастер.

В пункте Сетевой ресурс укажите группу сетевых ресурсов, которые будут доступны пользователям или же выберите Разрешить подключение пользователей к любому сетевому ресурсу.

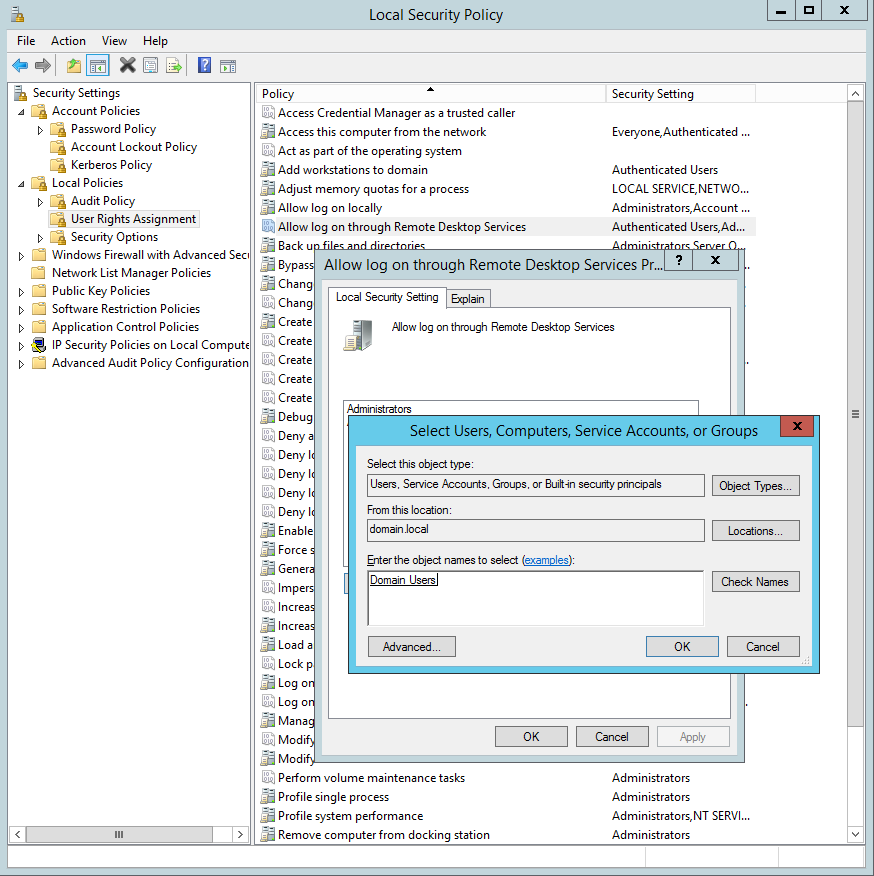

Назначение пользователям прав на доступ по RDP в домен

Для выполнения этой процедуры администратор, по меньшей мере, должен быть членом локальной группы Администраторы или аналогичной группы на сервере шлюза удаленных рабочих столов. Подробные сведения об использовании соответствующих учетных записей и членства в группах см. на странице http://go.microsoft.com/fwlink/?LinkId=83477.

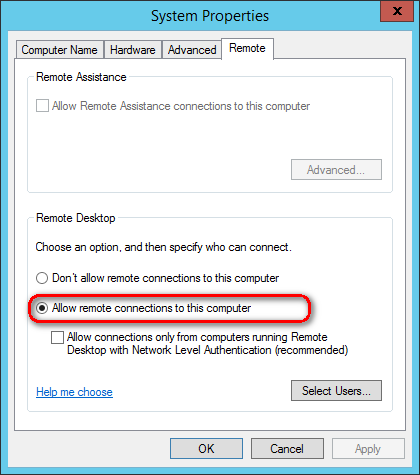

Разрешение удаленных подключений на клиентских машинах внутри защищенной сети

В системных настройках клиентских машин нужно разрешить удаленные подключения:

Настройки удаленных подключений на машинах внешней сети

На компьютере, находящемся во внешней незащищенной сети, с предварительно установленным КриптоПро CSP нужно открыть интерфейс подключения к удалённому рабочему столу, для этого вызовите окно для запуска программ комбинацией клавиш Win+R: укажите в нём mstsc и нажмите кнопку ОК. В открывшемся окне введите в свойствах RDP -соединения на вкладке Дополнительно внешний адрес сервера, выберите метод входа Смарт-карты, снимите флажки Не использовать сервер шлюза удаленных рабочих столов… На вкладке Общие укажите имя удаленного компьютера и имя учётной записи пользователя, с помощью которой будет осуществлено соединение

Для успешного соединения не забудьте подключить вашу смарт-карту к компьютеру

Источник

После установки cryptopro не работает rdp

Текущие сертифицированные версии КриптоПро CSP не поддерживают работу с локальными смарт-картами(смарт-картами, вставленными в машину, к которой подключаемся) в RDP-сессии, настроек, позволяющих решить эту задачу Microsoft не предоставляет.

Поддержка функционала доступа к локальным смарт-картам по RDP доступна, начиная с КриптоПро CSP 4.0 R5 и КриптоПро CSP 5.0 R2.

Данная версия реализовывает работу с локальными смарт-картами при подключении по RDP для новых криптопровайдеров:

Crypto-Pro GOST R 34.10-2001 System CSP

Crypto-Pro GOST R 34.10-2012 System CSP

Crypto-Pro GOST R 34.10-2012 Strong System CSP

Учётная запись, которая обращается к локальным смарткартам, должна входить в локальную группу администраторов или «Привилегированные пользователи КриптоПро CSP» (CryptoPro CSP Power Users), которую можно создать при необходимости.

Для работы с данными провайдерами необходимо:

1) Использовать CSP версии КС1 с хранением ключей в памяти приложений, но доустановить службу хранения ключей с помощью панели управления CSP или команды:

2) Применить reg-файл, создающий специальный криптопровайдер и модифицирующий параметры службы хранения ключей. В частности, для CSP 4.0 (для CSP 5.0 «ProductCode»=»<50f91f80-d397-437c-b0c8-62128de3b55e>«)

Crypto-Pro GOST R 34.10-2012 System CSP:

Windows Registry Editor Version 5.00

;Register new CSP with SCARD media and system service endpoint

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftCryptographyDefaultsProviderCrypto-Pro GOST R 34.10-2012 System CSP]

«CP Module Entry Point»=»DllStartServer»

«CP Module Name»=»cpcspr.dll»

«Image Path»=»C:\Program Files\Crypto Pro\CSP\cpcsp.dll»

«CP Service Name»=»CryptoPro CSP Service 0»

«CP Service UUID»=»6E57FEEE-08E0-46ad-98C6-266B632C03FE»

[HKEY_LOCAL_MACHINESOFTWAREWow6432NodeMicrosoftCryptographyDefaultsProviderCrypto-Pro GOST R 34.10-2012 System CSP]

«CP Module Entry Point»=»DllStartServer»

«CP Module Name»=»cpcspr.dll»

«Image Path»=»C:\Program Files (x86)\Crypto Pro\CSP\cpcsp.dll»

«CP Service Name»=»CryptoPro CSP Service 0»

«CP Service UUID»=»6E57FEEE-08E0-46ad-98C6-266B632C03FE»

;Set service no impersonate

;Disable pin cache

3) Перезапустить службу:

net stop cpcsp && net start cpcsp

4) Переустановить сертификаты, необходимые для работы по RDP, с привязкой к закрытому ключу на локальной смарт-карте с указанием провайдера Crypto-Pro GOST R 34.10-2012 System CSP.

5) Выключить службу распространения сертификатов CertPropSvc. (В противном случае сертификаты придется переустанавливать снова)

Для работы с контейнерами через панель КриптоПро CSP нужно в выпадающем списке указывать нужный провайдер.

Не все программные продукты умеют работать с новыми провайдерами.

Поддержка новых провайдеров в панели Инструменты КриптоПро есть, начиная с Криптопро CSP 5.0 R2.

Поддержка новых провайдеров в КриптоАРМ есть, начиная с КриптоАРМ 5.4.3.16.

Источник

- Remove From My Forums

Проблемы с подключением к удаленному рабочему столу

-

Вопрос

-

Windows 10. Возникает такая ошибка при подключении к удаленному серверу по RDP: «Вашему компьютеру не удается подключиться к удаленному компьютеру из-за ошибки пакета безопасности на транспортном уровне. Попробуйте

подключиться еще раз или обратитесь за помощью к администратору сети.»Причем только на 1 компьютере в организации. Куда смотреть даже не знаю. Перечитал форумы, нигде подобной ошибки нету.

Ответы

-

Здравствуйте,

Подскажите, пожалуйста, ОС компьютеров, сборка, обновления ОС проходят, какой именно пакет безопасности, более изчерпательное представление об ситуации поможет решению…

Администратор вашей организации какие действия предпринимал для подключения работающих компьютеров.

Сравните обновления ОС на компьютере где подключение возможно и на другом где вываливается ошибка.

Проверьте также наличие стороннего антивируса. посмотрите ping между отдельными устройствами.

Посмотрите, пожалуйста, настройки доступа так же:

How to Set Up and Use Remote Desktop for Windows 10

Если Вам помог чей-либо ответ, пожалуйста, не забывайте жать на кнопку «Предложить как ответ» или «Проголосовать за полезное сообщение» Мнения, высказанные здесь, являются отражение моих личных взглядов, а не позиции

корпорации Microsoft. Вся информация предоставляется «как есть» без каких-либо гарантий.-

Помечено в качестве ответа

5 апреля 2018 г. 9:47

-

Помечено в качестве ответа