Failed to install checkpoint VPN e83.10 (83.00) on Win 10 1909.

Error message:

The installer has encountered an unexpected error installing this package. This may indicate a problem with this package. The error code is 26649.

I can’t disable antivirus because it is a corporate PC, with enabled GPO

I completely updated the OS.

Reinstalled all VC++ redist.

Performed OS check:

dism / online / cleanup-image / restorehealth

sfc / scannow

PS. on another similar PC — the program was successfully installed

Thank you in advance!

Современные приложения не могут подключаться при использовании VPN-подключения Check Point

В этой статье данная статья позволяет решить проблему, из-за которой современные приложения не могут подключаться к Интернету после подключения к корпоративной сети с помощью VPN-программного обеспечения Check Point.

Применяется к: Windows 8

Исходный номер КБ: 2855849

Симптомы

Рассмотрим следующий сценарий.

- Вы используете версию VPN удаленного доступа к конечным точкам Check Point, которая является более ранней, чем E80.50.

- Успешно запущены Windows 8 (Store Apps) и классические настольные приложения.

- Подключение к корпоративной сети с помощью клиентского программного обеспечения Check Point VPN в «концентраторном режиме» (то есть весь трафик проходит через виртуальный сетевой адаптер).

- После подключения индикатор состояния сети показывает, что подключение к Интернету полностью доступно.

В этом сценарии классические приложения могут успешно подключаться к Интернету. Однако современные приложения не могут подключаться. Кроме того, компьютерная версия Windows Internet Explorer 10 не может подключиться, если включен режим расширенной безопасности.

Причина

Эта проблема возникает из-за того, что установленный брандмауэр не может устанавливать правила, позволяющие современным приложениям общаться через виртуальную частную сеть.

Решение

Чтобы устранить эту проблему, установите check Point VPN E80.50 (ожидается, что она будет доступна осенью 2013 г.) на следующем веб-сайте Центра поддержки контрольных точек:

Обходной путь

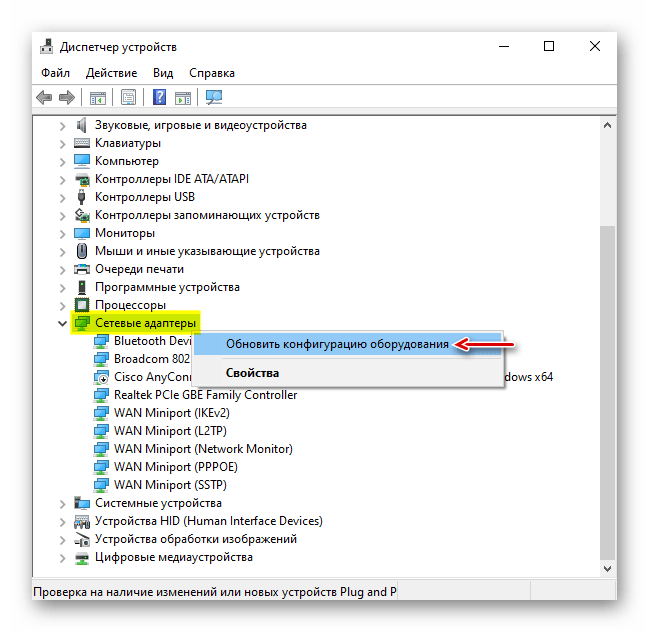

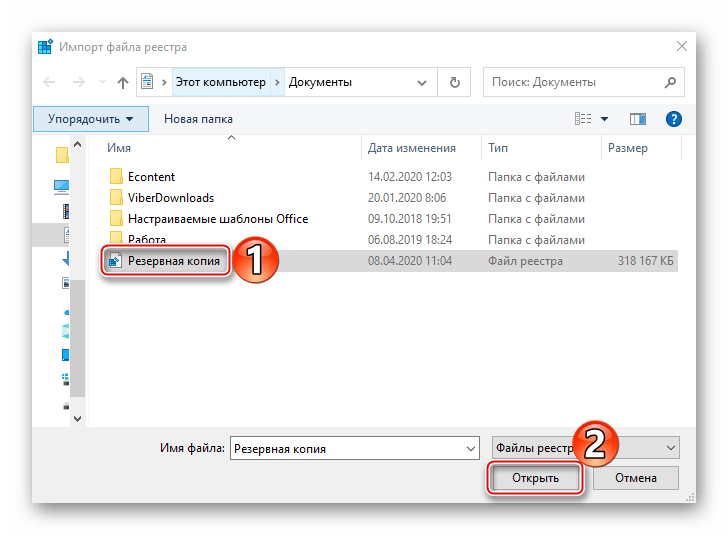

Точно следуйте всем указаниям из этого раздела. Внесение неправильных изменений в реестр может привести к возникновению серьезных проблем. Прежде чем приступить к изменениям, создайте резервную копию реестра для восстановления на случай возникновения проблем.

Чтобы решить эту проблему, запустите следующий Windows PowerShell, чтобы изменить скрытое свойство для виртуального сетевого интерфейса в реестре:

Этот сценарий также задокументирован на следующем веб-сайте Check Point: Microsoft Store (Windows приложение не удается связаться с помощью VPN-туннеля.

В этой статье упомянуты программные продукты независимых производителей. Корпорация Майкрософт не дает никаких гарантий, подразумеваемых и прочих, относительно производительности и надежности этих продуктов.

Контактные данные сторонних организаций предоставлены в этой статье с целью помочь пользователям получить необходимую техническую поддержку. Эти данные могут быть изменены без предварительного уведомления. Корпорация Майкрософт не гарантирует точность этих сторонних контактных данных.

Источник

Современные приложения не могут подключаться при использовании VPN-подключения Check Point

В этой статье данная статья позволяет решить проблему, из-за которой современные приложения не могут подключаться к Интернету после подключения к корпоративной сети с помощью VPN-программного обеспечения Check Point.

Применяется к: Windows 8

Исходный номер КБ: 2855849

Симптомы

Рассмотрим следующий сценарий.

- Вы используете версию VPN удаленного доступа к конечным точкам Check Point, которая является более ранней, чем E80.50.

- Успешно запущены Windows 8 (Store Apps) и классические настольные приложения.

- Подключение к корпоративной сети с помощью клиентского программного обеспечения Check Point VPN в «концентраторном режиме» (то есть весь трафик проходит через виртуальный сетевой адаптер).

- После подключения индикатор состояния сети показывает, что подключение к Интернету полностью доступно.

В этом сценарии классические приложения могут успешно подключаться к Интернету. Однако современные приложения не могут подключаться. Кроме того, компьютерная версия Windows Internet Explorer 10 не может подключиться, если включен режим расширенной безопасности.

Причина

Эта проблема возникает из-за того, что установленный брандмауэр не может устанавливать правила, позволяющие современным приложениям общаться через виртуальную частную сеть.

Решение

Чтобы устранить эту проблему, установите check Point VPN E80.50 (ожидается, что она будет доступна осенью 2013 г.) на следующем веб-сайте Центра поддержки контрольных точек:

Обходной путь

Точно следуйте всем указаниям из этого раздела. Внесение неправильных изменений в реестр может привести к возникновению серьезных проблем. Прежде чем приступить к изменениям, создайте резервную копию реестра для восстановления на случай возникновения проблем.

Чтобы решить эту проблему, запустите следующий Windows PowerShell, чтобы изменить скрытое свойство для виртуального сетевого интерфейса в реестре:

Этот сценарий также задокументирован на следующем веб-сайте Check Point: Microsoft Store (Windows приложение не удается связаться с помощью VPN-туннеля.

В этой статье упомянуты программные продукты независимых производителей. Корпорация Майкрософт не дает никаких гарантий, подразумеваемых и прочих, относительно производительности и надежности этих продуктов.

Контактные данные сторонних организаций предоставлены в этой статье с целью помочь пользователям получить необходимую техническую поддержку. Эти данные могут быть изменены без предварительного уведомления. Корпорация Майкрософт не гарантирует точность этих сторонних контактных данных.

Источник

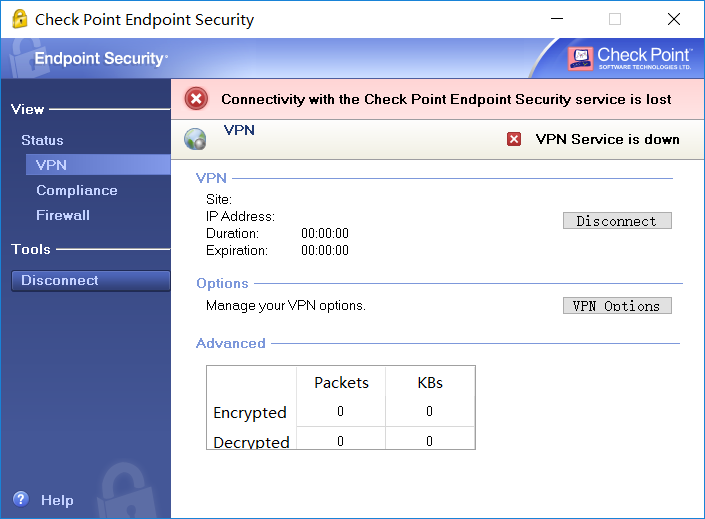

Решение проблемы «Connectivity with the Check Point Endpoint Security Service is lost» в Check Point Endpoint Security VPN

Уже не первый раз сталкиваюсь с проблемой «Connectivity with the Check Point Endpoint Security Service is lost» после установки Check Point Endpoint Security VPN.

Выглядит ошибка «Connectivity with the Check Point Endpoint Security Service is lost» следующим образом:

В попытках решить данную проблему можно наткнуться на несколько советов:

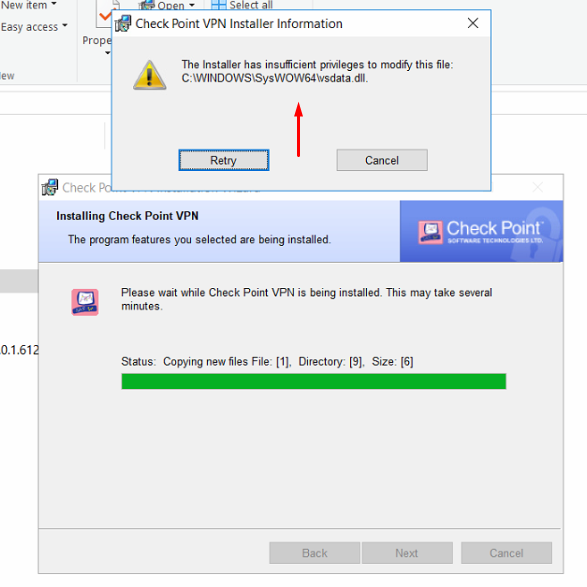

В данном примере советуют открыть список установленных приложений и попытаться запустить «Repair». Но очень вероятно мы получим ошибку «The installer has insufficient privileges to modify this file: C:WINDOWSSysWOW64vsdata.dll» (vsdata.dll, vsutil.dll и vsinit.dll):

В данном случае нам рекомендуют переименовать библиотеку vsdata.dll. Но и переименовать мы ее не сможем, поскольку получим: «Запросите разрешение от СИСТЕМА на изменение этой папки или файла». И как на зло, даже инструкция по смене владельца файла не помогает.

Теоретически, можно загрузиться с какого-нибудь Live CD и сменить имя библиотекам «vsdata.dll, vsinit.dll, vsutil.dll».

4. И, наконец, способ, который помог мне.

Чудом наткнулся на патч, который решает проблему «Connectivity with the Check Point Endpoint Security Service is lost» — https://supportcenter.checkpoint.com/supportcenter/portal?action=portlets.DCFileAction&eventSubmit_doGetdcdetails=&fileid=111732.

Если помогло и вам, благодарности принимаю в комментариях :).

Источник

Пользователи VPN-сервиса Check Point столкнулись с проблемами из-за просроченного сертификата

Компания предупреждала о наличии патча, исправляющего проблему, еще в августе 2019 года.

Примечательно, что компания предупреждала о наличии патча, исправляющего проблему, еще в августе 2019 года, но, судя по всему, некоторые клиенты Check Point пропустили сообщение или не смогли применить исправление из-за политик организаций.

На прошлой неделе компания выпустила еще одно уведомление, в котором предупредила, что решения Endpoint/VPN E80.81 — E81.10 (только версия для Windows ) и агент SandBlast E80.61 — E81.10 (только версия для Windows) перестанут нормально работать с 1 января 2021 года.

«Эти более не поддерживаемые решения прекратят функционировать 1 января 2021 года. Начиная с этой даты, после перезагрузки компьютера, версии клиента Remote Access VPN and Endpoint Security Client E81.10 и ниже могут перестать работать, а обновиться не получится», — предупредила компания.

Как рассказал изданию The Register один из читателей, работающий в правительственной организации, из-за истекшего срока действия сертификата примерно 1 600 ноутбуков, выделенных сотрудникам, не смогли подключиться к сети. Предлагаемый Check Point патч заменяет .SYS файл без задействования администратора, что запрещено правилами организации, пояснил источник.

В свою очередь, представители Check Point сообщили изданию, что начали информировать пользователей устаревших версий о проблеме еще до нового года. Сколько клиентов уже применили патч, в компании не сообщили.

Источник

Full Member Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Народ. Есть проблема. Есть CheckPoint и. как его настраивать никто не знает. В сети нигде описалова конкретного нет. Может кто помогёт личным опытом. или может кто кинет линку на доки (желательно по русски) по этому зверю.

Заранее спасибо.

Добавляете, плиз, полезную информацию в шапку.

Цитата:

CheckPoitn встает под Linux нормально. Я даже по Solaris ставил

Есть кое-какие доки на Ftp из варезной темы.. Всего записей: 525 | Зарегистр. 02-07-2002 | Отправлено: 18:55 09-07-2002 | Исправлено: Out, 18:06 15-08-2006

| Artempv

Junior Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору medet

Посмотрите этот пост на CPUG (The Check Point User Group) — hxxp://www.cpug.org/forums/installing-upgrading/5267-new-r60-installation-securemote-issues-need-create-ica-reset-sic.html Описана аналогичная ситуация. |

| Всего записей: 119 | Зарегистр. 07-02-2005 | Отправлено: 14:40 13-08-2010 |

| Aluf

Junior Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору доброго дня всем, примите к сведению что ночью со вчера на сегодня все UTM Edge appliances Checkpoint решили организованно сделать reboot по неясной пока причине (просто день такой тяжелый у них

http://www.cpug.org/forums/check-point-utm-1-edge-appliances/14606-all-edge-firewalls-rebooted-10-30-2010-8-58-p-m.html#post64014 |

| Всего записей: 167 | Зарегистр. 28-12-2003 | Отправлено: 21:54 31-10-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Добрый день! Прошу помощи в следующей ситуации. Есть шлюз CheckPoint R70 на Windows 2003. У шлюза два интерфейса: внутренний и внешний (интернет). Сделано одно правило типа: any any accept. Сделана трансляция Automatic Hide NAT. Все остальные настройки после установки не изменялись. Проблема заключается в том, что при обращении из внутренней сети к сайтам через браузер какие-то сайты нормально открываются, какие-то открываются, но медленно, какие-то совсем не открываются. Те сайты, которые открывались быстро, через какое-то время перестают открываться совсем. Проблем в сайтах и в интернет-канале нет, т.к. если подключаться в интернет с рабочей станции напрямую, таких проблем нет. При этом, после перезагрузки шлюза с CheckPoint все сайты 1-2 минуты открываются нормально, после этого получается описанная выше картина. При этом все сайты пингуются за 30-40 ms, даже если долго открываются или не открываются браузером. Если запустить Wireshark на внутреннем интерфейсе шлюза, то он показывается SYN-пакеты, которые идут из внутренней сети, но к ним нет SYN-ACK и т.д. Мне кажется, проблема с работой TCP-сессий через CheckPoint, но в чём конкретно не понятно. Подскажите, пожалуйста, в чём может быть причина проблемы и как её устранить? Если нужна дополнительная информация, то какая? |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 16:50 01-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору ipconfig /all и route print для полноты картины не помешали бы. А так же инофрмация о том, как настроен объект чекпоинт, включен ли IPS, настроена ли правильно топология. пока всё. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 19:31 01-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Aluf Статья на чекпоинте сегодня появилась  The cause of this problem is related to a specific counter that elapses every 13.6 years and is not expected to happen again in the life time of the device. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 11:28 02-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Вот дополнительная информация. На шлюзе ChekPoint. ipconfig -all Имя компьютера . . . . . . . . . : go-to-internet WAN — Ethernet адаптер: DNS-суффикс этого подключения . . : LAN — Ethernet адаптер: DNS-суффикс этого подключения . . : Там же на шлюзе CheckPoint. IPv4 таблица маршрута Настройки шлюза (через CheckPoint SmartDashboard). Вкладка Топология: Вкладка NAT: пустая. Сделан объект Internal — сеть 10.5.64.0. |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 12:07 02-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору По настройкам всё ок. Симптомы очень странные и больше похожи на реакцию IPS, или антиспуфинга. Smart Tracker смотрел? Попробуй отключить антиспуфинг. Много хостов во внутренней сетке? |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 12:27 02-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Выключили Antispoofing на обоих интерфейсах, картина та же.

В Smart Tracker встречаются такие события: Такое подозрение, что CheckPoint сбрасывает сессию, и ответные пакеты считает новой сессией, ждёт SYN. И тогда эти пакеты не пройдут из-за NAT. Во внутренней сети 10 хостов, сейчас при экспериментах 1-2 хоста используем. |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 13:20 02-11-2010 |

| sensemilya2

Newbie |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Цитата: DNS-серверы . . . . . . . . . . . : 127.0.0.1 В настройках объекта CP -> advanced -> configure servers -> DNS server галка стоит? |

| Всего записей: 12 | Зарегистр. 22-03-2007 | Отправлено: 14:45 02-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Garryncha Это настраивается в Global Properties -> Stateful Inspections. Но проблема странная. Ты в этих настройках не лазил? При установленных по умолчанию должно всё нормально работать, по идее. И нагрузки практически то нет, чтобы не хватало памяти ему и он сессии начинал терять. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 14:51 02-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Галки не было. Галку поставили, картина осталась та же. Сначала сайт открывается быстро, потом медленнее, потом ещё медленнее, потом просто страница не доступна. Добавлено: |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 15:06 02-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Garryncha Нее, попробуй наоборот там время увеличить, а если не поможет, то отключить дропы out of state пакетов на время и посмотреть, что будет. Подозреваю дровишки могут быть кривые на сетевые карты. Либо сами сетевые глючные. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 15:38 02-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Убирали drop пакетов в Stateful Inspection — не помогло. Таймеры не пробовали увеличить. Зато делали следующий эксперимент. На встроенную сетевую карту, где был внутренний интерфейс, назначали внешний адрес, а на внешнюю — внутренний (т.е. наоборот по отношению к тому, что было). Дальше запускали программку-авторизатор для подключения к провайдеру, CheckPoint был выключен — всё работало нормально. Если запускали CheckPoint, то программка-авторизатор разрывала соединение. Подозреваем, что дело во встроенной сетевой карте. Драйвера на неё для Windows XP, для 2003 не нашли у производителя. Дальше обратимся в техподдержку на компьютер, может быть, конкретно наша встроенная сетевая карта неисправна, и нам поменяют материнскую плату по гарантии. |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 13:23 03-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Цитата: Если запускали CheckPoint, то программка-авторизатор разрывала соединение. Забавно =)) Ну и доступ в интернет. Цитата: Драйвера на неё для Windows XP, для 2003 не нашли у производителя. На такое железо ставить чекпоинт — это извращение. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 15:03 03-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору dshf21391, Цитата: Купите самый дешёвый сервер брэндовый. При немаленькой цене на чекпоинт экономить на железе — это жесть. Это верно. |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 12:10 06-11-2010 |

| BiB2

Junior Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Добрый день! Прошу помочь. Checkpoint Firewall NGX R65 on SPLAT. Для доступа к email серверу используется следующее: source destination service action где pop3_mapped и smtp_mapped services: SRV_REDIRECT(110,адрес Email сервера,11011 (pop3 порт Email сервера)) and SRV_REDIRECT(25,адрес Email сервера,2525 (smtp порт Email сервера)) после включения антивируса (быда приобретена подписка), smtp pop3 mapping service не работает — когда я пытаюсь подключиться telnet к 110 порту Firewall host получаю ошибку» -ERR No POP3 service here» Number: 21715 Number: 21716 Источник Adblock |

Содержание

- Пользователи VPN-сервиса Check Point столкнулись с проблемами из-за просроченного сертификата

- Unable to install Checkpoint VPN

- Настройка Checkpoint. Часть 1. Установка и первоначальная конфигурация

Пользователи VPN-сервиса Check Point столкнулись с проблемами из-за просроченного сертификата

Компания предупреждала о наличии патча, исправляющего проблему, еще в августе 2019 года.

Утро нового года обернулось неприятным сюрпризом для некоторых пользователей устаревших версий сервиса удаленного доступа Check Point Remote Access VPN, которые не смогли подключиться к сети в связи с окончанием срока действия сертификата, истекшим 1 января 2021 года.

Примечательно, что компания предупреждала о наличии патча, исправляющего проблему, еще в августе 2019 года, но, судя по всему, некоторые клиенты Check Point пропустили сообщение или не смогли применить исправление из-за политик организаций.

На прошлой неделе компания выпустила еще одно уведомление, в котором предупредила, что решения Endpoint/VPN E80.81 — E81.10 (только версия для Windows ) и агент SandBlast E80.61 — E81.10 (только версия для Windows) перестанут нормально работать с 1 января 2021 года.

«Эти более не поддерживаемые решения прекратят функционировать 1 января 2021 года. Начиная с этой даты, после перезагрузки компьютера, версии клиента Remote Access VPN and Endpoint Security Client E81.10 и ниже могут перестать работать, а обновиться не получится», — предупредила компания.

Как рассказал изданию The Register один из читателей, работающий в правительственной организации, из-за истекшего срока действия сертификата примерно 1 600 ноутбуков, выделенных сотрудникам, не смогли подключиться к сети. Предлагаемый Check Point патч заменяет .SYS файл без задействования администратора, что запрещено правилами организации, пояснил источник.

В свою очередь, представители Check Point сообщили изданию, что начали информировать пользователей устаревших версий о проблеме еще до нового года. Сколько клиентов уже применили патч, в компании не сообщили.

Unable to install Checkpoint VPN

Please see the following attached.

Issue type: Facing difficulties to install the Checkpoint VPN.

Observation: Win 10 OS, is a domain end-user.

Troubleshooting steps:

1, Safe mode install.

2, Clean boot install.

3, Grant the user admin access.

4, Login as different profile then install Checkpoint VPN.

5, According to the error message, try to grant the user full control on the relevant folder/file but not successful. Have tried login as Administrator then grant full control but get the same result.

6, Have tried to download and install higher version VPN checkpoint.

Resolution: Pending.

Grateful if you guys can provide some advice.

***Original password: VPN installation***

Thank you for writing to Microsoft Community Forums.

I understand that you are facing issues with installing the Checkpoint VPN application on your PC as it asks for permissions.

One of the things that you can try is renaming the vsdata.dll file and see if the installation goes through.

Press Windows + E to open File Explorer.

On the left hand pane click on This PC.

Now navigate to the location C:WindowsSysWOW64.

Locate the file vsdata.dll.

Right click on the file and click on Rename.

Rename the file to vsdata.dll.old.

In addition, you can also try enabling the built-in administrator and see if the installation goes through.

Press Windows + S key together to open Search.

Now type CMD and select Run as administrator.

Accept the UAC prompts.

Type in the following commands one by one and hit Enter:

net user administrator /active:yes

However, if the issue persists, I would suggest you to post your query on TechNet forums , where we have expertise and support professionals who are well equipped with the knowledge to assist you with your query.

Настройка Checkpoint. Часть 1. Установка и первоначальная конфигурация

Доброго всем времени суток. Сегодня я хочу начать цикл о настройке и принципах работы межсетевых экранов Checkpoint.

Chekpoint — компания, занимающаяся разработкой решений по сетевой безопасности начиная с 1993 года. Компания позиционирует себя как разработчик собственной архитектуры управлениявзаимодействия — SMART (SecurityManagment Architecture). На основании этой концепции в конечном итоге была создана операционная система Gaia, путём объединения ОС IPSO (Nokia) и ОС SPLAT (ранняя разработка СР на базе Unix-ориентированных систем). В данном программном обеспечении реализован ряд технологий, связанных с безопасностью обмена данными (например пакетная фильтрация, IPS), а так же проприетарная Stateful Inspection основной задачей которой является контроль конкретных соединений в реальном времени.Wikipedia.

Увы, на Хабре не так много статей, посвященных этому вендору. Хотя, на мой взгляд, он заслуживает большего внимания.

Опытные инженеры систем безопасности, скорее всего, не найдут никакой новой информации в этой и последующих статьях. Но для новичков, я надеюсь, они будут полезными. Мы попробуем разобрать принципы работы основных модулей и системы в целом, а так же рассмотрим примеры настройки из “best practice».

Сегодня на повестке дня установка и начальная конфигурация устройства. Добро пожаловать под кат.

На Хабре уже была статья о том, как установить две фаервольных ноды и сделать из них кластер. Попытаюсь уделить внимание вопросам, которые в той статье рассмотрены не были.

Этап 0. Подготовка

В первую очередь нам необходимо подобрать оборудование. Есть, по сути, только два варианта: либо покупать устройство, с любовью оклеенное этикетками Checkpoint и помещенное в специально подготовленный для него корпус, или же собирать платформу самостоятельно. В любом случае выбор устройства будет зависеть от очень большого количества параметров. Мы можем опираться лишь на свой опыт и на ту документацию, которую нам предоставляет сам вендор. Список поддерживаемых серверов можно посмотреть по ссылке. Так же можно примерно посчитать на какую нагрузку будет рассчитан конкретный девайс от компании Checkpoint (осторожно PDF). К сожалению, Checkpoint не предоставляет информацию об установленном в устройства оборудовании, лишь объем оперативной памяти и количество интерфейсов, но в Интернете можно найти кое-какую информацию о CPU.

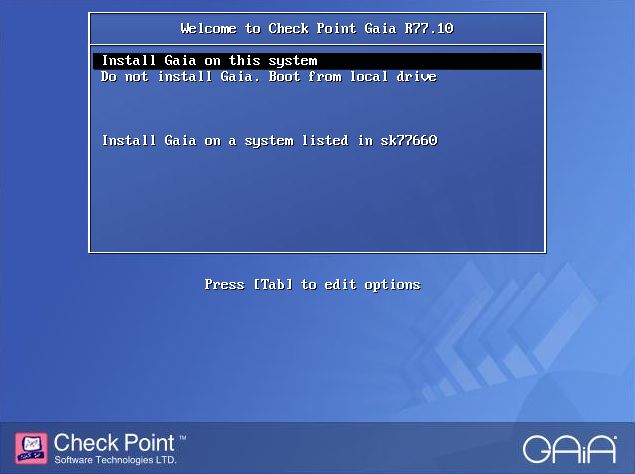

Этап 1. Установка операционной системы Gaia

После того, как мы выбрали платформу, перейдем к установке операционной системы. Кстати, об операционной системе: Gaia (последняя из операционных систем Checkpoint’а) базируется на дистрибутиве RedHat 5.2. А значит, если Вы до этого работали с linux-based операционными системами, то Вам будет приятно увидеть многие знакомые утилиты и команды.

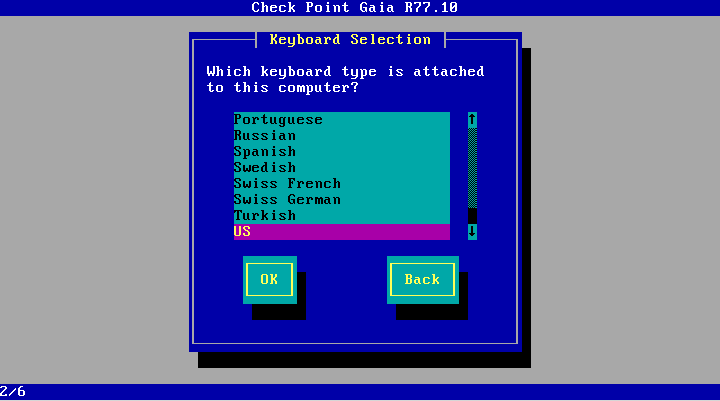

Здесь будет рассматриваться Gaia R77.10 в виртуальном окружении. Установка предыдущих, так и последующих версий этой операционной системы, ничем не отличается. На сегодняшний день последней является Gaia R77.30.

Компания Checkpoint не предоставляет дистрибутивы своих операционных систем без регистрации и SMS на сайте, поэтому поиск образа я полностью доверяю вам. Если же у вас имеется учетная запись, то загрузить необходимый дистрибутив можно по ссылке.

Теперь мы вооружены всем необходимым и можем перейти непосредственно к установке.

Большинство следующих скриншотов не требуют пояснения: далее, далее, готово. Никто не предлагает установить Mail.Агент или какое-либо другое приложение, не имеющее отношение к теме.

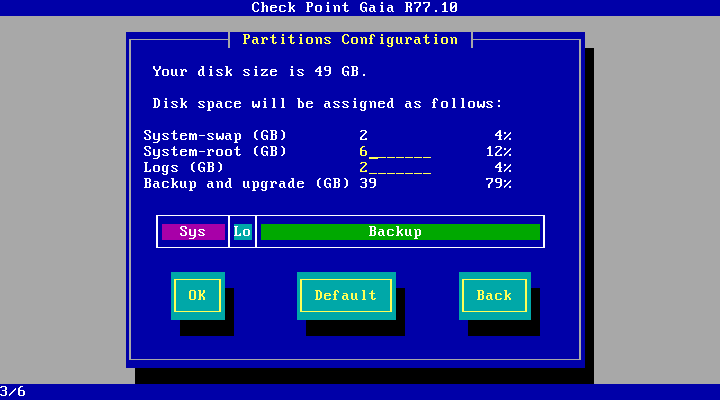

Единственное, на что хочу обратить Ваше внимание – разметка диска. Система выдаст ошибку и прекратит установку, если объем жесткого диска менее 8Гб. В случае наличия от 8 до 15 Гб система самостоятельно разбивает диск на необходимые ей разделы. Если же объем больше 15Гб, то нам разрешат немного повлиять на этот процесс, а именно: изменить размер разделов под system-root (/) и логи (/var/logs/). Эта информация может пригодиться тем, кто собирается ставить Checkpoint на виртуальную машину. Остальным же требуется знать лишь, основное правило, которое заключается в том, что размер раздела “Backup and upgrade» должен быть не менее, чем сумма system-root и logs, так как снэпшоты операционной системы помещаются именно туда.

Теперь несколько рекомендаций по разметке дисков для менеджмент сервера и для фаервольных нод.

Менеджмент сервер:

- Рут должен быть не менее 6Гб, а если планируется использование дополнительных компонентов (блейдов), таких как: IPS, Application Control, URL Filtering, стоит увеличить размер, хотя бы до 10Гб.

- Логи – наше все. По крайней мере на менеджент сервере. Все доступное пространство выделяем им, ведь основная функция менеджмент сервера, помимо настройки правил – это хранение всевозможных логов и обновлений.

Фаервол:

- Рут – единственный раздел который фаерволу действительно нужен, и 10Гб, при включенных дополнительных блейдах, будет тоже вполне достаточно.

- Размер раздела для логов не так критичен, ведь логи пишутся на менеджмент сервер, а на фаерволе эта директория используется, в основном, для обновлений, поэтому хватит даже 5Гб.

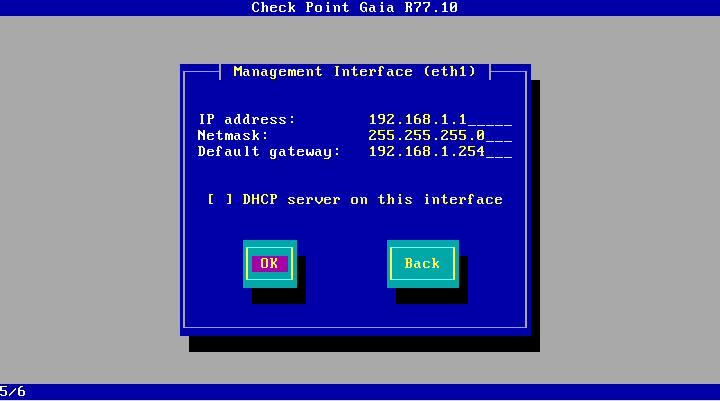

Рис 1.1

Выбираем пункт “Install Gaia on this system»:

Рис 1.2

Тут мы можем посмотреть информацию об установленном оборудовании:

Рис 1.3

Выбираем язык:

Рис 1.4

Размечаем диск:

Рис 1.5

Придумываем пароль:

Рис 1.6

Тут мы можем выбрать и настроить интерфейс, который в дальнейшем будем использовать для подключения к устройству через https и ssh.

Рис 1.7

Непосредственно, настройка.

После этого придется немного подождать, пока система установится на выбранный сервер.

Этап 2.1 Подготовка к настройке

После того, как мы установили операционную систему, логично было бы сразу перейти к настройке политик и другим фаервольным прелестям. Но тут оказывается, что нам необходимо предварительно выбрать, какую функцию будет наш сервер выполнять: будет это фаервол или менеджмент сервер. Таким образом первоначальная конфигурация включает в себя следующие пункты:

- Выбор роли сервера

- Параметры менеджмент интерфейса

- Правила доступа

- Параметры DNS, NTP, Proxy серверов (proxy только через WebUI)

Первичная настройка Checkpoint для последующей работы с ним доступна в упомянутой выше статье. Мы же сейчас попробуем сделать то же самое, но при помощи командной строки, для этого нам не понадобится отдельный компьютер, сетевое подключение к фаерволу и даже монитор, если Вы знаете толк в извращениях не боитесь трудностей.

Для того что бы произвести конфигурацию фаервола через CLI у нас есть специальная утилита config_system, точнее, это обычный bash-скрипт, содержимое которого Вы можете посмотреть и отредактировать. Лежит он в /bin/config_system.

Этот скрипт редактирует файл базы данных Gaia OS /config/db/initial.

Давайте разберем принцип его работы на примере функции по изменению ip-адреса:

Получение текущих настроек из базы происходит при помощи утилиты /bin/dbget, а изменяет конфигурацию команда /bin/dbset. Вот так выглядит кусок файла, описывающий настройки интерфейса eth0:

Параметр отделяется от значения пробелом. Теперь мы можем попробовать получить какие-нибудь значения при помощи DBGET.

Ключ -c необходим для вывода имени дочернего параметра с не нулевым значением. Что бы дополнительно показать значение этого параметра существует ключ -v.

Мы получили значение равное t, то есть true. По сути это означает лишь то, что на интерфейсе задан ip-адрес, равный 192.168.1.2.

А теперь изменим ip-адрес на интерфейсе. Для этого нам надо:

- Удалить текущие значения ip-адреса и маски

- Установить новое значение ip-адреса

- Установить новое значение маски

- Сохранить конфигурацию

Этап 2.2 Первоначальная конфигурация

Config_system принимает либо файл, либо строку из необходимых параметров, разделенных амперсандом (&). Синтаксис команды со строкой в качестве параметра будет выглядеть следующим образом:

Значение каждого из этих параметров мы разберем далее. А сейчас разберемся с конфигурационным файлом.

Конфигурационный файл содержит в себе все те же самые значения, каждое на отдельной строке.

Первым делом мы создадим шаблон конфигурационного файла, который потом будем редактировать.

В самом шаблоне довольно подробно описан каждый параметр. Поэтому я просто приведу пример конфигурации для менеджмент сервера:

И одного фаервола:

Единственное, на чем хочется остановиться отдельно — параметр ftw_sic_key=»». SIC, или Secure Internal Communication key — это одноразовый пароль, который нужен, что бы фаерволом можно было управлять с менеджмент сервера (поэтому мы задали его только на фаерволе). Он нам будет нужен один раз при добавлении фаервола в панель управления менеджмент сервера.

Последний шаг — это отдать полученный файл скрипту и подождать пока завершится конфигурация:

Теперь перезагружаем сервер и все готово.

Этап 3. Подведение итогов

Теперь у нас есть один менеджмент сервер и один фаервол. Они готовы к дальнейшей настройке.

В следующей статье мы научимся добавлять фаерволы для управления с одного менеджмент сервера. Узнаем как из них организовать кластер, если изначально мы к этому готовы не были. Рассмотрим варианты кластеров и их принцип работы. А так же пробежимся по способам настройки NATа и простейшим фаервольным политикам.

Спасибо за внимание. Буду рад ответить на ваши вопросы.

Информация о системе:

На вашем ПК работает: …

Ошибка Vsdata.dll: как исправить?

В начале нужно понять, почему vsdata.dll файл отсутствует и какова причина возникновения vsdata.dll ошибки. Часто программное обеспечение попросту не может функционировать из-за недостатков в .dll-файлах.

Что означает DLL-файл? Почему возникают DLL-ошибки?

DLL (Dynamic-Link Libraries) являются общими библиотеками в Microsoft Windows, которые реализовала корпорация Microsoft. Известно, что файлы DLL так же важны, как и файлы с расширением EXE. Реализовать DLL-архивы, не используя утилиты с расширением .exe, нельзя.

Файлы DLL помогают разработчикам применять стандартный код с информаций, чтобы обновить функциональность программного обеспечения, не используя перекомпиляцию. Получается, файлы MSVCP100.dll содержат код с данными на разные программы. Одному DLL-файлу предоставили возможность быть использованным иным ПО, даже если отсутствует необходимость в этом. Как итог – нет нужно создавать копии одинаковой информации.

Когда стоит ожидать появление отсутствующей ошибки Vsdata.dll?

Когда перед пользователем возникает данное сообщения, появляются неисправности с Vsdata.dll

- Программа не может запуститься, так как Vsdata.dll отсутствует на ПК.

- Vsdata.dll пропал.

- Vsdata.dll не найден.

- Vsdata.dll пропал с ПК. Переустановите программу для исправления проблемы.

- «Это приложение невозможно запустить, так как Vsdata.dll не найден. Переустановите приложения для исправления проблемы.»

Что делать, когда проблемы начинают появляться во время запуска программы? Это вызвано из-за неисправностей с Vsdata.dll. Есть проверенные способы, как быстро избавиться от этой ошибки навсегда.

Метод 1: Скачать Vsdata.dll для установки вручную

В первую очередь, необходимо скачать Vsdata.dll на компьютер только с нашего сайта, на котором нет вирусов и хранятся тысячи бесплатных Dll-файлов.

- Копируем файл в директорию установки программы только тогда, когда программа пропустит DLL-файл.

- Также можно переместить файл DLL в директорию системы ПК (для 32-битной системы — C:WindowsSystem32, для 64-битной системы — C:WindowsSysWOW64).

- Теперь следует перезагрузить свой ПК.

Метод не помог и появляются сообщения — «vsdata.dll Missing» или «vsdata.dll Not Found»? Тогда воспользуйтесь следующим методом.

Vsdata.dll Версии

Дата выхода: February 28, 2021

| Версия | Язык | Размер | MD5 / SHA-1 | |

|---|---|---|---|---|

| 6.0.631.3 32bit | U.S. English | 81.8 kb | MD5 SHA1 |

|

Метод 2: Исправить Vsdata.dll автоматически благодаря инструменту для исправления ошибок

Очень часто ошибка появляется из-за случайного удаления файла Vsdata.dll, а это моментально вызывает аварийное завершение работы приложения. Программы с вирусами делают так, что Vsdata.dll и остальные системные файлы повреждаются.

Исправить Vsdata.dll автоматически можно благодаря инструмента, который исправляет все ошибки! Подобное устройство необходимо для процедуры восстановления всех поврежденных или удаленных файлов, которые находятся в папках Windows. Следует только установить инструмент, запустить его, а программа сама начнет исправлять найденные Vsdata.dll проблемы.

Данный метод не смог помочь? Тогда переходите к следующему.

Метод 3: Устанавливаем/переустанавливаем пакет Microsoft Visual C ++ Redistributable Package

Ошибку Vsdata.dll часто можно обнаружить, когда неправильно работает Microsoft Visual C++ Redistribtable Package. Следует проверить все обновления или переустановить ПО. Сперва воспользуйтесь поиском Windows Updates для поиска Microsoft Visual C++ Redistributable Package, чтобы обновить/удалить более раннюю версию на новую.

- Нажимаем клавишу с лого Windows для выбора Панель управления. Здесь смотрим на категории и нажимаем Uninstall.

- Проверяем версию Microsoft Visual C++ Redistributable и удаляем самую раннюю из них.

- Повторяем процедуру удаления с остальными частями Microsoft Visual C++ Redistributable.

- Также можно установить 3-ю версию редистрибутива 2015 года Visual C++ Redistribtable, воспользовавшись загрузочной ссылкой на официальном сайте Microsoft.

- Как только загрузка установочного файла завершится, запускаем и устанавливаем его на ПК.

- Перезагружаем ПК.

Данный метод не смог помочь? Тогда переходите к следующему.

Метод 4: Переустановка программы

Необходимая программа показывает сбои по причине отсутствия .DLL файла? Тогда переустанавливаем программу, чтобы безопасно решить неисправность.

Метод не сумел помочь? Перейдите к следующему.

Метод 5: Сканируйте систему на вредоносные ПО и вирусы

System File Checker (SFC) является утилитой в операционной системе Windows, которая позволяет проводить сканирование системных файлов Windows и выявлять повреждения, а также с целью восстановить файлы системы. Данное руководство предоставляет информацию о том, как верно запускать System File Checker (SFC.exe) для сканирования системных файлов и восстановления недостающих/поврежденных системных файлов, к примеру, .DLL. Когда файл Windows Resource Protection (WRP) имеет повреждения или попросту отсутствует, система Windows начинает вести себя неправильно и с проблемами. Часто определенные функции Windows перестают функционировать и компьютер выходит из строя. Опцию «sfc scannow» используют как один из специальных переключателей, которая доступна благодаря команды sfc, команды командной строки, которая используется на запуск System File Checker. Для ее запуска сперва необходимо открыть командную строку, после чего ввести «командную строку» в поле «Поиск». Теперь нажимаем правой кнопкой мыши на «Командная строка» и выбираем «Запуск от имени администратора». Необходимо обязательно запускать командную строку, чтобы сделать сканирование SFC.

- Запуск полного сканирования системы благодаря антивирусной программы. Не следует надеяться лишь на Windows Defender, а выбираем дополнительно проверенную антивирусную программу.

- Как только обнаружится угроза, нужно переустановить программу, которая показывает уведомление о заражении. Лучше сразу переустановить программу.

- Пробуем провести восстановление при запуске системы, но только тогда, когда вышеперечисленные методы не сработали.

- Если ничего не помогает, тогда переустанавливаем ОС Windows.

В окне командной строки нужно ввести команду «sfc /scannow» и нажать Enter. System File Checker начнет свою работу, которая продлится не более 15 минут. Ждем, пока сканирование завершится, после чего перезагружаем ПК. Теперь ошибка «Программа не может запуститься из-за ошибки Vsdata.dll отсутствует на вашем компьютере не должна появляться.

Метод 6: Очиститель реестра

Registry Cleaner считается мощной утилитой для очищения ненужных файлов, исправления проблем реестра, выяснения причин замедленной работы ПК и устранения неисправностей. Утилита идеальна для всех компьютеров. Пользователь с правами администратора сможет быстрее проводить сканирование и последующее очищение реестра.

- Загрузка приложения в ОС Windows.

- Устанавливаем программу и запускаем ее – все процессы очистки и исправления проблем на ПК пройдут автоматически.

Метод не сумел помочь? Перейдите к следующему.

Часто задаваемые вопросы (FAQ)

6.0.631.3 — последняя версия vsdata.dll, которая доступна для скачивания

vsdata.dll обязательно нужно расположить в системной папке Windows

Самый простой метод – это использовать инструмент для исправления ошибок dll

Эта страница доступна на других языках:

English |

Deutsch |

Español |

Italiano |

Français |

Indonesia |

Nederlands |

Nynorsk |

Português |

Українська |

Türkçe |

Malay |

Dansk |

Polski |

Română |

Suomi |

Svenska |

Tiếng việt |

Čeština |

العربية |

ไทย |

日本語 |

简体中文 |

한국어

Содержание

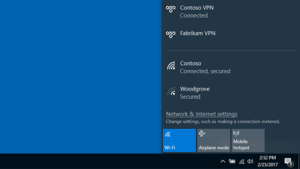

- Устранение проблем с подключением VPN в Windows 10

- Важная информация

- Способ 1: Переустановка сетевых адаптеров

- Способ 2: Изменение параметров реестра

- Способ 3: Настройка антивирусного ПО

- Способ 4: Отключение протокола IPv6

- Способ 5: Остановка службы Xbox Live

- Исправляем проблемы с VPN подключением в Windows 10 1903

- Не появляется запрос пароля для L2TP VPN подключения

- Ошибка RASMAN для Always on VPN

- При одключении от VPN пропадает Интернет

- Не устанавливается checkpoint vpn на windows 10

- Исправляем проблемы с VPN подключением в Windows 10 1903

- Не появляется запрос пароля для L2TP VPN подключения

- Ошибка RASMAN для Always on VPN

- При одключении от VPN пропадает Интернет

- Настройка Checkpoint. Часть 1. Установка и первоначальная конфигурация

- VPN не работает в Windows 10 – устранение проблем и проблем с VPN

- VPN не работает в Windows 10

- У вас есть код ошибки VPN для вашей проблемы?

Устранение проблем с подключением VPN в Windows 10

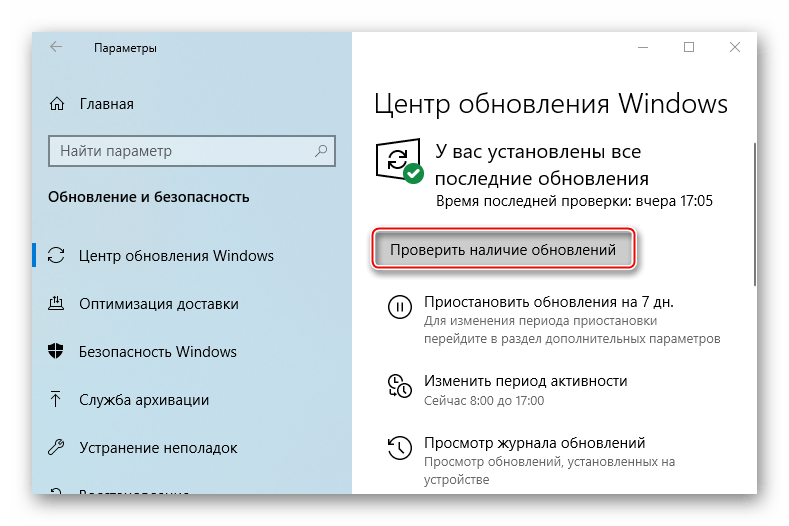

Важная информация

В первую очередь убедитесь, что у вас есть интернет. Для этого попробуйте открыть какой-нибудь сайт обычным способом. При отсутствии соединения сначала придется его восстановить. О том, как это сделать, мы писали в отдельных статьях.

Убедитесь, что вы пользуетесь последней версией Виндовс 10. Для этого проверьте наличие обновлений к ней. О том, как обновить «десятку», мы рассказывали в другой статье.

Причиной отсутствия подключения может быть конкретный ВПН-сервер. В этом случае попробуйте поменять его, например, выберите из списка сервер другой страны.

Если для реализации виртуальной частной сети используется стороннее ПО, а не встроенная в Windows функция, сначала попробуйте обновить его, а при отсутствии такой возможности просто переустановите.

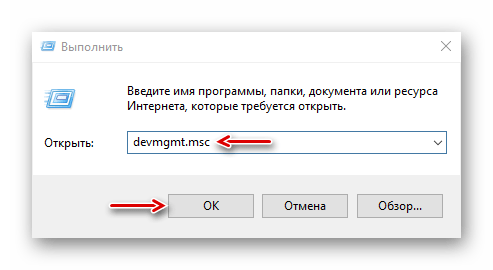

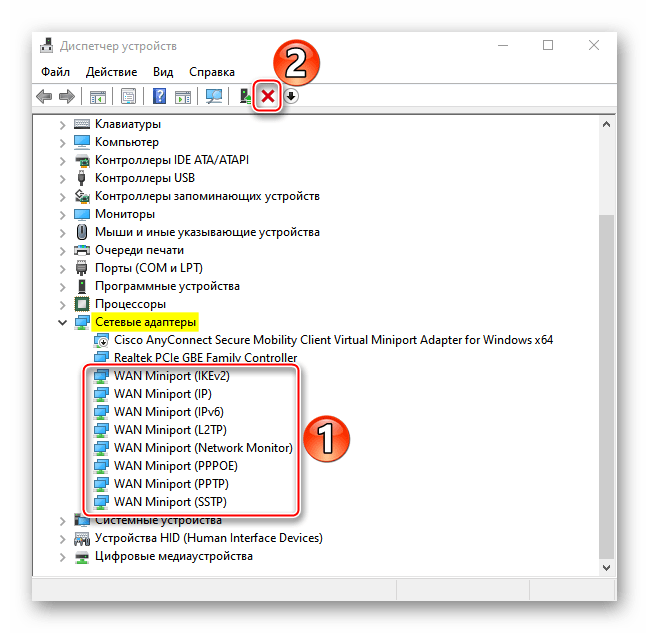

Способ 1: Переустановка сетевых адаптеров

В зависимости от установленного на компьютере оборудования (сетевая карта, датчики Wi-Fi и Bluetooth) в «Диспетчере устройств» будет отображено несколько сетевых адаптеров. Там же будут устройства WAN Miniport – системные адаптеры, которые как раз используются для ВПН-подключения через различные протоколы. Для решения проблемы попробуйте переустановить их.

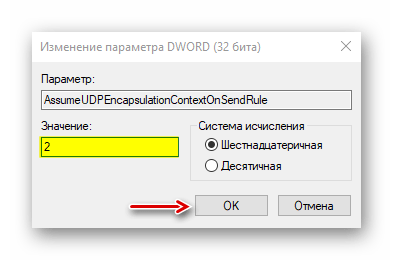

Способ 2: Изменение параметров реестра

При использовании подключения L2TP/IPsec внешние компьютеры-клиенты под управлением Windows могут не подключиться к VPN-серверу, если он находится за NAT (устройство для преобразования частных сетевых адресов в публичные). Согласно статье, размещенной на странице поддержки Microsoft, обеспечить связь между ними можно, если дать понять системе, что сервер и ПК-клиент находятся за устройством NAT, а также разрешить UDP-портам инкапсулировать пакеты по L2TP. Для этого в реестре необходимо добавить и настроить соответствующий параметр.

Чтобы потом восстановить раздел, открываем вкладку «Файл» и выбираем «Импорт».

Находим сохраненную копию реестра и нажимаем «Открыть».

В правой части реестра щелкаем правой кнопкой мышки по свободной области, жмем «Создать» и выбираем «Параметр DWORD (32 бита)».

Также важно, чтобы на роутере были открыты UDP-порты, необходимые для работы L2TP (1701, 500, 4500, 50 ESP). О пробросе портов на маршрутизаторах разных моделей мы подробно писали в отдельной статье.

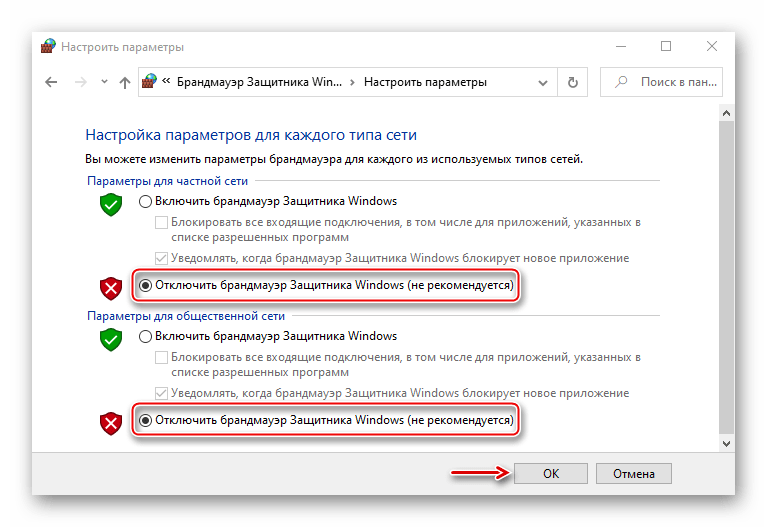

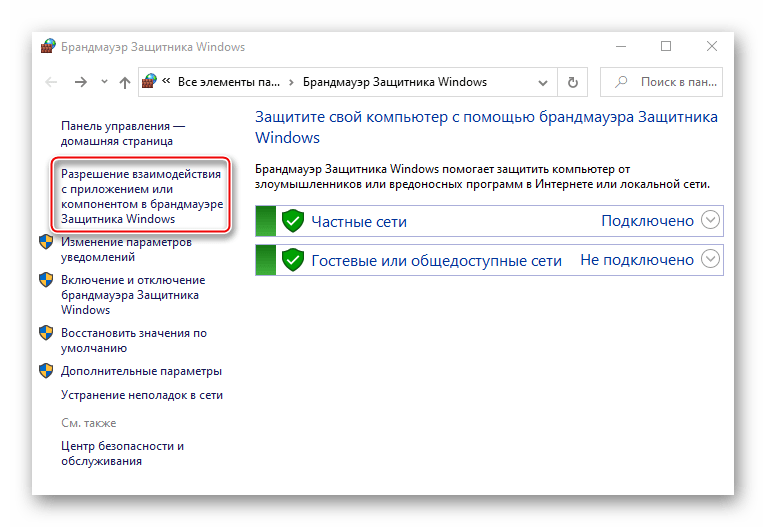

Способ 3: Настройка антивирусного ПО

Брандмауэр Windows 10 или файервол антивирусной программы могут блокировать любые подключения, которые считают незащищенными. Чтобы проверить эту версию, отключите на время защитное ПО. О том, как это сделать, мы подробно писали в других статьях.

Долго оставлять систему без антивирусного ПО не рекомендуется, но если она блокирует ВПН-клиент, его можно добавить в список исключений антивируса или брандмауэра Виндовс. Информация об этом есть в отдельных статьях у нас на сайте.

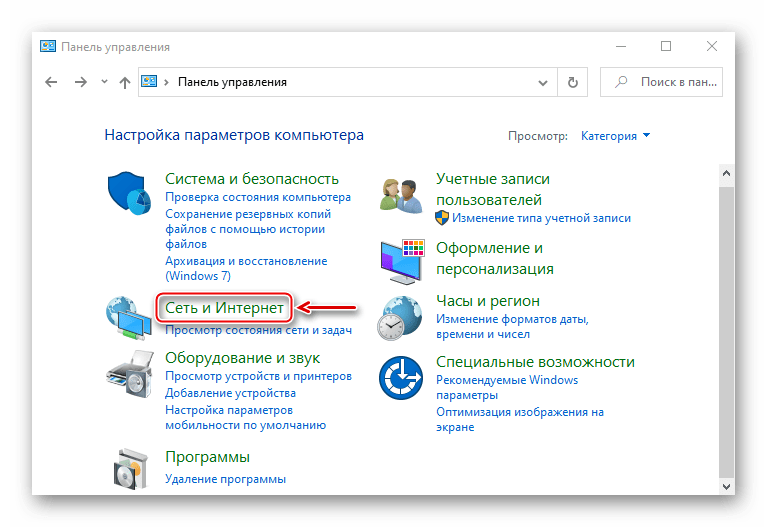

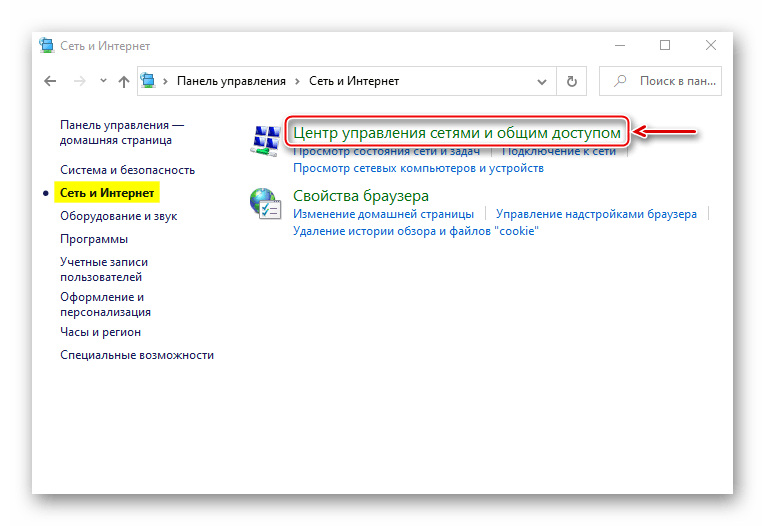

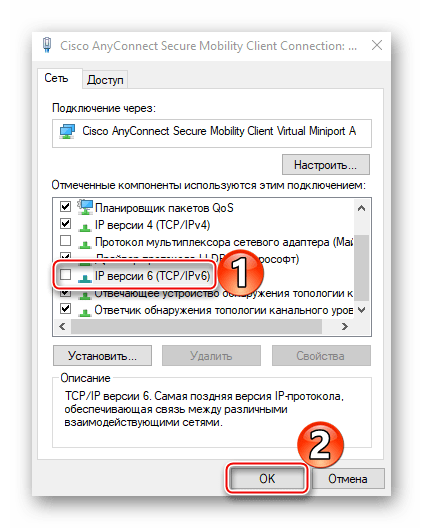

Способ 4: Отключение протокола IPv6

VPN-подключение может оборваться из-за утечки трафика в публичную сеть. Нередко причиной этому становится протокол IPv6. Несмотря на то что ВПН обычно работает с IPv4, в операционной системе по умолчанию включены оба протокола. Поэтому IPv6 также может использоваться. В этом случае попробуйте отключить его для конкретного сетевого адаптера.

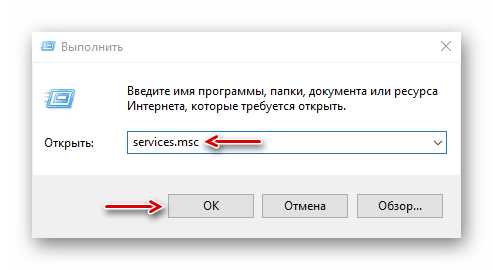

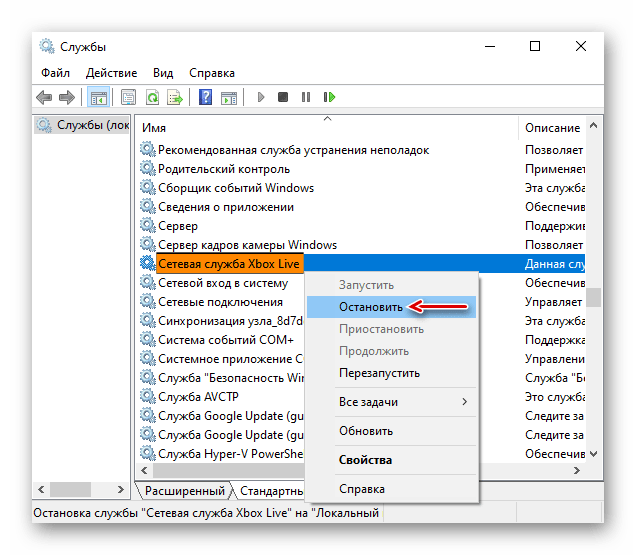

Способ 5: Остановка службы Xbox Live

На стабильность ВПН-соединения может влиять разное ПО, включая системные компоненты. Например, согласно обсуждениям на форумах, многие пользователи смогли решить проблему путем остановки службы Xbox Live.

Надеемся вы решили проблему с подключением к VPN в Windows 10. Мы рассказали о наиболее распространенных и общих способах. Но если вам не помогли наши рекомендации, обратитесь в службу поддержки поставщика ВПН. Со своей стороны, они должны помочь, особенно если вы оплатили услугу.

Помимо этой статьи, на сайте еще 12383 инструкций.

Добавьте сайт Lumpics.ru в закладки (CTRL+D) и мы точно еще пригодимся вам.

Отблагодарите автора, поделитесь статьей в социальных сетях.

Источник

Исправляем проблемы с VPN подключением в Windows 10 1903

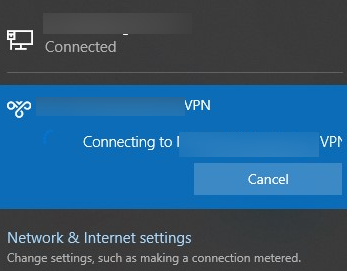

В Windows 10 1903 обнаружил несколько странных багов с настроенными VPN подключениями. Первая проблема: при попытке подключиться к удаленному VPN L2TP серверу окно с VPN-подключением замирает в состоянии “connecting”. При этом не появляется даже запрос логина и пароля, а подключение через какое-то время разрывается без сообщения об ошибке.

Не появляется запрос пароля для L2TP VPN подключения

Такое ощущение, что в этом диалоге VPN подключения почему-то блокируется вывод окна с запросом данных пользователя. В результате VPN подключение никак не может завершиться

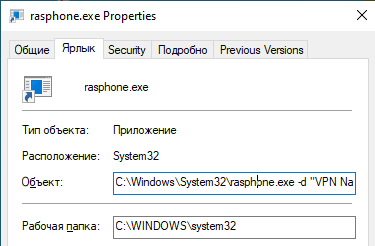

Есть обходное решение этой проблемы. Попробуйте использовать для установления VPN подключения старую-добрую Windows утилиту rasphone.exe, которая все еще присутствует в современных версиях Windows 10 (эта утилита должна быть знакома всем тем, кто пользовался dial-up подключением в Windows).

Что интересно, проблема возникает только c L2TP подключением (даже при включенном настроенном параметре реестра AssumeUDPEncapsulationContextOnSendRule = 2). Другое VPN подключение на этом же компьютере, но с протоколом PPTP и типом аутентификации MS-CHAP v2 работает нормально

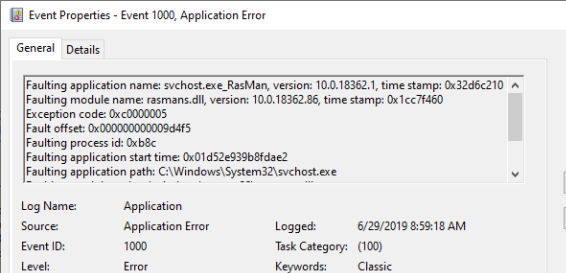

Ошибка RASMAN для Always on VPN

Другая проблема возникает с VPN подключением к корпоративной сети в режиме Always on VPN (AOVPN). При инициализации такого VPN подключения служба RASMAN (Remote Access Connections Manager) останавливается, а в журнале событий Application появляется событие с Event ID 1000 и текстом:

Эта проблема признана Microsoft и по последним данным исправлена в октябрьском обновлении для Windows 10 1903 — KB4522355 (https://support.microsoft.com/en-us/help/4522355/windows-10-update-kb4522355). Вы можете скачать и установить данное обновление вручную или через Windows Update/WSUS.

Если обновление не исправило проблему, попробуйте переустановите виртуальные адаптеры WAN miniports в диспетчере устройств.

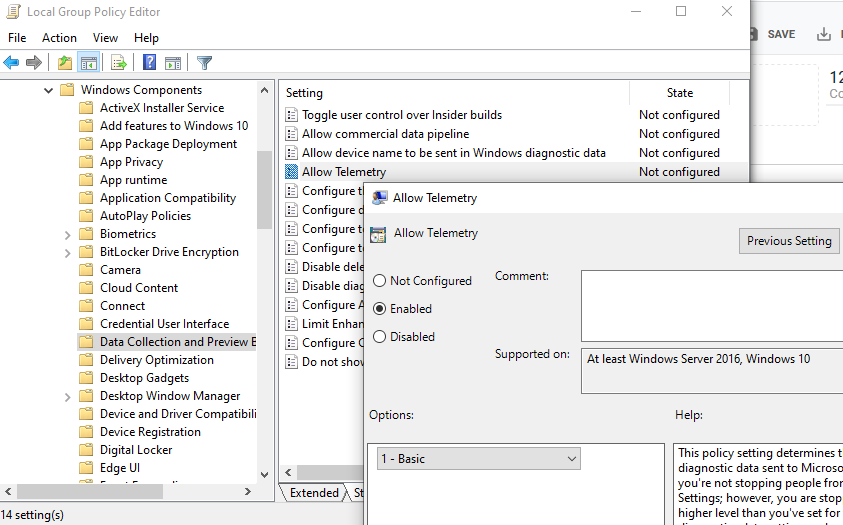

Изначально проблема с режимом Always on VPN подключением была связана с тем, что пользователь отключил на компьютере телеметрию (эх, Microsoft). Для корректной работы Always on VPN подключения вам придется временного включить телеметрию на компьютере. Для включения телеметрии вы можете воспользоваться одним из способов, описанных ниже.

Найдите и включите политику Allow Telemetry = Enabled. Установите один из следующих режимов: 1 (Basic), 2 (Enhanced) или 3 (Full).

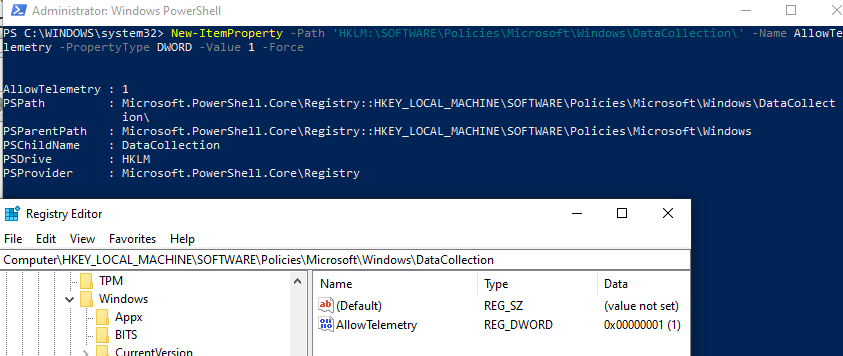

Способ 2. Того же самого эффекта можно добиться, вручную изменив параметр реестра AllowTelemetry (тип REG_DWORD) в ветке HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsDataCollection. Здесь также нужно установить одно из трех значение: 1, 2 или 3.

Вы можете изменить этот параметр с помощью редактора реестра (regedit.exe) или с помощью PowerShell-командлета New-ItemProperty:

После этого нужно перезапустить службу Remote Access Connection Manager (RasMan) через консоль services.msc или с помощью командлета Restart-Service:

При одключении от VPN пропадает Интернет

Также в Windows 10 был другой баг, когда после отключения от VPN переставал работать доступ в Интернет. Проблема решалась созданием маршрута по-умолчанию или отключением/включением виртуального адаптера WAN Miniport (IP).

Источник

Не устанавливается checkpoint vpn на windows 10

Исправляем проблемы с VPN подключением в Windows 10 1903

В Windows 10 1903 обнаружил несколько странных багов с настроенными VPN подключениями. Первая проблема: при попытке подключиться к удаленному VPN L2TP серверу окно с VPN-подключением замирает в состоянии “connecting”. При этом не появляется даже запрос логина и пароля, а подключение через какое-то время разрывается без сообщения об ошибке.

Не появляется запрос пароля для L2TP VPN подключения

Такое ощущение, что в этом диалоге VPN подключения почему-то блокируется вывод окна с запросом данных пользователя. В результате VPN подключение никак не может завершиться

Есть обходное решение этой проблемы. Попробуйте использовать для установления VPN подключения старую-добрую Windows утилиту rasphone.exe, которая все еще присутствует в современных версиях Windows 10 (эта утилита должна быть знакома всем тем, кто пользовался dial-up подключением в Windows).

Что интересно, проблема возникает только c L2TP подключением (даже при включенном настроенном параметре реестра AssumeUDPEncapsulationContextOnSendRule = 2). Другое VPN подключение на этом же компьютере, но с протоколом PPTP и типом аутентификации MS-CHAP v2 работает нормально

Ошибка RASMAN для Always on VPN

Другая проблема возникает с VPN подключением к корпоративной сети в режиме Always on VPN (AOVPN). При инициализации такого VPN подключения служба RASMAN (Remote Access Connections Manager) останавливается, а в журнале событий Application появляется событие с Event ID 1000 и текстом:

Эта проблема признана Microsoft и по последним данным исправлена в октябрьском обновлении для Windows 10 1903 — KB4522355 (https://support.microsoft.com/en-us/help/4522355/windows-10-update-kb4522355). Вы можете скачать и установить данное обновление вручную или через Windows Update/WSUS.

Если обновление не исправило проблему, попробуйте переустановите виртуальные адаптеры WAN miniports в диспетчере устройств.

Изначально проблема с режимом Always on VPN подключением была связана с тем, что пользователь отключил на компьютере телеметрию (эх, Microsoft). Для корректной работы Always on VPN подключения вам придется временного включить телеметрию на компьютере. Для включения телеметрии вы можете воспользоваться одним из способов, описанных ниже.

Найдите и включите политику Allow Telemetry = Enabled. Установите один из следующих режимов: 1 (Basic), 2 (Enhanced) или 3 (Full).

Способ 2. Того же самого эффекта можно добиться, вручную изменив параметр реестра AllowTelemetry (тип REG_DWORD) в ветке HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsDataCollection. Здесь также нужно установить одно из трех значение: 1, 2 или 3.

Вы можете изменить этот параметр с помощью редактора реестра (regedit.exe) или с помощью PowerShell-командлета New-ItemProperty:

После этого нужно перезапустить службу Remote Access Connection Manager (RasMan) через консоль services.msc или с помощью командлета Restart-Service:

При одключении от VPN пропадает Интернет

Также в Windows 10 был другой баг, когда после отключения от VPN переставал работать доступ в Интернет. Проблема решалась созданием маршрута по-умолчанию или отключением/включением виртуального адаптера WAN Miniport (IP).

Настройка Checkpoint. Часть 1. Установка и первоначальная конфигурация

Доброго всем времени суток. Сегодня я хочу начать цикл о настройке и принципах работы межсетевых экранов Checkpoint.

Chekpoint — компания, занимающаяся разработкой решений по сетевой безопасности начиная с 1993 года. Компания позиционирует себя как разработчик собственной архитектуры управлениявзаимодействия — SMART (SecurityManagment Architecture). На основании этой концепции в конечном итоге была создана операционная система Gaia, путём объединения ОС IPSO (Nokia) и ОС SPLAT (ранняя разработка СР на базе Unix-ориентированных систем). В данном программном обеспечении реализован ряд технологий, связанных с безопасностью обмена данными (например пакетная фильтрация, IPS), а так же проприетарная Stateful Inspection основной задачей которой является контроль конкретных соединений в реальном времени.Wikipedia.

Увы, на Хабре не так много статей, посвященных этому вендору. Хотя, на мой взгляд, он заслуживает большего внимания.

Опытные инженеры систем безопасности, скорее всего, не найдут никакой новой информации в этой и последующих статьях. Но для новичков, я надеюсь, они будут полезными. Мы попробуем разобрать принципы работы основных модулей и системы в целом, а так же рассмотрим примеры настройки из “best practice».

Сегодня на повестке дня установка и начальная конфигурация устройства. Добро пожаловать под кат.

На Хабре уже была статья о том, как установить две фаервольных ноды и сделать из них кластер. Попытаюсь уделить внимание вопросам, которые в той статье рассмотрены не были.

В первую очередь нам необходимо подобрать оборудование. Есть, по сути, только два варианта: либо покупать устройство, с любовью оклеенное этикетками Checkpoint и помещенное в специально подготовленный для него корпус, или же собирать платформу самостоятельно. В любом случае выбор устройства будет зависеть от очень большого количества параметров. Мы можем опираться лишь на свой опыт и на ту документацию, которую нам предоставляет сам вендор. Список поддерживаемых серверов можно посмотреть по ссылке. Так же можно примерно посчитать на какую нагрузку будет рассчитан конкретный девайс от компании Checkpoint (осторожно PDF). К сожалению, Checkpoint не предоставляет информацию об установленном в устройства оборудовании, лишь объем оперативной памяти и количество интерфейсов, но в Интернете можно найти кое-какую информацию о CPU.

Этап 1. Установка операционной системы Gaia

После того, как мы выбрали платформу, перейдем к установке операционной системы. Кстати, об операционной системе: Gaia (последняя из операционных систем Checkpoint’а) базируется на дистрибутиве RedHat 5.2. А значит, если Вы до этого работали с linux-based операционными системами, то Вам будет приятно увидеть многие знакомые утилиты и команды.

Здесь будет рассматриваться Gaia R77.10 в виртуальном окружении. Установка предыдущих, так и последующих версий этой операционной системы, ничем не отличается. На сегодняшний день последней является Gaia R77.30.

Компания Checkpoint не предоставляет дистрибутивы своих операционных систем без регистрации и SMS на сайте, поэтому поиск образа я полностью доверяю вам. Если же у вас имеется учетная запись, то загрузить необходимый дистрибутив можно по ссылке.

Теперь мы вооружены всем необходимым и можем перейти непосредственно к установке.

Большинство следующих скриншотов не требуют пояснения: далее, далее, готово. Никто не предлагает установить Mail.Агент или какое-либо другое приложение, не имеющее отношение к теме.

Единственное, на что хочу обратить Ваше внимание – разметка диска. Система выдаст ошибку и прекратит установку, если объем жесткого диска менее 8Гб. В случае наличия от 8 до 15 Гб система самостоятельно разбивает диск на необходимые ей разделы. Если же объем больше 15Гб, то нам разрешат немного повлиять на этот процесс, а именно: изменить размер разделов под system-root (/) и логи (/var/logs/). Эта информация может пригодиться тем, кто собирается ставить Checkpoint на виртуальную машину. Остальным же требуется знать лишь, основное правило, которое заключается в том, что размер раздела “Backup and upgrade» должен быть не менее, чем сумма system-root и logs, так как снэпшоты операционной системы помещаются именно туда.

Рис 1.1

Выбираем пункт “Install Gaia on this system»:

Рис 1.2

Тут мы можем посмотреть информацию об установленном оборудовании:

Рис 1.3

Выбираем язык:

Рис 1.4

Размечаем диск:

Рис 1.5

Придумываем пароль:

Рис 1.6

Тут мы можем выбрать и настроить интерфейс, который в дальнейшем будем использовать для подключения к устройству через https и ssh.

Рис 1.7

Непосредственно, настройка.

После этого придется немного подождать, пока система установится на выбранный сервер.

Этап 2.1 Подготовка к настройке

Первичная настройка Checkpoint для последующей работы с ним доступна в упомянутой выше статье. Мы же сейчас попробуем сделать то же самое, но при помощи командной строки, для этого нам не понадобится отдельный компьютер, сетевое подключение к фаерволу и даже монитор, если Вы знаете толк в извращениях не боитесь трудностей.

Для того что бы произвести конфигурацию фаервола через CLI у нас есть специальная утилита config_system, точнее, это обычный bash-скрипт, содержимое которого Вы можете посмотреть и отредактировать. Лежит он в /bin/config_system.

Этот скрипт редактирует файл базы данных Gaia OS /config/db/initial.

Давайте разберем принцип его работы на примере функции по изменению ip-адреса:

Получение текущих настроек из базы происходит при помощи утилиты /bin/dbget, а изменяет конфигурацию команда /bin/dbset. Вот так выглядит кусок файла, описывающий настройки интерфейса eth0:

Параметр отделяется от значения пробелом. Теперь мы можем попробовать получить какие-нибудь значения при помощи DBGET.

Ключ -c необходим для вывода имени дочернего параметра с не нулевым значением. Что бы дополнительно показать значение этого параметра существует ключ -v.

Мы получили значение равное t, то есть true. По сути это означает лишь то, что на интерфейсе задан ip-адрес, равный 192.168.1.2.

Этап 2.2 Первоначальная конфигурация

Config_system принимает либо файл, либо строку из необходимых параметров, разделенных амперсандом (&). Синтаксис команды со строкой в качестве параметра будет выглядеть следующим образом:

Значение каждого из этих параметров мы разберем далее. А сейчас разберемся с конфигурационным файлом.

Конфигурационный файл содержит в себе все те же самые значения, каждое на отдельной строке.

Первым делом мы создадим шаблон конфигурационного файла, который потом будем редактировать.

В самом шаблоне довольно подробно описан каждый параметр. Поэтому я просто приведу пример конфигурации для менеджмент сервера:

Единственное, на чем хочется остановиться отдельно — параметр ftw_sic_key=»». SIC, или Secure Internal Communication key — это одноразовый пароль, который нужен, что бы фаерволом можно было управлять с менеджмент сервера (поэтому мы задали его только на фаерволе). Он нам будет нужен один раз при добавлении фаервола в панель управления менеджмент сервера.

Последний шаг — это отдать полученный файл скрипту и подождать пока завершится конфигурация:

Теперь перезагружаем сервер и все готово.

Этап 3. Подведение итогов

Теперь у нас есть один менеджмент сервер и один фаервол. Они готовы к дальнейшей настройке.

В следующей статье мы научимся добавлять фаерволы для управления с одного менеджмент сервера. Узнаем как из них организовать кластер, если изначально мы к этому готовы не были. Рассмотрим варианты кластеров и их принцип работы. А так же пробежимся по способам настройки NATа и простейшим фаервольным политикам.

Спасибо за внимание. Буду рад ответить на ваши вопросы.

VPN не работает в Windows 10 – устранение проблем и проблем с VPN

Многие используют VPN, чтобы удостовериться, что они не прослеживаются по всему Интернету, или иногда для ее работы необходимо, чтобы они подключались к VPN, чтобы быть в защищенной сети. Иногда проблемы с сетью приводят к ошибке, и вы не можете подключиться. Либо веб-сайт не загружается, либо вы не можете войти в сеть с помощью VPN. В этом посте мы делимся некоторыми советами, чтобы исправить неработающие проблемы Windows 10 VPN.

Если у вас возникли проблемы с подключением к VPN, в этом руководстве показано, как исправить неработающие проблемы Windows 10 VPN. В этом посте предлагаются решения для – VPN-клиент не работает или не подключается, подключается, но нет доступа, подключается, но веб-страница не загружается, не удалось инициализировать подключение и т. Д. Решение может быть простой очисткой DNS или такой сложной, как редактирование реестра. запись. Давайте посмотрим на детали.

VPN не работает в Windows 10

Теперь давайте взглянем на некоторые из расширенных советов по устранению проблем, связанных с VPN. Эти советы понадобятся тем, кто хорошо знает Windows 10. Наряду с этим вам нужна учетная запись администратора.

1] Переустановите программное обеспечение VPN

2] Переустановите мини-порты WAN

Минипорты WAN являются драйверами для различных типов сетевых подключений. WAN Miniport (IP), WAN Miniport (IPv6) и WAN Miniport (PPTP) используются для VPN-подключений, то есть подключения к PPTP-VPN-серверу. Вы можете легко переустановить драйверы снова с помощью Windows.

Попробуйте подключиться снова. Надеюсь, тебе следует идти.

3] Устранение неполадок адаптера TAP-Windows

Это устройства ядра виртуальной сети, то есть программные, и предлагают функциональные возможности виртуального устройства TAP в ОС Windows. Много раз это требуется программное обеспечение VPN для правильной работы. Мы настоятельно рекомендуем вам ознакомиться с нашим руководством по Адаптерам TAP-Windows.

UDP или User Datagram Protocol – это еще один способ передачи данных, такой же, как TCP. Однако UDP используется главным образом для установления соединений с малой задержкой и потерями между приложениями в Интернете. Многие VPN-программы и даже Windows используют его. Если возникает проблема безопасности, то происходит сбой, т. Е. UDP должен устанавливать ассоциации безопасности как на сервере, так и на ПК с Windows.

Выполните следующие действия для доступа к редактору реестра. Возможно, вам придется создать или обновить новый вход.

5] Настройте брандмауэр

Брандмауэр Windows гарантирует, что ни одно незащищенное или несанкционированное соединение не получит доступ к вашему ПК. Брандмауэр Windows может отключить или заблокировать этот запрос от программного обеспечения VPN, считая его угрозой.

6] Отключить IPv6

Много раз IPv6 может вызвать проблемы с подключением к сети. Хотя по умолчанию все еще установлено IPv4, вы можете перепроверить, отключив IPv6 и запустить все на IPv4. Каждый VPN создает программный сетевой адаптер. Вам просто нужно изменить настройки адаптера для этого VPN на IPv4.

Перезагрузите компьютер, если необходимо, и попробуйте снова.

Смотрите этот пост, если вы хотите отключить IPv6 на вашем компьютере.

У вас есть код ошибки VPN для вашей проблемы?

Если у вас есть код ошибки для вашей проблемы с VPN, у нас есть специальный пост и возможное решение для их устранения. Ознакомьтесь с нашим сообщением об устранении неполадок с общими кодами ошибок VPN и решениях для Windows 10

Надеюсь, что хотя бы один из этих советов по исправлению неработающей Windows 10 VPN, вероятно, решил вашу проблему.

Источник

Содержание

- Современные приложения не могут подключаться при использовании VPN-подключения Check Point

- Симптомы

- Причина

- Решение

- Обходной путь

- Пользователи VPN-сервиса Check Point столкнулись с проблемами из-за просроченного сертификата

- checkpoint identity agent не соединяется

- Lehhaa

- Surf_rider

- Engineer

- Самые частые ошибки в администрировании межсетевых экранов Check Point. Как их избежать

Современные приложения не могут подключаться при использовании VPN-подключения Check Point

В этой статье данная статья позволяет решить проблему, из-за которой современные приложения не могут подключаться к Интернету после подключения к корпоративной сети с помощью VPN-программного обеспечения Check Point.

Применяется к: Windows 8

Исходный номер КБ: 2855849

Симптомы

Рассмотрим следующий сценарий.

- Вы используете версию VPN удаленного доступа к конечным точкам Check Point, которая является более ранней, чем E80.50.

- Успешно запущены Windows 8 (Store Apps) и классические настольные приложения.

- Подключение к корпоративной сети с помощью клиентского программного обеспечения Check Point VPN в «концентраторном режиме» (то есть весь трафик проходит через виртуальный сетевой адаптер).

- После подключения индикатор состояния сети показывает, что подключение к Интернету полностью доступно.

В этом сценарии классические приложения могут успешно подключаться к Интернету. Однако современные приложения не могут подключаться. Кроме того, компьютерная версия Windows Internet Explorer 10 не может подключиться, если включен режим расширенной безопасности.

Причина

Эта проблема возникает из-за того, что установленный брандмауэр не может устанавливать правила, позволяющие современным приложениям общаться через виртуальную частную сеть.

Решение

Чтобы устранить эту проблему, установите check Point VPN E80.50 (ожидается, что она будет доступна осенью 2013 г.) на следующем веб-сайте Центра поддержки контрольных точек:

Обходной путь

Точно следуйте всем указаниям из этого раздела. Внесение неправильных изменений в реестр может привести к возникновению серьезных проблем. Прежде чем приступить к изменениям, создайте резервную копию реестра для восстановления на случай возникновения проблем.

Чтобы решить эту проблему, запустите следующий Windows PowerShell, чтобы изменить скрытое свойство для виртуального сетевого интерфейса в реестре:

Этот сценарий также задокументирован на следующем веб-сайте Check Point: Microsoft Store (Windows

В этой статье упомянуты программные продукты независимых производителей. Корпорация Майкрософт не дает никаких гарантий, подразумеваемых и прочих, относительно производительности и надежности этих продуктов.

Контактные данные сторонних организаций предоставлены в этой статье с целью помочь пользователям получить необходимую техническую поддержку. Эти данные могут быть изменены без предварительного уведомления. Корпорация Майкрософт не гарантирует точность этих сторонних контактных данных.

Источник

Пользователи VPN-сервиса Check Point столкнулись с проблемами из-за просроченного сертификата

Компания предупреждала о наличии патча, исправляющего проблему, еще в августе 2019 года.

Утро нового года обернулось неприятным сюрпризом для некоторых пользователей устаревших версий сервиса удаленного доступа Check Point Remote Access VPN, которые не смогли подключиться к сети в связи с окончанием срока действия сертификата, истекшим 1 января 2021 года.

Примечательно, что компания предупреждала о наличии патча, исправляющего проблему, еще в августе 2019 года, но, судя по всему, некоторые клиенты Check Point пропустили сообщение или не смогли применить исправление из-за политик организаций.

На прошлой неделе компания выпустила еще одно уведомление, в котором предупредила, что решения Endpoint/VPN E80.81 — E81.10 (только версия для Windows ) и агент SandBlast E80.61 — E81.10 (только версия для Windows) перестанут нормально работать с 1 января 2021 года.

«Эти более не поддерживаемые решения прекратят функционировать 1 января 2021 года. Начиная с этой даты, после перезагрузки компьютера, версии клиента Remote Access VPN and Endpoint Security Client E81.10 и ниже могут перестать работать, а обновиться не получится», — предупредила компания.

Как рассказал изданию The Register один из читателей, работающий в правительственной организации, из-за истекшего срока действия сертификата примерно 1 600 ноутбуков, выделенных сотрудникам, не смогли подключиться к сети. Предлагаемый Check Point патч заменяет .SYS файл без задействования администратора, что запрещено правилами организации, пояснил источник.

В свою очередь, представители Check Point сообщили изданию, что начали информировать пользователей устаревших версий о проблеме еще до нового года. Сколько клиентов уже применили патч, в компании не сообщили.

Источник

checkpoint identity agent не соединяется

Случайный прохожий

Lehhaa

Участник

Surf_rider

Администратор

Engineer

Участник

Модератор

Для аутентификации пользователя на МСЭ

— -Подумал и добавил — —

Множество методов идентификации пользователей

Программный блейд Identity Awareness обеспечивает множество методов, чтобы подтвердить идентичность пользователя, включая AD Query, подтверждение в браузере или установку агента. Информация об идентичности может быть использована соответствующими программными блейдами, чтобы применить политики безопасности для пользователей.

AD Query

Легко внедряемый метод сбора информации об идентичности без установки агента. Он основан на интеграции с Active Directory и полностью прозрачен для пользователя.

Аутентификация через браузер

Определяет удостоверения от неидентифицированных пользователей. Вы можете настроить эти методы:

- Captive Portal — простой метод аутентификации пользователей в веб-интерфейсе перед тем, как они получат доступ к интернет-ресурсам. Когда пользователи пытаются получить доступ к защищенным ресурсам, они видят веб-страницу, которую необходимо заполнить.

- Прозрачная аутентификация по протоколу Kerberos — браузер пытается аутентифицировать пользователя незаметно, получая информацию об идентичности перед тем, как открывается Captive Portal с необходимостью ввода имени пользователя и пароля. Когда эта опция настроена, Captive Portal запрашивает аутентификационную информацию из браузера. Если аутентификация прошла успешно, пользователь получает доступ. Если попытка не удается, пользователь должен ввести свои данные на Captive Portal.

Агенты

Есть два типа агентов для определения идентичности:

- Агент на конечном устройстве — клиент устанавливается непосредственно на компьютерах пользователей. Он собирает и передает информацию о проверках на шлюзы безопасности.

- Агент на серверах Terminal — агент устанавливается на сервере, на котором размещены сервисы Citrix/Terminal. Он идентифицирует отдельных пользователей, заходящих под одним IP-адресом.

Использование агента позволяет вам:

- Идентифицировать пользователя и устройства.

- Беспокоить пользователя минимальным образом — необходимые настройки выполняются администратором и не требуют действий пользователя.

- Бесшовное соединение — незаметная аутентификация с помощью единого входа Kerberos (Kerberos Single Sign-On), во время которой пользователи залогиниваются в домене. Если вы не хотите использовать Kerberos Single Sign-On, вы можете сделать так, чтобы пользователи вводили данные вручную. Эти данные можно запомнить.

- Связь через роуминг — пользователи автоматически идентифицируются, когда они передвигаются между сетями, так как клиент определяет передвижение и переподключение.

- Дополнительная безопасность — вы можете использовать запатентованную технологию, чтобы предотвратить IP-спуфинг.

Учет в протоколе RADIUS

Эта опция позволяет идентифицировать данные из учетных запросов RADIUS, которые генерируются клиентом учета RADIUS. Программный блейд использует данные этих запросов, чтобы получать информацию о пользователе и устройстве от сервера LDAP.

Удаленный доступ (VPN SSO)

Удостоверения проверяются для клиентов мобильного доступа IPSec VPN , когда происходит настройка работы в офисном режиме и когда они соединяются со шлюзом безопасности.

Обмен данными о проверке идентичности

Идентификационная информация может быть легко распространена, если требуется, на единый шлюз безопасности или на целую сеть. Там, где применяется множество шлюзов (когда существуют филиалы или шлюзы защищают внутренние ресурсы), идентичность может проверяться на одном шлюзе и распространяться на другие. Преимущества этого решения:

- Однократная аутентификация — данные проверки личности пользователя распространяются по отдельным шлюзам безопасности, позволяя пользователям получать доступ к нужным ресурсам всюду в их сети.

- Снижает нагрузку на сеть.

- Упрощает выполнение операций на серверах Active Directory и их синхронизацию.

Источник

Самые частые ошибки в администрировании межсетевых экранов Check Point. Как их избежать

Самые частые ошибки в администрировании межсетевых экранов Check Point. Как их избежать

Архив номеров / 2017 / Выпуск №4 (173) / Самые частые ошибки в администрировании межсетевых экранов Check Point. Как их избежать

Самые частые ошибки в администрировании

межсетевых экранов Check Point. Как их избежать

За 10 лет ежедневной работы с МСЭ Check Point мне довелось увидеть немало неисправностей. Разные версии, топологии, но что оставалось неизменным, так это неисправности вследствие ошибок самих администраторов. В статье расскажу о самых часто совершаемых ошибках и как их избежать

Удаление объекта, который используется

Моя рекомендация: получив сообщение о том, что объект используется, ни в коем случае не удалять его, а пройти по всем указанным в сообщении местам и удалить оттуда этот объект, пользуясь здравым смыслом, конечно. Дело в том, чтопри удалении объекта система автоматически заменяет его объектом Any, что в 99% случаев не то, что администратор хотел, чтобы произошло.

Для иллюстрации приведу пример из моего опыта. Клиент жаловался на безумно медленный интернет во всей организации: веб-страницы открываются с трудом, почта посылается/принимается с задержкой в полчаса. После нескольких проверок стало ясно, что Check Point грузит канал на все 100%, причем происходит это и при полностью отключенной внутренней сети.

Логи в SmartView Tracker показывали необычно большое количество исходящих соединений SSH на различные адреса во внешней сети. Посмотрев через CLI на содержание директорий этого МСЭ, обнаружил файлы с именами bruter.sh, uploader.sh и т.д., а также файлы больших размеров с именами фильмов, на то время идущих в кинотеатрах. Стало ясно, что МСЭ клиента взломали и используют как хранилище вареза и SSH-сканнер хостов. После просмотра журналов SmartView Tracker Audit (в новых версиях называется Management) стало понятно, что произошло. Было такое правило в политике безопасности, необходимое для работы админа с МСЭ: объекту Vova_PC разрешен доступ к МСЭ попротоколам ssh/https/CPMI (протокол соединения между МСЭ и SmartDashboard) (см. рис. 1).

- Vova_PC – хост во внутренней сети.

- Corporate-gw, Management – соответственно сам МСЭ и его SmartCenter.

Рисунок 1. Правило политики безопасности

Затем пришел на работу новый админ и по своей инициативе решил сделать «чистку» политики безопасности.

Одним из его действий было удаление объекта Vova_PC, содержащего адрес внутреннего хоста, принадлежавшего его предшественнику на этом посту. Хотя система предупредила его о возможных последствиях, а именно что этот объект используется в политике безопасности и после его удаления он будет заменен объектом Any (см. рис. 2).

Рисунок 2. Предупреждение об изменении правила

Админ проигнорировал его и, подтвердив удаление, установил политику безопасности, что превратило это правило в правило, разрешающее доступ к МСЭ по протоколам ssh/https/CPMI отовсюду (см. рис. 3).

Рисунок 3. Правило после изменения

По плохому стечению обстоятельств аккаунт admin (с правами root) операционной системы МСЭ имел пароль qwe123. Судя по логам, взломали их Check Point меньше чем за час после изменения и установки политики безопасности с IP в Румынии. Им, можно сказать, «повезло», так как взломщики не поняли, куда попали, и не пошли дальше внутрь сети, просто использовали МСЭ как сервер Linux для раздачи вареза и брутфорса хостов в интернете.

А почему я назвал эту ошибку самой губительной для вашей карьеры? Потому что этот новый администратор там больше не работает.

Статью целиком читайте в журнале «Системный администратор», №4 за 2017 г. на страницах 43-47.

PDF-версию данного номера можно приобрести в нашем магазине.

Источник

Adblock

detector

Рубрика: Администрирование / Управление системами

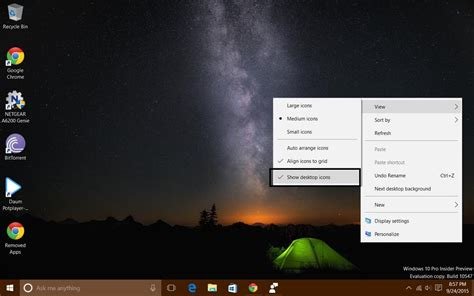

Many users who recently downloaded the new updated 2021 version of Windows 10 is facing some problem regarding the Checkpoint VPN Security (Version 81.10). So the problem most of the users are facing with this new version is that the program is getting stopped in between and it’s creating some problem in making it run properly. The problem isn’t even being solved after uninstalling and reinstalling the program, the complaints have been raised that even after trying everything, the problem still persists. Some users have tried reinstalling the program with different versions, i.e. 81.10, 82.40, 84.20, and many more, but as usual, the problem does not get solved and the reason for its stopping is an error that some permission problem related to some files (vsdata.dll, vsutil.dll, and vsinit.dll). So this article is all focused on understanding and resolving your problem with a few simple steps.

So, this problem is from the end of the Check Point, and even they have addressed this issue and devised a way to solve this problem without any hard struggle. At the time of August 2019, check Point released its previous version, E81.20 which helped in addressing the use limitation of the previous older versions, belonging to Check Point’s Endpoint VPN. Now all these versions have stopped functioning from the beginning of January 1st, 2021. And this is the reason that the upgrade has failed, since from that date following a reboot of the computer, Endpoint Security Client and Remote Access VPN version E81.10 may have stopped working.

So, what the company did was, that they recently issued a small 2MB and very quick to install Patch for resolving this issue.

You can then download this patch by clicking here.

It tries to replace an existing file in the folder, named .SYS file, that delivers a fix which is already a proven itself to be safe and secure, and is already being used by the customers all across the world. But there is one thing that every one of the users should keep in their mind, read below carefully.

IMPORTANT NOTE: Make sure that you do not uninstall or even upgrade your client before applying the patch given above.

How to patch your computer and restore the VPN/Endpoint Connectivity:

- Update your CheckPoint VPN/EndPoint Client Version to the latest E81.10.

- Now you should clearly be able to see that the client version is either Check Point Endpoint VPN E80.81to E81.10 or Check Point End Point Security E80.81 to E81.10, now you must download your patch (from the above link) into your PC.

- Select and open the file named, EPPatcher_for_users.exe to install the patch. In some of the cases, it may require a password which will be provided to you by your system administrator.

- Within a few seconds, you will get a pop-up with a message saying “Fix has been successfully deployed”.