I have some users that need to try 2 or up to 4 times to connect to a windows server 2022 server, this only happens with mrRemoteNG and is a random issue, if they try for example the next day only using the windows RDP that works straight away.

With mRemoteNG they always get the error 264. the users were using mRemoteNG with a windows server 2016 without issues but the problem started only with the server 2022.

Environment

Client: Windows 10 Enterprise 64-bit build 19042 Rev. 1889

Server: Windows server 2022 standard 64-bit build 20348 Rev. 887

mRemoteNG: 1.75.7012.16814

We are using Authlite with a yubikey for authentication on our server, the yubikey just generate a token on the username field.

Logs

2022-09-12 08:39:49,292 [1] INFO — mRemoteNG 1.75.7012.16814 starting.

2022-09-12 08:39:49,299 [1] INFO — Command Line: System.String[]

2022-09-12 08:39:50,521 [1] INFO — Microsoft Windows 10 Enterprise 64-bit

2022-09-12 08:39:50,521 [1] INFO — Microsoft .NET CLR 4.0.30319.42000

2022-09-12 08:39:50,524 [1] INFO — System Culture: en-US/English (United States)

2022-09-12 08:39:50,524 [1] INFO — Checking FIPS Policy…

2022-09-12 08:39:50,526 [1] INFO — Checking Lenovo AutoScroll Utility…

2022-09-12 08:39:51,314 [1] INFO — Loading External Apps from: C:UsersgodfreytAppDataRoamingmRemoteNGextApps.xml

2022-09-12 08:39:51,664 [1] WARN — PuttySessions.Watcher.StartWatching() failed.

Not found

2022-09-12 08:39:51,664 [1] WARN — XmingPortablePuttySessions.Watcher.StartWatching() failed.

The directory name sessions is invalid.

2022-09-12 08:39:52,143 [1] ERROR- GetUpdateInfoCompleted() failed.

The underlying connection was closed: An unexpected error occurred on a send.

Unable to read data from the transport connection: An existing connection was forcibly closed by the remote host.

An existing connection was forcibly closed by the remote host

2022-09-12 10:15:52,147 [1] INFO — Setting Console switch for RDC 10.0.19041.

2022-09-12 10:15:52,152 [1] INFO — RD Gateway is supported.

2022-09-12 10:16:30,155 [1] INFO — Protocol Event Disconnected.

Message:

264

This computer can’t connect to the remote computer.

The two computers couldn’t connect in the amount of time allotted. Try connecting again. If the problem continues, contact your network administrator or technical support.

2022-09-12 10:16:30,155 [1] WARN — RDP disconnected!

264 This computer can’t connect to the remote computer.

The two computers couldn’t connect in the amount of time allotted. Try connecting again. If the problem continues, contact your network administrator or technical support.

2022-09-12 10:16:30,187 [5] INFO — Connection Event Closed

2022-09-12 10:16:30,188 [5] INFO — Connection to tnadmgtprd4 via RDP closed by user XXXXXX.

2022-09-12 10:16:34,822 [1] INFO — Setting Console switch for RDC 10.0.19041.

2022-09-12 10:16:34,822 [1] INFO — RD Gateway is supported.

2022-09-12 10:17:09,330 [1] INFO — Protocol Event Disconnected.

Message:

264

This computer can’t connect to the remote computer.

The two computers couldn’t connect in the amount of time allotted. Try connecting again. If the problem continues, contact your network administrator or technical support.

2022-09-12 10:17:09,330 [1] WARN — RDP disconnected!

264 This computer can’t connect to the remote computer.

The two computers couldn’t connect in the amount of time allotted. Try connecting again. If the problem continues, contact your network administrator or technical support.

2022-09-12 10:17:09,363 [11] INFO — Connection Event Closed

2022-09-12 10:17:09,364 [11] INFO — Connection to tnadmgtprd4 via RDP closed by user XXXXXX.

2022-09-12 10:17:20,839 [1] INFO — Setting Console switch for RDC 10.0.19041.

2022-09-12 10:17:20,840 [1] INFO — RD Gateway is supported.

2022-09-12 10:17:36,930 [1] INFO — Protocol Event Connected

2022-09-12 10:17:36,931 [1] INFO — Connection to «tnadmgtprd4» via «RDP» established by user «XXXXXX» (Description: «»; User Field: «»)

2022-09-12 10:59:21,526 [1] INFO — Setting Console switch for RDC 10.0.19041.

2022-09-12 10:59:21,527 [1] INFO — RD Gateway is supported.

2022-09-12 10:59:22,443 [1] INFO — Protocol Event Connected

2022-09-12 10:59:22,444 [1] INFO — Connection to «SUPRTSPRD3» via «RDP» established by user «XXXXXX» (Description: «SUPRTSPRD3»; User Field: «»)

2022-09-12 11:56:17,918 [1] INFO — Protocol Event Disconnected.

Message:

1

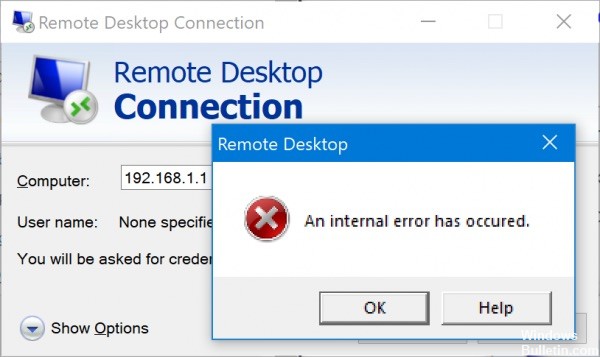

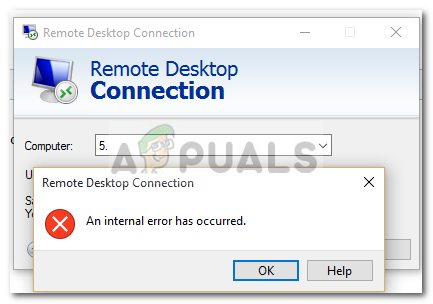

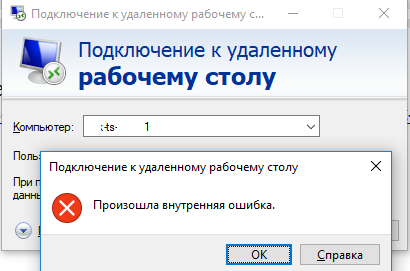

An internal error has occurred.

2022-09-12 11:56:17,932 [6] INFO — Connection Event Closed

2022-09-12 11:56:17,932 [6] INFO — Connection to tnadmgtprd4 via RDP closed by user XXXXXX.

2022-09-12 11:56:19,846 [1] INFO — Setting Console switch for RDC 10.0.19041.

2022-09-12 11:56:19,848 [1] INFO — RD Gateway is supported.

2022-09-12 11:56:43,380 [1] INFO — Protocol Event Disconnected.

Message:

264

This computer can’t connect to the remote computer.

Thanks

Problems connecting to servers using SSH with mRemoteNG version below 1.77.3¶

Due the technological progress we are limited by puttyNG functionality exist in older versions, curently we already solve that for new releases, but due we are still in developing process we dont have stable version at the moment, so to address issue with connection to Ubuntu 22.04 or others servers who expect PubkeyAcceptedAlgorithms — manual update of PuttyNG is required:

— Download the newest prerelease of mRemoteNG: https://github.com/mRemoteNG/mRemoteNG/releases/tag/v1.77.1

— Download newest PuttyNG exe and overwrite the version in the mRemoteNG install directory: https://github.com/mRemoteNG/PuTTYNG/releases/tag/v0.78.0.10

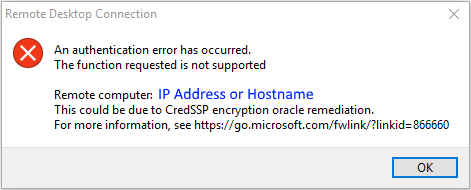

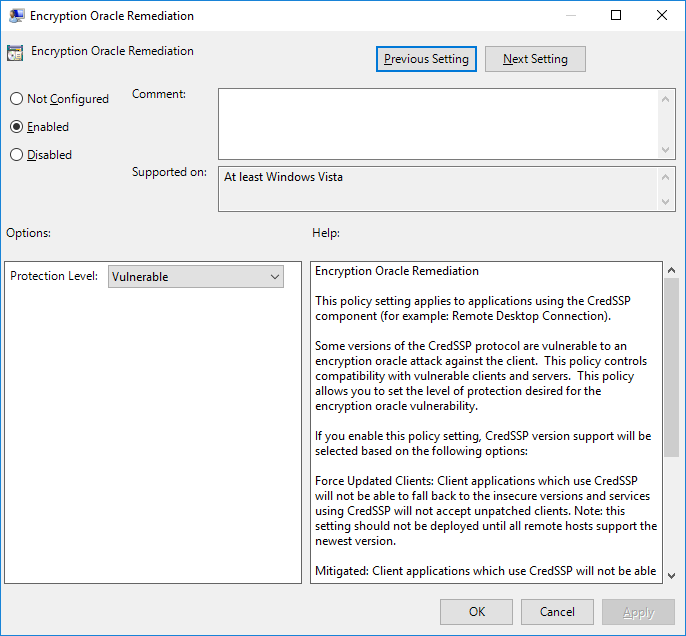

CredSSP — CVE-2018-0886 — Authentication error¶

mRemoteNG uses the Microsoft Terminal Services Client (MSTSC) libraries

in order to make Remote Desktop connections.

Note

mRemoteNG has no control over the functionality changes implemented by Microsoft.

Please refer to Microsoft’s Documentation for full details regarding this problem.

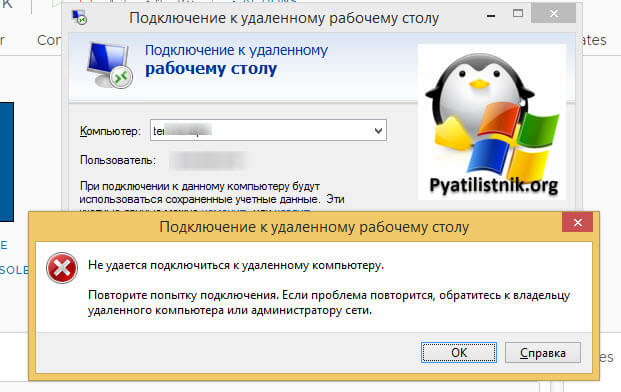

Patched clients attempting to connect to Unpatched servers will fail with the following error:

The same error will occur with MSTSC directly on a patched

client attempting to connect to an unpatched server.

Per the MS documentation, the only way around this is to do the following:

- Patch the servers

- set the “Encryption Oracle Remediation” policy to “Vulnerable” — refer to the MS documentation above for details:

- Uninstall KB4103727

Log4net vulnerability CVE-2018-1285¶

Log4Net is an external library on which mRepoteNG application relies on. While the nightly builds are using the latest version of log4net that do not have the CVE-2018-1285 vulnerability, older releases require manual patching.

- Download latest version of log4net from apache.org — currently is v2.0.15

- Copy log4net.dll from net40 folder into mRemoteNG install folder (default C:Program Files (x86)mRemoteNG )

- Edit mRemoteNG.exe.config and add the following section under the assembly binding for

WeifenLuo.WinFormsUI.Docking

<assemblyBinding xmlns="urn:schemas-microsoft-com:asm.v1"> <dependentAssembly> <assemblyIdentity name="log4net" publicKeyToken="669e0ddf0bb1aa2a" culture="neutral"/> <bindingRedirect oldVersion="2.0.8.0-2.0.15.0" newVersion="2.0.15.0"/> </dependentAssembly> </assemblyBinding>

Make sure the newer log4net version in the

bindingRedirectsection of mRemoteNG.exe.config file matches the version of the log4net.dll copied over at step #2. Please refer to Microsoft documentation for more details related to assembly binding in .NET applications.

I can’t open more than X number of RDP sessions. New sessions fail with error code 3334¶

The issue here is likely the amount of resources available to the RDP component to open the connection. This was alleviated in MR-714 and MR-864

Other things you can do to help reduce the issue:

- On your RDP connections, set CacheBitmaps to False (this reduces the memory usage of each connection)

- Consider removing KB2830477 if you have it installed. This seems to increase the likelyhood of getting 3334 error codes.

RDP connections fail with error code 264¶

This issue is often caused by trying to retrieve session information.

Try doing the following:

- Disable “Automatically get session information” (Tools -> Options -> Advanced)

mRemoteNG crashes with the error “Class not registered” when trying to connect using RDP¶

You may also see a message like “System.Runtime.InteropServices.COMException (0x80040154)”

If you are running mRemoteNG on Windows 7 or Server 2008:

- You may be missing one or more required windows updates.

- A common issue is that KB2574819 is either missing or has been installed after KB2592687. They must be installed in the correct order. If you do not have KB2574819, follow these instructions:

— Uninstall KB2592687

— Install KB2574819

— (Re)Install KB2592687

— Reboot your machine

If you are running mRemoteNG on Windows 8/10 or Server 2012+:

- Try to repair the mRemoteNG installation using the installer or uninstall/reinstall. Receiving this error on these OS’s is just an install fluke (or you’ve fiddled with your registry).

VNC connections fail with the error “The server is using an unsupported version of the RFB protocol. The server is using version 4.1 but only version 3.x is supported.”¶

RFB version 4.0 and higher is a proprietary version owned by RealVNC Limited. Building support for newer versions will likely result in licensing fees. Therefore, it is unlikely that mRemoteNG will have support for version 4.0+ anytime soon.

Unfortunately, the only way around this limitation is to use an open source

implementation of VNC server such as TightVNC

or UltraVNC

Cannot click some UI elements in an RDP connection window.¶

It may seem like some elements are not clickable along the top

and left sides of your RDP connection window. More information can be found in issue #210

This is likely due to non-standard (>100%) DPI scaling on your local machine.

To turn this off:

On Windows 7 / 8

- Start menu -> Control Panel -> Display

- Ensure the option Smaller — 100% (default) is selected

On Windows 10

- Start menu -> Settings -> Display

- Ensure the slider under Change the size of text, apps, and other items is all the way to the left (at 100%)

SSH login fails when password contains extended ASCII characters¶

Initial login to SSH (or WinSCP) fails when the password contains

extended ASCII characters (such as: €šœ£ÁØë).

Typing the password into the SSH session directly works.

Investigation suggests that there is an issue in character encoding

when mRemoteNG passes the value to the cmd line, which then invokes PuTTY.

This was investigated in issue #186

The only resolution for this issue is to not use extended ASCII characters

in passwords that will be sent to PuTTY or similar tools.

RDP tries to reconnect whenever I resize the window¶

Your RDP connection reconnects after resizing mRemoteNG or the connection panel.

This will occur anytime the connection window changes size and

the following connection options are set:

- Resolution: Fit to Panel

- Automatic Resize: Yes

To prevent reconnecting, you can do one of several things:

- Change RDP Version to Rdc9 or higher. Rdc9 supports resolution changes without reconnecting.

- Change the resolution to Smart Size. This will scale the original connection area when the view window size changes. This does not preserve aspect ratio.

- Turn off Automatic Resize. When the view window size changes, you will see scroll bars or dead space.

There is no way to update the view window size without a reconnect in RDP Version lower than Rdc9.

This is an RDP protocol limitation.

AltGr key combinations stop working in other apps when connected to RDP¶

When connected to an RDP session AltGr, keyboard combinations sometimes stop working.

This is a known issue with The Microsoft RDP library that cannot be solved by mRemoteNG.

There are three known work arounds for this issue:

- Disconnect the RDP session which caused the issue. Since it can be difficult to determine which connection is to blame, you may need to disconnect all RDP sessions. Once you have confirmed AltGr combinations are working again, you may reconnect your RDP session(s).

- When the issue occurs, hold/press the Ctrl key. This is known to release the AltGr key from the RDP session.

- Use Ctrl + Alt instead of AltGr.

Обновлено 08.12.2022

Описание проблемы

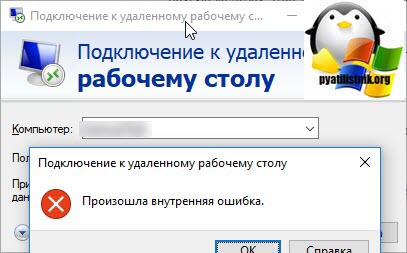

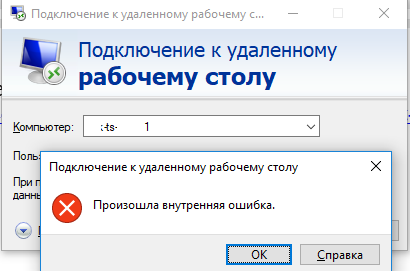

Есть сервер с операционной системой Windows Server 2012 R2, сотрудник пытается к нему подключиться, через классическую утилиту «Подключение к удаленному рабочему столу», в момент авторизации, выскакивает окно с ошибкой «Произошла внутренняя ошибка».

В английском варианте ошибка звучит вот так:

An internal error has occurred

После этого у вас разрывается соединение. Когда мы видели моргающий экран по RDP, там хотя бы вы попадали на сервер и могли открыть диспетчер устройств, тут сразу все обрубается на корню. Давайте смотреть, что можно сделать.

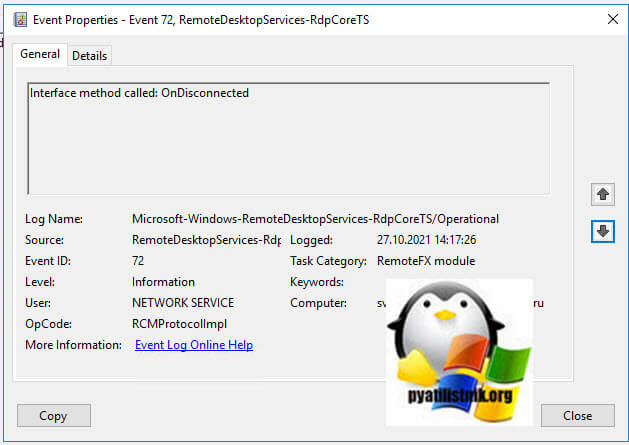

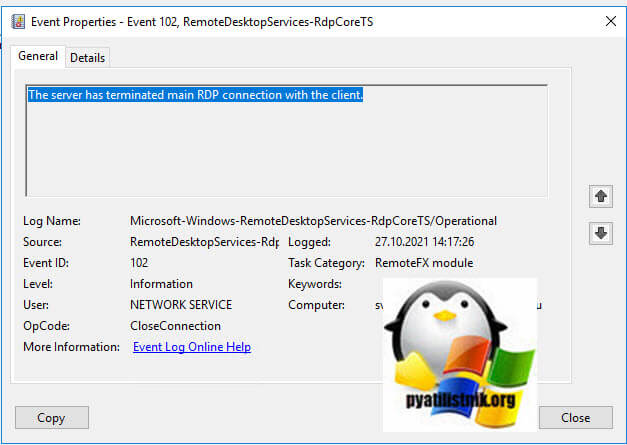

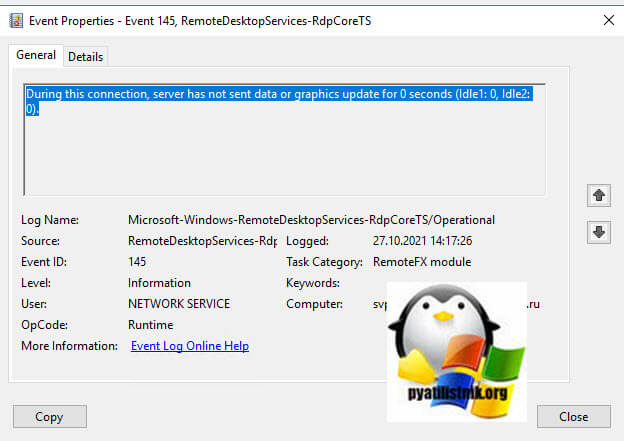

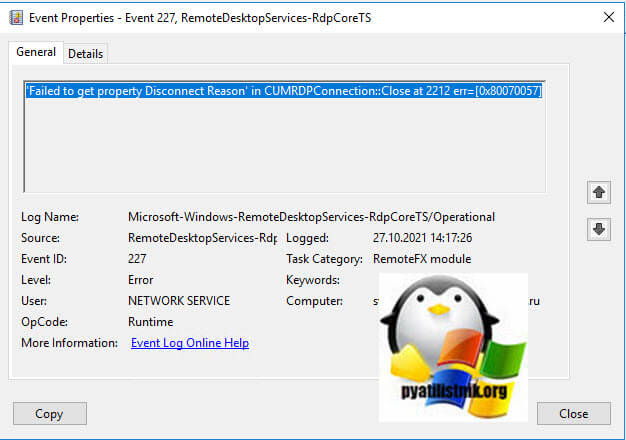

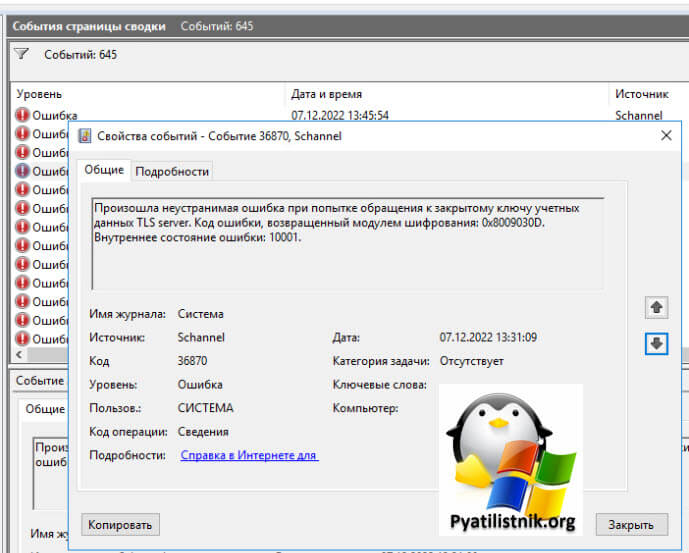

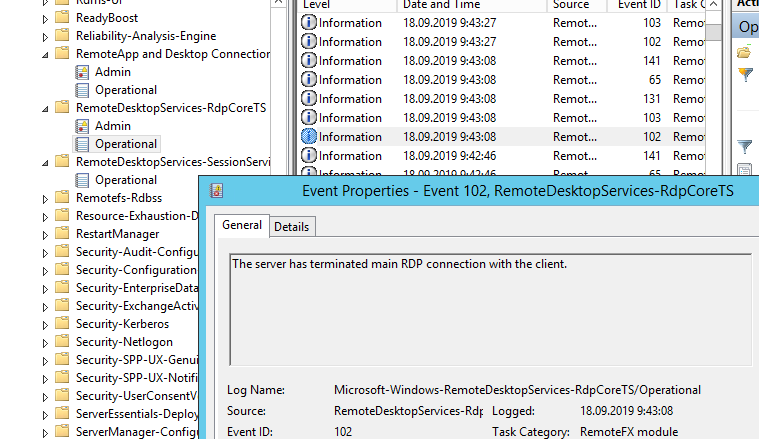

🆘 Что есть в логах?

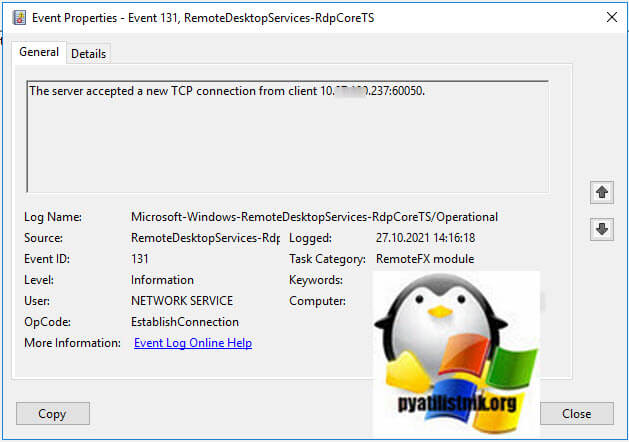

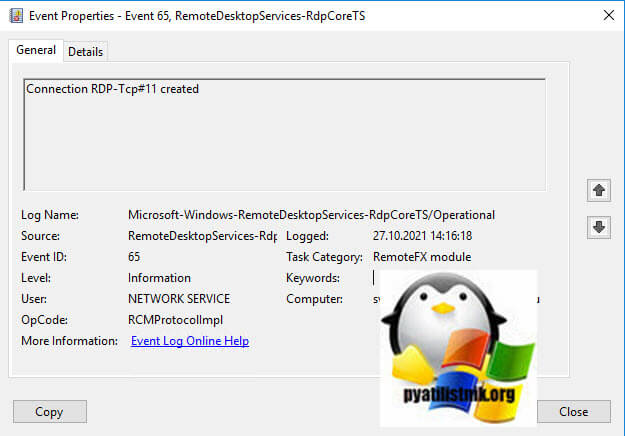

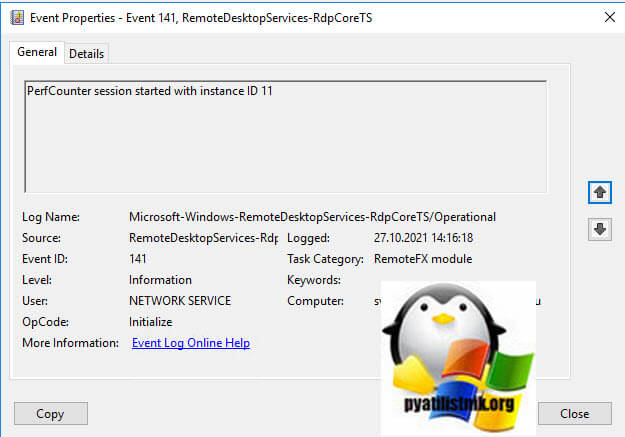

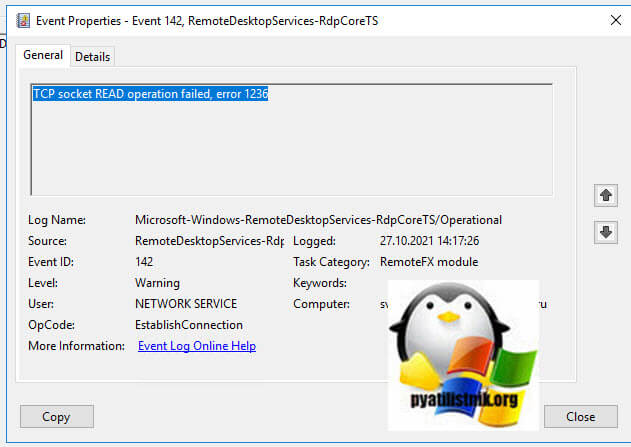

Если посмотреть журналы событий на удаленном сервере, куда вы пытаетесь подключиться, то там порядок событий будет такой:

События нужно искать в журнале Microsoft-Windows-RemoteDesktopServices-RdpCoreTS/Operational

- 1️⃣ Первым будет идти событие ID 131 «The server accepted a new TCP connection from client IP-адрес:60050.». Тут вы увидите IP-адрес с которого идет попытка входа.

- 2️⃣ Далее событие ID 65 «Connection RDP-Tcp#11 created «.

- 3️⃣ Затем событие 141 «PerfCounter session started with instance ID 11». Тут сессии будет назначен ID.

- 4️⃣ За ним будет идти ID 142 «TCP socket READ operation failed, error 1236».

- 5️⃣ Потом вы увидите ID 72 «Interface method called: OnDisconnected»

- 6️⃣ И же после этого вам покажут, что сервер разорвал подключение: «ID 102 The server has terminated main RDP connection with the client.»

- 7️⃣ В событии ID 145 так же появляются подробности «During this connection, server has not sent data or graphics update for 0 seconds (Idle1: 0, Idle2: 0).».

- 8️⃣ Могут быть события с ID 148 «Channel rdpinpt has been closed between the server and the client on transport tunnel: 0.» или «Channel rdpcmd has been closed between the server and the client on transport tunnel: 0.» или «Channel rdplic has been closed between the server and the client on transport tunnel: 0.»

- 9️⃣ Ну и вишенка на торте, ошибка ID 227 «‘Failed to get property Disconnect Reason’ in CUMRDPConnection::Close at 2212 err=[0x80070057]»

Исправляем ошибку «Произошла внутренняя ошибка»

Так как по RDP подключиться не получается, то первым делом нужно проверить отвечает ли порт, по умолчанию это 3389. О том, как проверить порт на удаленном сервере я вам описывал, там все сводилось к выполнению команды Telnet, ознакомьтесь. Если порт отвечает, то делаем следующее.

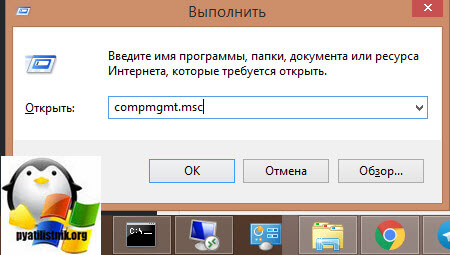

Нужно удаленно перезапустить службу на этом сервере, чтобы сам сервер не перезагружать, так как в этот момент, он может выполнять важные задачи, можно использовать утилиту «Управление компьютером». Открыть ее можно через команду вызова оснастки, вызываем окно «Выполнить», через одновременное нажатие клавиш WIN и R, в котором пишем:

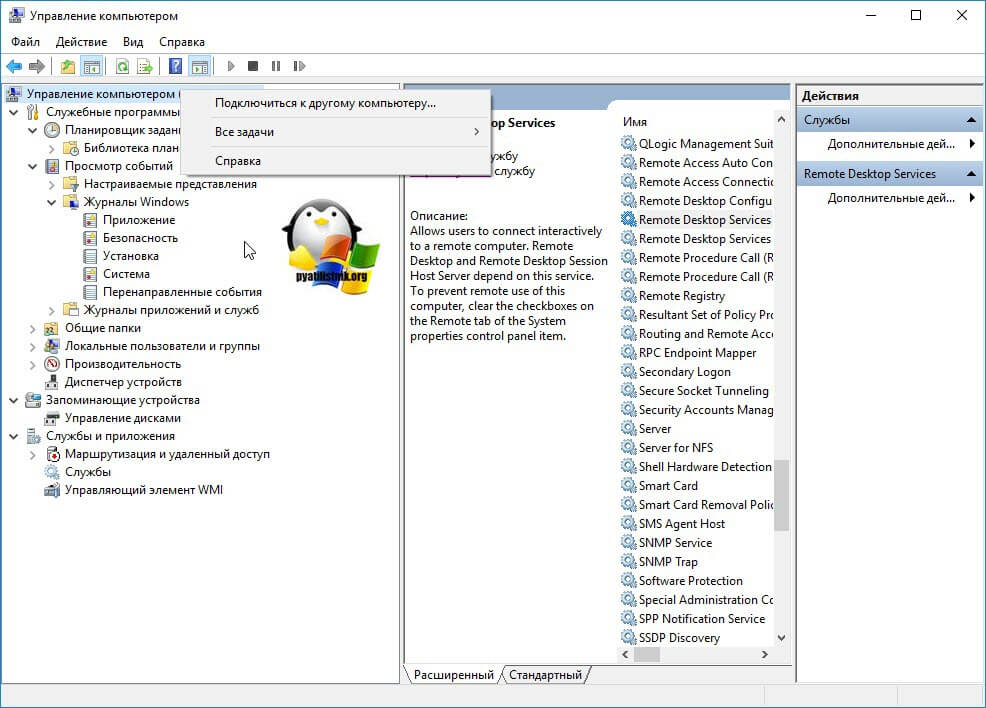

В открывшейся оснастке, щелкните в самом верху по пункту «Управление компьютером» правым кликом мыши, и выберите пункт «Подключиться к удаленному компьютеру».

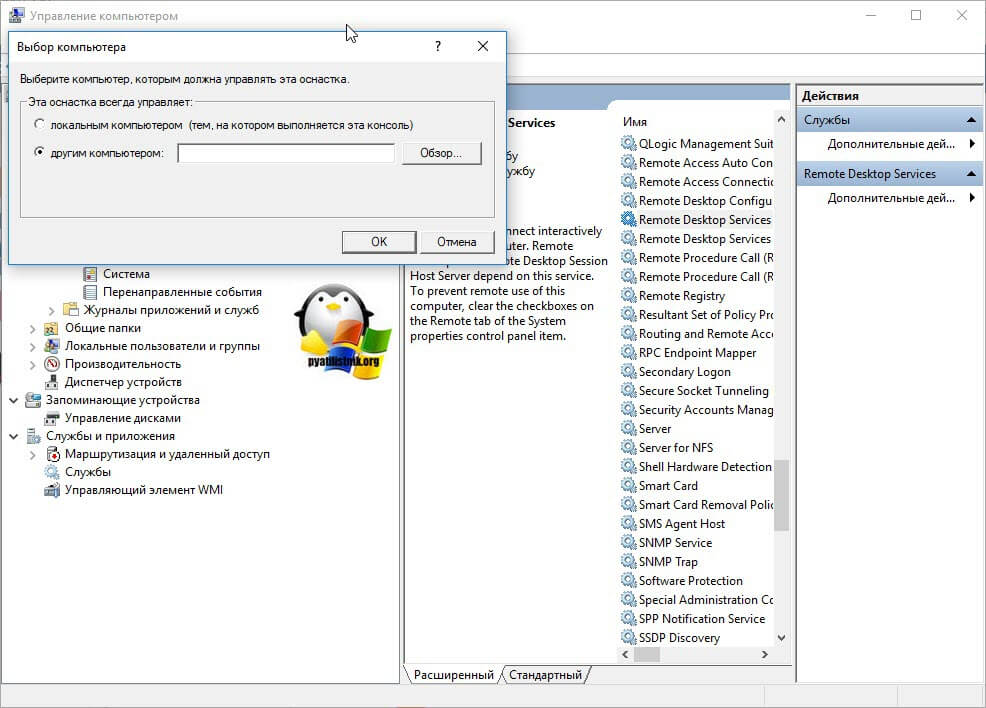

Выберите пункт «Другим компьютером» и укажите его DNS имя, или найдите его через кнопку обзор.

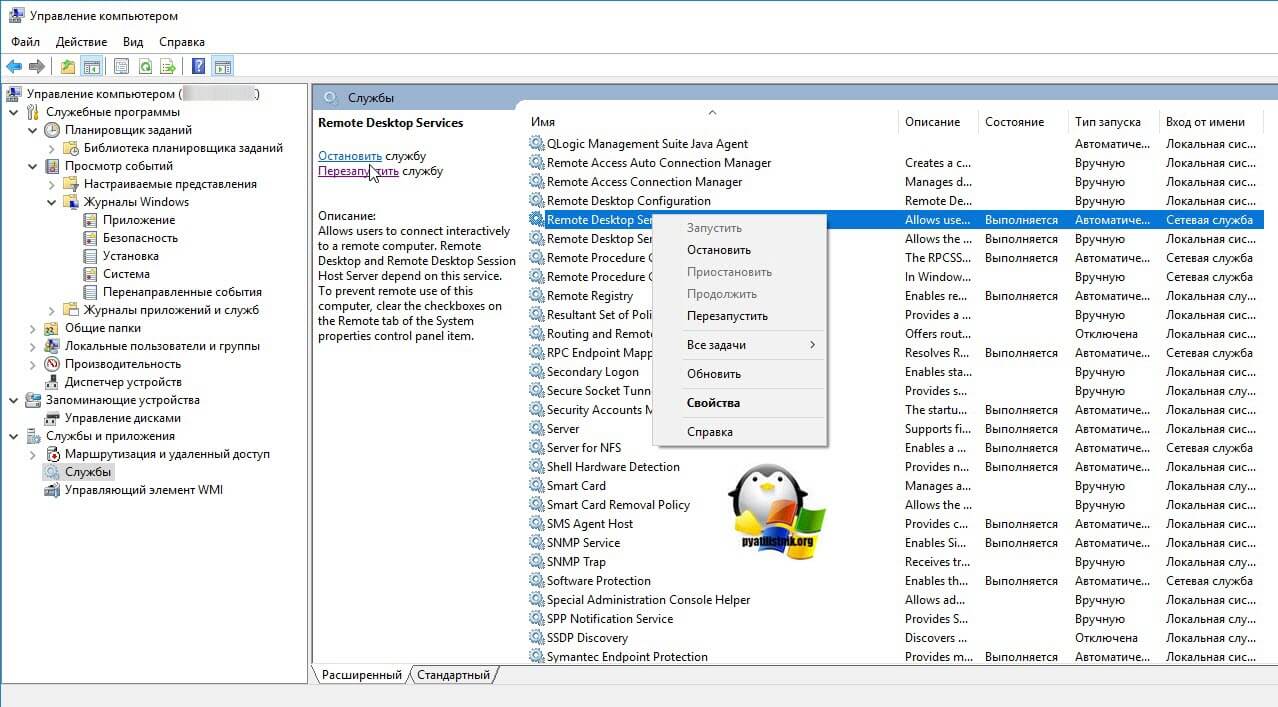

Когда вы подключитесь к нужному серверу, перейдите в пункт «Службы и приложения — Службы», в списке сервисов найдите службу удаленных рабочих столов (Remote Desktop Services), и перезапускаем ее. После этого ошибка подключения по RDP «Произошла внутренняя ошибка», у вас должна пропасть.

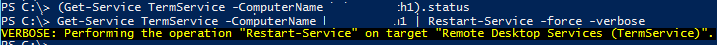

Так же вы можете использовать оболочку PowerShell запущенную от имени пользователя, у которого есть права на удаленный сервер, где будет перезапускаться служба RDP. Выполните:

Get-Service TermService -ComputerName Имя сервера | Restart-Service –force –verbose

Дополнительные методы решения

Если вам не помог первый метод, перезапускающий службу удаленных рабочих столов, то можно попробовать выполнить правку реестра. Открываете редактор реестра Windows, если у вас физического доступа к серверу нет или он далеко и вам лень до него идти, то можно попробовать подключиться к реестру удаленного сервера.

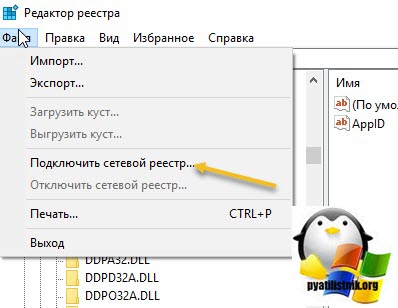

Для этого в окне «Редактор реестра» пункт меню «Файл — Подключить сетевой реестр».

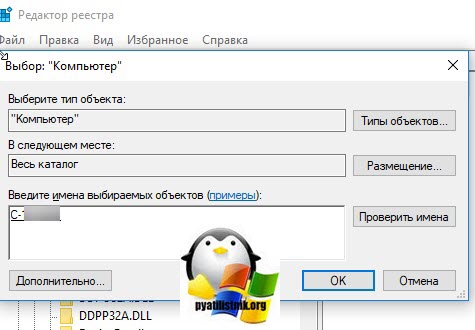

В открывшемся окне «Выбор компьютера» указываем его DNS-имя или ip-адрес и нажимаем ок. У вас будет установлено подключение к удаленному реестру сервера, что испытывает проблемы.

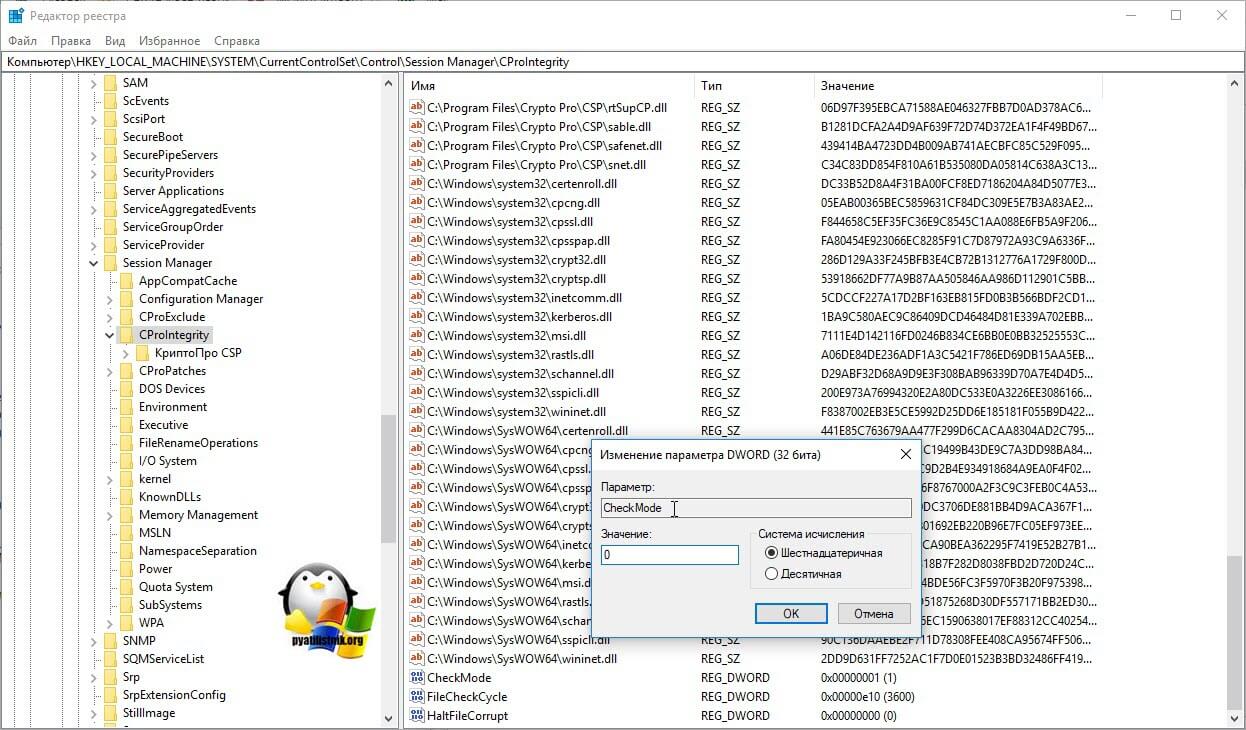

Находим ключ CheckMode по пути

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControl Session ManagerCProIntegrityCheckMode

Перед любыми правками реестра, обязательно сделайте выгрузку нужной ветки, чтобы можно было восстановить все в оперативном режиме

Выставляем ему значение о, чтобы отключить у программы КриптоПРО CSP проверку контрольных сумм. Еще один важный момент, если у вас старая версия КриптоПРО, то это так же может быть источником, проблем, недавний пример, это ошибка «Windows installer service could not be accessed». Для этого удаляем правильно КриптоПРО CSP и ставим последнюю доступную версию.

Еще можно попробовать изменить значение вот такого ключа реестра:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControl Session ManagerMemory ManagementSessionImageSize

Найдите ключ SessionImageSize и задайте ему значение 0x00000020.

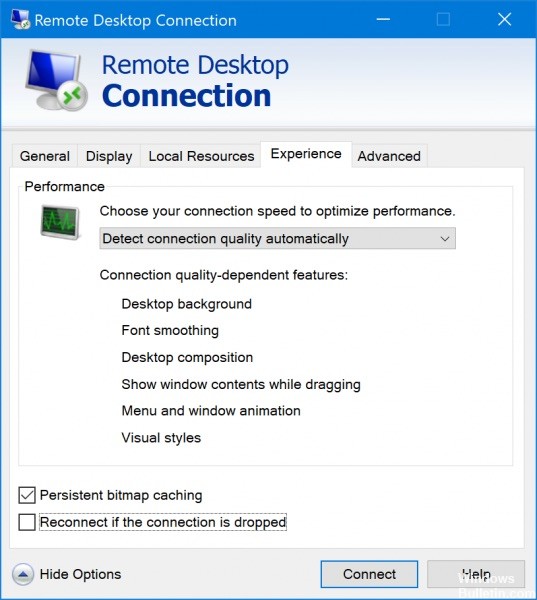

Дополнительные настройки RDP клиента

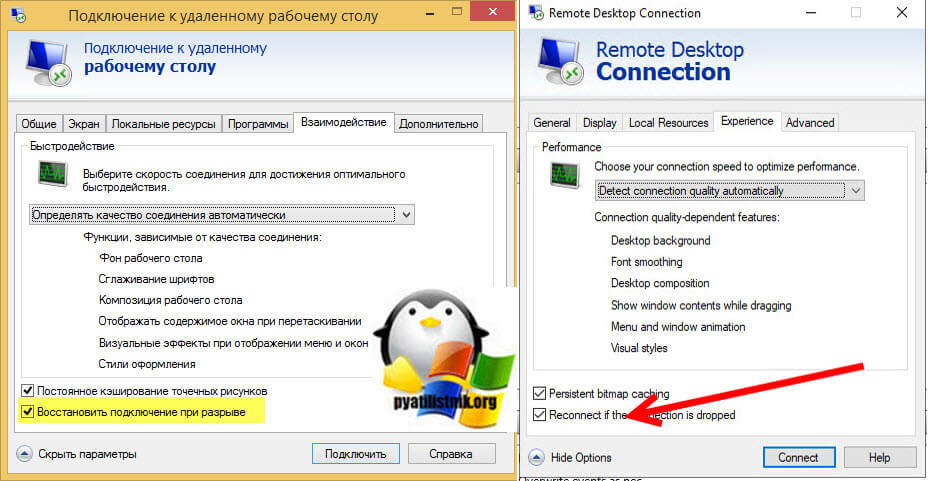

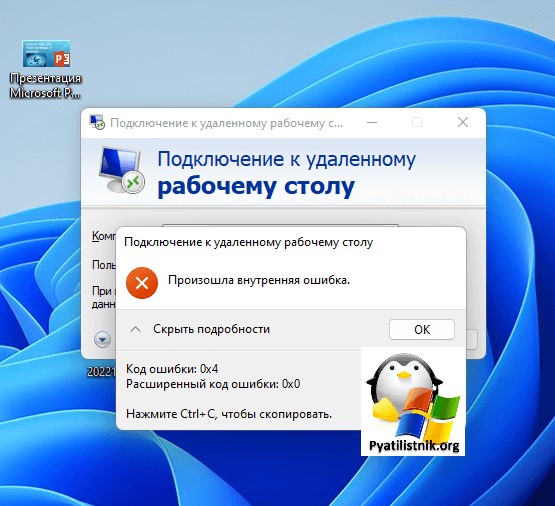

Например ошибка «An internal error has occurred» у меня встретилась на Windows Server 2022 и там мне помогло в настройках клиента RDP отключение некой опции. Перейдите в дополнительные настройки клиента для удаленного подключения, где н вкладке «Experiens (Взаимодействие)» вам нужно убрать галку с опции «Восстановить подключение при разрыве (Reconnect if the connection is droped)«

На каких-то сайтах предлагалось именно активировать данный пункт.

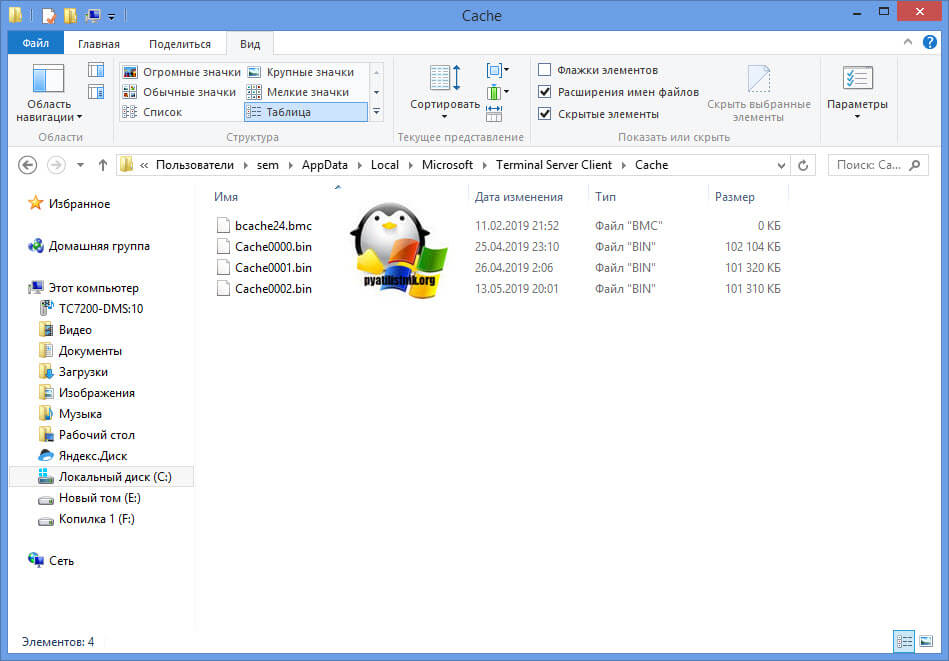

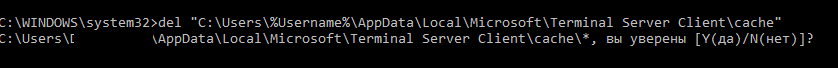

Удаление кэша подключений

Еще одним методом решения внутренней ошибки подключения по RDP может выступать поврежденный кэш, который хранится на локальном компьютере пользователя. Для его отображения вам необходимо включить отображение скрытых папок и удалить содержимое папки:

C:Usersимя пользователяAppDataLocalMicrosoftTerminal Server Client

Обновление 07.12.2022

В декабре я вновь столкнулся с внутренней ошибкой, она еще стала проявлять себя вот так:

Не удается подключиться к удаленному компьютеру

Произошла внутренняя ошибка. Код ошибки: 0x4. Расширенный код ошибки: 0x0

В логах сервера очень много ошибок:

Она возникает, при каждой попытке войти на рабочий стол, это и есть проблема в моем конкретном случае. Устраните ее, и ошибка с подключекнием уйдет. Перезагрузка не нужна.

Данная ошибка говорит, что на тот сертификат, что использует удаленный сервер, нет прав у самого сервера, подробности выше по ссылке

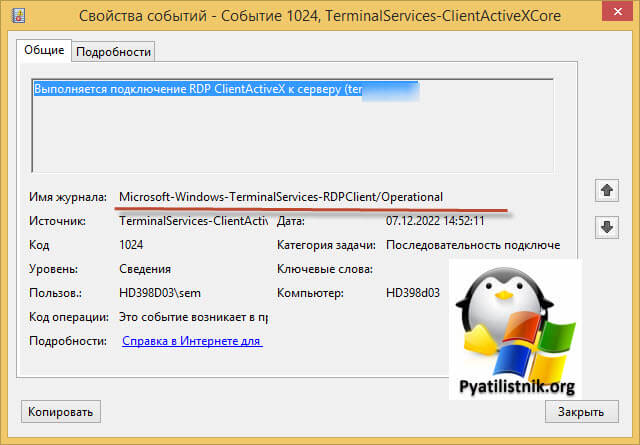

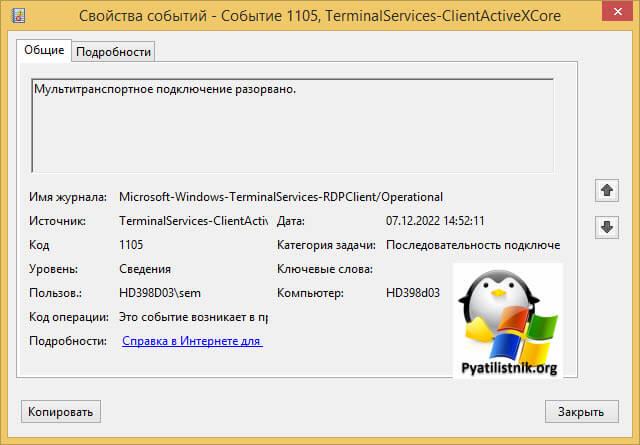

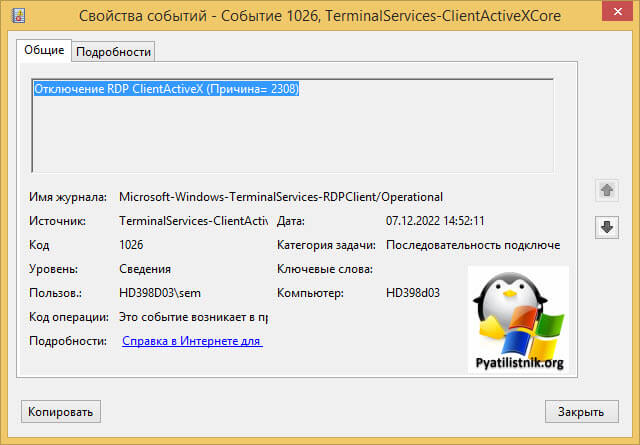

На клиентской машине откуда я пытался произвести подключение было три события:

ID 1024: Выполняется подключение RDP ClientActiveX к серверу (ter104)

ID 1105: Мультитранспортное подключение разорвано.

ID 1028: Отключение RDP ClientActiveX (Причина= 2308)

Код 2808 — Ваш сеанс служб удаленных рабочих столов завершен. Соединение с удаленным компьютером было потеряно, возможно, из-за проблем с сетевым подключением. Попробуйте снова подключиться к удаленному компьютеру. Если проблема не исчезнет, обратитесь к сетевому администратору или в службу технической поддержки.

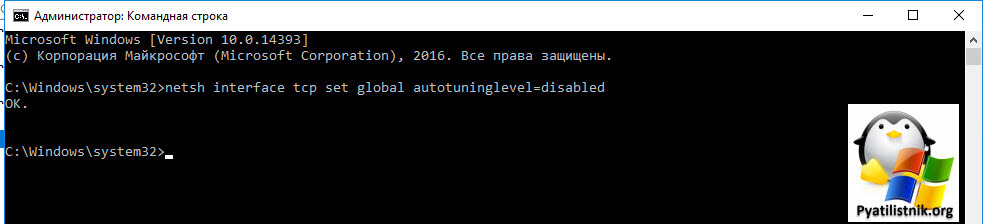

Так как у меня это была виртуальная машина, то я смог легко подключиться через консоль. В случае с ошибкой «Отключение RDP ClientActiveX (Причина= 2308)«, я отключил на сервере и клиенте autotuninglevel:

netsh interface tcp set global autotuninglevel=disabled

Не забываем перезагрузиться.

Это не помогло, далее я выполнил еще несколько рекомендаций. Я установил на сервер валидный SSL сертификат для RDP сессии. В ошибке 0x907, RDP соединение разрывалось, так как клиентская система не доверяла самоподписному сертификату удаленного сервера. Это нужно поправить, ссылку я указал, обязательно проверьте, кто сейчас выступает в роли активного:

Get-WmiObject «Win32_TSGeneralSetting» -Namespace rootcimv2terminalservices -Filter «TerminalName=’RDP-tcp’»

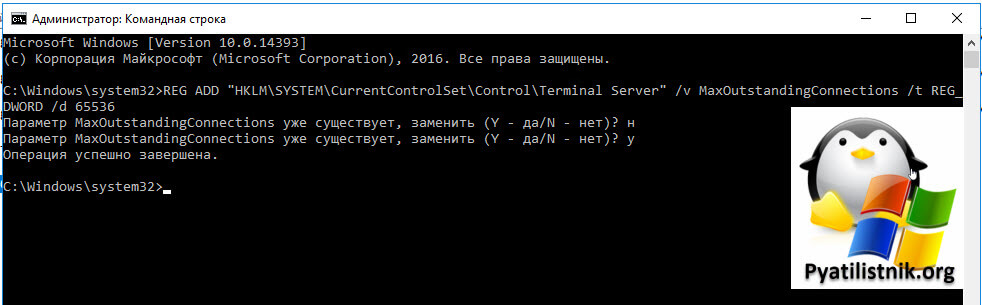

Еще я создал параметр реестра MaxOutstandingConnections. В Windows по умолчанию есть ограничения на количество сетевых подключений, так например в серверной версии, это параметр равен 3000, в десктопной 100. Из-за нестабильной сети, они могут быстро забиваться. Одно из решений проблемы с внутренней ошибкой подключения, является увеличение этого значения. В командной строке в режиме администратора выполните:

REG ADD «HKLMSYSTEMCurrentControlSetControlTerminal Server» /v MaxOutstandingConnections /t REG_DWORD /d 65536

New-ItemProperty -Path «HKLM:SYSTEMCurrentControlSetControlTerminal Server»

-Name MaxOutstandingConnections -Value 10000 -PropertyType DWORD -Force

После этого нужно перезагрузиться.

Временное решение

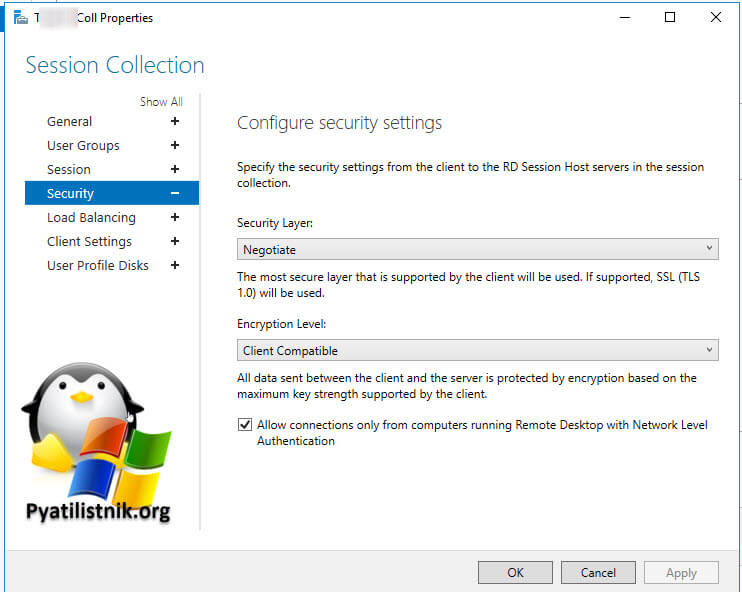

Пока вы не уберете ошибку «Код ошибки, возвращенный модулем шифрования: ошибка 0x8009030D», описанную выше, вы можете понизить уровень безопасности вот такими манипуляциями, это устранит «An internal error has occurred».

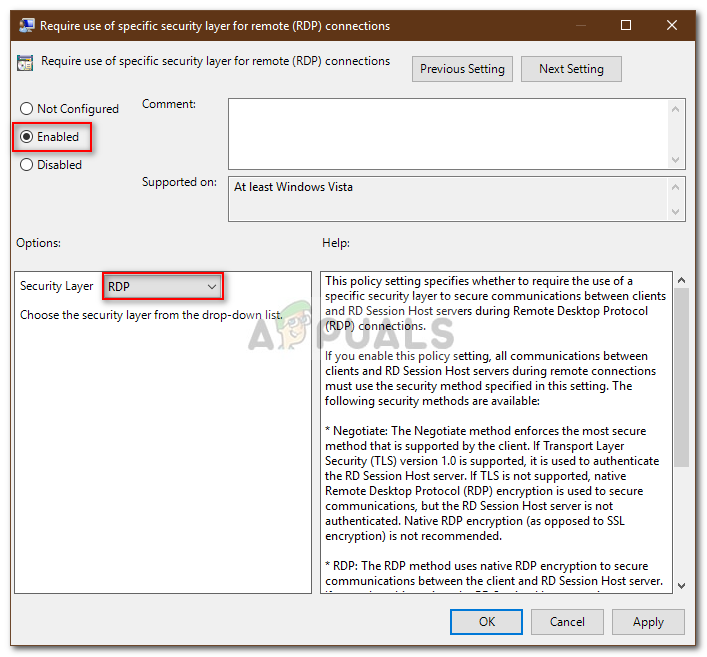

На обычном сервере все это помогло, а вот на ноде RDSH ошибка оставалась. Тут я решил проверить догадку с уровнем безопасности «Configure security settings». На моей ферме был уровень «Согласования (Negotiate)«

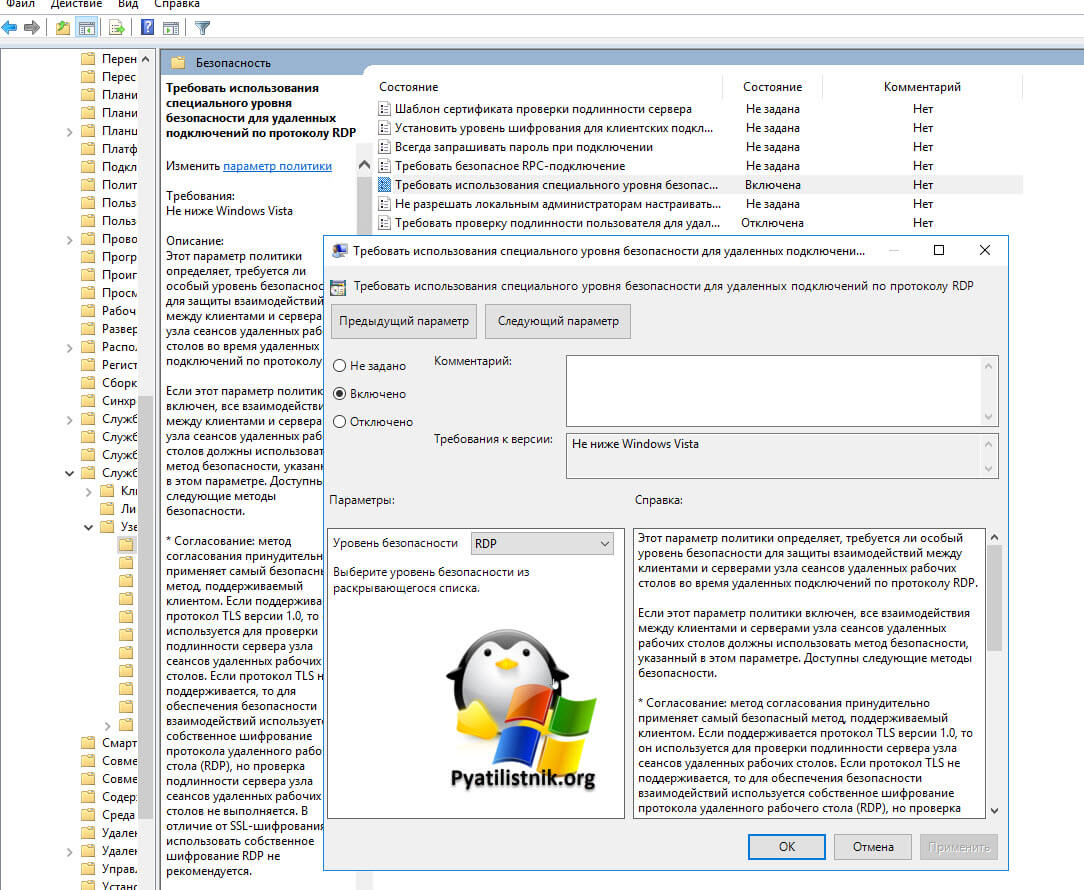

Я пошел на сервер, где были проблемы подключения и решил проверить один параметр локальной политики gpedit.msc.

Конфигурация компьютера — Административные шаблоны- Компоненты Windows — Службы удаленных рабочих столов — Узел сеансов удаленных рабочих столов — Безопасность — Требовать использование специального уровня безопасности для удаленных подключений по протоколу RDP

Тут попробуйте выставить уровень RDP. В результате у меня после этих настроек все заработало. Теперь нужно понять, что изменилось. В настройках RDS фермы указано, что мы используем уровень согласование:

* Согласование: метод согласования принудительно применяет самый безопасный метод, поддерживаемый клиентом. Если поддерживается протокол TLS версии 1.0, то он используется для проверки подлинности сервера узла сеансов удаленных рабочих столов. Если протокол TLS не поддерживается, то для обеспечения безопасности взаимодействий используется собственное шифрование протокола удаленного рабочего стола (RDP), но проверка подлинности сервера узла сеансов удаленных рабочих столов не выполняется. В отличие от SSL-шифрования, использовать собственное шифрование RDP не рекомендуется.

Если и это вам не помогло, то нужно смотреть вариант в сторону обновления или переустановки драйверов на сетевую карту, тут вы определяете модель вашей карты или материнской платы, если в нее все интегрировано и обновляете. С вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org.

Дополнительные ссылки

- https://serverfault.com/questions/934026/windows-10-pro-rdp-server-an-internal-error-has-occurred

- https://social.technet.microsoft.com/Forums/en-US/e1d60cc0-0096-4859-a0e7-eb7f11905737/remote-desktop-v10-error-0x4-from-mac?forum=winRDc

- https://learn.microsoft.com/en-us/answers/questions/108219/can-not-rdp-to-2012-r2-standard-server-after-septe.html

- https://serverfault.com/questions/541364/how-to-fix-rdp-on-windows-server-2012

На чтение 15 мин. Просмотров 1.9k. Опубликовано 20.04.2021

Ошибка удаленного рабочего стола « Произошла внутренняя ошибка » часто вызвана настройками RDP или его локальной групповой политикой безопасности. Было довольно много отчетов, в которых говорится, что пользователи не могут использовать клиент подключения к удаленному рабочему столу для подключения к другой системе. Согласно сообщениям, эта проблема возникла неожиданно и не была вызвана каким-либо конкретным действием.

После нажатия кнопки «Подключиться» клиент подключения к удаленному рабочему столу зависает, а затем через несколько секунд появляется сообщение об ошибке. Поскольку подключение к удаленному рабочему столу используется многими пользователями в своих деловых или личных целях, эта ошибка может оказаться довольно неприятной. Однако не беспокойтесь, вы сможете решить проблему, прочитав эту статью.

Содержание

- Что вызывает ошибку «Произошла внутренняя ошибка» в Windows 10?

- Решение 1. Измените настройки подключения к удаленному рабочему столу

- Решение 2. Повторное присоединение к домену

- Решение 3. Изменение значения MTU

- Решение 4. Изменение безопасности RDP в группе Редактор политик

- Решение 5. Отключение аутентификации на уровне сети

- Решение 6. Перезапуск службы удаленного рабочего стола

- Решение 7. Отключите VPN-соединение

- Решение 8. Перенастройте локальную политику безопасности

- Решение 10. Разрешение удаленных подключений

- Решение 11. Изменение запуска службы

- Решение 12. Включите постоянное кэширование растровых изображений

- Решение 13: Отключение статического IP-адреса на компьютере

- Решение 14. Перенастройка SonicWall VPN

- Решение n 15: Диагностика подключения с помощью командной строки

- Решение 16. Отключите UDP на клиенте

- Метод реестра:

- Метод групповой политики

- Использование команды PowerShell

- Окончательное решение:

Что вызывает ошибку «Произошла внутренняя ошибка» в Windows 10?

Поскольку ошибка появляется неожиданно, ее конкретная причина неизвестна, однако она может возникнуть из-за одного из следующих факторов –

- Настройки подключения к удаленному рабочему столу: для некоторых пользователей ошибка была вызвана настройки клиента подключения к удаленному рабочему столу.

- Безопасность RDP: в некоторых случаях ошибка может появляться из-за безопасности протокола удаленного рабочего стола, и в этом случае вы будете необходимо изменить уровень безопасности.

- Домен компьютера: Другая причина, которая может вызвать появление ошибки, – это домен, к которому подключена ваша система. В таком случае удаление домена и последующее присоединение к нему решит проблему.

Теперь, прежде чем применять решения, представленные ниже, пожалуйста, сделайте убедитесь, что вы используете учетную запись администратора. Кроме того, мы рекомендуем следовать данным решениям в том же порядке, что и предоставлено, чтобы вы могли быстро изолировать проблему.

Решение 1. Измените настройки подключения к удаленному рабочему столу

Для начала мы попытаемся изолировать проблему, немного изменив настройки RDP. Некоторые пользователи сообщают, что их проблема была решена после того, как они установили флажок «Подключиться повторно, если соединение разорвано». Вы можете сделать это, выполнив следующие действия:

- Перейдите в меню «Пуск» , найдите Подключение к удаленному рабочему столу, и откройте его.

- Нажмите Показать параметры , чтобы открыть все настройки.

- Переключитесь на

- # strong> Опыт , а затем убедитесь, что установлен флажок “ Повторно подключаться, если соединение разорвано “.

- Попробуйте подключиться еще раз.

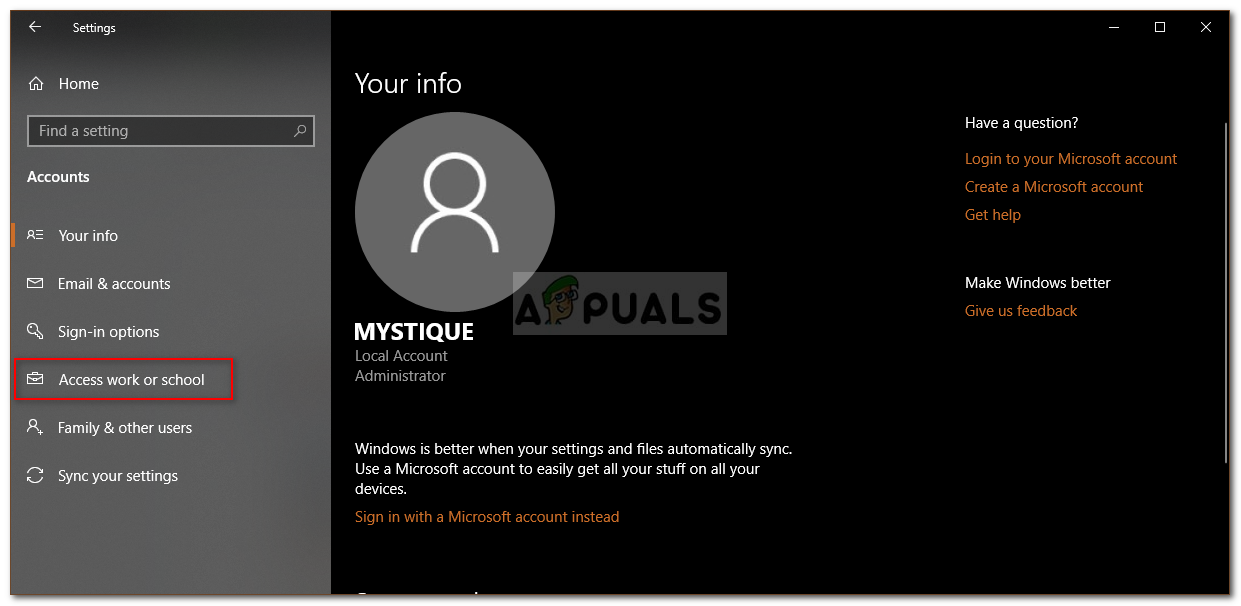

Сообщение об ошибке иногда возникает из-за домена, к которому вы подключили свою систему. В таких случаях удаление домена и последующее присоединение к нему решит вашу проблему.. Вот как это сделать:

- Нажмите Windows Key + I , чтобы открыть Настройки .

- Перейдите в Учетные записи , а затем перейдите на вкладку Доступ к работе или учебе .

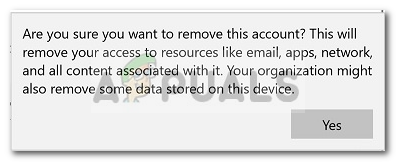

- Выберите домен, к которому вы подключили свою систему, и затем нажмите Отключить .

- При появлении запроса на подтверждение нажмите Да .

- Отключите систему и затем перезагрузите компьютер, как будет предложено.

- После перезапуска системы вы можете снова присоединиться к домену, если хотите.

- Попробуйте снова использовать RDP.

Решение 3. Изменение значения MTU

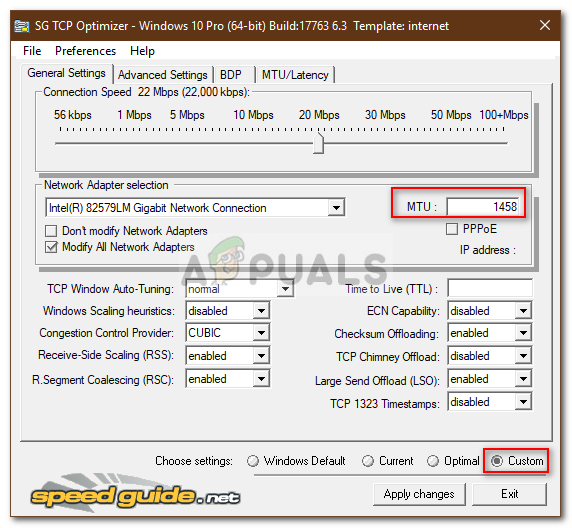

Другой способ решения проблемы – изменить значение MTU. Максимальная единица передачи – это самый большой размер пакета, который может быть отправлен в сети. Уменьшение значения MTU может помочь в решении проблемы. Вот как это сделать:

- Чтобы изменить значение MTU, вам необходимо загрузить инструмент под названием TCP Optimizer . Вы можете скачать его отсюда.

- После загрузки откройте TCP Optimizer как администратор .

- Внизу выберите Пользовательский перед Выбрать настройки .

- Измените значение MTU на 1458 .

- Нажмите Применить изменения , а затем выйдите из программы.

- Проверьте, устраняет ли он проблему.

Решение 4. Изменение безопасности RDP в группе Редактор политик

В некоторых случаях сообщение об ошибке появляется из-за уровня безопасности RDP в групповых политиках Windows. В таких сценариях вам придется заставить его использовать уровень безопасности RDP. Вот как это сделать:

- Перейдите в меню «Пуск» , найдите Local Group Policy и откройте ‘ Изменить групповую политику ‘.

- Перейдите в следующий каталог:

- Конфигурация компьютера> Административные шаблоны> Компоненты Windows> Службы удаленного рабочего стола> Узел сеанса удаленного рабочего стола> Безопасность

- Справа найдите « Требовать использования определенного уровня безопасности для удаленных (RDP) подключений ‘и дважды щелкните его, чтобы отредактировать его.

- Если для него установлено значение « Не настроено », выберите Включено и затем перед Security Layer выберите RDP .

- Нажмите Применить , а затем нажмите OK .

- Перезагрузите систему, чтобы изменения приняли эффект.

- Попробуйте подключиться еще раз.

Решение 5. Отключение аутентификации на уровне сети

Вы также можете попытаться решить проблему, отключив уровень сети Аутентификация или NLA. Иногда проблема может быть вызвана тем, что вы или целевая система настроены на разрешение только удаленных подключений, на которых выполняется удаленный рабочий стол с NLA. Его отключение решит проблему. Вот как это сделать:

- Перейдите на Рабочий стол , щелкните правой кнопкой мыши Этот компьютер и выберите Свойства .

- Нажмите Настройки удаленного доступа .

- В разделе Удаленный рабочий стол снимите флажок “ Разрешить подключения только с компьютеров, на которых запущен удаленный рабочий стол с проверкой подлинности на уровне сети “.

- Нажмите Применить , а затем нажмите OK .

- Посмотрите, устраняет ли он проблему.

Решение 6. Перезапуск службы удаленного рабочего стола

В некоторых случаях перезапуск удаленного Desktop Service делает свое дело, поэтому на этом этапе мы перезапустим его вручную. Для этого:

- Нажмите « Windows » + « R », чтобы открыть окно «Выполнить».

- Введите « services . msc » и нажмите « Enter ».

- Дважды щелкните « Remote Desktop Service »и нажмите « Остановить ».

- Нажмите «Пуск» после ожидания не менее 5 секунд.

- Отметьте , чтобы посмотрите, сохраняется ли проблема.

Решение 7. Отключите VPN-соединение

Возможно, ваш компьютер может быть настроен на использование прокси или VPN соединение, из-за которого его интернет-соединение может быть маршрутизировано через другой сервер, и это может помешать ему правильно установить соединение. Поэтому на этом этапе мы отключим настройки прокси-сервера Internet Explorer, и вам также необходимо отключить все VPN, работающие на вашем компьютере.

- Нажмите Windows + R одновременно на клавиатуре.

- На экране появится диалоговое окно запуска, введите «MSConfig» в пустом поле и нажмите OK.

- Выберите вариант загрузки в системе в окне конфигурации и затем отметьте опцию «Безопасная загрузка» .

- Нажмите «Применить» и нажмите OK.

- Перезагрузите компьютер сейчас, чтобы загрузитесь в безопасном режиме.

- Снова нажмите те же клавиши «Windows» + «R» одновременно и введите «inetcpl.cpl» в диалоговом окне «Выполнить» и нажмите «Enter» , чтобы запустить его.

- На вашем экране появится диалоговое окно свойств Интернета, выберите оттуда вкладку « Подключения ».

- Снимите флажок « Использовать прокси-сервер для вашей локальной сети » и нажмите «ОК».

- Снова откройте MSConfig и на этот раз снимите флажок с опции безопасной загрузки, сохраните изменения и перезагрузите компьютер.

- Проверьте, сохраняется ли сообщение об ошибке.

Решение 8. Перенастройте локальную политику безопасности

Это еще один способ решить проблему, при которой вам следует использовать утилиту локальной политики безопасности. . Вы можете сделать это, выполнив следующие действия:

- Нажмите «Windows» + «R» , чтобы открыть приглашение «Выполнить».

- Введите «Secpol.msc» и нажмите «Enter» , чтобы запустить Утилита локальной политики безопасности.

- В утилите локальной политики безопасности щелкните значок «Локальные политики» , а затем выберите «Безопасность Option» на левой панели.

- На правой панели прокрутите и щелкните параметр «Системная криптография» и

- Прокрутите правую панель и найдите параметр « Системная криптография: использовать криптографические алгоритмы, совместимые с FIPS 140, включая алгоритмы шифрования, хеширования и подписи ».

- Дважды щелкните этот параметр, а затем отметьте кнопку «Включено» в следующем окне.

- Нажмите « Применить », чтобы сохранить изменения, а затем нажмите « ОК », чтобы закрыть окно. .

- Проверьте, устраняет ли это проблему на вашем компьютере.

Решение 10. Разрешение удаленных подключений

Возможно, что удаленные подключения не разрешены на вашем компьютере в соответствии с сомнительной Конфигурации системы, из-за которых эта ошибка отображается при попытке использовать RDP. Поэтому на этом этапе мы изменим этот параметр в Панели управления, а затем проверим, решит ли это эту проблему на нашем компьютере. Для этого:

- Нажмите «Windows» + «R» , чтобы запустить Run Приглашение.

- Введите «Панель управления» и нажмите «Enter» , чтобы запустить классический интерфейс панели управления.

- В Панели управления щелкните «Система и безопасность» и затем нажмите кнопку «Система» .

- В настройках системы нажмите «Расширенные настройки системы» из левой панели.

- В расширенных настройках системы щелкните вкладку « Удаленный » и убедитесь, что параметр« Разрешить подключения удаленного помощника к этот компьютер »отмечен флажком.

- В дополнение к этому, убедитесь, что вкладка« Разрешить удаленное подключение к этому компьютеру »ниже этого также проверено.

- Нажмите «Применить» , чтобы сохранить изменится, а затем нажмите «ОК» , чтобы закрыть окно.

- Проверьте, устраняет ли это действие на вашем компьютере.

Решение 11. Изменение запуска службы

Возможно, служба удаленного рабочего стола была настроена таким образом, что ей не разрешен автоматический запуск . Поэтому на этом этапе мы изменим эту конфигурацию и разрешим автоматический запуск службы. Для этого следуйте инструкциям ниже.

- Нажмите «Windows» + «R» , чтобы запустить запрос «Выполнить».

- Введите «Services.msc» и нажмите «Enter» , чтобы открыть окно управления службами.

- В окне управления службами дважды щелкните параметр «Службы удаленного рабочего стола» . а затем нажмите кнопку «Стоп» .

- Нажмите «Тип запуска» и выберите «Автоматически» .

- Закройте это окно и вернитесь в рабочий стол.

- После этого перезагрузите компьютер и проверьте, сохраняется ли проблема.

Решение 12. Включите постоянное кэширование растровых изображений

Другой возможной причиной возникновения этой проблемы является отключение функции «Постоянное кэширование растровых изображений» в настройках RDP. Поэтому на этом этапе мы запустим приложение «Подключения к удаленному рабочему столу», а затем изменим этот параметр на его панели взаимодействия. Для этого следуйте инструкциям ниже.

- Нажмите «Windows» + «S» на клавиатуре и введите «Подключение к удаленному рабочему столу» в строке поиска.

- Нажмите кнопку «Показать параметры» , а затем перейдите на вкладку «Опыт» .

- На вкладке взаимодействия установите флажок «Постоянное кэширование растровых изображений» и сохраните изменения.

- Попробуйте установить подключение к удаленному рабочему столу, а затем проверьте, не проблема все еще сохраняется.

Решение 13: Отключение статического IP-адреса на компьютере

Возможно, эта проблема возникает на вашем компьютере, потому что вы настроили сетевой адаптер на используйте статический IP-адрес, и он не соответствует подключению к удаленному рабочему столу должным образом. Поэтому на этом этапе мы отключим статический IP-адрес на нашем компьютере в настройках конфигурации сети, а затем проверим, устранена ли проблема, сделав это. Для этого:

- Нажмите «Windows» + «R» , чтобы запустить запрос «Выполнить».

- Введите «ncpa.cpl» и нажмите «Enter» , чтобы открыть панель конфигурации сети.

- На панели конфигурации сети щелкните правой кнопкой мыши сетевой адаптер и выберите «Свойства».

- Дважды щелкните параметр «Версия протокола Интернета 4 (TCP/IPV4)» , а затем щелкните на вкладке «Общие» .

- Установите флажок «Получить IP-адрес автоматически» и сохранить изменения.

- Нажмите « OK », чтобы выйти из окна и проверить чтобы проверить, сохраняется ли проблема.

Решение 14. Перенастройка SonicWall VPN

Если вы используете клиент SonicWall VPN на своем компьютере и используете дефау В конфигурации с этим приложением эта ошибка может возникнуть при попытке использовать приложение подключения к удаленному рабочему столу. Поэтому на этом этапе мы изменим некоторые настройки из VPN. Для этого:

- Запустите Sonicwall на вашем компьютере.

- Нажмите «VPN» и затем выберите Параметр «Настройки» .

- Найдите «WAN» в списке политик VPN.

- Нажмите кнопку «Настроить» справа, а затем выберите вкладку «Клиент» .

- Нажмите раскрывающееся меню «Настройки виртуального адаптера» и выберите вариант «Аренда DHCP» .

- Убедитесь, что это решит проблему.

- Если проблема все еще не устранена, нам придется удалить текущий DHCP аренду от VPN.

- Перейдите к параметру «VPN» , а затем выберите «DHCP через VPN ».

- Удалите уже существующую аренду DHCP и перезапустите соединение.

- Проверьте, сохраняется ли проблема после этого.

Решение n 15: Диагностика подключения с помощью командной строки

Возможно, компьютер, к которому вы пытаетесь подключиться с помощью подключения к удаленному рабочему столу, может быть недоступен для подключения, из-за чего возникает эта проблема. Следовательно, нам нужно будет определить, доступен ли компьютер для подключения или нет.

Для этого мы будем использовать командную строку, чтобы сначала определить IP-адрес компьютера, а затем мы будем используйте командную строку на нашем компьютере, чтобы попробовать проверить связь. Если эхо-запрос прошел успешно, соединение может быть установлено, если нет, это означает, что компьютер, к которому вы пытаетесь подключиться, неисправен, а не ваши настройки. Для этого:

- Получите доступ к компьютеру, к которому вы хотите подключиться локально, и нажмите «Windows» + Клавиша «R» на клавиатуре вызывает запрос запуска.

- Введите «Cmd» и нажмите «Enter» для запуска командной строки.

- В командной строке введите следующую команду и нажмите «Enter» , чтобы отобразить IP-информацию для компьютера.

- Обратите внимание на IP-адрес, указанный в «Шлюз по умолчанию» , который должен быть в формате «192.xxx.x.xx» или аналогичном формате.

- Получив IP-адрес компьютера, к которому вы пытаетесь подключиться, вы можете вернуться к своему компьютеру для дальнейшего тестирования.

- На вашем персональном компьютере нажмите «Windows» + «R» , чтобы запустить t Запустите приглашение и введите «Cmd» , чтобы открыть командную строку.

- Введите следующую команду в командной строке и нажмите « введите », чтобы выполнить его.

ping (IP-АДРЕС компьютера, к которому мы хотим подключиться) - Подождите, пока командная строка завершит проверку связи IP адрес и запишите результаты.

- Если эхо-запрос прошел успешно, это означает, что IP-адрес доступен.

- Теперь мы будем тестировать «Telnet» , проверив, возможен ли telnet по IP-адресу.

- Для этого нажмите «Windows» + «R» и введите «Cmd» , чтобы открыть командную строку.

- Введите следующую команду, чтобы проверить, работает ли telnet возможно на порту, который должен быть открыт клиентом RDP.

telnet 3389

- Вы должны увидеть черный экран, если этот telnet успешно, если это не так ns, что порт заблокирован на вашем компьютере.

Если черный экран не возвращается, это означает, что порт не может быть открыт на вашем компьютере, из-за чего возникла проблема отображается при попытке установить Telnet на порт. Поэтому на этом этапе мы будем перенастраивать брандмауэр Windows, чтобы открыть определенный порт на нашем компьютере. Для этого:

- Нажмите « Windows » + « I », чтобы открыть настройки, и нажмите « Обновление и безопасность ».

- Выберите « Windows Безопасность »на левой панели и нажмите« Брандмауэр и Сеть Безопасность ».

- Выберите« Advanced Настройки »в списке.

- Откроется новое окно, нажмите« Входящие Правила »и выберите« Новое Правило «.

- Выберите« Порт »и нажмите « Далее ».

- Щелкните « TCP » и выберите « Указанные локальные порты ».

- Enter в «3389» в номер порта.

- Нажмите « Далее » и выберите « Разрешить Соединение «.

- Выберите « Далее » и убедитесь, что отмечены все три параметра.

- Снова нажмите« Далее »и напишите« Имя »для новое правило.

- После ввода имени выберите « Next » и нажмите « Finish ».

- Точно так же вернитесь к 4-му шагу, который мы перечислили, и выберите на этот раз «Outbound Rules» и повторите весь процесс, чтобы создать исходящее правило для этого процесса.

- После создания правил для входящего и исходящего трафика проверьте, сохраняется ли проблема.

Решение 16. Отключите UDP на клиенте

Это можно исправить. ue, просто изменив параметр в реестре или в групповой политике. Если вы используете версию Windows Home, вы можете попробовать реализовать это решение, используя метод реестра, в противном случае вы можете реализовать метод групповой политики из приведенного ниже руководства.

Метод реестра:

- Нажмите «Windows» + «R» , чтобы запустить приглашение.

- Введите «regedit» и нажмите «Enter» , чтобы запустить реестр.

- В реестре перейдите по следующим параметрам:

HKLM SOFTWARE Policies Microsoft Windows NT Terminal Services Client

- Внутри этой папки установите для параметра fClientDisableUDP значение

- Сохраните изменения и выход из реестра.

- Проверьте, решает ли добавление этого значения в реестр эту проблему на вашем компьютере.

Метод групповой политики

- Нажмите кнопки «Windows» + «R» на клавиатуре, чтобы запустить запрос запуска.

- Введите «Gpedit.msc» и нажмите «Enter» , чтобы запустить диспетчер групповой политики.

- В диспетчере групповой политики дважды щелкните параметр « Конфигурация компьютера » и затем откройте Параметр «Административные шаблоны» .

- Дважды щелкните «Компоненты Windows» , а затем дважды щелкните параметр «Службы удаленного рабочего стола».

- Дважды щелкните «Клиент подключения к удаленному рабочему столу» , а затем дважды щелкните параметр «Отключить UDP на клиенте» . .

- Установите флажок «Включено» и сохраните изменения.

- Выйдите из диспетчера групповой политики и проверьте, сохраняется ли проблема.

Использование команды PowerShell

Если по какой-либо причине вы не можете добавить значение реестра, как указано выше, мы также можем реализовать это изменение с помощью утилиты Windows Powershell. Для этого:

- Нажмите «Windows» + «X» на клавиатуре и выберите Параметр «Powershell (Admin)» .

- Введите следующую команду в окне PowerShell и нажмите «Enter» для ее выполнения.

New-ItemProperty 'HKLM: SOFTWARE Microsoft Terminal Server Client' -Name UseURCP -PropertyType DWord -Value 0

- После выполнения команды на вашем компьютере проверьте, сохраняется ли проблема.

Окончательное решение:

Большинство людей, которые сталкивались с этой проблемой, заметили, что она возникает после недавнего обновления Windows. Согласно нашим источникам, проблема возникает, если ваш удаленный клиент или сама Windows были обновлены до версии Windows 1809. Поэтому в качестве окончательного решения рекомендуется вернуться к предыдущей версии Windows или дождаться выхода более стабильной версии операционной системы.

🔥 В связи с тем, что почти всю Россию увели на дистанционную работу (удаленную работу) из-за пендемии коронавируса все пользователи на данный момент из дома работают с офисами через: ⚠️

- VPN

- RDP напрямую с пробросом портов

⛔️ Я в прошлой статье описал как настроить удаленное подключение для сотрудников во время изоляции.

⭐️И вот вчера одна из читательниц мне написала, что бы я ей помог с ошибкой которая возникала при подключении к 1с через RDP (Подключение к удаленному рабочему столу)

У нее при подключении выскакивало сообщение: произошла внутренняя ошибка

Данная ошибка очень распространенная и она может возникать по разными причинам и сейчас мы рассмотрим как я решил проблему эту проблему и опишу как ее решают другие:

1 Вариант

Обновляю запись и дописываю новый вариант от 19.07.2020 решения данной ошибки. Очень много пишут вопросов о том, что с одного компьютера никак не получается подключаться к серверу по RPD , тогда как с этого же компьютера он спокойно подключается на другие сервера по RDP или наоборот! в итоге решил с этим вопросом разобраться на компьютере одного из моих подписчиков и выкладываю как я понял самую частую проблему которая не позволяет подключаться по рдп к серверам и появлением ошибки — произошла внутренняя ошибка

- заходим в реестр HKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientServers и удаляем все записи которые там есть

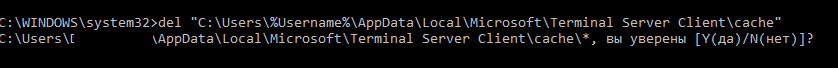

- переходим в папку C:Users%Username%AppDataLocalMicrosoftTerminal Server ClientCache и все так же удаляем

- советую после этих действий перезагрузить компьютер

2 Вариант

✅ Что бы долго не описываться и не лить воду, как я искал и что делал, перейдем сразу к делу и я в первом варианте сразу дам конкретный ответ на эту ошибку!

У данного сотрудника стояло приложение VipNet Client

⚡️ ViPNet Client — предназначен для защиты рабочих мест корпоративных пользователей, который надежно защищает от внешних и внутренних сетевых атак за счет фильтрации трафика. Кроме того ViPNet Client обеспечивает защищенную работу с корпоративными данными через зашифрованный канал, в том числе для удаленных пользователей.

т.е. данная программа включает в себя встроенный firewall который заблокировал порт 3389 и из-за этого само подключение отфутболивало все соединения и не давала провести коннект.

🔥 В данной программе мне понравилось, что уже по умолчанию при включении компьютера автоматически происходило подключение по VPN и можно было сразу подключаться к внутренним ресурсам сети.

Вообщем проблема — была решена перенастройкой Випнета, т.е. ошибка возникла в результате стороннего ПО которое было установлено на компьютер.

Вариант 3

🔔 Проверка и настройка встроенного Firewall в windows 7 или 10 на открытые порты 3389

- Откройте панель Управления

- Запустите FireWall

- настройте правида для входящих и исходящих подключений для порта 3389

Вариант 4

Зайти на сервер (но это уже относится к ситуации если вы Админ, а не юзер) и перейдите в пункт «Службы и приложения — Службы», в списке сервисов найдите службу удаленных рабочих столов (Remote Desktop Services), и перезапускаем ее.

Т.е. если вы юзер теребите админа что бы он занимался своей работой ))))

Все остальные способы не считаю описывать, потому как они не подтвержденные, а просто перечисляются все варианты которые именно к этой ошибке не имеет отношение!

nibbl

Я отец двух сыновей, ITишник, предприниматель и просто человек который любит делиться полезной информацией с другими людьми на такие темы как: Windows, Unix, Linux, Web, SEO и многое другое!

Есть проблемы с производительностью и стабильностью работы RDP в Windows 10 1803.

Решается так:

Если заменить данные файлы в каталоге C:WindowsSystem32 на версии файлов из предыдущего билда Windows 10 (1703 или 1607), проблема с производительностью RemoteApp исчезает. Как заменить файлы клиента RDP в Windows 10: 1. Закройте все RDP подключения и запущенные RemoteApp (лучше даже перезагрузить компьютер). 2. Скачайте архив с версиями файлов mstsc.exe и mstscax.dll из Windows 10 1607 (ссылка на скачивание с Я.Диска mstsc-w10-1607.zip). 3. Скопируйте оригинальные файлы mstsc.exe и mstscax.dll из каталога C:windowssystem32 в каталог C:Backup с помощью команд:md c:backupcopy C:windowssystem32mstsc.exe c:backupcopy C:windowssystem32mstscax.dll c:backup 4. Затем нужно назначить свою учетную запись владельцем файлов mstsc.exe и mstscax.dll в каталоге C:windowssystem32, отключите наследование и предоставьте себе права на изменение файлов:

takeown /F C:windowssystem32mstsc.exetakeown /F C:windowssystem32mstscax.dllicacls C:windowssystem32mstsc.exe /inheritance:dicacls C:windowssystem32mstscax.dll /inheritance:dicacls C:windowssystem32mstsc.exe /grant root:Ficacls C:windowssystem32mstscax.dll /grant root:F

(в этом примере имя локальной учтённой записи с правами администратора. Замените ее на имя вашей учетной записи). 5. Замените файлы в каталоге C:windowssystem32 файлами из скачанного архива. 6. Восстановим оригинальные разрешения на замененых файлах. Включим наследования NTFS разрешений и установим владельцем файлов «NT ServiceTrustedInstaller» командами:icacls C:windowssystem32mstsc.exe /inheritance:eicacls C:windowssystem32mstscax.dll /inheritance:eicacls C:windowssystem32mstsc.exe /setowner «NT ServiceTrustedInstaller» /T /Cicacls C:windowssystem32mstscax.dll /setowner «NT ServiceTrustedInstaller» /T /C 7. Осталось перерегистрировать библиотеку:regsvr32 C:WindowsSystem32mstscax.dll

—>

В этой статье описаны ошибки, которые могут возникнуть при подключении к виртуальной машине в Microsoft Azure.This article describes an error that you may experience when you try to connect to a virtual machine (VM) in Microsoft Azure.

Примечание

В Azure предлагаются две модели развертывания для создания ресурсов и работы с ними: модель диспетчера ресурсов и классическая модель.Azure has two different deployment models for creating and working with resources: Resource Manager and classic.В этой статье описывается использование модели развертывания c помощью Resource Manager. Для новых развертываний рекомендуется использовать эту модель вместо классической.This article covers using the Resource Manager deployment model, which we recommend using for new deployments instead of the classic deployment model.

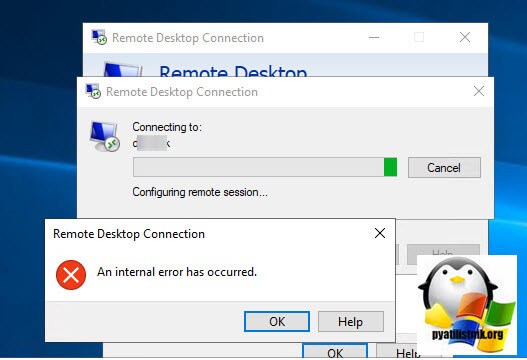

СимптомыSymptoms

Не удается подключиться к виртуальной машине Azure с помощью протокола удаленного рабочего стола (RDP).You cannot connect to an Azure VM by using the remote desktop protocol (RDP).Подключение зависает на разделе «Configuring Remote» (Настройка удаленного рабочего стола), или появляется следующее сообщение об ошибке:The connection gets stuck on the «Configuring Remote» section, or you receive the following error message:

- внутренняя ошибка RDP;RDP internal error

- произошла внутренняя ошибка;An internal error has occurred

- не удается подключиться к удаленному компьютеру с этого компьютера.This computer can’t be connected to the remote computer.Повторите попытку подключения.Try connecting again.Если проблема не исчезнет, обратитесь к владельцу удаленного компьютера или к администратору сети.If the problem continues, contact the owner of the remote computer or your network administrator

ПричинаCause

Эта проблема может возникать из-за следующих причин:This issue may occur for the following reasons:

- локальные ключи шифрования RSA недоступны;The local RSA encryption keys cannot be accessed.

- протокол TLS отключен;TLS protocol is disabled.

- сертификат поврежден или истек срок его действия.The certificate is corrupted or expired.

РешениеSolution

Прежде чем выполнять какие-либо действия, сделайте моментальный снимок диска ОС затронутой виртуальной машины в качестве резервной копии.Before you follow these steps, take a snapshot of the OS disk of the affected VM as a backup.Дополнительные сведения см. в статье Создание моментального снимка.For more information, see Snapshot a disk.

Чтобы устранить эту проблему, воспользуйтесь последовательной консолью или восстановите виртуальную машину в автономном режиме, присоединив диск ОС виртуальной машины к виртуальной машине для восстановления.To troubleshoot this issue, use the Serial Console or repair the VM offline by attaching the OS disk of the VM to a recovery VM.

Использование последовательной консолиUse Serial control

Подключитесь к последовательной консоли и откройте экземпляр PowerShell.Connect to Serial Console and open PowerShell instance.Если последовательную консоль не включено на виртуальной машине, перейдите к разделу repair the VM offline(Автономное восстановление виртуальной машины).If the Serial Console is not enabled on your VM, go to the repair the VM offline section.

Шаг 1. Проверка порта RDPStep: 1 Check the RDP port

-

В экземпляре PowerShell используйте netstat для проверки того, используется ли порт 8080 другими приложениями.In a PowerShell instance, use the NETSTAT to check whether port 8080 is used by other applications:

Netstat -anob |more -

Если Termservice.exe использует порт 8080, перейдите к шагу 2.If Termservice.exe is using 8080 port, go to step 2.Если другая служба или приложение, отличное от Termservice.exe, использует порт 8080, выполните следующие действия.If another service or application other than Termservice.exe is using 8080 port, follow these steps:

-

Остановите службу для приложения, которое использует службу 3389.Stop the service for the application that is using the 3389 service:

Stop-Service -Name -Force -

Запустите службу терминалов.Start the terminal service:

Start-Service -Name Termservice

-

-

Если не удается остановить приложение, или этот метод не подходит, измените порт для RDP.If the application cannot be stopped, or if this method does not apply to you, change the port for RDP:

-

Измените порт.Change the port:

Set-ItemProperty -Path 'HKLMSYSTEMCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp' -name PortNumber -value <hexportnumbece termservice="" start-service=""> -

Настройте брандмауэр в соответствии с новым портом.Set the firewall for the new port:

Set-NetFirewallRule -Name "RemoteDesktop-UserMode-In-TCP" -LocalPort <new> - pan>Обновите группу безопасности сети для нового порта на порте RDP портала Azure.Update the network security group for the new port in the Azure portal RDP port.

-

Шаг 2. Установка правильных разрешений на самозаверяющем сертификате RDPStep 2: Set correct permissions on the RDP self-signed certificate

-

Чтобы обновить самозаверяющий сертификат RDP, по очереди выполните следующие команды в экземпляре PowerShell.In a PowerShell instance, run the following commands one by one to renew the RDP self-signed certificate:

Import-Module PKI Set-Location Cert:LocalMachine $RdpCertThumbprint = 'Cert:LocalMachineRemote Desktop'+((Get-ChildItem -Path 'Cert:LocalMachineRemote Desktop').thumbprint) Remove-Item -Path $RdpCertThumbprint Stop-Service -Name "SessionEnv" Start-Service -Name "SessionEnv" -

Если не удается обновить сертификат с помощью этого метода, попробуйте обновить самозаверяющий сертификат RDP удаленно.If you cannot renew the certificate by using this method, try to renew the RDP self-signed certificate remotely:

-

С работающей виртуальной машины с подключением к той виртуальной машине, на которой возникли проблемы, введите mmc в окнеЗапуск, чтобы открыть консоль управления (MMC).From a working VM that has connectivity to the VM that is experiencing problems, type mmc in the Run box to open Microsoft Management Console.

-

В меню Файлвыберите Add/Remove Snap-in (Добавить или удалить оснастку), выберите Сертификаты, а затем выберите Добавить.On the File menu, select Add/Remove Snap-in, select Certificates, and then select Add.

-

Выберите Computer accounts (учетные записи компьютера), выберите Another Computer (другой компьютер), а затем добавьте IP-адрес проблемной виртуальной машины.Select Computer accounts, select Another Computer, and then add the IP address of the problem VM.

-

Перейдите в папку Remote DesktopCertificates (Удаленный рабочий стол или сертификаты), щелкните правой кнопкой мыши сертификат и затем щелкните Удалить.Go to the Remote DesktopCertificates folder, right-click the certificate, and then and select Delete.

-

В экземпляре PowerShell из последовательной консоли перезапустите службу настройки удаленного рабочего стола.In a PowerShell instance from the Serial Console, restart the Remote Desktop Configuration service:

Stop-Service -Name "SessionEnv" Start-Service -Name "SessionEnv"

-

-

Сбросьте разрешение для папки MachineKeysReset the permission for the MachineKeys folder.

remove-module psreadline icacls md c:temp icacls C:ProgramDataMicrosoftCryptoRSAMachineKeys /t /c > c:tempBeforeScript_permissions.txt takeown /f "C:ProgramDataMicrosoftCryptoRSAMachineKeys" /a /r icacls C:ProgramDataMicrosoftCryptoRSAMachineKeys /t /c /grant "NT AUTHORITYSystem:(F)" icacls C:ProgramDataMicrosoftCryptoRSAMachineKeys /t /c /grant "NT AUTHORITYNETWORK SERVICE:(R)" icacls C:ProgramDataMicrosoftCryptoRSAMachineKeys /t /c /grant "BUILTINAdministrators:(F)" icacls C:ProgramDataMicrosoftCryptoRSAMachineKeys /t /c > c:tempAfterScript_permissions.txt Restart-Service TermService -Force -

Перезапустите виртуальную машину, а затем повторите попытку подключения к виртуальной машине с удаленного рабочего стола.Restart the VM, and then try Start a Remote Desktop connection to the VM.Если ошибку не удалось устранить, перейдите к следующему шагу.If the error still occurs, go to the next step.

Шаг 3. Включение всех поддерживаемых версий протокола TLSStep 3: Enable all supported TLS versions

Клиент RDP использует TLS 1.0 в качестве протокола по умолчанию.The RDP client uses TLS 1.0 as the default protocol.Тем не менее его можно изменить на TLS 1.1, который является новым стандартом.However, this can be changed to TLS 1.1, which has become the new standard.Если протокол TLS 1.1 отключен на виртуальной машине, произойдет сбой подключения.If TLS 1.1 is disabled on the VM, the connection will fail.

-

В экземпляре CMD включите протокол TLS.In a CMD instance, enable the TLS protocol:

reg add "HKLMSYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Server" /v Enabled /t REG_DWORD /d 1 /f reg add "HKLMSYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Server" /v Enabled /t REG_DWORD /d 1 /f reg add "HKLMSYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server" /v Enabled /t REG_DWORD /d 1 /f -

Чтобы предотвратить перезапись изменений политики AD, временно остановите обновление групповой политики.To prevent the AD policy from overwriting the changes, stop the group policy update temporarily:

REG add "HKLMSYSTEMCurrentControlSetServicesgpsvc" /v Start /t REG_DWORD /d 4 /f -

Чтобы изменения вступили в силу, перезапустите виртуальную машину.Restart the VM so that the changes take effect.Если проблема устранена, выполните следующую команду, чтобы снова включить групповую политику.If the issue is resolved, run the following command to re-enable the group policy:

sc config gpsvc start= auto sc start gpsvc gpupdate /forceЕсли изменение отменено, это означает, что в домене вашей компании уже имеется политика Active Directory.If the change is reverted, it means that there’s an Active Directory policy in your company domain.Чтобы впредь избежать этой проблемы, необходимо изменить эту политику.You have to change that policy to avoid this problem from occurring again.

Автономное восстановление виртуальной машиныRepair the VM Offline

Подключите диск ОС к виртуальной машине восстановления.Attach the OS disk to a recovery VM

- Устранение неполадок с виртуальной машиной Windows при подключении диска операционной системы к виртуальной машине восстановления с помощью портала Azure.Attach the OS disk to a recovery VM.

- После подключения диска ОС к виртуальной машине восстановления убедитесь, что в консоли управления дисками он помечен как В сети.After the OS disk is attached to the recovery VM, make sure that the disk is flagged as Online in the Disk Management console.Запишите или запомните букву диска, которая присвоена подключенному диску ОС.Note the drive letter that is assigned to the attached OS disk.

- Установите подключение с помощью удаленного рабочего стола к виртуальной машине, используемой для восстановления.Start a Remote Desktop connection to the recovery VM.

Включение журнала дампа и последовательной консолиEnable dump log and Serial Console

Чтобы включить журнал дампа и последовательную консоль, выполните следующий сценарий.To enable dump log and Serial Console, run the following script.

-

Откройте сеанс командной строки с повышенными привилегиями (запуск от имени администратора).Open an elevated command prompt session (Run as administrator).

-

Выполните следующий скрипт:Run the following script:

В этом сценарии мы предполагаем, что подключенному диску ОС присвоена буква F. Замените ее соответствующим значением для своей виртуальной машины.In this script, we assume that the drive letter that is assigned to the attached OS disk is F. Replace this drive letter with the appropriate value for your VM.

reg load HKLMBROKENSYSTEM F:windowssystem32configSYSTEM.hiv REM Enable Serial Console bcdedit /store F:bootbcd /set {bootmgr} displaybootmenu yes bcdedit /store F:bootbcd /set {bootmgr} timeout 5 bcdedit /store F:bootbcd /set {bootmgr} bootems yes bcdedit /store F:bootbcd /ems {<boot>} ON bcdedit /store F:bootemssettings EMSPORT:1 EMSBAUDRATE:115200 REM Suggested configuration to enable OS Dump REG ADD "HKLMBROKENSYSTEMControlSet001ControlCrashControl" /v CrashDumpEnabled /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet001ControlCrashControl" /v DumpFile /t REG_EXPAND_SZ /d "%SystemRoot%MEMORY.DMP" /f REG ADD "HKLMBROKENSYSTEMControlSet001ControlCrashControl" /v NMICrashDump /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet002ControlCrashControl" /v CrashDumpEnabled /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet002ControlCrashControl" /v DumpFile /t REG_EXPAND_SZ /d "%SystemRoot%MEMORY.DMP" /f REG ADD "HKLMBROKENSYSTEMControlSet002ControlCrashControl" /v NMICrashDump /t REG_DWORD /d 1 /f reg unload HKLMBROKENSYSTEM </boot>

Сброс разрешения для папки MachineKeysReset the permission for MachineKeys folder

-

Откройте сеанс командной строки с повышенными привилегиями (запуск от имени администратора).Open an elevated command prompt session (Run as administrator).

-

Выполните следующий сценарий.Run the following script.В этом сценарии мы предполагаем, что подключенному диску ОС присвоена буква F. Замените ее соответствующим значением для своей виртуальной машины.In this script, we assume that the drive letter that is assigned to the attached OS disk is F. Replace this drive letter with the appropriate value for your VM.

Md F:temp icacls F:ProgramDataMicrosoftCryptoRSAMachineKeys /t /c > c:tempBeforeScript_permissions.txt takeown /f "F:ProgramDataMicrosoftCryptoRSAMachineKeys" /a /r icacls F:ProgramDataMicrosoftCryptoRSAMachineKeys /t /c /grant "NT AUTHORITYSystem:(F)" icacls F:ProgramDataMicrosoftCryptoRSAMachineKeys /t /c /grant "NT AUTHORITYNETWORK SERVICE:(R)" icacls F:ProgramDataMicrosoftCryptoRSAMachineKeys /t /c /grant "BUILTINAdministrators:(F)" icacls F:ProgramDataMicrosoftCryptoRSAMachineKeys /t /c > c:tempAfterScript_permissions.txt

Шаг 3. Включение всех поддерживаемых версий протокола TLSEnable all supported TLS versions

-

Отройте сеанс командной строки с повышенными привилегиями (Запуск от имени администратора) и выполните приведенные ниже команды.Open an elevated command prompt session (Run as administrator), and the run the following commands.В этом сценарии мы предполагаем, что подключенному диску ОС присвоена буква F. Замените ее соответствующим значением для своей виртуальной машины.The following script assumes that the driver letter is assigned to the attached OS disk is F. Replace this drive letter with the appropriate value for your VM.

-

Проверьте, который протокол TLS включен.Check which TLS is enabled:

reg load HKLMBROKENSYSTEM F:windowssystem32configSYSTEM.hiv REG ADD "HKLMBROKENSYSTEMControlSet001ControlSecurityProvidersSCHANNELProtocolsTLS 1.0Server" /v Enabled /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet001ControlSecurityProvidersSCHANNELProtocolsTLS 1.1Server" /v Enabled /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet001ControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server" /v Enabled /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet002ControlSecurityProvidersSCHANNELProtocolsTLS 1.0Server" /v Enabled /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet002ControlSecurityProvidersSCHANNELProtocolsTLS 1.1Server" /v Enabled /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet002ControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server" /v Enabled /t REG_DWO -

REM Enable TLS 1.0, TLS 1.1 and TLS 1.2 REG ADD "HKLMBROKENSYSTEMControlSet001ControlSecurityProvidersSCHANNELProtocolsTLS 1.0Server" /v Enabled /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet001ControlSecurityProvidersSCHANNELProtocolsTLS 1.1Server" /v Enabled /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet001ControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server" /v Enabled /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet002ControlSecurityProvidersSCHANNELProtocolsTLS 1.0Server" /v Enabled /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet002ControlSecurityProvidersSCHANNELProtocolsTLS 1.1Server" /v Enabled /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet002ControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server" /v Enabled /t REG_DWORD /d 1 /f -

Включите NLA.Enable NLA:

REM Enable NLA REG ADD "HKLMBROKENSYSTEMControlSet001ControlTerminal ServerWinStationsRDP-Tcp" /v SecurityLayer /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet001ControlTerminal ServerWinStationsRDP-Tcp" /v UserAuthentication /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet001ControlTerminal ServerWinStationsRDP-Tcp" /v fAllowSecProtocolNegotiation /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet002ControlTerminal ServerWinStationsRDP-Tcp" /v SecurityLayer /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet002ControlTerminal ServerWinStationsRDP-Tcp" /v UserAuthentication /t REG_DWORD /d 1 /f REG ADD "HKLMBROKENSYSTEMControlSet002ControlTerminal ServerWinStationsRDP-Tcp" /v fAllowSecProtocolNegotiation /t REG_DWORD /d 1 /f reg unload HKLMBROKENSYSTEM -

Отключите диск ОС и повторно создайте виртуальную машину, а затем проверьте, устранена ли проблема.Detach the OS disk and recreate the VM, and then check whether the issue is resolved.

—>

Столкнулся со странным сообщением “Произошла внутренняя ошибка/ An internal error has occurred” при RDP подключении к недавно развернутому серверу RDSH на Windows Server 2012 R2 из Windows 10. Буквально вчера RDP подключение к серверу работало нормально, но после установки и настройки RemotApp приложений и перезагрузки сервера, я не могу удаленно подключиться к его рабочему столу. Служба Remote Desktop Services судя по всему работает, так как пароль пользователя при подключении запрашивается.

Как я понял, сообщение RDP консоли “Произошла внутренняя ошибка” может появляться в различных случаях и иметь совершенно различные причины, связанные как с сервером Remote Desktop, так и с клиентом. В этой статье я постарался собрать все варианты решения и сценарий, который помог мне.

В первую очередь, убедитесь, что на RDS сервере доступен RDP порт 3389, и подключение не блокируется файерволом (Test-NetConnection rdsserver –port 3389).

Изучив логи RDP подключений на удаленном RDS сервере, я не увидел никаких особенных ошибок. В журнале Microsoft-Windows-RemoteDesktopServices-RdpCoreTS/Operational видно, что RDP сессия создается:

The server accepted a new TCP connection from client 10.10.1.60:64379.Connection RDP-Tcp#3 createdНо потом без какой-либо ошибки RDP сеанс завершается:

The server has terminated main RDP connection with the client.The disconnect reason is 0

Проверьте состояние службу Remote Desktop Services на удаленном сервере и перезапустите ее. Вы можете удаленно перезапустить службу через консоль Services.msc (Connect to another computer), но гораздо проще проверить состояние службы и перезапустить ее через PowerShell:

(Get-Service TermService -ComputerName msk-ts1).status

Служба запушена (Running), перезапустим ее:

Get-Service TermService -ComputerName msk-ts1| Restart-Service –force –verbose

Но проблему это не решило.

Какие еще варианты решения проблемы мне удалось найти в сети:

- Если у вас на удаленном сервере установлен КриптоПРО, он может быть источником проблем с rdp подключением. Попробуйте отключить проверку контрольных целостности файлов (проверки контрольных сумм) в КриптоПро через реестр. Перейдите в ветку реестра

HKLMSYSTEMCurrentControlSetControlSession ManagerCProIntegrityи измените значение параметра CheckMode на . Перезагрузите сервер. - Если в журнале событий TerminalServices-RemoteConnectionManager вы встретите событие с EventID 1057 (The RD Session Host Server has failed to create a new self signed certificate to be used for RD Session Host Server authentication on SSL connections), перейдите в каталог

C:ProgramDataMicrosoftCryptoRSA, переименуйте папку Machinekeys в Machinekeys_bak и перезапустите службу TermService. - Также нашел информацию, что RDP проблема “Произошла внутренняя ошибка” встречалась в Windows 10 1809, если на удаленном компьютере включена политика Configure H.264/AVC hardware encoding for Remote Desktop connections (находится в секции GPO: Computer Configuration -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Remote Session Environment). Для решения этой проблемы достаточно отключить UDP протокол для RDP, создав в ветке реестра

HKLMSOFTWAREPoliciesMicrosoftWindows NTTerminal ServicesClientпараметрfClientDisableUDPсо значением 1.

Ни один из рассмотренных выше сценариев не был применим в моем случае. Я совершенно случайно обнаружил, что с других компьютеров нет проблем с подключением к этому RDS серверу. Значить проблема только с моим компьютером, а не с сервером.

Я очистил историю RDP подключений в ветке HKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientServers и сбросил кэш RDP в каталоге C:Users%Username%AppDataLocalMicrosoftTerminal Server ClientCache (перед удалением закройте все запущенные сеансы mstsc.exe):

del "C:Users%Username%AppDataLocalMicrosoftTerminal Server Clientcache"

После этого перезагрузил свой компьютер, и ошибка RDP подключения исчезла!

Используемые источники:

- https://zametkiit.ru/2018/07/%d0%bf%d1%80%d0%be%d0%b1%d0%bb%d0%b5%d0%bc%d1%8b-%d1%81-rdp-%d0%b2-windows-10-1803/

- https://docs.microsoft.com/ru-ru/azure/virtual-machines/troubleshooting/troubleshoot-rdp-internal-error

- https://winitpro.ru/index.php/2019/09/18/proizoshla-vnutrennyaya-oshibka-rdp/

Есть проблемы с производительностью и стабильностью работы RDP в Windows 10 1803.

Решается так:

Если заменить данные файлы в каталоге C:WindowsSystem32 на версии файлов из предыдущего билда Windows 10 (1703 или 1607), проблема с производительностью RemoteApp исчезает. Как заменить файлы клиента RDP в Windows 10: 1. Закройте все RDP подключения и запущенные RemoteApp (лучше даже перезагрузить компьютер). 2. Скачайте архив с версиями файлов mstsc.exe и mstscax.dll из Windows 10 1607 (ссылка на скачивание с Я.Диска mstsc-w10-1607.zip). 3. Скопируйте оригинальные файлы mstsc.exe и mstscax.dll из каталога C:windowssystem32 в каталог C:Backup с помощью команд:md c:backupcopy C:windowssystem32mstsc.exe c:backupcopy C:windowssystem32mstscax.dll c:backup 4. Затем нужно назначить свою учетную запись владельцем файлов mstsc.exe и mstscax.dll в каталоге C:windowssystem32, отключите наследование и предоставьте себе права на изменение файлов:

takeown /F C:windowssystem32mstsc.exetakeown /F C:windowssystem32mstscax.dllicacls C:windowssystem32mstsc.exe /inheritance:dicacls C:windowssystem32mstscax.dll /inheritance:dicacls C:windowssystem32mstsc.exe /grant root:Ficacls C:windowssystem32mstscax.dll /grant root:F

(в этом примере имя локальной учтённой записи с правами администратора. Замените ее на имя вашей учетной записи). 5. Замените файлы в каталоге C:windowssystem32 файлами из скачанного архива. 6. Восстановим оригинальные разрешения на замененых файлах. Включим наследования NTFS разрешений и установим владельцем файлов «NT ServiceTrustedInstaller» командами:icacls C:windowssystem32mstsc.exe /inheritance:eicacls C:windowssystem32mstscax.dll /inheritance:eicacls C:windowssystem32mstsc.exe /setowner «NT ServiceTrustedInstaller» /T /Cicacls C:windowssystem32mstscax.dll /setowner «NT ServiceTrustedInstaller» /T /C 7. Осталось перерегистрировать библиотеку:regsvr32 C:WindowsSystem32mstscax.dll

—>

В этой статье описаны ошибки, которые могут возникнуть при подключении к виртуальной машине в Microsoft Azure.This article describes an error that you may experience when you try to connect to a virtual machine (VM) in Microsoft Azure.

Примечание

В Azure предлагаются две модели развертывания для создания ресурсов и работы с ними: модель диспетчера ресурсов и классическая модель.Azure has two different deployment models for creating and working with resources: Resource Manager and classic.В этой статье описывается использование модели развертывания c помощью Resource Manager. Для новых развертываний рекомендуется использовать эту модель вместо классической.This article covers using the Resource Manager deployment model, which we recommend using for new deployments instead of the classic deployment model.

СимптомыSymptoms

Не удается подключиться к виртуальной машине Azure с помощью протокола удаленного рабочего стола (RDP).You cannot connect to an Azure VM by using the remote desktop protocol (RDP).Подключение зависает на разделе «Configuring Remote» (Настройка удаленного рабочего стола), или появляется следующее сообщение об ошибке:The connection gets stuck on the «Configuring Remote» section, or you receive the following error message:

- внутренняя ошибка RDP;RDP internal error

- произошла внутренняя ошибка;An internal error has occurred

- не удается подключиться к удаленному компьютеру с этого компьютера.This computer can’t be connected to the remote computer.Повторите попытку подключения.Try connecting again.Если проблема не исчезнет, обратитесь к владельцу удаленного компьютера или к администратору сети.If the problem continues, contact the owner of the remote computer or your network administrator

ПричинаCause

Эта проблема может возникать из-за следующих причин:This issue may occur for the following reasons:

- локальные ключи шифрования RSA недоступны;The local RSA encryption keys cannot be accessed.

- протокол TLS отключен;TLS protocol is disabled.

- сертификат поврежден или истек срок его действия.The certificate is corrupted or expired.

РешениеSolution

Прежде чем выполнять какие-либо действия, сделайте моментальный снимок диска ОС затронутой виртуальной машины в качестве резервной копии.Before you follow these steps, take a snapshot of the OS disk of the affected VM as a backup.Дополнительные сведения см. в статье Создание моментального снимка.For more information, see Snapshot a disk.

Чтобы устранить эту проблему, воспользуйтесь последовательной консолью или восстановите виртуальную машину в автономном режиме, присоединив диск ОС виртуальной машины к виртуальной машине для восстановления.To troubleshoot this issue, use the Serial Console or repair the VM offline by attaching the OS disk of the VM to a recovery VM.

Использование последовательной консолиUse Serial control

Подключитесь к последовательной консоли и откройте экземпляр PowerShell.Connect to Serial Console and open PowerShell instance.Если последовательную консоль не включено на виртуальной машине, перейдите к разделу repair the VM offline(Автономное восстановление виртуальной машины).If the Serial Console is not enabled on your VM, go to the repair the VM offline section.

Шаг 1. Проверка порта RDPStep: 1 Check the RDP port

-

В экземпляре PowerShell используйте netstat для проверки того, используется ли порт 8080 другими приложениями.In a PowerShell instance, use the NETSTAT to check whether port 8080 is used by other applications:

Netstat -anob |more -

Если Termservice.exe использует порт 8080, перейдите к шагу 2.If Termservice.exe is using 8080 port, go to step 2.Если другая служба или приложение, отличное от Termservice.exe, использует порт 8080, выполните следующие действия.If another service or application other than Termservice.exe is using 8080 port, follow these steps:

-

Остановите службу для приложения, которое использует службу 3389.Stop the service for the application that is using the 3389 service:

Stop-Service -Name -Force -

Запустите службу терминалов.Start the terminal service:

Start-Service -Name Termservice

-

-

Если не удается остановить приложение, или этот метод не подходит, измените порт для RDP.If the application cannot be stopped, or if this method does not apply to you, change the port for RDP:

-

Измените порт.Change the port:

Set-ItemProperty -Path 'HKLMSYSTEMCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp' -name PortNumber -value <hexportnumbece termservice="" start-service=""> -

Настройте брандмауэр в соответствии с новым портом.Set the firewall for the new port: