Состояние перевода: На этой странице представлен перевод статьи systemd/Journal. Дата последней синхронизации: 10 декабря 2021. Вы можете помочь синхронизировать перевод, если в английской версии произошли изменения.

systemd использует журнал (journal), собственную систему ведения логов, в связи с чем больше не требуется запускать отдельный демон логирования. Для чтения логов используйте команду journalctl(1).

В Arch Linux каталог /var/log/journal/ — это часть пакета systemd и по умолчанию (когда в конфигурационном файле /etc/systemd/journald.conf параметру Storage= задано значение auto) журнал записывается именно в /var/log/journal/. Если каталог будет удалён, systemd не пересоздаст его автоматически и вместо этого будет вести журнал в /run/systemd/journal без сохранения между перезагрузками. Однако каталог будет пересоздан, если добавить Storage=persistent в journald.conf и перезапустить systemd-journald.service (или перезагрузиться).

Сообщения в журнале классифицируются по уровню приоритета и категории (Facility). Классификация записей соответствует классическому протоколу Syslog (RFC 5424).

Уровни приоритета

Коды важности syslog (в systemd называются приоритетами) используются для пометки важности сообщений RFC 5424.

| Значение | Важность | Ключевое слово | Описание | Примеры |

|---|---|---|---|---|

| 0 | Emergency | emerg | Cистема не работоспособна | Серьёзный баг в ядре, дамп памяти systemd. Данный уровень не должен использоваться приложениями. |

| 1 | Alert | alert | Cистема требует немедленного вмешательства | Отказ важной подсистемы. Потеря данных. kernel: BUG: unable to handle kernel paging request at ffffc90403238ffc.

|

| 2 | Critical | crit | Cостояние системы критическое | Аварийные отказы, дампы памяти. Например, знакомое сообщение:systemd-coredump[25319]: Process 25310 (plugin-containe) of user 1000 dumped coreОтказ основных приложений системы, например, X11. |

| 3 | Error | err | Cообщения об ошибках | Сообщение о некритической ошибке:kernel: usb 1-3: 3:1: cannot get freq at ep 0x84,systemd[1]: Failed unmounting /var.,libvirtd[1720]: internal error: Failed to initialize a valid firewall backend

|

| 4 | Warning | warning | Предупреждения о возможных проблемах | В некорневой файловой системе остался всего 1 ГБ свободного места.org.freedesktop. Notifications[1860]: (process:5999): Gtk-WARNING **: Locale not supported by C library. Using the fallback 'C' locale.

|

| 5 | Notice | notice | Cообщения о нормальных, но важных событиях | systemd[1]: var.mount: Directory /var to mount over is not empty, mounting anyway,gcr-prompter[4997]: Gtk: GtkDialog mapped without a transient parent. This is discouraged

|

| 6 | Informational | info | Информационные сообщения | lvm[585]: 7 logical volume(s) in volume group "archvg" now active

|

| 7 | Debug | debug | Отладочные сообщения | kdeinit5[1900]: powerdevil: Scheduling inhibition from ":1.14" "firefox" with cookie 13 and reason "screen"

|

Вышеуказанные правила являются рекомендацией и окончательное решение остаётся за разработчиком приложения. Всегда возможно, что сообщение будет выше или ниже ожидаемого уровня.

Категории

Коды категорий (facility) syslog используются для указания типа программы, добавляющего сообщение в лог RFC 5424.

| Код категории | Ключевое слово | Описание | Информация |

|---|---|---|---|

| 0 | kern | Сообщения ядра | |

| 1 | user | Сообщения программного обеспечения пользователя | |

| 2 | Почтовая система | Архаический POSIX всё ещё поддерживается и иногда используется (см. mail(1) для получения более подробной информации) | |

| 3 | daemon | Системные службы | Все демоны, включая systemd и его подсистемы |

| 4 | auth | Сообщения безопасности (авторизации) | См. также код 10 |

| 5 | syslog | Собственные сообщения syslogd | Для реализаций syslogd (не используется в systemd, см. код 3) |

| 6 | lpr | Подсистема печати (архаическая подсистема) | |

| 7 | news | Подсистема новостных групп (архаическая подсистема) | |

| 8 | uucp | Подсистема UUCP (архаическая подсистема) | |

| 9 | clock daemon | systemd-timesyncd | |

| 10 | authpriv | Сообщения безопасности (авторизации) | См. также код 4 |

| 11 | ftp | Служба FTP | |

| 12 | — | Подсистема NTP | |

| 13 | — | Журнал аудита | |

| 14 | — | Аварийный журнал | |

| 15 | cron | Служба планирования | |

| 16 | local0 | Локальное использование 0 (local0) | |

| 17 | local1 | Локальное использование 1 (local1) | |

| 18 | local2 | Локальное использование 2 (local2) | |

| 19 | local3 | Локальное использование 3 (local3) | |

| 20 | local4 | Локальное использование 4 (local4) | |

| 21 | local5 | Локальное использование 5 (local5) | |

| 22 | local6 | Локальное использование 6 (local6) | |

| 23 | local7 | Локальное использование 7 (local7) |

Полезные категории для наблюдения: 0, 1, 3, 4, 9, 10, 15.

Фильтрация вывода

journalctl позволяет фильтровать вывод по определённым полям. Если должно быть отображено большое количество сообщений или необходима фильтрация большого промежутка времени, то вывод команды может занять значительное время.

Примеры:

- Показать сообщения с момента текущей загрузки системы:

# journalctl -b

Также пользователи часто интересуются сообщениями предыдущей загрузки (например, если произошёл невосстановимый сбой системы). Это возможно, если задать параметр флагу

-b:journalctl -b -0покажет сообщения с момента текущей загрузки,journalctl -b -1— предыдущей загрузки,journalctl -b -2— следующей за предыдущей и т.д. Для просмотра полного описания смотрите страницу справочного руководства journalctl(1), поддерживается и более мощная семантика. - Добавить пояснения к сообщениям логов из каталога сообщений, где это возможно:

# journalctl -x

Обратите внимание, что эту возможность лучше не использовать, когда излишние комментарии нежелательны — например, при добавлении копии логов в сообщение о баге или письмо в поддержку. Вывести существующие пункты каталога можно командой

journalctl --list-catalog. - Показать сообщения, начиная с определённой даты (и, опционально, времени):

# journalctl --since="2012-10-30 18:17:16"

- Показать сообщения за последние 20 минут:

# journalctl --since "20 min ago"

- Следить за появлением новых сообщений:

# journalctl -f

- Показать сообщения конкретного исполняемого файла:

# journalctl /usr/lib/systemd/systemd

- Показать сообщения конкретного процесса:

# journalctl _PID=1

- Показать сообщения конкретного юнита:

# journalctl -u man-db.service

- Показать сообщения от пользовательской службы конкретного юнита:

$ journalctl --user -u dbus

- Показать кольцевой буфер ядра:

# journalctl -k

- Показать сообщения только с приоритетами error, critical и alert:

# journalctl -p err..alert

Также можно использовать числа, например,

journalctl -p 3..1. Если указать одно число/уровень приоритета, например,journalctl -p 3, то также будут показаны сообщения и с более высоким приоритетом (от 0 до 3, в данном случае). - Показать эквивалент auth.log используя фильтрацию категорий syslog:

# journalctl SYSLOG_FACILITY=10

- Если в каталоге с журналами (по умолчанию

/var/log/journal) очень много данных, то фильтрация выводаjournalctlможет занять несколько минут. Процесс можно значительно ускорить с помощью опции--file, указавjournalctlтолько самый свежий журнал:# journalctl --file /var/log/journal/*/system.journal -f

Для получения дополнительной информации смотрите страницы справочного руководства journalctl(1), systemd.journal-fields(7) или пост в блоге Леннарта Пёттеринга.

Совет: По умолчанию journalctl отсекает части строк, которые не вписываются в экран по ширине, хотя иногда перенос строк может оказаться более предпочтительным. Управление этой возможностью производится посредством переменной окружения SYSTEMD_LESS, в которой содержатся опции, передаваемые в less (программу постраничного просмотра, используемую по умолчанию). По умолчанию переменная имеет значение FRSXMK (для получения дополнительной информации смотрите less(1) и journalctl(1)).

Если убрать опцию S, будет достигнут требуемый результат. Например, запустите journalctl, как показано здесь:

$ SYSTEMD_LESS=FRXMK journalctl

Для использования такого поведения по умолчанию, экспортируйте переменную из файла ~/.bashrc или ~/.zshrc.

Совет: Несмотря на то, что журнал хранится в двоичном формате, содержимое сообщений не изменяется. Это означает, что их можно просматривать при помощи strings, например, для восстановления системы в окружении без systemd. Пример команды:

$ strings /mnt/arch/var/log/journal/af4967d77fba44c6b093d0e9862f6ddd/system.journal | grep -i message

Ограничение размера журнала

Если журнал сохраняется при перезагрузке, его размер по умолчанию ограничен значением в 10% от объема соответствующей файловой системы (и максимально может достигать 4 ГиБ). Например, для каталога /var/log/journal, расположенном на корневом разделе в 20 ГиБ, максимальный размер журналируемых данных составит 2 ГиБ. На разделе же 50 ГиБ журнал сможет занять до 4 ГиБ. Текущие пределы для вашей системы можно узнать из логов systemd-journald:

# journalctl -b -u systemd-journald

Максимальный объем постоянного журнала можно задать вручную, раскомментировав и отредактировав следующий параметр:

/etc/systemd/journald.conf

SystemMaxUse=50M

Также возможно использование конфигурационных сниппетов вместо редактирования глобального файла конфигурации. В таком случае поместите переопределения в разделе [Journal]:

/etc/systemd/journald.conf.d/00-journal-size.conf

[Journal] SystemMaxUse=50M

Перезапустите systemd-journald.service для применения изменений.

Для получения дополнительной информации обратитесь к странице справочного руководства journald.conf(5).

Ограничение размера для юнита

Отредактируйте файл юнита службы, которую вы хотите настроить (например, sshd), добавив параметр LogNamespace=ssh в раздел [Service].

Затем создайте файл journald@ssh.conf, скопировав содержимое файла /etc/systemd/journald.conf. Отредактируйте его, задав необходимое значение SystemMaxUse.

Перезапустите юнит, чтобы включилась новая служба журнала systemd-journald@ssh.service. Логи службы из определённого «пространства имён» можно увидеть командой journalctl --namespace ssh.

Подробнее о пространствах имён журнала см. systemd-journald.service(8) § JOURNAL NAMESPACES.

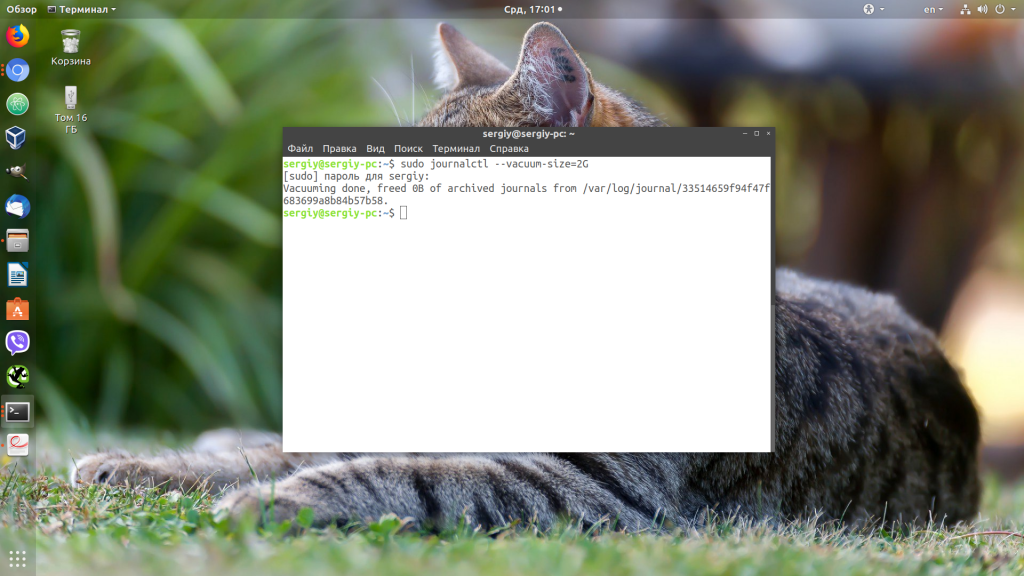

Очистка файлов журнала вручную

Файлы журнала можно удалить из директории /var/log/journal/, к примеру, с помощью rm или journalctl для удаления части журналов по определённым критериям. Например:

- Удалять заархивированные файлы журнала, пока занимаемое ими место не составит менее 100 МиБ:

# journalctl --vacuum-size=100M

- Ограничить все файлы журнала хранением данных только за последние две недели:

# journalctl --vacuum-time=2weeks

Для получения дополнительной информации, обратитесь к journalctl(1).

Journald вместе с syslog

Совместимость с классической реализацией syslog можно обеспечить, перенаправляя все сообщения systemd через сокет /run/systemd/journal/syslog. Для работы демона syslog с журналом, следует привязать его к данному сокету вместо /dev/log (официальное сообщение).

Для перенаправления данных в сокет, в journald.conf по умолчанию задан параметр ForwardToSyslog=no, чтобы избежать перегрузки на систему, так как rsyslog или syslog-ng самостоятельно получают сообщения из журнала.

Смотрите Syslog-ng#Overview и Syslog-ng#syslog-ng and systemd journal или rsyslog для получения подробной информации о конфигурировании.

Перенаправление журнала в /dev/tty12

Создайте drop-in каталог /etc/systemd/journald.conf.d и файл fw-tty12.conf в нём со следующим содержимым:

/etc/systemd/journald.conf.d/fw-tty12.conf

[Journal] ForwardToConsole=yes TTYPath=/dev/tty12 MaxLevelConsole=info

Затем перезапустите службу systemd-journald.

Выбор журнала для просмотра

Иногда необходимо проверить логи другой системы, например, загружаясь с работоспособной системы для восстановления неисправной. В таком случае примонтируйте диск, к примеру, в /mnt и укажите путь журнала с помощью флага -D/--directory следующим образом:

# journalctl -D /mnt/var/log/journal -e

Доступ к журналу как пользователь

По умолчанию обычные пользователи могут читать только свой собственный пользовательский журнал. Чтобы дать доступ на чтение системного журнала обычному пользователю, добавьте его в группу systemd-journal. Для групп adm и wheel также предоставляется доступ на чтение.

Подробнее смотрите journalctl(1) § DESCRIPTION и Пользователи и группы#Пользовательские группы.

Журналы — это один из самых важных источников информации при возникновении любых ошибок в операционной системе Linux. Я это уже много раз говорил ранее и вот сказал ещё раз. Раньше в Linux для сохранения журналов сервисов использовался отдельный демон под названием syslogd. Но с приходом системы инициализации systemd большинство функций касающихся управления сервисами перешли под её управление. В том числе и управление логами.

Теперь для просмотра логов определенного сервиса или загрузки системы необходимо использовать утилиту journalctl. В этой статье мы разберем примеры использования journalctl, а также основные возможности этой команды и её опции. По сравнению с обычными файлами журналов, у journalctl есть несколько преимуществ. Все логи находятся в одном месте, они индексируются и структурируются, поэтому к ним можно получить доступ в нескольких удобных форматах.

Синтаксис команды очень простой. Достаточно выполнить команду без опций или передав ей нужные опции. Если утилита не выводит ничего, выполните её от имени суперпользователя:

journalctl опции

А теперь давайте разберем основные опции journalctl:

- —full, -l — отображать все доступные поля;

- —all, -a — отображать все поля в выводе full, даже если они содержат непечатаемые символы или слишком длинные;

- —pager-end, -e — отобразить только последние сообщения из журнала;

- —lines, -n — количество строк, которые нужно отображать на одном экране, по умолчанию 10;

- —no-tail — отображать все строки доступные строки;

- —reverse, -r — отображать новые события в начале списка;

- —output, -o — настраивает формат вывода лога;

- —output-fields — поля, которые нужно выводить;

- —catalog, -x — добавить к информации об ошибках пояснения, ссылки на документацию или форумы там, где это возможно;

- —quiet, -q — не показывать все информационные сообщения;

- —merge, -m — показывать сообщения из всех доступных журналов;

- —boot, -b — показать сообщения с момента определенной загрузки системы. По умолчанию используется последняя загрузка;

- —list-boots — показать список сохраненных загрузок системы;

- —dmesg, -k — показывает сообщения только от ядра. Аналог вызова команды dmesg;

- —identifier, -t — показать сообщения с выбранным идентификатором;

- —unit, -u — показать сообщения от выбранного сервиса;

- —user-unit — фильтровать сообщения от выбранной сессии;

- —priority, -p — фильтровать сообщения по их приоритету. Есть восемь уровней приоритета, от 0 до 7;

- —grep, -g — фильтрация по тексту сообщения;

- —cursor, -c — начать просмотр сообщений с указанного места;

- —since, -S, —until, -U — фильтрация по дате и времени;

- —field, -F — вывести все данные из выбранного поля;

- —fields, -N — вывести все доступные поля;

- —system — выводить только системные сообщения;

- —user — выводить только сообщения пользователя;

- —machine, -M — выводить сообщения от определенного контейнера;

- —header — выводить заголовки полей при выводе журнала;

- —disk-usage — вывести общий размер лог файлов на диске;

- —list-catalog — вывести все доступные подсказки для ошибок;

- —sync — синхронизировать все не сохраненные журналы с файловой системой;

- —flush — перенести все данные из каталога /run/log/journal в /var/log/journal;

- —rotate — запустить ротацию логов;

- —no-pager — выводить информацию из журнала без возможности листать страницы;

- -f — выводить новые сообщения в реальном времени, как в команде tail;

- —vacuum-time — очистить логи, давностью больше указанного периода;

- —vacuum-size — очистить логи, чтобы размер хранилища соответствовал указанному.

Горячие клавиши journalctl

По умолчанию информация лога выводится в формате, в котором её можно листать. Давайте разберем горячие клавиши, которые вы можете для этого использовать:

- Стрелка вниз, Enter, e или j — переместиться вниз на одну строку;

- Стрелка вверх, y или k — переместиться на одну строку вверх;

- Пробел — переместиться на одну страницу вниз;

- b — переместиться на одну страницу вверх;

- Стрелка вправо, стрелка влево — горизонтальна прокрутка;

- g — перейти на первую строку;

- G — перейти на последнюю строку;

- p — перейти на позицию нужного процента сообщений. Например, 50p перенесет курсор на середину вывода;

- / — поиск по журналу;

- n — найти следующее вхождение;

- N — предыдущее вхождение;

- q — выйти.

Теперь вы знаете основные опции команды и клавиши, с помощью которых можно ею управлять. Дальше небольшая шпаргалка journalctl.

Шпаргалка по journalctl

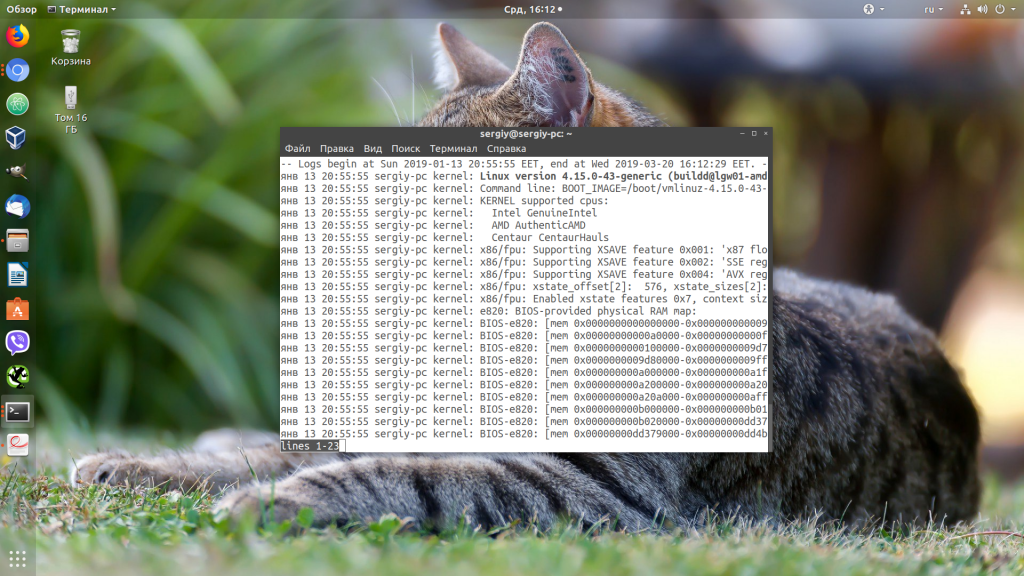

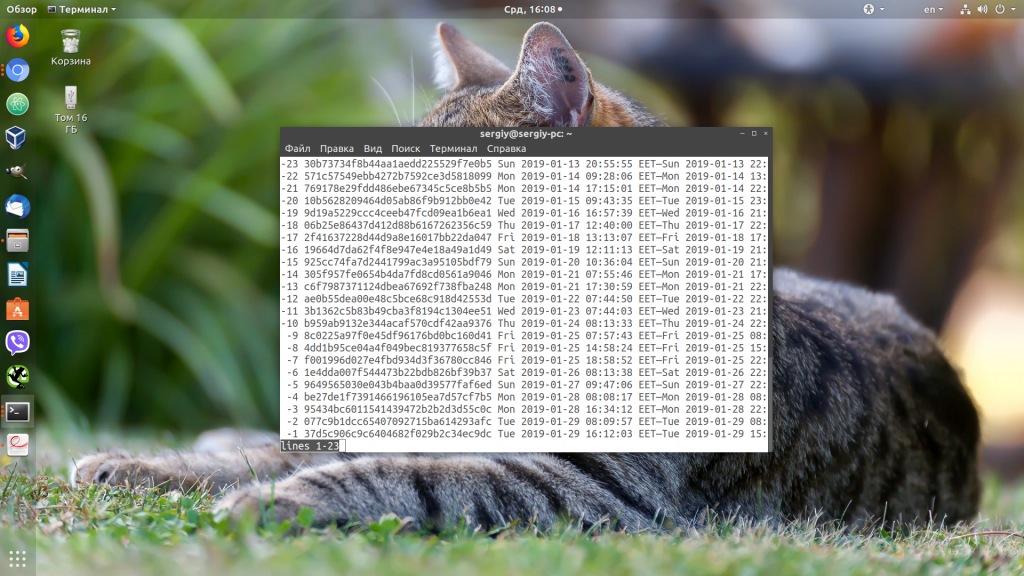

Вывод journalctl представляет из себя цельный список всех сохраненных сообщений. Если вы запустите команду journalctl без параметров, то получите самые первые сообщения, которые были сохранены. В моем случае это данные за 13 января:

sudo journalctl

Чтобы найти именно то, что вам нужно, необходимо научится перемещаться по этому списку. Формат вывода лога довольно простой:

янв 13 20:55:55 sergiy-pc kernel: Linux version 4.15.0-43-generic

- янв 13 20:55:55 — дата и время события;

- sergiy-pc — хост, на котором произошло событие;

- kernel — источник события, обычно это программа или сервис. В данном случае ядро;

- Linux version 4.15.0-43-generic — само сообщение.

Давайте перейдем к примерам фильтрации и перемещения.

1. Просмотр логов сервисов

Самый частый случай использования journalctl — это когда вы пытаетесь запустить какой-либо сервис с помощью systemd, он не запускается и systemd выдает вам такое сообщение подобного содержания: Failed to start service use journalctl -xe for details. Система сама предлагает вам какую команду надо выполнить:

sudo journalctl -xe

Как вы помните из опций, эта команда отображает последние сообщения в журнале и добавляет к ним дополнительную информацию, если она есть. Учитывая, что последнее, что мы делали — был наш сервис, то здесь будут сообщения от него и вы быстро сможете понять почему он не запускается.

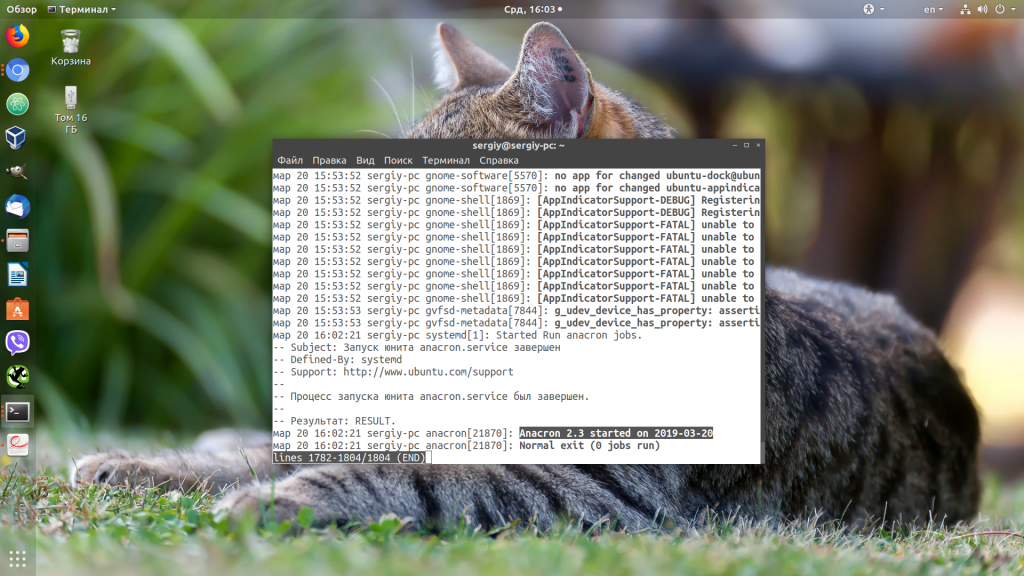

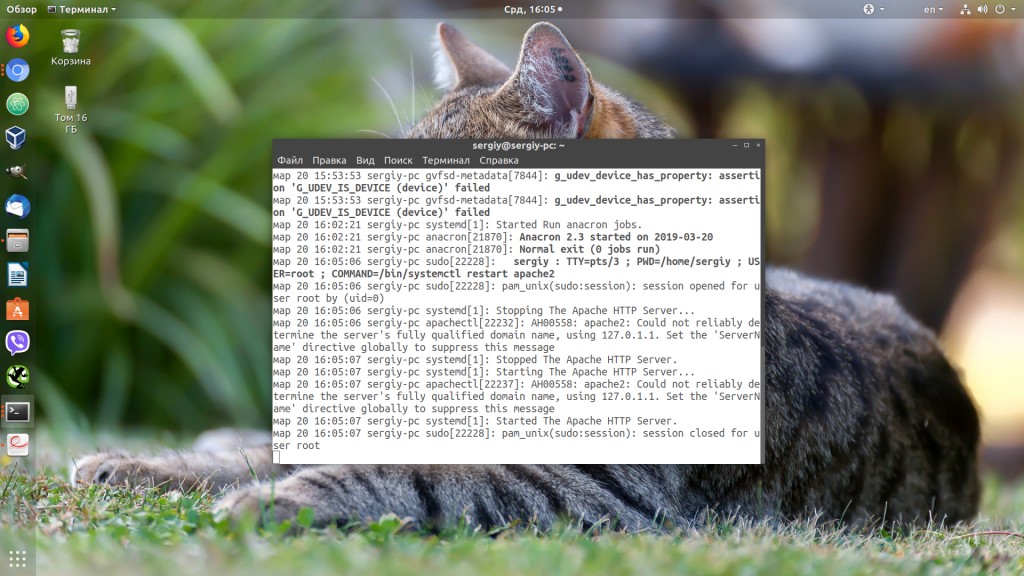

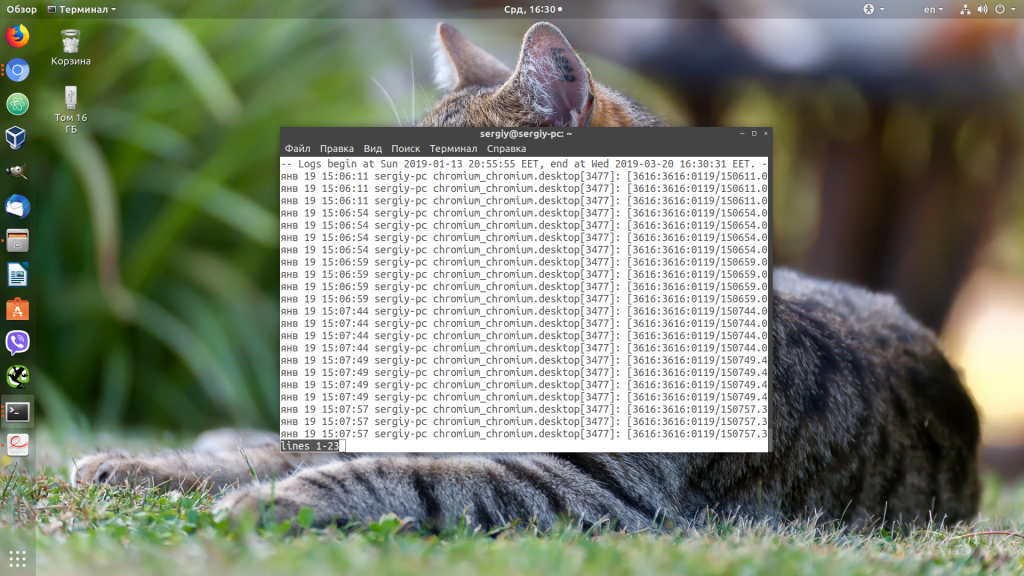

Чтобы отфильтровать сообщения только от определенного сервиса можно использовать опцию -u. Например:

sudo journalctl -eu apache2.service

2. Просмотр логов в режиме tail

С помощью опции -f можно указать утилите, что необходимо выводить новые сообщения в реальном времени:

sudo journalctl -f

В этом режиме less не поддерживается, поэтому для выхода нажмите сочетание клавиш Ctrl+C.

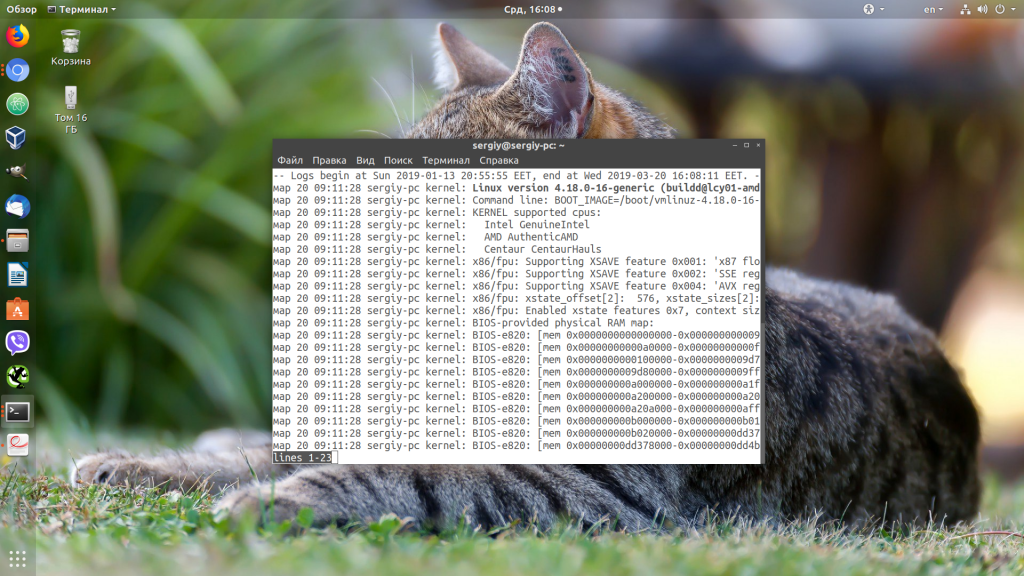

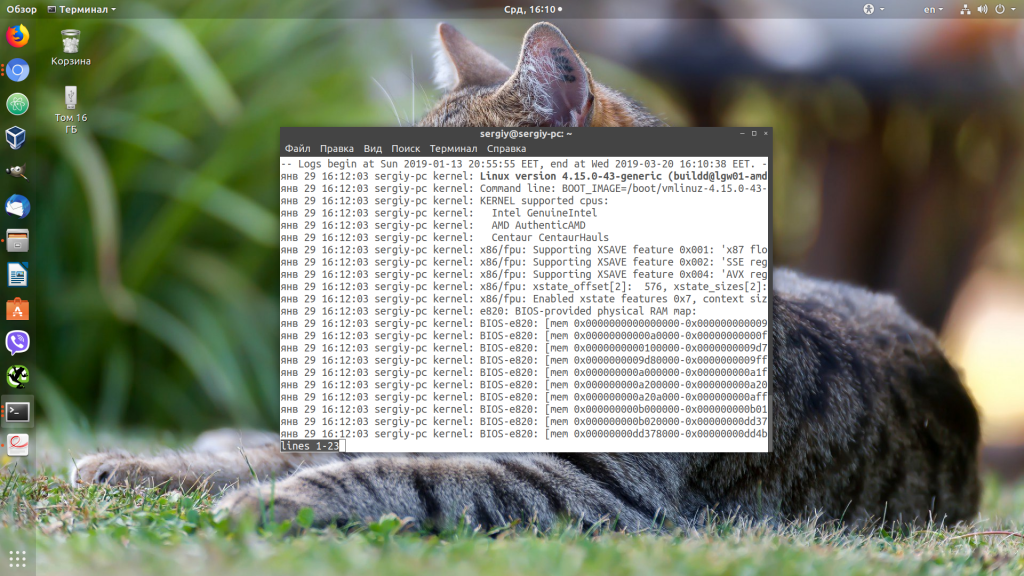

3. Просмотр логов загрузки

В логе journalctl содержатся все логи, в том числе и логи загрузки. Для того чтобы открыть лог последней загрузки используйте опцию -b:

sudo journalctl -b

Посмотреть список всех сохраненных загрузок можно командой:

sudo journalctl -list-boots

Теперь, чтобы посмотреть сообщения для нужной загрузки используйте её идентификатор:

sudo journalctl -b 37d5c906c9c6404682f029b2c34ec9dc

4. Фильтрация по дате

С помощью опции —since вы можете указать дату и время, начиная с которой нужно отображать логи:

sudo journalctl --since "2019-01-20 15:10:10"

Опция —until помогает указать по какую дату вы хотите получить информацию:

sudo journalctl -e --until "2019-01-20 15:05:50"

Или сразу скомбинируем две эти опции чтобы получить логи за нужный период:

sudo journalctl --since "2019-01-20 15:10:10" --until "2019-01-20 15:05:50"

Кроме даты в формате YYYY-MM-DD в этих опциях можно использовать такие слова, как yesterday, today, и tomorrow. Также допустимы конструкции 1 day ago (один день назад) или 3 hours ago (три часа назад). Ещё можно использовать знаки + и -. Например -1h30min будет означать полтора часа назад.

5. Журнал ядра

Если вы хотите посмотреть только сообщения ядра используйте опцию -k:

sudo journalctl -ek

6. Настройка формата вывода

По умолчанию journalctl выводит информацию с помощью утилиты less, в которой вы можете её удобно листать и просматривать. Но формат вывода можно изменить:

- short — используется по умолчанию;

- verbose — также, как и short, только выводится намного больше информации;

- json — вывод в формате json, одна строка лога в одной строке вывода;

- json-pretty — форматированный вывод json для более удобного восприятия;

- cat — отображать только сообщения, без метаданных.

Чтобы указать нужный формат используйте опцию -o. Например:

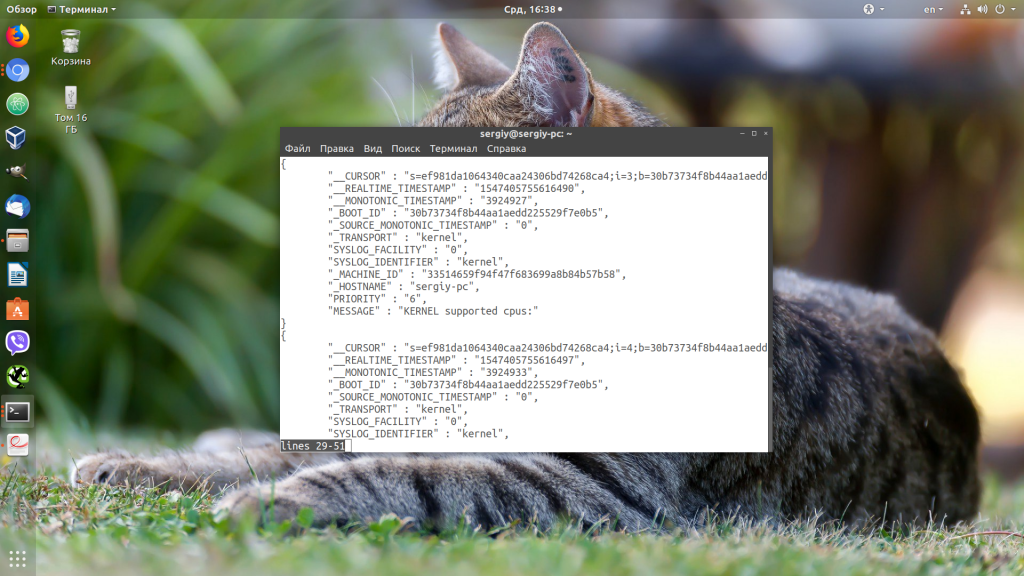

sudo journalctl -o json-pretty

Или:

sudo journalctl -eo json-pretty

7. Очистка логов

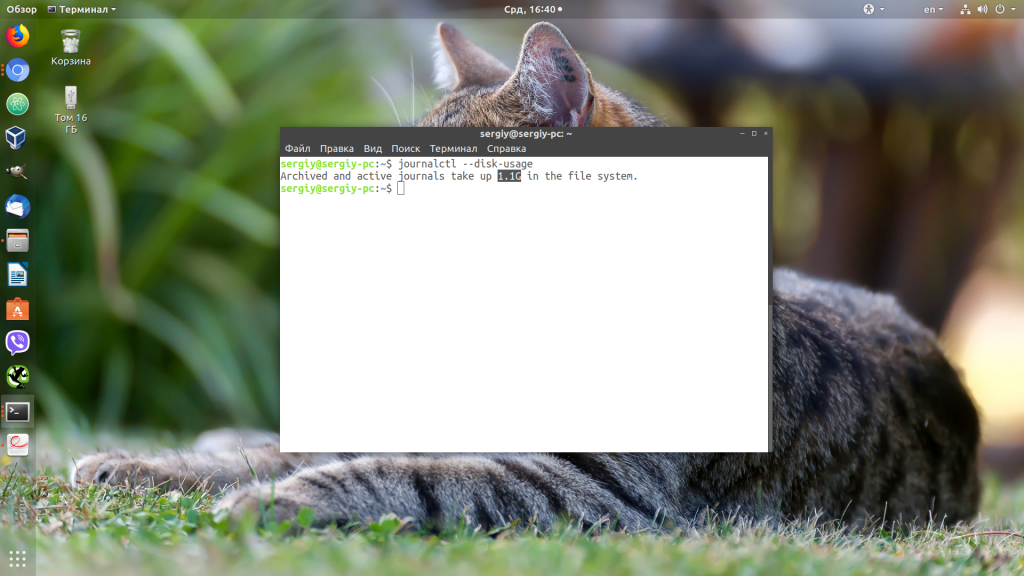

Сначала нужно посмотреть сколько ваши логи занимают на диске. Для этого используйте такую команду:

sudo journalctl --disk-usage

Чтобы уменьшить размер лога можно использовать опцию —vacuum-size. Например, если вы хотите, чтобы ваши файлы журналов занимали на диске не более 2 Гб, выполните команду:

sudo journalctl --vacuum-size=2G

Теперь старые логи будут удалены, пока общий объем хранилища не будет составлять 2 гигабайта. Также можно удалять логи по времени. Для этого используется опция —vacuum-time. Например, оставим только логи за последний год:

journalctl --vacuum-time=1years

Выводы

В этой статье мы разобрали как пользоваться journalctl в Linux. Наличие этой утилиты в системе не означает, что теперь вы не можете пользоваться обычными файлами логов. Большинство сервисов как и раньше пишут свои основные логи в файлы, а в лог journalctl пишутся сообщения при старте сервисов, а также различные системные сообщения.

Обнаружили ошибку в тексте? Сообщите мне об этом. Выделите текст с ошибкой и нажмите Ctrl+Enter.

Статья распространяется под лицензией Creative Commons ShareAlike 4.0 при копировании материала ссылка на источник обязательна .

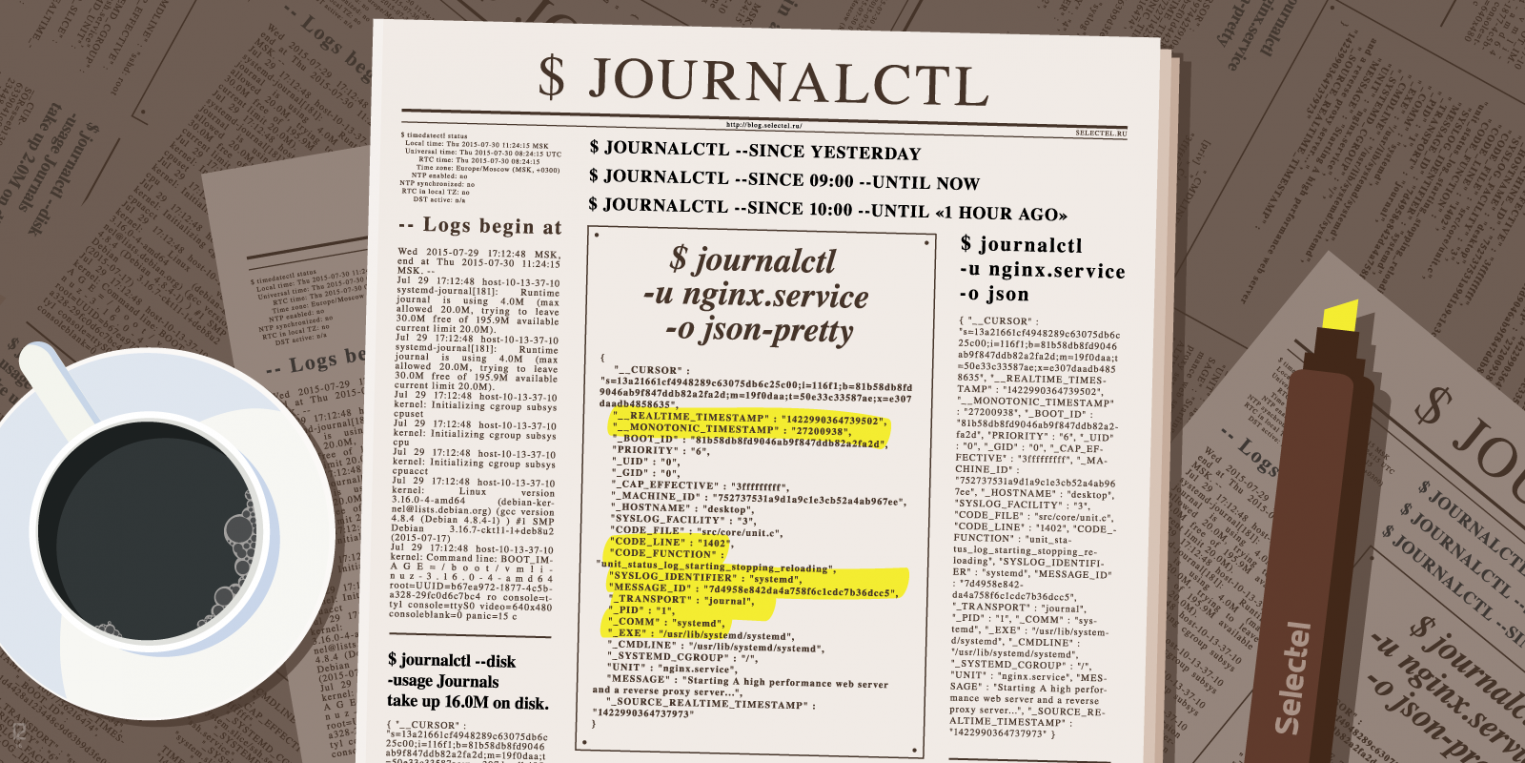

Демон инициализации systemd де-факто уже стал стандартом в современных Linux-системах. На него перешли многие многие популярные дистрибутивы: Debian, RHEL/CentOS, Ubuntu (начиная с версии 15.04). В systemd используется принципиально иной (по сравнению с традиционным инструментом syslog) подход к логгированию.

В его основе лежит централизация: cпециализированный компонент journal cобирает все системные сообщения (сообщения ядра, различных служб и приложений). Все логи сохраняются в бинарных файлах, что позволяет избежать сложностей с использованием парсеров для разных видов логов. При необходимости логи можно без проблем переконвертировать в другие форматы (более подробно об этом будет рассказано ниже).

Journal может работать как совместно с syslog, так и полностью заменить его.

Для просмотра логов используется утилита journalctl. Об особенностях и тонкостях работы с ней мы расскажем в этой статье.

Демон инициализации systemd де-факто уже стал стандартом в современных Linux-системах. На него перешли многие популярные дистрибутивы: Debian, RHEL/CentOS, Ubuntu (начиная с версии 15.04). В systemd используется принципиально иной (по сравнению с традиционным инструментом syslog) подход к логгированию.

В его основе лежит централизация: специализированный компонент journal cобирает все системные сообщения (сообщения ядра, различных служб и приложений). При этом специально настраивать отправку логов не нужно: приложения могут просто писать в stdout и stderr, a journal сохранит эти сообщения автоматически. Работа в таком режиме возможна и с Upstart, но он сохраняет все логи в отдельный файл, тогда как systemd сохраняет их в бинарной базе, что существенно упрощает систематизацию и поиск.

Хранение логов в бинарных файлах также позволяет избежать сложностей с использованием парсеров для разных видов логов. При необходимости логи можно без проблем переконвертировать в другие форматы (более подробно об этом будет рассказано ниже).

Journal может работать как совместно с syslog, так и полностью заменить его.

Для просмотра логов используется утилита journalctl. Об особенностях и тонкостях работы с ней мы расскажем в этой статье.

Установка времени

Одним из существенных недостатков syslog является сохранение записей без учёта часового пояса. В journal этот недостаток устранён: для логгируемых событий можно указывать как местное время, так и универсальное координированное время (UTC). Установка времени осуществляется с помощью утилиты timedatectl.

Просмотреть список часовых поясов можно при помощи команды:

$ timedatectl list-timezones

Установка нужного часового пояса осуществляется так:

$ timedatectl set-timezone <часовой пояс>

По завершении установки будет нелишним убедиться в том, что всё сделано правильно:

$ timedatectl status

Local time: Thu 2015-07-30 11:24:15 MSK

Universal time: Thu 2015-07-30 08:24:15 UTC

RTC time: Thu 2015-07-30 08:24:15

Time zone: Europe/Moscow (MSK, +0300)

NTP enabled: no

NTP synchronized: no

RTC in local TZ: no

DST active: n/a

В самой первой строке (Local time) должны быть показаны точное текущее время и дата.

Journalctl: просмотр логов

Для просмотра логов используется утилита journalctl.

Если ввести команду journalсtl без каких-либо аргументов, на консоль будет выведен огромный список:

-- Logs begin at Wed 2015-07-29 17:12:48 MSK, end at Thu 2015-07-30 11:24:15 MSK. --

Jul 29 17:12:48 host-10-13-37-10 systemd-journal[181]: Runtime journal is using 4.0M (max allowed 20.0M, trying to leave 30.0M free of 195.9M available → current limit 20.0M).

Jul 29 17:12:48 host-10-13-37-10 systemd-journal[181]: Runtime journal is using 4.0M (max allowed 20.0M, trying to leave 30.0M free of 195.9M available → current limit 20.0M).

Jul 29 17:12:48 host-10-13-37-10 kernel: Initializing cgroup subsys cpuset

Jul 29 17:12:48 host-10-13-37-10 kernel: Initializing cgroup subsys cpu

Jul 29 17:12:48 host-10-13-37-10 kernel: Initializing cgroup subsys cpuacct

Jul 29 17:12:48 host-10-13-37-10 kernel: Linux version 3.16.0-4-amd64 (debian-kernel@lists.debian.org) (gcc version 4.8.4 (Debian 4.8.4-1) ) #1 SMP Debian 3.16.7-ckt11-1+deb8u2 (2015-07-17)

Jul 29 17:12:48 host-10-13-37-10 kernel: Command line: BOOT_IMAGE=/boot/vmlinuz-3.16.0-4-amd64 root=UUID=b67ea972-1877-4c5b-a328-29fc0d6c7bc4 ro console=tty1 console=ttyS0 video=640x480 consoleblank=0 panic=15 c

Здесь мы привели лишь небольшой его фрагмент; на самом деле он включает гигантское количество записей.

Фильтрация логов

У утилиты journalctl есть опции, с помощью которых можно осуществлять фильтрацию логов и быстро извлекать из них нужную информацию.

Просмотр логов с момента текущей загрузки

С помощью опции -b можно просмотреть все логи, собранные с момента последней загрузки системы:

$ journalctl -b

Просмотр логов предыдущих сессий

С помощью journalctl можно просматривать информацию о предыдущих сессиях работы в системе — в некоторых случаях это бывает полезным.

Следует, однако, учитывать, что сохранение информации о предыдущих сессиях поддерживается по умолчанию не во всех дистрибутивах Linux. Иногда его требуется активировать

Для этого нужно открыть конфигурационный файл journald.conf, найти в нём раздел [Journal] и изменить значение параметра storage на persistent:

$ sudo nano /etc/systemd/journald.conf

...

[Journal]

Storage=persistent

Просмотреть список предыдущих загрузок можно с помощью команды:

$ journalctl --list-boots

0 9346310348bc4edea250555dc046b30c Thu 2015-07-30 12:39:49 MSK—Thu 2015-07-30 12:39:59 MSK

Её вывод состоит из четырёх колонок. В первой из них указывается порядковый номер загрузки, во второй — её ID, в третьей — дата и время. Чтобы просмотреть лог для конкретной загрузки, можно использовать идентификаторы как из первой, так и из второй колонки:

$ journalctl -b 0

или

$ journalctl -b 9346310348bc4edea250555dc046b30c

Фильтрация по дате и времени

В journalctl имеется также возможность просмотра логов за определённые периоды времени. Для этого используются опции —since и —until. Предположим, нам нужно просмотреть логи начиная с 17 часов 15 минут 20 июля 2015 года. Для этого потребуется будет выполнить команду:

$ journalctl --since "2015-07-20 17:15:00"

Если с опцией since не будет указано никакой даты, на консоль будут выведены логи начиная с текущей даты. Если дата указана, но при этом не указано время, будет применено значений времени по умолчанию — «00:00:00». Секунды также указывать не обязательно (в этом случае применяется значение по умолчанию — 00).

Можно воспользоваться и вот такими человекопонятными конструкциями:

$ journalctl ---since yesterday

$ journalctl --since 09:00 --until now

$ journalctl --since 10:00 --until "1 hour ago"

Фильтрация по приложениям и службам

Для просмотра логов конкретного приложения или службы используется опция -u, например:

$ journalctl -u nginx.service

Приведённая команда выведет на консоль логи веб-сервера nginx.

Нередко возникает необходимость просмотреть логи какой-либо службы за определённый период времени. Это можно сделать при помощи команды вида:

$ journalctl -u nginx.service --since yesterday

C опцией -u также используется фильтрация по дате и времени, например:

$ journalctl -u nginx.service -u php-fpm.service —since today

Благодаря этому можно отслеживать взаимодействие различных служб и получать информацию, которую нельзя было бы получить при отслеживании соответствующих процессов по отдельности.

Фильтрация по процессам, пользователям и группам

Просмотреть логи для какого-либо процесса можно, указав в команде journalctl его идентификационный номер (PID), например:

$ journalctl _PID=381

Для просмотра логов процессов, запущенных от имени определённого пользователя или группы, используются фильтры _UID и _GID соответственно. Предположим, у нас имеется веб-сервер, запущенный от имени пользователя www-data. Определим сначала ID этого пользователя:

$id -u www-data

33

Теперь можно просмотреть логи всех процессов, запущенных от имени этого пользователя:

$ journalctl _UID=33

Вывести на консоль список пользователей, о которых имеются записи в логах, можно так:

$ journalctl -F _UID

Для просмотра аналогичного списка пользовательских групп используется команда:

$ journalctl -F _GUID

С командной journalctl можно использовать и другие фильтры. Просмотреть список всех доступных фильтров можно, выполнив команду

$ man systemd.journal-fields

Фильтрация по пути

Просмотреть логи для какого-либо процесса также можно, указав путь к нему, например:

$ journalctl /usr/bin/docker

Иногда таким способом можно получить более подробную информацию (например, просмотреть записи для всех дочерних процессов).

Просмотр сообщений ядра

Для просмотра сообщений ядра используется опция -k или −−dmesg:

$ journalctl -k

Приведённая команда покажет все сообщения ядра для текущей загрузки. Чтобы просмотреть сообщения ядра для предыдущих сессий, нужно воспользоваться опцией -b и указать один из идентификаторов сессии (порядковый номер в списке или ID):

$ journalctl -k -b -2

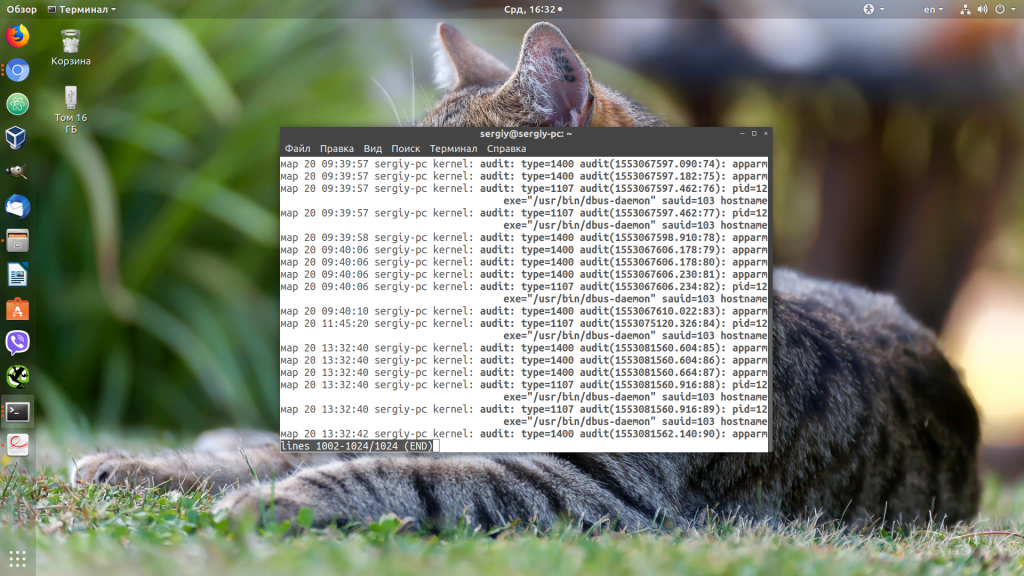

Фильтрация сообщений по уровню ошибки

Во время диагностики и исправления неполадок в системе нередко требуется просмотреть логи и выяснить, есть ли в них сообщения о критических ошибках. Специально для этого в journalctl предусмотрена возможность фильтрации по уровню ошибки. Просмотреть сообщения обо всех ошибках, имевших место в системе, можно с помощью опции -p:

$ journalctl -p err -b

Приведённая команда покажет все сообщения об ошибках, имевших место в системе.

Эти сообщения можно фильтровать по уровню. В journal используется такая же классификация уровней ошибок, как и в syslog:

- 0 — EMERG (система неработоспособна);

- 1 — ALERT (требуется немедленное вмешательство);

- 2 — CRIT (критическое состояние);

- 3 — ERR (ошибка);

- 4 — WARNING (предупреждение);

- 5 — NOTICE (всё нормально, но следует обратить внимание);

- 6 — INFO (информационное сообщение);

- 7 —DEBUG (отложенная печать).

Коды уровней ошибок указываются после опции -p.

Запись логов в стандартный вывод

По умолчанию journalctl использует для вывода сообщений логов внешнюю утилиту less. В этом случае к ним невозможно применять стандартные утилиты для обработки текстовых данных (например, grep). Эта проблема легко решается: достаточно воспользоваться опцией −−no-pager, и все сообщения будут записываться в стандартный вывод:

$ journalctl --no-pager

После этого их можно будет передать другим утилитам для дальнейшей обработки или сохранить в текстовом файле.

Выбор формата вывода

C помощью опции -o можно преобразовывать данные логов в различные форматы, что облегчает их парсинг и дальнейшую обработку, например:

$ journalctl -u nginx.service -o json

{ "__CURSOR" : "s=13a21661cf4948289c63075db6c25c00;i=116f1;b=81b58db8fd9046ab9f847ddb82a2fa2d;m=19f0daa;t=50e33c33587ae;x=e307daadb4858635", "__REALTIME_TIMESTAMP" : "1422990364739502", "__MONOTONIC_TIMESTAMP" : "27200938", "_BOOT_ID" : "81b58db8fd9046ab9f847ddb82a2fa2d", "PRIORITY" : "6", "_UID" : "0", "_GID" : "0", "_CAP_EFFECTIVE" : "3fffffffff", "_MACHINE_ID" : "752737531a9d1a9c1e3cb52a4ab967ee", "_HOSTNAME" : "desktop", "SYSLOG_FACILITY" : "3", "CODE_FILE" : "src/core/unit.c", "CODE_LINE" : "1402", "CODE_FUNCTION" : "unit_status_log_starting_stopping_reloading", "SYSLOG_IDENTIFIER" : "systemd", "MESSAGE_ID" : "7d4958e842da4a758f6c1cdc7b36dcc5", "_TRANSPORT" : "journal", "_PID" : "1", "_COMM" : "systemd", "_EXE" : "/usr/lib/systemd/systemd", "_CMDLINE" : "/usr/lib/systemd/systemd", "_SYSTEMD_CGROUP" : "/", "UNIT" : "nginx.service", "MESSAGE" : "Starting A high performance web server and a reverse proxy server...", "_SOURCE_REALTIME_TIMESTAMP" : "1422990364737973" }

Объект json можно представить в более структурированном и человекочитаемом виде, указав формат json-pretty или json-sse:

$ journalctl -u nginx.service -o json-pretty

{

"__CURSOR" : "s=13a21661cf4948289c63075db6c25c00;i=116f1;b=81b58db8fd9046ab9f847ddb82a2fa2d;m=19f0daa;t=50e33c33587ae;x=e307daadb4858635",

"__REALTIME_TIMESTAMP" : "1422990364739502",

"__MONOTONIC_TIMESTAMP" : "27200938",

"_BOOT_ID" : "81b58db8fd9046ab9f847ddb82a2fa2d",

"PRIORITY" : "6",

"_UID" : "0",

"_GID" : "0",

"_CAP_EFFECTIVE" : "3fffffffff",

"_MACHINE_ID" : "752737531a9d1a9c1e3cb52a4ab967ee",

"_HOSTNAME" : "desktop",

"SYSLOG_FACILITY" : "3",

"CODE_FILE" : "src/core/unit.c",

"CODE_LINE" : "1402",

"CODE_FUNCTION" : "unit_status_log_starting_stopping_reloading",

"SYSLOG_IDENTIFIER" : "systemd",

"MESSAGE_ID" : "7d4958e842da4a758f6c1cdc7b36dcc5",

"_TRANSPORT" : "journal",

"_PID" : "1",

"_COMM" : "systemd",

"_EXE" : "/usr/lib/systemd/systemd",

"_CMDLINE" : "/usr/lib/systemd/systemd",

"_SYSTEMD_CGROUP" : "/",

"UNIT" : "nginx.service",

"MESSAGE" : "Starting A high performance web server and a reverse proxy server...",

"_SOURCE_REALTIME_TIMESTAMP" : "1422990364737973"

}

Помимо JSON данные логов могут быть преобразованы в следующие форматы:

- cat — только сообщения из логов без служебных полей;

- export — бинарный формат, подходит для экспорта или резервного копирования логов;

- short — формат вывода syslog;

- short-iso — формат вывода syslog с метками времени в формате ISO 8601;

- short-monotonic — формат вывода syslog c метками монотонного времени (monotonic timestamp);

- short-precise — формат вывода syslog с метками точного времени (время событий указывается с точностью до микросекунд);

- verbose — максимально подробный формат представления данных (включает даже те поля, которые в других форматах не отображаются).

Просмотр информации о недавних событиях

Опция -n используется для просмотра информации о недавних событиях в системе:

$ journalctl -n

По умолчанию на консоль выводится информация о последних 10 событиях. С опцией -n можно указать необходимое число событий:

$ journalctl -n 20

Просмотр логов в режиме реального времени

Сообщения из логов можно просматривать не только в виде сохранённых файлов, но и в режиме реального времени. Для этого используется опция -f:

$ journalctl -f

Управление логгированием

Определение текущего объёма логов

Со временем объём логов растёт, и они занимают всё больше места на жёстком диске. Узнать объём имеющихся на текущий момент логов можно с помощью команды:

$ journalctl --disk-usage

Journals take up 16.0M on disk.

Ротация логов

Настройка ротации логов осуществляется с помощью опций −−vacuum-size и −−vacuum-time.

Первая из них устанавливает предельно допустимый размер для хранимых на диске логов (в нашем примере — 1 ГБ):

$ sudo journalctl --vacuum-size=1G

Как только объём логов превысит указанную цифру, лишние файлы будут автоматические удалены.

Аналогичным образом работает опция −−vacuum-time. Она устанавливает для логов срок хранения, по истечении которого они будут автоматически удалены:

$ sudo journalctl --vacuum-time=1years

Настройка ротации логов в конфигурационном файле

Настройки ротации логов можно также прописать в конфигурационном файле /еtc/systemd/journald.conf, который включает в числе прочих следующие параметры:

- SystemMaxUse= максимальный объём, который логи могут занимать на диске;

- SystemKeepFree= объём свободного места, которое должно оставаться на диске после сохранения логов;

- SystemMaxFileSize= объём файла лога, по достижении которого он должен быть удален с диска;

- RuntimeMaxUse= максимальный объём, который логи могут занимать в файловой системе /run;

- RuntimeKeepFree= объём свободного места, которое должно оставаться в файловой системе /run после сохранения логов;

- RuntimeMaxFileSize= объём файла лога, по достижении которого он должен быть удален из файловой системы /run.

Централизованное хранение логов

Одной из самых распространённых задач в работе системного администратора является настройка сбора логов с нескольких машин с последующим помещением в централизованное хранилище.

В systemd предусмотрены специальные компоненты для решения этой задачи: systemd-journal-remote, systemd-journal-upload и systemd-journal-gatewayd.

С помощью команды systemd-journal-remote можно принимать логи с удалённых хостов и сохранять их (на каждом их этих хостов должен быть запущен демон systemd-journal-gatewayd), например:

$ systemd-journal-remote −−url https://some.host:19531/

В результате выполнения приведённой команды логи с хоста https://some.host/ будут сохранены в директории var/log/journal/some.host/remote-some~host.journal .

С помощью команды systemd-journal-remote можно также складывать имеющиеся на локальной машине логи в отдельную директорию, например:

$ journalctl -o export | systemd-journal-remote -o /tmp/dir -

Команда systemd-journal-upload используется для загрузки логов с локальной машины в удалённое хранилище:

$ systemd-journal-upload --url https://some.host:19531/

Как видно из приведённых примеров, «родные» утилиты systemd для поддержки централизованного логгирования просты и удобны в работе. Но они, к сожалению, пока что включены далеко не во все дистрибутивы, а только в Fedora и ArchLinux.

Пользователи других дистрибутивов пока что приходится передавать логи в syslog или rsyslog, которые затем пересылают их по сети. Ещё одно решение проблемы централизованного логгирования было предложено разработчиками утилиты journal2gelf, включённой в официальный репозиторий systemd: вывод journalсtl в формате JSON конвертируется в формат GELF, а затем передаётся приложению для сбора и анализа логов Graylog. Решение не очень удобное, но ничего лучше в текущей ситуации придумать нельзя. Остаётся только ждать, когда «родные» компоненты будут добавлены во все дистрибутивы.

Заключение

Как видно из проделанного рассмотрения, systemd journal представляет собой гибкий и удобный инструмент для сбора системных данных и данных приложений. Высокого уровня гибкости и удобства удалось добиться, во-первых, благодаря централизованному подходу к логгированию, а во-вторых — благодаря автоматической записи в логи подробных метаданных. С помощью journalctl можно просматривать логи, получая необходимую информацию для анализа работы и отладки различных системных компонентов.

Если у вас есть вопросы и дополнения — добро пожаловать в комментарии. Разговор о systemd и его компонентах будет продолжен в следующих публикациях.

The systemd daemon uses a centralized logging system called a journal, which

is managed by the journald daemon. This daemon collects all log entries

generated by the Linux kernel or any other systemd unit service regardless of

their origin and stores them in a format that is easy to access and manipulate.

The journalctl utility is provided for querying and filtering the data held

within the journal as written by the journald service,

While diagnosing or troubleshooting an issue with the server or one of our

services, the first place to look is the log entries in the journal. Due to its

centralized nature, the journal could potentially contain thousands of log

entries that may not be relevant to our current problem. Therefore, it’s

necessary to filter out what we don’t need to quickly find the relevant

information that will help us solve the problem, and that’s what this tutorial

is all about.

🔭 Want to centralize and monitor your Linux logs?

Head over to Logtail and start ingesting your logs in 5 minutes.

Prerequisites

Before you proceed with this tutorial, you will need the following:

- A Linux server that includes a non-root user with

sudoaccess. We tested all

the commands presented in this guide on an Ubuntu 20.04 server. - A basic understanding of how logging works in

Linux.

Step 1 — Permitting a user to view the system logs

By default, a user can only see log entries from systemd services under the

user’s control. If you run the journalctl command without any arguments, you

may see the following message at the top of the output:

Hint: You are currently not seeing messages from other users and the system.

Users in groups 'adm', 'systemd-journal' can see all messages.

Pass -q to turn off this notice.

. . .

This informs you that the output produced by the utility does not include

entries created by system services and those under other users’ control. The way

to ensure that you can view all log messages is by adding the user to an

existing group such as adm or systemd-journal.

Go ahead and add the current user to the systemd-journal group using the

command below:

sudo usermod -a -G systemd-journal <user>

After logging out and logging back in again, you’ll be able to to see all the

available messages, and not just the ones that pertain to the current user.

Step 2 — Querying the journal with Journalctl

In this section, we will query the systemd journal using journalctl, and

view the results in various ways. Enter the command below to see all the logs

collected by the journald daemon:

When used alone without any options, the journalctl command will output all

the journal entries on the system and pipe them through a pager (usually

less). You can also cause journalctl to print its output directly to the

standard output instead of using a pager by including the --no-pager flag.

This is useful if you want to process the data further with text processing

tools like grep, awk, or sed, or redirect the output to a file.

The first line of the output is a header that describes the time range of the

displayed logs:

-- Logs begin at Fri 2022-02-11 15:34:17 UTC, end at Wed 2022-02-16 08:57:01 UTC. --

Below the header, you will see log entries generated by various programs in the

following format and sorted from oldest to newest:

Feb 16 08:59:57 ubuntu-2gb-nbg1-1 vector[74071]: {"appname":"devankoshal","facility":"ftp","hostname":"we.com","message":"Take a breath, let it go, walk away","msgid":"ID911","procid":1211,"severity":"debug","timestamp":"2022-0>

Feb 16 08:59:58 ubuntu-2gb-nbg1-1 vector[74071]: {"appname":"Karimmove","facility":"alert","hostname":"for.de","message":"Maybe we just shouldn't use computers","msgid":"ID528","procid":3542,"severity":"debug","timestamp":"2022>

Feb 16 08:59:59 ubuntu-2gb-nbg1-1 vector[74071]: {"appname":"jesseddy","facility":"authpriv","hostname":"some.net","message":"You're not gonna believe what just happened","msgid":"ID427","procid":7885,"severity":"alert","timest>

Feb 16 09:00:00 ubuntu-2gb-nbg1-1 vector[74071]: {"appname":"benefritz","facility":"daemon","hostname":"up.us","message":"We're gonna need a bigger boat","msgid":"ID220","procid":5116,"severity":"crit","timestamp":"2022-02-16T0>

Feb 16 09:00:01 ubuntu-2gb-nbg1-1 CRON[100444]: pam_unix(cron:session): session opened for user ayo by (uid=0)

Feb 16 09:00:01 ubuntu-2gb-nbg1-1 CRON[100445]: (ayo) CMD (/usr/sbin/logrotate /home/ayo/logrotate.conf --state /home/ayo/custom-state)

Feb 16 09:00:01 ubuntu-2gb-nbg1-1 CRON[100444]: pam_unix(cron:session): session closed for user ayo

Feb 16 09:00:01 ubuntu-2gb-nbg1-1 vector[74071]: {"appname":"benefritz","facility":"uucp","hostname":"make.de","message":"You're not gonna believe what just happened","msgid":"ID783","procid":6478,"severity":"debug","timestamp">

Feb 16 09:00:02 ubuntu-2gb-nbg1-1 vector[74071]: {"appname":"meln1ks","facility":"clockd","hostname":"for.net","message":"#hugops to everyone who has to deal with this","msgid":"ID114","procid":8519,"severity":"debug","timestam>

Feb 16 09:00:03 ubuntu-2gb-nbg1-1 vector[74071]: {"appname":"shaneIxD","facility":"cron","hostname":"make.org","message":"Maybe we just shouldn't use computers","msgid":"ID196","procid":2970,"severity":"err","timestamp":"2022-0>

Each entry starts with a timestamp, the hostname of the machine, the program

that generated the log entry, and its process id. The log message itself comes

afterward.

If you want to print only the last few log entries, you can use the -n option,

which will restrict the printed entries to specified number:

journalctl -n 10 # print the last 10 entries

You can also view incoming log messages in real-time through the -f flag,

which imitates tail -f:

In later sections, we’ll look at more sophisticated ways of filtering the logs

produced by journalctl so that we can find the information we’re looking for

quickly. Let’s discuss customizing the output of the journalctl command first

though.

Step 3 — Customizing the log output format

When parsing the log entries produced by journalctl, it may be useful to

change the format to an easy to parse format like JSON. This is possible by

specifying the json format through the -o option:

journalctl -o json -n 10 --no-pager

This yields the following output:

{"_SELINUX_CONTEXT":"unconfinedn","SYSLOG_FACILITY":"3","_SYSTEMD_SLICE":"system.slice","MESSAGE":"{"appname":"shaneIxD","facility":"mail","hostname":"make.com","message":"A bug was encountered but not in Vector, which doesn't have bugs","msgid":"ID598","procid":2005,"severity":"crit","timestamp":"2022-02-16T23:29:58.696Z","version":1}","_SYSTEMD_UNIT":"vector.service","_SYSTEMD_CGROUP":"/system.slice/vector.service","_HOSTNAME":"ubuntu-2gb-nbg1-1","SYSLOG_IDENTIFIER":"vector","_COMM":"vector","_SYSTEMD_INVOCATION_ID":"5435d275748449c58c051f7c6ecc2e8c","_PID":"74071","_MACHINE_ID":"cee31bed2e414d19ab394c074b55b354","_EXE":"/usr/bin/vector","__REALTIME_TIMESTAMP":"1645054198697037","_STREAM_ID":"a5e2ba59f2d34a829098f6f9db57be9c","_BOOT_ID":"06a58ed252614238b0d09d15161688ed","__MONOTONIC_TIMESTAMP":"481325512974","_TRANSPORT":"stdout","_GID":"997","_UID":"997","PRIORITY":"6","_CAP_EFFECTIVE":"400","_CMDLINE":"/usr/bin/vector","__CURSOR":"s=d96f9da5333a4e1d8394272215ea1917;i=2d710c;b=06a58ed252614238b0d09d15161688ed;m=70113c790e;t=5d82b07264c4d;x=bb9760a144a3a0d1"}

. . .

Notice how detailed this output is compared to the default and how more

information is contained therein. You can also specify json-pretty instead of

json:

journalctl -o json-pretty -n 10 --no-pager

This makes the command output more readable at the cost of screen real-estate:

{

"_PID" : "74071",

"_SYSTEMD_INVOCATION_ID" : "5435d275748449c58c051f7c6ecc2e8c",

"_MACHINE_ID" : "cee31bed2e414d19ab394c074b55b354",

"_SELINUX_CONTEXT" : "unconfinedn",

"PRIORITY" : "6",

"__MONOTONIC_TIMESTAMP" : "481505512370",

"_HOSTNAME" : "ubuntu-2gb-nbg1-1",

"_SYSTEMD_SLICE" : "system.slice",

"SYSLOG_FACILITY" : "3",

"MESSAGE" : "{"appname":"benefritz","facility":"lpr","hostname":"we.com","message":"There's a breach in the warp core, captain","msgid":"ID448","procid":8376,"severity":"crit","timestamp":"2022-02-16T23:32:58.695Z","version":2}",

"SYSLOG_IDENTIFIER" : "vector",

"_SYSTEMD_CGROUP" : "/system.slice/vector.service",

"_UID" : "997",

"_CAP_EFFECTIVE" : "400",

"_STREAM_ID" : "a5e2ba59f2d34a829098f6f9db57be9c",

"_SYSTEMD_UNIT" : "vector.service",

"__CURSOR" : "s=d96f9da5333a4e1d8394272215ea1917;i=2d71f5;b=06a58ed252614238b0d09d15161688ed;m=701bf70bb2;t=5d82b11e0def1;x=529c820dc1c2952c",

"_GID" : "997",

"__REALTIME_TIMESTAMP" : "1645054378696433",

"_COMM" : "vector",

"_EXE" : "/usr/bin/vector",

"_TRANSPORT" : "stdout",

"_CMDLINE" : "/usr/bin/vector",

"_BOOT_ID" : "06a58ed252614238b0d09d15161688ed"

}

Here’s a few of all available formats that control the output produced by

journalctl. You can examine the

complete list here.

cat: includes the log message only.short: the default output format.json: JSON-formatted output containing all available journal fields.json-pretty: prettified JSON output for better readability.verbose: displays the full log entry with all fields.

Now that we have a handle on how to present the journalctl output in different

ways, let’s look at a few ways to narrow down the entries produced by the

utility.

Step 4 — Filtering the journal by boot session

One of the most common ways to filter the journalctl output is by only

including messages that were logged after a specific system boot. For example,

you can view all the logs collected since the most recent boot by executing

journalctl with -b flag:

The program should display an output similar to the one shown below:

-- Logs begin at Fri 2022-02-11 15:34:17 UTC, end at Wed 2022-02-16 09:24:09 UTC. --

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: Stopped target Main User Target.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: Stopped target Basic System.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: Stopped target Paths.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: Stopped target Sockets.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: Stopped target Timers.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: dbus.socket: Succeeded.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: Closed D-Bus User Message Bus Socket.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: dirmngr.socket: Succeeded.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: Closed GnuPG network certificate management daemon.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: gpg-agent-browser.socket: Succeeded.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: Closed GnuPG cryptographic agent and passphrase cache (access for web browsers).

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: gpg-agent-extra.socket: Succeeded.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: Closed GnuPG cryptographic agent and passphrase cache (restricted).

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: gpg-agent-ssh.socket: Succeeded.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: Closed GnuPG cryptographic agent (ssh-agent emulation).

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: gpg-agent.socket: Succeeded.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: Closed GnuPG cryptographic agent and passphrase cache.

Feb 11 15:34:17 ubuntu-2gb-nbg1-1 systemd[1279]: pk-debconf-helper.socket: Succeeded.

. . .

This output shows all records in chronological order as before. Before seeing

application logs, you will observe that the oldest records show very low-level

kernel information about the system boot processes.

If you want to print the logs that pertain to a boot session other than the last

one, you can list all boots that journald knows about by executing

journalctl with parameter --list-boots:

You’ll see the program’s output appear on the screen:

-3 9a8ebc63800e4b488b8b0fe90991600c Thu 2021-03-25 18:44:20 UTC—Thu 2021-03-25 18:57:41 UTC

-2 8a0a7c2d722d49f3ba3f411cf2344bb8 Thu 2021-03-25 18:58:11 UTC—Wed 2021-04-14 16:00:31 UTC

-1 0f419686d8744067acd4e7ab962a280b Wed 2021-04-14 16:01:14 UTC—Thu 2021-04-15 14:02:09 UTC

0 dbf7a43ac05f45e39be23091acf434bc Thu 2021-04-15 14:02:32 UTC—Thu 2021-04-15 18:00:31 UTC

The output shows all the available system boots with their offset number, boot

ID (an hexadecimal number), and time range. The value from the offset column can

be used as shown below:

journalctl -b 0 # same as journalctl -b

$ journalctl -b -1 # output logs from the previous boot session

You can also use the boot ID as shown below:

journalctl -b 0f419686d8744067acd4e7ab962a280b

This will show all the log entries that were collected within the boot session

from 2021-04-14 16:01:14 to 2021-04-15 14:02:09.

When dealing with servers that do not often reboot, filtering the logs by system

boot may not be helpful as the current boot session may be the only one

available. Therefore, in the next section, we’ll consider a more granular way to

restrict the log entries outputted by journalctl.

Step 5 — Showing logs within a time range

A typical way to filter system logs is by querying for those that fall before,

after, or between a given period. You can use the --since flag to specify a

lower time limit and the --until for an upper limit. Both flags accepts a

timestamp value that follows the systemd.time

specification.

The following are examples of valid arguments to --since and -until.

2021-11-23 23:02:152021-05-0412:005 hour ago, or32 min agoyesterday,today,now

Let’s go ahead and view today’s records using the command below:

journalctl --since 'today'

You’ll see the program’s output appear on the screen:

-- Logs begin at Fri 2022-02-11 15:34:17 UTC, end at Wed 2022-02-16 21:33:52 UTC. --

Feb 16 00:00:00 ubuntu-2gb-nbg1-1 vector[74071]: {"appname":"ahmadajmi","facility":"local4","hostname":"we.com","message":"#hugops to everyone who has to deal with this","msgid":"ID844","procid":113,"severity":"alert","timestam>

Feb 16 00:00:01 ubuntu-2gb-nbg1-1 systemd[1]: Starting Rotate log files...

Feb 16 00:00:01 ubuntu-2gb-nbg1-1 systemd[1]: Starting Daily man-db regeneration...

Feb 16 00:00:01 ubuntu-2gb-nbg1-1 CRON[79633]: pam_unix(cron:session): session opened for user ayo by (uid=0)

Feb 16 00:00:01 ubuntu-2gb-nbg1-1 CRON[79641]: (ayo) CMD (/usr/sbin/logrotate /home/ayo/logrotate.conf --state /home/ayo/custom-state)

Feb 16 00:00:01 ubuntu-2gb-nbg1-1 CRON[79633]: pam_unix(cron:session): session closed for user ayo

Feb 16 00:00:01 ubuntu-2gb-nbg1-1 systemd[1]: logrotate.service: Succeeded.

Feb 16 00:00:01 ubuntu-2gb-nbg1-1 systemd[1]: Finished Rotate log files.

Feb 16 00:00:01 ubuntu-2gb-nbg1-1 vector[74071]: {"appname":"meln1ks","facility":"ntp","hostname":"make.net","message":"You're not gonna believe what just happened","msgid":"ID477","procid":6062,"severity":"notice","timestamp":>

Feb 16 00:00:01 ubuntu-2gb-nbg1-1 systemd[1]: man-db.service: Succeeded.

Feb 16 00:00:01 ubuntu-2gb-nbg1-1 systemd[1]: Finished Daily man-db regeneration.

Feb 16 00:00:02 ubuntu-2gb-nbg1-1 vector[74071]: {"appname":"shaneIxD","facility":"daemon","hostname":"names.com","message":"Take a breath, let it go, walk away","msgid":"ID74","procid":1031,"severity":"notice","timestamp":"202>

The output may show a lot of records, but you’ll observe that they were all

recorded on the current day. You can also filter logs that fall on a specific

date or between specific dates:

journalctl --since '2022-02-16 21:00:00' --until '2022-02-16 22:00:00'

As you can see, journalctl provides great flexibility when it comes to

filtering records by time. However, the log entries still contain records from

several different services. If you’re only interested in a records from a

specific application, filtering by time only will still yield irrelevant

messages. In the next section, we’ll consider how to restrict the journalctl

output to entries produced by a specific systemd service.

Step 6 — Filtering journal entries by service

If you are interested only in log entries related to a specific systemd unit

service, you can pass the service name to the -u flag. For example, let’s view

the last 10 log messages produced by the sshd service using the command shown

below:

journalctl -u sshd.service -n 10

You’ll see the program’s output appear on the screen:

-- Logs begin at Fri 2022-02-11 15:34:17 UTC, end at Wed 2022-02-16 22:03:52 UTC. --

Feb 16 21:56:48 ubuntu-2gb-nbg1-1 sshd[61254]: Received disconnect from 122.194.229.45 port 19218:11: [preauth]

Feb 16 21:56:48 ubuntu-2gb-nbg1-1 sshd[61254]: Disconnected from 122.194.229.45 port 19218 [preauth]

Feb 16 21:57:39 ubuntu-2gb-nbg1-1 sshd[61258]: Invalid user test3 from 45.112.242.67 port 55536

Feb 16 21:57:39 ubuntu-2gb-nbg1-1 sshd[61258]: Received disconnect from 45.112.242.67 port 55536:11: Bye Bye [preauth]

Feb 16 21:57:39 ubuntu-2gb-nbg1-1 sshd[61258]: Disconnected from invalid user test3 45.112.242.67 port 55536 [preauth]

Feb 16 21:57:52 ubuntu-2gb-nbg1-1 sshd[61260]: Invalid user wedding from 51.140.185.84 port 51118

Feb 16 21:57:52 ubuntu-2gb-nbg1-1 sshd[61260]: Received disconnect from 51.140.185.84 port 51118:11: Bye Bye [preauth]

Feb 16 21:57:52 ubuntu-2gb-nbg1-1 sshd[61260]: Disconnected from invalid user wedding 51.140.185.84 port 51118 [preauth]

Feb 16 21:59:41 ubuntu-2gb-nbg1-1 sshd[61265]: Accepted publickey for ayo from 217.138.222.109 port 59800 ssh2: RSA SHA256:8Gdo7Q35uybWwTaGAoWrQXowqn0MEGaErerTlpR7nTM

Feb 16 21:59:41 ubuntu-2gb-nbg1-1 sshd[61265]: pam_unix(sshd:session): session opened for user ayo(uid=1000) by (uid=0)

From the output above, you can observe that only the records that pertain to

sshd are displayed. If you need to view the logs for more than one service,

you can repeat the -u flag in the command with the names of different

services.

journalctl -u rsyslog.service -u nginx.service --since today

The entries produced from both services will be merged and presented in

chronological order. You can also use the --since and --until flags to

narrow down the results further as you see fit.

Step 7 — Filtering journal entries by priority level

Each journal record has a well-defined structure that also includes message

priority. The journalctl command allows filtering records by message priority,

which are the same as the standard syslog priority levels (listed in

descending order):

{

emerg: 0,

alert: 1,

crit: 2,

error: 3,

warning: 4,

notice: 5,

info: 6,

debug: 7

}

Here’s an explanation of the levels above:

emerg: the system is unusable.alert: action must be taken immediately.crit: critical conditions.err: error conditions.warning: warning conditions.notice: normal, but significant condition.info: informational message.debug: messages that are useful for debugging.

You can specify the priority name or its corresponding number value when

filtering log records with journalctl by using the -p option:

journalctl -p err

# or

$ journalctl -p 3

The command above will display all messages prioritized at err level or above.

This means that the output will not contain messages logged at warning level

or below.

-- Logs begin at Fri 2022-02-11 15:34:17 UTC, end at Wed 2022-02-16 22:58:21 UTC. --

Feb 11 15:41:23 ubuntu-2gb-nbg1-1 sudo[909]: pam_unix(sudo:auth): auth could not identify password for [ayo]

Feb 11 15:41:23 ubuntu-2gb-nbg1-1 sudo[909]: ayo : user NOT in sudoers ; TTY=pts/0 ; PWD=/home/ayo ; USER=root ; COMMAND=/usr/bin/dnf install fish

Feb 11 15:41:34 ubuntu-2gb-nbg1-1 sudo[911]: ayo : user NOT in sudoers ; TTY=pts/0 ; PWD=/home/ayo ; USER=root ; COMMAND=/usr/bin/dnf update

Feb 11 15:44:31 ubuntu-2gb-nbg1-1 sshd[976]: fatal: Timeout before authentication for 1.15.86.71 port 41058

Feb 11 20:38:11 ubuntu-2gb-nbg1-1 sshd[3300]: error: kex_exchange_identification: Connection closed by remote host

Feb 11 20:58:23 ubuntu-2gb-nbg1-1 sshd[3348]: error: kex_exchange_identification: Connection closed by remote host

Feb 12 00:44:08 ubuntu-2gb-nbg1-1 sshd[4536]: error: kex_exchange_identification: Connection closed by remote host

Feb 12 01:22:43 ubuntu-2gb-nbg1-1 sshd[4622]: error: kex_exchange_identification: Connection closed by remote host

. . .

This feature makes it easy to remove irrelevant information when troubleshooting

a problem so that the higher priority messages can take center stage.

Step 8 — Cleaning up old journal entries

The journalctl command also provides control over how much space is used up by

the journal, and when to clean up older entries. You can use the --disk-usage

flag to discover how much is currently being used up:

You should see the following output:

Archived and active journals take up 1.8G in the file system.

If you want to shrink your journal to a certain size, you can use the

--vacuum-size option as shown below:

sudo journalctl --vacuum-size=500M # shrink journal to 500 MB.

You’ll see the program’s output appear on the screen:

Deleted archived journal /var/log/journal/cee31bed2e414d19ab394c074b55b354/system@d96f9da5333a4e1d8394272215ea1917-00000000001705f4-0005d7c8815c6001.journal (128.0M).

Deleted archived journal /var/log/journal/cee31bed2e414d19ab394c074b55b354/system@d96f9da5333a4e1d8394272215ea1917-000000000018a118-0005d7ccffbf428b.journal (128.0M).

Deleted archived journal /var/log/journal/cee31bed2e414d19ab394c074b55b354/system@d96f9da5333a4e1d8394272215ea1917-00000000001a39bc-0005d7d1621e9d0e.journal (128.0M).

Deleted archived journal /var/log/journal/cee31bed2e414d19ab394c074b55b354/system@d96f9da5333a4e1d8394272215ea1917-00000000001bd232-0005d7d5977c6dd9.journal (128.0M).

Deleted archived journal /var/log/journal/cee31bed2e414d19ab394c074b55b354/system@d96f9da5333a4e1d8394272215ea1917-00000000001d6237-0005d7d9614516c8.journal (128.0M).

Deleted archived journal /var/log/journal/cee31bed2e414d19ab394c074b55b354/system@d96f9da5333a4e1d8394272215ea1917-00000000001ef1f4-0005d7dd2e4431c9.journal (128.0M).

Deleted archived journal /var/log/journal/cee31bed2e414d19ab394c074b55b354/system@d96f9da5333a4e1d8394272215ea1917-00000000002081d7-0005d7e0f8261d1a.journal (128.0M).

Deleted archived journal /var/log/journal/cee31bed2e414d19ab394c074b55b354/system@d96f9da5333a4e1d8394272215ea1917-000000000022130a-0005d7e4c5032aa2.journal (128.0M).

Deleted archived journal /var/log/journal/cee31bed2e414d19ab394c074b55b354/system@d96f9da5333a4e1d8394272215ea1917-000000000023ac43-0005d7e9129c10c1.journal (128.0M).

Deleted archived journal /var/log/journal/cee31bed2e414d19ab394c074b55b354/system@d96f9da5333a4e1d8394272215ea1917-000000000025457d-0005d7ecc6945d7e.journal (128.0M).

Deleted archived journal /var/log/journal/cee31bed2e414d19ab394c074b55b354/system@d96f9da5333a4e1d8394272215ea1917-000000000026d5ce-0005d7f0c66f8cfe.journal (128.0M).

Vacuuming done, freed 1.3G of archived journals from /var/log/journal/cee31bed2e414d19ab394c074b55b354.

Vacuuming done, freed 0B of archived journals from /run/log/journal.

Vacuuming done, freed 0B of archived journals from /var/log/journal.

As you can see, the journal was shrunk to 500 MB after log entries totalling 1.3

GB in size were deleted from the archive. An alternative to --vacuum-size is

the --vacuum-time option which allows you to delete logs older than a certain

period of time.

For example, you can delete the entries that were created more than one month

ago through the command below:

sudo journalctl --vacuum-time=1month

You can also limit the storage space that the journal takes up by editing the

following options

in the /etc/systemd/journald.conf file:

SystemMaxUse=andRuntimeMaxUse=: the maximum amount of space that the

journal should take up in a persistent storage (/var/log/journal) and

in-memory storage (/run/log/journal) respectively.SystemKeepFree=andRuntimeKeepFree=: defines the percentage of disk space

that should be kept free for other uses.SystemMaxFileSize=andRuntimeMaxFileSize=: controls how large journal

entries should grow before being rotated.SystemMaxFiles=andRuntimeMaxFiles=: controls the maximum number of

journal files to keep.

Conclusion

In this article, you learned about the systemd journal and how to manage it

through the journalctl command. We started by discussing what the journal is

for, and then described how to view and filter its entries in various ways. To

learn more about the systemd journal and the journalctl command, consult the

official documentation

or type man journalctl in your terminal.

Thanks for reading, and happy logging!

Centralize all your logs into one place.

Analyze, correlate and filter logs with SQL.

Create actionable

dashboards.

Share and comment with built-in collaboration.

Got an article suggestion?

Let us know

Next article

How to Set Up Centralized Logging on Linux with Rsyslog

Learn how to set up a centralized logging on linux with rsyslog

→

Explore more

Learn everything you want to know about logging. Go from basics to best practices in no time.

This work is licensed under a Creative Commons Attribution-NonCommercial-ShareAlike 4.0 International License.

https://ru.opensuse.org/SDB:Systemd#systemd-journalctl:

Начиная с версии v38+ systemd имеет собственную систему регистрации событий, которая по умолчанию включена в дистрибутив openSUSE 12.2+. systemd-journalctl является неотъемлемой частью systemd и не может использоваться отдельно. Журналы данного инструмента хранятся в бинарном виде в /var/log/journal, что исключает возможность просмотра содержимого данных файлов стандартными утилитами обработки текстовых данных. При вызове инструмента без параметров покажет все содержимое журнала аналогичного классической системе лог-файлов syslog ( /var/log/messages )

Подробное описание работы с журналом, см (англ)

man systemd-journald man journalctl

Основные сведения

Ключи journalctl

- Получить актуальные ключи команды:

- Чтение всех логов:

- Логи с момента запуска системы:

- Если был крах системы, можно ввести параметр -1 и посмотреть логи с предыдущего запуска системы (-2 логи сеанса за два сеанса до текущего и т.д.) [1]:

- Показывать записи журнала с момента запуска системы с расшифровкой ошибок:

- Показать самые последние записи журнала, и продолжать печатать новые записи, при добавлении их в журнал:

Вывод лога в текстовый файл

Если вам нужно вывести лог в текстовый файл (например, чтобы сообщить разработчикам об ошибке), используйте конструкцию

'команда' > 'путь к текстовому файлу'

Пример:

journalctl -b > /home/user/debug.log

Фильтрация по дате и времени

Для фильтрации по дате и времени важны два ключа

- —since — вывод от такого-то момента времени

- —until — вывод до такого-то момента времени

в качестве значений для этих ключей могут использоваться:

— Формат YYYY-MM-DD HH:MM:SS

journalctl --since "2017-05-05 00:01" --until "2017-05-06 01:40"

— Слова «yesterday», «today», «tomorrow», «now»:

journalctl --since "yesterday" --until "2017-05-06 01:40"

— Удобочитаемые выражения вида:

journalctl --since "10 hours ago" journalctl --since "1 minute ago" journalctl --since "50 minute ago" --until "5 minute ago"

Примеры

- Показать все сообщения за последние 20 минут:

journalctl --since "20 min ago"

- Просмотреть все сообщения начиная с 20 июля 2015 года 17:15:

journalctl --since "2015-07-20 17:15:00"

- Просмотреть все сообщения начиная со вчерашнего дня:

journalctl --since "yesterday"

- Просмотреть все сообщения с 9:00 до настоящего времени:

journalctl --since "09:00" --until "now"

- Просмотреть все сообщения с 9:00 до прошлого часа:

journalctl --since "10:00" --until "1 hour ago"

Фильтрация по другим параметрам

- Показывать в реальном времени все записи, независимо от их размера и кодировки:

- Просмотр сообщений ядра [1]:

- Все сообщение конкретной утилиты, например, systemd:

journalctl /usr/lib/systemd/systemd

- Все сообщения конкретного процесса:

- Все сообщения конкретного приложения или службы:

- Все сообщения процессов, запущенных от имени конкретного пользователя:

Журнал

- Журнал хранится в двоичном формате, поэтому в окружении, где не установлен systemd, его логи можно посмотреть с помощью команды strings:

strings /mnt/arch/var/log/journal/af4967d77fba44c6b093d0e9862f6ddd/system.journal | grep -i сообщение

- Если же имеется файл журнала, например, с другого компьютера и systemd установлен (должно быть достаточно пакета journalctl из Sisyphus), то посмотреть его содержимое проще:

из директории

journalctl -D /mnt/arch/var/log/journal/af4967d77fba44c6b093d0e9862f6ddd

из файла

journalctl --file /mnt/arch/var/log/journal/af4967d77fba44c6b093d0e9862f6ddd/system.journal

Недавние события

- Просмотр информации о недавних событиях

- По умолчанию на консоль выводится информация о последних 10 событиях. С опцией -n можно указать необходимое число событий:

Анализ этапа загрузки

Для анализа этапа инициализации системы используется утилита systemd-analyze. Для установки делаем от root:

apt-get install systemd-analyze

Выявляем самые медленные процессы (от пользователя):

Выводим график загрузки процессов в векторный рисунок:

systemd-analyze plot > file.svg

Основные настройки

Файл настройки находится в /etc/systemd/journald.conf и состоит из следующих секций:

- Storage= Указывает, где хранить журнал. Доступны следующие параметры:

- volatile Журнал хранится в оперативной памяти, т.е. в каталоге /run/log/journal.

- persistent Данные хранятся на диске, т.е. в каталоге /var/log/journal

- auto используется по-умолчанию

- none Журнал не ведётся

- Compress= Принимает значения «yes» или «no». Если включена (по-умолчанию) сообщения перед записью в журнал, будут сжиматься.

- Seal= Принимает значения «yes» или «no». Если включена (по-умолчанию) будет включена защита Forward Secure Sealing (FSS), которая позволяет накладывать криптографические отпечатки на журнал системных логов.

- SplitMode= Определяет доступ к журналу пользователям. Доступны следующие параметры:

- uid Все пользователи получают доступ к чтению системного журнала. Используется по-умочанию.

- login Каждый пользователь может читать только сообщения, относящиеся к его сеансу.

- none Пользователи не имеют доступа к системному журналу.

- SyncIntervalSec= Таймаут, после которого происходит синхронизация и запись журнала на диск. Относится только к уровням ERR, WARNING, NOTICE, INFO, DEBUG. Сообщения уровня CRIT, ALERT, EMERG записываются сразу на диск.

- RateLimitInterval= и RateLimitBurst= Настройки ограничения скорости генерации сообщений для каждой службы. Если в интервале времени, определяемого RateLimitInterval=, больше сообщений, чем указано в RateLimitBurst= регистрируются службой, все дальнейшие сообщения в интервале отбрасываются, пока интервал не закончится.При этом генерируется сообщение о количестве отброшенных сообщений. По умолчанию 1000 сообщений за 30 секунд. Единицы измерения: «s», «min», «h», «ms», «us». Чтобы выключить ограничение скорости, установите значения в 0.

- MaxRetentionSec= Максимальное время хранения записей журнала. Единицы измерения: year, month, week, day, h или m

- MaxFileSec= Максимальное время хранения записей в одном файле журнала, после которого он переводится в следующий.

- ForwardToSyslog=, ForwardToKMsg=, ForwardToConsole=, ForwardToWall= Определяют куда направлять сообщения: в традиционный системный журнал Syslog, в буфер журнала ядра (kmsg), на системную консоль, или на стену, чтобы было видно всем зарегистрированным пользователям. Эти опции принимают логические аргументы. Если переадресация на Syslog включен, но Syslog демон не работает, соответствующий параметр не имеет никакого эффекта. По умолчанию, только стена включена. Эти параметры могут быть переопределены во время загрузки с параметрами командной строки ядра systemd.journald.forward_to_syslog =, systemd.journald.forward_to_kmsg =, systemd.journald.forward_to_console = и systemd.journald.forward_to_wall =. При пересылке в консоль, должен быть установлен TTYPath =, как будет описано ниже.

- TTYPath= Назначает консоль TTY, для вывода сообщений, если установлен параметр ForwardToConsole=yes. По-умолчанию, используется /dev/console. Для того, чтобы вывести на 12 консоль, устанавливаем TTYPath=/dev/tty12. Для того, чтобы вывести на последовательный порт, устанавливаем TTYPath=/dev/ttySX, где X номер com-порта.

- MaxLevelStore=, MaxLevelSyslog=, MaxLevelKMsg=, MaxLevelConsole=, MaxLevelWall= Определяет максимальный уровень сообщений который сохраняется в журнал, выводится на традиционный системный журнал Syslog, буфер журнала ядра (kmsg), консоль или стену. Значения: emerg, alert, crit, err, warning, notice, info, debug или цифры от 0 до 7 (соответствуют уровням).

Управление логированием

- Определение текущего объёма логов

Со временем объём логов растёт, и они занимают всё больше места на жёстком диске. Узнать объём имеющихся на текущий момент логов можно с помощью команды:

- Ротация логов

Настройка ротации логов осуществляется с помощью опций −−vacuum-size и −−vacuum-time.

Первая из них устанавливает предельно допустимый размер для хранимых на диске логов (в нашем примере — 1 ГБ):

journalctl --vacuum-size=1G

Как только объём логов превысит указанную цифру, лишние файлы будут автоматические удалены.

Аналогичным образом работает опция −−vacuum-time. Она устанавливает для логов срок хранения, по истечении которого они будут автоматически удалены:

journalctl --vacuum-time=1years

- Настройка ротации в конфигурационном файле. Настройки ротации логов можно также прописать в конфигурационном файле /еtc/systemd/journald.conf, который включает в числе прочих следующие параметры:

- SystemMaxUse= — максимальный объём, который логи могут занимать на диске;

- SystemKeepFree= — объём свободного места, которое должно оставаться на диске после сохранения логов;

- SystemMaxFileSize= — объём файла лога, по достижении которого он должен быть удален с диска;

- RuntimeMaxUse= — максимальный объём, который логи могут занимать в файловой системе /run;

- RuntimeKeepFree= — объём свободного места, которое должно оставаться в файловой системе /run после сохранения логов;

- RuntimeMaxFileSize= — объём файла лога, по достижении которого он должен быть удален из файловой системы /run.

Единицы измерения: K, M, G, T, P, E.

Возврат syslog

Допускается либо параллельное ведение журналов в syslog, либо полное переключение на него. За это отвечают параметры Storage и ForwardToSyslog в /etc/systemd/journald.conf:

[Journal] Storage=none ForwardToSyslog=yes

После этого надо установить logrotate и выбрать один из вариантов syslog.

При этом следует иметь ввиду это: Compatibility with classic syslog implementations is provided, via a socket /run/systemd/journal/syslog, to which all messages are forwarded, regardless whether they came in via /dev/log, the journal native protocol or any other source. To make your syslog implementaiton work with this make sure that it binds to that socket instead of /dev/log which is now systemd-journal property.

syslog-ng

Начиная со сборки 3.24.1-alt1 следует установить пакет syslog-ng-journal: altbug:36454.

rsyslog

Установить пакет rsyslog-classic.

Запись в журнал из скрипта

echo "MESSAGE" | systemd-cat -t myunit

где myunit — имя юнита.

Ссылки

- Описание демона systemd-journalctl На Wiki OpenSuse

- Systemd

- Статья на Хабрахабр «Управление логгированием в systemd»

- Улучшаем Systemd

Примечания :

- ↑ 1,0 1,1 Работает пока только в Сизифе, уточняйте через journalctl —help